Cloud-Sicherheits-Best-Practices: 24 Kontrollen für 2026

Inhaltsübersicht

- Was ist Cloud-Sicherheit?

- Warum Cloud-Sicherheit wichtig ist

- Identitäts- und Zugriffssteuerungen stärken

- 1. MFA überall aktivieren

- 2. Gewähren Sie geringste Privilegien für alle Cloud-Rollen

- 3. Standardisieren Sie IAM-Richtlinien über Cloud-Anbieter hinweg

- 4. Hartcodierte Anmeldeinformationen entfernen und Schlüssel regelmäßig rotieren

- 5. Inaktive Identitäten und Dienstkonten deaktivieren

- Cloud-Konfiguration und Haltungsmanagement verbessern

- 6. Das Modell der geteilten Verantwortung verstehen

- 7. Konfigurationsfehler in Echtzeit mit CSPM überwachen

- 8. Beschränken Sie die öffentliche Sichtbarkeit von Cloud-Ressourcen

- 9. Cloud-Konfigurationen regelmäßig überprüfen

- 10. Nutzen Sie agentenloses Schwachstellenmanagement

- Daten über Multi-Cloud-Umgebungen hinweg schützen

- 11. Daten im Ruhezustand und während der Übertragung verschlüsseln

- 12. Sensible Daten klassifizieren und Governance-Richtlinien anwenden

- 13. Stärkung der wichtigsten Managementpraktiken

- 14. Kritische Daten sichern und Wiederherstellungsabläufe testen

- Arbeitslasten, Netzwerke und APIs sichern

- 15. Patchen Sie Cloud-Workloads nach einem konsistenten Zeitplan

- 16. Netzwerkkonnektivität absichern und unnötige Ports sperren

- 17. Sichern Sie APIs mit starker Authentifizierung und Ratenbegrenzungen

- 18. Sichern von Containern, Funktionen und anderen Cloud-nativen Workloads

- 19. Cloud-native Firewalls, WAFs und Workload-Schutz verwenden

- Überwachung, Erkennung und Reaktion verbessern

- 20. Protokolle zentralisieren und Cloud-Ereignisdaten normalisieren

- 21. Cloud-Aktivitäten kontinuierlich überwachen

- 22. Automatisieren Sie die Compliance-Überwachung und Benachrichtigung

- 23. Führen Sie Notfallübungen durch und aktualisieren Sie Handlungsanweisungen

- 24. Überprüfen Sie die Sicherheitspraktiken Ihrer Cloud-Dienstanbieter

- Bonus: ein externes Threat-Intelligence-Tool übernehmen

Im Juni 2025 entdeckten Forscher die wohl größte kompromittierte Zugangsdatensammlung der Geschichte: 16 Milliarden Zugangsdaten aus Infostealer-Malware-Logs und früheren Sicherheitsverletzungen, die Google, Apple, Meta und Tausende von Unternehmensplattformen umfassen. Kein einzelnes Unternehmen wurde gezielt angegriffen; der Leak enthüllte lediglich, dass jahrelange Wiederverwendung von Zugangsdaten, inaktive Konten und fehlende MFA zu einer systemischen Gefährdung angesammelt hatten, die jedem Angreifer zur Verfügung steht, der bereit ist, Zugang zu kaufen. Einen Monat später erlitten Allianz Life Insurance und TransUnion beide große Sicherheitsverletzungen durch kompromittierte Anmeldeinformationen für Cloud-CRMs, dasselbe Vorgehen, dieselbe Grundursache.

Cloud-Einbrüche stiegen 2025 gegenüber dem Vorjahr um 37 %%, was eine Beschleunigung gegenüber einem Wachstum von 26 %% im Jahr 2024 darstellt, so CrowdStrike. IBMs Bericht 2025 über die Kosten eines Datenlecks beziffert die durchschnittlichen Kosten eines Sicherheitsvorfalls auf $4,44 Millionen US-Dollar weltweit – und $auf 10,22 Millionen US-Dollar für US-Organisationen. Gartner formuliert es deutlicher: Bis 2026 sind 99% der Cloud-Sicherheitsfehler auf den Kunden zurückzuführen, hauptsächlich aufgrund von Fehlkonfigurationen.

Die Angriffsfläche vergrößert sich mit jedem neuen SaaS-Tool, jeder neuen Arbeitslast und jedem neuen Dienstkonto – und die meisten dieser Ergänzungen erfolgen schneller, als Sicherheitsteams sie verfolgen können. Die 24 nachstehenden Kontrollen sind nach Risikokategorien organisiert, und jede davon enthält einen spezifischen Aktionsschritt, den Ihr Team noch heute unternehmen kann.

Was ist Cloud-Sicherheit?

Cloud-Sicherheit ist die Reihe von Kontrollen, die die Daten, Identitäten und Workloads schützen, die Sie in der Cloud ausführen. Sie umfasst, wie Sie den Zugriff verwalten, Dienste konfigurieren und Aktivitäten auf den Plattformen überwachen, auf die Ihre Teams angewiesen sind. Da die meisten Organisationen mittlerweile eine Mischung aus Cloud-Anbietern nutzen, bedeutet Sicherheit auch, die Richtlinien konsistent zu halten, wenn Ressourcen zwischen Umgebungen verschoben werden.

Jeder Anbieter sichert seine eigene Infrastruktur, und Sie sind für die von Ihnen bereitgestellten Workloads und Konfigurationen verantwortlich. Dieses gemeinsame Modell schafft eine Angriffsfläche, die sich schnell verändert. Starke Cloud-Sicherheit hält diese Oberfläche überschaubar und gibt Ihnen die nötige Transparenz, um Probleme zu erkennen, bevor sie zu echten Risiken werden.

Abbildung 1: Zusammenfassungsvideo darüber, wie Cloud-Sicherheit aussieht. (Quelle: IBM)

Warum Cloud-Sicherheit wichtig ist

Im Jahr 2025, Cloud-Einbrüche nahmen um 37% zu — 154% Laut SentinelOne meldeten im Jahresvergleich mehr Organisationen signifikante Cloud-Verletzungen. Google Cloud Threat Horizons Report Für H1 2026 wurde festgestellt, dass im ersten Halbjahr 2025 Bedrohungsakteure stark auf schwache oder fehlende Anmeldeinformationen und Fehlkonfigurationen für den erstmaligen Zugriff setzten. Bis H2 2025 hatten sie begonnen, sich auf ungepatchte Schwachstellen von Drittanbietern zu konzentrieren und diese in einigen Fällen innerhalb einer Stunde nach Erstellung der Workload auszunutzen. Die Bedrohung beschleunigt sich, sie stabilisiert sich nicht.

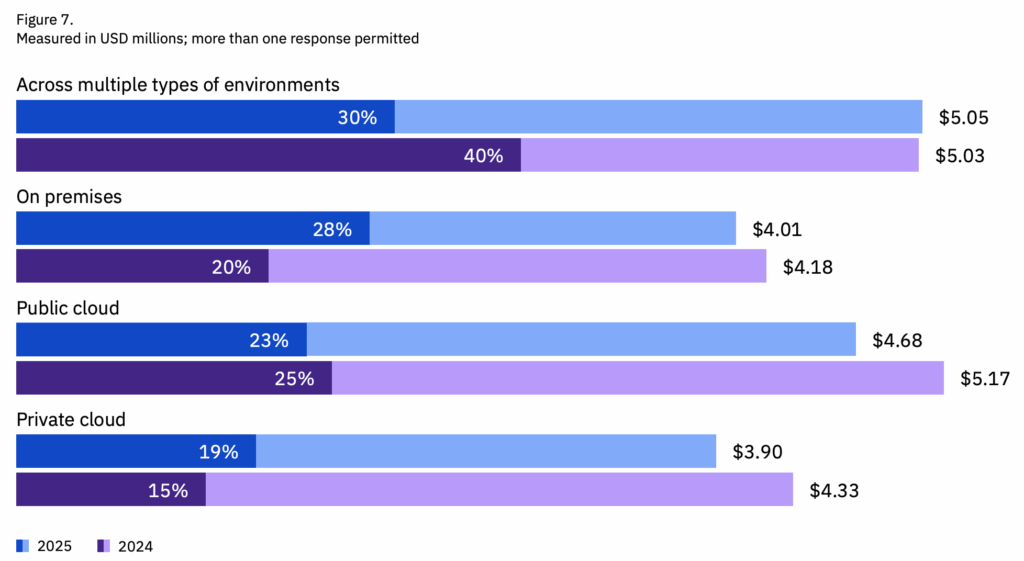

Drei Statistiken definieren die aktuelle Cloud-Risikolandschaft: 70% der Cloud-Verletzungen stammen von kompromittierten Identitäten. Fehlkonfigurationen sind für 95% der Cloud-Sicherheitsvorfälle verantwortlich und sind im Durchschnitt vertreten in 43 pro Cloud-Konto. Und standortübergreifende Sicherheitsverletzungen – die Cloud und lokale Systeme umfassen – dauern durchschnittlich 276 Tage, um identifiziert und eingedämmt zu werden, was zu Kosten führt $5,05 Millionen im Durchschnitt.

Die untenstehenden Daten von IBM und Microsoft liefern zusätzlichen Kontext. Aber das Muster ist konsistent: Die Kontrollen, die Cloud-Datenpannen stoppen, sind weder neu noch komplex. Sie müssen nur konsequent angewendet werden.

Identität bleibt der zuverlässigste Einstiegspunkt für Angreifer. Microsofts Digitaler Verteidigungsbericht hat 600 Millionen Identitätsangriffe pro Tag verzeichnet, wobei Cloud-Umgebungen das Hauptziel darstellen. Angreifer wie Octo Tempest zeigen zunehmend raffinierte Angriffsmethoden, wie z. B. die Föderation von Domains, um wie legitime Benutzer zu erscheinen.

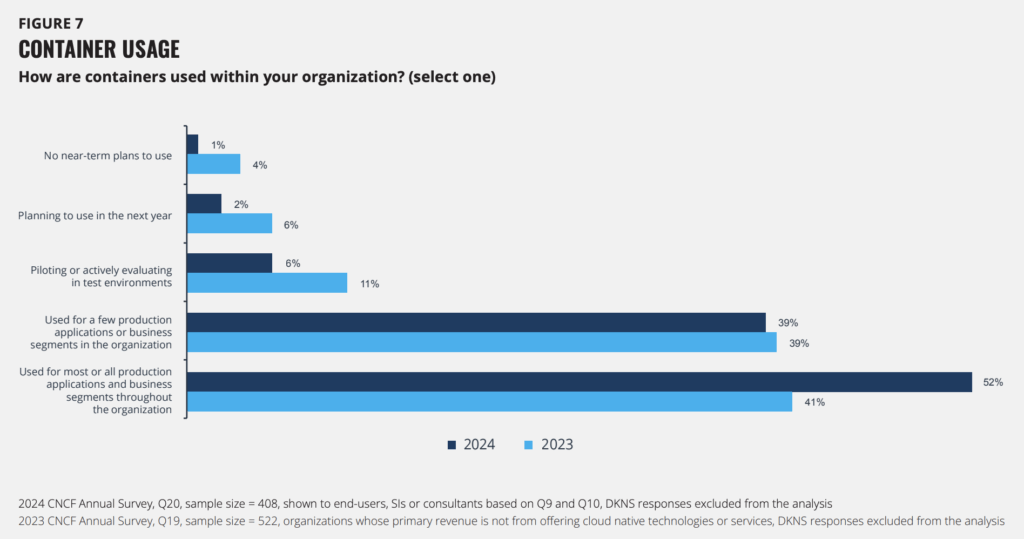

Und Cloud-Workloads selbst vervielfachen sich. Jahreshauptversammlung der CNCF fanden, dass 91% der Organisationen Container in der Produktion einsetzen, obwohl 37% Sicherheitsbedenken diesbezüglich anführen.

Cloud Computing ist gekommen, um zu bleiben, aber hier sind 24 Sicherheitsmaßnahmen, die jedes Team ergreifen kann. Der Einfachheit halber haben wir sieunterkategorisiert:

- Identitäts- und Zugriffsmanagement

- Cloud-Konfiguration und Haltungsmanagement

- Verwaltung von Multi-Cloud-Umgebungen

- Arbeitslast-, Netzwerk- und API-Management

- Überwachung, Erkennung und Reaktion

Ohne weiter aufzuschieben, hier sind 24 Cloud-Sicherheitsbest-Practices, die Sie implementieren müssen.

Identitäts- und Zugriffssteuerungen stärken

Identität ist der häufigste Einstiegspunkt in Cloud-Angriffe. Die meisten Vorfälle beginnen mit kompromittierten Anmeldedaten oder Berechtigungen, die sich im Laufe der Zeit verschoben haben. Beispielsweise machen kompromittierte Anmeldedaten bis zu 65% von Cloud-Datenlecks. Aber starke Zugriffskontrollen können diese stoppen.

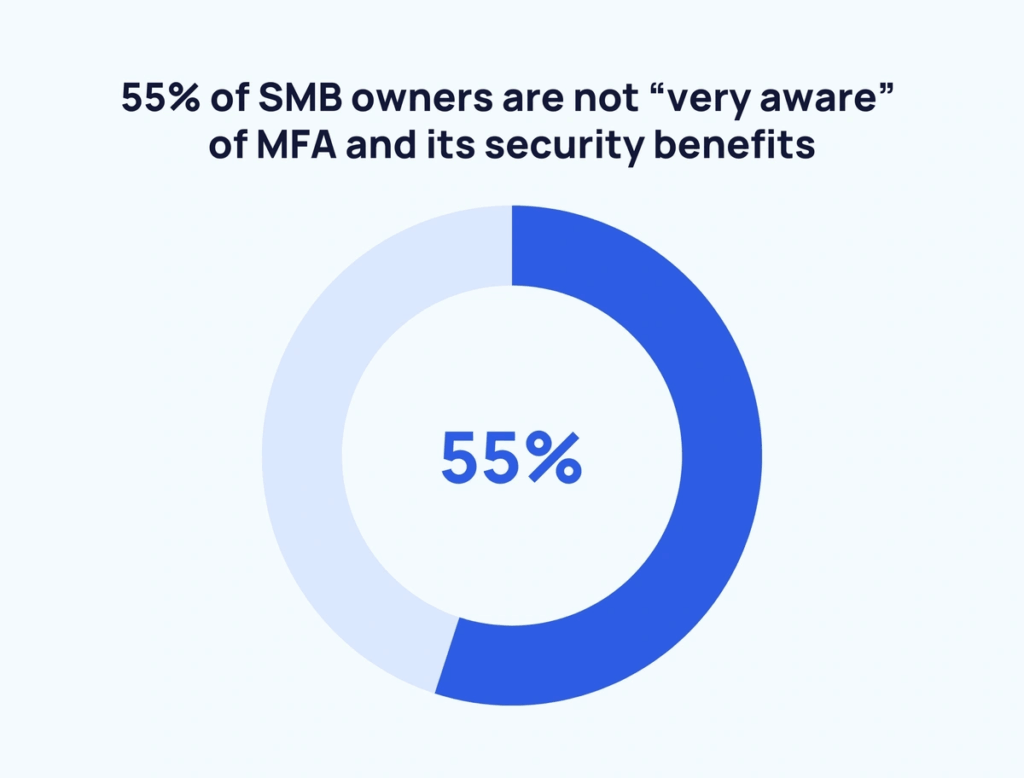

1. MFA überall aktivieren

FIDO2 oder gerätegebundene Passkeys für alle privilegierten Konten erzwingen. Auditiere auf “Ghost Logins”, lokale Benutzername-/Passwort-Konten, die auch nach der Aktivierung von SSO gültig bleiben. Im Juli 2025 wurden sowohl die Allianz Life- als auch die TransUnion-Datenlecks durch kompromittierte Cloud-CRM-Anmeldedaten ohne MFA ausgeführt.. Dies ist kein neues Angriffsmuster, es ist das Standardangriffsmuster.

Jedes Konto ohne MFA-Erzwingung ist eine offene Tür, und die gute Nachricht ist, dass die Verwendung von MFA Sie laut% weniger wahrscheinlich gehackt macht, so CISA.

2. Gewähren Sie geringste Privilegien für alle Cloud-Rollen

Berechtigungen verfallen schnell in Cloud-Umgebungen, vor allem, wenn Teams schnell arbeiten oder sich auf temporäre Lösungen verlassen. Das Prinzip der geringsten Rechte hält Identitäten eng begrenzt, sodass ein einziger Kompromittierung nicht die gesamte Umgebung offenlegt. Regelmäßiges Überprüfen von Rollen, Entfernen ungenutzter Zugriffe und Straffen von administrativen Pfaden erschwert Angreifern die laterale Bewegung, wenn sie Fuß fassen.

3. Standardisieren Sie IAM-Richtlinien über Cloud-Anbieter hinweg

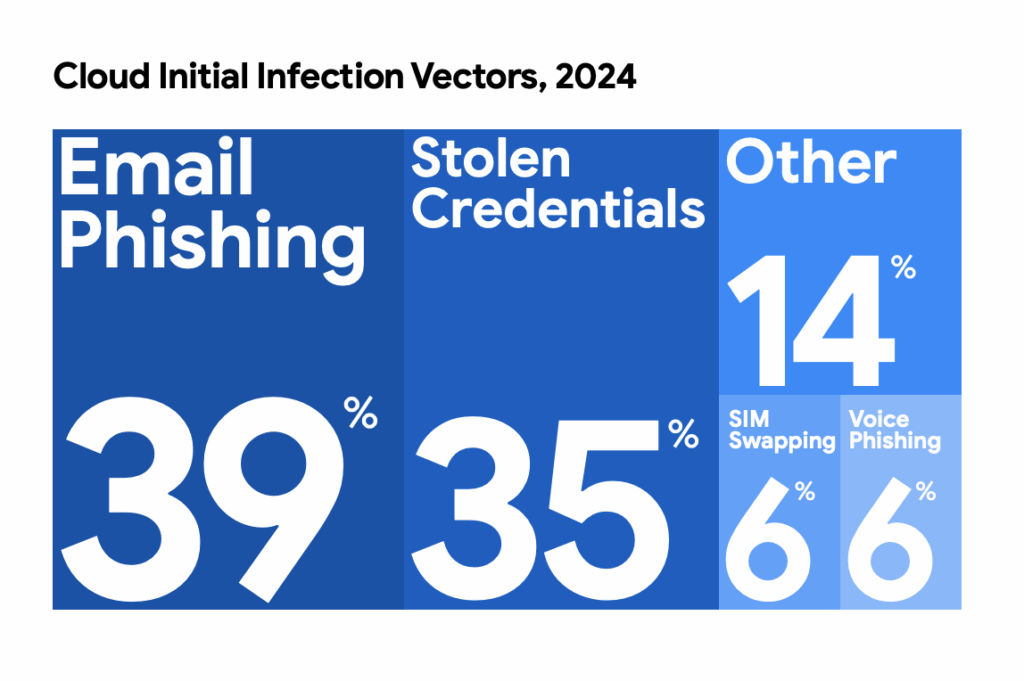

Jede Cloud-Plattform behandelt Rollen und Berechtigungen unterschiedlich, was es einfach macht, dass Richtlinien abweichen, wenn Teams neue Dienste bereitstellen. Diese Abweichungen schaffen Lücken, die Angreifer oft durch den Diebstahl von Anmeldeinformationen ausnutzen, und Social Engineering. Zum Beispiel, 39% der anfänglichen Cloud-Angriffe Beginnen Sie mit der E-Mail Phishing. Die Standardisierung von IAM-Regeln über AWS, Azure und GCP hinweg bietet Ihnen vorhersehbare Zugriffspfade und verringert die Wahrscheinlichkeit, dass eine einzelne falsche Konfiguration zu einem Cloud-Einstiegspunkt wird.

4. Hartcodierte Anmeldeinformationen entfernen und Schlüssel regelmäßig rotieren

Statische Anmeldedaten sind einer der einfachsten Wege für Angreifer, Cloud-Zugriff zu erlangen, insbesondere wenn sie im Code eingebettet, in Repositories gespeichert oder teamsübergreifend geteilt werden. Das Entfernen hartcodierter Schlüssel und das regelmäßige Rotieren von Geheimnissen verringert die Auswirkungen eines einzelnen Lecks. Die Verwendung von verwalteten Secret Stores hilft Ihnen außerdem zu kontrollieren, wer auf sensible Token zugreifen kann, wenn Ihre Umgebung wächst.

Aktivieren Sie GitHub Advanced Security Secret Scanning für alle Repositories. Im Jahr 2025 reagierte Mandiant auf einen Einbruch, bei dem ein kompromittiertes NPM-Paket den GitHub-Token eines Entwicklers gestohlen hat. Der Angreifer nutzte dies aus, um eine GitHub-zu-AWS OIDC-Vertrauensbeziehung zu missbrauchen und innerhalb von 72 Stunden Administratorzugriff auf die gesamte Cloud-Umgebung zu erlangen. Speichern Sie alle Geheimnisse in AWS Secrets Manager, HashiCorp Vault oder Azure Key Vault und rotieren in einem 90-tägigen Zyklus.

5. Inaktive Identitäten und Dienstkonten deaktivieren

Viele Probleme entstehen aus “langfristige Cloud-Anmeldeinformationen.Cloud-Umgebungen sammeln schnell ungenutzte Konten an, insbesondere wenn Projekte enden oder Workloads sich verschieben. Diese inaktiven Identitäten behalten oft weitreichende Berechtigungen und werden bei regelmäßigen Überprüfungen unbemerkt gelassen, was Angreifern ein leichtes Ziel bietet, falls Anmeldeinformationen jemals kompromittiert werden. Das Deaktivieren oder Entfernen veralteter Konten hilft, Ihre Angriffsfläche zu verkleinern und Ihre Zugriffspfade auf das zu beschränken, was Ihre Teams tatsächlich nutzen.

Richten Sie eine automatisierte Richtlinie ein, um jede Identität nach 30 Tagen Inaktivität zu deaktivieren und nach 90 Tagen zu löschen. Im Jahr 2025 enthielt der Mega-Leak von 16 Milliarden Anmeldedaten Anmeldedaten aus früheren Jahren (die aber immer noch gültig waren, da sie nie rotiert oder deaktiviert worden waren). Administratorkonten (Contractor accounts), Demokonten und projektspezifische Dienstkonten werden am häufigsten übersehen und am häufigsten ausgenutzt.

Cloud-Konfiguration und Haltungsmanagement verbessern

Cloud-Umgebungen ändern sich ständig, was dazu führt, dass sich kleine Fehlkonfigurationen leicht ansammeln und eine tatsächliche Angriffsfläche schaffen können. Ein starkes Cloud Security Posture Management hilft Ihnen, diese Probleme frühzeitig zu erkennen und zu beheben.

6. Das Modell der geteilten Verantwortung verstehen

Jeder Cloud-Anbieter zieht eine Grenze zwischen dem, was er sichert und was Sie sichern, und diese Grenze verschiebt sich je nach genutztem Dienst. Ein Missverständnis dieser Grenzen hinterlässt Lücken, die Angreifer ausnutzen können. Die Zuordnung von Verantwortlichkeiten über IaaS, PaaS und SaaS hinweg hilft Ihren Teams, genau zu wissen, worauf sie sich konzentrieren müssen, und verhindert, dass Annahmen zu Fehlkonfigurationen werden.

7. Konfigurationsfehler in Echtzeit mit CSPM überwachen

Cloud-Dienste schnell starten, und jede Bereitstellung erstellt neue Einstellungen, die sich von Ihrer Basislinie wegentwickeln können, bevor es jemand bemerkt. Echtzeit-Haltungsüberwachung hilft Ihnen, riskante Konfigurationen in dem Moment zu erkennen, in dem sie auftreten, anstatt auf einen Audit oder eine Benachrichtigung von einem anderen Team zu warten. Cloud Security Posture Management (CSPM)-Tools bieten Ihnen eine konsistente Ansicht über Anbieter hinweg, sodass Sie Probleme beheben können, bevor sensible Daten offengelegt werden.

8. Beschränken Sie die öffentliche Sichtbarkeit von Cloud-Ressourcen

Versehentliches Offenlegen einer Speicher-Bucket, Eine Datenbank oder ein Dienst mit dem Internet zu verbinden, ist einer der schnellsten Wege, eine Cloud-Breach zu verursachen. Diese Einstellungen ändern sich häufig, wenn Teams neue Workloads testen oder Daten austauschen, und werden nicht immer zurückgesetzt. Regelmäßiges Überprüfen, welche Assets öffentlich erreichbar sind, hilft Ihnen, diese Fehler frühzeitig zu erkennen und sensible Informationen unzugänglich zu halten.

9. Cloud-Konfigurationen regelmäßig überprüfen

23% der Cloud-Kompromittierungen passieren, weil Fehlkonfigurationen auftreten. Cloud-Einstellungen ändern sich, wenn Teams neue Dienste bereitstellen, Workloads aktualisieren oder Projekte zwischen Gruppen übergeben. Diese Änderungen können kleine Fehlkonfigurationen einführen, die unentdeckt bleiben, bis ein Vorfall sie ans Licht bringt. Regelmäßige Audits helfen Ihnen, diese frühzeitig zu erkennen.

10. Nutzen Sie agentenloses Schwachstellenmanagement

Herkömmliche Scan-Tools haben oft Schwierigkeiten in Cloud-Umgebungen, da sie auf Agenten angewiesen sind, deren Einsatz oder Wartung Teams vergessen. Agentenloses Scannen schließt diese Lücke, indem es Ressourcen über Cloud-APIs inspiziert und Ihnen Transparenz verschafft, sobald eine neue Workload erscheint. Dies hilft Ihnen, anfällige Dienste schneller zu erkennen und ein genaueres Bild Ihrer Cloud-Angriffsfläche zu erstellen.

Daten über Multi-Cloud-Umgebungen hinweg schützen

Daten bewegen sich ständig zwischen Cloud-Diensten, Speicherschichten und Anwendungen, was es schwieriger macht, den Überblick zu behalten, wo sich sensible Informationen befinden. Ein starker Datenschutz reduziert die Wahrscheinlichkeit, dass ein offenes Bucket, ein schwacher Schlüssel oder eine fehlgeleitete Übertragung zu einem Sicherheitsvorfall führt.

11. Daten im Ruhezustand und während der Übertragung verschlüsseln

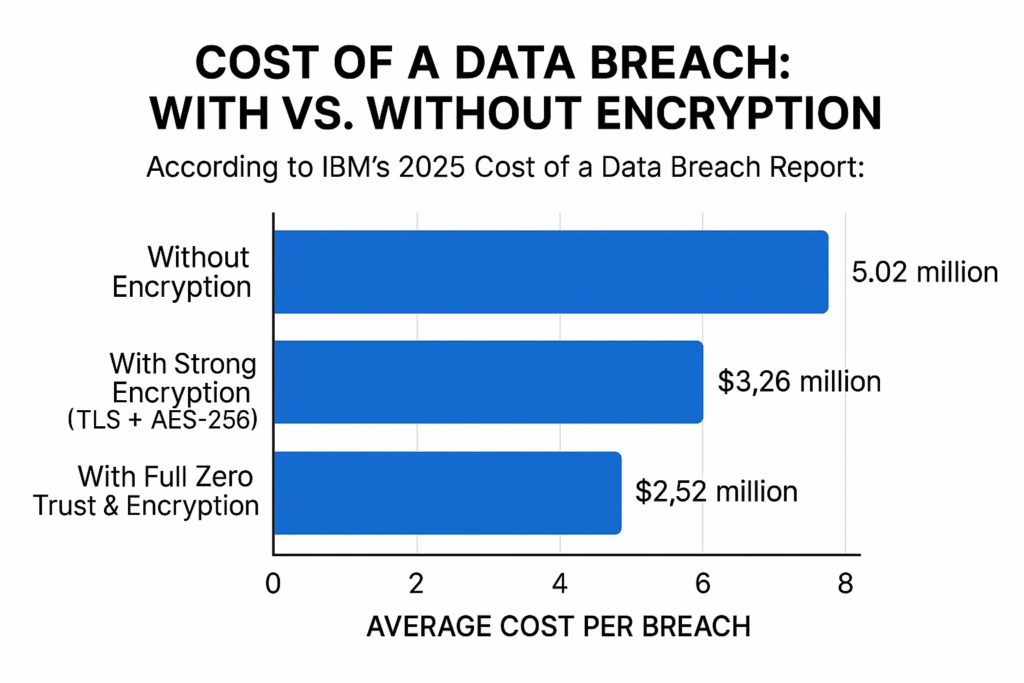

Etwa ein Drittel der Unternehmen Daten gestohlen, weil die Verschlüsselung fehlte. Verschlüsselung schützt Ihre Daten, selbst wenn eine Speicherschicht kompromittiert oder eine Verbindung abgefangen wird. Die Durchsetzung von TLS für Datenübertragungen und eine starke Verschlüsselung für gespeicherte Daten halten sensible Informationen geschützt, während sie sich durch Ihre Cloud-Umgebung bewegen. Außerdem kostet ein Verstoß bis zu $2,5 Millionen weniger, im Vergleich dazu, wenn keine Datenverschlüsselung vorhanden ist.

12. Sensible Daten klassifizieren und Governance-Richtlinien anwenden

Sie können Cloud-Daten nicht schützen, von denen Sie nichts wissen. Und Cloud-Umgebungen verbreiten Informationen schneller über Dienste hinweg, als die meisten Teams erwarten. Klassifizierung sensible Daten vermittelt Ihnen eine klare Landkarte dessen, was wichtig ist und wo es sich befindet. Sobald Sie das wissen, lässt sich die Steuerung leichter durchsetzen.

13. Stärkung der wichtigsten Managementpraktiken

Verschlüsselung funktioniert nur,.

14. Kritische Daten sichern und Wiederherstellungsabläufe testen

Zwei von drei Unternehmen Ich habe dieses Jahr große Datenverluste erlitten. Cloud-Ausfälle sind selten, aber Datenverlust durch menschliches Versagen oder Fehlkonfigurationen ist weitaus häufiger. Backups bieten ein Sicherheitsnetz, aber sie helfen nur, wenn Sie wissen, dass sie funktionieren. Wiederherstellungsworkflows testen Auf einem regelmäßigen Zeitplan zeigt sich, wie lange die Wiederherstellung dauert, wer einbezogen werden muss und wo Ihre Verfahren noch verbessert werden müssen. Es ist ein kleiner Aufwand, der einen größeren Rückschlag später verhindert.

Arbeitslasten, Netzwerke und APIs sichern

Workloads verlagern sich in der Cloud schnell, und jeder neue Dienst führt Konfigurationsentscheidungen ein, die Ihr Gesamtrisiko beeinflussen. Starke Workload- und Netzwerksicherheit helfen Ihnen, Lücken zu schließen, bevor Angreifer sie zum Pivotieren oder Eskalieren von Zugriffen nutzen können.

15. Patchen Sie Cloud-Workloads nach einem konsistenten Zeitplan

Cloud-Workloads ändern sich häufig. Und jedes Update kann neue Schwachstellen einführen, wenn es nicht schnell gepatcht wird. Ein konsistenter Patch-Zeitplan hält diese Lücken kurzlebig. Die Automatisierung von Updates, wo immer möglich, hilft Ihren Teams, auf dem Laufenden zu bleiben, insbesondere in Umgebungen, in denen Container, Funktionen und virtuelle Maschinen den ganzen Tag über hoch- und runtergefahren werden.

16. Netzwerkkonnektivität absichern und unnötige Ports sperren

Offene Ports und weitreichende Netzwerkregeln erleichtern Cyberkriminellen den Einbruch. Die Einschränkung dieser Wege reduziert unnötige Expositionen und gibt Ihnen eine klarere Kontrolle darüber, wie Dienste kommunizieren. Die regelmäßige Überprüfung von Regeln, insbesondere bei der Einführung neuer Workloads, hilft Ihnen, veraltete Richtlinien zu erkennen und Ihre Netzwerkausdehnung auf das zu beschränken, was Ihre Anwendungen tatsächlich benötigen. Ein Zero-Trust-Sicherheitsmodell hilft, diese Kontrollen zu stärken, indem jede Verbindung als nicht vertrauenswürdig behandelt wird, bis das Gegenteil bewiesen ist.

17. Sichern Sie APIs mit starker Authentifizierung und Ratenbegrenzungen

APIs die meisten modernen Cloud-Services verbinden, was sie zu einem zuverlässigen Ziel für Angriffe macht. Schwache Authentifizierung oder übermäßig großzügige Ratenbegrenzungen können einen einfachen Endpunkt in einen direkten Weg zu sensiblen Systemen verwandeln. Wie Sie Ihre APIs Die Überprüfung von Anfragen und die Begrenzung, wie oft diese Anfragen gestellt werden können, hilft Ihnen, Missbrauch einzudämmen und Integrationen sicher im großen Maßstab zu betreiben.

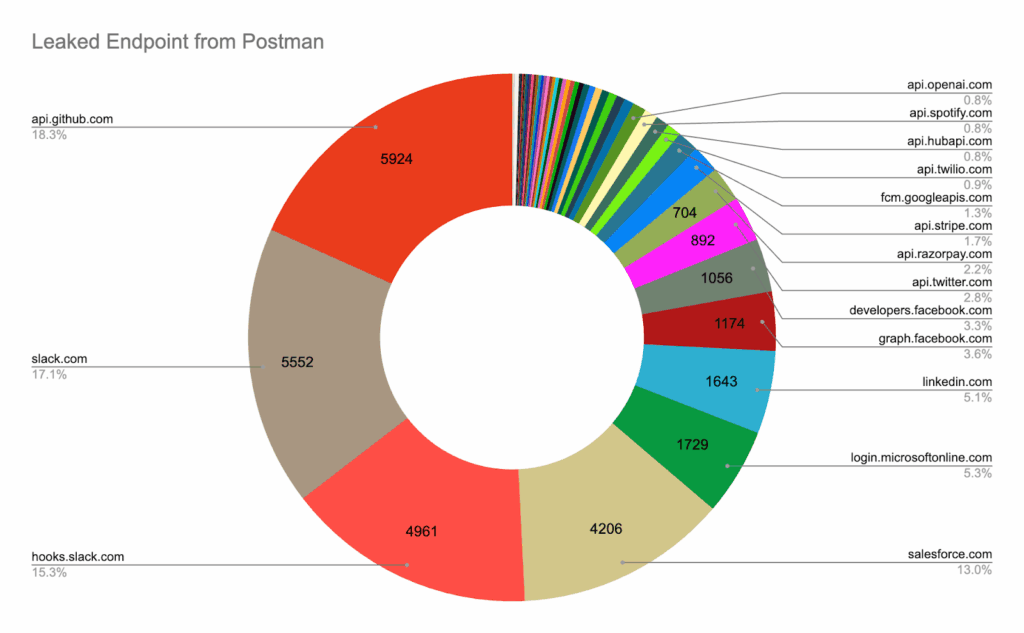

Ein kürzlicher Postman-Datenleck hat 30.000 öffentliche Arbeitsbereiche mit aktiven API-Schlüsseln und Zugriffstoken offengelegt. Viele davon boten direkten Zugriff auf Produktionssysteme, was zeigt, wie ein einziges offengelegtes API-Geheimnis selbst streng kontrollierte Dienste untergraben kann.

18. Sichern von Containern, Funktionen und anderen Cloud-nativen Workloads

Cloud-native Workloads werden schnell hochgefahren und laufen mit ihren eigenen Abhängigkeiten, was bedeutet, dass sich Schwachstellen genauso schnell ausbreiten können. Die Absicherung dieser Komponenten beginnt mit vertrauenswürdigen Images, starken Laufzeitkontrollen und einer klaren Trennung zwischen Diensten. Wenn Sie jede Workload als eigene Sicherheitsgrenze behandeln, verringern Sie die Wahrscheinlichkeit, dass sich ein einzelner Fehler in Ihrer Umgebung ausbreitet.

19. Cloud-native Firewalls, WAFs und Workload-Schutz verwenden

Cloud-Anbieter bieten integrierte Steuerelemente, die Datenverkehr filtern, bekannte Angriffsmuster blockieren und Workloads schützen können, ohne zusätzliche Komplexität hinzuzufügen. Die Aktivierung dieser Tools bietet Ihnen Leitplanken, die sich anpassen, wenn Dienste erstellt oder verschoben werden. Sie bieten auch ein klareres Bild davon, wie normaler Datenverkehr aussieht, was Ihnen hilft, ungewöhnliches Verhalten zu erkennen, bevor es zu einem größeren Vorfall wird.

Überwachung, Erkennung und Reaktion verbessern

Cloud-Umgebungen generieren einen ständigen Fluss von Ereignissen, und die benötigten Signale gehen oft in der Routineaktivität unter. Effektives Monitoring hilft Ihnen, Rauschen von echtem Risiko zu trennen und gibt Ihrem Team die Möglichkeit zu handeln, bevor sich ein Problem ausbreitet.

20. Protokolle zentralisieren und Cloud-Ereignisdaten normalisieren

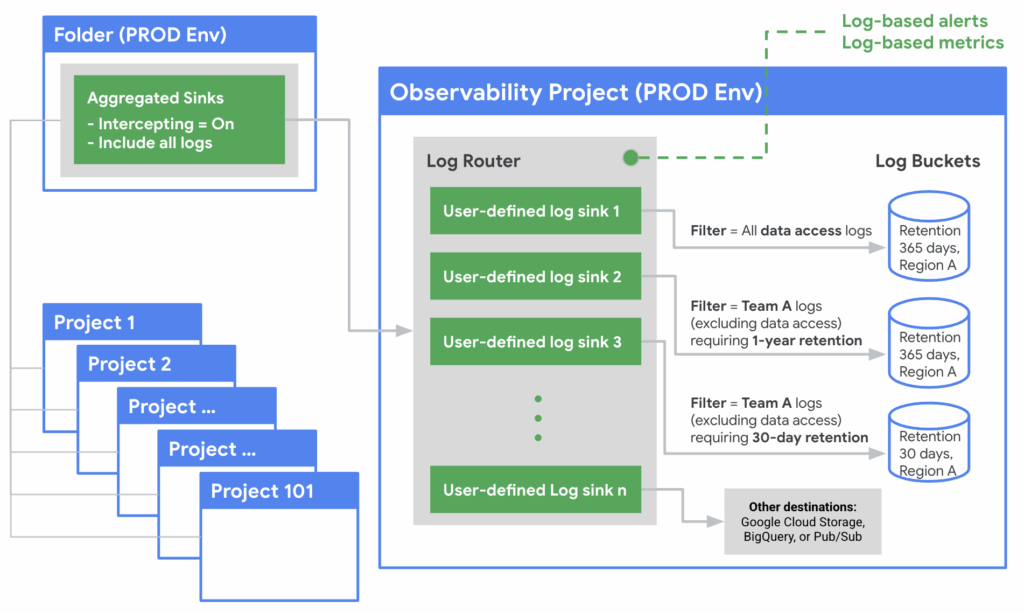

Jeder Cloud-Dienst protokolliert Aktivitäten in seinem eigenen Format, was die Untersuchung verlangsamt, wenn Protokolle über verschiedene Konten verteilt sind. Die Zentralisierung bietet Ihrem Team einen einzigen Ort für die Suche und hilft Ihnen, ein vollständigeres Bild davon zu erstellen, was passiert ist.

Das nachfolgende Beispiel zeigt, wie Google Cloud zentralisierte Protokollierung strukturiert. Andere Anbieter verwenden möglicherweise andere Terminologien. Aber ihr Ziel ist es, Protokolle an einem Ort mit einheitlicher Aufbewahrung und Zugriffskontrollen zu konsolidieren.

21. Cloud-Aktivitäten kontinuierlich überwachen

Cloud-Umgebungen generieren rund um die Uhr Signale, und Lücken in der Sichtbarkeit geben Hackern Zeit, sich unbemerkt zu bewegen. Kontinuierliche Überwachung hilft Ihnen, verdächtiges Verhalten frühzeitig zu erkennen, sei es ein unerwarteter Login, ein neuer Dienst, der gestartet wird, oder eine Berechtigungsänderung, die nicht den normalen Mustern entspricht. Je früher Sie diese Cyberbedrohungen erkennen, desto schneller können Sie sie eindämmen.

22. Automatisieren Sie die Compliance-Überwachung und Benachrichtigung

Einhaltung von Vorschriften Es ist kein einmaliger Checkpoint. Cloud-Services entwickeln sich täglich weiter, Vorschriften ändern sich und Audit-Anforderungen häufen sich an. Die Automatisierung von Compliance-Prüfungen hilft Ihnen, kontinuierlich zu überprüfen, ob Ihre Konfigurationen, Zugriffskontrollen und Datenschutzmaßnahmen den Standards entsprechen, auf die Sie sich verlassen. Benachrichtigungen bei Abweichungen geben Ihnen die Möglichkeit, Sicherheitsrisiken schnell zu beheben… bevor sie zu Audit-Fehlern, Bußgeldern oder Verstößen werden.

23. Führen Sie Notfallübungen durch und aktualisieren Sie Handlungsanweisungen

Cloud-basierte Vorfälle entwickeln sich schnell, und Ihr Team kann sich nicht auf die Muskelgedächtnisse verlassen, die für On-Premises-Systeme entwickelt wurden. Übungen helfen Ihnen dabei, die Schritte zu trainieren, die Sie während eines echten Ereignisses benötigen, und decken auf, wo Übergaben oder Entscheidungen den Prozess verlangsamen. Das Aktualisieren Ihrer Playbooks nach jeder Übung sorgt dafür, dass Ihre Sicherheitsrichtlinien mit der Funktionsweise Ihrer Cloud-Umgebung übereinstimmen.

24. Überprüfen Sie die Sicherheitspraktiken Ihrer Cloud-Dienstanbieter

Cloud-Anbieter kümmern sich um die Infrastruktur, aber ihre Entscheidungen prägen dennoch Ihre Risikomanagementbemühungen. Die Überprüfung ihrer Herangehensweise an Cybersicherheit, Datensicherheit und operative Kontrollen hilft Ihnen zu verstehen, wo ihre Verantwortlichkeiten enden und Ihre beginnen. Dies ist umso wichtiger, wenn Sie eine Cloud-Native-Anwendung betreiben, da das Vertrauen, das Sie in Ihren Anbieter setzen, Teil Ihrer gesamten Sicherheitslage wird.

Im Zweifelsfall können Sie Ihren Anbietern folgende Fragen stellen:

- Wie sichern Sie Ihre Rechenzentren und welche physischen und logischen Sicherheitskontrollen sind vorhanden, um die Cloud-Speicher- und Compute-Infrastruktur zu schützen?

- Welche Bedrohungserkennungsfunktionen bieten Sie nativ an und wie lassen sie sich in die Tools integrieren, die wir bereits verwenden?

- Wie verwalten Sie den Lebenszyklus von Kundendaten, einschließlich Aufbewahrung, Löschung und Übertragung über Regionen oder Dienste hinweg?

- Welche Einsicht haben wir in Ihre Sicherheitskontrollen, Ihre Vorfallsgeschichte und Bewertungen von Drittanbietern?

- Wie validieren Sie die Sicherheit von Cloud-nativen Anwendungen, die auf Ihrer Plattform gehostet werden, und welche geteilten Verantwortlichkeiten sollte unser Team einplanen?

Bonus: ein externes Threat-Intelligence-Tool übernehmen

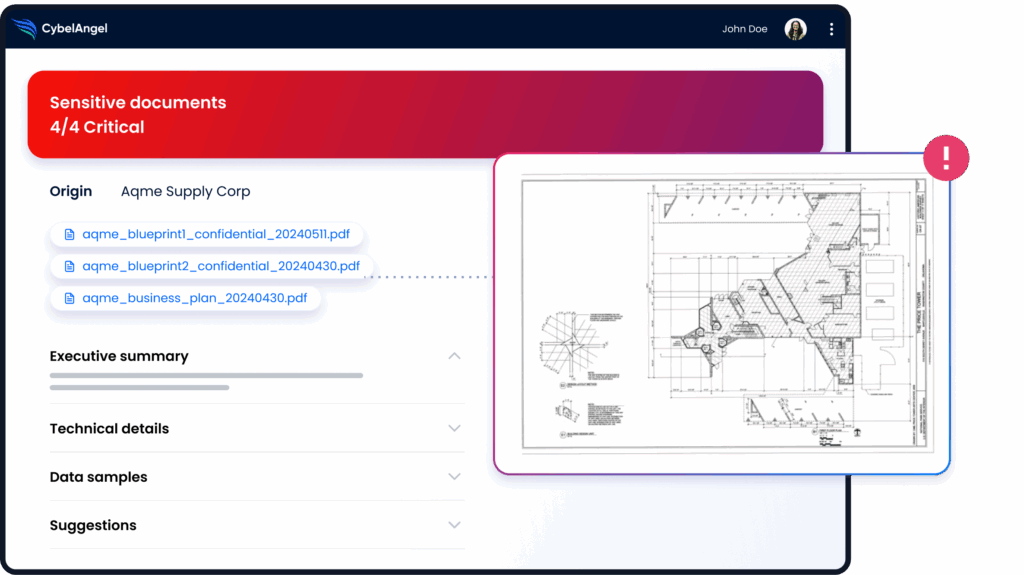

Die 24 Kontrollen oben befassen sich mit dem, was sich in Ihrer Cloud-Umgebung befindet. Verstöße beginnen jedoch zunehmend außerhalb davon – mit Anmeldeinformationen, die bereits im Darknet kursieren, falsch konfigurierten Assets, die für jeden mit einem Shodan-Konto sichtbar sind, oder API-Schlüsseln, die von Entwicklern, die KI-Codierungstools verwenden, in öffentliche Repositories hochgeladen werden.

Im Juni 2025 wurden 16 Milliarden Anmeldedaten, die aus Infostealer-Logs zusammengestellt wurden, Angreifern zur Verfügung gestellt – viele davon waren gültige Cloud-Plattform-Logins, von deren Zirkulation die Organisationen keine Ahnung hatten. Bis eine Anmeldeinformation in einer Benachrichtigung über eine Datenpanne erscheint, ist sie Angreifern normalerweise schon seit Monaten zugänglich.