Die ultimative Checkliste zur Einhaltung der Normen: NIS 2 und DORA-Normen

Inhaltsübersicht

- Einsatz von DORA und NIST 2 zur Bekämpfung von Cyber-Bedrohungen...

- Was bedeutet DORA-Konformität?

- Was ist der NIST-2-Rahmen?

- Wie können die DORA- und NIST-2-Vorschriften Ihrem Unternehmen helfen?

- Cybersecurity Audit Checkliste: 12 Wege zur Umsetzung des NIST 2-Frameworks & DORA

- 1. Umfangsbestimmung

- 2. Lückenanalyse

- 3. Entwicklung eines umfassenden Risikomanagementplans

- 4. Klare Rollen und Verantwortlichkeiten festlegen

- 5. Identifizierung von Risiken bei der Vermögensverwaltung

- 6. Erstellung eines Reaktionsplans für Zwischenfälle

- 7. Erstellung einer organisatorischen Cybersicherheitsrichtlinie

- 8. Stärkung des Risikomanagements für Dritte

- 9. Durchführung von Risikobewertungen

- 10. Durchführung von Konformitätsprüfungen

- 11. Umsetzung von Maßnahmen zur Verbesserung der operativen Belastbarkeit

- 12. Erleichterung des organisatorischen Wandels und Sensibilisierung

- Sicherstellung der DORA-Konformität mit CybelAngels umfassenden Cybersicherheitslösungen

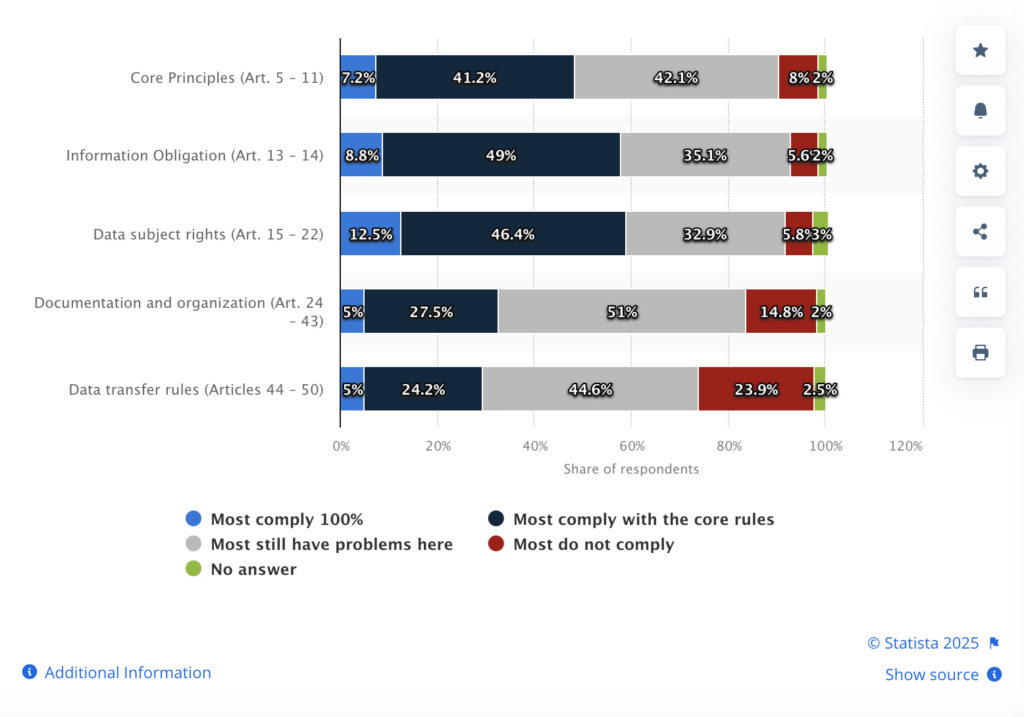

Wie konform ist Ihre Organisation?

Im Jahr 2023 gaben 45% der Befragten an, dass die meisten Unternehmen Probleme mit der Einhaltung der DSGVO haben, und 24% gaben an, dass sie überhaupt nicht konform sind.

Wie können Unternehmen angesichts der wachsenden Anforderungen an die Einhaltung von Vorschriften den Überblick über die Risikominderung behalten?

In diesem Checklisten-Leitfaden teilen wir unsere Erkenntnisse zur Unterstützung der Umsetzung der NIST 2- und DORA-Richtlinien.

Einsatz von DORA und NIST 2 zur Bekämpfung von Cyber-Bedrohungen...

Eine Checkliste zur Cybersicherheit ist unerlässlich, um die Sicherheitslage Ihres Unternehmens zu verbessern und potenziellen Bedrohungen wie Datenschutzverletzungen, die zu Verlusten führen können, zu begegnen.

Die Digital Operational Resilience Act (DORA) in Verbindung mit dem NIST 2.0 Rahmenwerkkann Unternehmen mit bewährten Sicherheitspraktiken unterstützen und die Sicherheitsmaßnahmen optimieren.

Was bedeutet DORA-Konformität?

DORA ist eine EU-Verordnung, die am 17. Januar 2025 in Kraft getreten ist, um die IT-Sicherheit von Finanzunternehmen und IKT-Drittanbietern, wie z. B. Cloud- oder Datenanalysediensten, zu stärken.

Die regulatorischen Anforderungen zielen darauf ab, Cyberrisiken für Finanzinstitute in der gesamten Europäischen Union ganzheitlich zu managen.

Was ist der NIST-2-Rahmen?

Die NIST Cybersecurity Framework 2.0 wurde vom U.S. National Institute of Standards and Technology (NIST) am 26. Februar 2024 veröffentlicht.

Das Rahmenwerk unterstützt Organisationen bei der Verwaltung ihrer Cybersicherheitsrisiken, indem es anpassbare Ergebnisse auf hoher Ebene bietet, um die Bewertung, Priorisierung und Kommunikation von Cybersicherheitsmaßnahmen zu verbessern.

Wie können die DORA- und NIST-2-Vorschriften Ihrem Unternehmen helfen?

Unternehmen müssen bestimmte gesetzliche Vorschriften einhalten, um ihren Kunden und Auftraggebern Sicherheit zu bieten und strenge Sicherheitsanforderungen zu erfüllen.

Im Folgenden werden die Vorteile der gemeinsamen Nutzung beider Rahmenwerke zur Einhaltung der Vorschriften erläutert:

- Verbesserte Governance: DORAs neue Regieren Funktion hilft Organisationen zu wissen, was in jeder Ecke ihres Technologie-Ökosystems passiert. NIST 2 konzentriert sich auf die Integration der Cybersicherheit in Systeme und Management. Governance bietet einer Organisation eine Struktur für den Aufbau von Cyber-Resilienz und einer proaktiven Cybersicherheitsposition.

- Umfassendes Risikomanagement: Der gemeinsame Einsatz von DORA und NIST 2 unterstützt Unternehmen bei der Entwicklung einer umfassenden Risikomanagementstrategie. Ganzheitliche Risikobewertungen stellen sicher, dass Schwachstellen aufgedeckt werden, bevor sie ausgenutzt werden können.

- Bessere Reaktion auf Vorfälle: Die rechtzeitige Erkennung von und Reaktion auf Cyber-Bedrohungen kann die Erholung der Organisation von Cyber-Angriffen verbessern. Die Umsetzung von DORA und NIST 2 unterstützt Unternehmen dabei, die Reaktion auf Vorfälle zu einer Priorität zu machen und nicht erst im Nachhinein daran zu denken.

- Beaufsichtigung durch Dritte: DORA schreibt eine strenge Überwachung von IKT-Drittanbietern vor, während NIST 2 dazu beiträgt, die Risiken von Drittanbietern als Teil eines umfassenden Cybersicherheitsprogramms zu bewerten. Durch diese doppelte Aufsichtsebene werden Schwachstellen in der Lieferkette verringert.

- Einhaltung von Vorschriften: Beide Rahmenwerke tragen dazu bei, die Angleichung an internationale Vorschriften und Normen zu gewährleisten, das Vertrauen der Beteiligten zu stärken und potenzielle rechtliche Risiken zu verringern.

49% der Organisationen des öffentlichen Sektors geben an, dass ihnen die notwendigen Talente fehlen um ihre Ziele im Bereich der Cybersicherheit zu erreichen. Die Verwendung eines Rahmens zur Minderung des Cybersicherheitsrisikos kann für Organisationen jeder Größe hilfreich sein, um den Schutz aufrechtzuerhalten, ohne zu viele zusätzliche Ressourcen zu benötigen.

Das Ziel von Richtlinien wie NIST 2 oder DORA ist es, die Einhaltung von Vorschriften von Grund auf zu ermöglichen, von Cyberkriminalität abzuschrecken und das Vertrauen der Öffentlichkeit zu erhalten.

Cybersecurity Audit Checkliste: 12 Wege zur Umsetzung des NIST 2-Frameworks & DORA

Wie beginnen Sie Umsetzung von NIST 2 und DORA? Wo sollten Sie anfangen?

Beginn der Umsetzung eines besseren Sicherheitsbewusstseins und eine verbesserte Netzwerksicherheit zu erreichen, werfen Sie einen Blick auf unsere umfassende Checkliste für Cybersicherheit, um die Einhaltung von Vorschriften und die Sicherheit zu verbessern.

1. Umfangsbestimmung

Die organisatorischer Kontext für die Umsetzung von NIST 2 umfasst die Berücksichtigung des Auftrags, der Erwartungen der Interessengruppen, der Abhängigkeiten sowie der rechtlichen, regulatorischen und vertraglichen Anforderungen in Bezug auf das Cybersicherheitsrisiko der Organisation.

Unter DORADie Bestimmung des Anwendungsbereichs fällt unter die Regieren Kernfunktion, um einen klaren Rahmen für Entscheidungsfindung, Rechenschaftspflicht und Transparenz zu schaffen.

- Was ist der Auftrag der Organisation? Berücksichtigen Sie die Vision, den Auftrag und die Marketingstrategie des Unternehmens, um Risiken zu ermitteln, die die Umsetzung behindern könnten.

- Wer sind die Beteiligten, die Einfluss auf den Cybersicherheitsplan haben werden? Dazu kann es gehören, die Interessengruppen zu ermitteln, die ein Risiko für die Umsetzung und Einführung darstellen könnten, sowie die kulturellen Erwartungen der Mitarbeiter.

- Welche Erwartungen haben die internen und externen Beteiligten an die Cybersicherheit? Berücksichtigen Sie die **** Erwartungen der Kunden, die geschäftlichen Erwartungen der Partner und die Erwartungen der Aufsichtsbehörden.

2. Lückenanalyse

Bewerten Sie die aktuellen Sicherheitsmaßnahmen Ihres Unternehmens systematisch anhand von Branchenstandards, um Schwachstellen und verbesserungswürdige Bereiche zu ermitteln. Vergleichen Sie Ihre aktuellen Protokolle und Maßnahmen mit den NIST 2- und DORA-Rahmenwerken, um Lücken zu ermitteln.

3. Entwicklung eines umfassenden Risikomanagementplans

Das Risikomanagement bietet einen strategischen Ansatz zur Identifizierung, Analyse und Behebung der Cyber-Schwachstellen eines Unternehmens, um Bedrohungen zu minimieren.

Die Entwicklung eines Risikomanagementplans umfasst folgende Schritte:

- Identifizierung potenzieller Risiken und Durchführung einer Risikobewertung, um die Wahrscheinlichkeit zu beurteilen, dass sich Risiken auf das Unternehmen auswirken.

- Bewertung von Risikomanagementstrategien wie strenge Sicherheitskontrollen, Datenverschlüsselung und regelmäßige Systemaktualisierungen.

- Dokumentieren von Risiken, wenn sie auftreten, z. B. durch MITRE zur Unterstützung der Katalogisierung von Cyberrisiken.

4. Klare Rollen und Verantwortlichkeiten festlegen

Zur Umsetzung der besten Cybersicherheitspraktiken ist es wichtig, klare Rollen und Verantwortlichkeiten festzulegen, um die Verantwortlichkeit im gesamten Unternehmen zu fördern.

- Identifizieren Sie, wie die Führung für das Management von Cyberrisiken verantwortlich und rechenschaftspflichtig ist.

- Dokumentieren Sie die Aufgaben des Risikomanagements im gesamten Unternehmen, um die Transparenz zu erhöhen.

- Durchführung regelmäßiger Managementüberprüfungen, um verbesserungswürdige Bereiche zu ermitteln.

5. Identifizierung von Risiken bei der Vermögensverwaltung

Das Management von Asset-Risiken bezieht sich auf den Prozess der Verwaltung der digitalen und Hardware-Ressourcen eines Unternehmens, um das Risiko eines Angriffs zu verringern.

- Führen Sie ein aktuelles Inventar aller digitalen und physischen Vermögenswerte, einschließlich IoT-Geräte, Software und Dienste.

- Kontinuierliche Überwachung der Plattformen im Hinblick auf Änderungen im Software- und Dienstleistungsbestand.

- Führen Sie eine Dokumentation der erwarteten Netzwerkanschlüsse, -protokolle und -dienste.

- Erstellen Sie einen Plan für die sichere Vernichtung von Informationen und Hardware, wenn diese nicht mehr benötigt werden.

6. Erstellung eines Reaktionsplans für Zwischenfälle

Sowohl im NIST 2- als auch im DORA-Rahmenwerk ist das Management und die Reaktion auf Vorfälle eine Schlüsselkomponente der Risikominderung.

Die Entwicklung eines Reaktionsplans für Zwischenfälle umfasst Folgendes:

- Management von Zwischenfällen: Erkennen, kategorisieren und Priorisierung der Risiken innerhalb der bestehenden Systeme.

- Analyse von Vorfällen: Ermittlung der Ursachen für die Vorfälle und der zu ergreifenden Maßnahmen.

- Berichterstattung und Kommunikation bei Zwischenfällen: Mitteilung des Vorfalls an die zuständigen Akteure und Behörden sowie der Maßnahmen, die zur Eindämmung der Bedrohung ergriffen werden.

- Entschärfung von Vorfällen: Konzentrieren Sie sich auf die Schadensbegrenzung von Risiken, einschließlich des Einsatzes von Antiviren-Software und der Beseitigung von gefährdeten Endpunkten, um Bedrohungen wie Malware einzudämmen.

- Wiederherstellungsplan für Zwischenfälle: Ermittlung, wie kompromittierte Daten wiederhergestellt werden können, z. B. durch Aufrechterhaltung der Integrität von Backups. Diese Phase umfasst die Erkennung von Indikatoren für eine Kompromittierung (IoC) wie Dateibeschädigung oder andere Integritätsprobleme.

7. Erstellung einer organisatorischen Cybersicherheitsrichtlinie

Eine Cybersicherheitsrichtlinie legt Richtlinien und Verfahren fest, die eine Organisation befolgt, um digitale Werte und sensible Informationen vor Cyberbedrohungen zu schützen.

Eine solide Cybersicherheitspolitik sollte Folgendes umfassen:

- Firewalls: Überwachen Sie den ein- und ausgehenden Netzwerkverkehr, um unbefugten Zugriff besser zu verhindern.

- Starke Passwörter: Stellen Sie sicher, dass alle Passwörter den Sicherheitsstandards entsprechen und dass die Multi-Faktor-Authentifizierung (MFA) für alle Benutzer aktiviert ist.

- VPNs (virtuelle private Netzwerke): Bereitstellung einer sicheren Netzwerkverbindung intern und extern.

- Antivirus-/Antimalware-Software: Verhindern Sie proaktiv potenzielle Bedrohungen wie Malware-Angriffe, Ransomware-Angriffe und andere von Cyberkriminellen verwendete Taktiken.

- Systeme zur Erkennung und Verhinderung von Eindringlingen (IDS/IPS): Implementierung von IDS zur Echtzeitüberwachung des Netzwerkverkehrs, um verdächtige Aktivitäten zu erkennen.

- Netzwerkzugangskontrolle (NAC): Begrenzen Sie den unbefugten Zugriff, indem Sie die Berechtigungen für das Netzwerk auf der Grundlage der Benutzeridentität kontrollieren, um Bedrohungen durch Insider zu verringern.

8. Stärkung des Risikomanagements für Dritte

Drittanbieter stellen ein Risiko für Unternehmen dar, wenn für sie nicht die gleichen Sicherheitsstandards gelten wie für die internen Beteiligten.

- Anwendung des Prinzips der geringsten Privilegien: Die Benutzer erhalten die geringste Zugriffsstufe, um ihre Arbeit effektiv zu erledigen.

- Ein VPN verwenden: Sorgen Sie für sichere Fernzugriffsprotokolle, indem Sie ein VPN verwenden, um sichere, verschlüsselte Verbindungen für externe Anbieter bereitzustellen.

- Einbindung von Drittanbietern in die Cybersicherheitsmaßnahmen: Kommunizieren Sie mit Drittanbietern und binden Sie sie in die Planung und Kommunikation Ihres Cybersicherheitsplans ein, um sicherzustellen, dass alle Beteiligten die Vorschriften einhalten.

- Sicherheitsbewertungen: Conduct security assessments of your third-party vendors um die Einhaltung zu gewährleisten.

9. Durchführung von Risikobewertungen

Verringern Sie Sicherheitsverletzungen bei kritischen Systemen durch regelmäßige Risikobewertungen.

Wenn Sie mit einer Risikobewertung beginnen, sollten Sie Folgendes beachten:

- Bewertung von Bedrohungen und Schwachstellen für kritische Güter: Identifizierung potenzieller Bedrohungen für sensible Daten und Schwachstellen in den bestehenden Systemen.

- Implementierung von Sicherheitskontrollen: Wenden Sie Maßnahmen wie Firewalls, Verschlüsselung und Multi-Faktor-Authentifizierung an, um die Risiken zu mindern.

- Regelmäßige Durchführung von Penetrationstests: Testen Sie Ihre Sicherheitsprotokolle regelmäßig durch simulierte Angriffe, um Schwachstellen und Lösungen zu ermitteln Cyberangriffe wie Phishing- oder Malware-Angriffe.

10. Durchführung von Konformitätsprüfungen

Um Compliance-Standards zu erfüllen, müssen Unternehmen bestimmte Compliance-Anforderungen einhalten. Zum Beispiel müssen Gesundheitsdienstleister den HIPAA berücksichtigen und Organisationen, die in der Europäischen Union tätig sind, müssen die GDPR berücksichtigen.

Organisationen können Folgendes in Betracht ziehen:

- Kommunikation der Compliance-Standards an alle internen Stakeholder und externen Anbieter.

- Integration von Compliance-Anforderungen in bestehende Sicherheitsrichtlinien.

- Ermitteln Sie Lücken in den bestehenden Systemen, Strategien und Protokollen und erstellen Sie einen Plan, um diese zu schließen.

- Überprüfen Sie die Einhaltung der Vorschriften regelmäßig, um einen kontinuierlichen Schutz zu gewährleisten.

11. Umsetzung von Maßnahmen zur Verbesserung der operativen Belastbarkeit

Die Widerstandsfähigkeit von Unternehmen bezieht sich auf Sicherheitsarchitekturen, die mit der Risikostrategie des Unternehmens abgestimmt sind, um nach einem Angriff wieder auf die Beine zu kommen. Resiliente Unternehmen arbeiten kontinuierlich an der Anpassung an Veränderungen und Risiken, die die Geschäftskontinuität beeinträchtigen können.

Zu den Resilienzmaßnahmen können gehören:

- Risikobewertungen: Regelmäßige Bewertung der Risiken und Aktualisierung der Maßnahmen auf der Grundlage neuer Bedrohungen.

- Penetrationstests: Simulation von Cyberangriffen, um Schwachstellen zu erkennen und zu beheben.

- Regelmäßige Backups: Kontinuierliche Sicherung wichtiger Daten in Echtzeit, einschließlich der sicheren Offline-Speicherung von Backups, um eine Beschädigung durch Angriffe zu verhindern.

- Ausbildung der Mitarbeiter: Führen Sie Programme zur Sensibilisierung für die Cybersicherheit durch, um Risiken wie Phishing zu minimieren.

- Tabletop-Übungen: Testen Sie Reaktionspläne für Zwischenfälle anhand simulierter Szenarien.

- Audits und Konformitätsprüfungen: Anpassung an Vorschriften und Rahmenwerke, wie GDPR, ISO 27001 oder PCI DSS.

Um einen angemessenen Datenschutz und eine angemessene Datensicherheit zu gewährleisten, sollten in der gesamten Organisation Maßnahmen zur Stärkung der Widerstandsfähigkeit getroffen werden.

12. Erleichterung des organisatorischen Wandels und Sensibilisierung

Zur Förderung des Wandels und des Bewusstseins müssen Unternehmen Schulungen zum Thema Cybersicherheit anbieten, um Vorfälle im Bereich der Cybersicherheit auf ein Minimum zu reduzieren.

Förderung des organisatorischen Wandels und des Bewusstseins für Cybersicherheit durch:

- Durchführung von regelmäßigen Schulungen: Sensibilisierung und Schulung aller Nutzer, einschließlich der Mitarbeiter und Drittanbieter, für die Cybersicherheit.

- Schulung der Nutzer zur Erkennung der Taktiken von Cyberkriminellen: Die Nutzer sollten Taktiken wie Social-Engineering-Versuche kennen und in der Lage sein, verdächtige Aktivitäten wie Phishing-E-Mails zu erkennen. Stellen Sie sicher, dass die Benutzer grundlegende Sicherheitsmaßnahmen wie das Patchen von Software, die Wahl sicherer Passwörter und den Schutz von Benutzerdaten einhalten.

- Kontinuierliche Verbesserung der Bemühungen: Regelmäßige Bewertung oder Prüfung der Kenntnisse der Benutzer über grundlegende Cybersicherheitspraktiken, einschließlich jährlicher Auffrischung oder spezieller Schulungen für festgestellte Schwachstellen.

Sicherstellung der DORA-Konformität mit CybelAngels umfassenden Cybersicherheitslösungen

Die Einhaltung der zahlreichen gesetzlichen Vorschriften ist für jedes Unternehmen eine Herausforderung. DORA und NIST 2 sind aktuelle Beispiele dafür, dass die Einhaltung von Vorschriften in verschiedenen Sektoren zur Norm wird.

Wie bleiben Sie konform, wenn neue Benchmarks entstehen?

CybelAngel's Plattform für externe Bedrohungsdaten kann Ihre Sicherheitslage verbessern und das Risiko mindern:

- Risiko priorisieren nach Schweregrad um die Dokumentation der Einhaltung der Vorschriften zu rationalisieren.

- Identifizieren Sie die Ursprung der einzelnen Bedrohungen zur Unterstützung der operativen Widerstandsfähigkeit.

- Benutzer benachrichtigen über kompromittierte Passwörter um Datenschutzverletzungen zu verhindern.

Entdecken Sie, wie CybelAngel nahtlos mit dem DORA- und NIST CSF 2.0-Framework zusammenarbeitet, um die Einhaltung von Vorschriften zu verbessern.