Stärkere Sicherheit mit MITRE ATT&CK

Inhaltsübersicht

- 1. Was ist MITRE ATT&CK?

- 2. Wofür steht ATT&CK?

- 3. Was ist das MITRE ATT&CK Framework?

- 4. Was sind die 3 Hauptkomponenten der MITRE ATT&CK-Methode?

- 5. Wie können Unternehmen das MITRE ATT&CK-Framework umsetzen, um ihre Cybersicherheitsabwehr zu verbessern?

- 6. Die Vorteile des Schutzes Ihres Technologie-Ökosystems mit MITRE ATT&CK

- FAQs

- Was sind die in MITRE ATTACK aufgeführten Taktiken?

- Was sind MITRE ATT&CK-Techniken?

- Was ist der MITRE ATT&CK Navigator?

- Was sind einige beliebte MITRE-Anwendungsfälle?

- Was ist der Unterschied zwischen NIST und MITRE?

- Wie unterscheidet sich MITRE ATT&CK von Cyber Kill Chain?

- Abschließende Gedanken

- Informieren Sie sich über unseren Jahresbericht

Erfahren Sie mehr über Taktiken, Techniken und Verfahren.

MITRE-Techniken und -Taktiken werden seit 2013 von Unternehmen eingesetzt, um ihre Sicherheitslage zu verbessern.

ATT&CK-Bewertungen bieten Sicherheitsteams eine Chance, gegen böswillige Akteure vorzugehen, die versuchen, die Kontrolle über die internen Systeme eines Unternehmens zu übernehmen.

Hier finden Sie einen schnellen und einfachen Überblick darüber, wie MITRE-Sicherheitslösungen Ihr Unternehmen schützen und Lücken verhindern können, die das Unternehmen Bedrohungen aussetzen.

1. Was ist MITRE ATT&CK?

Die MITRE Corporation ist eine gemeinnützige Organisation mit Sitz in den USA, die objektive, kosteneffiziente Lösungen anbietet, um Unternehmen bei Cyberangriffen zu unterstützen. MITRE hat eine Open-Source-Wissensbasis über Taktiken und Techniken von Angreifern entwickelt, die auf Beobachtungen aus der Praxis beruht.

2. Wofür steht ATT&CK?

ATT&CK steht für Adversarial Tactics, Techniques, and Common Knowledge.

Das Framework erfasst und organisiert die Taktiken, Techniken und Untertechniken der Angreifer, um eine gemeinsame Sprache zu schaffen, die Sicherheitsexperten zur Risikominderung verwenden können.

Hier ein kurzer Überblick über die Bereiche, die von der Rahmenregelung abgedeckt werden:

- Taktik des Gegners: Strategische Ansätze, die von böswilligen Akteuren verwendet werden, um Systeme, Netzwerke oder Daten zu kompromittieren.

- Techniken: Die von den Gegnern angewandten Methoden, um ihre Ziele zu erreichen.

- Allgemein bekannt: Branchenweite Cybersicherheitspraktiken zur Abwehr von Angriffen.

3. Was ist das MITRE ATT&CK Framework?

Das MITRE ATT&CK Framework bezieht sich auf die Wissensbasis der Techniken, die Angreifer in den verschiedenen Stadien eines Cyberangriffs einsetzen, während die MITRE ATT&CK Matrix die visuelle Darstellung der Techniken des Angreifers darstellt.

Das MITRE ATT&CK Framework hebt die Taktik (was die Angreifer zu erreichen versuchen) visuell hervor und beschreibt die verwendeten Techniken (wie böswillige Akteure ihre Ziele erreichen).

Die Matrizen zeigen Bedrohungsdaten an, die nach Angriffsstufen geordnet sind - vom anfänglichen Systemzugriff bis zum Datendiebstahl oder der Maschinenkontrolle. Die MITRE-Matrizen können für verschiedene Betriebssysteme wie Windows, MacOS und Linux verwendet werden.

Innerhalb des Rahmens hat jede ATT&CK-Taktik, -Technik und -Untertechnik auch einen entsprechenden Code. Dies vereinfacht die Kommunikation und beseitigt das Risiko einer Fehlkommunikation bei eskalierenden Angriffen.

4. Was sind die 3 Hauptkomponenten der MITRE ATT&CK-Methode?

Die ATT&CK-Methode wird eingesetzt, um die Reaktionszeit auf Vorfälle zu verbessern. ATT&CK-Taktiken und -Techniken werden anstelle des Indikators für eine Gefährdung (Indicator of Compromise, IoC) eingesetzt, um die Sicherheitslage des Unternehmens zu verbessern.

Es gibt 3 Matrizen, die Unternehmen befolgen können:

- Unternehmen ATT&CK: Die Unternehmensmatrix wird für eine größere Unternehmensnetzwerkumgebung verwendet. Die umfangreiche Matrix priorisiert die Netzwerkverteidigung innerhalb der Taktiken, Techniken und Verfahren (TTPs), die Angreifer verwenden können, um sich Zugang zu verschaffen. Sicherheitsexperten können im Netzwerk Fuß fassen und sich seitlich bewegen, ohne entdeckt zu werden, um die wertvollsten Daten und Systeme zu schützen.

- Mobil ATT&CK: Diese Matrix beschreibt die Strategien von Cyber-Angreifern, um iOS- und Android-Mobilsysteme zu infizieren. ATT&CK for Mobile dokumentiert Vorfälle, die ohne direkten Zugriff auf das mobile Gerät auftreten.

- ICS ATT&CK: Die ICX-Matrix wird für Angriffe auf industrielle Kontrollsysteme (z. B. Maschinen, Geräte, Sensoren und Netzwerke) verwendet, die zur Überwachung des Betriebs von Fabriken, Versorgungsunternehmen, Transportsystemen und anderen kritischen Dienstleistern eingesetzt werden.

5. Wie können Unternehmen das MITRE ATT&CK-Framework umsetzen, um ihre Cybersicherheitsabwehr zu verbessern?

Die Eindämmung von Bedrohungen ist von entscheidender Bedeutung, um das Unternehmen vor der Bewaffnung mit Daten zu schützen. MITRE bietet Unternehmen einen klaren Überblick über Techniken und Taktiken zur Bewältigung gängiger Cybersicherheitsverletzungen.

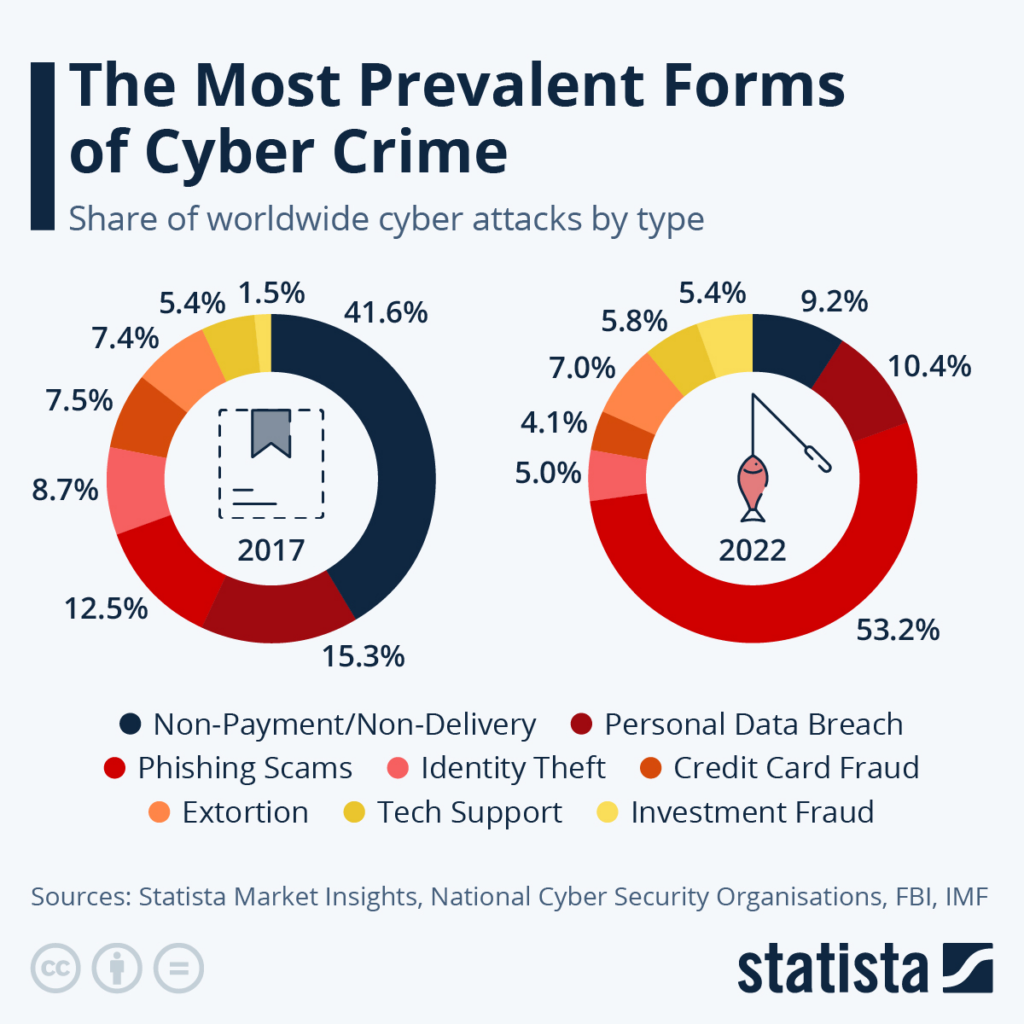

Phishing ist zum Beispiel eine der produktivsten und effektivsten Angriffstaktiken, die in den letzten Jahren zugenommen hat. Im Jahr 2017 machten Phishing-Angriffe nur 12,5% der Cyberangriffe aus. Im Jahr 2022 wird dieser Anteilose zu 53.2%und ist damit die drittgrößte Cyberattacke weltweit.

In Frankreich, 71% der befragten Organisationen gaben an, im Jahr 2023 einen gezielten Spear-Phishing-Angriff erlebt zu haben. Die 2024 in den USA befragten Chief Information Security Officers (CISOs) gaben an 9 von 10 Organisationen waren gefährdet eines wesentlichen Cyberangriffs in den nächsten 12 Monaten.

Cyber-Bedrohungsdaten sind für Unternehmen von entscheidender Bedeutung, um sich vor der Zunahme von Phishing-Bedrohungen zu schützen. MITRE bietet spezifische Techniken und Taktiken, um sicherzustellen, dass ein Angriff wie Phishing den täglichen Betrieb nicht behindert.

In einem Fall, ATTACK-Techniken ermöglichten es dem Sicherheitsteam, verdächtige Aktivitäten auf der HR-Plattform des Unternehmens zu erkennen. Bedrohungsakteure hatten Spear-Phishing eingesetzt, um Zugang zu den internen Systemen des Unternehmens zu erhalten und Gelder zu erpressen. Der Akteur drang in das verifizierte Benutzerkonto ein, um Gehaltsabrechnungsdaten zu ändern, und verwendete mehrere Proxy-Server und randomisierte Benutzer-Agenten, um eine Entdeckung zu vermeiden.

Mithilfe des ATT&CK-Frameworks konnte das Unternehmen den Diebstahl von Geldern aus den Gehaltsabrechnungen der Mitarbeiter verhindern und die von den Angreifern genutzten Einstiegspunkte flicken.

Den Statistiken zufolge, 60% von Unternehmen weltweit im Jahr 2024 gaben an, dass sich ihre Bereitschaft zum Schutz vor Cybersicherheitsbedrohungen noch in einem frühen Stadium befindet. Der drastische Anstieg von Angriffen wie Phishing macht es für Unternehmen wichtiger denn je, sich gegen böswillige Akteure zu schützen.

6. Die Vorteile des Schutzes Ihres Technologie-Ökosystems mit MITRE ATT&CK

MITRE kann Unternehmen dabei unterstützen, das Risiko in jeder Phase des Lebenszyklus eines Cyberangriffs zu minimieren. Um dem Verhalten von Angreifern einen Schritt voraus zu sein und Schwachstellen aufzuspüren, müssen Unternehmen über eine klare und logische Methode verfügen, um Bedrohungen aufzuspüren und zu beseitigen, bevor sie sich ausbreiten.

Ein X-Post von John Lambert, Corporate Vice President, Security Fellow bei Microsoft. Quelle.

Für die Bank für Internationalen Zahlungsausgleich (BIZ) war ein aktiver Angriffsplan erforderlich, um den DeFi-Angriffen, die die Finanzbranche zu destabilisieren drohten, zuvorzukommen. Allein im Jahr 2021 kosteten DeFi-Angriffe die Branche fast $1 Milliarde.

Eine Grafik, die zeigt, dass DeFi-Hacks von $129 Millionen (2020) auf $1 Milliarde (2021) gestiegen sind. Quelle.

Im Jahr 2023 wird die BIZ hat eine umfassende Sieben-Punkte-Strategie entwickelt genannt. Projekt Polaris mit Hilfe der MITRE ATT&CK Matrix, um DeFi-Cyberhacks zu verhindern. Die Analyse vergangener Cyberangriffe zeigte Lücken in den Systemen zur Modellierung von Sicherheitsangriffen auf. Im Laufe der Zeit könnten zunehmende Bedrohungen für die BIZ das Vertrauen der Öffentlichkeit in die neuen Währungen, die Zentralbanken und das Finanzsystem im Allgemeinen untergraben.

Für den Aufbau ihrer Sicherheitsoperationen nutzten sie das MITRE-Framework, um:

- Verstehen Sie die neue Bedrohungslandschaft.

- Einsatz moderner Basistechnologien zur Förderung von Sicherheit und Widerstandsfähigkeit.

- Ermittlung von Bereichen, in denen Verbesserungen möglich sind, und von neuen Funktionen, die eingeführt werden sollen.

Das MITRE ATT&CK Framework war flexibel genug, um es der Organisation zu ermöglichen, Lösungen für spezifische Bedrohungen zu finden und Lösungen für jeden einzelnen Fall in der sich entwickelnden Bedrohungslandschaft anzupassen.

FAQs

Was sind die in MITRE ATTACK aufgeführten Taktiken?

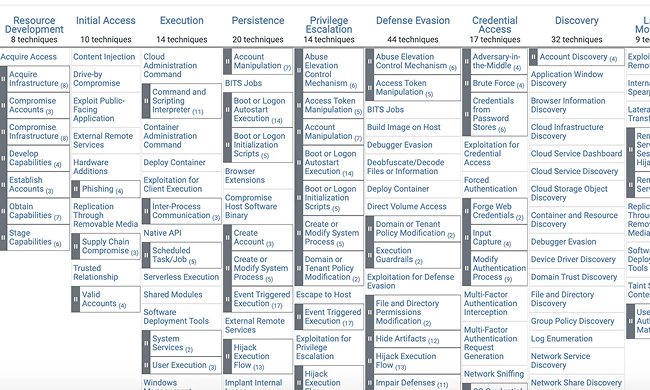

Die ATT&CK-Matrix für Unternehmen umfasst derzeit 185 Techniken und 367 Untertechniken, die laufend aktualisiert werden.

Ein Tweet von MITRE ATT&CK mit den neuesten Aktualisierungen der Datenbank. Quelle.

Um die Identifizierung zu erleichtern, hat MITRE einen eindeutigen vierstelligen Code zur Unterscheidung jeder Taktik und Technik. Innerhalb eines Sicherheitsteams machen diese eindeutigen Codes die Kommunikation von Bedrohungen effizienter, so dass sie leichter bewältigt werden können.

Zu den in der ATT&CK-Matrix für Unternehmen behandelten Taktiken gehören:

Erkundung: Sammeln von Informationen für die Planung eines Angriffs.

Entwicklung der Ressourcen: Einrichtung von Ressourcen zur Unterstützung von Angriffsoperationen.

Erster Zugang: Eindringen in das Zielsystem oder -netz.

Ausführung: Ausführen von Malware oder bösartigem Code auf dem kompromittierten System.

Persistenz: Aufrechterhaltung des Zugriffs auf das kompromittierte System (im Falle einer Abschaltung oder Neukonfiguration).

Privilegieneskalation: Erlangung höherer Zugriffs- oder Berechtigungsstufen (z. B. Wechsel vom Benutzer- zum Administrator-Zugang).

Umgehung der Verteidigung: Vermeidung der Entdeckung innerhalb eines Systems.

Zugang zu Anmeldeinformationen: Diebstahl von Benutzernamen, Passwörtern und anderen Anmeldedaten.

Entdeckung: Untersuchung der Zielumgebung, um herauszufinden, auf welche Ressourcen zugegriffen werden kann oder welche kontrolliert werden können, um einen geplanten Angriff zu unterstützen.

Seitliche Bewegung: Zugang zu zusätzlichen Ressourcen innerhalb des Systems.

Sammlung: Sammeln von Daten, die mit dem Angriffsziel zusammenhängen (z. B. Daten, die im Rahmen eines Ransomware-Angriffs verschlüsselt und/oder exfiltriert werden sollen).

Befehl und Kontrolle: Aufbau einer verdeckten/unauffindbaren Kommunikation, die es dem Angreifer ermöglicht, das System zu kontrollieren.

Exfiltration: Stehlen von Daten aus dem System.

Auswirkungen: Unterbrechung, Verfälschung, Deaktivierung oder Zerstörung von Daten oder Geschäftsprozessen.

Was sind MITRE ATT&CK-Techniken?

MITRE ATT&CK-Techniken sind spezifische Techniken, die der Bedrohungsakteur während eines Angriffs einsetzt. Zu jeder im Rahmenwerk genannten Taktik gibt es entsprechende Techniken, die auf realen Szenarien basieren. Jede Technik hat:

- Eine Beschreibung und Übersicht.

- Bekannte Untertechniken, die unter eine größere übergeordnete Technik fallen können. Phishing umfasst z. B. Spear-Phishing per Anhang, per Link und per Dienst.

- Verwandte Verfahren zur Unterbindung eines Angriffs, wie z. B. die Warnung vor bösartiger Software, die zur Durchführung der Technik verwendet wird.

- Entschärfung von Bedrohungen, z. B. durch Benutzerschulungen oder Antiviren-Software.

- Verbessert die Erkennung von Bedrohungen, z. B. durch Protokolldaten oder Systemdaten, um den Erfolg einer bestimmten Technik zu überwachen.

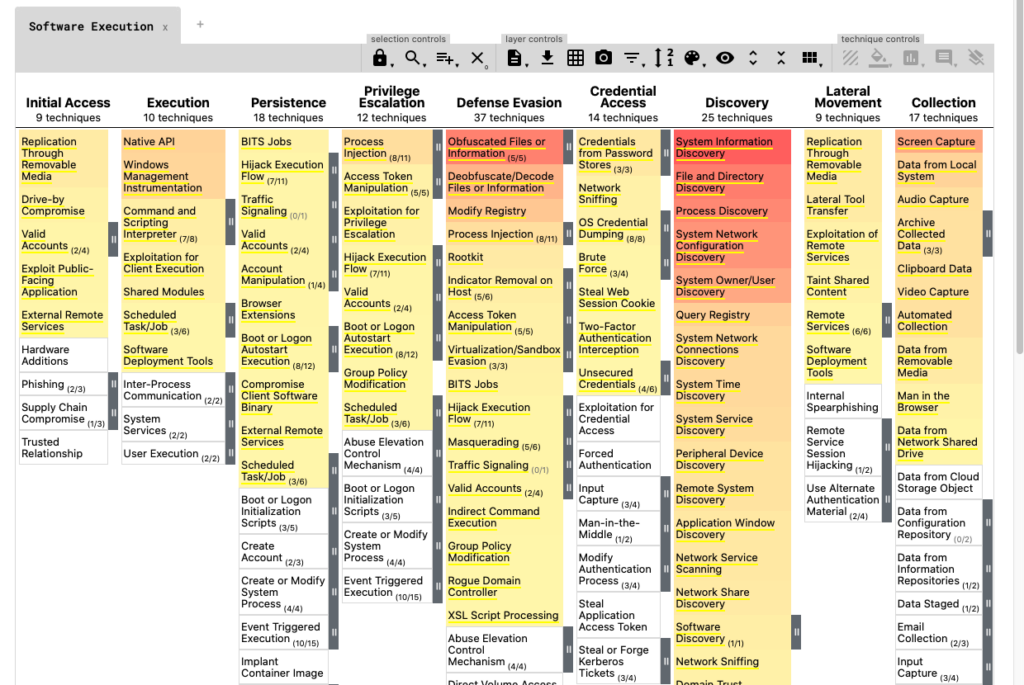

Was ist der MITRE ATT&CK Navigator?

Der ATT&CK-Navigator ist ein webbasiertes Tool zur Kommentierung der ATT&CK-Matrizen. Er kann zur Visualisierung der Verteidigungsabdeckung, zur Unterstützung bei der Planung von roten und blauen Teams und zur Ermittlung der Häufigkeit der entdeckten Techniken innerhalb der Organisation verwendet werden.

Sicherheitsteams können:

- Visualisieren Sie das "Warum" eines Angriffs mit Anmerkungswerkzeugen wie Farbkodierung, Hervorhebung und Filterung.

- Erstellen Sie benutzerdefinierte Ebenen über der ATT&CK-Matrix, um verschiedene Datenpunkte darzustellen, z. B. erkannte Techniken, Erkennungslücken oder Angriffspfade.

- Arbeiten Sie mit Teams an verschiedenen Standorten an einem zentralen Ort zusammen.

- Verteilen Sie Erkennungen auf das gesamte Unternehmen, um Bedrohungen zu entschärfen.

Was sind einige beliebte MITRE-Anwendungsfälle?

MITRE ATT&CK umfasst Aktivitäten, die Unternehmen zur Optimierung interner Sicherheitsabläufe nutzen können.

Hier sind einige beliebte Anwendungsfälle für MITRE ATT&CK:

- Alarmtriage, Erkennung von Bedrohungen und Reaktion. Priorisieren Sie die Informationsberge, die Sicherheitsexperten normalerweise in einem typischen Unternehmensnetzwerk durchsuchen müssen. MITRE ATT&CK kann zum Beispiel Informationen aus EDR (Endpoint Detection and Response) verarbeiten, um die Reaktionszeiten auf Vorfälle zu verkürzen.

- Jagd auf Bedrohungen. Threat Hunting ist eine proaktive Übung, bei der Sicherheitsexperten das Netzwerk nach eingehenden Bedrohungen durchsuchen. MITRE ATT&CK bietet zahlreiche Ansatzpunkte für Sicherheitsteams, die den Start oder die Fortsetzung einer Bedrohungssuche erleichtern.

- Red Teaming oder Emulation des Gegners. Um Mitarbeiter über die Gefahren von Cyberangriffen aufzuklären, können Sicherheitsexperten folgende Maßnahmen ergreifen Red Teaming oder die Emulation eines Gegners, um einen realen Cyberangriff zu simulieren. Diese internen Aktivitäten helfen Organisationen, die Bereitschaft von Mitarbeitern, Richtlinien und Praktiken zu messen und Schwachstellen zu identifizieren.

- Analyse von Sicherheitslücken und Bewertung des Reifegrads des Security Operations Center (SOC). Bei der Analyse von Sicherheitslücken wird bewertet, inwieweit die aktuellen Cybersicherheitspraktiken eines Unternehmens mit den Industriestandards übereinstimmen, während eine SOC-Bewertung die Effektivität des Unternehmens bei der Eindämmung von Cyberangriffen misst. MITRE unterstützt Security Operations Center bei der Rund-um-die-Uhr-Überwachung der Netzwerkumgebung, um Bedrohungen zu erkennen und zu bekämpfen.

Was ist der Unterschied zwischen NIST und MITRE?

NIST ist ein alternatives Rahmenwerk, das Organisationen ebenfalls hilft, sich gegen Cyberangriffe zu verteidigen. Obwohl sowohl NIST als auch MITRE das Ziel verfolgen, Organisationen in die Lage zu versetzen, sich selbst zu verteidigen, verfolgen sie einen unterschiedlichen Ansatz.

Das NIST konzentriert sich auf die Unterstützung von Unternehmen bei der Standardisierung von Richtlinien für das organisatorische Cybersecurity-Risikomanagement. Sie vereinen die skizzierten Best Practices mit den US-Compliance-Gesetzen.

ATT&CK hingegen liefert umsetzbare Informationen zum Verständnis und zur Abwehr spezifischer Cyber-Bedrohungen.

Beide Frameworks helfen Unternehmen, ihre Gegner besser zu verstehen, ihre Netzwerke auf Schwachstellen zu testen und Gegenmaßnahmen zu ergreifen.

Wie unterscheidet sich MITRE ATT&CK von Cyber Kill Chain?

Entwickelt von Lockheed Martin, Cyber Kill Chain ist ein Modell zur Erkennung und Abwehr von Cyber-Bedrohungen, bei dem der Schwerpunkt darauf liegt, jede Phase eines Angriffs zu stoppen, indem die "Kette unterbrochen" wird.

Cyber Kill Chain unterscheidet sich von MITRE ATT&CK durch die Methoden, mit denen ein Angriff gestoppt werden kann. Die Plattform von Lockheed Martin behauptet, dass alle Cyberangriffe einer bestimmten Abfolge von Angriffstaktiken folgen müssen, um erfolgreich zu sein.

MITRE hingegen bietet Techniken und Taktiken zur Abwehr von Angriffen an, räumt aber ein, dass jeder Fall einzigartig ist und eine andere Abfolge von Schritten zur Abwehr eines Angriffs erfordern kann.

Abschließende Gedanken

Das Verständnis der Vorteile von MITRE ATT&CK hilft Ihrem Unternehmen, Cyberkriminellen einen Schritt voraus zu sein. Sicherheitsteams können durch Verzögerungen bei der Reaktionszeit oder Kommunikationsstrategien behindert werden, was dem Unternehmen Schaden zufügt.

Die Katalogisierung der einzelnen Bedrohungen, eine gemeinsame Sprache zwischen den Teams und bewährte Techniken zur Abwehr von Angriffen verschaffen den Sicherheitsteams einen Vorteil, um Angriffe abzuwehren, bevor sie eskalieren.

Informieren Sie sich über unseren Jahresbericht

Sind Sie an einer umfassenden Bedrohungsanalyse interessiert? Sehen Sie sich unseren brandneuen Jahresbericht an, der von unserem CISO Todd Carroll verfasst wurde.