Wie haben sich die Infostahler im Jahr 2024 entwickelt?

Inhaltsübersicht

- Was sind Infostahler?

- Was ist der Unterschied zwischen Infostealing und Ransomware-Angriffen?

- Wie funktionieren Infostahler eigentlich?

- 12 Infostealer-Trends und Anregungen für 2024

- 1. Jeder kann ein Infostealer-Tool verwenden

- 2. Auch Infobetrüger nutzen künstliche Intelligenz

- 3. Angriffe durch Infostealer nehmen zu

- 4. Es gibt neue und aufkommende Bedrohungsakteure

- 5. Private Verkäufe finden im Dark Web statt

- 6. Die Risiken für Dritte und die Lieferkette nehmen zu

- 7. Die Gesundheits- und Glücksspielindustrie sind große Ziele

- 8. Krypto-Geldbörsen können sehr anfällig sein

- 9. Soziale Medien können Infodiebe inspirieren

- 10. MFA-Müdigkeitsangriffe werden von Infostealern angeheizt

- 11. Ein Infostealer-Angriff kann mehrere Sicherheitslücken öffnen

- 12. Der Genesis Market Breach war ein Weckruf

- Die Zukunft der Infostahler: Was kommt als Nächstes?

- Wie kann ich mein Unternehmen vor Datendieben schützen?

- Schlussfolgerung

Im Jahr 2024 entwickelt sich die Welt der Infodiebe weiter, als wir es uns je hätten vorstellen können. Von der Nutzung neuer Technologien bis hin zur Ausbeutung von Kryptowährungsdaten - Cyberkriminelle entwickeln ihre Malware zum Infodiebstahl ständig weiter, um mehr Opfer zu erreichen und eine länger anhaltende Wirkung zu erzielen.

In diesem Blog werden Sie die 12 wichtigsten Veränderungen im Jahr 2024 kennenlernen. Wenn Sie den aktuellen Trends immer einen Schritt voraus sind, werden Sie besser gerüstet sein, um jede neue Cyber-Bedrohung frontal anzugehen.

Interessieren Sie sich für unseren Leitfaden für Einsteiger zum Thema Infostealers? Alles, was Sie wissen müssen, finden Sie auf dieser Seite Blog.

Sie werden auch erfahren, was wir in den kommenden Jahren von Infostealern zu erwarten haben, und 5 bewährte Methoden kennenlernen, um ihnen einen Schritt voraus zu sein.

Was sind Infostahler?

Eine infostealer(Information Stealer) ist eine Art von Malware (bösartige Software), die vertrauliche Informationen "stiehlt".

Infostealer-Malware extrahiert zum Beispiel alle Protokolle auf Ihrem Computer sowie die darin enthaltenen Dokumente. Infostealer-Malware extrahiert:

- Anmeldedaten: Einschließlich Benutzernamen und Passwörter

- Finanzielle Informationen: wie Kreditkarten, Bankkontodaten und Kryptowährungs-Geldbörsen

- Persönliche Daten: Wie Sozialversicherungsnummern, Reisepassdaten oder persönlich identifizierbare Informationen (PII)

Mit Zugang zu sensiblen Daten können Cyberkriminelle Betrug, Kontoübernahmen und Sabotage betreiben, dunkles Internet Verkäufe und mehr.

Was ist der Unterschied zwischen Infostealing und Ransomware-Angriffen?

Ein Infostealing-Angriff wird heimlich durchgeführt, um Betrug oder Kontoübernahmen zu begehen, während ein Ransomware-Angriff verschlüsselt die gestohlenen Daten und verlangt ein "Lösegeld", um sie wiederherzustellen.

Daten, die dann von Infostealer-Malware exfiltriert werden (insbesondere gestohlene Anmeldedaten), werden häufig auf Dark-Web-Marktplätzen verkauft und für Ransomware-Angriffe gekauft.

Wie funktionieren Infostahler eigentlich?

Es gibt verschiedene Arten von Infostealer-Malware, darunter:

- Keylogger: Aufzeichnung der Tastatureingaben zur Erfassung sensibler Informationen

- Zwischenablage-Entführer: Abfangen der Informationen, die Sie kopieren und einfügen

- Browser-Diebe: Stehlen von Daten aus Webbrowsern, wie z. B. gespeicherte Logins und den Browserverlauf

- Formulargreifer: Erfassen von Daten aus Online-Formularen, z. B. wenn Sie eine Einkaufstransaktion abschließen

Nachdem Sie nun die Grundlagen des Infodiebstahls verstanden haben und wissen, wie verschiedene Schwachstellen ausgenutzt werden können, wollen wir uns nun die wichtigsten Trends für das Jahr 2024 ansehen, auf die Sie achten sollten.

12 Infostealer-Trends und Anregungen für 2024

Welches Ausmaß hat Infostealing also im Jahr 2024? Und was können wir daraus lernen? Hier finden Sie einen Überblick über die Bedrohungslandschaft in diesem Jahr - und was Sie dagegen tun können.

1. Jeder kann ein Infostealer-Tool verwenden

In 2024, anyone can purchase an infostealer malware. And it’s highly affordable, with pricing starting as low as $120 per month.

Der Diebstahl von Informationen ist für fast jeden zugänglich, da Malware-as-a-Service (MaaS)-Tools im Dark Web oder über Telegram- und Discord-Foren verfügbar sind.

Außerdem sind die technischen Kenntnisse, die für ihre Verwendung erforderlich sind, minimal, was die Malware zum Stehlen von Informationen zu einem der einfachsten Werkzeuge für Cyberkriminelle macht.

Mitnehmen: Malware, die Informationen stiehlt, ist heute leichter zugänglich, erschwinglicher und benutzerfreundlicher denn je.

2. Auch Infobetrüger nutzen künstliche Intelligenz

Im vergangenen Jahr, 225.000 ChatGPT-Anmeldeinformationen wurden auf dem Markt für Stealer-Logs gefunden. Und der Diebstahl von KI-Kontodaten hat allein in den letzten fünf Monaten um 36% zugenommen.

Künstliche Intelligenz (KI) bietet eine einzigartige Gelegenheit für Cyberangriffe von Infostealern, da Menschen bei der Interaktion mit dem Tool häufig sensible Informationen über ihre Arbeit und ihr Privatleben preisgeben.

Mitnehmen: Wenn Infostealer auf das ChatGPT-Konto einer Person zugreifen können, dann können sie auch auf eine ganze Reihe persönlicher Daten zugreifen.

3. Angriffe durch Infostealer nehmen zu

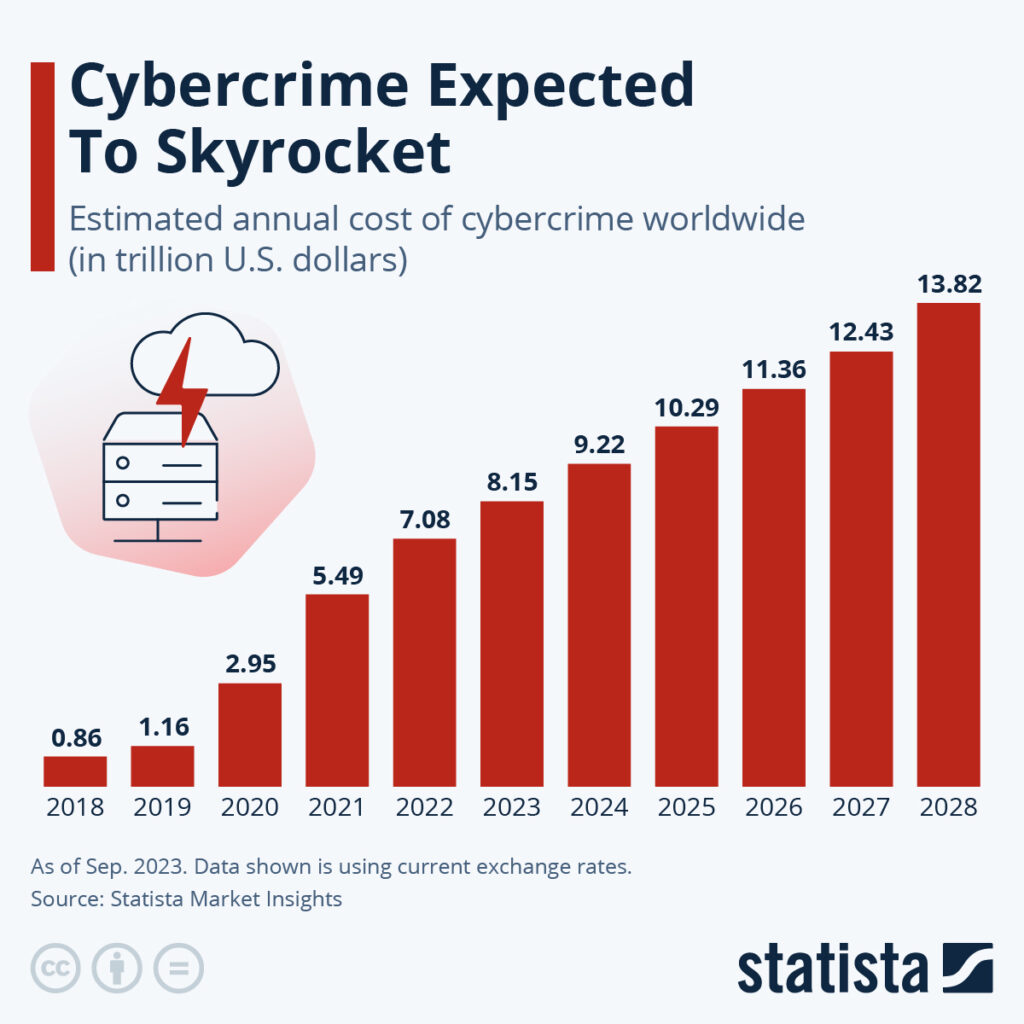

Infektionen mit Infostealern haben zugenommen von 6000% seit 2018. Und diese Zahlen können nur weiter in die Höhe schießen, wenn sich die Cyberkriminalität weltweit ausbreitet - die jährlichen Kosten werden voraussichtlich auf $10.29 Billion im Jahr 2025.

Mit der zunehmenden Digitalisierung der Welt gibt es immer mehr Schwachstellen, die Cyber-Bedrohungsakteure ausnutzen können - und Infodiebstahl ist da keine Ausnahme.

Mitnehmen: Der Diebstahl von Informationen ist eine zunehmende Bedrohung für die Cybersicherheit und sollte daher für jede Person und jedes Unternehmen höchste Priorität haben.

4. Es gibt neue und aufkommende Bedrohungsakteure

Es gibt viele Plattformen für den Diebstahl von Informationen, und jedes Jahr werden weitere entwickelt.

Hier sind die Varianten, die den größten Teil des Marktes beherrschen und kontrollieren:

- RedLine: Eine Malware, die gespeicherte Anmeldeinformationen, Autofill-Daten und Bankinformationen stiehlt

- Raccoon Stealer: Ein russischer Passwort- und Krypto-Stealer, der es auf Autofill-Protokolle, Kryptowährungs-Wallets und mehr abgesehen hat

- Vidar: Ein trojanisches Schadprogramm, das über einen Computervirus sensible Informationen stehlen kann

Außerdem gibt es weitere aufstrebende Akteure wie Rhadamanthys, LummaC2, META-Stealer und StrelaStealer.

Malware-Innovation hat sich im vergangenen Jahr besonders auf Infostealer konzentriert, da Cyberkriminelle experimentieren und nach den effizientesten Wegen suchen, um Anwendungen, Endgeräte und Betriebssysteme auszunutzen.

Mitnehmen: Infostealer entwickeln sich ständig weiter, was bedeutet, dass wir unsere eigenen Cybersicherheits- und Antivirenmaßnahmen regelmäßig überprüfen müssen, um immer einen Schritt voraus zu sein.

5. Private Verkäufe finden im Dark Web statt

Der Verkauf von gestohlenen Ausweisen hat zugenommen von 150% im letzten Jahr im Dark Web. Versteckte Online-Marktplätze sind ein wichtiger Hotspot für den Kauf gestohlener Daten, und die Opfer erfahren oft erst davon, wenn es zu spät ist.

Und selbst wenn die Unternehmen den Verkauf von gestohlenen Protokollen entdecken, Rückkauf Die Daten sind riskant, da sie mit Malware oder einem Trojaner infiziert werden könnten, um das Unternehmen weiter zu gefährden. Außerdem gibt es keine Garantie, dass die gestohlenen Daten jemals vollständig aus dem Dark Web entfernt werden.

Mitnehmen: Organisationen müssen investieren in Überwachung des Dark Web um sofort über alle durchgesickerten Informationen über ihr Unternehmen informiert zu sein.

6. Die Risiken für Dritte und die Lieferkette nehmen zu

In diesem Jahr wird geschätzt, dass 98% von Unternehmen sind mit einer dritten Partei verbunden, die eine Datenschutzverletzung erlitten hat (und 75% dieser Vorfälle sind mit Cyberkriminalität verbunden).

Selbst wenn Sie einem Datendieb aus dem Weg gehen können, gibt es keine Garantie dafür, dass Ihre Lieferanten nicht Opfer eines Datendiebstahls werden. Phishing-Mails, Social-Engineering-Taktiken oder ein Website-Stealer.

Mitnehmen: Ganz gleich, wie leistungsfähig Ihre eigenen Cybersicherheitsfunktionen sind, Sie sind immer nur so stark wie Ihr schwächstes Glied. Cyberkriminelle können stattdessen immer Informationen von Dritten und Lieferanten stehlen.

7. Die Gesundheits- und Glücksspielindustrie sind große Ziele

Eine Studie aus dem Jahr 2023 ergab, dass die Gesundheitsbranche unter folgenden Problemen leidet 60% aller Malware-Angriffe-und die meisten dieser Angriffe erfolgen über Infostealer wie RedLine. Diese Cyberangriffe hinterlassen oft zusätzliche bösartige Nutzdaten, die erst nach Monaten ihre Wirkung entfalten, wodurch sich die Reaktionszeit auf den Vorfall und die Auswirkungen insgesamt verlängern.

Infostealer nutzen auch die Spieleindustrie aus, indem sie gefälschte Cheat-Codes und verbesserte Erfahrungen anbieten, um Daten zu stehlen. Zum Beispiel, im Jahr 2023, Französische Gamer wurden über eine Discord-Nachricht eingeladen, ein brandneues Spiel auszuprobieren, bei dem es sich in Wirklichkeit um eine Infostealer-Malware handelte.

Mitnehmen: Aufgrund der Verarbeitung umfangreicher sensibler Daten sind sowohl die Gesundheits- als auch die Glücksspielbranche für kriminelle Infodiebe äußerst attraktiv.

8. Krypto-Geldbörsen können sehr anfällig sein

Apropos Spiele: Eine neue Malware zum Diebstahl von Informationen namens Realst ist zu einer wachsenden Bedrohung für Windows- und macOS-Nutzer geworden. Er wird verbreitet, wenn Menschen gefälschte Blockchain-Spiele herunterladen, und kann dann die Zugangscodes zu ihren Krypto-Brieftaschen stehlen.

Cyberkriminalität mit Kryptowährungen kann ein lukratives Geschäft für Infodiebe sein, da sie mit einem einfachen Malware-Download auf die Finanzen eines jeden zugreifen können.

Mitnehmen: Krypto-Geldbörsen sind zunehmend durch Malware-Downloads unter Microsoft Windows und macOS bedroht.

9. Soziale Medien können Infodiebe inspirieren

Jede Social-Media-Plattform, von Facebook bis LinkedIn, kann von Infostealern auf heimliche Weise genutzt werden. Infostealer-Malware stiehlt Anmeldedaten für Ihre Social-Media-Seiten.

Hier sind nur einige Beispiele, bei denen man vorsichtig sein sollte.

- Social Engineering: Infostealer-Malware stiehlt Anmeldedaten für Ihre Social-Media-Sites, um überzeugendere Social-Engineering-Kampagnen zu erstellen.

- Sammeln von Daten: Infostealer können öffentliche Profile nach Informationen wie E-Mails, Telefonnummern, Standort und mehr durchsuchen.

- Bösartige Links: Infostealer kompromittieren zunächst Konten und ermutigen dann die Benutzer, Links herunterzuladen oder anzuklicken, um ihre Systeme mit Malware zu infizieren

- Phishing-Angriffe: Infostealer greifen auf Unternehmensseiten zu und verbreiten bösartige Malware, während sie Menschen dazu verleiten, mit ihnen zu interagieren

Mitnehmen: Alle Informationen, die in sozialen Medien geteilt werden, können von Infodieben genutzt werden, und sie können auch authentisch aussehende Inhalte nachahmen, um Informationen zu stehlen, indem sie sich beispielsweise als Marken ausgeben.

10. MFA-Müdigkeitsangriffe werden von Infostealern angeheizt

Ein Angriff auf die Multi-Faktor-Authentifizierung/ MFA-Müdigkeit (auch bekannt als "MFA-Bombing" oder "MFA-Spamming") steht in konkretem Zusammenhang mit Aktivitäten von Infostealern.

Infostealer-Malware wird verwendet, um gestohlene Anmeldedaten von Computern zu extrahieren, die dann zum Starten von MFA-Angriffe: Wenn dies hartnäckig genug geschieht, kann es passieren, dass das Opfer den Zugriff über die Benachrichtigung bestätigt und dem Infodieb Zugriff auf seine Kontoberechtigungen gewährt.

Dies ist eine Form des Social Engineering und eine Möglichkeit, wie Infodiebe Zugang zum Konto einer Person erhalten können.

Mitnehmen: Infostealer sind sehr kreativ, wenn es darum geht, neue Methoden zu finden, um ihre Opfer auszunutzen - und sie sind auch sehr hartnäckig.

11. Ein Infostealer-Angriff kann mehrere Sicherheitslücken öffnen

Eine kürzlich durchgeführte Studie hat ergeben, dass ein einziger Angriff durch einen Infostealer durchschnittlich 26 verschiedene Geschäftsanwendungen-... die das gesamte digitale Ökosystem in einem noch nie dagewesenen Ausmaß gefährden.

Das bedeutet, dass die potenziellen Folgen eines Datendiebstahls für jedes Unternehmen katastrophal sein können, da mehrere Endgeräte und Anwendungen auf lange Sicht weiteren Schäden ausgesetzt sind.

Mitnehmen: Infostealer können dauerhaften Schaden anrichten und mehrere Schwachstellen aufdecken, was zu langfristigen Folgen führt, die nur schwer zu beheben sind.

12. Der Genesis Market Breach war ein Weckruf

Im Jahr 2023 wird die Genesis Market Breach brachte Strafverfolgungsteams aus 16 Ländern zusammen, um einen Markt für gestohlene Protokolle mit 80 Millionen Zugangsdaten zu Fall zu bringen.

Wurden Sie zur Zielscheibe von Kriminellen, die #GenesisMarket ?

- Nationale Verbrechensbekämpfungsbehörde (NCA) (@NCA_UK) 5. April 2023

Nach einer Operation zur Schließung der globalen Online-Plattform, die gestohlene Identitäten verkaufte, werden die Menschen aufgefordert, zu prüfen, ob sie betroffen sind.

Informationen dazu finden Sie auf unserer Website ➡️ https://t.co/dBtnwpzwp7 pic.twitter.com/PTyLDOxbsR

Dieses Ereignis war ein großer Schritt für die internationalen Strafverfolgungsteams, angeführt vom FBI und der niederländischen Polizei, im Kampf gegen Infostealer. Wir können hoffen, dass diese internationale Zusammenarbeit fortgesetzt wird, da immer mehr Behörden die Bedrohung durch infostealingfähige Malware erkennen.

Mitnehmen: Die internationalen Behörden arbeiten zunehmend zusammen, um die wachsende Gefahr durch Infodiebe zu bekämpfen.

Die Zukunft der Infostahler: Was kommt als Nächstes?

Da die Cyberkriminellen ihre Technologien zum Diebstahl von Informationen immer weiter entwickeln, werden wir im Laufe der Zeit immer raffiniertere Malware sehen. Innovation findet ständig statt, und die Cyberkriminalität ist da keine Ausnahme.

Neue Technologien - wie KI - werden weiterhin genutzt werden. Darüber hinaus können diese neuen Systeme auch zur Automatisierung und Optimierung von Infodiebstahlsstrategien eingesetzt werden, um beispielsweise überzeugendere Social-Engineering-Kampagnen zu erstellen.

Allerdings ist auch das Bewusstsein der Infostealer gestiegen. Es gab mehrere große internationale Vorfälle, darunter der Genesis Market Breach, und wir können nur erwarten, dass die Zusammenarbeit zwischen Sicherheitsteams, Technologieunternehmen und CISOs im Laufe der Zeit zunimmt, um die Bedrohung zu bekämpfen.

Außerdem investieren die Menschen immer mehr in Cybersicherheitsmaßnahmen, was es ihnen erschwert, Malware in ihren Online-Systemen zu deponieren. Mit stärkeren Sicherheitsfunktionen können Infostealer nicht mehr so effektiv arbeiten, was sie für Cyber-Kriminelle weniger attraktiv macht.

Wie kann ich mein Unternehmen vor Datendieben schützen?

Es gibt fünf Best Practices für CISOs, um ihre Unternehmen in diesem Jahr vor infodiebstahlgefährdeter Malware zu schützen.

- Verstärken Sie Ihre Cybersicherheitsmaßnahmen: Einsatz von Antiviren-Software sowie von EASM-Tools (External Attack Surface Management) wie CybelAngel um Infodiebe in ihren Bahnen zu stoppen.

- Bilden Sie Ihr Team aus: Stellen Sie sicher, dass alle Mitarbeiter die Risiken von Infodieben kennen und die üblichen Anzeichen eines Infodiebstahls erkennen. Ermutigen Sie außerdem alle zur Verwendung von MFA und sicheren Passwörtern.

- Schützen Sie Ihre Daten: Führen Sie strenge Datenschutz- und Verschlüsselungsverfahren ein und überwachen Sie regelmäßig alle verdächtigen Aktivitäten. Außerdem sollten Sie nur die notwendigen sensiblen Daten erfassen, um die Angriffsfläche zu minimieren.

- Überwachen, überwachen, überwachen: Prüfen und überwachen Sie alle Anzeichen für das Verhalten von Infostealern, und halten Sie einen soliden Plan für die Reaktion auf Vorfälle bereit, um darauf zu reagieren.

- Bleiben Sie auf dem Laufenden: Die Welt des Infodiebstahls entwickelt sich ständig weiter, also sollten Sie das auch tun. Arbeiten Sie mit anderen Experten zusammen, verfolgen Sie die neuesten Entwicklungen und die neuesten Cyber-Bedrohungen, um den Infodieben einen Schritt voraus zu sein.

Indem Sie Ihren Ansatz ständig überwachen und anpassen, können Sie Ihre Marke vor Infodieben schützen, egal wie sehr sich diese in den kommenden Jahren weiterentwickeln.

Interessiert an einer Demo? Siehe unser Lösung in Aktion mit einem fachkundigen Mitglied unseres Teams.

Schlussfolgerung

Infostealer entwickeln sich ständig weiter und stellen eine wachsende Bedrohung für jedes Unternehmen dar. Mit dem Aufkommen neuer Technologien und immer ausgefeilteren Techniken der Internetkriminalität sind die Menschen anfälliger denn je für infostealingfähige Malware.

Mit den richtigen Tools und der richtigen Ausbildung kann jedoch jeder sein Cyber-Risiko verringern. Wenn wir den Trends immer einen Schritt voraus sind, proaktiv starke Cybersicherheitsmaßnahmen einführen und unsere Mitarbeiter informiert und wachsam halten, können wir die Wahrscheinlichkeit verringern, dass Infodiebe die Oberhand gewinnen.

Und natürlich, mit ein wenig Hilfe von Cybersicherheits-Tools wie CybelAngelkönnen Sie Ihre externe Angriffsfläche auf Autopilot überwachen und beruhigt sein.