Stille Ransomware: Der Angriff, den man nicht kommen sieht

Inhaltsübersicht

- Was ist stille Ransomware?

- Was macht stille Ransomware so gefährlich?

- Taktiken und Techniken hinter dem Schweigen

- Das Aufspüren ist nicht einfach. Hier ist der Grund dafür.

- Frühindikatoren für stille Ransomware-Angriffe

- Silent Hacking in Aktion: Ein Beispiel

- Abhilfe: Warten Sie nicht auf den Sperrbildschirm

- Reaktion auf Vorfälle: Was ist zu tun, wenn es passiert?

- FAQs

- Wer ist die Silent Ransom Group?

- Ist stille Ransomware dasselbe wie doppelte Erpressung?

- Einpacken

Ransomware-Kampagnen haben sich verändert. Es geht nicht mehr nur darum, Dateien zu sperren und eine Zahlung zu verlangen. Die Angreifer bekommen immer häufiger, was sie wollen vor starten sie die Verschlüsselungsnutzlast.

Im Folgenden erfahren Sie, wie diese "stillen Ransomware"-Angriffe funktionieren, warum herkömmliche Abwehrmechanismen die frühen Warnzeichen oft übersehen und welche praktischen Schritte Sie unternehmen können, um sie zu erkennen und zu stoppen, bevor sie Schaden anrichten.

Was ist stille Ransomware?

Stille Ransomware ist ein neuerer Ansatz für Cyberangriffe. Sie konzentriert sich darauf, heimlich sensible Daten (wie Kundendaten, Telefonnummern, geistiges Eigentum und interne E-Mails) zu stehlen und erst dann eine Lösegeldforderung auszulösen.

Die Verschlüsselung von Dateien findet zwar immer noch statt, ist aber nur noch ein Teil des Drucks. Die Opfer sehen sich nun der zusätzlichen Bedrohung durch die Öffentlichkeit, durch rechtliche Konsequenzen und durch Rufschädigung ausgesetzt.

Was diese Taktik besonders gefährlich macht, ist, wie subtil sie ist. Es gibt keine blinkende Lösegeldforderung zu Beginn. Kein plötzliches Einfrieren des Systems. Nur sensible Daten die sich unauffällig und oft unbemerkt aus dem Netz bewegen.

Was macht stille Ransomware so gefährlich?

Traditionell Ransomware Gruppen sind laut. In dem Moment, in dem sie zuschlagen, werden Dateien gesperrt, die Systeme verlangsamen sich und eine Lösegeldforderung verlangt Ihre Aufmerksamkeit. Das ist von vornherein störend.

Stille Ransomware verfolgt einen anderen Ansatz. Statt einen Alarm auszulösen, bewegt sie sich unauffällig durch Ihr Netzwerk und sammelt sensible Daten, lange bevor eine Verschlüsselung stattfindet. Wenn eine Lösegeldforderung auftaucht, ist der Schaden bereits angerichtet, und die Angreifer haben nun eine Kopie Ihrer wertvollsten Informationen.

Dadurch wird die Eindämmung erheblich erschwert. Backups können helfen, Systeme wiederherzustellen, aber sie machen keine Datenschutzverletzung. Angreifer können damit drohen, gestohlene Dateien weiterzugeben, sie auf Dark-Web-Märkten zu verkaufen oder sie an Wettbewerber weiterzugeben. Und da die anfänglichen Aktivitäten unauffällig sind, bleiben sie oft unbemerkt, bis es zu spät ist.

Letztendlich, still Ransomware fügt eine weitere Risikoebene hinzu. Es geht nicht mehr nur um Systemausfallzeiten. Es geht um den Verlust der Kontrolle über Ihre Daten. Und das ändert die Art und Weise, wie Unternehmen über Erkennung und Reaktion nachdenken müssen.

Taktiken und Techniken hinter dem Schweigen

Angreifer müssen keinen Lärm machen, um Schaden anzurichten. Bei stillen Ransomware-Angriffen ist es ihr Ziel, so lange wie möglich unter dem Radar zu bleiben.

Hier sind einige Beispiele dafür, wie sie funktionieren könnten, ohne sofortigen Alarm auszulösen:

- Verwendung rechtmäßiger Instrumente: Anstatt offensichtliche Maßnahmen zu ergreifen MalwareAngreifer verlassen sich häufig auf integrierte Dienstprogramme wie PowerShell, RDP für den Fernzugriff oder PsExec. Da diese Tools von Administratoren jeden Tag verwendet werden, können ihre Aktivitäten leicht unbemerkt bleiben.

- Datenbereitstellung: Vor der Exfiltration werden die Dateien manchmal auf interne Systeme oder Cloud-Freigaben kopiert, um sie zu konsolidieren und zu komprimieren. Dieser Schritt, der langsam und stückweise erfolgt, hilft dabei, Bandbreitenspitzen zu vermeiden, die die Aufmerksamkeit eines Überwachungstools erregen könnten.

- Exfiltration über vertrauenswürdige Dienste: Anstatt Daten an eine verdächtige IP-Adresse zu senden, können Angreifer gängige Plattformen wie Dropbox, Google Drive oder sogar Slack verwenden. Diese Dienste werden oft nicht blockiert, und der Datenverkehr zu ihnen löst möglicherweise keine roten Fahnen aus.

- Auslesen von Zugangsdaten und Ausweitung von Berechtigungen: Durch die Kompromittierung von Benutzerkonten (insbesondere von solchen mit Administratorrechten) können Angreifer frei navigieren, die Protokollierung deaktivieren oder die Abwehrmaßnahmen manipulieren, ohne Verdacht zu erregen.

Dies sind nur Beispiele. Keine zwei Angriffe sehen genau gleich aus, und die Bedrohungsakteure passen ihre Methoden ständig an. Was sie jedoch gemeinsam haben, ist der Fokus auf Heimlichkeit. Sie operieren unauffällig, vermeiden eine Entdeckung und geben sich erst zu erkennen, wenn sie bereit sind, eine Zahlung zu verlangen.

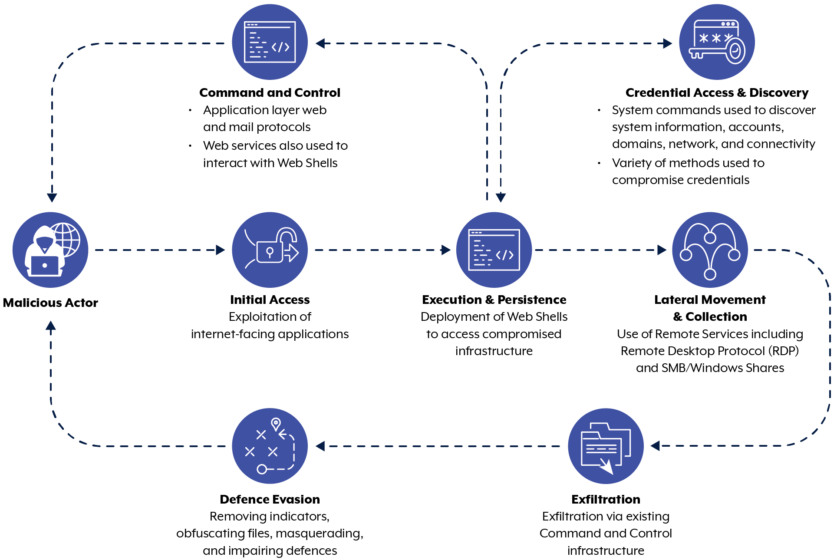

Hier ein Beispiel dafür, wie ein stiller Ransomware-Angriff ablaufen könnte.

- Erster Zugang: Der Cyberkriminelle greift auf das System über Methoden wie Phishing-Mails, Social Engineering, gestohlene Zugangsdaten oder ein ungepatchter VPN.

- Aufklären und seitliche Bewegung: Der Angreifer kartiert das Netzwerk und sucht nach wertvollen Systemen oder Daten.

- Datenbereitstellung: Sensible Dateien werden unauffällig an einen zentralen Ort oder auf einen Jump-Server kopiert und oft komprimiert, damit sie leichter zu transportieren sind.

- Datenexfiltration: Der Angreifer lädt die manipulierten Daten an einen externen Speicherort hoch, manchmal über vertrauenswürdige Dienste wie Dropbox oder Google Drive, um eine Entdeckung zu vermeiden.

- Erpresserbrief und Verschlüsselung: Sobald die Daten sicher exfiltriert sind, werden die Dateien verschlüsselt, die Systeme gesperrt und eine Lösegeldforderung gestellt, jetzt mit der zusätzlichen Bedrohung durch Datenexposition.

Abbildung 2: Zeitleiste, die den Verlauf eines stillen Ransomware-Angriffs zeigt.

Das Aufspüren ist nicht einfach. Hier ist der Grund dafür.

Stille Ransomware lebt davon, übersehen zu werden. Die meisten Sicherheitsteams werden eingesetzt, um die Ende eines Ransomware-Angriffswie die Verschlüsselung, die Lösegeldforderung und den offensichtlichen Schaden. Das eigentliche Problem hat dann aber vielleicht schon Tage zuvor begonnen.

Die Herausforderung besteht darin, dass die die frühen Stadien sehen oberflächlich betrachtet normal aus. Die Angreifer verwenden legitime Anmeldeinformationen, Standard-Verwaltungstools und gängige Cloud-Dienste. Nichts wird markiert, weil nichts ungewöhnlich aussieht (zumindest nicht auf den ersten Blick).

Antivirensoftware hilft hier oft nicht weiter. Es ist keine offensichtliche Malware im Spiel. Keine verdächtigen Binärdateien. Nur vertraute Tools, die vertraute Dinge auf ungewohnte Weise tun.

Und wenn Sie sich bei der Überwachung nur auf die Endpunkte konzentrieren, entgehen Ihnen möglicherweise seitliche Bewegungen im gesamten Netzwerk. Alle dies macht die Erkennung zu einem Verhaltensproblemund nicht nur eine technische.

Sie suchen nicht nach einer bekannten Signatur. Sie suchen nach subtilen Veränderungen im Verhalten von Menschen, Systemen und Daten im Laufe der Zeit.

Lassen Sie uns einige Ideen sammeln, wie das aussehen könnte.

Frühindikatoren für stille Ransomware-Angriffe

Um einen stillen Ransomware-Angriff frühzeitig zu erkennen, muss man nach Dingen Ausschau halten, die normalerweise keinen Alarm auslösen (es aber sollten).

Diese Angriffe sind so konzipiert, dass sie sich nicht bemerkbar machen, so dass die Anzeichen oft subtil sind. Aber sie sind da, wenn man weiß, wo man suchen muss.

Hier sind einige der wichtigsten Indikatoren für Kompromisse (IOCs) die darauf hindeuten könnten, dass sich ein Angreifer bereits in Ihrem Netzwerk befindet:

- Ungewöhnliche Datenzugriffsmuster: Große Dateiübertragungen von Ordnern, auf die selten zugegriffen wird, oder Aktivitäten von Benutzern, die normalerweise nicht mit sensiblen Daten arbeiten.

- Anomaler ausgehender Verkehr: Daten, die an unbekannte externe Domänen oder Cloud-Plattformen gesendet werden, die nicht von Ihrem Unternehmen genutzt werden, insbesondere in komprimierten oder verschlüsselten Formaten.

- Aktivität außerhalb der Geschäftszeiten: Dateizugriff oder Nutzung von Berechtigungen mitten in der Nacht, insbesondere von Dienstkonten oder Rechnern, die normalerweise nicht genutzt werden.

- Missbrauch rechtmäßiger Instrumente: Vermehrte Nutzung von PowerShell-, PsExec- oder RDP-Sitzungen ohne klare geschäftliche Rechtfertigung.

- Plötzliche Archivierung oder Komprimierung: Angreifer komprimieren Daten oft vor der Exfiltration. Achten Sie auf Spitzen bei der Verwendung von Tools wie WinRAR, 7-Zip oder integrierten Dienstprogrammen.

- Drift des Kontoverhaltens: Ein Benutzerkonto, das plötzlich auf verschiedene Systeme zugreift, seine Berechtigungen erweitert oder außerhalb seines normalen Bereichs agiert.

Es gibt kein einziges Anzeichen dafür, dass ein Ransomware-Angriff im Gange ist. Aber Muster sind wichtig. Die Entdeckung einer Anomalie bedeutet vielleicht nicht viel. Wenn jedoch drei oder vier Anomalien zusammen auftreten, sollte man genauer hinsehen.

Der Schlüssel ist die Korrelation - die Verknüpfung von Netzwerkaktivitäten mit Benutzerverhalten und Systemereignissen. So erhalten Sicherheitsteams den Kontext, den sie brauchen, um zu reagieren, bevor es zu spät ist.

Silent Hacking in Aktion: Ein Beispiel

Nicht jeder Einbruch beginnt mit einer Lösegeldforderung. Manche Angreifer sind viel geduldiger (und genauso gefährlich).

Nehmen Sie Chinesische APT-Gruppen. Diese staatlich unterstützten Bedrohungsakteure sind dafür bekannt, dass sie monatelang, ja sogar jahrelang, unentdeckt in Netzwerken operieren. Ihr Ziel ist nicht die Störung. Es ist der Zugang.

Ein viel beachtetes Beispiel ist die Gruppe Salt Typhoon, die über einen längeren Zeitraum mindestens acht US-Telekommunikationsanbieter infiltriert haben soll. Selbst nach der Entdeckung gab die US-Regierung zu, dass sie nicht bestätigen konnte, dass alle chinesischen Akteure aus den betroffenen Netzen entfernt worden waren.

Obwohl es sich nicht um einen Ransomware-Angriff handelte, zeigt er, dass Bedrohungsakteure nicht schnell handeln müssen, um Schaden anzurichten. Je länger sie unauffällig bleiben, desto mehr Daten können sie abgreifen und desto schwieriger wird es, sie zu beseitigen.

Dies ist die gleiche Art von verlängerter, heimlicher Präsenz, wie sie bei stillen Ransomware-Operationen zu beobachten ist.

Abhilfe: Warten Sie nicht auf den Sperrbildschirm

Wenn Sie sich nur auf die Verschlüsselung vorbereiten, ist es bereits zu spät. Ihre Verteidigungsmaßnahmen müssen sich auf das konzentrieren, was passiert vor die Lösegeldforderung.

Hier sind einige Maßnahmen zur Cybersicherheit, mit denen Sie beginnen können:

- Schutz vor Datenverlust (DLP): Überwachen und kontrollieren Sie die Bewegung von sensiblen Dateien. Achten Sie auf ungewöhnliche Downloads, große Übertragungen oder Daten, die unerwartet komprimiert werden.

- Netzwerk-Erkennung und -Reaktion (NDR): Stille Hacker bewegen sich oft seitlich in Netzwerken, bevor sie Daten exfiltrieren. NDR hilft, dies zu erkennen, indem es abnormale Verkehrsmuster und nicht autorisierte interne Verbindungen aufspürt.

- Analyse des Benutzerverhaltens (UBA): Verfolgen Sie das typische Verhalten der Benutzer und melden Sie, wenn sich etwas ändert. Greift ein HR-Konto plötzlich auf technische Dateien zu? Überträgt ein Dienstleistungskonto nachts um 3 Uhr Gigabytes an Daten? Das ist eine Untersuchung wert.

- Überwachung des Dateizugriffs: Verfolgen Sie, wer, wann und wie oft auf Ihre wichtigen Dateien zugreift. Stille Ransomware beginnt oft mit umfangreichen Zugriffen auf Server, die von den meisten Benutzern nur selten berührt werden.

- Multi-Faktor-Authentifizierung (MFA): Machen Sie dies für alle Systeme zur Pflicht. Damit wird eine zusätzliche Sicherheitsebene geschaffen, die Hacker aufhalten könnte.

- Regelmäßige Kompromissbewertungen: Selbst wenn oberflächlich betrachtet alles in Ordnung zu sein scheint, können geplante Kompromissprüfungen schlummernde Bedrohungen und Schwachstellen aufdecken.

- Informationen über externe Bedrohungen: Verwenden Sie ein Tool wie CybelAngel, um proaktiv Cyber-Bedrohungen (und Akteure) zu erkennen, bevor sie in Ihr Netzwerk eindringen.

Bei der Gefahrenabwehr geht es nicht um ein einziges Tool oder eine einzige Regel. Es geht darum, Schutzmaßnahmen zu treffen, die Daten zu beobachten und zu wissen, was "normal" ist, damit man schnell handeln kann, wenn es nicht normal ist.

Reaktion auf Vorfälle: Was ist zu tun, wenn es passiert?

Wenn Sie Anzeichen eines stillen Ransomware-Angriffs entdecken (oder auch nur einen solchen vermuten), ist Timing alles.

Isolieren Sie zunächst die betroffenen Systeme, um weitere Datenbewegungen oder Verschlüsselungen zu verhindern. Überprüfen Sie die Protokolle auf ungewöhnliche Dateizugriffe, ausgehenden Datenverkehr und Änderungen der Benutzerberechtigungen.

Es ist auch wichtig, Beweise zu sichern; forensische Analysen können aufzeigen, wie sich der Angreifer bewegt hat, welche Daten entwendet wurden und ob irgendwelche Persistenzmechanismen vorhanden sind.

Schalten Sie Ihr Reaktionsteam ein, alarmieren Sie die Rechtsabteilung und Compliance Teams, und bereiten Sie eine koordinierte Kommunikation vor.

Silent Ransomware ist sowohl ein Cyberverbrechen als auch eine Datenschutzverletzung, so dass Sie sich auf die Entschlüsselung, die Wiederherstellung von Funktionen und möglicherweise die Veröffentlichung von Daten einstellen müssen.

FAQs

Wer ist die Silent Ransom Group?

Die "Silent Ransom Gruppe"Bei "Luna Moth" handelt es sich um eine cyberkriminelle Bande, die vermutlich heimliche Taktiken anwendet, um Daten zu exfiltrieren und die Organisation zu erpressen, ohne die Dateien zu verschlüsseln. Das FBI hat sich an der Untersuchung ihrer Aktivitäten beteiligt.

Ist stille Ransomware dasselbe wie doppelte Erpressung?

Nicht ganz.

- Stille Ransomware beschreibt die heimlichen Taktiken, mit denen Daten exfiltriert werden, bevor eine Verschlüsselung stattfindet.

- Doppelte Erpressung bezieht sich auf die Strategie, eine Zahlung nicht nur für die Freigabe von Dateien zu verlangen, sondern auch um die Freigabe gestohlener Daten zu verhindern.

Stille Ransomware ermöglicht oft eine doppelte Erpressung, aber es handelt sich nicht immer um ein und dasselbe.

Einpacken

Stille Ransomware-Angriffe beginnen nicht mit einem Knall. Sie schleichen sich in Systeme ein, und wenn die Verschlüsselung einsetzt, ist der eigentliche Schaden bereits angerichtet.

Um diese Bedrohungen frühzeitig zu erkennen, müssen Sie auf subtile Signale achten und in Tools investieren, die Ihnen einen echten Überblick über Ihre Umgebung verschaffen.

Um den sich entwickelnden Ransomware-Taktiken einen Schritt voraus zu sein, sollten Sie CybelAngel ausprobieren und proaktiven Schutz erhalten, der erkennt, was andere übersehen.