Ransomware silencieux : L'attaque que vous ne voyez pas venir

Table des matières

- Qu'est-ce qu'un ransomware silencieux ?

- Qu'est-ce qui rend les rançongiciels silencieux si dangereux ?

- Tactiques et techniques derrière le silence

- La détection n'est pas facile. Voici pourquoi.

- Indicateurs précoces des attaques silencieuses de ransomware

- Le piratage silencieux en action : Un exemple

- Atténuation : N'attendez pas l'écran de verrouillage

- Réponse aux incidents : Que faire en cas d'incident ?

- FAQ

- Qui est le Silent Ransom Group ?

- Le ransomware silencieux est-il synonyme de double extorsion ?

- Conclusion

Les campagnes de ransomware ont changé. Il ne s'agit plus seulement de verrouiller des fichiers et d'exiger un paiement. De plus en plus, les attaquants obtiennent ce qu'ils veulent avant ils lancent la charge utile de cryptage.

Voyons comment fonctionnent ces attaques de "ransomware silencieux", pourquoi les défenses traditionnelles passent souvent à côté des signes avant-coureurs et quelles sont les mesures pratiques à prendre pour les détecter et les arrêter avant qu'elles ne causent des dommages.

Qu'est-ce qu'un ransomware silencieux ?

Le ransomware silencieux est une nouvelle approche des cyberattaques. Il se concentre sur le vol discret de données sensibles (telles que les dossiers des clients, les numéros de téléphone, la propriété intellectuelle et les courriels internes) et ne déclenche qu'ensuite une demande de rançon.

Le cryptage des fichiers se fait toujours, mais à ce stade, ce n'est plus qu'une partie de la pression. Les victimes sont désormais confrontées à la menace supplémentaire d'une exposition publique, de retombées réglementaires et d'une atteinte à la réputation.

Ce qui rend cette tactique particulièrement dangereuse, c'est sa subtilité. Il n'y a pas de note de rançon clignotante au début. Pas de blocage soudain du système. Il n'y a pas de blocage soudain du système. données sensibles se déplacent discrètement hors du réseau, souvent sans être détectés.

Qu'est-ce qui rend les rançongiciels silencieux si dangereux ?

Traditionnel ransomware sont bruyants. Dès qu'ils frappent, les fichiers sont verrouillés, les systèmes ralentissent et une demande de rançon réclame votre attention. C'est une perturbation délibérée.

Les rançongiciels silencieux adoptent une approche différente. Au lieu de déclencher des alarmes, il se déplace discrètement dans votre réseau, collectant des données sensibles bien avant que le chiffrement n'ait lieu. Lorsqu'une demande de rançon apparaît, le mal est déjà fait et les attaquants ont maintenant une copie de vos informations les plus précieuses.

Cela rend l'endiguement beaucoup plus difficile. Les sauvegardes peuvent aider à restaurer les systèmes, mais elles n'annulent pas une attaque. violation de données. Les attaquants peuvent menacer de faire fuir les fichiers volés, de les vendre sur les marchés du dark web ou de les partager avec leurs concurrents. Et comme l'activité initiale est subtile, elle passe souvent inaperçue jusqu'à ce qu'il soit trop tard.

En fin de compte, le silence ransomware ajoute une nouvelle couche de risque. Il ne s'agit plus seulement de temps d'arrêt du système. Il s'agit de perdre le contrôle de vos données. Et cela change la façon dont les organisations doivent penser à la détection et à la réponse.

Tactiques et techniques derrière le silence

Les attaquants n'ont pas besoin de faire du bruit pour faire des dégâts. Dans les attaques de ransomware silencieuses, leur objectif est de rester sous le radar le plus longtemps possible.

Voici quelques exemples de la manière dont ils peuvent fonctionner sans déclencher d'alarme immédiate :

- Utilisation d'outils légitimes : Plutôt que de déployer des logiciels malveillantsLes attaquants s'appuient souvent sur des utilitaires intégrés tels que PowerShell, RDP pour obtenir un accès à distance, ou PsExec. Comme ces outils sont utilisés quotidiennement par les administrateurs, leur activité peut facilement se fondre dans la masse.

- Mise en scène des données : Avant l'exfiltration, les fichiers sont parfois copiés sur des systèmes internes ou des partages en nuage afin de les consolider et de les compresser. Cette étape, réalisée lentement et par morceaux, permet d'éviter les pics de bande passante susceptibles d'attirer l'attention d'un outil de surveillance.

- Exfiltration via des services de confiance : Au lieu d'envoyer des données vers une adresse IP suspecte, les attaquants peuvent utiliser des plateformes courantes telles que Dropbox, Google Drive ou même Slack. Ces services ne sont souvent pas bloqués, et le trafic vers ces services peut ne pas déclencher de signaux d'alarme.

- Récolte d'informations d'identification et escalade des privilèges : En compromettant les comptes d'utilisateurs (en particulier ceux qui ont des droits d'administrateur), les attaquants peuvent naviguer librement, désactiver la journalisation ou altérer les défenses sans éveiller les soupçons.

Il ne s'agit là que d'exemples. Aucune attaque ne ressemble à une autre et les acteurs de la menace adaptent constamment leurs méthodes. Mais ce qu'elles ont en commun, c'est l'accent mis sur la furtivité. Ils opèrent discrètement, évitent d'être détectés et ne se révèlent que lorsqu'ils sont prêts à exiger un paiement.

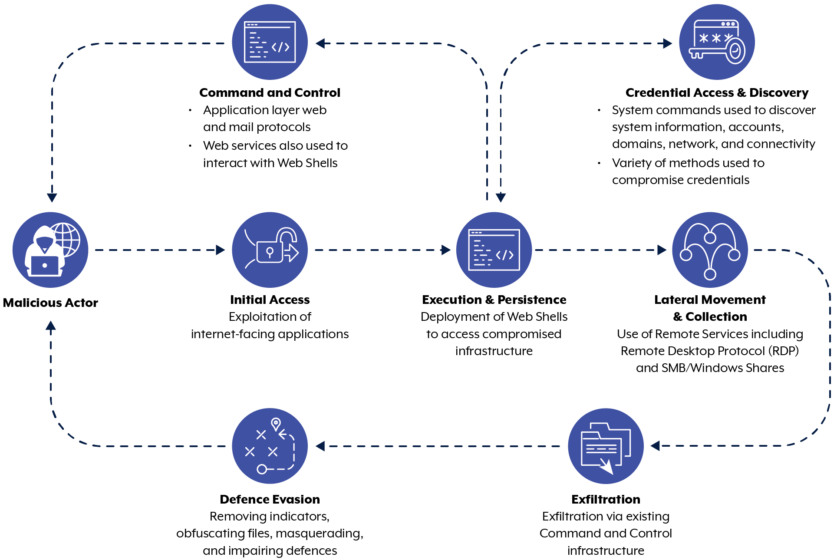

Voici un exemple du déroulement d'une attaque silencieuse par ransomware.

- Accès initial : Le cybercriminel accède au système par des méthodes telles que courriels d'hameçonnageL'accès à l'Internet peut se faire par le biais de l'ingénierie sociale, d'informations d'identification volées ou d'un réseau privé virtuel (VPN) non corrigé.

- Recon et mouvement latéral : L'attaquant cartographie le réseau et recherche des systèmes ou des données de valeur.

- Mise en scène des données : Les fichiers sensibles sont copiés discrètement vers un emplacement central ou un serveur de saut, souvent compressés pour faciliter leur déplacement.

- Exfiltration de données : L'attaquant télécharge les données mises en scène vers un emplacement externe, parfois en utilisant des services de confiance comme Dropbox ou Google Drive pour éviter d'être détecté.

- Note de rançon et cryptage : Une fois les données exfiltrées en toute sécurité, les fichiers sont cryptés, les systèmes sont verrouillés et une demande de rançon est formulée. exposition des données.

Figure 2 : Chronologie de la progression d'une attaque silencieuse par ransomware.

La détection n'est pas facile. Voici pourquoi.

Les rançongiciels silencieux prospèrent en passant inaperçus. La plupart des des équipes de sécurité sont mises en place pour attraper les fin d'une attaque de ransomwareIl s'agit du chiffrement, de la demande de rançon et des dommages évidents. Mais à ce moment-là, le vrai problème a peut-être commencé quelques jours plus tôt.

La difficulté réside dans le fait que les les premiers stades semblent normaux en surface. Les attaquants utilisent des identifiants légitimes, des outils d'administration standard et des services en nuage courants. Rien n'est signalé parce que rien ne semble inhabituel (du moins au début).

Les logiciels antivirus ne sont souvent d'aucune utilité dans ce cas. Il n'y a pas de logiciel malveillant évident en jeu. Pas de binaires suspects. Il s'agit simplement d'outils familiers qui font des choses familières, d'une manière inhabituelle.

Et si votre surveillance se concentre uniquement sur les points d'extrémité, vous risquez de ne pas voir les mouvements latéraux sur le réseau. Tous les cela fait de la détection un problème de comportementet pas seulement sur le plan technique.

Vous n'êtes pas à la recherche d'une signature connue. Vous recherchez des changements subtils dans la manière dont les personnes, les systèmes et les données se comportent au fil du temps.

Voyons un peu à quoi cela pourrait ressembler.

Indicateurs précoces des attaques silencieuses de ransomware

Pour repérer rapidement une attaque silencieuse de ransomware, il faut rechercher les éléments qui ne déclenchent généralement pas d'alarme (mais qui devraient le faire).

Ces attaques sont conçues pour se fondre dans la masse, de sorte que les signes sont souvent subtils. Mais ils sont là si vous savez où regarder.

Voici quelques-unes des principales les indicateurs de compromission (IOC) qui pourraient suggérer qu'un attaquant se trouve déjà à l'intérieur de votre réseau :

- Modèles inhabituels d'accès aux données : Transferts de fichiers volumineux à partir de dossiers rarement consultés, ou activité d'utilisateurs qui ne manipulent normalement pas de données sensibles.

- Trafic sortant anormal : Envoi de données à des domaines externes inconnus ou à des plateformes en nuage non utilisées par votre organisation, en particulier dans des formats compressés ou cryptés.

- Activité en dehors des heures de travail : Accès à des fichiers ou utilisation de privilèges au milieu de la nuit, en particulier à partir de comptes de service ou de machines qui ne sont normalement pas utilisées.

- Abus d'outils légitimes : Utilisation accrue de PowerShell, PsExec ou de sessions RDP sans justification commerciale claire.

- Archivage ou compression soudaine : Les attaquants compressent souvent les données avant de les exfiltrer. Recherchez des pointes dans l'utilisation d'outils tels que WinRAR, 7-Zip ou des utilitaires intégrés.

- Dérive du comportement des comptes : Un compte d'utilisateur accédant soudainement à différents systèmes, escaladant les privilèges ou agissant en dehors de son champ d'application normal.

Aucun signe ne confirme qu'une attaque par ransomware est en cours. Mais les schémas sont importants. La détection d'une anomalie peut ne pas avoir beaucoup d'importance. Mais en repérer trois ou quatre ensemble devrait inciter à y regarder de plus près.

La clé est la corrélation, c'est-à-dire le lien entre l'activité du réseau, le comportement de l'utilisateur et les événements du système. C'est ce qui donne aux équipes de sécurité le contexte dont elles ont besoin pour réagir avant qu'il ne soit trop tard.

Le piratage silencieux en action : Un exemple

Toutes les violations ne commencent pas par une demande de rançon. Certains attaquants sont beaucoup plus patients (et tout aussi dangereux).

Prendre Groupes APT chinois. Ces acteurs de la menace soutenus par des États sont connus pour opérer au sein des réseaux pendant des mois, voire des années, sans être détectés. Leur objectif n'est pas de perturber les réseaux. C'est l'accès.

Un exemple très médiatisé concerne le groupe Salt Typhoon, qui aurait infiltré au moins huit fournisseurs de télécommunications américains sur une longue période. Même après la découverte du groupe, le gouvernement américain a admis qu'il n'était pas en mesure de confirmer que tous les acteurs chinois avaient été retirés des réseaux concernés.

Bien qu'il ne s'agisse pas d'une attaque par ransomware, elle démontre que les acteurs de la menace n'ont pas besoin d'agir rapidement pour causer des dommages. En fait, plus ils restent discrets, plus ils ont accès à des données et plus il est difficile de les éliminer.

Il s'agit du même type de présence prolongée et furtive que celle observée dans les opérations silencieuses de ransomware.

Atténuation : N'attendez pas l'écran de verrouillage

Si vous ne vous préparez qu'au chiffrement, il est déjà trop tard. Vos défenses doivent se concentrer sur ce qui se passe avant la demande de rançon.

Voici quelques mesures de cybersécurité pour commencer :

- Prévention de la perte de données (DLP) : Surveillez et contrôlez le mouvement des fichiers sensibles. Recherchez les téléchargements inhabituels, les transferts importants ou les données compressées de manière inattendue.

- Détection et réponse des réseaux (NDR) : Les pirates silencieux se déplacent souvent latéralement sur les réseaux avant d'exfiltrer des données. La NDR permet de détecter ces mouvements en repérant les schémas de trafic anormaux et les connexions internes non autorisées.

- Analyse du comportement des utilisateurs (UBA) : Suivez le comportement habituel des utilisateurs, puis signalez tout changement. Un compte RH accède-t-il soudainement à des fichiers d'ingénierie ? Un compte de service transfère-t-il des gigaoctets de données à 3 heures du matin ? Cela vaut la peine d'enquêter.

- Surveillance de l'accès aux fichiers : Déterminez qui touche vos fichiers critiques, quand et à quelle fréquence. Les ransomwares silencieux commencent souvent par de grands volumes d'accès à des serveurs que la plupart des utilisateurs ne touchent que rarement.

- Authentification multifactorielle (AMF) : Rendez cette mesure obligatoire pour tous les systèmes. Cela ajoutera une couche de sécurité supplémentaire qui pourrait arrêter les pirates informatiques dans leur élan.

- Évaluations régulières des compromis : Même si tout semble normal en apparence, les contrôles de compromission programmés peuvent révéler des menaces et des vulnérabilités dormantes.

- Renseignements sur les menaces extérieures: Utilisez un outil comme CybelAngel pour identifier de manière proactive les cybermenaces (et les acteurs) avant qu'elles ne pénètrent dans votre réseau.

L'atténuation n'est pas une question d'outil ou de règle. Il s'agit de superposer les défenses, de surveiller les données et de savoir à quoi ressemble la situation "normale", afin de pouvoir agir rapidement lorsqu'elle ne l'est pas.

Réponse aux incidents : Que faire en cas d'incident ?

Si vous détectez des signes d'une attaque silencieuse de ransomware (ou si vous en soupçonnez une), le timing est primordial.

Commencez par isoler les systèmes concernés afin d'empêcher tout déplacement ou chiffrement supplémentaire des données. Examinez les journaux pour détecter les accès inhabituels aux fichiers, le trafic sortant et les modifications des autorisations des utilisateurs.

Il est également essentiel de conserver les preuves ; l'analyse médico-légale peut révéler comment l'attaquant s'est déplacé, quelles données ont été prises et s'il reste des mécanismes de persistance.

Engagez votre équipe de réponse à l'incident, alertez les autorités juridiques et administratives. conformité et se préparer à une communication coordonnée.

Le ransomware silencieux est à la fois un acte de cybercriminalité et une atteinte à la protection des données. Il faut donc s'attendre à ce qu'il soit question de décryptage, de récupération des fonctionnalités et, éventuellement, de divulgation.

FAQ

Qui est le Silent Ransom Group ?

Le "Groupe Silent Ransom"ou "Luna Moth" est un gang de cybercriminels qui utiliserait des tactiques furtives pour exfiltrer des données et extorquer l'organisation, sans crypter les fichiers. Le FBI a participé à l'enquête sur leurs activités.

Le ransomware silencieux est-il synonyme de double extorsion ?

Pas tout à fait.

- Ransomware silencieux décrit les tactiques furtives utilisées pour exfiltrer les données avant tout chiffrement.

- Double extorsion Il s'agit d'une stratégie consistant à exiger un paiement non seulement pour déverrouiller des fichiers, mais aussi pour empêcher la divulgation de données volées.

Les rançongiciels silencieux permettent souvent une double extorsion, mais il ne s'agit pas toujours de la même chose.

Conclusion

Les attaques silencieuses de ransomware ne commencent pas par un coup d'éclat. Elles s'insinuent dans les systèmes et, au moment où le chiffrement frappe, les vrais dégâts sont déjà faits.

Pour détecter ces menaces à un stade précoce, il faut être attentif aux signaux subtils et investir dans des outils qui vous donnent une réelle visibilité sur l'ensemble de votre environnement.

Pour garder une longueur d'avance sur les tactiques de ransomware en constante évolution, essayez CybelAngel et bénéficiez d'une protection proactive qui voit ce que les autres ne voient pas.