Zero Trust Architektur [Eine Analyse]

Inhaltsübersicht

- Beschränkungen und Schwächen herkömmlicher Authentifizierungsmethoden

- Aber wie funktioniert das in der Praxis?

- Werfen wir einen Blick auf dieses Anwendungsbeispiel

- II. Wie bewältigt die ZTA die aktuellen Herausforderungen?

- Was ist ZTA?

- Die Vorteile der ZTA

- Stärkt Ihren Sicherheitsrahmen

- Schnelleres und effektiveres Störungsmanagement

- Reibungslosere Anpassung an sich verändernde Bedrohungen

- III. Branchenübergreifende Umsetzung der ZTA

- ZTA bei Microsoft

- ZTA bei Cairn Oil & Gas Vedanta

- IV. Wie sieht die Zukunft der ZTA aus?

Diese Analyse wurde von den Analysten von CybelAngel, Alizé Marchand und Damya Kecili, verfasst.

Die Verbreitung von Cloud-Diensten, Remote-Arbeit und IoT-Geräten hat neue Schwachstellen mit sich gebracht, die die herkömmlichen, auf dem Umkreis basierenden Sicherheitsansätze unwirksam gemacht haben.

Kurz gesagt ist dies der Grund, warum sich die Zero Trust Architecture (ZTA) in den letzten Jahren zu einem führenden Rahmenwerk entwickelt hat. Sie bietet eine robuste Lösung für die komplexen Herausforderungen der Cybersicherheit von heute.

Lassen Sie uns herausfinden, warum.

Beschränkungen und Schwächen herkömmlicher Authentifizierungsmethoden

Herkömmliche Cybersicherheitsmodelle beruhen auf der Annahme, dass es eine definierte Grenze zwischen einem externen Netz, dem nicht vertraut werden kann, und einem geschützten internen Netz gibt. Dieser Zugang impliziert Sicherheit vor jeglicher Art von Bedrohung.

Das traditionelle Modell der Perimetersicherheit, das oft als Burg und Graben AnsatzIm Mittelpunkt steht die Einrichtung eines stabilen Sicherheitsbereichs. Dies geschieht in erster Linie durch Firewalls und Systeme zur Erkennung von Eindringlingen, um ein Netz zu schützen. Grundlegendes Ziel ist es, böswillige Einheiten durch die Schaffung einer erheblichen Barriere am Zugriff auf das Netz zu hindern. Sicherheitsinfrastrukturen, die auf diesem Konzept beruhen, gehen davon aus, dass den Personen innerhalb der Burgmauern vertraut werden kann und dass daher wesentliche Risiken wurden in Schach gehalten.

Aber wie funktioniert das in der Praxis?

In der traditionellen Sicherheitsarchitektur wird das Netz durch Perimeter-Firewalls geschützt, die vertrauenswürdige interne Systeme vom nicht vertrauenswürdigen Internet isolieren. Öffentliche Dienste (wie Web- und E-Mail-Server) befinden sich in einer DMZ, einer halb vertrauenswürdigen Zone zwischen dem Internet und dem internen Netz. Eine interne Firewall trennt weiter sensible Ressourcen (wie Datenbanken, Anwendungsserver und Benutzergeräte) von halb-vertrauenswürdige Zonen. Sicherheitstools wie Intrusion-Prevention-Systeme (IPS), Web Application Firewalls (WAF) und Antivirenprogramme werden in der Sicherheitszentrale eingesetzt, um Bedrohungen zu überwachen und darauf zu reagieren, wobei sie sich auf einen geschützten Bereich stützen, um Angreifer fernzuhalten.

Herkömmliche Methoden der Benutzerauthentifizierung sind jedoch gegen zahlreiche Schwachstellen unzureichend. Der Anstieg der Remote-Arbeit und der hybriden Cloud als vorherrschende Unternehmensinfrastruktur hat dazu geführt, dass zuvor vertrauenswürdige Mitarbeiter und Infrastrukturen außerhalb der traditionellen Sicherheitsperimeter liegen. Ein perimeterbasiertes Sicherheitsmodell ermöglicht es einem Unternehmen nicht, seine von einem externen Cloud-Service-Anbieter verwalteten Ressourcen zu schützen. Einige argumentieren, dass das Konzept eines definierten Sicherheitsperimeters inzwischen überholt ist. Die wachsende Zahl von Cybersecurity-Angriffen, die auf externe Mitarbeiter abzielen, macht die Grenzen dieser traditionellen Methoden deutlich.

Es ist auch wichtig, daran zu denken, dass Vertrauen an sich ein menschliches Konzept ist, das wir den Computern beigebracht haben, und dass es auf mehreren Ebenen unzuverlässig ist. Es ist in der Tat unmöglich, sicherzustellen, dass jeder einzelne Mitarbeiter innerhalb des Perimeters sowie Auftragnehmer und zugelassene Parteien vertrauenswürdig sind.

Werfen wir einen Blick auf dieses Anwendungsbeispiel

Im Jahr 2022 konnte ein ehemaliger Mitarbeiter der digitalen Geldbörse Cash App, der offenbar einen Groll gegen das Unternehmen hegte, die persönlichen Daten von Nutzern herunterladen, einschließlich ihrer vollständigen Namen, der Werte von Maklerportfolios, ihrer Maklerportfolio-Bestände und ihrer Aktienhandelsaktivitäten. Von dieser Datenpanne waren schließlich rund 8,2 Millionen Kunden betroffen. Das Unternehmen sah sich mit einer Sammelklage konfrontiert, nachdem es die Betroffenen mit viermonatiger Verspätung nach der Entdeckung des Vorfalls benachrichtigt hatte. Das Datenleck wurde dadurch ermöglicht, dass der Vertrag des besagten Mitarbeiters zwar gekündigt wurde, seine Zugriffsrechte jedoch nicht widerrufen wurden, so dass interne Daten von außerhalb des Unternehmens heruntergeladen werden konnten.

In Anbetracht dieser Fälle wird deutlich, dass die Komplexität moderner Netze und die zunehmenden Bedrohungen ein neues Sicherheitskonzept erfordern. Das Konzept des "Zero Trust" ist aus diesem Bedarf entstanden.

II. Wie bewältigt die ZTA die aktuellen Herausforderungen?

Die Zero Trust Architecture stellt einen grundlegenden Wandel im Rahmen der Cybersicherheit dar. Sie bietet eine Reihe strategischer und operativer Vorteile, die es Unternehmen ermöglichen, widerstandsfähigere und sicherere digitale Umgebungen aufzubauen.

Was ist ZTA?

Theoretisch im Jahr 2011, von John Kindervag, einem ehemaligen Analysten von Forrester Research, hat sich die Zero-Trust-Architektur (ZTA) zu einem führenden Paradigma der Cybersicherheit entwickelt. Im Gegensatz zu herkömmlichen Ansätzen, die von einem impliziten Vertrauen innerhalb des Netzwerks eines Unternehmens ausgehen. Zero Trust arbeitet nach dem Prinzip "never trust, always verify". Bei diesem Modell werden alle Benutzer, Geräte und Systeme, sowohl innerhalb als auch außerhalb des Unternehmensnetzwerks, als potenzielle Bedrohungen betrachtet. Es erfordert eine kontinuierliche Authentifizierung, strenge Zugangskontrollen und eine Echtzeitüberwachung.

Die NIST-Sonderveröffentlichung 800-207 hat sieben Grundsätze für eine Zero-Trust-Architektur festgelegt:

- Explizites Vertrauen: Immer authentifizieren und autorisieren. Sie sollten niemals implizit vertrauen.

- Zugriff mit geringsten Rechten: Minimieren Sie die Zugriffsrechte und gewähren Sie nur die für die Ausführung von Aufgaben erforderlichen Mindestberechtigungen.

- Angenommen, es kommt zu einem Verstoß: Nehmen Sie an, dass ein Verletzung entweder bereits eingetreten ist oder eintreten wird. Organisationen müssen stets darauf vorbereitet sein, Bedrohungen zu erkennen, auf sie zu reagieren und sie einzudämmen.

- Mikro-Segmentierung: Verringern Sie die Gefahr von Seitwärtsbewegungen, indem Sie das Netz in isolierte Segmente unterteilen.

- Kontinuierlich monitoring und Validierung: Ständige Überwachung des Nutzerverhaltens, der Geräte, Anwendungen und des Netzverkehrs, um verdächtige Aktivitäten zu erkennen und darauf zu reagieren.

- Zentralisierte Durchsetzung von Richtlinien: Vereinheitlichung des Systems zur Verwaltung von Authentifizierung, Autorisierung und Zugangskontrolle.

- Automatisierte Reaktion und anpassungsfähige Sicherheit: Sicherheitssysteme sollten automatisch auf Bedrohungen reagieren und sich auf der Grundlage der kontinuierlich gesammelten Daten anpassen.

Angesichts des technologischen Fortschritts und der zunehmenden Bedrohungen für die Cybersicherheit wird eine Zero-Trust-Architektur immer mehr zu einer wichtigen Lösung für Unternehmen. Große Technologieunternehmen wie Microsoft, Google und Amazon haben die zunehmende Verbreitung von internetbasierten Bedrohungen erkannt und das ZTA-Modell übernommen.

Informieren Sie sich in unserem Blog über die Einhaltung des NIST-Frameworks:

Die Vorteile der ZTA

Die Zero-Trust-Architektur unterscheidet sich von herkömmlichen Modellen vor Ort, da sie auf anpassungsfähige und starke Sicherheit über interne und externe Unternehmensgrenzen hinweg setzt. Viele Cybersicherheitsexperten sehen in der ZTA eine mögliche Antwort auf die zunehmende Komplexität moderner Cyberbedrohungen.

Stärkt Ihren Sicherheitsrahmen

Anstatt sich auf eine einmalige Überprüfung zu verlassen, überprüft Zero Trust kontinuierlich den Sicherheitsstatus von Benutzern und Geräten. Der Zugang wird ständig neu bewertet, um sicherzustellen, dass nur die aktuellsten und vertrauenswürdigsten Personen Zugang erhalten, was dazu beiträgt, Bedrohungen in Echtzeit abzuschwächen. Durch die Beschränkung der Zugangspunkte auf Benutzer und Geräte, die einen legitimen Bedarf haben, reduzieren Unternehmen die Angriffsfläche für potenzielle Angriffe drastisch.

Schnelleres und effektiveres Störungsmanagement

Zero Trust ermöglicht Unternehmen eine kontinuierliche Netzwerküberwachung und ausgefeilte Analysen, um Bedrohungen zu erkennen, sobald sie auftauchen. Durch die Isolierung kompromittierter Systeme und die Implementierung strikter Zugriffskontrollen werden seitliche Bewegungen verhindert.

Reibungslosere Anpassung an sich verändernde Bedrohungen

Sicherheitsmaßnahmen sind anpassungsfähig und werden mit neuen Technologien weiterentwickelt.

Unternehmen, die das ZTA-Modell umsetzen, können Cloud Computing oder Remote-Arbeit sicher einführen. Die heute weit verbreiteten Remote- und Hybrid-Arbeitsmodelle bringen neue Herausforderungen für die Cybersicherheit mit sich. Der herkömmliche Sicherheitsansatz stützte sich auf VPNs, wohingegen die Zero Trust Architecture (ZTA) einen umfassenden Authentifizierungsrahmen bietet, der Richtlinien und Technologie umfasst, um Sicherheit unabhängig vom Standort zu gewährleisten.

III. Branchenübergreifende Umsetzung der ZTA

Obwohl es sich bei ZTA noch weitgehend um einen theoretischen Rahmen handelt, zeigt sich, dass es in verschiedenen Sektoren wie dem Gesundheitswesen, den Finanzdienstleistungen, der Fertigung und dem Satellitenbetrieb sehr anpassungsfähig ist. Schauen wir uns die Anwendungsbeispiele genauer an.

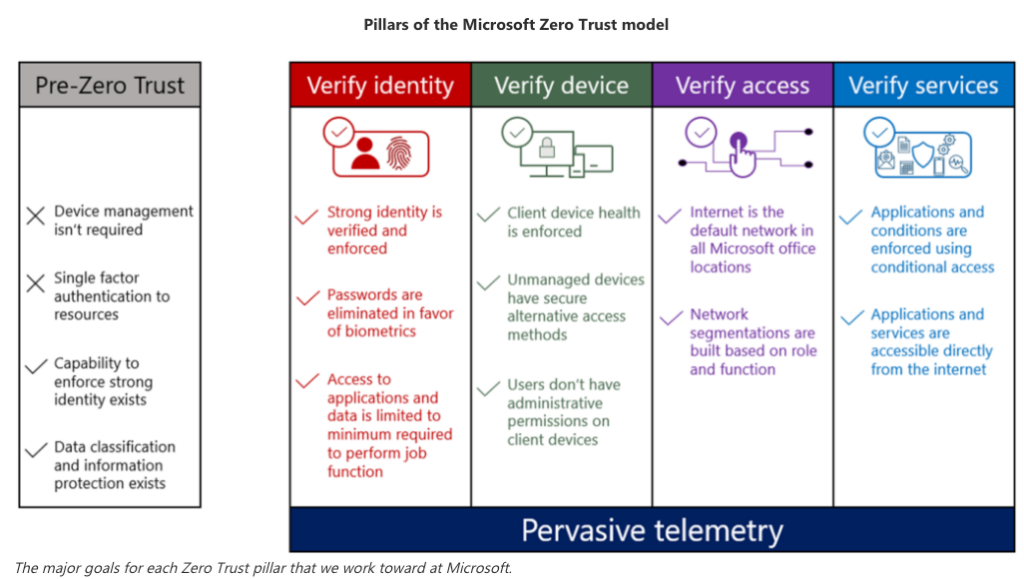

ZTA bei Microsoft

Initiating a shift to a Zero Trust Architecture over seven years ago, Microsoft can be seen as a precursor in this field. Carmichael Patton, principal architect at Microsoft, has shared more about how the company as a whole has been making a constant effort to implement the principles of ZTA.

Im Folgenden sind einige Maßnahmen aufgeführt, die zur Gewährleistung einer höheren Sicherheit ergriffen wurden:

- Die Identität der Geräte wird systematisch validiert und die Gesundheit der gleichen Geräte wird kontinuierlich überwacht.

- Flächendeckende Telemetrie umgesetzt wird. Um es einfach auszudrücken, Telemetrie ist die automatische Erfassung und Übermittlung von Daten aus entfernten oder verteilten Systemen, um sie zu überwachen und zu analysieren. Flächendeckende Telemetrie bedeutet dies immer und überall zu tun: über alle Teile eines Systems, Netzes oder einer Anwendung.

- Der Zugriff mit den geringsten Rechten wird durchgesetzt. Das bedeutet, dass die Mitarbeiter nur Zugang zu den Teilen der Infrastruktur erhalten, die sie für ihre Arbeit benötigen. SegmentierungDas bedeutet, dass ein Netz in kleinere Segmente aufgeteilt wird, um den Datenverkehr zu kontrollieren und die Sicherheit zu verbessern. Sie wird auch auf Unternehmensebene eingeführt.

Microsoft entwickelte auch interne Funktionen um seine Daten weiter zu schützen. Dazu gehören:

- Microsoft Informationsschutz

- Die Schaltfläche "Empfindlichkeit", die in Microsoft 365-Anwendungen verfügbar ist

- Azure Informationsschutz

- Cloud App Security, die die Verbindungen überwachen kann, über die Dokumente übertragen werden.

ZTA bei Cairn Oil & Gas Vedanta

Im März dieses Jahres, Cairn Oil & Gas Vedanta, ein bekanntes und innovatives indisches Öl- und Gasunternehmen, gewann den ETCIO-Auszeichnungen in 2025. Damit wurde die strategische Einführung und sorgfältige Umsetzung einer umfassenden Zero-Trust-Architektur anerkannt. Dieser fortschrittliche Sicherheitsrahmen hat maßgeblich zur Stärkung der digitalen Infrastruktur des Unternehmens beigetragen. Sie hat auch direkt zu ihrem geschäftlichen Erfolg und ihrer Anerkennung in der Branche beigetragen.

Das Unternehmen stützt sein ZTA-Modell auf drei aufkommende digitale Technologien: Cloud, KI/ML und Datenanalyse.

- Cloud-basierte SaaS Lösungen boten Skalierbarkeit und Agilität im gesamten Unternehmen. Dies ermöglichte es dem Unternehmen, sein Wachstum sowohl beim Personal als auch bei der Cloud-Infrastruktur sicher zu verwalten und gleichzeitig neue Sicherheitsbedrohungen effektiv zu bekämpfen.

- Nutzung der fortgeschrittenen KI und maschinelles Lernen Algorithmen werden hochentwickelte Lösungen eingesetzt, um die Verhaltensmuster der Nutzer auf digitalen Plattformen genau zu analysieren und zu verfolgen. Dieser proaktive Ansatz ermöglicht die Identifizierung von Anomalien und verdächtigen Aktivitäten in Echtzeit und erleichtert die schnelle Erkennung potenzieller Sicherheitsbedrohungen.

- Analyse der Daten Plattform zur Überwachung des Benutzer- und Anwendungsverkehrs in Echtzeit, um Anomalien und Bedrohungen zu erkennen. Diese Transparenz ermöglicht eine proaktive Identifizierung von Bedrohungen und verringert das Risiko von Datenverletzungen. Dieser Ansatz ermöglicht schnelle Sicherheitsmaßnahmen, um sensible Informationen zu schützen und das Vertrauen zu erhalten.

Die Einführung einer Zero-Trust-Architektur (ZTA) führte bei Cairn Oil & Gas Vedanta zu erheblichen Verbesserungen der Sicherheit und der Benutzerfreundlichkeit.

Mit diesem strategischen Schritt konnte das Unternehmen drei wichtige Ziele erreichen: die Einrichtung einer sicheren und vertrauenswürdigen IT-Architektur, die Konsolidierung von Proxy- und VPN-Diensten und eine allgemeine Verbesserung der Benutzerfreundlichkeit.

IV. Wie sieht die Zukunft der ZTA aus?

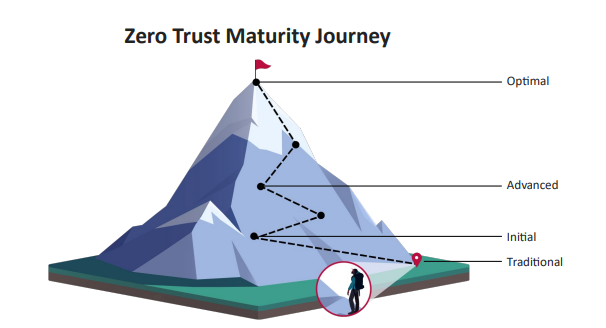

Auch wenn die Notwendigkeit einer raschen und soliden Anpassung der Cybersicherheitsinfrastrukturen zum Schutz vor neuen, aufkommenden Bedrohungen unbestreitbar ist, darf nicht vergessen werden, dass ZTA keine magische Lösung ist, die innerhalb eines Tages implementiert werden kann - etwas, das von John Kindervag selbst bestätigt wurde. ZTA ist kein einfaches, einzigartiges Produkt, das man kaufen und benutzen kann. Die Einführung von Zero Trust ist kein einmaliges Ereignis, sondern ein fortlaufender Prozess. Dieser Prozess beinhaltet die kontinuierliche Implementierung und Verbesserung von Sicherheitswerkzeugen. Die Entwicklung von automatisierten Prozessen, umfassende Mitarbeiterschulungen und die Festlegung klarer Richtlinien.

Der Weg zu einer vollständigen ZTA-Einführung ist lang und kann kostspielig sein. Um diese Hindernisse zu überwinden, müssen die Unternehmen eine entsprechende, umfassende Strategie entwickeln. Sie sollte einen angemessenen Zeitplan für eine schrittweise und reibungslose Umsetzung von ZTA-bezogenen Maßnahmen, eine gute Budgetanalyse sowie einen guten Kommunikations- und Schulungsplan umfassen, um sicherzustellen, dass alle Mitarbeiter mit an Bord sind und sich nicht ausgeschlossen fühlen.

Da sich die Angriffsfläche immer weiter vergrößert, wird die Umsetzung von Zero-Trust-Richtlinien immer wichtiger. Viele Unternehmen passen sich jedoch nicht in demselben Tempo an. Um die Sicherheitsmaßnahmen zu verbessern, sollten Sie sich für ein External Threat Intelligence-Tool anmelden. Es stellt sicher, dass Ihr Unternehmen über alle Schwachstellen informiert ist, denen es ausgesetzt sein könnte.

CybelAngel ergänzt eine Zero-Trust-Architektur, indem es ein kritisches Angriffsflächenmanagement und Bedrohungsinformationen bereitstellt, die die Sicherheitslage über den internen Netzwerkfokus von Zero Trust hinaus verbessern.