L'architecture zéro confiance [Une analyse]

Table des matières

- Limites et faiblesses des méthodes d'authentification traditionnelles

- Mais comment cela fonctionne-t-il dans la pratique ?

- Examinons cet exemple de cas d'utilisation

- II. Comment la ZTA surmonte-t-elle les défis actuels ?

- Qu'est-ce que ZTA ?

- Les avantages de la ZTA

- Renforce votre cadre de sécurité

- Une gestion des incidents plus rapide et plus efficace

- Adaptation plus aisée à l'évolution des menaces

- III. Mise en œuvre de la ZTA dans tous les secteurs d'activité

- ZTA chez Microsoft

- ZTA chez Cairn Oil & Gas Vedanta

- IV. Que réserve l'avenir à la ZTA ?

Cette analyse est rédigée par les analystes de CybelAngel, Alizé Marchand et Damya Kecili.

La prolifération des services cloud, du travail à distance et des appareils IoT a introduit de nouvelles vulnérabilités, qui ont rendu les approches de sécurité traditionnelles basées sur le périmètre moins efficaces.

En bref, c'est la raison pour laquelle l'architecture de confiance zéro (ZTA) s'est imposée ces dernières années comme un cadre de référence. Elle offre une solution solide aux défis complexes de la cybersécurité d'aujourd'hui.

Voyons pourquoi.

Limites et faiblesses des méthodes d'authentification traditionnelles

Les modèles traditionnels de cybersécurité reposent sur l'idée qu'il existe une frontière définie entre un réseau externe auquel on ne peut pas faire confiance et un réseau interne protégé. Cet accès implique une sécurité contre tout type de menace.

Le modèle traditionnel de sécurité périmétrique, souvent appelé approche du château et des douvesL'objectif principal de la sécurité des réseaux est d'établir un périmètre de sécurité solide. Cela se fait principalement par le biais de pare-feu et de systèmes de détection d'intrusion, afin de protéger un réseau. L'objectif fondamental est d'empêcher les entités malveillantes d'accéder au réseau en créant une barrière substantielle. Les infrastructures de sécurité basées sur ce concept supposent que les personnes se trouvant à l'intérieur des murs du château sont dignes de confiance et que, par conséquent, elles peuvent être protégées contre les intrusions. risques importants ont été maintenus à distance.

Mais comment cela fonctionne-t-il dans la pratique ?

Dans l'architecture de sécurité traditionnelle, le réseau est protégé par des pare-feu périmétriques qui isolent les systèmes internes fiables de l'internet non fiable. Les services publics (tels que les serveurs web et de messagerie) sont placés dans une zone démilitarisée (DMZ), une zone de semi-confiance entre l'internet et le réseau interne. Un pare-feu interne sépare encore davantage ressources sensibles (tels que les bases de données, les serveurs d'application et les appareils des utilisateurs) à partir de Zones de semi-confiance. Les outils de sécurité tels que les systèmes de prévention des intrusions (IPS), les pare-feu d'application web (WAF) et les antivirus fonctionnent dans le centre d'opérations de sécurité pour surveiller les menaces et y répondre, en s'appuyant sur un périmètre renforcé pour empêcher les attaquants d'entrer.

Cependant, les méthodes traditionnelles d'authentification des utilisateurs sont inadéquates face à de nombreuses vulnérabilités. L'essor du travail à distance et de l'informatique dématérialisée hybride en tant qu'infrastructure d'entreprise dominante a placé des employés et des infrastructures auparavant fiables en dehors des périmètres de sécurité traditionnels. Un modèle de sécurité basé sur le périmètre ne permet pas, en fait, à une organisation de protéger ses actifs gérés par un fournisseur de services en nuage tiers. Certains affirment que le concept même de périmètre de sécurité défini est aujourd'hui dépassé. Le nombre croissant d'attaques de cybersécurité ciblant des employés à distance met véritablement en évidence les limites de ces méthodes traditionnelles.

Il est également important de se rappeler que la confiance en soi est un concept humain auquel nous avons appris aux ordinateurs à s'adapter, et qu'elle n'est pas fiable à plusieurs niveaux. Il est en effet impossible de s'assurer que chaque employé à l'intérieur du périmètre, ainsi que les contractants et les parties approuvées, sont dignes de confiance.

Examinons cet exemple de cas d'utilisation

En 2022, un ancien employé du portefeuille numérique Cash App, apparemment rancunier à l'égard de l'entreprise, a pu télécharger les données personnelles des utilisateurs, y compris leurs noms et prénoms, la valeur de leurs portefeuilles de courtage, les titres qu'ils détiennent dans leurs portefeuilles de courtage et leurs activités boursières. Cette violation de données a fini par affecter environ 8,2 millions de clients. La société a fait l'objet d'une action collective en justice après avoir tardé quatre mois à informer les personnes concernées à la suite de la découverte de l'incident. Cette fuite de données a été rendue possible par le fait que, bien que le contrat de l'employé susmentionné ait été résilié, ses autorisations d'accès n'ont pas été révoquées, ce qui a permis de télécharger des données internes depuis l'extérieur de l'entreprise.

Au vu de ces cas, il est clair que la complexité des réseaux modernes et l'augmentation des menaces nécessitent une approche révisée de la sécurité. Le concept de confiance zéro est né de cette évolution.

II. Comment la ZTA surmonte-t-elle les défis actuels ?

L'architecture de confiance zéro représente un changement fondamental dans le cadre de la cybersécurité. Elle offre une série d'avantages stratégiques et opérationnels, permettant aux organisations de créer des environnements numériques plus résilients et plus sûrs.

Qu'est-ce que ZTA ?

Théorisé en 2011, par John KindervagSelon M. Kristof, ancien analyste de Forrester Research, l'architecture de confiance zéro (ZTA) est devenue un paradigme de premier plan en matière de cybersécurité. Contrairement aux approches conventionnelles qui supposent une confiance implicite au sein du réseau d'une organisation, l'architecture zéro confiance repose sur le principe "ne jamais faire confiance, toujours vérifier". L'architecture zéro confiance fonctionne selon le principe "ne jamais faire confiance, toujours vérifier". Ce modèle considère tous les utilisateurs, appareils et systèmes, tant à l'intérieur qu'à l'extérieur du réseau de l'entreprise, comme des menaces potentielles. Il exige une authentification permanente, des contrôles d'accès stricts et une surveillance en temps réel.

Le Publication spéciale 800-207 du NIST a identifié sept principes associés à une architecture de confiance zéro :

- Confiance explicite : Toujours authentifier et autoriser. Il ne faut jamais faire confiance de manière implicite.

- Accès à moindre privilège : Réduire les droits d'accès et n'accorder que les autorisations minimales nécessaires à l'exécution des tâches.

- Supposons une violation : Supposons qu'un brèche s'est déjà produite ou va se produire. Les organisations doivent toujours être prêtes à détecter les menaces, à y répondre et à les contenir.

- Micro-segmentation : Réduire les risques de mouvement latéral en segmentant le réseau en segments isolés.

- En continu me contrôle et la validation : Surveillance constante du comportement des utilisateurs, des appareils, des applications et du trafic sur le réseau, nécessaire pour détecter toute activité suspecte et y répondre.

- Application centralisée des politiques : Unifier le système pour gérer l'authentification, l'autorisation et le contrôle d'accès.

- Réponse automatisée et sécurité adaptative : Les systèmes de sécurité doivent réagir automatiquement aux menaces et s'adapter en fonction des données recueillies en permanence.

Avec les avancées technologiques et l'escalade des menaces de cybersécurité, l'architecture de confiance zéro apparaît comme une solution clé pour les organisations. Conscientes de la prévalence croissante des menaces liées à l'internet, de grandes entreprises technologiques comme Microsoft, Google et Amazon ont adopté le modèle ZTA.

Pour en savoir plus sur la conformité au cadre NIST, consultez notre blog :

Les avantages de la ZTA

L'architecture de confiance zéro diffère des modèles traditionnels sur site en donnant la priorité à une sécurité adaptable et forte à travers les frontières internes et externes de l'organisation. De nombreux professionnels de la cybersécurité considèrent la ZTA comme une réponse potentielle à la complexité croissante des cybermenaces modernes.

Renforce votre cadre de sécurité

Plutôt que de s'appuyer sur une vérification ponctuelle, Zero Trust vérifie en permanence le statut de sécurité des utilisateurs et des appareils. L'accès est constamment réévalué, ce qui garantit que seules les entités les plus récentes et les plus fiables se voient accorder l'accès, ce qui permet d'atténuer les menaces en temps réel. En limitant les points d'entrée aux seuls utilisateurs et appareils ayant un besoin légitime, les entreprises réduisent considérablement la surface d'attaque potentielle.

Une gestion des incidents plus rapide et plus efficace

Zero Trust permet aux organisations de surveiller en permanence leur réseau et de réaliser des analyses sophistiquées pour détecter les menaces dès qu'elles apparaissent. L'isolement des systèmes compromis et la mise en place de contrôles d'accès stricts permettent d'éviter les mouvements latéraux.

Adaptation plus aisée à l'évolution des menaces

Les mesures de sécurité sont adaptables et évoluent avec les nouvelles technologies.

Les organisations qui mettent en œuvre le modèle ZTA peuvent adopter en toute sécurité l'informatique dématérialisée ou le travail à distance. Les modèles de travail à distance et hybrides largement répandus aujourd'hui posent de nouveaux défis en matière de cybersécurité. L'approche traditionnelle de la sécurité repose sur les VPN, alors que l'architecture de confiance zéro (ZTA) offre un cadre d'authentification complet, englobant les politiques et la technologie, pour garantir la sécurité quel que soit l'endroit.

III. Mise en œuvre de la ZTA dans tous les secteurs d'activité

Bien qu'il s'agisse encore en grande partie d'un cadre théorique, le ZTA fait preuve d'une grande adaptabilité dans divers secteurs, tels que les soins de santé, les services financiers, l'industrie manufacturière et les opérations satellitaires. Examinons de plus près des exemples de cas d'utilisation.

ZTA chez Microsoft

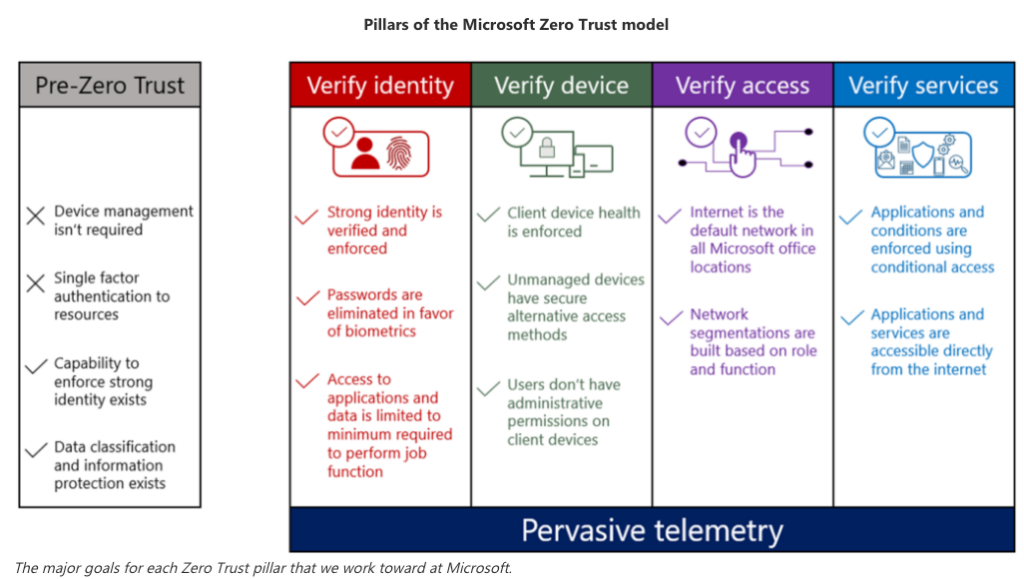

Initiating a shift to a Zero Trust Architecture over seven years ago, Microsoft can be seen as a precursor in this field. Carmichael Patton, principal architect at Microsoft, has shared more about how the company as a whole has been making a constant effort to implement the principles of ZTA.

Voici quelques mesures qui ont été mises en œuvre pour renforcer la sécurité :

- Le l'identité des dispositifs est systématiquement validée et la la santé de ces mêmes appareils est surveillée en permanence.

- Télémétrie omniprésente est mis en œuvre. Pour faire simple, télémétrie est le la collecte et la transmission automatiques de données à partir de systèmes distants ou distribués afin de pouvoir les contrôler et les analyser. La télémétrie omniprésente signifie le faire partout et tout le tempsLe système de gestion de la sécurité est un outil de gestion de la sécurité qui permet d'assurer la sécurité de tous les éléments d'un système, d'un réseau ou d'une application.

- L'accès au moindre privilège est appliqué. Cela signifie que les employés n'ont accès qu'aux parties de l'infrastructure dont ils ont besoin pour travailler. SegmentationIl s'agit de diviser un réseau en segments plus petits afin de contrôler le trafic et d'améliorer la sécurité. Il est également mis en place au niveau de l'entreprise.

Microsoft a également développé caractéristiques internes pour mieux protéger ses données. Il s'agit notamment de

- Protection de l'information par Microsoft

- Le bouton de sensibilité disponible sur les applications Microsoft 365

- Protection des informations Azure

- Sécurité des applications en nuage (Cloud App Security) qui peut surveiller les connexions où les documents sont transmis.

ZTA chez Cairn Oil & Gas Vedanta

En mars de cette année, Cairn Oil & Gas Vedanta, une société pétrolière et gazière indienne de premier plan et innovante, a remporté le prix de l'innovation. Prix ETCIO in 2025. Ce prix récompense l'adoption stratégique et le déploiement méticuleux d'une architecture complète de confiance zéro. Ce cadre de sécurité avancé a joué un rôle déterminant dans le renforcement de leur infrastructure numérique. Il a également contribué directement à la réussite de l'entreprise et à sa reconnaissance par l'industrie.

L'entreprise a fondé son modèle ZTA sur trois technologies numériques émergentes : Cloud, AI/ML et Data Analytics.

- SaaS en nuage ont permis d'assurer l'évolutivité et l'agilité de l'ensemble de l'organisation. Cela a permis à l'entreprise de gérer en toute sécurité la croissance de son personnel et de son infrastructure en nuage, tout en répondant efficacement aux nouvelles menaces de sécurité.

- Tirer parti de la technologie de pointe IA et apprentissage automatique Dans les algorithmes, des solutions sophistiquées sont déployées pour analyser et suivre méticuleusement les modèles de comportement des utilisateurs sur les plateformes numériques. Cette approche proactive permet d'identifier les anomalies et les activités suspectes en temps réel, facilitant ainsi la détection rapide des menaces potentielles pour la sécurité.

- Analyse des données pour surveiller le trafic des utilisateurs et des applications en temps réel et détecter les anomalies et les menaces. Cette visibilité permet une identification proactive des menaces, réduisant ainsi le risque de violation des données. Cette approche permet de prendre rapidement des mesures de sécurité pour protéger les informations sensibles et maintenir la confiance.

L'adoption d'une architecture de confiance zéro (ZTA) a permis d'améliorer considérablement la sécurité et l'expérience des utilisateurs pour Cairn Oil & Gas Vedanta.

Cette évolution stratégique a permis à l'organisation d'atteindre avec succès trois objectifs clés : la mise en place d'une architecture informatique sûre et fiable, la consolidation des services proxy et VPN, et l'amélioration globale de l'expérience des utilisateurs.

IV. Que réserve l'avenir à la ZTA ?

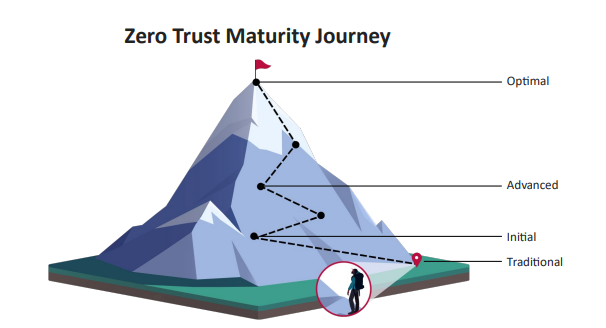

Même si la nécessité d'une adaptation rapide et solide des infrastructures de cybersécurité pour se protéger contre les nouvelles menaces est indéniable, il est nécessaire de garder à l'esprit que ZTA n'est pas une solution magique qui peut être mise en œuvre en un jour - ce qui a été confirmé par John Kindervag lui-même. La ZTA n'est pas un produit simple et unique que l'on peut acheter et utiliser. L'adoption de la confiance zéro n'est pas un événement ponctuel, mais plutôt un processus continu. Cette progression implique la mise en œuvre et l'amélioration continues des outils de sécurité. La conception de processus automatisés, la formation complète des employés et l'établissement de politiques claires.

Le chemin vers une mise en œuvre complète de la ZTA est long et peut s'avérer coûteux. Pour surmonter ces obstacles, les entreprises doivent établir une stratégie pertinente et complète. Celle-ci doit comprendre un calendrier approprié pour une mise en œuvre progressive et harmonieuse des mesures liées à la ZTA, une bonne analyse budgétaire, ainsi qu'un bon plan de communication et de formation pour s'assurer que tous les employés sont impliqués et ne se sentent pas mis à l'écart.

Alors que la surface d'attaque continue de s'étendre, la mise en œuvre de politiques de confiance zéro devient de plus en plus cruciale. Cependant, de nombreuses entreprises ne s'adaptent pas au même rythme. Pour renforcer les mesures de sécurité, abonnez-vous à un outil de renseignement sur les menaces extérieures. Cet outil permet à votre entreprise de rester pleinement consciente des vulnérabilités auxquelles elle peut être confrontée.

CybelAngel complète une architecture de confiance zéro en fournissant une gestion critique de la surface d'attaque et des renseignements sur les menaces qui améliorent la posture de sécurité au-delà du réseau interne de confiance zéro.