Nuestra Investigación sobre la Fuga de Datos de CNSS [Informe Preliminar]

Tabla de contenido

¿Qué ha estado pasando en CNSS?

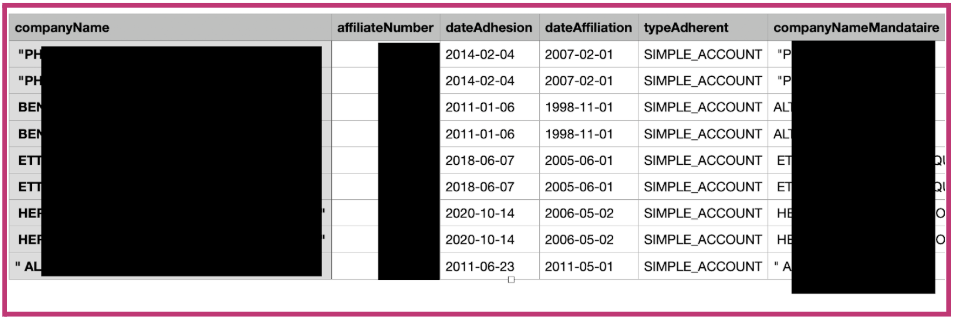

Una filtración masiva de datos en la Caja Nacional de Seguridad Social de Marruecos (CNSS) ha expuesto un tesoro de información confidencial. El conjunto de datos filtrado incluye más de 53.000 archivos PDF y dos archivos CSV que contienen registros detallados de casi 500.000 empresas y cerca de 2 millones de empleados. Los documentos varían desde los detalles de afiliación de la empresa hasta los empleados individuales números de identificación, salarios e información de contacto—gran parte de ella con fecha de noviembre de 2024.

La brecha parece involucrar datos administrativos y financieros, incluyendo detalles bancarios e identificadores personales, con PDFs que revelan nombres completos de los empleados y salarios declarados. Aunque los datos se han publicado públicamente y el ataque ha sido reivindicado, el método de intrusión sigue sin estar claro. Las primeras especulaciones van desde un exploit de día cero hasta un compromiso a través de software de terceros, posiblemente involucrando plataformas de Oracle.

Un perfil de actor de amenazas: ¿Quién es Jabaroot?

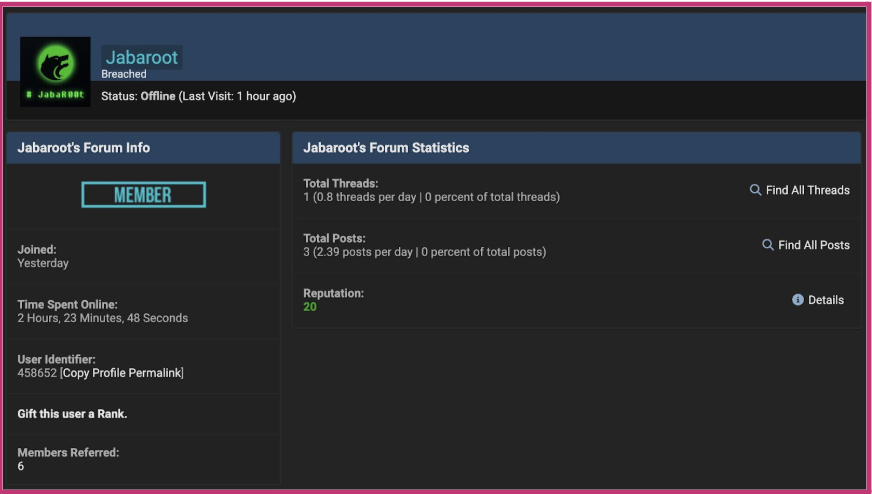

El alias Jabaroot apareció por primera vez en el foro de ciberdelincuencia BreachForums y en Telegram el 8 de abril de 2025. Desde entonces, el canal de Telegram del actor de la amenaza [hxxps://t[.]me/JabarootDZ/] ha ganado rápidamente terreno, acumulando más de 8.000 suscriptores al momento de escribir esto. Hasta ahora, Jabaroot ha publicado solo un hilo en BreachForums—el que se atribuye la responsabilidad de la filtración de datos de la CNSS que afectó a la caja nacional de seguridad social de Marruecos.

muestra fresca.

Si bien se sabe poco sobre el actor detrás del alias, el trabajo de inteligencia de fuentes abiertas (OSINT) del equipo Hack4Living ha arrojado algo de luz sobre su posible identidad. El 8 de abril de 2025, se observó que varios archivos publicados en el canal de Telegram de Jabaroot habían sido reenviados por un usuario llamado “3N16M4”—una posible falla de seguridad operativa. Curiosamente, este indicador de reenvío desapareció de los mismos archivos al día siguiente, lo que sugiere que el atacante pudo haber compartido accidentalmente contenido de una cuenta personal en lugar de la anónima creada para filtrar los datos.

Pivotes adicionales de este nombre de usuario llevaron a los investigadores a credenciales vinculadas a “3N16M4” en múltiples plataformas de intercambio de código (como GitHub) y sitios de competiciones Capture The Flag (CTF). Si bien hemos optado por no compartir públicamente todos los detalles personales descubiertos, el análisis OSINT sugiere fuertemente que la persona detrás de Jabaroot puede ser un ingeniero informático que actualmente reside en Alemania. Aunque su origen exacto sigue sin confirmarse, el actor se ha autoidentificado como tunecino en un perfil de Telegram.

Es importante señalar que esta información se basa únicamente en investigación de código abierto y debe tratarse con cautela, ya que la atribución en las investigaciones cibernéticas puede ser notoriamente compleja y propensa a errores, especialmente en las etapas iniciales.

Una Brecha Nacida de Tensiones Geopolíticas

Según declaraciones realizadas por el actor de la amenaza en Telegram, La brecha de la CNSS parece tener motivaciones políticas. Jabaroot afirma que el ataque se llevó a cabo como represalia por un compromiso previo de la cuenta de Twitter del Servicio de Prensa Argelino (APS), un incidente atribuido a actores de amenazas afiliados a Marruecos. En ese incidente, la cuenta de APS fue renombrada “Sáhara Marroquí”, haciendo referencia a la antigua disputa geopolítica entre Marruecos y Argelia por la región del Sáhara Occidental. La cuenta de Twitter fue suspendida posteriormente tras una amplia cobertura mediática.

Poco después de anunciar la violación de CNSS en Telegram, Jabaroot compartió contenido adicional, incluyendo una captura de pantalla que supuestamente muestra la profanación del sitio web del Ministerio de Trabajo de Marruecos.. El actor afirmó que esta profanación formaba parte de una campaña más amplia para responder a lo que describió como operaciones en línea dirigidas por Marruecos contra instituciones argelinas. En el momento de escribir esto, el sitio web oficial del Ministerio de Trabajo de Marruecos parece estar suspendido.

Esta actividad subraya cómo los ciberataques se están utilizando cada vez más como herramientas de mensajes políticos, difuminando las líneas entre el hacktivismo y las represalias alineadas con el estado en un contexto regional ya volátil.