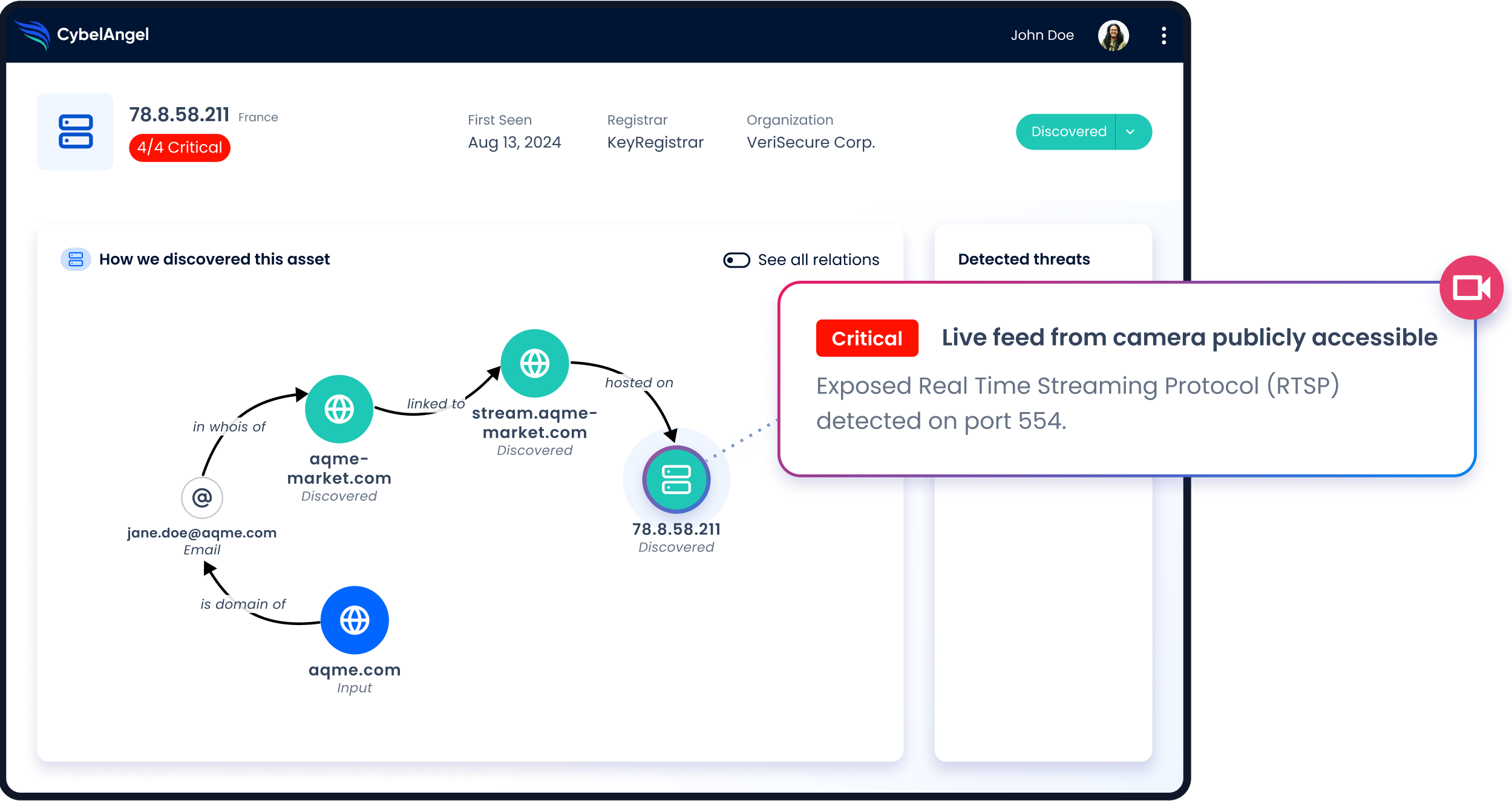

Descubrir

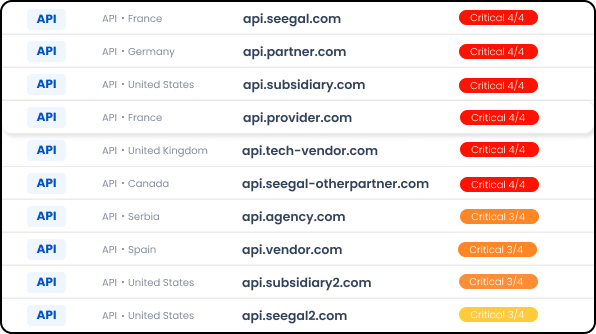

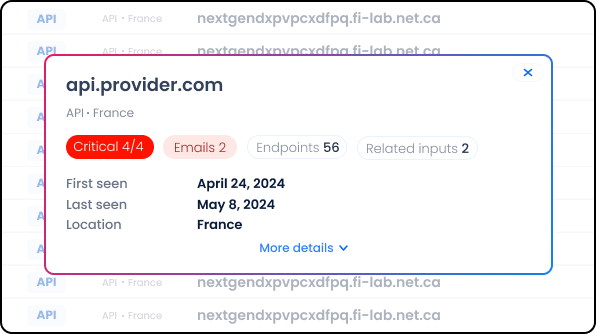

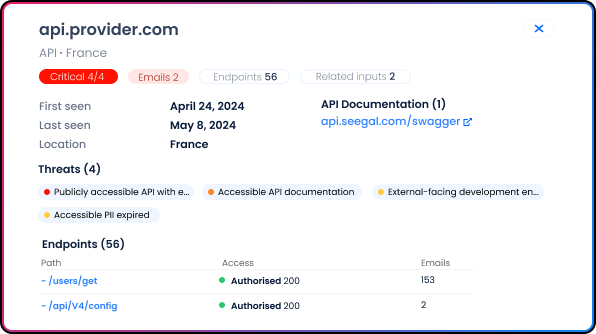

Activos ocultos configurados por empleados, terceros y cuartos. Nos especializamos en detectar activos ocultos como servidores de archivos conectados, soluciones SaaS, bases de datos, sistemas industriales, herramientas DevOps, servicios de escritorio remoto y dispositivos IoT.