Extorsion par divulgation d'informations personnelles : Comment fonctionnent les attaques et comment les arrêter

Table des matières

- 1. Qu'est-ce que le doxxing et le swatting ?

- Comment fonctionne le doxxing ?

- Étape 1 : Collecte d'informations

- Étape 2 : Publication des informations

- 2. Le doxing est-il un délit ?

- Quelles sont les lois sur le doxxing ?

- La loi britannique sur les communications malveillantes (1988)

- Loi australienne sur la cybercriminalité (2001)

- Le règlement général sur la protection des données de l'UE (2016)

- La loi interétatique sur la prévention du dénigrement (2015-16)

- 3. Quels sont les cas récents d'utilisation du doxxing ?

- Lorsque les cadres du Fortune 500 ont été doxés en masse

- Lorsque les forces de l'ordre ont été exposées...

- Quand JK Rowling était une cible...

- Quand une attaque de swat a eu des conséquences tragiques...

- Lorsque X/ Twitter a perdu les données de ses utilisateurs...

- Lorsqu'un site de doxxing a souffert...

- 4. Comment éviter d'être victime d'un "doxx" ?

- Bonus : Investir dans la protection de la marque

- 5. Pouvez-vous vérifier si vous avez été dénoncé sur un site web ?

- 6. Que faire si vous êtes victime d'un acte de diffamation ?

- Conclusion

L'assassinat ciblé du PDG de UnitedHealthcare, Brian Thompson, en décembre 2024, a été un catalyseur, déclenchant une flambée des dépenses de sécurité d'entreprise et une prise de conscience au niveau du conseil d'administration. Mais le doxxing, précurseur plus discret du ciblage physique, est le point de départ de la plupart des attaques actuelles. Les attaquants assemblent un dossier de ciblage à partir de sources publiques : adresses personnelles issues des registres fonciers, détails familiaux provenant des réseaux sociaux, habitudes de déplacement grâce à LinkedIn. Au moment où une menace apparaît sur les plateformes grand public, elle circule déjà dans des canaux fermés depuis des jours.

Ce guide couvre la manière dont les attaques de doxxing contre des cadres dirigeants sont construites, à quoi ressemblent les conséquences, et les contrôles que les équipes de sécurité utilisent pour détecter et répondre avant que des dommages ne soient causés.

1. Qu'est-ce que le doxxing et le swatting ?

Qu'est-ce que le doxing ? Et en quoi diffère-t-il du swatting ? Voici un bref aperçu de la signification des termes swat et dox :

- Signification de "désossé" : Le doxxing (abréviation de "traçage de documents") consiste à collecter et à publier en ligne les informations privées d'une personne sans son consentement, telles que ses informations financières ou ses numéros de sécurité sociale.

- Signification de "swatted" : Le swatting est une forme de doxxing qui consiste à faire un faux rapport aux forces de l'ordre, ce qui a pour effet d'envoyer une équipe du SWAT au domicile de la victime et de créer une situation potentiellement dangereuse pour sa vie.

Le "doxxing" peut être le fait d'agresseurs désireux d'intimider leurs victimes, de harceleurs de célébrités ou de cybercriminels souhaitant nuire à la réputation d'une entreprise, par exemple.

Comment fonctionne le doxxing ?

Bien qu'il puisse se produire de différentes manières, le doxxing comporte généralement plusieurs étapes que les auteurs utilisent pour recueillir, partager et exploiter des données sensibles.

Étape 1 : Collecte d'informations

Les "doxers" peuvent recueillir des informations sur leurs victimes de bien des façons, notamment :

- Récupération des médias sociaux: Les plateformes de médias sociaux comme Facebook, Instagram et LinkedIn contiennent souvent une multitude d'informations personnelles identifiables (PII), y compris des photos, des lieux, des numéros de téléphone et des détails sur les relations personnelles.

- Dossiers publics et bases de données: Il est souvent possible d'accéder en ligne à des informations provenant de bases de données publiques, telles que l'inscription sur les listes électorales, les registres de propriété et les documents judiciaires.

- Violations de données: Lorsque la base de données d'une entreprise est compromise, des informations personnelles telles que des adresses électroniques, des mots de passe, des numéros de téléphone et même des informations sur les cartes de crédit peuvent être divulguées.

- Ingénierie sociale : Un doxer pourrait utiliser hameçonnage des courriels ou d'autres tactiques d'usurpation d'identité pour persuader quelqu'un de partager des informations précieuses à son sujet.

- Moteurs de recherche de personnes : Des sites web tels que Spokeo, Whitepages et Pipl collectent et vendent des données personnelles, notamment des adresses, des numéros de téléphone et des informations sur l'emploi.

- Services de recherche inversée : Les "doxers" peuvent retrouver le propriétaire d'une image ou d'un numéro de téléphone particulier afin de recueillir davantage d'informations.

Étape 2 : Publication des informations

Une fois les informations compilées, les "doxers" peuvent les partager sur des documents ouverts, des plates-formes publiques ou tout autre endroit de leur choix, y compris :

- Plateformes de médias sociaux: Les auteurs d'exactions peuvent partager publiquement les données personnelles de la victime sur des plateformes telles que Twitter, Reddit ou Facebook, et étiqueter les amis ou les membres de la famille de la victime afin d'augmenter la visibilité.

- Doxxing de sites web: Certains sites web sont spécialement conçus pour héberger des informations "doxxées", et ils sont souvent très fréquentés.

- Forums et communautés en ligne: Les plateformes comme 4chan et les autres forums anonymes sont connus pour être des points névralgiques pour les activités de doxxing.

2. Le doxing est-il un délit ?

Cela dépend de la juridiction, mais en général, le doxxing peut être considéré comme un crime. Il s'agit d'un acte malveillant qui peut conduire au harcèlement en ligne, à l'usurpation d'identité, à la ruine de la réputation et à la détresse psychologique des victimes et des membres de leur famille.

Les conséquences du doxing sont les suivantes :

- Harcèlement et menaces: Les victimes sont souvent confrontées à un harcèlement en ligne incessant, comprenant des messages abusifs, des appels de spam et des menaces pour leur sécurité.

- Atteinte à la réputation: Le doxxing peut ternir la réputation personnelle ou professionnelle d'une personne, en particulier si des informations fausses ou nuisibles sont partagées.

- Détresse émotionnelle: L'exposition de détails privés peut entraîner de l'anxiété, de la peur et un traumatisme émotionnel, affectant ainsi la santé mentale.

- Danger physique: Dans les cas extrêmes, le doxxing peut conduire à la traque, au swatting ou même à des attaques physiques, mettant ainsi des vies en danger.

- Perte financière: Si des informations sensibles telles que les coordonnées bancaires ou les numéros de cartes de crédit sont exposées, les victimes peuvent subir une usurpation d'identité ou une fraude financière.

- Conséquences professionnelles: L'exposition publique d'opinions controversées, d'erreurs passées ou de détails privés peut compromettre la carrière ou les relations d'affaires.

Quelles sont les lois sur le doxxing ?

Il existe de nombreuses lois dans le monde qui pourraient s'appliquer aux "doxers" :

La loi britannique sur les communications malveillantes (1988)

Sous cette loiL'envoi de messages menaçants, offensants ou faux dans l'intention de causer de la détresse ou de l'anxiété est une infraction pénale. Le doxage peut entrer dans cette catégorie si quelqu'un publie des informations privées en ligne dans l'intention de nuire, ce qui entraîne un préjudice ou une détresse pour la victime.

Loi australienne sur la cybercriminalité (2001)

Loi australienne sur la cybercriminalité comprend des dispositions relatives au harcèlement en ligne et aux atteintes à la vie privée. Elle criminalise l'utilisation des réseaux de télécommunications ou de données pour nuire intentionnellement à autrui, y compris la mise en ligne de données personnelles sans consentement.

Le règlement général sur la protection des données de l'UE (2016)

Bien qu'il ne s'agisse pas spécifiquement d'une "loi sur le doxxing", la GDPR assure une forte protection des données à caractère personnel. Il exige des organisations qu'elles traitent les données personnelles en toute sécurité et donne aux individus le droit de demander la suppression de leurs données si elles sont exposées publiquement ou mal traitées. Le "doxxing" pourrait constituer une violation des dispositions du GDPR, et les responsables pourraient se voir infliger de lourdes amendes.

La loi interétatique sur la prévention du dénigrement (2015-16)

Le Congrès américain a a introduit une loi qui criminalise la publication intentionnelle des informations personnelles d'une personne en ligne dans l'intention de la harceler, de l'intimider, de la traquer ou de lui nuire. Cette loi prévoit des sanctions pour les contrevenants, notamment une peine d'emprisonnement pouvant aller jusqu'à cinq ans.

3. Quels sont les cas récents d'utilisation du doxxing ?

Voyons quelques exemples réels de doxing en action, avec des conséquences dévastatrices (et parfois tragiques).

Lorsque les cadres du Fortune 500 ont été doxés en masse

En mai 2025, un site appelé luigiwasright.com — et son clone theceodatabase.com — a publié les noms complets, les adresses e-mail professionnelles, les numéros de téléphone mobile, les détails de rémunération et les profils LinkedIn de centaines de cadres dirigeants de Fortune 500. Les sites ont été en ligne pendant moins de 24 heures, mais les données ont été archivées et restent indexées. Les équipes de sécurité qui ont détecté l'exposition en quelques heures ont pu commencer les demandes de suppression pendant que la fenêtre était ouverte. Les équipes qui ont découvert plus tard s'occupent encore des versions indexées. En 2026, l'écart entre la première exposition et la première exploitation se mesure en heures, pas en jours.

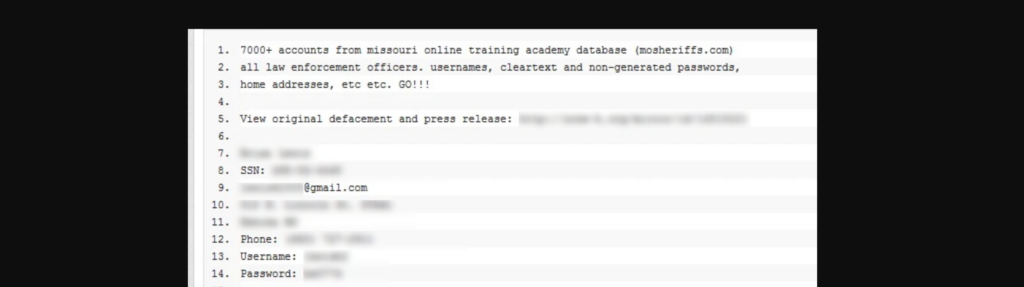

Lorsque les forces de l'ordre ont été exposées...

En 2011, la coalition en ligne Anonymous a divulgué les données d'agents des forces de l'ordre de toute l'Amérique, prétendument en représailles à la violence policière lors d'une série de manifestations récentes.

Quand JK Rowling était une cible...

En 2021, JK Rowling a accusé trois manifestants d'avoir partagé une photo de son adresse à Édimbourg sur Twitter, en se "positionnant soigneusement" pour l'afficher. Son manoir est également répertorié sur Wikipédia.

Le tweet de JK Rowling en réponse à la photo prise devant son domicile. Source.

Quand une attaque de swat a eu des conséquences tragiques...

Après une dispute au sujet d'un identifiant Twitter, un swatter a ensuite signalé un faux meurtre au domicile d'un homme de 60 ans. Tragiquement, l'homme est mort d'une crise cardiaque lorsque les forces de l'ordre ont encerclé son domicile, armes au poing.

Quand X/Twitter a perdu les données de ses utilisateurs…

En 2023, des pirates informatiques ont publié gratuitement les données de 200 millions d'utilisateurs de Twitter sur un forum, les experts estimant que cela "conduirait au piratage d'un grand nombre de comptes, à l'hameçonnage et à la destruction des données".

Lorsqu'un site de doxxing a souffert...

En 2022, le site web de doxxing Doxbin[.]com a été pris pour cible par un acteur de la menace et a été victime d'une fuite. Les forums illicites font souvent l'objet de luttes intestines et d'actions de représailles les uns contre les autres.

4. Comment éviter d'être victime d'un "doxx" ?

Les campagnes de doxxing suivent un schéma reconnaissable : les informations personnelles sont d'abord partagées dans de petites communautés fermées, des forums privés, des canaux cryptés, des plateformes marginales – avant de se propager sur des sites grand public. Au moment où elles apparaissent sur Twitter ou Reddit, elles ont déjà pris de l'ampleur et la fenêtre d'intervention discrète s'est fermée.

Étape de détection : Surveillez les sites de collationnement, les forums du dark web et les chaînes Telegram à la recherche des noms, adresses électroniques et lieux de résidence de vos dirigeants. Une mention dans un forum fermé aujourd'hui est généralement une publication publique dans les 48 à 72 heures.

Étape de détection : Effectuez une vérification OSINT trimestrielle de vos cinq principaux dirigeants — recherchez leur nom combiné à leur ville de résidence, leur employeur et leur adresse e-mail personnelle sur les sites de courtiers de données, les moteurs de recherche de personnes et Google. Tout résultat révélant une adresse personnelle ou le nom d'un membre de la famille représente des données qu'un attaquant peut utiliser pour un dossier de ciblage.

Étape de détection : Alertez les fournisseurs d'e-mails personnels et les plateformes sociales de vos dirigeants pour activer les notifications de connexion. Les attaques par doxxing commencent souvent par le piratage de comptes, collectant des informations personnelles dans la boîte de réception avant toute divulgation publique.’

Bonus : Investir dans la protection de la marque

Protection de la marque services, tels que ceux offerts par CybelAngelLes services d'information sur la vie privée, jouent un rôle crucial dans la protection de vos informations personnelles et de la réputation de votre entreprise.

CybelAngel's comprehensive protection de la marque Les solutions comprennent la protection contre l'usurpation d'identité dans les médias sociaux et les applications, la protection des domaines et la fraude sur le dark web.

Protection de la marque peuvent lutter contre :

- La diffusion de fausses informations

- Atteinte à la réputation

- Le risque d'incidents ou de harcèlement par swatting

Grâce à une surveillance continue, CybelAngel peut détecter si vos informations personnelles ou celles de votre entreprise sont partagées ou vendues sur des sites Web non autorisés, vous donnant ainsi la possibilité d'intervenir avant que les dommages ne s'aggravent.

5. Pouvez-vous vérifier si vous avez été dénoncé sur un site web ?

Oui, mais cela peut prendre beaucoup de temps. L'un des moyens les plus simples consiste à rechercher votre nom, votre adresse, votre adresse électronique et d'autres informations personnelles sur des pages populaires, des sites de doxxing et des plateformes de médias sociaux.

Certains services, comme ceux offerts par CybelAngelpeut surveiller automatiquement le web et vous alerter si vos informations apparaissent sur des plateformes connues de fuites de données, des pages web sombres ou des forums de doxxing.

6. Que faire si vous êtes victime d'un acte de diffamation ?

Si vous constatez que vous avez été victime d'un "doxing", il est important d'agir rapidement. Voici les mesures immédiates à prendre :

- Supprimer l'information: Contactez les sites web et les plateformes sur lesquels vos informations ont été publiées. De nombreux sites vous permettront de demander la suppression de vos données personnelles. Si la plateforme refuse, prenez des captures d'écran comme preuve, faites remonter le problème et envisagez de demander une assistance juridique.

- Informer les autorités: Si vous vous sentez menacé ou si vos informations ont été partagées dans une intention malveillante, contactez les autorités locales chargées de l'application de la loi. Si le doxxing se transforme en menaces de violence, que ce soit par courriel, par téléphone ou autrement, il est important de le signaler immédiatement.

- Faire appel à des experts en cybersécurité: Si vous êtes une entreprise ou une personnalité publique, collaborez avec des professionnels de la cybersécurité pour déterminer comment vos informations ont été exposées et atténuer les dommages. Il peut s'agir de retirer les données des courtiers en données et des fournisseurs de services, de sécuriser vos comptes de médias sociaux et votre réseau, et de mettre en œuvre des mesures de protection de la vie privée. protection de la marque les services.