التشهير التنفيذي: كيف تحدث الهجمات وكيف نوقفها

جدول المحتويات

تضاعفت الحوادث التي تستهدف المسؤولين التنفيذيين في عام 2025، لتصل إلى أعلى مستوى لها على الإطلاق — ويتواصل التسارع في عام 2026. تتبع مجلس الأمن التنفيذي 313% زيادة في إجمالي الحوادث بين عامي 2023 و 2025, واصفاً إياها بـ ‘عصا الهوكي، تبدأ بشكل مستقيم ثم ترتفع فجأة.’

يغطي هذا الدليل كيفية بناء هجمات كشف معلومات شخصية للمديرين التنفيذيين، وما تبدو عليه العواقب، والضوابط التي تستخدمها فرق الأمن للكشف والاستجابة قبل حدوث الضرر.

1. ما هو الدوكسينج وما هو السواتينج؟

ما هو الدوكسينغ؟ وكيف يختلف عن السواتينغ؟ إليك نظرة سريعة على معاني السوات مقابل الدوكس:

- دُوكْسِينْج (Doxing) التدوين (وهو اختصار لـ ‘تتبع الوثائق’) يتضمن جمع ونشر معلومات شخصية عن شخص ما عبر الإنترنت دون موافقته، مثل معلوماته المالية أو أرقام الضمان الاجتماعي.

- معنى swat المضايقة هي شكل من أشكال كشف المعلومات الشخصية حيث يتم تقديم بلاغ كاذب إلى جهات إنفاذ القانون، وإرسال فريق من القوات الخاصة إلى عنوان منزل الضحية وخلق موقف قد يهدد الحياة.

يمكن أن تحدث عملية كشف المعلومات الشخصية (Doxxing) من قبل المعتدين الذين يرغبون في ترهيب ضحاياهم، أو المطاردين للمشاهير، أو مجرمي الإنترنت الذين يرغبون في تشويه سمعة شركة ما، على سبيل المثال.

كيف يعمل التدوين؟

بينما يمكن أن يحدث ذلك بطرق مختلفة، يتضمن التتبع عادةً عدة خطوات يستخدمها الجناة لجمع البيانات الحساسة ومشاركتها واستغلالها.

الخطوة 1: جمع المعلومات

هناك العديد من الطرق التي يمكن لـ "دوكسرز" جمع المعلومات عن ضحاياهم، بما في ذلك:

- كشط وسائل التواصل الاجتماعيغالبًا ما تحتوي منصات التواصل الاجتماعي مثل فيسبوك وإنستغرام ولينكد إن على ثروة من المعلومات التعريفية الشخصية (معلومات شخصية، بما في ذلك الصور والمواقع وأرقام الهواتف والتفاصيل حول العلاقات الشخصية.

- السجلات والبيانات العامةيمكن غالبًا الوصول عبر الإنترنت إلى المعلومات من قواعد البيانات العامة، مثل سجلات تسجيل الناخبين، وسجلات ملكية العقارات، والوثائق القضائية.

- خرقات البيانات: عند اختراق قاعدة بيانات شركة ما، يمكن تسريب معلومات شخصية مثل عناوين البريد الإلكتروني وكلمات المرور وأرقام الهواتف وحتى معلومات بطاقات الائتمان.

- الهندسة الاجتماعية: يمكن للمُهَدِّر أن يستخدم التصيد الاحتيالي رسائل البريد الإلكتروني أو تكتيكات انتحال الشخصية الأخرى لإقناع شخص ما بمشاركة معلومات قيمة عن نفسه.

- محركات بحث الأشخاص: تقوم مواقع مثل Spokeo و Whitepages و Pipl بجمع وبيع البيانات الشخصية، بما في ذلك العناوين وأرقام الهواتف وتفاصيل التوظيف.

- خدمات البحث العكسي: يمكن للمتتبعين تتبع مالك صورة معينة أو رقم هاتف لجمع المزيد من المعلومات.

الخطوة الثانية: نشر المعلومات

بمجرد تجميع المعلومات، يمكن للمُعرّفين مشاركتها في مستندات مفتوحة، أو منصات عامة، أو في أي مكان آخر يختارونه، بما في ذلك:

- منصات التواصل الاجتماعييمكن للمستخدمين الذين يقومون بنشر معلومات شخصية للضحايا (doxxers) مشاركتها علنًا على منصات مثل تويتر، ريديت، أو فيسبوك، ووضع علامة على أصدقاء الضحية أو أفراد عائلته لزيادة الانتشار.

- مواقع فضح الهويةتم تصميم بعض المواقع الإلكترونية خصيصًا لاستضافة المعلومات التي تم الكشف عنها، وغالبًا ما تحظى بمتابعة كبيرة.

- منتديات ومجتمعات عبر الإنترنتتُعرف منصات مثل 4chan والمنتديات المجهولة الأخرى بأنها بؤر لأنشطة الكشف عن المعلومات الشخصية.

2. هل يعتبر كشف بيانات شخصية جريمة؟

يعتمد الأمر على الولاية القضائية، ولكن بشكل عام، يمكن اعتبار كشف المعلومات الشخصية جريمة. إنه عمل خبيث يمكن أن يؤدي إلى المضايقات عبر الإنترنت، وسرقة الهوية، وتشوه السمعة، والضيق النفسي للضحايا وأفراد أسرهم.

تشمل عواقب الدوكسينج ما يلي:

- مضايقة وتهديداتغالباً ما يواجه الضحايا مضايقات مستمرة عبر الإنترنت، بما في ذلك الرسائل المسيئة والمكالمات المزعجة والتهديدات لسلامتهم.

- ضرر السمعةيمكن للتدوين أن تشوه سمعة الشخص الشخصية أو المهنية، خاصة إذا تم نشر معلومات كاذبة أو ضارة.

- الضيق العاطفييمكن أن يؤدي الكشف عن التفاصيل الخاصة إلى القلق والخوف والصدمة العاطفية، مما يؤثر على الصحة العقلية.

- خطر جسديفي الحالات القصوى، يمكن أن يؤدي كشف المعلومات الشخصية إلى المطاردة، أو الاستدعاء الكاذب لن الشرطة، أو حتى الاعتداء الجسدي، مما يعرض الأرواح للخطر.

- خسارة ماليةفي حالة كشف معلومات حساسة مثل تفاصيل الحسابات المصرفية أو أرقام بطاقات الائتمان، قد يتعرض الضحايا لسرقة الهوية أو الاحتيال المالي.

- العواقب المهنيةيمكن أن يعرض الكشف العلني عن الآراء المثيرة للجدل، أو الأخطاء الماضية، أو التفاصيل الخاصة حياة المهن أو العلاقات التجارية للخطر.

ما هي قوانين الدوكسينغ؟

هناك الكثير من القوانين في جميع أنحاء العالم التي يمكن تطبيقها على ناشري المعلومات الشخصية، بما في ذلك:

قانون الاتصالات الخبيثة في المملكة المتحدة (1988)

تحت هذا القانون, ، يعد إرسال رسائل تهديد أو مسيئة أو كاذبة بقصد التسبب في ضيق أو قلق جريمة جنائية. يمكن أن تندرج عملية "الدكسينغ" (المعروفة أيضاً بالإفصاح عن المعلومات الشخصية) ضمن هذه الفئة إذا قام شخص ما بنشر تفاصيل خاصة عبر الإنترنت بنية خبيثة، مما يؤدي إلى إلحاق الضرر بالضحية أو معاناتها.

قانون الجرائم الإلكترونية الأسترالي (2001)

قانون الجرائم السيبرانية الأسترالي يتضمن أحكاماً تتعلق بالمضايقات عبر الإنترنت وانتهاكات الخصوصية. وتُجرّم استخدام شبكات الاتصالات أو البيانات لإلحاق الأذى بالآخرين عمداً، بما في ذلك نشر التفاصيل الشخصية عبر الإنترنت دون موافقة.

اللائحة العامة لحماية البيانات بالاتحاد الأوروبي (2016)

بينما لا يعتبر قانونًا “لإفشاء المعلومات الشخصية” على وجه التحديد، فإن اللائحة العامة لحماية البيانات يوفر حماية قوية للبيانات الشخصية. يتطلب من المنظمات التعامل مع البيانات الشخصية بشكل آمن ويمنح الأفراد الحق في طلب إزالة بياناتهم إذا تم الكشف عنها علنًا أو إساءة استخدامها. يمكن أن ينتهك "الدكسينج" أحكام اللائحة العامة لحماية البيانات (GDPR)، ويمكن أن يواجه المسؤولون عن ذلك غرامات باهظة.

قانون منع التشهير عبر الولايات (2015-16)

الكونغرس الأمريكي لديه سن قانوناً يجرم النشر المتعمد للمعلومات الشخصية لشخص ما عبر الإنترنت بقصد مضايقته أو ترهيبه أو ملاحقته أو إيذائه. وينص هذا القانون على عقوبات للمخالفين، بما في ذلك السجن لمدة تصل إلى خمس سنوات.

3. ما هي بعض حالات الاستخدام الحديثة لعمليات كشف الهوية؟

دعنا نلقي نظرة على بعض الأمثلة الواقعية للاختراق الإلكتروني (doxing) أثناء العمل، مع عواقب وخيمة (وأحيانًا مأساوية).

عندما تم كشف معلومات مسؤولين تنفيذيين في قائمة فوربس 500

في مايو 2025، نشر موقع luigiwasright.com - ونسخته المماثلة theceodatabase.com - الأسماء الكاملة، ورسائل البريد الإلكتروني التجارية، وأرقام الهواتف المحمولة، وتفاصيل التعويضات، وملفات تعريف LinkedIn لمئات من كبار المسؤولين التنفيذيين في قائمة Fortune 500. كانت المواقع متاحة على الإنترنت لأقل من 24 ساعة، لكن البيانات تم أرشفتها وظلت مفهرسة. تمكنت فرق الأمن التي اكتشفت التعرض في غضون ساعات من بدء طلبات الإزالة بينما كانت النافذة متاحة. لا تزال الفرق التي اكتشفت الأمر لاحقًا تتعامل مع الإصدارات المفهرسة. في عام 2026، يتم قياس الفجوة بين أول تعرض وأول استغلال بالساعات، وليس بالأيام.

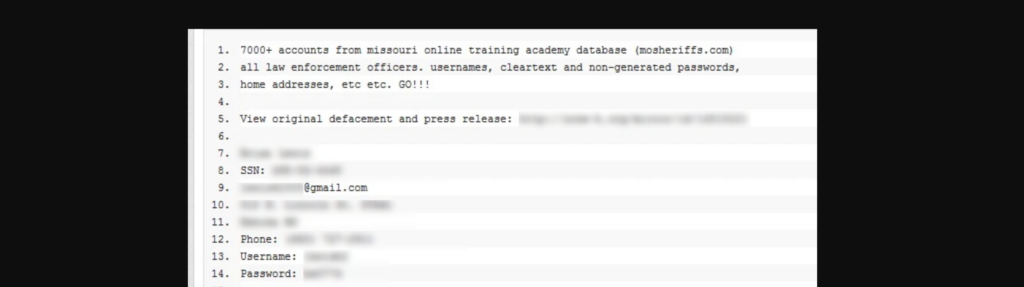

عندما انكشف إنفاذ القانون…

في عام 2011، قامت هيئة التحالف الإلكتروني المعروفة باسم "أنونيموس" بتسريب بيانات ضباط إنفاذ القانون من جميع أنحاء أمريكا، بحجة الانتقام للعنف الشرطي الذي وقع في سلسلة من الاحتجاجات الأخيرة.

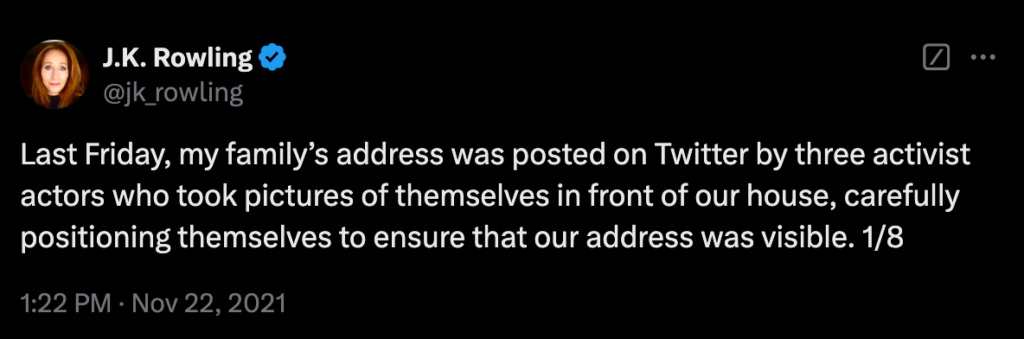

عندما كانت ج. ك. رولينج هدفاً...

في عام 2021، اتهمت ج. ك. رولينج ثلاثة متظاهرين بمشاركة صورة لعنوان منزلها في إدنبرة على تويتر، من خلال “وضع أنفسهم بعناية” لعرضها. كما أن قصرها مدرج في ويكيبيديا.

تغريدة جي كيه رولينغ رداً على الصورة خارج منزلها. مصدر.

عندما كان لهجوم مبيد الحشرات عواقب وخيمة…

بعد نزاع على اسم مستخدم على تويتر، قام شخص متتبع (swatter) بالإبلاغ عن جريمة قتل وهمية في منزل رجل يبلغ من العمر 60 عامًا. ومأساوية، توفي الرجل بنوبة قلبية عندما حاصرت قوات إنفاذ القانون منزله بأسلحة مصوبة.

عندما فقد تويتر بيانات مستخدميه...

في عام 2023، نشر قراصنة بيانات 200 مليون مستخدم لتويتر على منتدى مجانًا، وقال الخبراء إن ذلك “سيؤدي إلى اختراق الكثير من الحسابات، واستهدافها بالتصيد الاحتيالي، وكشف بياناتها”.”

عندما تعرض موقع للتوثيق...

في انعكاس مثير للسخرية في عام 2022، استهدف موقع التوثيق Doxbin[.]com جهة تهديد وعانى من تسريب خاص به. غالبًا ما تتعرض المنتديات غير المشروعة للنزاعات الداخلية والأعمال الانتقامية ضد بعضها البعض.

٤. كيف تتجنب التعرض للدكسينغ

تتبع حملات الكشف عن المعلومات الشخصية نمطًا يمكن التعرف عليه: تُنشر المعلومات الشخصية أولاً في مجتمعات صغيرة ومغلقة، ومنتديات خاصة، وقنوات مشفرة، ومنصات هامشية - قبل أن تنتشر إلى المواقع الرئيسية. بحلول الوقت الذي تظهر فيه على تويتر أو ريديت، تكون قد اكتسبت بالفعل زخمًا وأغلق باب التدخل الهادئ.

خطوة الكشف: راقب مواقع لصق البيانات، ومنتديات الويب المظلم، وقنوات التليجرام بحثًا عن أسماء المسؤولين التنفيذيين لديك وعناوين بريدهم الإلكتروني ومواقعهم المنزلية. عادةً ما يكون ذكر اسمهم في منتدى مغلق اليوم منشورًا عامًا في غضون 48-72 ساعة.

خطوة الكشف: قم بإجراء تدقيق شهري لنظام معلومات مفتوحة المصدر (OSINT) على أعلى خمسة مسؤولين تنفيذيين لديك - ابحث عن أسمائهم مدموجة مع مدينتهم، ورب عملهم، وبريدهم الإلكتروني الشخصي عبر مواقع وسطاء البيانات، ومحركات البحث عن الأشخاص، وجوجل. أي نتيجة تظهر عنوان المنزل أو اسم فرد من العائلة هي بيانات يمكن للمهاجم استخدامها لحزمة استهداف.

خطوة الكشف: قم بتنبيه مزودي البريد الإلكتروني الشخصي وحسابات وسائل التواصل الاجتماعي لمديريك التنفيذيين لتمكين إشعارات تسجيل الدخول. غالبًا ما تبدأ هجمات الكشف عن المعلومات الشخصية (doxxing) بخرق الحساب — حيث يتم جمع محتويات صندوق البريد للحصول على تفاصيل شخصية قبل حدوث أي كشف علني.’

مكافأة: الاستثمار في حماية العلامة التجارية

حماية العلامة التجارية خدمات، مثل تلك التي تقدمها سايبل أنجل, تلعب دورًا حاسمًا في حماية معلوماتك الشخصية وسمعة شركتك.

سايبل أنجل الشامل حماية العلامة التجارية تشمل الحلول الحماية من انتحال الشخصية على وسائل التواصل الاجتماعي والتطبيقات، وحماية النطاقات، والاحتيال عبر الويب المظلم.

حماية العلامة التجارية يقاتل ضد

- انتشار المعلومات المضللة

- الإضرار بالسمعة

- مخاطر حوادث المضايقات أو المضايقات

من خلال المراقبة المستمرة، يمكن لـ CybelAngel اكتشاف متى تتم مشاركة معلوماتك الشخصية أو معلومات شركتك أو بيعها على مواقع ويب غير مصرح بها، مما يمنحك فرصة للتدخل قبل تفاقم الضرر.

5. هل يمكنك التحقق مما إذا تم كشف معلوماتك الشخصية على أي مواقع؟

نعم - ولكن يمكن أن يكون مضيعة للوقت. إحدى أسهل الطرق هي البحث عن اسمك وعنوانك وبريدك الإلكتروني وتفاصيل شخصية أخرى على الصفحات الشائعة ومواقع تسريب المعلومات ومنصات التواصل الاجتماعي.

بعض الخدمات، مثل تلك التي تقدمها سايبل أنجل, ، يمكنها مراقبة الويب تلقائيًا وإعلامك إذا ظهرت معلوماتك على أي منصات تسريب بيانات معروفة أو صفحات الويب المظلم أو منتديات الدوكسينغ.

٦. ماذا تفعل إذا تم نشر معلوماتك الشخصية علنًا

إذا اكتشفت أن معلوماتك الشخصية قد تم نشرها، فمن المهم التصرف بسرعة. إليك الخطوات الفورية التي يجب اتخاذها:

- إزالة المعلومات: اتصل بالمواقع والمنصات التي تم نشر معلوماتك عليها. ستسمح لك العديد من المواقع الإلكترونية بطلب إزالة البيانات الشخصية. إذا رفضت المنصة، فخذ لقطات شاشة كدليل، واصعد المشكلة، وفكر في طلب المساعدة القانونية.

- إبلاغ السلطاتإذا شعرت بالتهديد، أو إذا تمت مشاركة معلوماتك بنية خبيثة، فاتصل بمسؤولي إنفاذ القانون المحليين. إذا تصاعد الاختراق إلى تهديدات بالعنف، سواء عبر البريد الإلكتروني أو المكالمات الهاتفية أو غيرها، فمن المهم الإبلاغ عن ذلك فورًا.

- تواصل مع خبراء الأمن السيبرانيإذا كنت شخصية تجارية أو عامة، فاعمل مع متخصصي الأمن السيبراني لتحديد كيفية انكشاف معلوماتك والتخفيف من الأضرار. يمكن أن يشمل ذلك إزالة البيانات من وسطاء البيانات ومقدمي الخدمات، وتأمين حساباتك وشبكتك على وسائل التواصل الاجتماعي، وتنفيذ حماية العلامة التجارية خدمات.

إنهاء

نادراً ما يعلن اختراق بيانات التنفيذيين عن نفسه. يتم تجميع البيانات بهدوء، ومشاركتها في قنوات مغلقة أولاً، وبحلول الوقت الذي تصل فيه إلى المنصات الرئيسية، يكون الهجوم قد بدأ بالفعل. تراقب CybelAngel منتديات الويب المظلم، ومواقع اللصق، والقنوات المغلقة باستمرار - لتنبيه فرق الأمن عندما تظهر البيانات الشخصية للتنفيذيين، قبل أن يتم استخدامها كسلاح.