Akiraランサムウェア:攻撃手法、IOC、および防御策 2026

目次

Akiraランサムウェアが投稿されました 2026年3月だけで84人の犠牲者 BreachSense の 2026 年 3 月のランサムウェアに関するレポートによると、2 月の 2 倍以上に増加し、記録史上 2 番目に活動的な月となりました。このグループは 2023 年の出現以来、1,400 件以上の犠牲者を出し、少なくとも $2億4,500万ドルの身代金を集めており、攻撃チェーンを洗練させ、初期アクセスからネットワーク全体の暗号化まで、 4時間未満, 2026年4月にHalcyonが発表した研究によると。.

アキラは減速していません。. 2026年第1四半期には、全グループで2,165件のランサムウェア被害が記録されました。, 、または 2025年の年間総増加率% 18.5%. アキラは、キリンに次いで世界で2位に位置しています。製造業、専門サービス、金融サービス、テクノロジーを主な標的としており、攻撃の半分は米国が受けています。.

このガイドでは、Akiraによる攻撃の仕組み、CISAが文書化したTTP(戦術・技術・手順)、およびそれらを阻止する具体的な防御策について説明します。これには、確認された侵害の大部分を防ぐことができたであろう管理策も含まれます。.

1. アキラとは何ですか?

Akiraは、2023年3月に登場したランサムウェア・アズ・ア・サービス(RaaS)ギャングです。.

Akiraのマルウェアを使えば、$20万ドルから数百万ドルという身代金の支払いを条件に、フィッシングなどの手口で機密データを盗み出して暗号化し、それを返却する、ということが誰にでも可能です。.

アキラは、〜のようなプレイヤーとともに、トップクラスのRaasギャングの一人です。 ロックビット と ランサムハブ.

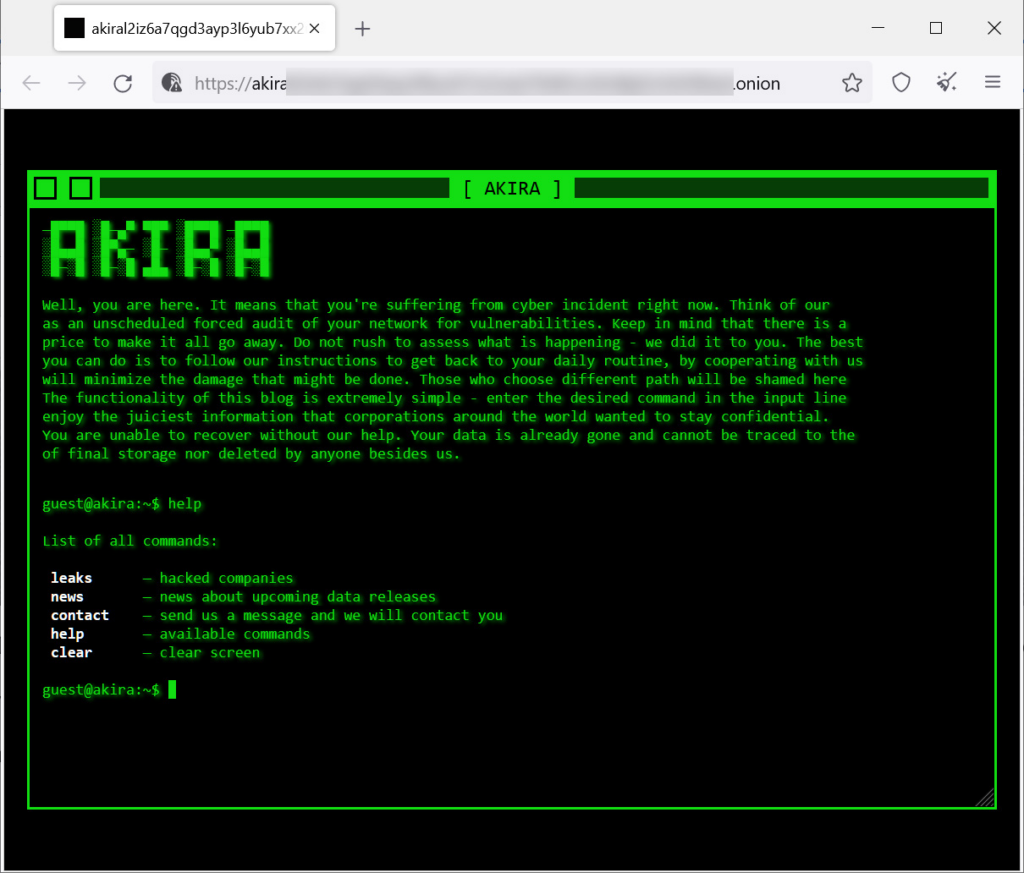

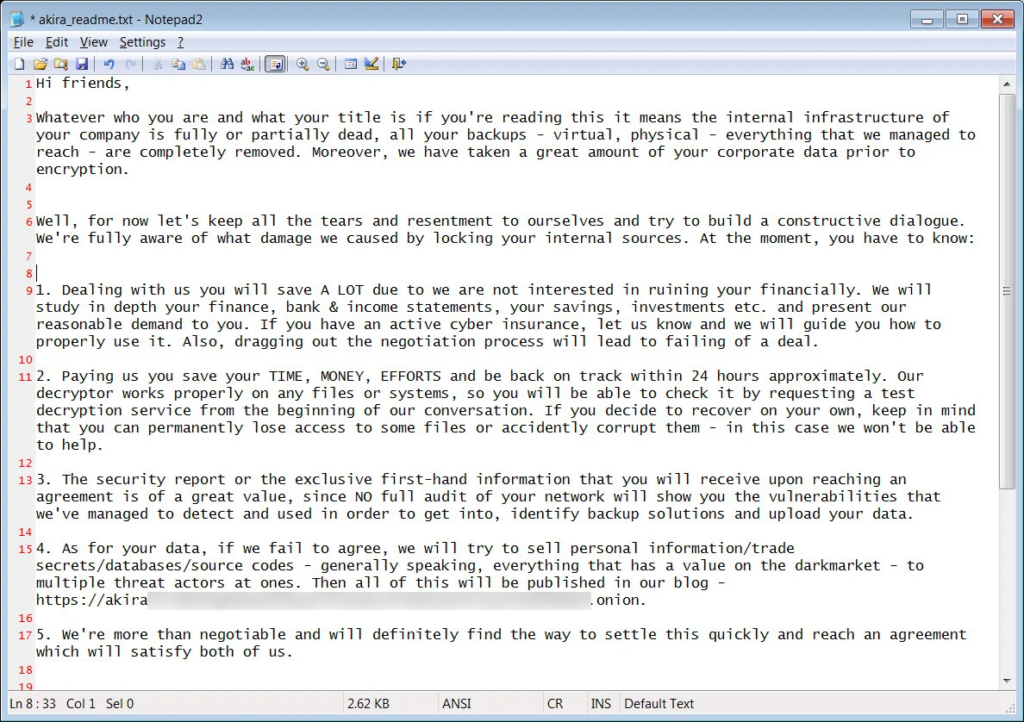

最近の ブロックチェーン分析 Akiraは2022年に解散したロシア支援のContiランサムウェアグループに由来すると示唆されています。Akiraはレトロなスタイルが特徴です。 (以下のスクリーンショットを参照してください) そして、1988年の潜在的な言及 アニメ映画.

アキラのTorベースのサイトは、1980年代の「グリーン スクリーン」コンソールを模しており、特定のコマンドを入力することで操作できます。このサイトには5つの異なるコマンドオプションがあります。.

漏れ身代金を支払わなかったハッキングされた企業のデータニュース– 新しい被害者の名前、または「今後のデータ」“連絡– グループへの連絡方法に関する詳細手伝って– サポート情報クリア画面をクリアするオプション

~によると セキュリティウィーク, アキラによる攻撃は、ビジネス分野に焦点を当てる傾向がありますが、建設、重要インフラ、教育、製造、小売、テクノロジー分野でも活動しています。.

2024年4月、CISA(サイバーセキュリティ・インフラストラクチャセキュリティ庁)、FBI(連邦捜査局)、欧州サイバー犯罪センター、オランダ国家サイバーセキュリティセンターは、「」と題されたガイドを公開しました。 #停止ランサムウェア:Akiraランサムウェア, 侵害の兆候(IOC)を含めて、システムが侵害された時期を示す。.

2. アキラランサムウェアの数字

2023年にデビューして以来、ハッカー集団「アキラ」は大きな注目を集めており、今年もその勢いは止まる気配がありません。.

Akiraサイバー攻撃の世界に関する6つのインサイトをご紹介します。.

- フランスは主要な標的です。 昨年の研究によると、フランスは 検出されたAKIRA攻撃の53.1%. 北米も人気のターゲットです。.

- アキラ氏のリーク情報によると、月6-30人以上の犠牲者が出ているとのことです。 確立されるにつれて、アキラは事業を拡大し、史上最高を記録しています 73人の犠牲者 2024年11月だけで.

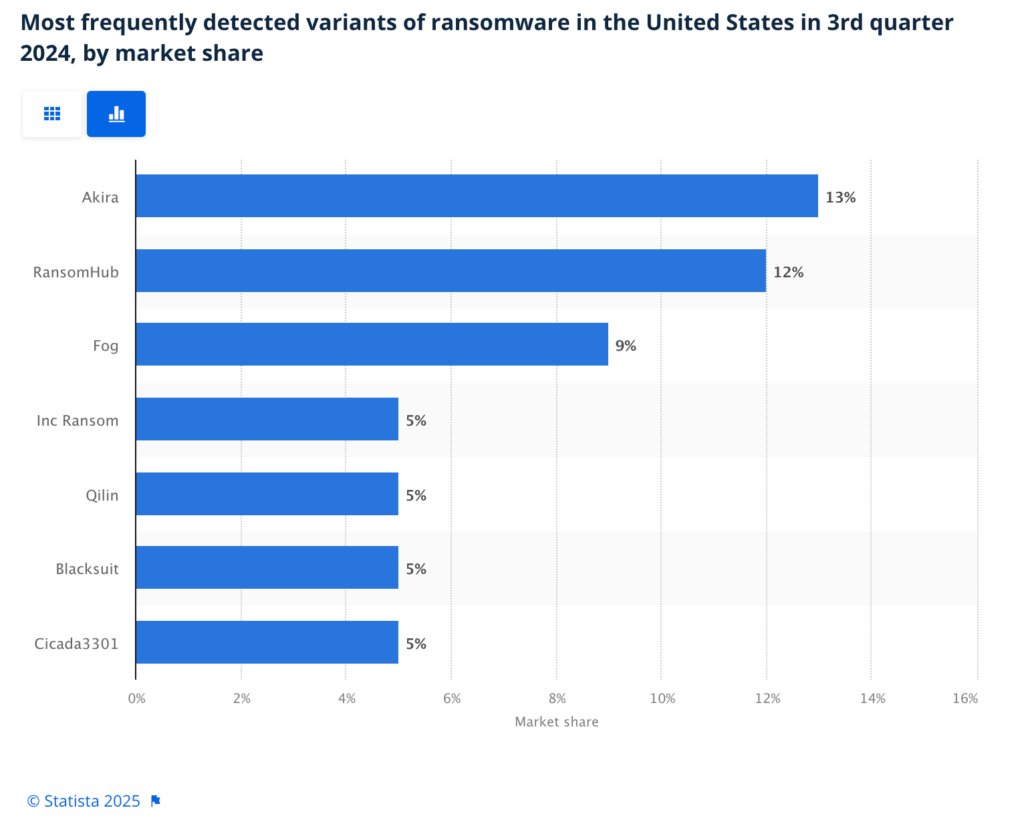

- ランサムウェア市場における有力なプレーヤーです。 いくつかの情報源では、アキラが~に責任があったと示唆しています ランサムウェア攻撃の21件% 2024年第1四半期に.

- Akiraマルウェアはデータ窃取に約2時間しかかかりません。 アキラ組は「“超高速データ窃取”Veeamサーバーから。.

- すでに数千万台が登録されています。 アキラが生成した $4200万 2023年3月から2024年4月だけで、ランサムウェアの支払いがこれほど高額になっている――そして、その数は今もさらに増えている可能性が高い。.

- これは米国における最大のランサムウェアの脅威です。 2024年第3四半期、アキラは 最も検出されているランサムウェアの亜種 米国における市場シェアで.

3. アキラ・ランサムウェアのタイムライン

アキラグループの活動概要はこちらです。.

- 2017: 同じ名前の別のランサムウェア亜種が確認されており、同じ暗号化されたファイル拡張子を使用していますが、グループは完全に異なると考えられています。.

- 2023年3月 現在のAkiraランサムウェアグループが出現し、解散したContiギャングとの関連があると考えられていました。.

- 2023年6月 数ヶ月間Windowsに焦点を当てた後、アキラはターゲットにするために亜種を展開した Linuxサーバー, 、ということも。一方、サイバーセキュリティ企業は フリーデクリプター 身代金を支払うことなく、人々のファイルを復旧できるように.

- 2023年8月 シスコ Akira の攻撃者が、多要素認証(MFA)で設定されていない VPN を標的にしていたことが判明しました。.

- 2023年9月 米国保健サービスは セキュリティ情報 アキラのリークという増大する危険性に対処する方法についての助言。.

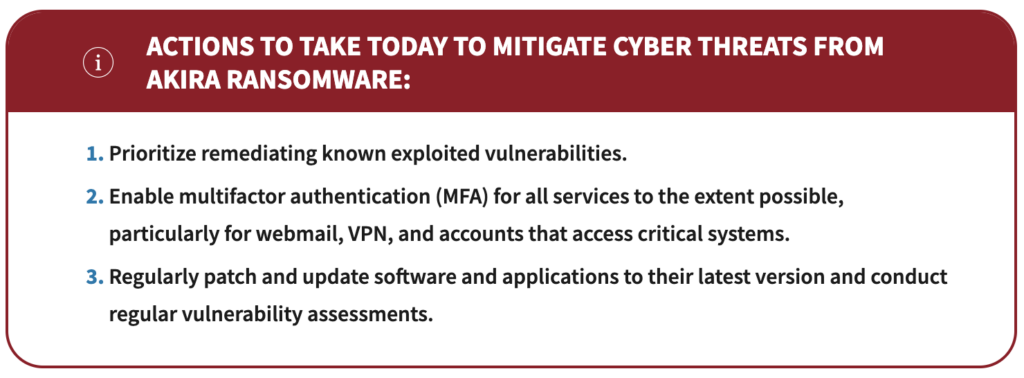

- 2024年4月 CISAなどが、Akira対策で勧告を発表.

- 2024年11月 アキラの攻撃は、1ヶ月で73人の犠牲者を出しました。.

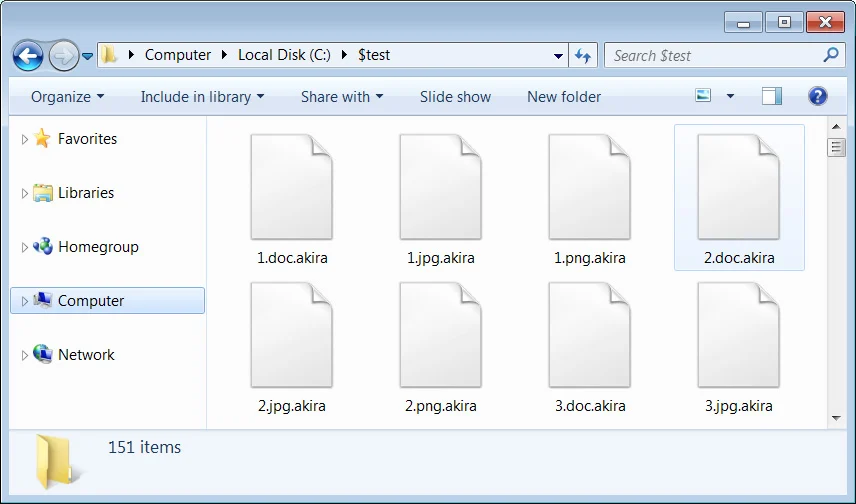

ファイル名に.akira拡張子が追加された暗号化されたファイル。.

4. Akiraランサムウェア攻撃の仕組み

AKIRAの技術的段階は以下の通りです。 ランサムウェア攻撃, 、〜によると CISA.

- 初期アクセス アキラは、多要素認証のないVPNの脆弱性(例:Cisco CVE-2020-3259 および CVE-2023-20269)を悪用します。その他の手法としては、標的型攻撃(スピア)などが挙げられます。 フィッシング Akiraは、リモートデスクトッププロトコル(RDP)を悪用したり、盗難された認証情報を使用したりするメールを利用します。また、Anydeskのようなツールを使用してリモートアクセスを獲得します。.

- 粘り強さと発見 アキラは、偽のドメインアカウントまたは管理者アカウントを使用して、アクセスを維持し、権限昇格を可能にします。

アイテュンズダウンロードマネージャー. ローカルセキュリティ機関サブシステムサービス(LSASS)から資格情報も盗み、MimikatzやLaZagneのようなツールを使ったり、Advanced IP Scannerのようなツールでネットワークデバイスを特定したりします。. - 防御回避 検出を回避するため、アキラは「Megazord」や「Akira_v2」などの複数のランサムウェア亜種を展開します。また、PowerToolなどのサービスを使用してセキュリティプロセスを無効化し、ラテラルムーブメントを可能にします。.

- 潜入と影響 Akiraは、盗んだデータを外部サーバーやクラウドストレージに移動するために、FileZilla、RClone、WinSCP、WinRARなどのツールやアルゴリズムを使用します。.

- データ暗号化 Akiraはハイブリッド暗号化戦略を用いてデータを保護しており、最新バージョンは特に仮想マシンを標的としています。また、ボリュームシャドウコピーを削除してシステム復旧の試みを阻止します。その暗号化プログラムは

w.exePowerShellコマンドを使用して.

MITRE ATT&CKタクティクス全リストはCISAのウェブサイトで確認できます。 セキュリティ情報.

アキラの攻撃の特性

最近のアキラ攻撃における戦術、技術、手順(TTP)の一部を以下に示します。.

- 二重恐喝モデルを利用した: アキラはデータを暗号化するだけでなく、盗むことさえするため、その影響は増大します。.

- 身代金の支払いを隠蔽する アキラは、被害者から連絡があるまで身代金の要求や支払いに関する詳細を共有しません。最初の身代金メモには

fn.txt. - ビットコインでの支払いが必須: 攻撃者は、被害者に対し、仮想通貨ウォレットアドレスにビットコインで支払うよう要求しています。.

- 圧力をかける 支払いが受け取られない場合、アキラは盗んだデータをリークサイトに公開すると脅迫しています。攻撃者はまた、 被害者たちに電話する.

- 身代金の引き下げ アキラ 身代金解除ツールを必要としない企業や、データが漏洩サイトに投稿されるのを避けたい企業に対して、身代金要求額を引き下げることで知られています。.

- バックアップの削除: フィンランド国家サイバーセキュリティセンター(NCSC-FI)は、アキラが バックアップの消去 システム復旧の取り組みを妨げる.

5. ケーススタディ:Akiraランサムウェアの被害者

アキラ ランサムウェア 組織にとって、世界中のどの組織にとっても脅威となり得ます。アカデミー賞受賞の実話に基づいた物語をいくつか見てみましょう。 デジタル警戒 失敗しました。.

スタンフォード大学が標的となったとき…

2023年10月、アカビラ・ランサムウェア・ギャングは、430GBのデータを盗んだと主張した スタンフォード大学. 大学の広報担当者は、その主張を調査していると述べました。.

サイバーセキュリティインシデントは公共安全局で発生しましたが、大学職員は、その侵害が組織の他の部分に影響を与えたとは信じていませんでした。.

1日で35人以上の犠牲者が流出したとき…

2024年11月、アキラは詳細を発表しました 35人以上の被害者 そのリークサイトで1日で。.

サイバー犯罪の専門家たちは、この動きを攻撃的なものだと描写しており、おそらく新しいアフィリエイトが同時にネットワークに加わったこと、あるいは脅威アクターが過去のリークを控えることを選択したためだろうとしています。.

他には、単に提案した、, “「彼ら(アキラの管理者たち)が今朝、どのように起きたかによるかもしれません。」”

クラウドプロバイダーがダウンしたとき…

2024年1月に、クラウドホスティングプロバイダー ティエトエブリ スウェーデンのデータセンターの1つで Akira ランサムウェア攻撃を受けました。.

この影響は、給与計算・人事関連会社であるプリムラ、映画館チェーンのフィルムスタデン、そして一日閉鎖を余儀なくされたスーパーマーケットチェーンなど、スウェーデンの大手プロバイダー数社に及びました。.

日産が停滞したとき

オーストラリアでは、 日産 2023年1月にAKIRAによるランサムウェア攻撃を受けました。.

Akiraランサムウェアグループは、プロジェクト情報、秘密保持契約、顧客およびパートナーのデータを抽出したと主張しています。.

6. アキラ・ランサムウェアグループからの防御

アキラウイルスが蔓延していますが、それを抑えるための治療法はたくさんあります。ご自身を守るための方法は以下の通りです サイバーセキュリティ体制.

3-2-1ルールに従って

アメリカの医療 セキュリティアドバイザリ アキラに対して、組織は以下を持つことが推奨されます:

- 重要なファイルのコピーを3部

- これらのファイルを保存するための2つのメディアタイプ

- これらのファイルのオフライン/オフサイトコピー1部

これらのバックアップは、アキラがすべての重要なデータを削除するのを阻止し、 データ保護, 、システムの復旧と緩和を支援します。.

支払いが滞っている

シンガポール当局、FBI、CISA、その他の組織は、被害者に対し、 身代金を支払うべきではない アキラ攻撃を受けた場合。代わりに、攻撃は直ちに法執行機関に報告されるべきです。.

広報担当者は次のように述べました, “身代金を支払っても、データが復号化される保証はなく、攻撃者がデータを公開しないという保証もありません。.

“さらに、攻撃者は貴社を標的になりやすいとみなし、将来再び攻撃を仕掛けてくる可能性があります。また、これにより彼らは犯罪活動を継続し、より多くの被害者を標的にすることを奨励されるかもしれません。”

脆弱性の修正

投資する 外部攻撃対象領域管理 (EASM) ツール、たとえば シベルエンジェル, デジタルフットプリントにおける弱点を特定します。これにより、Akira のような攻撃者が悪用する前に、問題を迅速に修正できます。.

あなたはまた、その脅威インテリジェンス機能を使用して、会話を監視することもできます ダークウェブ サイバー犯罪者の一歩先を行き、.

CISA また、ネットワーク上の異常なアクティビティを検出するために、EDR(Endpoint Detection and Response)ツールの使用も推奨しています。.

多要素認証(MFA)を有効にする

MFAは、パスワードに加えて、認証アプリからのコード、指紋スキャン、ハードウェアトークンなどの2つ目の認証要素を要求することで、セキュリティを強化するものです。.

MFAを実装することで、たとえパスワードが盗まれたとしても、追加の認証ステップなしにアカウントにアクセスされることはありません。.

時間ベースのアカウントの実装

従業員やプロバイダーにアクセス権を付与する際には、次のような作業モデルに従うことができます。

- ジャストインタイム(JIT) 必要最低限のシステムへのアクセスのみを許可し、「最小権限の原則」を支持する。.

- ゼロトラストモデル Active Directoryレベルで、不要になった管理者アカウントを自動的に無効化します。.

これにより、従業員のアカウントが攻撃者によって悪用されるリスクが最小限に抑えられます。.

権限を(可能な限り)無効にする

CISAは、コマンドラインおよびスクリプトのアクティビティと権限を無効にすることを提案しています。これにより、攻撃者が企業のソフトウェアやツールを使用して組織を乗っ取ることを阻止できます。.

また、悪意のあるリンクを誤ってクリックしないように、受信したすべてのメールでハイパーリンクを無効にすることも推奨しています。.

インシデント対応計画の策定

Akiraによる組織への侵害に備えた計画を策定してください。主要なチームメンバーと役割を特定し、インシデントの検出、封じ込め、および緩和のための段階的なプロセスを作成してください。.

新しい脅威に対応するために計画を定期的にテストおよび更新し、チームが損害を最小限に抑え、迅速に復旧できるように準備します。.

どうぞ

2025年もAkiraランサムウェアグループは脅威であり続けますが、適切な戦略(MFAなど)とツール( シベルエンジェル) を導入することで、組織を保護し、それらを阻止することができます。.

ソフトウェアは定期的に更新し、サイバーセキュリティに投資することを忘れないでください。そうすれば、アキラのような組織は将来的に生き残ることがはるかに困難になるでしょう。.