Akira Ransomware: Angriffsmethoden, IOCs und Abwehr 2026

Inhaltsübersicht

- 1. Was ist Akira?

- 2. Akira-Ransomware in Zahlen

- 3. Die Zeitleiste der Ransomware Akira

- 4. Wie ein Akira-Ransomware-Angriff funktioniert

- Die Merkmale eines Akira-Angriffs

- 5. Fallstudien: Opfer der Ransomware Akira

- Als die Stanford University ins Visier genommen wurde...

- Wenn 35+ Opfer an einem Tag durchsickern...

- Als ein Cloud-Anbieter ausfiel...

- Als Nissan zum Stillstand kam...

- 6. Verteidigung gegen die Ransomware-Gruppe Akira

- Befolgung der 3-2-1-Regel

- Nicht zahlen

- Behebung von Schwachstellen

- Aktivieren der Multi-Faktor-Authentifizierung (MFA)

- Einführung von Zeitkonten

- Deaktivieren von Berechtigungen (sofern möglich)

- Erstellung eines Reaktionsplans für Zwischenfälle

- Sie sind dran

Akira Ransomware veröffentlicht 84 Opfer allein im März 2026 — was mehr als eine Verdoppelung ihrer Februarzahlen bedeutet und sie zum zweitaktivsten Monat ihrer Geschichte macht, laut Breachsense's Ransomware-Bericht vom März 2026. Die Gruppe hat seit ihrem Auftauchen im Jahr 2023 über 1.400 Opfer gemeldet, mindestens $245 Millionen US-Dollar an Lösegeldzahlungen erhalten und ihre Angriffskette so verfeinert, dass sie vom anfänglichen Zugriff zur vollständigen Netzwerkverschlüsselung gelangen kann in unter vier Stunden, laut einer im April 2026 von Halcyon veröffentlichten Studie.

Akira verlangsamt sich nicht. Im ersten Quartal 2026 gab es 2.165 Ransomware-Opfer über alle Gruppen hinweg, ein 18,5% Steigerung gegenüber dem Jahresgesamtumsatz von 2025 annualisiert. Akira belegt weltweit den zweiten Platz, nur hinter Qilin. Fertigung, professionelle Dienstleistungen, Finanzdienstleistungen und Technologie sind seine Hauptziele, wobei die USA die Hälfte aller Angriffe absorbieren.

Dieser Leitfaden behandelt, wie Akira-Angriffe funktionieren, die von CISA dokumentierten TTPs und die spezifischen Abwehrmaßnahmen, die diese stoppen, einschließlich der Kontrollen, die die Mehrheit der bestätigten Angriffe verhindert hätten.

1. Was ist Akira?

Akira ist eine Ransomware-as-a-Service (RaaS)-Bande, die im März 2023 auftauchte.

Jeder kann die Malware von Akira nutzen, um sensible Daten zu stehlen und zu verschlüsseln, z. B. durch Phishing, und sie erst nach Zahlung eines Lösegelds zurückgeben, wobei die Beträge von $200.000 bis zu Millionen reichen.

Akira ist eine der besten Raas-Gangs und steht in einer Reihe mit Spielern wie LockBit und RansomHub.

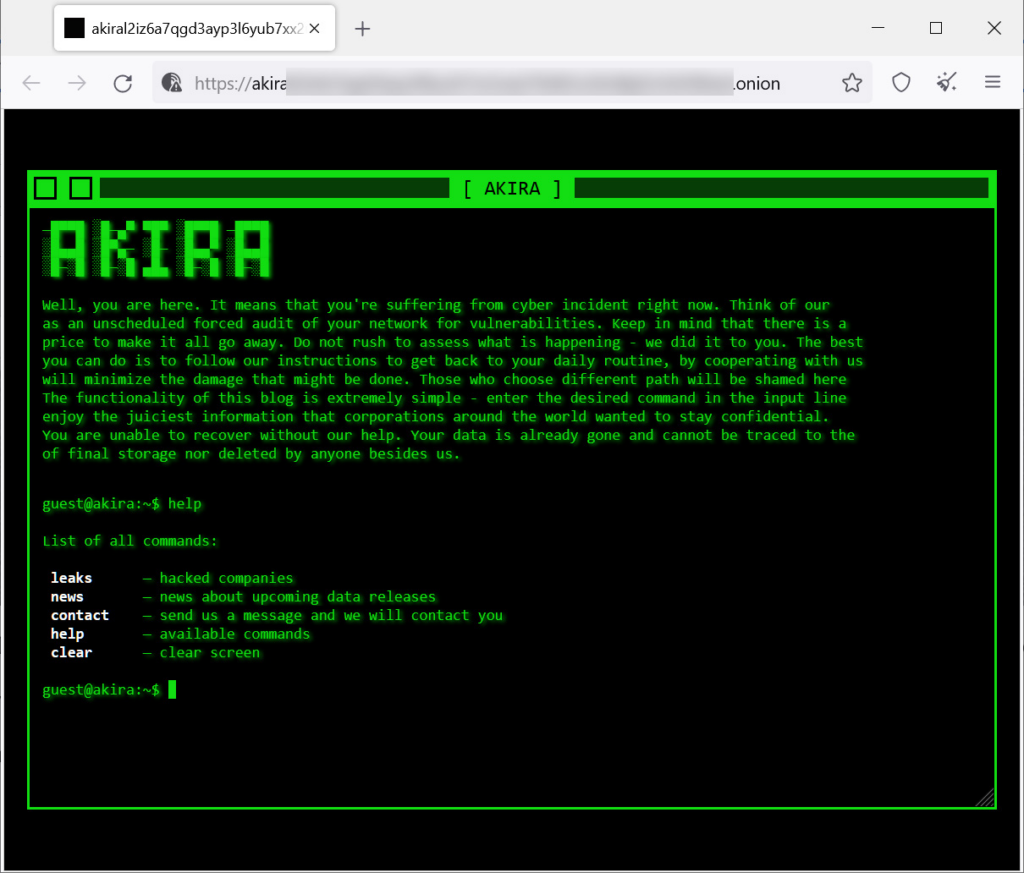

Akiras Tor-basierte Website ist den "Green Screen"-Konsolen der 1980er Jahre nachempfunden und wird durch die Eingabe bestimmter Befehle gesteuert. Die Seite hat 5 verschiedene Befehlsoptionen.

Lecks- Die Daten von gehackten Unternehmen, die das Lösegeld nicht gezahlt habenNachrichten- Die Namen neuer Opfer, oder "kommende Daten"Kontakt- Einzelheiten zur Kontaktaufnahme mit der GruppeHilfe- Informationen zur Unterstützungklar- Die Option zum Löschen des Bildschirms

Nach Angaben von SicherheitswocheDie Angriffe von Akira konzentrieren sich in der Regel auf den Unternehmenssektor, aber auch das Baugewerbe, kritische Infrastrukturen, das Bildungswesen, die verarbeitende Industrie, der Einzelhandel und der Technologiesektor wurden bereits angegriffen.

Im April 2024 veröffentlichten die CISA, das FBI, das Europäische Zentrum für Cyberkriminalität und das Nationale Zentrum für Cybersicherheit der Niederlande einen Leitfaden mit dem Titel #StopRansomware: Akira Ransomwareeinschließlich Indikatoren für eine Kompromittierung (IOCs), die anzeigen, wann ein System angegriffen wurde.

2. Akira-Ransomware in Zahlen

Die Hackergruppe Akira hat seit ihrem Debüt im Jahr 2023 hohe Wellen geschlagen, und es gibt keine Anzeichen dafür, dass sie in diesem Jahr aufhören wird.

Hier sind 6 Einblicke in die Welt der Akira-Cyberangriffe.

- Frankreich ist ein wichtiges Ziel: Eine Studie vom letzten Jahr ergab, dass Frankreich für 53,1% der entdeckten Akira-Angriffe. Auch Nordamerika ist ein beliebtes Ziel.

- Die Akira-Lecks fordern 6-30+ Opfer pro Monat: Mit zunehmender Etablierung weitet Akira seine Aktivitäten aus und erreicht einen neuen Höchststand mit 73 Opfer allein im November 2024.

- Es ist ein großer Akteur auf dem Markt für Ransomware: Einige Quellen legen nahe, dass Akira verantwortlich war für 21% der Ransomware-Angriffe im ersten Quartal 2024.

- Die Akira-Malware benötigt nur etwa 2 Stunden, um Daten zu stehlen: Es wurde herausgefunden, dass die Akira-Bande " " laufen kann.blitzschnelle Datenexfiltration" von Veeam-Servern.

- Sie hat bereits zig Millionen Opfer gefordert: Akira erzeugt $42 Millionen an Ransomware-Zahlungen allein zwischen März 2023 und April 2024 - und die Zahl dürfte jetzt noch viel höher sein.

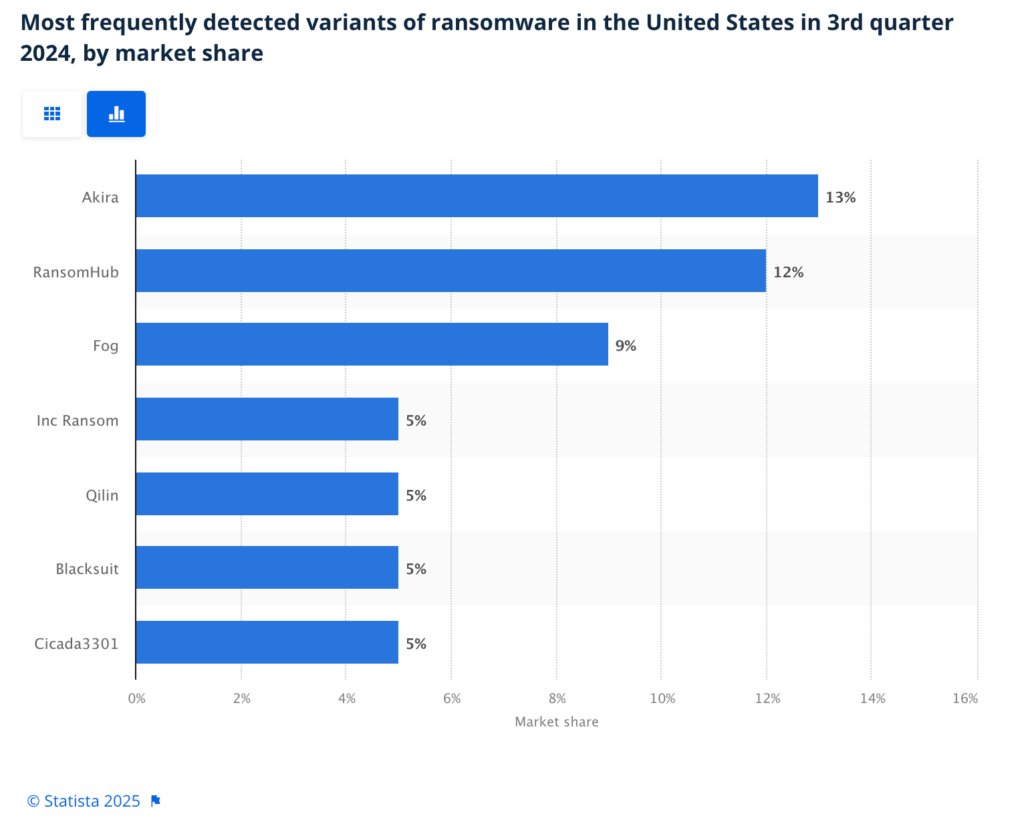

- Es ist die größte Ransomware-Bedrohung in den USA: Im 3. Quartal 2024 war Akira der meistentdeckte Ransomware-Variante in den USA nach Marktanteil.

3. Die Zeitleiste der Ransomware Akira

Hier ist ein Überblick über die Aktivitäten der Akira-Gruppe.

- 2017: Eine andere Ransomware-Variante mit demselben Namen war aktiv und verwendete dieselben verschlüsselten Dateierweiterungen. Es wird jedoch angenommen, dass die Gruppen völlig unterschiedlich sind.

- März 2023: Die aktuelle Ransomware-Gruppe Akira tauchte auf, und es wurde vermutet, dass sie mit der aufgelösten Conti-Bande verbunden ist.

- Juni 2023: Nachdem sich Akira einige Monate lang auf Windows konzentriert hatte, wurde eine Variante entwickelt, die auf Linux-Serverauch. Inzwischen hat eine Cybersicherheitsfirma ein kostenloser Entschlüsseler um Menschen zu helfen, ihre Dateien wiederherzustellen, ohne Lösegeld zu zahlen.

- August 2023: Cisco entdeckte, dass Akira-Bedrohungsakteure es auf VPNs abgesehen hatten, die nicht mit Multi-Faktor-Authentifizierung (MFA) konfiguriert waren.

- September 2023: US-Gesundheitsdienste veröffentlichten eine Sicherheitsbulletin Beratung über die Bekämpfung der wachsenden Gefahr von Akira-Lecks.

- April 2024: Die CISA und andere Dachverbände veröffentlichen eine Empfehlung zur Bekämpfung von Akira.

- November 2024: Akira-Angriffe haben in einem einzigen Monat 73 Opfer gefordert.

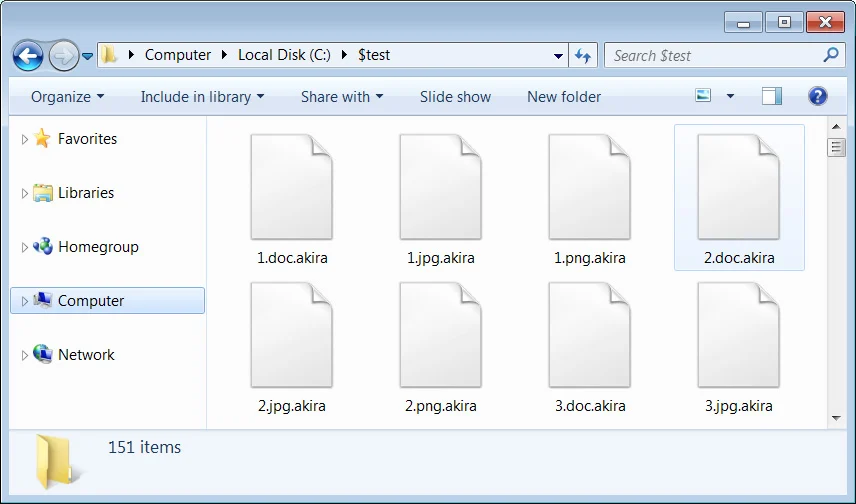

Verschlüsselte Dateien mit der Erweiterung .akira, die dem Dateinamen hinzugefügt wird.

4. Wie ein Akira-Ransomware-Angriff funktioniert

Hier sind die technischen Phasen eines Akira Ransomware-Angriffnach CISA.

- Erster Zugang: Akira nutzt Schwachstellen in VPNs ohne Multi-Faktor-Authentifizierung aus (z. B. Cisco CVE-2020-3259 und CVE-2023-20269). Andere Methoden umfassen Speer Phishing E-Mails, Missbrauch des Remote-Desktop-Protokolls (RDP) oder Verwendung gestohlener Anmeldeinformationen. Akira verwendet auch Tools wie Anydesk, um Fernzugriff zu erhalten.

- Beharrlichkeit und Entdeckung: Akira verwaltet den Zugriff und ermöglicht die Ausweitung von Berechtigungen mit gefälschten Domänenkonten oder administrativen Konten namens

itadm. Er stiehlt auch Anmeldedaten vom Local Security Authority Subsystem Service (LSASS) oder mit Tools wie Mimikatz und LaZagne und identifiziert Netzwerkgeräte mit Tools wie Advanced IP Scanner. - Ausweichen der Verteidigung: Um einer Entdeckung zu entgehen, setzt Akira mehrere Ransomware-Varianten ein, z. B. "Megazord" und "Akira_v2". Außerdem deaktiviert er Sicherheitsprozesse mit Diensten wie PowerTool, um eine seitliche Bewegung zu ermöglichen.

- Exfiltration und Auswirkungen: Akira verwendet Tools und Algorithmen wie FileZilla, RClone, WinSCP oder WinRAR, um gestohlene Daten auf externe Server oder Cloud-Speicher zu verschieben.

- Verschlüsselung der Daten: Akira verwendet eine hybride Verschlüsselungsstrategie zur Sicherung von Daten, wobei die neueste Version speziell auf virtuelle Maschinen abzielt. Es löscht auch Volumenschattenkopien, um Systemwiederherstellungsbemühungen zu blockieren, wobei der Verschlüsseler (

w.exe) mit PowerShell-Befehlen.

Sie können die vollständige Liste der MITRE ATT&CK-Taktiken auf der CISA-Website einsehen Sicherheitsbulletin.

Die Merkmale eines Akira-Angriffs

Hier sind einige der Taktiken, Techniken und Verfahren (TTPs) eines Akira-Angriffs der letzten Monate.

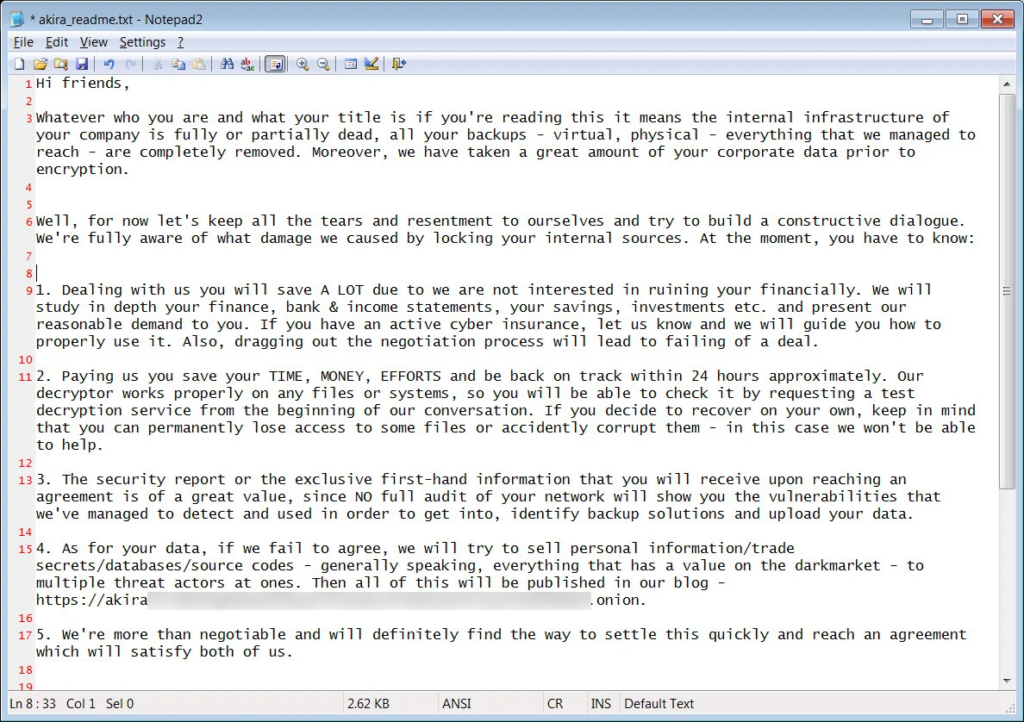

- Anwendung eines doppelten Erpressungsmodells: Akira verschlüsselt nicht nur Daten, sondern stiehlt sie auch, was seine Wirkung verstärkt.

- Maskierung der Lösegeldzahlung: Akira teilt die Lösegeldforderung oder die Zahlungsdetails erst mit, wenn das Opfer sie kontaktiert. Die ursprüngliche Lösegeldforderung lautet

fn.txt. - Bitcoin-Zahlungen zu verlangen: Die Bedrohungsakteure fordern die Opfer auf, in Bitcoin an ihre Kryptowährungs-Wallet-Adressen zu zahlen.

- Druck ausüben: Wenn die Zahlung nicht erfolgt, droht Akira mit der Veröffentlichung der gestohlenen Daten auf seiner Leak-Seite. Die Bedrohungsakteure sind auch dafür bekannt, dass sie ihre Opfer anrufen.

- Senkung des Lösegelds: Akira ist dafür bekannt, Lösegeldforderungen zu senken, wenn Unternehmen kein Entschlüsselungsprogramm benötigen oder einfach nur verhindern wollen, dass ihre Daten auf der Leak-Site veröffentlicht werden.

- Löschen von Backups: Finnlands Nationales Zentrum für Cybersicherheit (NCSC-FI) hat gewarnt, dass Akira Löschung von Sicherungskopien um die Wiederherstellung des Systems zu behindern.

5. Fallstudien: Opfer der Ransomware Akira

Akira Ransomware kann eine Bedrohung für jede Organisation auf der ganzen Welt darstellen. Schauen wir uns einige reale Geschichten von Akira in Aktion an, wenn digitale Wachsamkeit gescheitert.

Als die Stanford University ins Visier genommen wurde...

Im Oktober 2023 behauptete die Akira-Ransomware-Bande, sie habe 430 GB an Daten von Stanford-Universität. Ein Sprecher der Universität erklärte, dass sie die Vorwürfe prüfe.

Der Cybersecurity-Vorfall ereignete sich in der Abteilung für öffentliche Sicherheit, aber die Universitätsmitarbeiter glaubten nicht, dass ein anderer Teil der Organisation von der Sicherheitsverletzung betroffen war.

Wenn 35+ Opfer an einem Tag durchsickern...

Im November 2024 veröffentlichte Akira die Details der 35+ Opfer an einem einzigen Tag auf seiner Leck-Seite.

Experten für Cyberkriminalität bezeichneten dies als einen aggressiven Schritt, der möglicherweise darauf zurückzuführen ist, dass neue Mitglieder dem Netzwerk zur gleichen Zeit beitraten oder dass die Bedrohungsakteure frühere Lecks zurückhalten wollten.

Andere schlugen einfach vor, "Es könnte davon abhängen, wie sie [die Akira-Verwalter] heute Morgen aufgewacht sind."

Als ein Cloud-Anbieter ausfiel...

Im Januar 2024 wird der Cloud-Hosting-Anbieter Tietoevry wurde in einem seiner Rechenzentren in Schweden von der Ransomware Akira angegriffen.

Betroffen waren mehrere große schwedische Anbieter, darunter Primula, ein Unternehmen für Lohnbuchhaltung und Personalwesen, die Kinokette Filmstaden und eine Lebensmittelkette, die einen Tag lang geschlossen bleiben musste.

Als Nissan zum Stillstand kam...

In Australien ist ein Zweig der Nissan war im Januar 2023 Opfer eines Ransomware-Angriffs von Akira.

Die Ransomware-Gruppe Akira behauptete, sie habe Projektinformationen, Vertraulichkeitsvereinbarungen sowie Kunden- und Partnerdaten extrahiert.

6. Verteidigung gegen die Ransomware-Gruppe Akira

Der Akira-Virus breitet sich aus, aber es gibt viele Mittel, um ihn in Schach zu halten. Hier erfahren Sie, wie Sie sich schützen können Cybersicherheitslage.

Befolgung der 3-2-1-Regel

Im US-Gesundheitswesen Sicherheitsempfehlung gegen Akira, wird empfohlen, dass Organisationen über eine solche verfügen:

- 3x Kopien von wichtigen Dateien

- 2x Medientypen zum Speichern dieser Dateien

- 1x offline/offsite Kopie dieser Dateien

Diese Backups können Akira daran hindern, alle wichtigen Daten zu löschen, und erleichtern datenschutzund helfen bei der Wiederherstellung und Entschärfung des Systems.

Nicht zahlen

Die Behörden in Singapur sowie das FBI, die CISA und andere Organisationen haben den Opfern geraten sollten das Lösegeld nicht bezahlen wenn sie von einem Akira-Angriff betroffen sind. Stattdessen sollte der Angriff sofort den Strafverfolgungsbehörden gemeldet werden.

Eine Sprecherin sagte, "Die Zahlung des Lösegelds ist keine Garantie dafür, dass die Daten entschlüsselt werden oder dass Bedrohungsakteure Ihre Daten nicht veröffentlichen.

"Außerdem könnten die Bedrohungsakteure Ihr Unternehmen als weiches Ziel betrachten und in Zukunft erneut zuschlagen. Dies kann sie auch ermutigen, ihre kriminellen Aktivitäten fortzusetzen und weitere Opfer ins Visier zu nehmen.

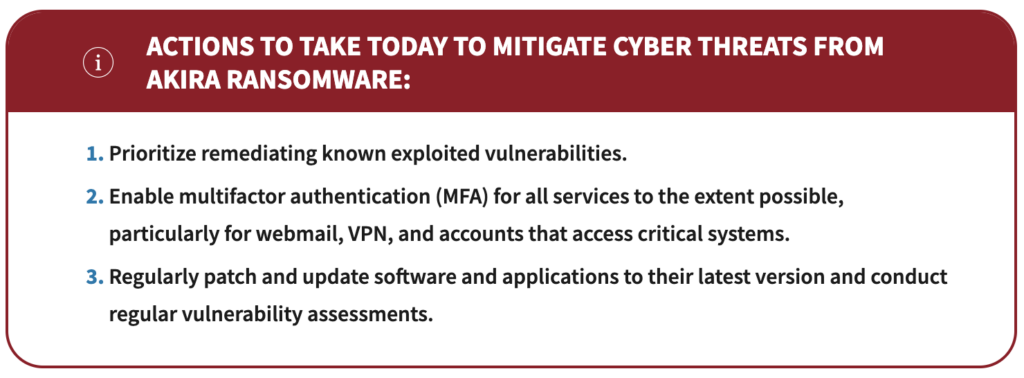

Behebung von Schwachstellen

Investieren Sie in eine Verwaltung externer Angriffsflächen (EASM), wie zum Beispiel CybelAngelum alle Schwachstellen in Ihrem digitalen Fußabdruck zu identifizieren. So können Sie etwaige Probleme schnell beheben, bevor Akira-Bedrohungsakteure sie ausnutzen können.

Sie können die Bedrohungserkennungsfunktionen auch zur Überwachung von Unterhaltungen im Internet nutzen. dunkles Internet und sind den Cyberkriminellen einen Schritt voraus.

CISA empfiehlt außerdem den Einsatz von EDR-Tools (Endpoint Detection and Response), um ungewöhnliche Aktivitäten in Ihrem Netzwerk zu erkennen.

Aktivieren der Multi-Faktor-Authentifizierung (MFA)

MFA fügt eine zusätzliche Sicherheitsebene hinzu, indem es zusätzlich zu Ihrem Passwort eine zweite Form der Verifizierung verlangt, z. B. einen Code von einer Authentifizierungs-App, einen Fingerabdruck-Scan oder ein Hardware-Token.

Durch die Implementierung von MFA ist es selbst dann, wenn jemand Ihr Passwort stiehlt, nicht möglich, ohne die zusätzliche Überprüfung auf Ihr Konto zuzugreifen.

Einführung von Zeitkonten

Bei der Vergabe von Zugriffsrechten an Ihre Mitarbeiter und Dienstleister können Sie sich an Arbeitsmodellen wie dem folgenden orientieren:

- Just-in-Time (JIT): Gewährung des Zugangs zu den Systemen nur bei Bedarf nach dem Prinzip der geringsten Berechtigung".

- Zero-Trust-Modell: Automatische Deaktivierung von Administratorkonten auf Active Directory-Ebene, sobald diese nicht mehr benötigt werden.

Dadurch wird das Risiko minimiert, dass die Konten der Mitarbeiter von Bedrohungsakteuren ausgenutzt werden.

Deaktivieren von Berechtigungen (sofern möglich)

Die CISA empfiehlt, Befehlszeilen- und Skriptaktivitäten und -berechtigungen zu deaktivieren. Dadurch wird verhindert, dass Bedrohungsakteure die Unternehmenssoftware und -tools nutzen, um ein Unternehmen zu übernehmen.

Sie empfiehlt außerdem, Hyperlinks in allen empfangenen E-Mails zu deaktivieren, damit niemand versehentlich auf einen bösartigen Link klickt.

Erstellung eines Reaktionsplans für Zwischenfälle

Erstellen Sie einen Plan für den Fall, dass Ihr Unternehmen von Akira angegriffen wird. Bestimmen Sie die wichtigsten Teammitglieder und Rollen und erstellen Sie einen schrittweisen Prozess zur Erkennung, Eindämmung und Entschärfung von Vorfällen.

Testen und aktualisieren Sie den Plan regelmäßig, um neuen Bedrohungen zu begegnen und sicherzustellen, dass Ihr Team darauf vorbereitet ist, den Schaden zu minimieren und schnell wiederherzustellen.

Sie sind dran

Die Ransomware-Gruppe Akira bleibt auch im Jahr 2025 eine Bedrohung, aber mit den richtigen Strategien (wie MFA) und Tools (wie CybelAngel), können Sie Ihr Unternehmen schützen und die Angreifer aufhalten.

Denken Sie daran, Ihre Software regelmäßig zu aktualisieren und in die Cybersicherheit zu investieren, und Organisationen wie Akira werden es in Zukunft viel schwerer haben, zu überleben.