Ransomware Akira: Métodos de Ataque, IOCs y Defensa 2026

Tabla de contenido

Ransomware Akira publicó 84 víctimas solo en marzo de 2026 — más del doble de su recuento de febrero y convirtiéndolo en su segundo mes más activo registrado, según el informe de ransomware de marzo de 2026 de Breachsense. El grupo ha reclamado ahora más de 1.400 víctimas desde su aparición en 2023, ha recaudado al menos $245 millones en pagos de rescate, y ha perfeccionado su cadena de ataque hasta el punto en que puede pasar del acceso inicial al cifrado completo de la red en $ menos de cuatro horas, Según investigación publicada por Halcyon en abril de 2026.

Akira no se detiene. En el primer trimestre de 2026 se registraron 2.165 víctimas de ransomware en todos los grupos, un 18.5% de aumento sobre el total anualizado del año completo de 2025. Akira ocupa el segundo lugar a nivel mundial, sólo por detrás de Qilin. La industria manufacturera, los servicios profesionales, los servicios financieros y la tecnología son sus principales objetivos, y Estados Unidos absorbe la mitad de todos los ataques.

Esta guía explica cómo funcionan los ataques Akira, los TTP que CISA ha documentado y las defensas específicas que los detienen, incluidos los controles que habrían evitado la mayoría de las violaciones confirmadas.

1. ¿Qué es Akira?

Akira es una banda de ransomware como servicio (RaaS) que surgió en marzo de 2023.

Cualquiera puede usar el malware de Akira para robar y cifrar datos sensibles, por ejemplo, mediante phishing, devolviéndolos solo después de recibir un pago de rescate, con sumas que van desde $200,000 hasta millones.

Akira es una de las mejores pandillas de Raas, clasificada junto a jugadores como LockBit y RansomHub.

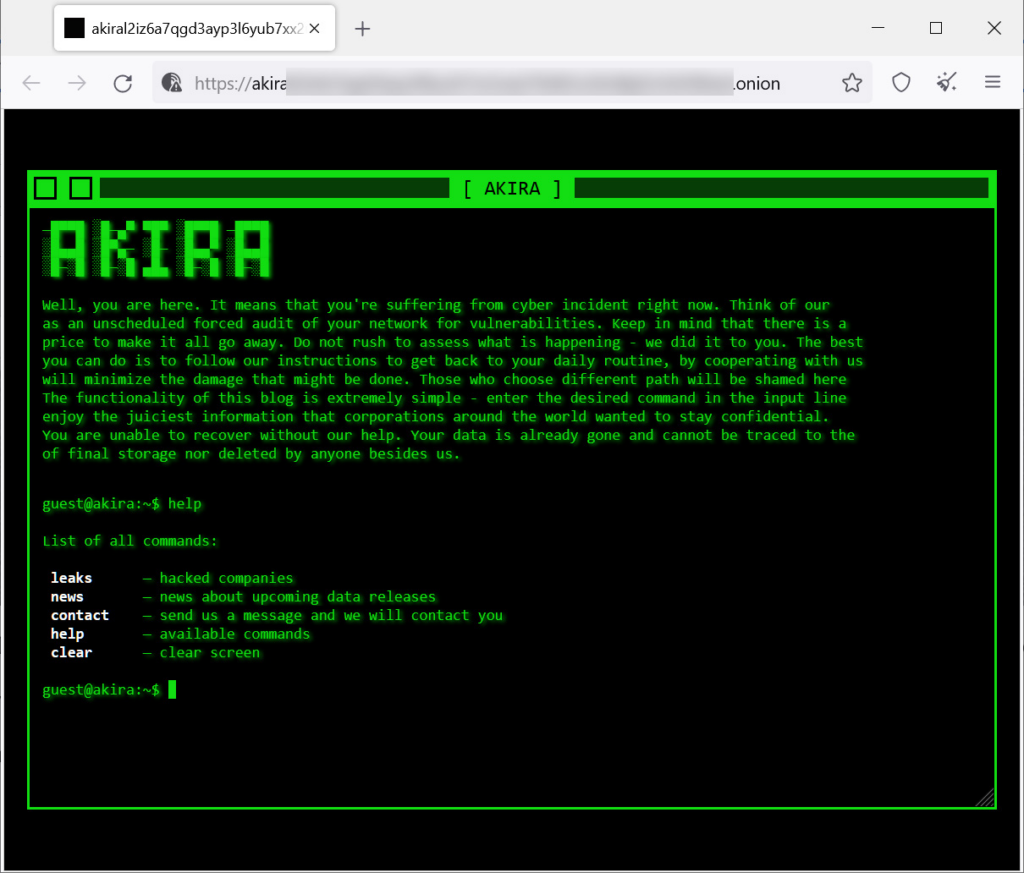

Reciente análisis de blockchain sugiere que Akira tiene su origen en el grupo de ransomware Conti, respaldado por Rusia, que se disolvió en 2022. Akira destaca por su estilo retro (ver captura de pantalla a continuación) y posible alusión a una película de anime.

El sitio de Akira basado en Tor está diseñado al estilo de consolas de ’pantalla verde“ de los años 80, y se controla escribiendo ciertos comandos. El sitio tiene 5 opciones de comandos diferentes.

fugas– Los datos de las empresas hackeadas que no han pagado el rescatenoticias– Los nombres de nuevas víctimas, o “próximos datos”contacto– Detalles sobre cómo ponerse en contacto con el grupoayuda– Información de soporteclaro– La opción para borrar la pantalla

Según Semana de la Seguridad, los ataques de Akira tienden a centrarse en el sector empresarial, pero también ha estado activo en la construcción, infraestructura crítica, educación, manufactura, venta minorista y tecnología.

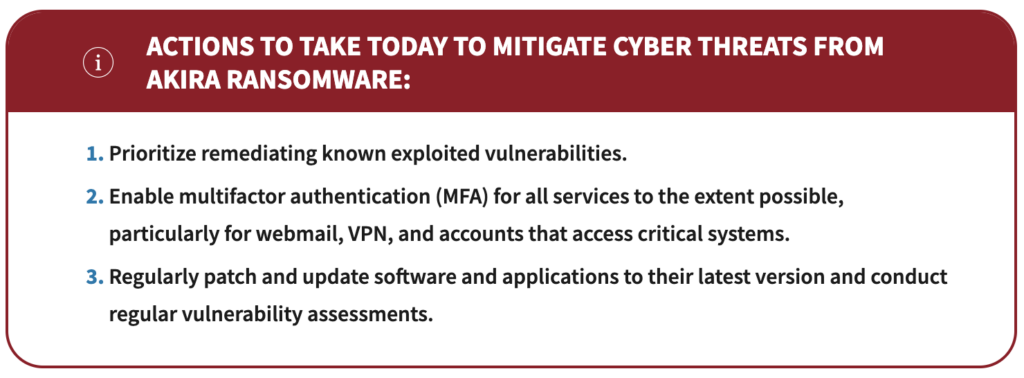

En abril de 2024, CISA, el FBI, el Centro Europeo de Cibercrimen y el Centro Nacional de Ciberseguridad de los Países Bajos publicaron una guía titulada #DetenerRansomware: Ransomware Akira, incluyendo indicadores de compromiso (IOCs) para mostrar cuándo un sistema ha sido comprometido.

2. Ransomware Akira en cifras

El grupo hacker Akira ha estado causando revuelo desde su debut en 2023, y no muestra signos de detenerse este año.

Aquí tienes 6 perspectivas sobre el mundo del ciberataque Akira.

- Francia es un objetivo principal: Un estudio del año pasado encontró que Francia representaba 53.1% de ataques de Akira detectados. Norteamérica también es un destino popular.

- Las filtraciones de Akira afirman que hay entre 6 y 30 o más víctimas al mes: A medida que se consolida, Akira está aumentando sus operaciones, alcanzando un máximo histórico con 73 víctimas solo en noviembre de 2024.

- Es un actor importante en el mercado del ransomware: Algunas fuentes sugieren que Akira fue responsable de 21% de ataques de ransomware en el primer trimestre de 2024.

- El malware Akira solo tarda alrededor de 2 horas en robar datos: Se ha descubierto que la pandilla Akira puede ejecutar “exfiltración de datos ultrarrápida” de los servidores Veeam.

- Ya ha cobrado decenas de millones: Akira generó $42 millones en pagos de ransomware entre marzo de 2023 y abril de 2024 solamente, y es probable que la cifra sea mucho mayor ahora.

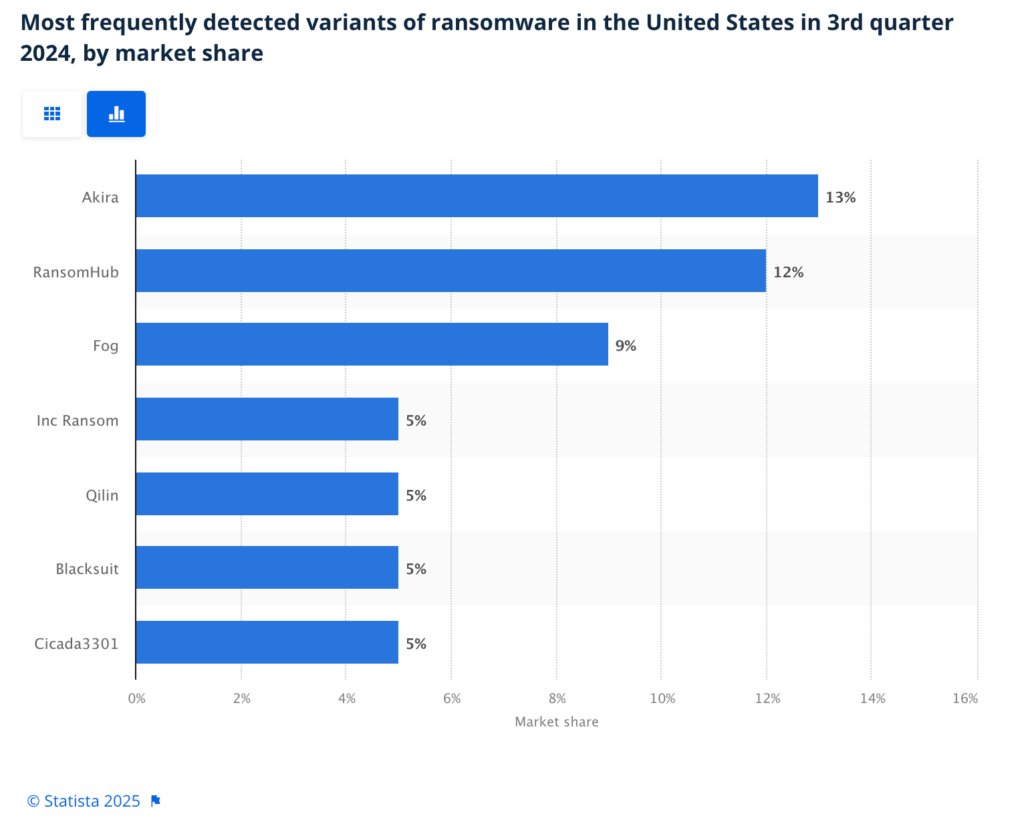

- Es la mayor amenaza de ransomware en Estados Unidos: En el tercer trimestre de 2024, Akira fue el variante de ransomware más detectada en los EE. UU. por cuota de mercado.

3. La cronología del ransomware Akira

Aquí tienes un resumen de la actividad del grupo Akira.

- 2017: Otra variante de ransomware con el mismo nombre estuvo activa, utilizando las mismas extensiones de archivo cifradas. Sin embargo, se cree que los grupos son completamente diferentes.

- Marzo de 2023: El grupo actual de ransomware Akira surgió y se cree que tenía vínculos con la disuelta banda Conti.

- Junio de 2023: Tras centrarse en Windows durante unos meses, Akira desplegó una variante para dirigirse a Servidores Linux, también. Mientras tanto, una empresa de ciberseguridad ofreció un descifrador gratuito para ayudar a las personas a recuperar sus archivos, sin pagar ningún rescate.

- Agosto de 2023: Cisco descubrió que actores de amenazas de Akira habían estado atacando VPNs que no estaban configuradas con autenticación multifactor (MFA).

- Septiembre de 2023: Los servicios de salud de EE. UU. publicaron un boletín de seguridad aconsejando sobre cómo combatir el creciente peligro de las filtraciones de Akira.

- Abril de 2024: La CISA y otros organismos reguladores emiten una advertencia para combatir a Akira.

- Noviembre de 2024: Akira ataca a 73 víctimas en un solo mes.

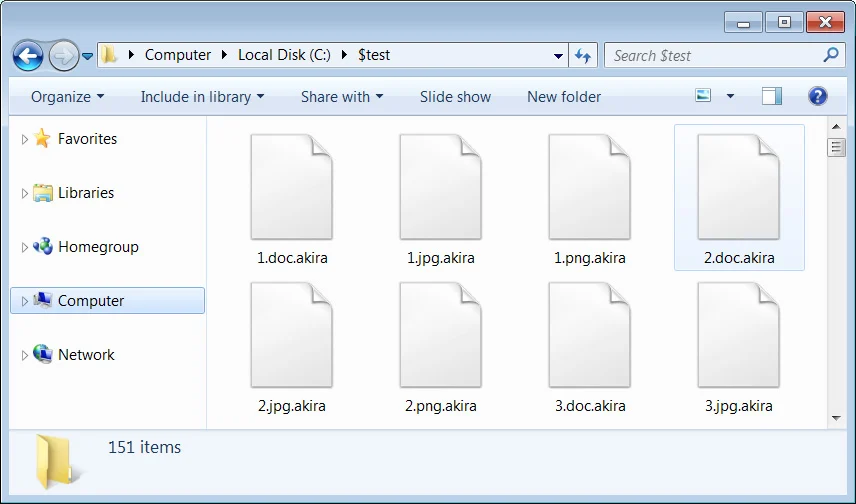

Archivos cifrados con la extensión .akira añadida al nombre del archivo.

4. Cómo funciona un ataque de ransomware Akira

Aquí están las etapas técnicas de un Akira ataque de ransomware, según CISA.

- Acceso inicial: Akira explota vulnerabilidades en VPNs sin autenticación multifactor (por ejemplo, Cisco CVE-2020-3259 y CVE-2023-20269). Otros métodos incluyen spear phishing correos electrónicos, abusando del Protocolo de Escritorio Remoto (RDP) o utilizando credenciales robadas. Akira también utiliza herramientas como Anydesk para obtener acceso remoto.

- Persistencia y descubrimiento: Akira mantiene el acceso y permite la escalada de privilegios con cuentas de dominio falsas o cuentas administrativas llamadas

itadm. También roba credenciales del Subsystem Service de Autoridad de Seguridad Local (LSASS), o con herramientas como Mimikatz y LaZagne, e identifica dispositivos de red con herramientas como Advanced IP Scanner. - Evasión de defensa Para evitar la detección, Akira despliega múltiples variantes de ransomware, como “Megazord” y “Akira_v2”. También deshabilita procesos de seguridad con servicios como PowerTool, para permitir el movimiento lateral.

- Exfiltración e impacto: Akira utiliza herramientas y algoritmos como FileZilla, RClone, WinSCP o WinRAR para mover datos robados a servidores externos o almacenamiento en la nube.

- Cifrado de datos Akira utiliza una estrategia de cifrado híbrido para proteger los datos, con su última versión dirigida específicamente a máquinas virtuales. También elimina las copias de seguridad instantáneas de volúmenes para bloquear los esfuerzos de recuperación del sistema, con su cifrador

w.exe) usando comandos de PowerShell.

Puede ver la lista completa de tácticas de MITRE ATT&CK en el sitio de CISA. boletín de seguridad.

Los rasgos de un ataque de Akira

Aquí tienes algunas de las tácticas, técnicas y procedimientos (TTP) de un ataque de Akira en los últimos meses.

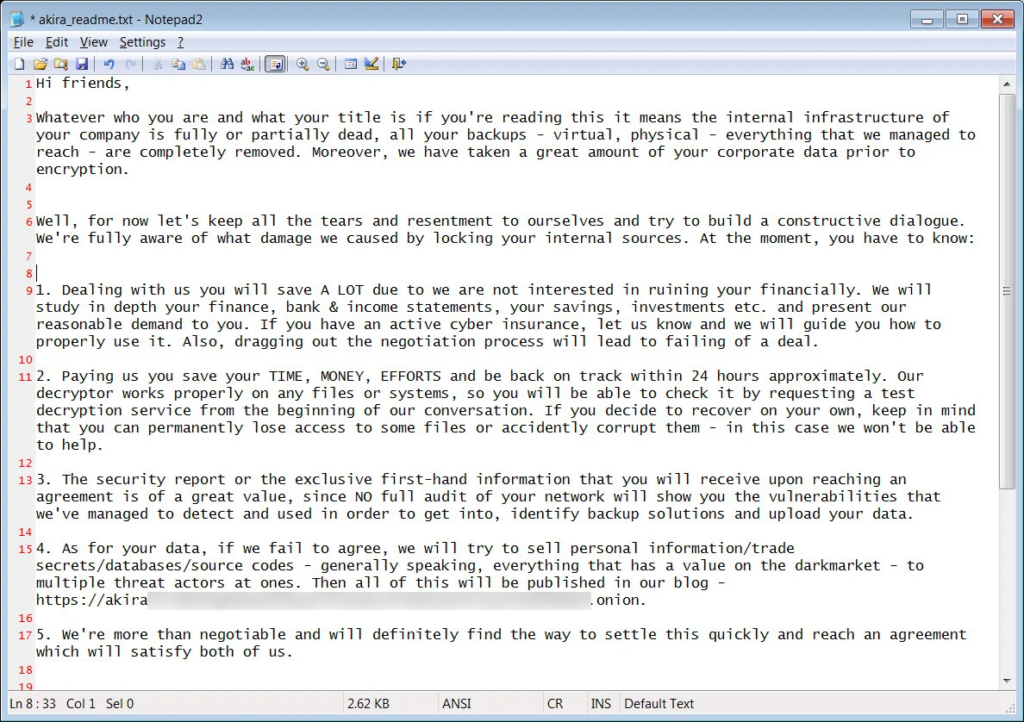

- Utilizando un modelo de doble extorsión: Akira no solo cifra datos, sino que también los roba, magnificando así su impacto.

- Enmascarar el pago del rescate: Akira no comparte la exigencia o los detalles del pago del rescate hasta que la víctima se ponga en contacto con ellos. La nota de rescate inicial se llama

fn.txt. - Requerir pagos en Bitcoin: Los actores de la amenaza exigen que las víctimas paguen en Bitcoin a las direcciones de sus monederos de criptomonedas.

- Aplicando presión: Si no se recibe el pago, Akira amenaza con publicar datos robados en su sitio de filtraciones. Los actores de amenazas también han sido conocidos por llamar a sus víctimas.

- Reducción de rescates: Akira ha sido conocido por reducir las demandas de rescate cuando las empresas no necesitan un descifrador, o que simplemente quieren evitar que sus datos se publiquen en el sitio de filtraciones.

- Eliminando copias de seguridad: El Centro Nacional de Ciberseguridad de Finlandia (NCSC-FI) ha advertido que Akira es borrado de copias de seguridad obstaculizar los esfuerzos de recuperación del sistema.

5. Estudios de caso: Víctimas del ransomware Akira

Akira ransomware puede representar una amenaza para cualquier organización en el mundo. Veamos algunas historias reales de Akira en acción, cuando vigilancia digital fallido.

Cuando la Universidad de Stanford fue atacada…

En octubre de 2023, la banda de ransomware Akira afirmó haber robado 430 GB de datos de Universidad de Stanford. Un portavoz de la universidad declaró que estaban investigando las afirmaciones.

El incidente de ciberseguridad tuvo lugar en el Departamento de Seguridad Pública, pero el personal de la universidad no creía que la brecha hubiera afectado a ninguna otra parte de la organización.

Cuando se filtraron más de 35 víctimas en un solo día...

En noviembre de 2024, Akira publicó los detalles de 35+ víctimas en su sitio de filtraciones en un solo día.

Los expertos en ciberdelincuencia describieron esto como un movimiento agresivo, posiblemente debido a la incorporación de nuevos afiliados a la red al mismo tiempo, o a que los actores de la amenaza optaron por retener filtraciones anteriores.

Otros simplemente sugirieron, “Podría depender de cómo se levantaron esta mañana [los administradores de Akira].”

Cuando un proveedor de nube se cayó…

En enero de 2024, el proveedor de alojamiento en la nube Tietoevry sufrió un ataque de ransomware Akira en uno de sus centros de datos en Suecia.

Afectó a varios proveedores importantes de Suecia, entre ellos Primula, una empresa de nóminas y recursos humanos, una cadena de cines llamada Filmstaden y una cadena de supermercados que tuvo que permanecer cerrada durante un día.

Cuando Nissan se detuvo en seco…

En Australia, una rama de Nissan sufrió un ataque de ransomware por parte de Akira en enero de 2023.

El grupo de ransomware Akira afirmó que había extraído información sobre proyectos, acuerdos de confidencialidad y datos de clientes y socios.

6. Defensa contra el grupo de ransomware Akira

El virus Akira se está propagando, pero hay muchos remedios para mantenerlo a raya. Aquí te mostramos cómo protegerte postura de ciberseguridad.

Siguiendo la regla del 3-2-1

En el cuidado de la salud de EE. UU. aviso de seguridad contra Akira, se recomienda que las organizaciones tengan:

- 3 copias de archivos importantes

- 2 tipos de medios para almacenar estos archivos

- 1x copia sin conexión / externa de estos archivos

Estas copias de seguridad pueden impedir que Akira elimine todos los datos importantes, facilitar protección de datos, y facilitar la recuperación y mitigación del sistema.

No pagar

Las autoridades de Singapur, así como el FBI, CISA y otras organizaciones han advertido que las víctimas no se debe pagar el rescate si sufren un ataque de Akira. En cambio, el ataque debe ser denunciado de inmediato a las fuerzas del orden.

Un portavoz dijo, “Pagar el rescate no garantiza que los datos se descifren ni que los actores maliciosos no publiquen tus datos.

“Además, los ciberdelincuentes pueden considerar a su organización como un objetivo fácil y volver a atacar en el futuro. Esto también puede animarles a continuar con sus actividades delictivas y a atacar a más víctimas.”

Corregir vulnerabilidades

Invierte en un gestión de la superficie de ataque externa herramienta (EASM), como CybelAngel, para identificar cualquier debilidad en tu huella digital. Esto te permite solucionar rápidamente cualquier problema antes de que los actores de amenazas de Akira puedan aprovecharse de ellos.

También puedes utilizar sus funciones de inteligencia de amenazas para monitorear las conversaciones en web oscura y mantenerse un paso adelante de los ciberdelincuentes.

CISA también recomienda el uso de herramientas de detección y respuesta de puntos finales (EDR) para detectar cualquier actividad inusual en su red.

Activar la autenticación multifactor (AMF)

La MFA añade una capa extra de seguridad al requerir una segunda forma de verificación, como un código de una aplicación de autenticación, un escaneo de huellas dactilares o un token de hardware, además de tu contraseña.

Al implementar la MFA, incluso si alguien roba tu contraseña, no podrá acceder a tu cuenta sin el paso de verificación adicional.

Implementación de cuentas basadas en el tiempo

Al otorgar privilegios de acceso a sus empleados y proveedores, puede seguir modelos de trabajo como:

- Just-in-Time (JIT) Concede acceso a los sistemas solo cuando sea necesario, apoyando el principio de ‘privilegio mínimo’.

- Modelo de Confianza Cero: Deshabilitar automáticamente las cuentas de administrador a nivel de Active Directory, una vez que ya no las necesiten.

Esto minimiza el riesgo de que las cuentas de los empleados sean explotadas por actores maliciosos.

Deshabilitar permisos (donde sea posible)

CISA sugiere deshabilitar las actividades y permisos de línea de comandos y scripts. Esto impide que los actores de amenazas utilicen el software y las herramientas de la empresa para apoderarse de una organización.

También recomienda deshabilitar los hipervínculos en todos los correos electrónicos recibidos, para que nadie haga clic inadvertidamente en un enlace malicioso.

Establecimiento de un plan de respuesta a incidentes

Tenga un plan en marcha en caso de que su organización sea comprometida por Akira. Identifique a los miembros clave del equipo y sus roles, y cree un proceso paso a paso para detectar, contener y mitigar incidentes.

Prueba y actualiza el plan regularmente para abordar nuevas amenazas, asegurando que tu equipo esté preparado para minimizar los daños y recuperarse rápidamente.

A su disposición

El grupo de ransomware Akira sigue siendo una amenaza en 2025, pero con las estrategias adecuadas (como la MFA) y herramientas (como CybelAngelcon una buena planificación en marcha, puede proteger su organización y detenerlos en seco.

Recuerda actualizar tu software regularmente e invertir en ciberseguridad, y a organizaciones como Akira les resultará mucho más difícil sobrevivir en el futuro.