برنامج الفدية أكيرا: طرق الهجوم، المؤشرات على الاختراق والدفاع 2026

جدول المحتويات

نشر برنامج فدية Akira 84 ضحية في شهر مارس 2026 وحده — وهو ما يزيد عن ضعف عددهم في فبراير، مما يجعله ثاني أكثر شهر نشاطًا لهم على الإطلاق، وفقًا لتقرير مارس 2026 عن برامج الفدية الصادر عن Breachsense. وقد أعلنت المجموعة الآن عن أكثر من 1400 ضحية منذ ظهورها في عام 2023، وجمعت ما لا يقل عن $245 مليون دولار في مدفوعات الفدية، وقامت بتنقيح سلسلة هجماتها لدرجة أنها تستطيع الانتقال من الوصول الأولي إلى تشفير الشبكة بالكامل في تحت أربع ساعات, ، وفقًا لبحث نشرته Halcyon في أبريل 2026.

أكيرا لا يتباطأ. سجل الربع الأول من عام 2026 وقوع 2,165 ضحية لبرمجيات الفدية الخبيثة في جميع المجموعات, ، و 18.51 تيرابايت 3 تيرابايت زيادة سنوية عن إجمالي عام 2025. يحتل Akira المركز الثاني عالميًا، بعد Qilin فقط. التصنيع، والخدمات المهنية، والخدمات المالية، والتكنولوجيا، هي أهدافها الرئيسية، حيث تستوعب الولايات المتحدة نصف جميع الهجمات.

يغطي هذا الدليل كيف تعمل هجمات أكيرا، وتكتيكات وتقنيات وإجراءات (TTPs) التي وثقتها CISA، والدفاعات المحددة التي توقفها، بما في ذلك الضوابط التي كان من شأنها منع الغالبية العظمى من الاختراقات المؤكدة.

1. ما هو أكيرا؟

Akira هي عصابة برمجيات الفدية الخبيثة كخدمة (RaaS) ظهرت في مارس 2023.

يمكن لأي شخص استخدام برمجيات أكيرا الخبيثة لسرقة البيانات الحساسة وتشفيرها، عن طريق التصيد الاحتيالي مثلاً، ولا يعيدها إلا بعد الحصول على فدية تتراوح قيمتها بين $200,000 إلى الملايين.

تُعد أكيرا واحدة من أفضل عصابات راس، حيث تصنف إلى جانب لاعبين مثل لوك بيت و رانسوم هاب.

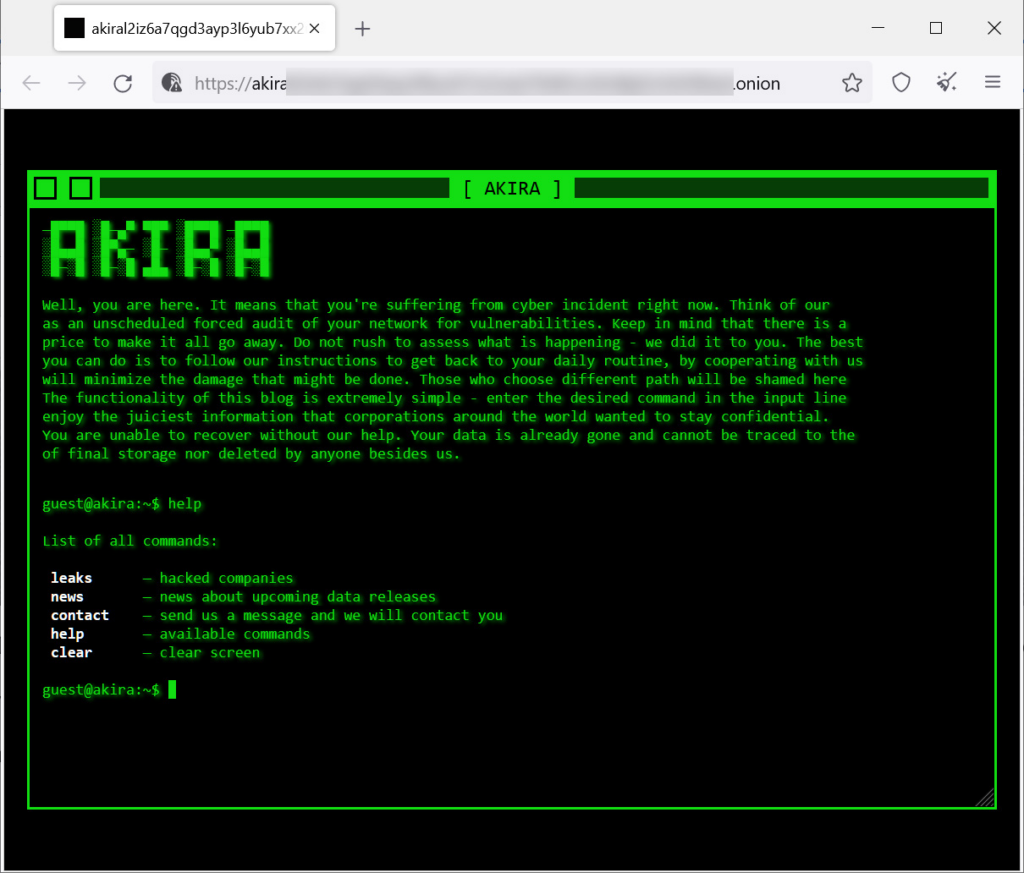

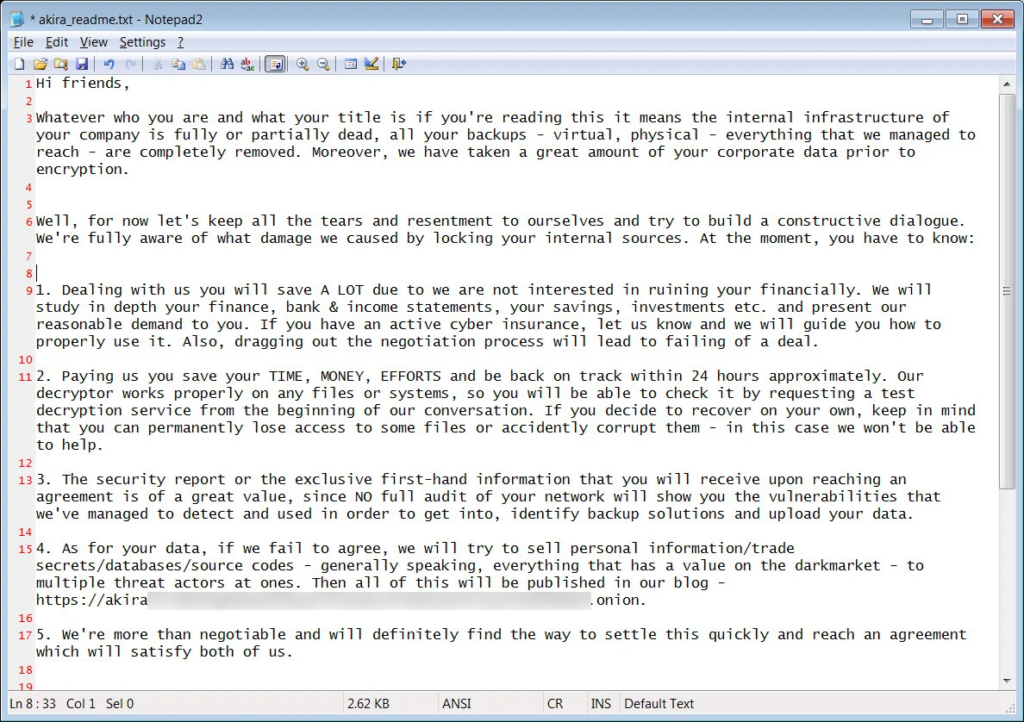

حديثاً تحليل البلوك تشين تشير إلى أن Akira نشأت من مجموعة برمجيات الفدية الخبيثة Conti المدعومة من روسيا، والتي تم حلها في عام 2022. يتميز Akira بأسلوبه القديم (انظر لقطة الشاشة أدناه) وإشارة محتملة إلى عام 1988 فيلم أنمي.

صُمم موقع أكيرا القائم على تور على غرار وحدات تحكم ’الشاشة الخضراء“ في الثمانينيات، ويتم التحكم به عن طريق كتابة أوامر معينة. يحتوي الموقع على 5 خيارات أوامر مختلفة.

تسريبات- بيانات الشركات المُخترقة التي لم تدفع الفديةأخبار– أسماء الضحايا الجدد، أو “البيانات القادمة”اتصل– تفاصيل عن كيفية التواصل مع المجموعةمساعدة- معلومات الدعمواضح- خيار مسح الشاشة

وفقاً ل أسبوع الأمن, ، تميل هجمات أكيرا إلى التركيز على قطاع الأعمال، ولكنها تنشط أيضًا في قطاع الإنشاءات والبنية التحتية الحيوية والتعليم والتصنيع وتجارة التجزئة والتكنولوجيا.

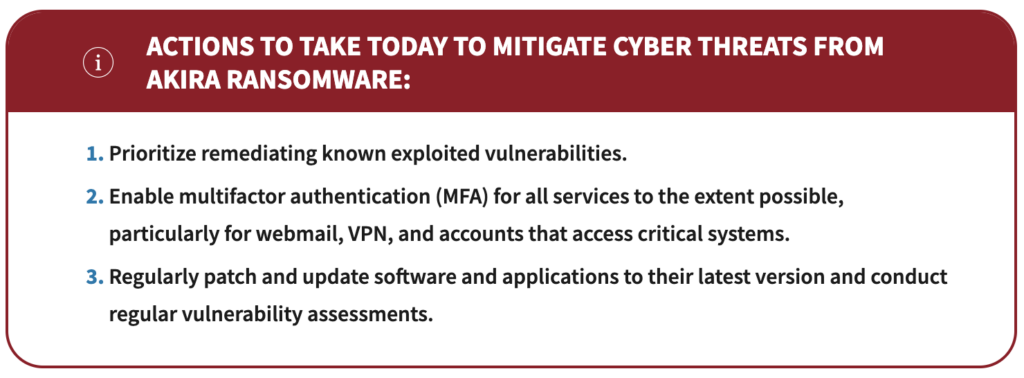

في أبريل 2024، أصدرت CISA ومكتب التحقيقات الفيدرالي ومركز الجرائم الإلكترونية الأوروبي والمركز الوطني للأمن السيبراني في هولندا دليلاً بعنوان #إيقاف برامج الفدية: برنامج الفدية Akira, بما في ذلك مؤشرات الاختراق (IOCs) لإظهار متى تم اختراق النظام.

2. أكيرا رانسوم وير بالأرقام

مجموعة قراصنة أكira تحدث ضجة منذ ظهورها لأول مرة في عام 2023، ولا تظهر أي علامات على التوقف هذا العام.

فيما يلي 6 رؤى حول عالم الهجوم الإلكتروني أكيرا.

- فرنسا هدف رئيسي: وجدت دراسة أُجريت العام الماضي أن فرنسا تمثل 53.1% من هجمات أكيرا المكتشفة. أمريكا الشمالية هي أيضًا هدف شائع.

- تحصد تسريبات أكيرا أكثر من 6 إلى 30 ضحية شهريًا: مع ازدياد رسوخها، تعمل أكيرا على زيادة عملياتها، حيث وصلت إلى أعلى مستوياتها على الإطلاق مع 73 ضحية في نوفمبر 2024 وحده.

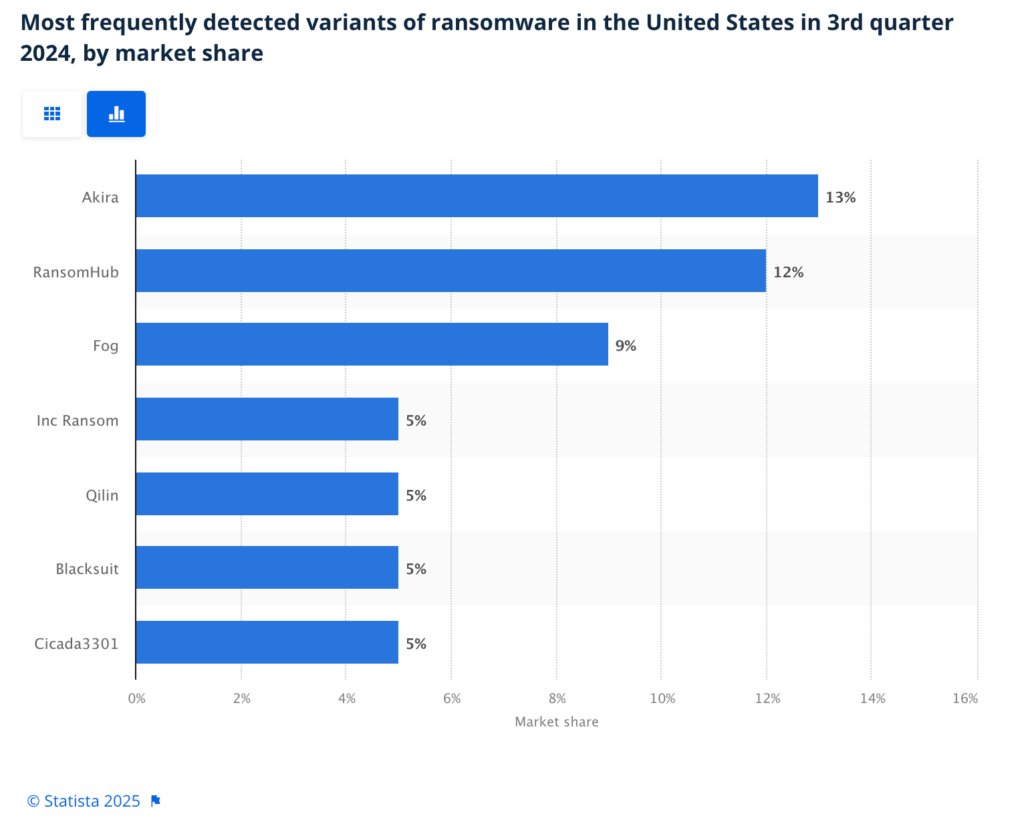

- إنه لاعب كبير في سوق برمجيات الفدية الخبيثة: تشير بعض المصادر إلى أن أكيرا كان مسؤولاً عن 21% من هجمات برامج الفدية الخبيثة في الربع الأول من عام 2024.

- تستغرق البرمجية الخبيثة Akira حوالي ساعتين فقط لسرقة البيانات: لقد تبين أن عصابة أكيرا يمكن أن تدير “استخراج البيانات بسرعة البرق” من خوادم Veeam.

- لقد حصدت بالفعل عشرات الملايين: أكيرا أنشأ $42 مليون في دفعات برامج الفدية بين مارس 2023 وأبريل 2024 وحده - ومن المرجح أن يكون الرقم أعلى بكثير الآن.

- إنه أكبر تهديد لبرمجيات الفدية الخبيثة في الولايات المتحدة: في الربع الثالث من عام 2024، كان أكيرا هو أكثر متغيرات برامج الفدية التي تم اكتشافها في الولايات المتحدة من حيث الحصة السوقية.

3. جدول زمني لرانسوم وير أكira

إليك ملخص لنشاط مجموعة أكيرا.

- 2017: كما تم تنشيط متغير آخر من برمجيات الفدية الخبيثة يحمل نفس الاسم، باستخدام نفس امتدادات الملفات المشفرة. ومع ذلك، يُعتقد أن المجموعات مختلفة تمامًا.

- مارس 2023: ظهرت مجموعة برمجيات الفدية الخبيثة الحالية Akira، ويُعتقد أن لها ارتباطات بعصابة كونتي المنحلة.

- يونيو 2023: بعد التركيز على ويندوز لبضعة أشهر، نشر أكيرا متغيرًا لاستهداف خوادم لينكس, ، أيضاً. في غضون ذلك، قدمت شركة للأمن السيبراني فك تشفير مجاني لمساعدة الأشخاص على استعادة ملفاتهم، دون دفع أي فدية.

- أغسطس 2023: سيسكو اكتشف أن الجهات الفاعلة في مجال التهديد التابعة لأكيرا كانت تستهدف شبكات VPN غير المهيأة بالمصادقة متعددة العوامل (MFA).

- سبتمبر 2023: أصدرت الخدمات الصحية الأمريكية النشرة الأمنية تقديم المشورة بشأن كيفية مكافحة الخطر المتزايد لتسريبات أكيرا.

- أبريل 2024: أصدرت CISA وجهات حكومية أخرى بيانًا استشاريًا لمكافحة أكيريا.

- نوفمبر 2024: أصابت هجمات أكيرا 73 ضحية في شهر واحد.

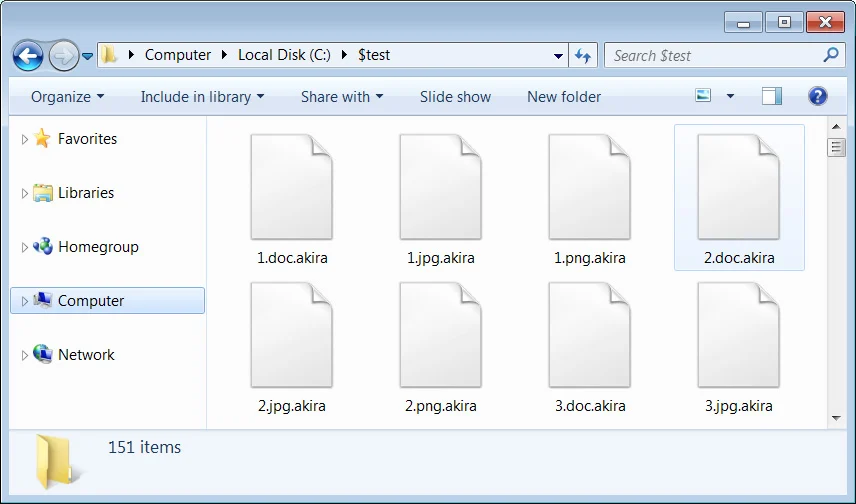

ملفات مشفرة مع إضافة امتداد .akira إلى اسم الملف.

4. كيف يعمل هجوم فدية أكيرا

هذه هي المراحل التقنية لأكيرا هجوم برامج الفدية, ، وفقًا ل سايزا.

- الوصول الأولي: يستغل أكيرا الثغرات الأمنية في شبكات VPN التي تفتقر إلى المصادقة متعددة العوامل (مثل Cisco CVE-2020-3259 و CVE-2023-20269). تشمل الطرق الأخرى التصيد الاحتيالي المستهدف التصيد الاحتيالي رسائل البريد الإلكتروني، أو إساءة استخدام بروتوكول سطح المكتب البعيد (RDP)، أو استخدام بيانات اعتماد مسروقة. يستخدم أكيرا أيضًا أدوات مثل Anydesk للوصول عن بُعد.

- المثابرة والاكتشاف: تحتفظ أكيرا بإمكانية الوصول وتمكين تصعيد الامتيازات بحسابات نطاقات وهمية أو حسابات إدارية تسمى

إيتادم. كما أنه يسرق بيانات الاعتماد من خدمة النظام الفرعي لأمان محلي (LSASS)، أو باستخدام أدوات مثل Mimikatz و LaZagne، ويتعرف على أجهزة الشبكة باستخدام أدوات مثل Advanced IP Scanner. - التهرب من الدفاع لتجنب اكتشافه، ينشر Akira العديد من متغيرات برمجيات الفدية الخبيثة، مثل “Megazord” و “Akira_v2”. كما أنه يعطل عمليات الأمان مع خدمات مثل PowerTool، للسماح بالحركة الجانبية.

- الاستنزاف والتأثير: يستخدم أكيرا أدوات وخوارزميات مثل FileZilla أو RClone أو WinSCP أو WinRAR لنقل البيانات المسروقة إلى خوادم خارجية أو تخزين سحابي.

- تشفير البيانات: يستخدم أكيرا استراتيجية تشفير هجينة لتأمين البيانات، مع استهداف أحدث إصداراته لأجهزة المحاكاة الافتراضية. كما يقوم بحذف نسخ الظل للحجم لمنع جهود استعادة النظام، مع برنامج التشفير الخاص به (

و.إكسي) باستخدام أوامر PowerShell.

يمكنكم الاطلاع على القائمة الكاملة لتكتيكات MITRE ATT&CK على موقع النشرة الأمنية.

سمات هجوم أكيرا

فيما يلي بعض التكتيكات والتقنيات والإجراءات (TTPs) لهجوم أكيرا في الأشهر الأخيرة.

- باستخدام نموذج الابتزاز المزدوج: لا يكتفي أكيرا بتشفير البيانات فحسب، بل يسرقها أيضًا، مما يزيد من تأثيرها.

- إخفاء دفع الفدية لا يشارك Akira طلب الفدية أو تفاصيل الدفع حتى تتصل الضحية بهم. تحمل رسالة الفدية الأولية اسم

fn.txt. - طلب مدفوعات البيتكوين تطلب الجهات التخريبية من الضحايا الدفع بعملة البيتكوين إلى عناوين محفظة العملات الرقمية الخاصة بهم.

- الضغط إذا لم يتم استلام الدفعة، هدد أكيرا بنشر البيانات المسروقة على موقع التسريبات الخاص بهم. من المعروف أيضًا أن الجهات الخبيثة الاتصال بضحاياهم.

- خفض الفدية أكيرا معروفًا بتخفيض طلبات الفدية عندما لا تحتاج الشركات إلى أداة فك تشفير، أو عندما تريد ببساطة تجنب نشر بياناتها على موقع التسريب.

- حذف النسخ الاحتياطية: حذر المركز الوطني للأمن السيبراني في فنلندا (NCSC-FI) من أن Akira هو مسح النسخ الاحتياطية لإعاقة جهود استرداد النظام.

5. دراسات حالة: ضحايا فيروس الفدية أكيرا

أكيرا برمجيات الفدية يمكن أن تشكل تهديدًا لأي منظمة في جميع أنحاء العالم. دعونا نلقي نظرة على بعض القصص الواقعية لأكيرا في العمل، عندما اليقظة الرقمية فشلت.

عندما تم استهداف جامعة ستانفورد...

في أكتوبر 2023، ادعت عصابة فدية أكيرا أنها سرقت 430 جيجابايت من البيانات من جامعة ستانفورد. صرح متحدث باسم الجامعة بأنها تحقق في الادعاءات.

وقع حادث الأمن السيبراني في إدارة السلامة العامة، لكن موظفي الجامعة لم يعتقدوا أن الاختراق قد أثر على أي جزء آخر من المؤسسة.

عندما تم تسريب أكثر من 35 ضحية في يوم واحد...

في نوفمبر 2024، نشرت أكيرا في نوفمبر 2024 تفاصيل أكثر من 35 ضحية على موقع التسريب في يوم واحد.

وقد وصف خبراء الجرائم الإلكترونية هذا الأمر بأنه خطوة عدائية، ربما بسبب انضمام عناصر جديدة إلى الشبكة في نفس الوقت، أو بسبب اختيار الجهات الفاعلة في مجال التهديد كبح التسريبات السابقة.

واقترح آخرون ببساطة, “يمكن أن يعتمد الأمر على كيفية استيقاظهم [مسؤولي أكيرا] هذا الصباح.”

عندما تعطل مزود خدمة سحابية...

في يناير 2024، مزود خدمة الاستضافة السحابية تيتويفري تعرّض أحد مراكز البيانات التابعة لها في السويد لهجوم فيروس الفدية الخبيث Akira في أحد مراكز البيانات التابعة لها في السويد.

وقد أثر ذلك على العديد من الشركات السويدية الرئيسية، بما في ذلك شركة بريمولا، وهي شركة للرواتب والموارد البشرية، وسلسلة دور سينما تسمى Filmstaden، وسلسلة متاجر بقالة اضطرت إلى الإغلاق لمدة يوم واحد.

عندما توقفت نيسان عن الحركة…

في أستراليا، فرع من فروع نيسان تعرض لهجوم فيروس الفدية من أكيرا في يناير 2023.

زعمت مجموعة برمجيات الفدية الخبيثة Akira أنها استخرجت معلومات المشروع واتفاقيات عدم الإفصاح وبيانات العملاء والشركاء.

6. الحماية ضد مجموعة برامج الفدية أكيرا

فيروس أكيرا آخذ في الانتشار، ولكن هناك الكثير من العلاجات لإبعاده. إليك كيفية حماية وضع الأمن السيبراني.

اتباع قاعدة 3-2-1

في الرعاية الصحية في الولايات المتحدة إرشادات أمنية ضد أكيرا، يوصى بأن يكون لدى المنظمات

- 3 أضعاف نسخ الملفات المهمة

- أنواع وسائط اثنان لتخزين هذه الملفات

- 1x نسخة غير متصلة بالإنترنت/خارج الموقع من هذه الملفات

يمكن لهذه النسخ الاحتياطية أن تمنع أكيرا من حذف جميع البيانات المهمة، وتسهيل حماية البيانات, وتساعد في استعادة النظام والتخفيف من آثاره.

عدم الدفع

نصحت السلطات السنغافورية، بالإضافة إلى مكتب التحقيقات الفيدرالي ووكالة الاستخبارات المالية ومنظمات أخرى بأن الضحايا لا ينبغي دفع الفدية إذا تعرضوا لهجوم أكيرا. بدلاً من ذلك، يجب إبلاغ سلطات إنفاذ القانون على الفور.

قال متحدث رسمي, “إن دفع الفدية لا يضمن فك تشفير البيانات أو عدم نشر الجهات التخريبية لبياناتك.

“علاوةً على ذلك، قد ترى الجهات الفاعلة في مجال التهديد أن مؤسستك هدفًا سهلًا وتعاود ضربها في المستقبل. وقد يشجعهم ذلك أيضًا على مواصلة أنشطتهم الإجرامية واستهداف المزيد من الضحايا.”

إصلاح نقاط الضعف

استثمر في إدارة سطح الهجوم الخارجي (EASM)، مثل سايبل أنجل, لتحديد أي نقاط ضعف في بصمتك الرقمية. وهذا يسمح لك بإصلاح أي مشاكل بسرعة قبل أن يستغلها الجهات الخبيثة.

يمكنك أيضًا استخدام ميزات استخبارات التهديدات الخاصة بها لمراقبة المحادثات على الويب المظلم والبقاء متقدماً بخطوة واحدة على مجرمي الإنترنت.

سايزا كما يوصى باستخدام أدوات الكشف والاستجابة لنقاط النهاية (EDR) لرصد أي نشاط غير عادي على شبكتك.

تمكين المصادقة متعددة العوامل (MFA)

تضيف MFA طبقة إضافية من الأمان من خلال طلب شكل ثانٍ من أشكال التحقق، مثل رمز من تطبيق مصادقة أو مسح بصمة الإصبع أو رمز مميز للأجهزة، بالإضافة إلى كلمة المرور.

بتطبيق المصادقة متعددة العوامل، حتى لو سرق شخص كلمة مرورك، فلن يتمكن من الوصول إلى حسابك بدون خطوة التحقق الإضافية.

تطبيق الحسابات المستندة إلى الوقت

عند منح امتيازات الوصول للموظفين ومقدمي الخدمة لديك، يمكنك اتباع نماذج عمل مثل:

- في الوقت المحدد (JIT): لا تمنح حق الوصول إلى الأنظمة إلا عند الحاجة فقط، مما يدعم مبدأ ‘الامتيازات الأقل’.

- نموذج الثقة الصفرية: تعطيل حسابات المسؤول تلقائياً على مستوى الدليل النشط، بمجرد انتفاء الحاجة إليها.

وهذا يقلل من مخاطر استغلال حسابات الموظفين من قبل جهات التهديد.

تعطيل الأذونات (حيثما أمكن)

تقترح CISA تعطيل أنشطة وأذونات سطر الأوامر والبرمجة النصية. وهذا يمنع الجهات التخريبية من استخدام برمجيات الشركة وأدواتها للسيطرة على المؤسسة.

كما يوصي بتعطيل الروابط التشعبية في جميع رسائل البريد الإلكتروني المستلمة، حتى لا ينقر أحد عن غير قصد على رابط خبيث.

إعداد خطة الاستجابة للحوادث

ضع خطة في حال تعرضت مؤسستك للاختراق من قبل أكيرا. حدد أعضاء الفريق الرئيسيين والأدوار الرئيسية، وقم بإنشاء عملية تدريجية لاكتشاف الحوادث واحتوائها والتخفيف من آثارها.

اختبر وحدث الخطة بانتظام لمعالجة التهديدات الجديدة، مما يضمن استعداد فريقك لتقليل الضرر والتعافي بسرعة.

إليك

لا تزال مجموعة برمجيات الفدية الخبيثة "أكيرا" تشكل تهديدًا في عام 2025، ولكن مع الاستراتيجيات الصحيحة (مثل MFA) والأدوات (مثل سايبل أنجل) في مكانها الصحيح، يمكنك حماية مؤسستك وإيقافهم في مساراتهم.

تذكر تحديث برامجك بانتظام والاستثمار في الأمن السيبراني، وسوف تجد منظمات مثل "أكيرا" صعوبة أكبر في البقاء في المستقبل.