ذكاء التهديدات السيبرانية: دليل شامل لفرق الأمن

جدول المحتويات

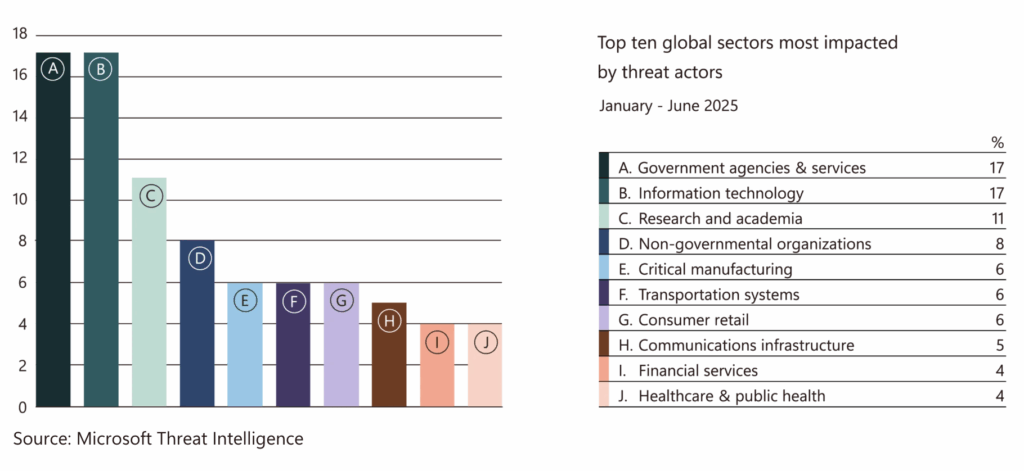

أصبح تحليل التهديدات أكثر أهمية عامًا بعد عام. عمليات الاحتيال التصيدية،, هجمات برامج الفدية, و مجموعات التهديد المستمر المتقدم (APTs) الاستمرار في تهديد أمن البيانات حول العالم.

يعد جمع معلومات التهديدات من أفضل الطرق التي يمكن للمؤسسات من خلالها حماية نفسها من الهجمات.

تساعد أدوات استخبارات التهديدات المتطورة ومنصات استخبارات التهديدات (TIPs) جنبًا إلى جنب مع الإرشادات المتخصصة المؤسسات على معالجة البيانات على نطاق واسع، وتأمين نقاط النهاية الضعيفة ومنع خروقات البيانات.

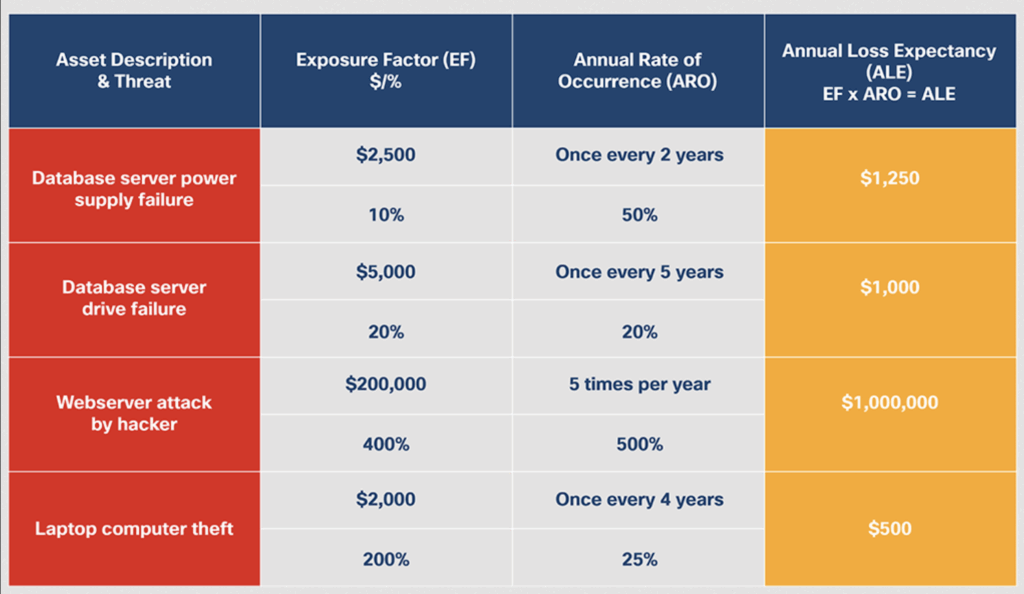

وفقًا لـ IBM, ، يمكن أن تصل تكلفة خرق البيانات للمنظمة الضحية إلى $4.4 مليون، مع تجاوز تكاليف الكشف والتصعيد $1.4 مليون. الوقاية هي دائمًا الحل الأكثر فعالية من حيث التكلفة.

في هذه المقالة، سنتعمق في كيفية تسخير استخبارات التهديدات السيبرانية لبناء منهجيات توقف المهاجمين قبل أن يتسببوا في أضرار لا يمكن إصلاحها.

ما هو استخبارات التهديدات السيبرانية؟

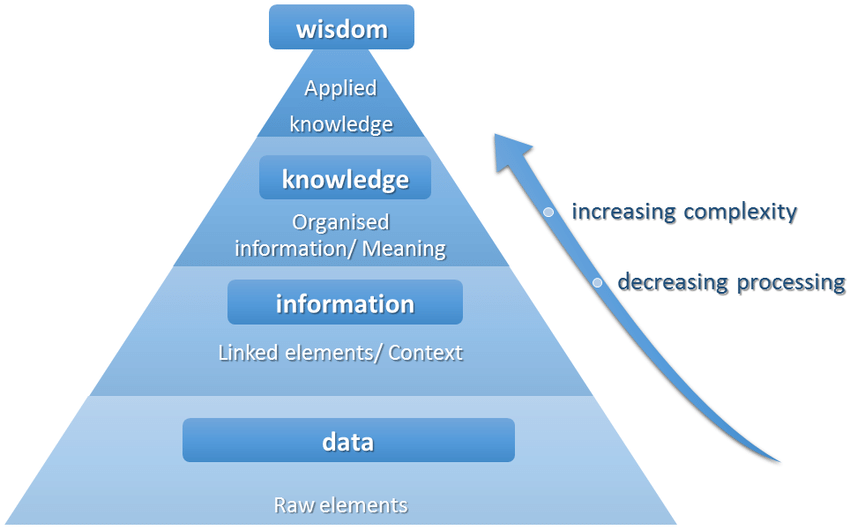

استخبارات التهديدات السيبرانية هي عملية جمع البيانات الأولية وتحليلها لتعزيز الوضع الأمني للمنظمة. من البيانات التي تم جمعها، يمكن لمتخصصي الأمن إنشاء تقارير استخباراتية مصممة للتغلب على التهديدات الحالية والمستقبلية ضمن مشهد التهديدات.

يعد فهم التكتيكات والتقنيات والإجراءات (TTPs) التي يستخدمها الجهات الفاعلة للتهديد جزءًا أساسيًا من البحث عن التهديدات - تحسين الإسناد وإحباط الهجمات المحتملة.

ما هي الأنواع المختلفة لذكاء التهديدات؟

تستخدم فرق الأمن أنواعًا مختلفة من معلومات التهديدات لتحقيق أهداف متنوعة في جميع أنحاء المؤسسة.

ذكاء التهديدات يمكن أن تساعد الشركات الصغيرة على بناء عمليات أمنية داخلية شاملة، وغالبًا ما تكون هدفًا للمهاجمين بسبب ما يُنظر إليه على أنه نقص في الأمن.

بالنسبة للمنظمات الكبيرة، يمكن لذكاء التهديدات تقليل التكاليف ودعم الفرق الكبيرة في جمع المعلومات وتطبيق أدوات أمنية فعالة.

تشمل الأنواع الثلاثة الرئيسية لمعلومات التهديد ما يلي:

- الاستخبارات التكتيكية للتهديداتيركز على التنبؤ بالهجمات المستقبلية والكشف عن التهديدات. يتضمن الذكاء التكتيكي للتهديدات البحث عن مؤشرات الاختراق (IOCs) مثل عناوين IP المستخدمة في هجمات التصيد الاحتيالي وتجزئات الملفات لهجمات البرامج الضارة. يعتمد صيد التهديدات أيضًا على الذكاء التكتيكي لتحديد هجمات APT والثغرات الأمنية المخفية الأخرى.

- استخبارات التهديدات التشغيليةيهدف إلى فهم سلوك الجهات الفاعلة في التهديدات من خلال النظر في تكتيكات وتقنيات وإجراءات (TTPs)، ومتجهات الهجوم المختلفة، ونقاط الضعف التي تستغلها. تتضمن استخبارات التهديدات التشغيلية المراقبة في الوقت الفعلي للشبكات والأنظمة، والاستفادة من المعلومات الاستخباراتية القابلة للتنفيذ لتطوير ضوابط أمنية واستراتيجيات تخفيف.

- استخبارات التهديدات الاستراتيجيةنظرة عامة رفيعة المستوى على الاستخبارات تضع المنظمة ضمن مشهد التهديدات. توفر استخبارات التهديدات الاستراتيجية لصناع القرار على المستوى التنفيذي فهمًا أفضل للتهديدات السيبرانية التي تواجه المؤسسة.

لماذا تعتبر معلومات التهديدات مهمة؟

تساعد استخبارات التهديدات المؤسسات على تحويل البيانات الأولية إلى رؤى قابلة للتنفيذ. تُستخدم البيانات المعالجة لإنشاء تقارير استخباراتية متعمقة تعمل على تحسين العمليات الأمنية وتخفيف المخاطر.

بدءًا من البيانات، يعمل متخصصو الأمن على فهم التهديدات داخل بيئة تكنولوجيا المعلومات. بهذا السياق، يمكن استخلاص رؤى عالية المستوى، مما يساعد المهنيين في المستوى الأعلى على اتخاذ قرارات مستنيرة.

التكلفة المترتبة على عدم وجود برنامج CTI يمكن أن ترتفع بسرعة، مما يلتهم هوامش الربح. يمكن أن تكلف الخوادم الجديدة ما يصل إلى $20,000, ناهيك عن استنزاف وقت متخصصي الأمن.

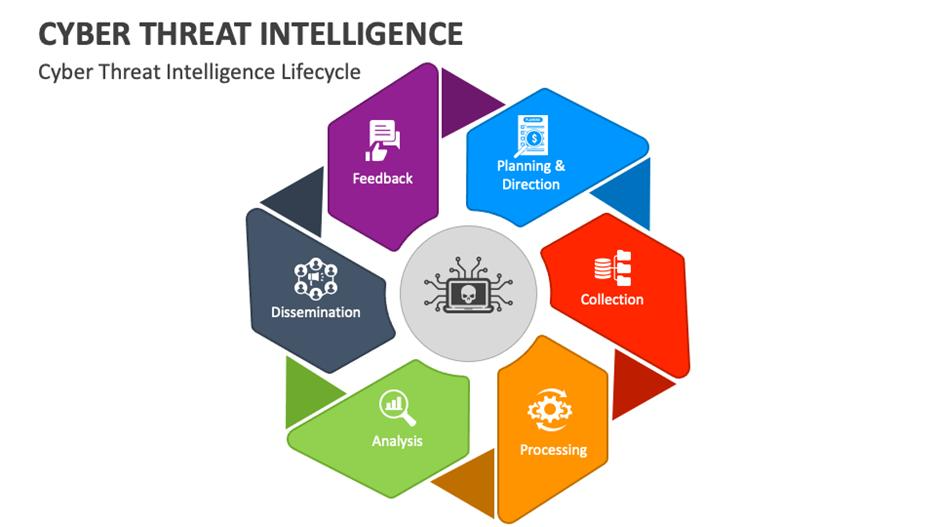

دورة حياة استخبارات التهديدات

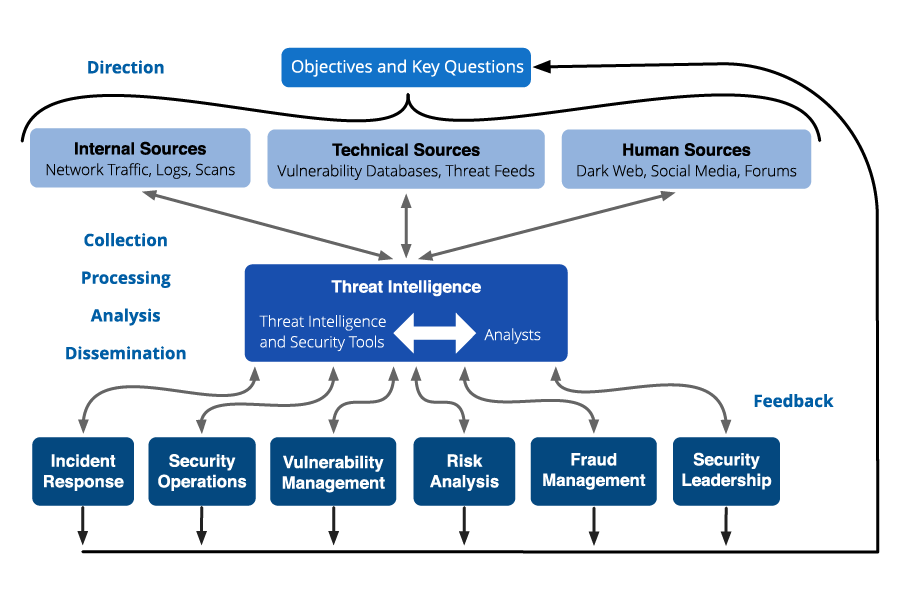

تُعد دورة حياة استخبارات التهديدات عملية تُستخدم في الأمن السيبراني لإدارة التهديدات. وهي تساعد المؤسسات على إدارة تهديدات معينة ضمن سطح الهجوم.

أثناء دورة ذكاء التهديدات، يعمل متخصصو الأمن السيبراني مع أصحاب المصلحة المعنيين للتخفيف من التهديدات الناشئة من خلال تطوير خطة متعددة الوظائف مرتبطة بأهداف عمل قابلة للقياس.

من خلال التركيز على التهديدات ذات الصلة، يقلل دورة الحياة من تأثير الهجمات السيبرانية وينشئ منهجية للاستجابات الفعالة وتحسين الوضع الأمني السيبراني.

1. التخطيط

يجب على متخصصي الأمن السيبراني أولاً وضع الأساس من خلال التخطيط للاتجاه الذي ستسلكه عملية استخبارات التهديدات بأكملها.

من المهم أن نأخذ في الاعتبار:

- أصحاب المصلحة **تحديد أصحاب المصلحة في اتخاذ القرارات التنظيمية الذين سيكونون فعالين في تنفيذ جهود الاستخبارات. سيتعاون فريق الأمن مع أصحاب المصلحة لتحديد أهداف وغايات برنامج استخبارات التهديدات.**.

- الأصول، الأهداف، والنطاق: تحديد الأصول والبيانات التي تحتاج إلى حماية لتحديد نطاق جهود الاستخبارات. من هناك، يمكن تخصيص الموارد والميزانية، جنبًا إلى جنب مع مؤشرات الأداء الرئيسية (KPIs) لتحديد نجاح المشروع.

- ضع الأولوياتيساعد فهم التهديدات الفورية التي قد تؤثر على النظام البيئي لتكنولوجيا المعلومات في مؤسستك على توجيه عملية استخبارات التهديدات بشكل أفضل. حدد الأولويات بناءً على الهجمات السيبرانية السابقة والتهديدات الناشئة.

2. التجميع

خلال مرحلة الجمع، تقوم المؤسسات بجمع بيانات التهديدات من مصادر مختلفة تم تحديدها خلال مرحلة التخطيط. تتضمن البيانات المجمعة بيانات خام ستحتاج إلى معالجة لتلبية متطلبات الاستخبارات.

ينبغي أن يشمل جمع استخبارات التهديدات جميع المصادر المتاحة، بما في ذلك المصادر الداخلية (السجلات، والمسح الضوئي، ونشاط الشبكة)، والمصادر التقنية (خلاصات التهديدات وقواعد البيانات)، والمصادر البشرية (وسائل التواصل الاجتماعي، والويب المظلم، ومنتديات الإنترنت).

| نوع المصدر | أمثلة | حالة الاستخدام |

|---|---|---|

| سجلات داخلية | جدار الحماية، أنظمة كشف التسلل/منع التسلل، قياسات عن بعد لنقطة النهاية | اكتشاف الشذوذ والتهديدات الداخلية |

| مفتوح المصدر (OSINT) | أخبار، مدونات، وسائل تواصل اجتماعي، منتديات | تتبع التهديدات الناشئة والمحادثات العامة |

| أعلاف تجارية | منصات استخبارات التهديدات (مثل Recorded Future، Mandiant) | بيانات تهديدات محسّنة ومنتقاة بعناية |

| الويب المظلم | أسواق، منتديات، تفريغات اختراق | مراقبة النشاط الإجرامي وتسرب البيانات |

| الاستخبارات البشرية (HUMINT) | مجموعات مشاركة الصناعة، شبكات المحللين | رؤى سياقية وتحذيرات مبكرة |

| مصادر تقنية | مصائد العسل، صناديق رمال البرمجيات الخبيثة، الماسحات الضوئية | التقاط تكتيكات وتقنيات وإجراءات (TTPs) ومؤشرات الاختراق (IOCs) |

3. المعالجة

يمكن الآن تحويل البيانات الأولية التي تم جمعها في المرحلة السابقة إلى شكل يسهل الوصول إليه للتحليل. يجب فرز البيانات وفك تشفيرها وترجمتها إلى شكل قابل للاستخدام.

من المهم عند معالجة البيانات الأولية التأكد من أن جميع البيانات نظيفة، مع إزالة أي إدخالات بيانات مكررة أو بيانات تالفة قد تكون حدثت أثناء عملية جمع البيانات.

بعد ذلك، يجب تحويل البيانات إلى تنسيقات قابلة للاستخدام حسب مجموعة أصحاب المصلحة. بالنسبة لتحليل الأتمتة، يمكن استخدام تنسيقات مثل STIX و TAXII و JSON و YAML، بينما تعد تنسيقات CSV مثالية للاستيراد والتصدير المجمع.

4. تحليل

تهدف مرحلة التحليل إلى تحويل البيانات الأولية إلى رؤى ذات معنى وقابلة للتنفيذ لاتخاذ قرارات مستنيرة وتوجيه الوضع الأمني للمؤسسة.

يمكن للتحليل الشامل تحديد الثغرات الأمنية داخل النظام البيئي لتكنولوجيا المعلومات، وتحديد الأنماط والحالات الشاذة، والإشارة إلى الأماكن التي يمكن أن يحدث فيها خرق محتمل للبيانات.

يجب على متخصصي الأمن السيبراني التساؤل:

- هل توجد ارتباطات بين مؤشرات الاختراق المختلفة، أو الأحداث، أو سلوكيات التهديد؟

- هل يمكن عزو الشذوذ إلى مجموعة تهديد معروفة؟

- كيف ترتبط التهديدات بالمشهد الأوسع للتهديدات؟

- ما هو خطر التهديدات الناشئة؟

- كيف يمكن للمهنيين استخدام البيانات لإبلاغ الاستراتيجيات لصد أهداف الخصم؟

5. النشر

بعد تحليل جميع البيانات ذات الصلة، يمكن الآن إبلاغ أصحاب المصلحة بالنتائج لتوجيه عملية صنع القرار.

يمكن استخدام تقارير التهديدات الأسبوعية أو الشهرية لأصحاب المصلحة المعنيين وموجزات الوقت الفعلي لتحويل المعلومات الاستخباراتية إلى رؤى قابلة للتنفيذ. يمكن بعد ذلك استخدام معلومات استخبارات التهديدات من قبل كبار المسؤولين التنفيذيين لإبلاغ التخطيط الاستراتيجي وتخصيص الميزانية لأنشطة الأمن.

| مجموعة أصحاب المصلحة | تركيز الاستخبارات | التنسيق وطريقة التسليم |

|---|---|---|

| القيادات التنفيذية والموظفين رفيعي المستوى | المخاطر الاستراتيجية، التأثير التجاري، التعرض التنظيمي | الإحاطات التنفيذية، وعروض الشرائح، ولوحات المعلومات |

| مجلس الإدارة | حوكمة، وضع المخاطر، امتثال | تقارير موجزة، عروض تقديمية |

| قيادة الأمن (كبير مسؤولي أمن المعلومات، عمليات الأمن) | اتجاهات التهديدات، التخطيط الاستراتيجي، تخصيص الموارد | تقارير مشهد التهديدات، لوحات المعلومات، الإحاطات الداخلية |

| محللو SOC | بيانات التهديدات في الوقت الحقيقي، ومؤشرات الاختراق، والتنبيهات | تغذيات IOC (STIX/TAXII)، تنبيهات SIEM، إشعارات الدردشة |

| فريق الاستجابة للحوادث | تكتيكات وأساليب وتقنيات، بيانات الطب الشرعي، إجراءات الاحتواء | تقارير تكتيكية، كتب لعب، تحديثات نظام التذاكر |

| صائدو التهديدات | فرضيات، منطق الاكتشاف، محاكاة الخصم | حزم البحث، قواعد سيجما، الويكي الداخلي |

| إدارة الثغرات | الثغرات الأمنية، تحديد أولويات الترقيع، قابلية الاستغلال | نشرات التصحيحات، موجزات RSS، مهام نظام التذاكر |

| المخاطر والامتثال | التهديدات التنظيمية، نتائج التدقيق | ملخصات المخاطر، لوحات معلومات الامتثال |

| تكنولوجيا المعلومات وأمن التطوير | مخاطر سلسلة التوريد، ثغرات الكود | تنبيهات واجهة برمجة التطبيقات، مشكلات GitHub، تكاملات خط أنابيب CI/CD |

| الأركان العامة | وعي، تصيد احتيالي، ممارسات النظافة | النشرات الإخبارية، وحدات التدريب، حملات التصيد الاحتيالي المحاكاة |

6. ملاحظات

تتضمن المرحلة الأخيرة في دورة حياة استخبارات التهديدات السيبرانية (CTI) الاجتماع مع أصحاب المصلحة والمحللين لتقييم فعالية الاستخبارات. من المهم إشراك صناع القرار لتحسين عمليات استخبارات التهديدات المستقبلية حسب الحاجة أو تعديل الأولويات مع ظهور تهديدات جديدة.

غالبًا ما يتم التغاضي عن هذه المرحلة؛ ومع ذلك، فإنها ضرورية لتطوير بروتوكولات فعالة للاستجابة للحوادث وتحسين إدارة المخاطر.

أفضل الممارسات لإدارة دورة حياة استخبارات التهديدات السيبرانية (CTI)

1. ابدأ بأهداف استخباراتية واضحة

عند بدء رحلتك في مجال استخبارات التهديدات، من المهم تحديد متطلبات الاستخبارات (PIRs) التي تتماشى مع أهداف العمل واحتياجات أصحاب المصلحة.

التهديدات الناشئة التي تستهدف صناعتك وجغرافيتك تضع التهديدات في سياقها، مما يسمح للفرق بإنشاء خطط استجابة دقيقة للحوادث.

2. نوّع مصادر بياناتك

يعتمد الصيد المتقدم للتهديدات وإدارة الاستخبارات على مجموعة واسعة من البيانات.

استخدم مزيجًا من المصادر الداخلية، بما في ذلك السجلات، والاستخبارات مفتوحة المصدر (OSINT) مثل مراقبة وسائل التواصل الاجتماعي والويب المظلم، والمصادر التقنية مثل خلاصات التهديدات.

3. الاستثمار في تحليل معلومات التهديدات

أدوات استخبارات التهديدات السيبرانية خفض معدل النتائج الإيجابية الخاطئة وتصفية المعلومات غير ذات الصلة.

٤. الاستفادة من خلاصات التهديدات

تغذيات استخبارات التهديدات تقديم بيانات التهديدات في الوقت الفعلي لمساعدة المؤسسات على اكتشاف الأنشطة الضارة ومنعها والاستجابة لها. يمكن لهذه التغذيات مساعدة الفرق على تضييق نطاق مؤشرات الاختراق (IOCs) بشكل أسرع، مما يتيح اكتشافًا واستجابة أفضل للأجهزة الطرفية (EDR).

٥. استخدم الأتمتة

الأتمتة أداة أخرى يستخدمها المحترفون لتبسيط جمع البيانات ومعالجتها. على سبيل المثال، تجمع أدوات تكامل SIEM البيانات من مصادر مختلفة في منصة مركزية لجمع وتحليل الأحداث الأمنية في الوقت الفعلي.

تساعد هذه الاستخبارات الفرق على تحديد أولويات الثغرات والتهديدات بناءً على حالات استخدام واقعية، مما يحسن الاستجابة للحوادث بشكل عام.

إنهاء

تستمر التهديدات السيبرانية في التطور مع تطور التكنولوجيا مثل تصبح التزييفات العميقة والذكاء الاصطناعي أكثر تطوراً. لإحداث تأثير، يجب أن تتطور برامج الاستخبارات السيبرانية جنبًا إلى جنب مع التهديدات الناشئة، وتتكيف مع مشهد التهديدات المتغير باستمرار.

يعد تحليل الحوادث السابقة ودمج ملاحظات أصحاب المصلحة المعنيين طريقة مؤكدة لتحسين وتقوية الوضع الأمني السيبراني لمؤسستك.