التجسس السيبراني والهجمات المستمرة المتقدمة: مجموعات التهديد الصينية في عام 2026

جدول المحتويات

الآن، في عام 2026، يجلس قراصنة صينيون تدعمهم الدولة داخل شبكات اخترقوها منذ سنوات – ومعظم ضحاياهم لا يزالون غير مدركين لذلك.

هذا ما تبدو عليه التهديدات المتقدمة المستمرة (APTs) في الواقع عام 2026. ليست برامج فدية سريعة. ليست تصيدًا صاخبًا. حملات هادئة، صبورة، تمتد لسنوات مصممة للبقاء دون اكتشاف داخل البنية التحتية الحيوية واستنزاف كل ما يهم.

إذا كنت مسؤولاً عن أمن المعلومات (CISO) أو قائد فريق أمن، فإن التهديدات التي تشكلها مجموعات التهديد المستمر المتقدمة (APTs) الصينية أصبحت الآن من أصعب المخاطر المدرجة في سجل مخاطر مجلس إدارتك. إليك ما تحتاج إلى معرفته - المجموعات الرئيسية، التكتيكات التي طورتها، وماذا تفعل حيال ذلك.

ما هي تهديدات فرق التهديد المتقدم الصينية (APT)؟

على عكس الهجمات الانتهازية، تتضمن التهديدات المستمرة المتقدمة (APTs) تخطيطًا وموارد ومثابرة كبيرة.

أهداف APT تشمل:

- التجسس السيبراني تمكين المراقبة وتعطيل البنية التحتية الحيوية والعمليات الحكومية في جميع أنحاء العالم.

- سرقة البيانات بما في ذلك الملكية الفكرية، الأسرار التجارية، أو المعلومات الحكومية القيمة.

غالبًا ما تكون فرق التهديدات المتقدمة الصينية مدعومة من الدولة، مما يمنحها إمكانية الوصول إلى أدوات متقدمة وتمويل كبير.

تشتهر مجموعات القرصنة الصينية بتركيزها على الصناعات الاستراتيجية، مثل:

- دفاع لتعطيل العمليات العسكرية وسلاسل الإمداد.

- مالية لزعزعة استقرار الاقتصادات الوطنية.

- تكنولوجيا لإعاقة أو سرقة التطورات التكنولوجية.

- شركات الاتصالات لمنع التواصل أو نشر المعلومات المضللة.

- الرعاية الصحية لكشف واستغلال سجلات الصحة العامة على نطاق واسع.

إذا كانت منظمتك تعمل في أي من هذه القطاعات، فإن فهم تكتيكات مجموعات التهديد المستمر المتقدم (APTs) الصينية أمر بالغ الأهمية. دعنا نحدد مجموعات التهديد المستمر المتقدم الصينية الرئيسية النشطة، إلى جانب الاتجاهات الحالية ودراسات الحالة التي يجب الانتباه إليها.

مجموعات القرصنة الصينية APT

يوجد العديد من المخترقين والمجموعات الصينية، ولكن إليك بعض المؤسسات APT الرئيسية التي يجب معرفتها.

- APT1 (تعليق الطاقم/ وحدة جيش التحرير الشعبي 61398): تعد APT1 واحدة من أقدم مجموعات التهديدات المستمرة المتقدمة (APT) الصينية التي تم تحديدها، وهي سيئة السمعة لاستهدافها منظمات القطاع الخاص الأمريكي للتجسس الإلكتروني.

- APT10 باندا حجريمعروف منذ عام 2009، ارتبطت المجموعة APT10 بحملات تستهدف العمليات الحكومية والعمليات العسكرية والأعمال التجارية عبر صناعات متعددة.

- APT41 مجموعة ونتىمجموعة تجمع بين التجسس برعاية الدولة والجريمة السيبرانية ذات الدوافع المالية. مدرج أعضاؤها في قائمة مكتب التحقيقات الفيدرالي مطلوب بشدة صفحة.

- APT27 (رسول الباندا)يركز APT27 على قطاعات مثل الحكومة، والفضاء الجوي، والتصنيع، والمراهنات، والدفاع، وغالبًا ما يستغل ثغرات الوصول عن بعد للتسلل إلى الأنظمة.

- إعصار الملحتم تسمية سولت تايفون على اسم لقب أطلقته مايكروسوفت، وهي نشطة منذ عام 2020، واشتهرت باختراق مزعوم لشبكات مزودي خدمة الإنترنت الأمريكية وأنظمة التنصت، بما في ذلك لومن تكنولوجيز وفيريزون وإيه تي آند تي.

اتجاهات القرصنة الصينية

تتطور مجموعات التهديد المتقدمة الصينية. فبينما كانت الحملات السابقة جريئة وواسعة النطاق، أصبحت العمليات الأخيرة أكثر سرية وتطوراً. فيما يلي بعض الاتجاهات التي يجب الانتباه إليها.

1. استخدام برامج الفدية لإخفاء التجسس الإلكتروني

يمكن لبعض عمليات اختراق الفرق المتقدمة (APT) إخفاء آلياتها خلف برامج ضارة وعمليات تبدو “مرة واحدة” هجمات برامج الفدية.

تم تحليل العديد من الاختراقات في السنوات الأخيرة وكشفت عن كونها أكثر من مجرد هجوم برمجيات فدية، بل جهود تجسس سيبراني أكثر تطوراً.

استخدام برامج الفدية تمنح الحكومات - مثل جمهورية الصين الشعبية - حجة للادعاء بأنها لم تكن مسؤولة، وإخفاء دوافعها الحقيقية، وتزويد الجهات الفاعلة بالتهديد بمكافأة مالية على خدماتها.

2. التشغيل عبر الشركات الخاصة

غالباً ما تعتمد العمليات السيبرانية الصينية على مقدمي خدمات خاصين.

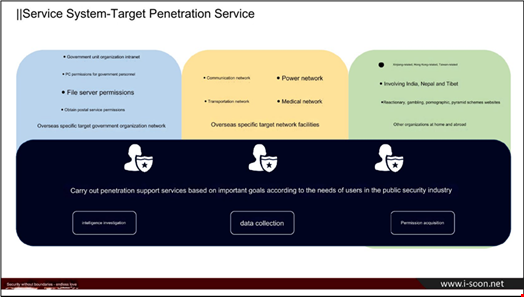

في فبراير 2024، كشف تسريب على جيت هاب عن مستندات داخلية تابعة لشركة iSoon، وهي شركة مقرها شنغهاي تدعم عمليات القرصنة نيابة عن بكين.

إنها تعلن عن “نظام خدمة APT” و “خدمات اختراق الأهداف” و “خدمات دعم المعركة”.”

نشرت مجلة إنفوسيوريتي شرائح العرض التقديمي من المجموعة، بما في ذلك حملة القرصنة هذه ضد حكومتي الهند ونيبال.

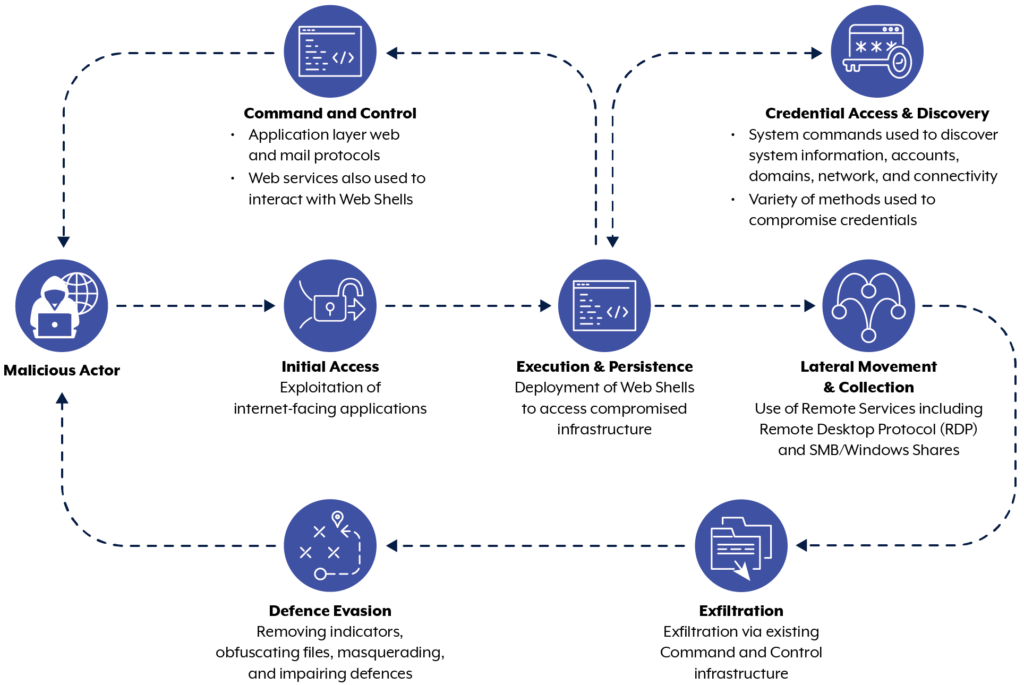

3. دمج طرق الهجمات السيبرانية

في عام 2024، لوحظ أن مجموعات التهديد الصينية تدمج أساليب هجوم مختلفة لزيادة تأثيرها.

على سبيل المثال، في هجوم أثر على الهند وتايوان وأستراليا والولايات المتحدة وهونغ كونغ، استخدمت مجموعة تسمى Evasive Panda:

- هجمات ثقب المياه الإلكترونية: يتضمن ذلك اختراق موقع ويب شهير للسماح بتوزيع البرامج الضارة.

- هجمات شبكات سلسلة التوريد عبر التسلل إلى جهات خارجية مثل البائعين أو مقدمي البرامج، يحصل المهاجمون على وصول غير مباشر إلى أهدافهم الرئيسية.

استولى المهاجمون على موقع بوذي تبتي، وموقع لترجمة اللغة التبتية، وموقع إخباري تبتي، والتي استضافت بعد ذلك برامج ضارة.

قال الخبراء, “من المستحيل معرفة المعلومات التي يسعون إليها بالضبط... [لكن] جهاز الضحية أشبه بكتاب مفتوح. يمكن للمهاجم الوصول إلى أي معلومات يريدها.”

دراسة حالة رفيعة المستوى: اختراق الصين لشركات الاتصالات الأمريكية

دعنا نلقي نظرة على مثال واقعي لنشاط مجموعة التهديد المتقدم المستمر الصينية لفهم نطاق عملياتها وتأثيرها.

على الأقل 8 شركات اتصالات أمريكية يزعم أن مجموعة صينية تدعى "تايفون الملح" (Salt Typhoon) اخترقت. تأثرت العديد من المنظمات الكبرى، بما في ذلك مكتب التحقيقات الفيدرالي (FBI) وفيريزون (Verizon) وإيه تي آند تي (AT&T) ولومن تكنولوجيز (Lumen Technologies)، وتم اختراق بيانات وصفية لأكثر من مليون شخص.

ووصلت العواقب إلى البيت الأبيض.

وذكرت تقارير إعلامية أن المتسللين يستهدفون سجلات المكالمات لكبار السياسيين والمسؤولين الأمريكيين، بما في ذلك دونالد ترامب، وكامالا هاريس، وجي دي فانس، وأعضاء في إدارة بايدن.

نفى السفير الصيني في واشنطن هذه الادعاءات ، مشيراً إلى أن الصين تعارض “الجرائم الإلكترونية بجميع أشكالها،” وفقًا لـ رويترز.

ومع ذلك، صرحت آن نيوبيرجر، نائبة مستشار الأمن القومي لشؤون الفضاء السيبراني والتكنولوجيا الناشئة،, “في الوقت الحالي، لا نعتقد أن أيًا منها قد أزال الجهات الفاعلة الصينية بالكامل من هذه الشبكات ... لذا هناك خطر استمرار اختراق الاتصالات.”

والأسوأ من ذلك، على الرغم من كونه ‘أحد أكبر اختراقات الاستخبارات في تاريخ الولايات المتحدة’،, إن بي سي نيوز أفادت بأن معظم الضحايا لم يتم إخطارهم بالخرق.

خلاصة القول

- الإبلاغ عن أوجه القصور المنظمات التي تعرضت للاختراق لا تقوم دائمًا بإبلاغ ضحاياها اختراقات البيانات.

- أضرار مستمرة يمكن لهجمات القراصنة المتقدمة المستمرة (APT) أن تبقى متغلغلة في الأنظمة عبر الإنترنت لفترة من الوقت، وتواصل استغلال واستخلاص بيانات حساسة.

استجابة إنفاذ القانون لهجمات التهديد المستمر المتقدم

هذا العام، ذكر مدير مكتب التحقيقات الفيدرالي كريستوفر ري أن دولًا مثل الصين تعتمد بشكل متزايد على “عمليات سيبرانية” لتقويض الحكومة الأمريكية.

عبر العالم، تتخذ الحكومات وجهات إنفاذ القانون إجراءات ضد مجموعات التهديد المستمر المتقدمة الصينية، لكن التحديات هائلة:

- الاتهامات والعقوبات ال وزارة العدل الأمريكية لقد وجّهت اتهامات لأعضاء في مجموعات التهديد المستمر المتقدم (APT) الصينية بتهمة التجسس السيبراني، وفرضت عقوبات على كيانات تدعم مثل هذه الأنشطة.

- مسؤولو الأمن السيبراني: مثال على ذلك، وكالة الأمن السيبراني والبنية التحتية (سايزا) موجود لتنظيم وتطبيق إجراءات الأمن السيبراني في الولايات المتحدة.

- التعاون الدولي تعمل منظمات مثل حلف الناتو وتحالف الاستخبارات "عينات الخمس" معًا لتبادل المعلومات الاستخباراتية وتحسين الدفاعات ضد التهديدات السيبرانية.

- إرشادات الأمن السيبراني وكالة الأمن القومي الأمريكية عقدت شراكة مؤخرًا مع وكالات أخرى ل أنشر ورقة بحثية على الأنشطة السيبرانية المرتبطة بجهة التهديد APT40.

لكن تحديد المصدر الدقيق لجميع الهجمات صعب بسبب عدم الكشف عن هوية العمليات السيبرانية واستخدام شبكات التوكيل. هذا يعني أن المنظمات الخاصة يجب أن تتخذ تدابير استباقية لحماية نفسها أيضًا.

كيف يمكنك حماية مؤسستك من تهديدات APT؟

يتطلب الدفاع ضد الهجمات المتقدمة المستمرة (APTs) نهجًا متعدد الطبقات.

إليك خطوات عملية لتعزيز أمن مؤسستك:

- إجراء تقييمات منتظمة للثغرات الأمنية: اختبر أنظمتك بانتظام لتحديد ومعالجة الثغرات الأمنية قبل أن يتمكن المهاجمون من استغلالها.

- ثقف فريقك: تدريب الموظفين على التعرف على التصيد الاحتيالي محاولات وغيرها من التكتيكات الاجتماعية التي تستخدمها مجموعات التهديد المتقدم، واتباع حماية البيانات بروتوكولات.

- مراقبة سلسلة التوريد الخاصة بك قم بتقييم البائعين الخارجيين وتنفيذ بروتوكولات أمنية لتقليل مخاطر هجمات سلسلة التوريد.

- استثمر في استخبارات التهديدات: استخدم الخدمات التي توفر بيانات في الوقت الفعلي حول التهديدات المحتملة التي تستهدف قطاعك.

إنهاء

في عام 2026، اخترق إعصار الملح الشبكات وحدها في أكثر من 80 دولة, ، من الاتصالات إلى النقل إلى الحكومة. جهات فاعلة صينية سكن في شبكة الكهرباء الأمريكية لمدة 300 يوم في عام 2023 قبل أن يتم اكتشافها. والمحتالون الآن اختبار خطوط أنابيب الهجوم المستقلة بالكامل والتي يقودها الذكاء الاصطناعي, والتي يتوقع الخبراء أن تنضج بسرعة على مدار العام.

من خلال فهم أساليب هذه المجموعات وأهدافها، يمكنك إعداد مؤسستك بشكل أفضل للدفاع ضدها. هذا يعني المراقبة المستمرة لسطح الهجوم الخارجي الخاص بك، والتحقق من سلسلة التوريد الخاصة بك، والاستثمار في معلومات التهديدات، وسد الثغرات التي تستغلها مجموعات APT الصينية بشكل روتيني.

يمكنك أيضًا جدولة عرض توضيحي لخدمة EASM من CybelAngel اليوم ومعرفة كيف يمكنها حماية مؤسستك حتى من أكثر تهديدات APT تطوراً.