Cyber Espionage and APTs: Chinese Threat Groups in 2026

Inhaltsübersicht

- Was sind chinesische APT-Bedrohungen?

- Chinesische APT-Hackergruppen

- Chinesische Hacking-Trends

- 1. Verwendung von Ransomware zur Verschleierung von Cyberspionage

- 2. Betrieb über private Unternehmen

- 3. Verschmelzung von Cyberangriffsmethoden

- Eine hochkarätige Fallstudie: China hackt US-Telekommunikationsdienste

- Mitbringsel

- Reaktion der Strafverfolgungsbehörden auf APTs

- Wie können Sie Ihr Unternehmen vor APT-Bedrohungen schützen?

- Einpacken

Right now, in 2026, Chinese state-sponsored hackers are sitting inside networks they breached years ago — and most of their victims still don’t know.

This is what Advanced Persistent Threats (APTs) actually look like in 2026. Not smash-and-grab ransomware. Not noisy phishing. Quiet, patient, multi-year campaigns designed to sit undetected inside critical infrastructure and exfiltrate whatever matters.

If you’re a CISO or security lead, Chinese APTs are now one of the hardest threats on your board’s risk register. Here’s what you need to know — the main groups, the tactics they’ve evolved, and what to do about it.

Was sind chinesische APT-Bedrohungen?

Im Gegensatz zu opportunistischen Angriffen erfordern APTs ein hohes Maß an Planung, Ressourcen und Ausdauer.

Zu den Zielen der APT gehören:

- Cyberspionage: Ermöglicht die Überwachung und Störung kritischer Infrastrukturen und staatlicher Operationen weltweit.

- Datendiebstahl: Dazu gehören geistiges Eigentum, Geschäftsgeheimnisse oder wertvolle Regierungsinformationen.

Chinesische APTs werden häufig vom Staat unterstützt, was ihnen Zugang zu fortschrittlichen Tools und erheblichen finanziellen Mitteln verschafft.

Chinesische Hackergruppen sind dafür bekannt, dass sie sich auf strategische Branchen konzentrieren, wie z. B:

- Verteidigung: Unterbrechung militärischer Operationen und Lieferketten.

- Finanzen: Die Volkswirtschaften zu destabilisieren.

- Technologie: Technologische Entwicklungen zu behindern oder zu stehlen.

- Telekommunikationsunternehmen: Kommunikation zu blockieren oder Desinformationen zu verbreiten.

- Gesundheitswesen: Offenlegung und Nutzung von Gesundheitsdaten in großem Umfang.

Wenn Ihr Unternehmen in einem dieser Sektoren tätig ist, ist es wichtig, die Taktiken der chinesischen APTs zu verstehen. Im Folgenden werden die wichtigsten chinesischen APT-Gruppen sowie aktuelle Trends und Fallstudien vorgestellt, die es zu beachten gilt.

Chinesische APT-Hackergruppen

Es gibt viele chinesische Hacker und Gruppen, aber hier sind einige der wichtigsten APT-Organisationen, die man kennen sollte.

- APT1 (Kommentar Crew/ PLA-Referat 61398): Als eine der ersten identifizierten chinesischen APT-Gruppen ist APT1 dafür berüchtigt, Cyberspionage gegen amerikanische Organisationen des Privatsektors zu betreiben.

- APT10 (Steinpanda): APT10 ist seit 2009 bekannt und wird mit Kampagnen in Verbindung gebracht, die auf Regierungsoperationen, militärische Operationen und Unternehmen in verschiedenen Branchen abzielen.

- APT41 (Winnti-Gruppe): Eine Gruppe, die staatlich geförderte Spionage mit finanziell motivierter Cyberkriminalität verbindet. Ihre Mitglieder sind auf der Liste des FBI Meistgesucht Seite.

- APT27 (Abgesandter Panda): APT27 konzentriert sich auf Sektoren wie Regierung, Luft- und Raumfahrt, Produktion, Wetten und Verteidigung und nutzt häufig Schwachstellen im Fernzugriff aus, um in Systeme einzudringen.

- Salz-Taifun: Salt Typhoon, benannt nach einem Spitznamen von Microsoft und seit 2020 aktiv, ist dafür bekannt, dass er angeblich in die Netzwerke und Abhörsysteme von US-Internetanbietern eindringt, darunter Lumen Technologies, Verizon und AT&T.

Chinesische Hacking-Trends

Die chinesischen APTs entwickeln sich weiter. Während frühere Kampagnen mutig und groß angelegt waren, sind die jüngsten Operationen verdeckter und raffinierter geworden. Hier sind einige Trends, die es zu beobachten gilt.

1. Verwendung von Ransomware zur Verschleierung von Cyberspionage

Einige APT-Hacking-Operationen können ihre Aktivitäten hinter Malware und scheinbar "einmaligen" Aktionen verbergen. Ransomware-Angriffe.

In den letzten Jahren wurden mehrere Angriffe analysiert und es stellte sich heraus, dass es sich nicht nur um einen Ransomware-Angriff handelte, sondern vielmehr um einen ausgeklügelten Cyberspionageversuch.

Verwendung von Ransomware gibt Regierungen - wie der Volksrepublik China - einen Vorwand, um zu behaupten, sie seien nicht verantwortlich, ihre wahren Motive zu verbergen und den Bedrohungsakteuren eine finanzielle Belohnung für ihre Dienste zukommen zu lassen.

2. Betrieb über private Unternehmen

Chinesische Cyberoperationen stützen sich häufig auf private Dienstleister.

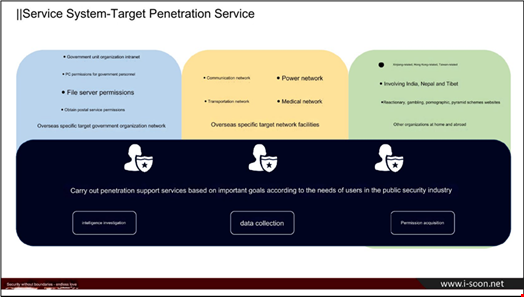

In February 2024, a leak on GitHub exposed internal documents die zu iSoon gehören, einem in Shanghai ansässigen Unternehmen, das im Auftrag Pekings Hacking-Aktivitäten unterstützt.

Es wirbt für ein "APT-Service-System", "Zielpenetrationsdienste" und "Kampfunterstützungsdienste".

Infosecurity Magazin veröffentlicht Präsentationsfolien der Gruppe, einschließlich dieser Hacking-Kampagne gegen die indische und nepalesische Regierung.

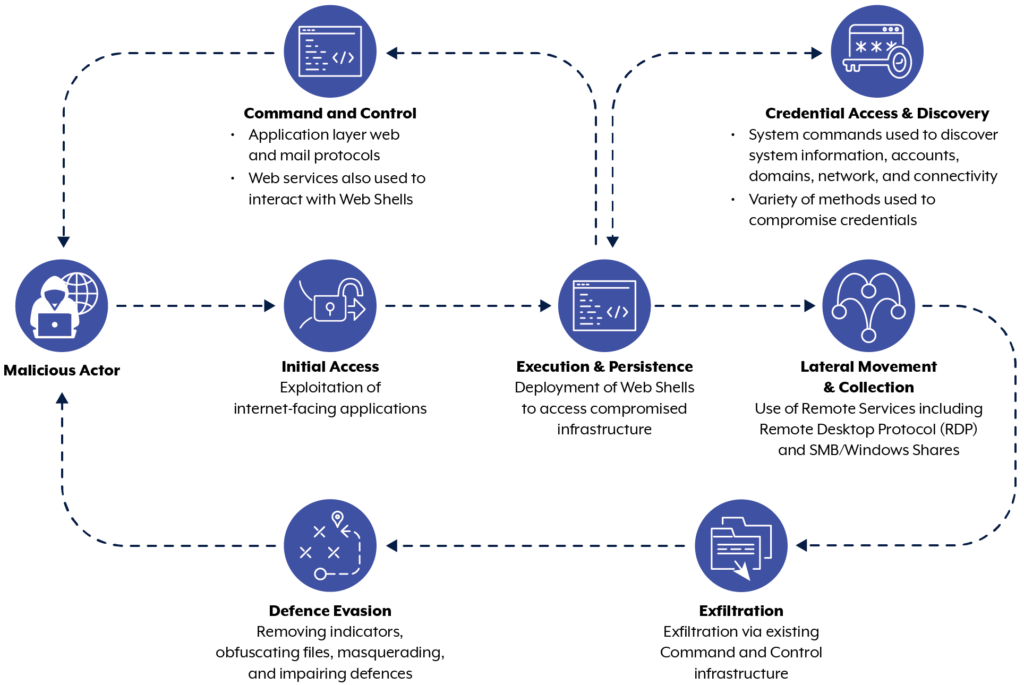

3. Verschmelzung von Cyberangriffsmethoden

Im Jahr 2024 wurden chinesische Bedrohungsgruppen dabei beobachtet, wie sie verschiedene Angriffsmethoden kombinierten, um ihre Wirkung zu verstärken.

Bei einem Angriff, der Indien, Taiwan, Australien, die USA und Hongkong betraf, verwendete beispielsweise eine Gruppe namens Evasive Panda:

- Cyberangriffe mit Wasserlöchern: Dabei wird eine beliebte Website kompromittiert, um die Verbreitung von Malware zu ermöglichen.

- Cyberangriffe auf die Lieferkette: Durch die Infiltrierung von Drittanbietern oder Softwareanbietern erhalten Angreifer indirekten Zugang zu ihren primären Zielen.

Die Angreifer übernahmen eine Website zum tibetischen Buddhismus, eine Übersetzungsseite für tibetische Sprache und eine tibetische Nachrichtenseite, auf der dann Schadsoftware installiert wurde.

Experten sagen, "Es ist unmöglich, genau zu wissen, hinter welchen Informationen sie her sind... [aber] der Rechner des Opfers ist wie ein offenes Buch. Der Angreifer kann auf alle Informationen zugreifen, die er will.

Eine hochkarätige Fallstudie: China hackt US-Telekommunikationsdienste

Schauen wir uns ein reales Beispiel für chinesische APT-Aktivitäten an, um den Umfang und die Auswirkungen ihrer Operationen zu verstehen.

Zumindest 8 US-Telekommunikationsanbieter wurden mutmaßlich von der chinesischen Gruppe Salt Typhoon gehackt. Mehrere große Organisationen waren betroffen, darunter das FBI, Verizon, AT&T und Lumen Technologies, und die Metadaten von über einer Million Menschen wurden gehackt.

Und die Folgen reichten bis ins Weiße Haus.

Medienberichten zufolge hatten es die Hacker auf die Anruflisten hochrangiger Politiker und US-Beamter abgesehen, darunter Donald Trump, Kamala Harris, JD Vance und Mitglieder der Regierung Biden.

Die chinesische Botschaft in Washington wies die Behauptungen zurück und erklärte, China sei gegen "Cyber-Diebstähle in allen Formen". laut Reuters.

Anne Neuberger, die stellvertretende Nationale Sicherheitsberaterin für Cyber- und neue Technologien, erklärte dagegen, "Im Moment glauben wir nicht, dass die chinesischen Akteure vollständig aus diesen Netzwerken entfernt wurden ... daher besteht das Risiko, dass die Kommunikation weiterhin beeinträchtigt wird."

Schlimmer noch, obwohl es sich um "eine der größten geheimdienstlichen Kompromittierungen in der Geschichte der USA" handelt, NBC-Nachrichten berichtete, dass die meisten Opfer nicht über die Sicherheitsverletzung informiert worden waren.

Mitbringsel

- Mängel in der Berichterstattung: Gehackte Organisationen informieren ihre Opfer nicht immer über Datenschutzverletzungen.

- Laufende Schäden: APT-Cyberangriffe können einige Zeit lang in Online-Systemen verbleiben und diese weiter ausbeuten und extrahieren sensible Daten.

Reaktion der Strafverfolgungsbehörden auf APTs

In diesem Jahr wies FBI-Direktor Christopher Wray darauf hin, dass Nationen wie China sich zunehmend auf "Cyber-Operationen" um die US-Regierung zu untergraben.

Auf der ganzen Welt gehen Regierungen und Strafverfolgungsbehörden gegen chinesische APTs vor, doch die Herausforderungen sind immens:

- Anklagen und Sanktionen: Die US-Justizministerium hat gegen Mitglieder chinesischer APT-Gruppen Anklage wegen Cyberspionage erhoben, und gegen Einrichtungen, die solche Aktivitäten unterstützen, wurden Sanktionen verhängt.

- Regulierungsbehörden für Cybersicherheit: So hat beispielsweise die Agentur für Cybersicherheit und Infrastruktursicherheit (CISA) besteht, um Maßnahmen zur Cybersicherheit in den USA zu regulieren und durchzusetzen.

- Internationale Zusammenarbeit: Organisationen wie die NATO und das Geheimdienstbündnis Five Eyes arbeiten zusammen, um Informationen auszutauschen und den Schutz vor Cyberbedrohungen zu verbessern.

- Hinweise zur Cybersicherheit: Die Nationale Sicherheitsbehörde der USA hat sich kürzlich mit anderen Behörden zusammengetan, um eine Zeitung veröffentlichen über Cyber-Aktivitäten im Zusammenhang mit dem Bedrohungsakteur APT40.

Allerdings ist es aufgrund der Anonymität von Cyberoperationen und der Verwendung von Proxy-Netzen schwierig, die genaue Quelle aller Angriffe zu ermitteln. Dies bedeutet, dass auch private Organisationen proaktive Maßnahmen ergreifen müssen, um sich zu schützen.

Wie können Sie Ihr Unternehmen vor APT-Bedrohungen schützen?

Die Verteidigung gegen APTs erfordert einen mehrschichtigen Ansatz.

Im Folgenden finden Sie konkrete Schritte zur Verbesserung der Sicherheit in Ihrem Unternehmen:

- Durchführung regelmäßiger Schwachstellenbewertungen: Testen Sie Ihre Systeme regelmäßig, um Schwachstellen zu erkennen und zu beheben, bevor Angreifer sie ausnutzen können.

- Bilden Sie Ihr Team aus: Schulung der Mitarbeiter zur Erkennung Phishing und andere Social-Engineering-Taktiken, die von APT-Gruppen eingesetzt werden, und die datenschutz Protokolle.

- Überwachen Sie Ihre Lieferkette: Prüfen Sie Drittanbieter und implementieren Sie Sicherheitsprotokolle, um das Risiko von Angriffen in der Lieferkette zu verringern.

- Investieren Sie in Bedrohungsdaten: Nutzen Sie Dienste, die Echtzeitdaten über potenzielle Bedrohungen für Ihre Branche liefern.

Einpacken

In 2026, Salt Typhoon alone has compromised networks in more than 80 countries, from telecommunications to transportation to government. Chinese actors dwelled in the US electric grid for 300 days in 2023 before being discovered. And threat actors are now testing fully autonomous AI-driven attack pipelines, which experts expect to mature rapidly through the year.

By understanding the methods and goals of these groups, you can better prepare your organization to defend against them. That means continuous monitoring of your external attack surface, vetting your supply chain, investing in threat intelligence, and closing the gaps that Chinese APT groups routinely exploit.

You can also schedule a demo of CybelAngel’s EASM service today and see how it can protect your organization against even the most sophisticated APT threats.