Ciberespionaje y APTs: Grupos de Amenaza Chinos en 2026

Tabla de contenido

Ahora, en 2026, hackers patrocinados por el estado chino están dentro de redes que violaron hace años, y la mayoría de sus víctimas aún no lo saben.

Así es como se ven realmente las Amenazas Persistentes Avanzadas (APTs) en 2026. No ransomware de "golpear y huir". No phishing ruidoso. Campañas silenciosas, pacientes y de varios años diseñadas para permanecer sin ser detectadas dentro de infraestructuras críticas y exfiltrar lo que importa.

Si eres un CISO o líder de seguridad, las APT chinas son ahora una de las amenazas más difíciles en el registro de riesgos de tu junta directiva. Aquí tienes lo que necesitas saber: los grupos principales, las tácticas que han evolucionado y qué hacer al respecto.

Amenazas APT chinas

A diferencia de los ataques oportunistas, las APT implican una planificación, recursos y persistencia significativos.

Los objetivos de APT incluyen:

- Ciberespionaje: Habilitación de la vigilancia y la interrupción de la infraestructura crítica y las operaciones gubernamentales en todo el mundo.

- Robo de datos Incluida la propiedad intelectual, los secretos comerciales o la información valiosa del gobierno.

Los APT chinos a menudo cuentan con el patrocinio del estado, lo que les da acceso a herramientas avanzadas y financiación sustancial.

Los grupos de hackers chinos son conocidos por su enfoque en industrias estratégicas, tales como:

- Defensa: Para interrumpir operaciones militares y cadenas de suministro.

- Finanzas Para desestabilizar las economías nacionales.

- Tecnología Obstaculizar o robar desarrollos tecnológicos.

- Empresas de telecomunicaciones: Para bloquear la comunicación o difundir desinformación.

- Sanidad Exponer y explotar registros de salud pública a gran escala.

Si su organización opera en alguno de estos sectores, entonces comprender las tácticas de los APT chinos es fundamental. Identifiquemos los principales grupos APT chinos activos, junto con las tendencias actuales y los estudios de caso que debe tener en cuenta.

Grupos de hacking APT chinos

Hay muchos hackers y grupos chinos, pero aquí están algunas de las principales organizaciones APT que debes conocer.

- APT1 (Comment Crew/ Unidad 61398 del Ejército Popular de Liberación): Uno de los primeros grupos APT chinos identificados, APT1 es infame por atacar a organizaciones del sector privado de Estados Unidos para realizar ciberespionaje.

- APT10 Panda de PiedraConocido desde 2009, el APT10 ha sido vinculado a campañas que se dirigen a operaciones gubernamentales, militares y empresariales en diversas industrias.

- APT41 (Grupo Winnti)Un grupo que combina el espionaje patrocinado por el estado con el cibercrimen por motivos financieros. Sus miembros figuran en la lista del FBI Los más buscados página.

- APT27 (Panda emisario): Centrada en sectores como la administración pública, la industria aeroespacial, la fabricación, las apuestas y la defensa, APT27 suele aprovechar las vulnerabilidades de acceso remoto para infiltrarse en los sistemas.

- Tifón de Sal: Nombrado en honor a un apodo de Microsoft y activo desde 2020, Salt Typhoon es famoso por presuntamente violar las redes de proveedores de servicios de Internet de EE. UU. y los sistemas de interceptación, incluidos Lumen Technologies, Verizon y AT&T.

Tendencias de hacking en China

Las APT chinas están evolucionando. Si bien las campañas anteriores fueron audaces y a gran escala, las operaciones recientes se han vuelto más encubiertas y sofisticadas. Aquí hay algunas tendencias a tener en cuenta.

1. Usar ransomware para encubrir espionaje cibernético

Algunas operaciones de hackeo APT pueden ocultar sus mecanismos detrás de malware y aparentemente “únicas” ataques de ransomware.

Varias intrusiones han sido analizadas en los últimos años y se ha revelado que son algo más que un simple ataque de ransomware, sino más bien un esfuerzo de ciberespionaje más sofisticado.

Usando ransomware brinda a los gobiernos —como la República Popular China— una excusa para afirmar que no fueron responsables, ocultar sus verdaderas intenciones y proporcionar a los actores de la amenaza una recompensa financiera por sus servicios.

2. Operación a través de empresas privadas

Las operaciones cibernéticas chinas a menudo dependen de proveedores de servicios privados.

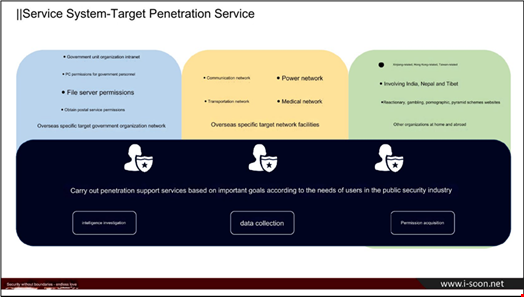

En febrero de 2024, una filtración en GitHub expuso documentos internos perteneciente a iSoon, una empresa con sede en Shanghái que apoya operaciones de piratería informática en nombre de Pekín.

Anuncia un “sistema de servicio APT”, “servicios de penetración de objetivos” y “servicios de apoyo de combate”.”

Infosecurity Magazine publicó diapositivas de presentación del grupo, incluida esta campaña de pirateo contra los gobiernos indio y nepalí.

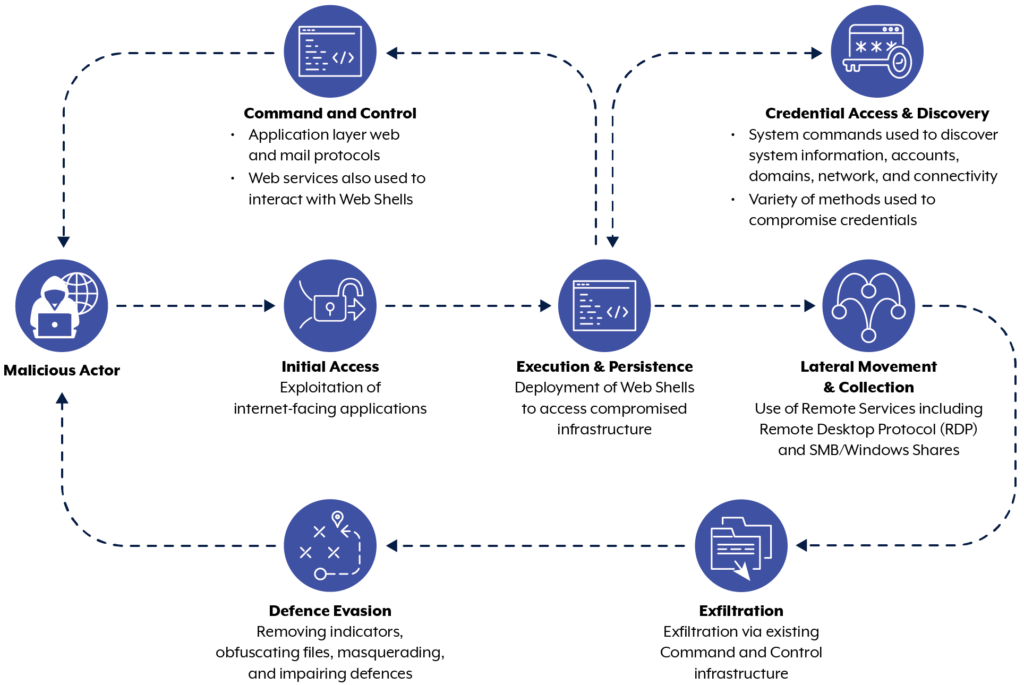

3. Fusión de métodos de ciberataque

En 2024, se ha observado que grupos de amenaza chinos están combinando diferentes métodos de ataque para aumentar su impacto.

Por ejemplo, en un ataque que afectó a la India, Taiwán, Australia, Estados Unidos y Hong Kong, un grupo llamado Evasive Panda utilizó:

- Ataques cibernéticos de "water hole" Esto implica comprometer un sitio web popular para permitir la distribución de malware.

- Ciberataques en la cadena de suministro: Al infiltrarse en proveedores externos o proveedores de software, los atacantes obtienen acceso indirecto a sus objetivos principales.

Los atacantes se apoderaron de un sitio web de budismo tibetano, un sitio de traducción al idioma tibetano y un sitio de noticias tibetano, que luego alojaron malware.

Los expertos dijeron, “Es imposible saber exactamente qué información buscan... [pero] la máquina de la víctima es como un libro abierto. El atacante puede acceder a cualquier información que desee”.”

Un caso de estudio de alto perfil: espionaje informático chino a empresas de telecomunicaciones estadounidenses

Veamos un ejemplo real de actividad de APT china para comprender el alcance y el impacto de sus operaciones.

Al menos 8 proveedores de telecomunicaciones de EE. UU. fueron presuntamente hackeadas por el grupo chino Salt Typhoon. Varias organizaciones grandes se vieron afectadas, incluidas el FBI, Verizon, AT&T y Lumen Technologies, y los metadatos de más de un millón de personas fueron hackeados.

Y las consecuencias llegaron hasta la Casa Blanca.

Los informes de los medios declararon que los hackers estaban atacando los registros de llamadas de altos políticos y funcionarios estadounidenses, incluidos Donald Trump, Kamala Harris, JD Vance y miembros de la administración Biden.

La Embajada china en Washington negó las acusaciones y declaró que China se oponía “robos cibernéticos en todas sus formas,” según Reuters.

Sin embargo, Anne Neuberger, la Asesora Adjunta de Seguridad Nacional para el Ciberespacio y la Tecnología Emergente, declaró:, “Por ahora, no creemos que ninguno haya eliminado completamente a los actores chinos de estas redes... por lo que existe el riesgo de compromisos continuos en las comunicaciones.”

Peor aún, a pesar de ser ‘una de las mayores violaciones de inteligencia en la historia de EE. UU.’, NBC Noticias informó que la mayoría de las víctimas no habían sido notificadas de la brecha.

Conclusiones

- Reportar deficiencias: Las organizaciones pirateadas no siempre informan a sus víctimas de brechas de datos.

- Daño continuo Los ciberataques APT pueden permanecer alojados en sistemas en línea durante algún tiempo, continuando explotando y extrayendo datos sensibles.

Respuesta de las fuerzas del orden a las A.P.T.

Este año, el director del FBI, Christopher Wray, mencionó que naciones como China recurren cada vez más a “operaciones cibernéticas” socavar al gobierno de EE. UU.

En todo el mundo, los gobiernos y las agencias de aplicación de la ley están tomando medidas contra los APT chinos, pero los desafíos son inmensos:

- Acusaciones formales y sanciones: El Departamento de Justicia de los Estados Unidos ha acusado a miembros de grupos APT chinos de ciberespionaje y se han impuesto sanciones a entidades que apoyan dichas actividades.

- Reguladores de ciberseguridad: Por ejemplo, la Agencia de Ciberseguridad e Infraestructura (CISAexiste para regular y hacer cumplir las medidas de ciberseguridad en los EE. UU.

- Colaboración internacional: Organizaciones como la OTAN y la alianza de inteligencia de los Cinco Ojos están trabajando juntas para compartir inteligencia y mejorar las defensas contra las ciberamenazas.

- Avisos de ciberseguridad: La Agencia de Seguridad Nacional de los Estados Unidos se asoció recientemente con otras agencias para publicar un artículo sobre actividades cibernéticas asociadas con el actor de la amenaza APT40.

Sin embargo, determinar el origen exacto de todos los ataques es difícil debido al anonimato de las operaciones cibernéticas y el uso de redes proxy. Esto significa que las organizaciones privadas también deben tomar medidas proactivas para protegerse.

¿Cómo puedes proteger a tu organización de las amenazas APT?

La defensa contra las APT requiere un enfoque de múltiples capas.

Aquí tienes pasos prácticos para mejorar la seguridad de tu organización:

- Realiza evaluaciones de vulnerabilidad periódicas Pruebe regularmente sus sistemas para identificar y parchear vulnerabilidades antes de que los atacantes puedan explotarlas.

- Educa a tu equipo Capacitar a los empleados para reconocer phishing intentos y otras tácticas de ingeniería social utilizadas por grupos APT, y seguir protección de datos protocolos.

- Supervisa tu cadena de suministro: Evalúe a los proveedores externos e implemente protocolos de seguridad para reducir el riesgo de ataques a la cadena de suministro.

- Invertir en inteligencia de amenazas: Utilice servicios que proporcionen datos en tiempo real sobre amenazas potenciales dirigidas a su industria.

Terminando

En 2026, Salt Typhoon por sí solo ha comprometido redes en más de 80 países, desde telecomunicaciones hasta transporte y gobierno. Actores chinos residió en la red eléctrica de EE. UU. durante 300 días en 2023 antes de ser descubiertas. Y los actores de amenazas ahora probando pipelines de ataque totalmente autónomos impulsados por IA, lo que los expertos esperan que madure rápidamente a lo largo del año.

Al comprender los métodos y objetivos de estos grupos, podrá preparar mejor a su organización para defenderse de ellos. Eso significa monitorear continuamente su superficie de ataque externa, verificar su cadena de suministro, invertir en inteligencia de amenazas y cerrar las brechas que los grupos APT chinos explotan habitualmente.

También puedes programar una demostración del servicio EASM de CybelAngel hoy mismo y ver cómo puede proteger a tu organización incluso contra las amenazas APT más sofisticadas.