20 gängige Arten von Malware: Was sie tun und wie man sie vermeidet

Inhaltsübersicht

- 1. Ransomware

- 2. Spionageprogramme

- 3. Trojaner

- 4. Würmer

- 5. Rootkits

- 6. Keylogger

- 7. Dateilose Malware

- 8. Adware

- 9. Hintertüren

- 10. Botnetze

- 11. Logikbomben

- 12. Polymorphe Malware

- 13. Ransomworms

- 14. Kryptojäger

- 15. Mobile Malware

- 16. Malvertising

- 17. RATs (Fernzugriffstrojaner)

- 18. Bootkits

- 19. Makro-Viren

- 20. Unerlaubte Sicherheitssoftware

- Bewährte Verfahren zur Bekämpfung von Malware im Bereich der Cybersicherheit

- Abschließende Gedanken

Malware ist nicht nur ein Ärgernis. Sie ist ein bewegliches Ziel. An einem Tag ist es eine gefälschte Rechnung in Ihrem Posteingang. Am nächsten Tag ist es eine Ransomware, die Ihr gesamtes Netzwerk lahmlegt. Und manchmal gibt es mehrere verschiedene Arten von Malware-Angriffen, die gleichzeitig wirken.

Keine zwei Malware-Angriffe sehen gleich aus. Aber sie beginnen alle mit bekannten Bausteinen. Im Folgenden werden 20 der häufigsten Malware-Typen vorgestellt. Sie erfahren, was sie tun, wie sie verwendet werden und wie Sie sie vermeiden können, bevor sie Fuß fassen.

1. Ransomware

Ransomware-Angriffe sind bösartige Programme, die Daten verschlüsseln und den Entschlüsselungsschlüssel zurückhalten, bis ein Lösegeld gezahlt wird, oft mit der Drohung, gestohlene Dateien zu veröffentlichen.

- Wie Ransomware funktioniert: Cyberkriminelle verschaffen sich in der Regel über Phishing-E-Mails, ungeschützte RDP-Ports oder anfällige Internet-Anlagen Zugang. Wenn sie einmal drin sind, bewegen sie sich seitlich, erweitern ihre Privilegien und finden wertvolle Systeme, die sie verschlüsseln können.

- Wie man es aufhalten kann: CISAs Ransomware-Leitfaden empfiehlt, Backups wichtiger Daten zu erstellen, ein Null-Vertrauensmodell für Ihre Computernetzwerke zu implementieren, Software regelmäßig zu patchen, den Fernzugriff einzuschränken und alle Dienste mit einer phishing-resistenten MFA zu versehen.

- Beispiele für Ransomware: Es gibt viele neue Ransomware-Gruppen, die man kennen sollte, darunter Luchs, Cl0p, Akira, RansomHubund LockBit. Diese bieten Ransomware-as-a-Service (RaaS) an und ermöglichen es jedem, mit ihren Plug-and-Play-Lösungen Cyberangriffe durchzuführen.

2. Spionageprogramme

Spyware ist ein bösartiges Programm, das die Aktivitäten des Benutzers ohne dessen Zustimmung überwacht und Folgendes aufzeichnet sensible Daten wie Tastatureingaben, Kennwörter, Browserverlauf und sogar Kamera- oder Mikrofoneingaben.

- Wie Spyware funktioniert: Er wird oft mit legitim aussehenden Anwendungen gebündelt oder über Phishing-Links verbreitet. Einmal installiert, sammelt er unbemerkt sensible Informationen. Einige Varianten werden für die gezielte Überwachung verwendet, während andere Zugangsdaten stehlen zum Wiederverkauf.

- Wie man es aufhalten kann: Es gibt einige Programme, die Spyware blockieren. Sie können auch Endpunkt-Erkennungstools verwenden, eine strenge Rechteverwaltung durchsetzen, Ihr Team über verdächtige Downloads aufklären und Sicherheitskontrollen für mobile Geräte durchsetzen.

- Beispiel für Spyware: Das Pegasus-Projekt, das von einem Konsortium aus Journalisten und Amnesty International geleitet wird, hat aufgedeckt, dass eine von der NSO Group entwickelte Spionagesoftware eingesetzt wurde, um Journalisten, Aktivisten und Politiker weltweit heimlich zu überwachen.

Ein Video von Amnesty International zur Erläuterung des Pegasus-Spionageskandals. Quelle.

3. Trojaner

Wie die berühmte griechische Sage vom trojanischen Pferd tarnen sich Computer-Trojaner als legitime Software oder Dateien, enthalten aber versteckten bösartigen Code, der Angreifern Zugang oder Kontrolle verschaffen soll.

- Wie Trojaner funktionieren: Sie werden oft über E-Mail-Anhänge, gefälschte Software-Downloads oder verseuchte Werbung verbreitet. Sobald sie ausgeführt werden, können sie Backdoors installieren, Daten stehlen oder zusätzliche Malware auf das System bringen.

- Wie man sie aufhält: Verwenden Sie E-Mail-Filter, wenden Sie Sandboxing für unbekannte Dateien an und blockieren Sie die Ausführung ungeprüfter Software. Wenden Sie das Prinzip der geringsten Privilegien an, um den Zugriff von bösartigem Code zu begrenzen.

- Beispiel Trojaner: Emotet ist ein Trojaner, der nach dem Anklicken eines bösartigen Links andere Malware auf Computersysteme herunterlädt oder dort ablegt.

4. Würmer

Würmer sind selbstreplizierende Malware-Infektionen, die sich ohne Benutzerinteraktion in Netzwerken verbreiten und häufig weitreichende Störungen verursachen.

- Wie Würmer funktionieren: Sie nutzen ungepatchte Sicherheitslücken oder schwache Anmeldeinformationen aus, um sich seitlich durch Systeme zu bewegen. Im Gegensatz zu Trojanern müssen sie die Benutzer nicht austricksen. Sie bewegen sich von selbst und suchen nach weiteren Zielen.

- Wie man sie aufhält: Setzen Sie Prioritäten beim Patching, isolieren Sie Netzwerksegmente und überwachen Sie ungewöhnlichen internen Datenverkehr. Außerdem sollten Sie Systeme zur Erkennung von Eindringlingen einsetzen, um unbefugten Zugriff und schnelle Seitwärtsbewegungen zu erkennen.

- Beispiel Wurm: Im Jahr 2017 nutzte der WannaCry-Wurm den EternalBlue-Exploit, um sich automatisch zu verbreiten, und infizierte in nur wenigen Tagen über 300.000 Computer.

5. Rootkits

Rootkits sind heimliche Tools, die sich tief in einem System verstecken, um Angreifern langfristigen, versteckten Zugriff zu ermöglichen, oft ohne Warnmeldungen auszulösen.

- Wie Rootkits funktionieren: Sie betten sich in das Betriebssystem oder die Firmware ein und verbergen bösartige Aktivitäten wie die Protokollierung von Tastatureingaben oder die Manipulation von Dateien. Sie sind schwer zu erkennen und noch schwieriger zu entfernen.

- Wie man sie aufhält: Achten Sie auf ungewöhnliches Systemverhalten, und führen Sie Integritätsprüfungen auf Kernel-Ebene durch. Denken Sie daran, dass die Wiederherstellung infizierter Computersysteme von bekannt guten Backups die einzige sichere Methode zur Beseitigung einer Rootkit-Infektion sein kann.

- Beispiel für ein Rootkit: 2005 baute Sony BMG ein Rootkit in seine Musik-CDs ein, um den Kopierschutz zu verstärken, aber es setzte die Benutzer auch ernsthaften Sicherheitsrisiken aus. Angreifer nutzten es schnell aus, um Malware auf den betroffenen Systemen zu verstecken.

Video-Dokumentation über den Sony BMG Rootkit-Skandal. Quelle.

6. Keylogger

Keylogger zeichnen jeden Tastenanschlag eines Benutzers auf und erfassen Kennwörter, Nachrichten, Kreditkartennummern und andere sensible Daten.

- Wie Keylogger funktionieren: Sie können installiert werden durch Phishing E-Mails, bösartige Downloads oder mit Trojanern gebündelt. Einige laufen unbemerkt im Hintergrund, andere nutzen Hardware, die direkt an ein Gerät angeschlossen ist.

- Wie man sie aufhält: Verwenden Sie Endpunktschutz mit Verhaltensanalyse, schränken Sie Administratorrechte ein und aktivieren Sie Zwei-Faktor-Authentifizierung, um die Auswirkungen gestohlener Anmeldedaten zu verringern.

- Beispiel für einen Keylogger: Olympic Vision ist ein kostengünstiger Keylogger, der für $25 auf dem Schwarzmarkt verkauft wird und bei BEC-Angriffen (Business Email Compromise) in den USA, dem Nahen Osten und Asien eingesetzt wurde.

7. Dateilose Malware

Dateilose Malware ist nicht auf herkömmliche Dateien angewiesen, um ein System zu infizieren. Stattdessen wird sie im Arbeitsspeicher ausgeführt, was ihre Erkennung und Entfernung erheblich erschwert.

- So funktioniert dateilose Malware: Er missbraucht oft legitime Tools, um bösartige Befehle auszuführen. Da er keine oder nur wenige Spuren auf der Festplatte hinterlässt, kann er viele Antivirenprogramme und Firewalls umgehen.

- Wie man es aufhalten kann: Ihr Sicherheitsteam sollte die Skriptnutzung und die Speicheraktivität überwachen, den Zugriff auf Verwaltungstools einschränken und das Befehlszeilenverhalten auf allen Endgeräten protokollieren.

- Beispiel für dateilose Malware: Die Astaroth-Malware-Kampagne nutzte integrierte Windows-Dienstprogramme, um ihre Aktivitäten zu verbergen. Auf diese Weise konnte sie sich der Entdeckung entziehen und gleichzeitig Anmeldedaten und Systeminformationen stehlen.

8. Adware

Adware ist eine Form von Malware, die Benutzer mit unerwünschter Werbung und Pop-ups überflutet und sie oft auf bösartige Websites umleitet oder ihre Aktivitäten unerlaubt verfolgt.

- So funktioniert Adware: Er wird häufig mit kostenloser Software oder Browser-Erweiterungen gebündelt. Einmal installiert, kann es Suchergebnisse manipulieren, Geräte verlangsamen und als Einfallstor für ernstere Bedrohungen dienen.

- Wie man es aufhalten kann: Denken Sie daran, alle Software vor der Installation zu überprüfen und die Berechtigungen für Browsererweiterungen einzuschränken. Scannen Sie Ihre Geräte regelmäßig und klären Sie Ihre Nutzer über die Risiken von "kostenlosen" Downloads auf.

- Beispiel für Adware: Fireball infizierte über 250 Millionen Geräte, indem er sich an legitim aussehende Software anhängte. Außerdem konnte er bösartigen Code ausführen, was ihn zu einer potenziellen Hintertür machte.

9. Hintertüren

Hintertüren sind versteckte Zugänge zu einem System, die die normale Authentifizierung umgehen und Angreifern unbemerkt ständigen Zugriff ermöglichen.

- Wie Hintertüren funktionieren: Sie werden oft nach einer ersten Kompromittierung installiert oder während der Entwicklung heimlich in Software eingebettet. Sobald sie aktiv sind, können Angreifer jederzeit zurückkehren, um Daten zu stehlen, sich seitlich zu bewegen oder zusätzliche Malware einzuschleusen.

- Wie man sie aufhält: Überwachen Sie den ausgehenden Datenverkehr auf ungewöhnliche Verbindungen und prüfen Sie regelmäßig den Code, insbesondere von Drittanbietern. Nutzen Sie die Bedrohungssuche, um Persistenzmechanismen zu erkennen, die Angreifer hinterlassen könnten.

- Beispiel für eine Hintertür: Die SolarWinds Lieferkette Der Angriff fügte eine als SUNBURST bekannte Hintertür in das Orion-Software-Update ein. Dadurch erhielten die Cyberkriminellen monatelang Zugang zu US-Behörden und großen Unternehmen, bevor sie entdeckt wurden.

10. Botnetze

Ein Botnet ist ein Netzwerk aus infizierten Geräten, das von einem Angreifer kontrolliert wird und häufig für groß angelegte Angriffe wie DDoSSpam-Kampagnen oder das Ausfüllen von Anmeldeinformationen.

- Wie Botnets funktionieren: Sobald ein Gerät kompromittiert wurde - oft durch Malware oder schwache Anmeldedaten - stellt es unbemerkt eine Verbindung zu einem Command-and-Control-Server her. Von dort aus folgt es den Anweisungen aus der Ferne, ohne dass der Benutzer es merkt.

- Wie man sie aufhält: Überwachen Sie auf ungewöhnlichen ausgehenden Datenverkehr und blockieren Sie bekannte Command-and-Control-Domains. Halten Sie die Geräte gepatcht und deaktivieren Sie ungenutzte Dienste, um Ihre Angriffsfläche zu verringern.

- Beispiel eines Botnetzes: Das Mirai-Botnetz übernahm die Kontrolle über Hunderttausende von IoT-Geräteund nutzte sie dann, um eine massive DDoS-Angriff die 2016 große Websites wie Twitter, Netflix und Reddit vom Netz genommen haben.

11. Logikbomben

Logikbomben sind in legitimen Programmen versteckte bösartige Codes, die durch bestimmte Bedingungen wie ein Datum, eine Aktion oder eine Systemänderung ausgelöst werden.

- Wie Logikbomben funktionieren: Sie schlummern, bis ihr Auslöser erfüllt ist, und werden dann ausgeführt - sie löschen Dateien, beschädigen Daten oder öffnen eine Hintertür. Da sie bis zur Aktivierung unauffällig sind, werden sie oft von Insidern eingeschleust oder in vertrauenswürdiger Software versteckt.

- Wie man sie aufhält: Stellen Sie sicher, dass Sie Skripte und Automatisierungsaufgaben regelmäßig überprüfen. Verwenden Sie Code Signing (digitale Signaturen), Zugriffskontrollen und Verhaltensüberwachung, um Manipulationen frühzeitig zu erkennen.

- Beispiel einer logischen Bombe: Im Jahr 2002 platzierte ein verärgerter UBS-Systemadministrator eine logische Bombe, die die Server an wichtigen Handelstagen zum Absturz brachte und das Unternehmen über $3 Millionen kostete.

12. Polymorphe Malware

Polymorphe Malware ändert ständig ihren Code, um nicht entdeckt zu werden. Das bedeutet, dass sie jedes Mal, wenn sie ein neues System infiziert, etwas anders aussieht.

- Wie polymorphe Malware funktioniert: Polymorphe Malware nutzt Verschlüsselung und Verschleierung, um sich vor Antiviren- und signaturbasierten Tools zu tarnen. Sie wird häufig in Spam-Kampagnen, Downloadern und dateiinfizierenden Viren eingesetzt.

- Wie man es aufhalten kann: Verwenden Sie verhaltensbasierte Erkennungstools, die sich ansehen, was die Malware tut, und nicht nur, wie sie aussieht. Stellen Sie sicher, dass Sie verdächtige Dateien in einer Sandbox ausführen, bevor sie Ihre Endpunkte erreichen.

- Beispiel für polymorphe Malware: Der Storm Worm verbreitete sich durch gefälschte Schlagzeilen und entwickelte sich schnell weiter, so dass es für Sicherheitstools schwierig war, mit ihm Schritt zu halten, da sich sein Code alle 30 Minuten änderte.

13. Ransomworms

Ransomworm-Malware kombiniert das Schlimmste von zwei Bedrohungen: die Verschlüsselung von Ransomware mit der Fähigkeit eines Wurms, sich selbstständig zu verbreiten.

- Wie Ransomworms funktionieren: Sobald der Ransomwurm in ein Netzwerk eingedrungen ist, verschlüsselt er Dateien und sucht dann nach anderen anfälligen Systemen, die er infizieren kann, ohne dass ein Benutzer eingreifen muss. Das Ergebnis ist ein sich schnell ausbreitender Schaden auf mehreren Rechnern.

- Wie man sie aufhält: Isolieren Sie infizierte Systeme schnell, um die Ausbreitung zu stoppen. Segmentieren Sie Ihr Netzwerk und achten Sie auf ungewöhnlichen internen Datenverkehr, um laterale Bewegungen frühzeitig zu erkennen.

- Beispiel Ransomworm: NotPetya sah aus wie Ransomware, wirkte aber eher wie ein Wischer und verbreitete sich mit gestohlenen Zugangsdaten und dem EternalBlue-Exploit schnell über Unternehmensnetzwerke. Einige Quellen bezeichneten ihn als den teuersten Cyberangriff der Geschichte.

14. Kryptojäger

Cryptojacking-Malware kapert die Rechenleistung Ihres Systems, um heimlich Kryptowährungen für Angreifer zu schürfen.

- Wie Kryptojackers arbeiten: Er verbreitet sich oft über bösartige Websites, Browser-Erweiterungen oder infizierte Software. Sobald er ausgeführt wird, beansprucht er unauffällig CPU und Arbeitsspeicher, verlangsamt das System und erhöht den Stromverbrauch, ohne den Benutzer zu alarmieren.

- Wie man sie aufhält: Überwachen Sie auf unerwartete Spitzen in der Ressourcennutzung. Verwenden Sie Browser-Sicherheitstools und blockieren Sie bekannte Kryptomining-Domänen auf Netzwerkebene.

- Beispiel eines Kryptojackers: Der Coinhive-Kryptojacker war in Tausende von Websites eingebettet (oft ohne Wissen des Website-Besitzers) und nutzte die Browser der Besucher zum Mining der Kryptowährung Monero.

15. Mobile Malware

Mobile Malware zielt auf Smartphones und Tablets ab, um Daten zu stehlen, Benutzer auszuspionieren oder die Kontrolle über Geräte zu übernehmen.

- Wie mobile Malware funktioniert: Mobile Malware versteckt sich oft in gefälschten Apps, bösartigen Links oder SMS-Phishing (lächelnd). Einmal installiert, kann es auf Kontakte, Nachrichten, den Standort und sogar auf Kameras oder Mikrofone zugreifen.

- Wie man es aufhalten kann: Verwenden Sie Tools zur Verwaltung mobiler Geräte (MDM), um App-Kontrollen durchzusetzen. Ermutigen Sie die Nutzer, Updates zu installieren und Apps aus inoffiziellen Stores zu vermeiden.

- Beispiel für mobile Malware: Die Joker-Malware schlich sich in den Google Play Store, indem sie sich in scheinbar harmlosen Apps versteckte. Sie wurde in über 1.700 Apps entdeckt, bevor sie entfernt wurde.

16. Malvertising

Malvertising liefert Malware über Anzeigen - selbst auf vertrauenswürdigen Websites -, ohne dass der Nutzer jemals darauf klickt.

- Wie Malvertising funktioniert: Angreifer schleusen schädlichen Code in Werbenetzwerke ein, die den Nutzern dann infizierte Anzeigen präsentieren. Manchmal reicht schon das Laden der Seite aus, um einen Exploit auszulösen.

- Wie man es aufhalten kann: Verwenden Sie seriöse Werbeblocker und filtern Sie den Netzwerkverkehr auf DNS-Ebene. Wenn möglich, blockieren Sie unnötige Skripte und Plugins in Browsern.

- Beispiel für Malvertising: Das Angler Exploit Kit wurde über bösartige Anzeigen auf großen Websites wie MSN verbreitet und infizierte die Benutzer unbemerkt mit Ransomware und Banking-Trojanern.

17. RATs (Fernzugriffstrojaner)

RATs geben Angreifern die volle Fernkontrolle über ein infiziertes Gerät, oft ohne dass der Benutzer davon weiß. Der Hacker erhält von jedem Ort der Welt aus volle administrative Rechte.

- Wie RATs funktionieren: Sie werden in der Regel über Social-Engineering-Tools wie Phishing-Angriffe verbreitet oder mit anderer Malware gebündelt. Sobald sie aktiv sind, können Angreifer Dateien durchsuchen, Tastatureingaben protokollieren, Webcams einschalten und sich seitlich im Netzwerk bewegen.

- Wie man sie aufhält: Achten Sie auf ungewöhnliche ausgehende Verbindungen und schränken Sie die Verwendung von Admin-Tools ein. Stellen Sie außerdem sicher, dass Sie EDR verwenden, um Anzeichen von Fernsteuerung und Missbrauch von Berechtigungen zu erkennen.

- Beispiel RAT: Blackshades war ein weit verbreitetes RAT, mit dem Angreifer ihre Opfer über Webcams ausspionieren, Daten stehlen und Dateien gegen Lösegeld sperren konnten. Es wurde für nur $40 verkauft und in Angriffen in mehr als 100 Ländern eingesetzt, wobei eine halbe Million Computer weltweit infiziert wurden.

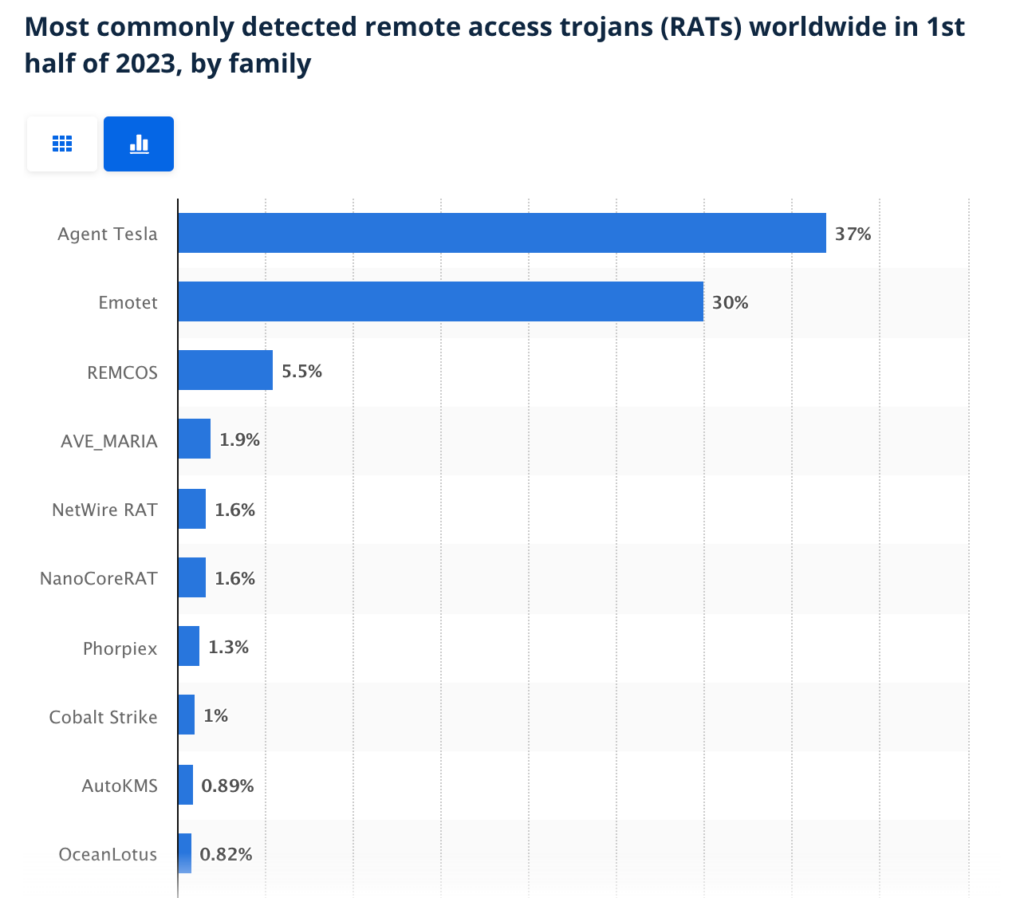

Statista-Bericht mit einigen der häufigsten RATs. Quelle.

18. Bootkits

Bootkits sind eine Art von Rootkits, die das System auf der Bootloader-Ebene infizieren, bevor das Betriebssystem überhaupt geladen wird. Das macht es extrem schwierig, sie zu erkennen oder zu entfernen.

- Wie Bootkits funktionieren: Bootkits modifizieren den Bootvorgang, um Malware zu verstecken und die Persistenz zu gewährleisten. Einige deaktivieren sogar Sicherheitstools, bevor das Betriebssystem gestartet wird.

- Wie man sie aufhält: Aktivieren Sie UEFI Secure Boot, um unautorisierte Änderungen während des Starts zu verhindern. Stellen Sie außerdem sicher, dass Sie die Firmware regelmäßig scannen und Sicherheitsfunktionen auf Hardwareebene verwenden, sofern diese unterstützt werden.

- Bootkit-Beispiel: TDL4 (oder Alureon) war eines der fortschrittlichsten Bootkits, das entdeckt wurde und in der Lage war, Windows-Systeme zu infizieren und den Bootvorgang zu steuern. Es wurde verwendet, um Millionen von Computern zu infizieren.

19. Makro-Viren

Makroviren verstecken sich in Microsoft Office-Dokumenten und führen bösartigen Code aus, wenn ein Benutzer Makros (Ein-Klick-Befehle zur Ausführung von Automatisierungen) aktiviert. Sie verbreiten sich oft über E-Mail-Anhänge, die auf den ersten Blick sicher erscheinen.

- Wie Makro-Viren funktionieren: Makroviren sind in der gleichen Makrosprache geschrieben wie Software wie Excel oder Word und führen automatisch Befehle aus, wenn die Anwendung geöffnet wird. Diese Computerviren beruhen stark auf Social-Engineering-Taktiken.

- Wie man sie aufhält: Deaktivieren Sie Makros standardmäßig und erlauben Sie nur die Ausführung signierter Makros. Bringen Sie den Benutzern bei, bei unerwarteten Anhängen vorsichtig zu sein, auch wenn sie vertraut aussehen.

- Beispiel für einen Makro-Virus: Der Melissa-Virus verbreitete sich 1999 über Word-Dokumente und schickte sich per E-Mail an die 50 wichtigsten Kontakte im Outlook-Adressbuch des Opfers. Er verursachte erhebliche Störungen in den E-Mail-Systemen von Unternehmen und führte zu Schäden in Millionenhöhe.

20. Unerlaubte Sicherheitssoftware

Betrügerische Sicherheitssoftware gibt vor, ein Antiviren- oder Bereinigungstool zu sein, installiert aber in Wirklichkeit Malware oder bringt die Benutzer dazu, für gefälschte Korrekturen zu bezahlen. Sie spielt mit der Angst und zeigt gefälschte Warnungen an, um die Benutzer davon zu überzeugen, dass ihr System infiziert ist.

- Wie bösartige Sicherheitssoftware funktioniert: Nach der Installation überflutet er den Bildschirm mit Warnmeldungen und fordert den Benutzer auf, die "Vollversion" zu kaufen, um nicht existierende Bedrohungen zu entfernen. In einigen Fällen stiehlt er auch Daten oder deaktiviert echte Sicherheitstools.

- Wie man es aufhalten kann: Lassen Sie nur Software aus vertrauenswürdigen Quellen zu und verwenden Sie eine Liste der zulässigen Anwendungen. Bringen Sie den Nutzern bei, gefälschte Warnmeldungen zu erkennen und alles Verdächtige sofort zu melden.

- Beispiel für bösartige Sicherheitssoftware: SpySheriff (oder BraveSentry 2.0) führt Menschen mit gefälschten Sicherheitswarnungen in die Irre und veranlasst sie, das Programm zu kaufen. Es ist schwer zu entfernen und kann dazu führen, dass der Computer des Benutzers unerwartet neu startet. Es kann auch andere Antiviren-Software deaktivieren.

Bewährte Verfahren zur Bekämpfung von Malware im Bereich der Cybersicherheit

Bei der Abwehr von Malware geht es nicht nur um ein einziges Tool. Es geht darum, gute Gewohnheiten und starke Abwehrmechanismen in Ihrer gesamten Umgebung zu etablieren.

Beginnen Sie mit den Grundlagen. Verwenden Sie sichere Passwörter für alle Konten und Durchsetzung der Multi-Faktor-Authentifizierung (MFA) wo immer möglich. Dadurch wird es für Angreifer viel schwieriger, sich anzumelden, selbst wenn es ihnen gelingt, Ihre Anmeldedaten zu stehlen.

Software und Betriebssysteme auf dem neuesten Stand halten. Viele Angriffe basieren auf alten, ungepatchten Software-Schwachstellen. Administratorrechte einschränken damit sich Malware nicht ungehindert ausbreiten kann, und wichtige Daten zu sichern regelmäßig - idealerweise offline oder in einem unveränderlichen Speicher.

Endlich, Ihr Team schulen. Die meisten Angriffe beginnen damit, dass jemand auf etwas Falsches klickt. Ihr bester Schutz ist es, dafür zu sorgen, dass Ihre Mitarbeiter Cyber-Bedrohungen erkennen können, bevor sie auftreten.

Abschließende Gedanken

Das Verständnis der verschiedenen Malware-Bedrohungen ist nicht nur eine Kleinigkeit. Es hilft Ihnen zu wissen, worauf Sie achten müssen und wie Sie reagieren können, wenn etwas schief läuft.

Der nächste Schritt? Stellen Sie sicher, dass Sie Sichtbarkeit haben.

Die meisten Arten von Malware-Angriffen erfolgen nicht über die Eingangstür. Sie dringen über vergessene Anlagen, falsch konfigurierte Dienste und veraltete Anwendungen ein, von denen Sie nicht einmal wussten, dass sie online sind.

CybelAngel hilft Unternehmen dabei, das zu verfolgen, zu priorisieren und zu sichern, was nach außen hin sichtbar ist, und die Bedrohungsakteure, die es auf sie abgesehen haben.

Demo buchen um herauszufinden, wie externe Bedrohungsdaten Ihr Unternehmen vor Cyberkriminalität schützen können.