Ist RuskiNet die nächste große russische Hacktivistengruppe

Inhaltsübersicht

RuskiNet, das aus pro-russischen Cyber-Ökosystemen hervorgeht, ist die nächste aufstrebende Hacktivisten-Gruppe.

RuskiNet, eine Mischung aus Cyberkriminalität und einer Bedrohung für die nationale Sicherheit und das öffentliche Vertrauen, nutzt Hacktivismus, um russische Agenden gegen gegnerische Nationen voranzutreiben.

Seit Anfang 2025 zielen russische Cybersicherheitsakteure auf kritische Infrastrukturen, Regierungsstellen, Finanzinstitute und zivile Organisationen wie NGOs ab.

Ihre Angriffe konzentrieren sich auf Phishing und Malware-Angriffe, um sich Zugang zu verschaffen, und greifen auf Social Engineering zurück, um Fuß in Systemen zu fassen.

Tauchen wir ein in das Threat-Intelligence-Profil von RuskiNet, wie man einen potenziellen Verstoß erkennt und was Sie bei Ihren Eindämmungsbemühungen berücksichtigen müssen.

Was ist RuskiNet?

RuskiNet ist eine Hacktivistengruppe, die erstmals im Februar 2025 über einen X-Post beobachtet wurde. Die Gruppe wird mit russischen Cyberoperationen in Verbindung gebracht, ihre Angriffe werden jedoch von Osteuropa aus gestartet.

Derzeit sind öffentliche Informationen über RuskiNet begrenzt, und einige Analysten stellen die Glaubwürdigkeit der berichteten Datenlecks auf Dark-Web-Foren in Frage.

Obwohl RuskiNet nicht offiziell vom russischen Staat gesponsert wird, agieren die Hacker ideell zugunsten russischer geopolitischer Interessen – beispielsweise durch Angriffe auf die Ukraine, Israel und NATO-unterstützende Nationen.

Ist RuskiNet eine APT-Gruppe?

Fortgeschrittene persistente Bedrohungsgruppen (APT-Gruppen) sind typischerweise staatlich geförderte Cyberkriminelle, die Langzeitspionage betreiben, um Ziele zu kompromittieren.

RuskiNet wurde von Threat-Analysten noch nicht als APT-Gruppe bestätigt, da die Gruppe eher wie ein Hacktivistenkollektiv als ein verlängerter Arm der russischen GRU-Einheiten agiert.

Damit ist gesagt, dass die Gruppe ähnliche Ziele wie APTs verfolgt, wie zum Beispiel APT28 (Fancy Bear) oder APT29 (Cozy Bear).

Bemerkenswerte Cyberangriffe (2025)

RuskiNet hat Cyberangriffe genutzt, um kritische Infrastrukturen weltweit zu stören.

Seit Anfang 2025 hat RuskiNet Angriffe gegen die USA, Kanada, die Türkei, Israel, das Vereinigte Königreich und Indien gestartet. Hacker zielten mit koordinierten DDoS-Angriffen auf Energieversorger und Schifffahrtsorganisationen, um den täglichen Betrieb lahmzulegen und Chaos zu stiften.

Hier sind einige ihrer bemerkenswerten Verstöße seit der Gründung der Gruppe Anfang 2025.

Gezielte Datenpannen

Am 4. August 2025 bekannte sich RuskiNet zu einem gezielten Datenleck beim israelischen Geheimdienst Mossad. Das Leck enthielt identifizierbare Daten, darunter Ausweisfotos, Namen und E-Mail-Adressen.

Ein X-Post, der RuskiNet für den Datenleck beim Mossad verantwortlich macht.

RuskiNets geopolitische Ambitionen führten auch dazu, dass sie mehrere israelische kritische Infrastrukturunternehmen hackten, darunter Enlight Erneuerbare Energien, Tadiran New Energy, Electisund Unendlich-Paket.

Ein X-Post über den RuskiNet-Cyberangriff auf ein israelisches Energieunternehmen.

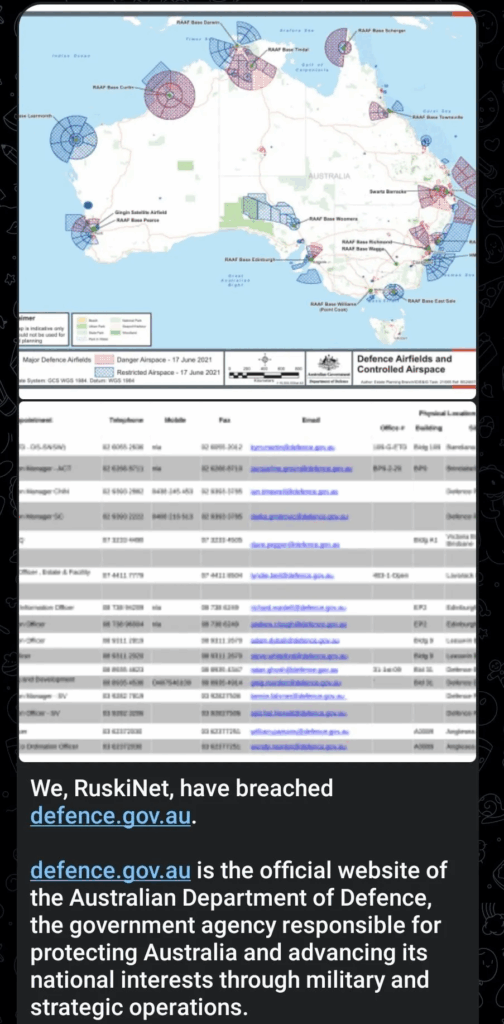

Ähnlich behauptete in Australien die Hacktivisten-Gruppe, während der Operation “OpAustralia” in die Website der Australian Defence Force (ADF) eingedrungen zu sein. Jedoch, Cybersecurity-Analysten fanden dass alle Daten, die bei dem Einbruch offengelegt wurden, aus öffentlich zugänglichen Quellen stammen, wie z. B. Flugplatzberichten und Parlamentsberichten. In diesem Fall war die Absicht, Störung und Chaos zu verursachen.

Aktuelle Berichte deuten darauf hin, dass nicht alle veröffentlichten Daten legitim sein könnten. Angesichts der angeblichen Verbindung der Gruppe zu Russland sind Prävention und angemessene Cyberabwehr jedoch von entscheidender Bedeutung.

2. DDoS-Angriffe

Laut Behauptungen haben RuskiNet-Hacker 16 Industriesektoren ins Visier genommen mit DDoS-Angriffen. Bedrohungsakteure nutzen häufig Methoden wie VPNs, Proxys oder TOR, um ihre tatsächlichen IP-Adressen zu verschleiern und einer Attribution zu entgehen.

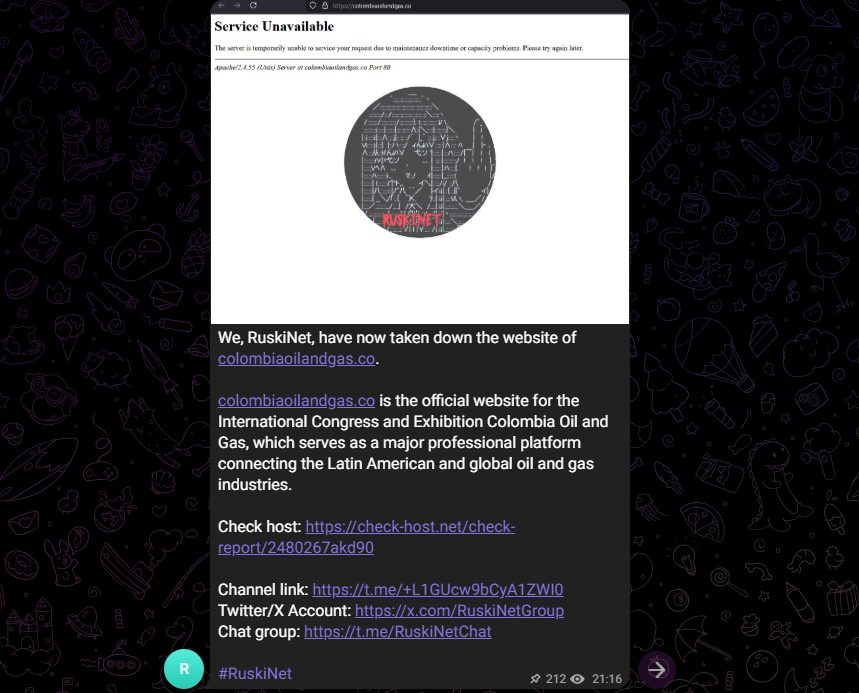

Im März 2025 griff die Hacktivistengruppe den kolumbianischen Energiesektor an und zielte in einem koordinierten DDoS-Angriff auf kolumbianische Öl- und Gasunternehmen ab. Die digitalen Operationen wurden gestört, aber die Energiedienste blieben ununterbrochen bestehen.

Der Cyberangriff zielte darauf ab, den Betrieb zu lähmen und politische Botschaften zu senden, anstatt Informationen zu stehlen. Insbesondere da Kolumbien kurz vor dem Angriff auf der UN-Generalversammlung öffentlich seine Unterstützung für die Ukraine bekundet hatte.

RuskiNet setzt häufig DDoS-Angriffe ein, um Websites zu verunstalten und den täglichen Betrieb zum Erliegen zu bringen.

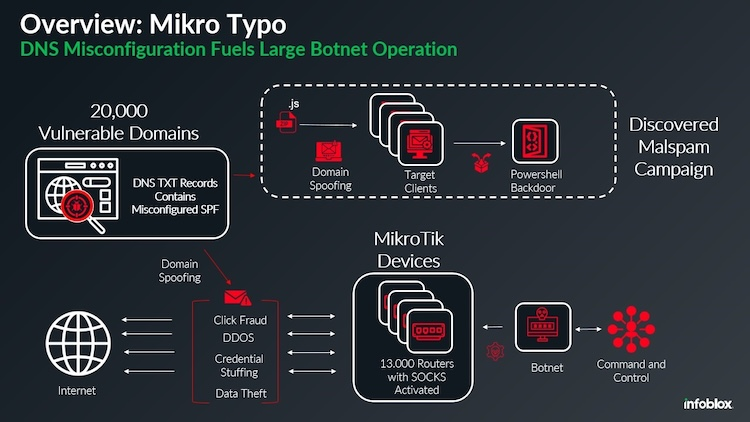

3. Botnetze

Es wird vermutet, dass RuskiNet Botnetze zur Durchführung von DDoS-Angriffen und zur Verbreitung von Malware nutzt. Anfang dieses Jahres, Es wurde angenommen, dass rund 13.000 kompromittierte MikroTik-Router von russischen staatlich unterstützten Hackern genutzt wurden. Die Router fungieren als Proxys und leiten den Datenverkehr weiter, ohne dessen Herkunft zu überprüfen, was Angreifern hilft, die Erkennung zu verschleiern.

Es wird angenommen, dass die RuskiNet-Botnetze verwendet wurden, um Zehntausende von gefälschten E-Mails mit Trojanern oder Ransomware-Nutzlasten zu versenden. Botnetze machen auch DDoS-Angriffe schneller und effektiver zu koordinieren.

Eine Anklageschrift der US-Staatsanwaltschaft im Mai 2025 16 Angeklagte im Zusammenhang mit einem DanaBot-Malware-Netzwerk angeklagt, infizierte weltweit mehr als 300.000 Computer von Opfern.

4. Angriffe mit wiederverwendeten Daten

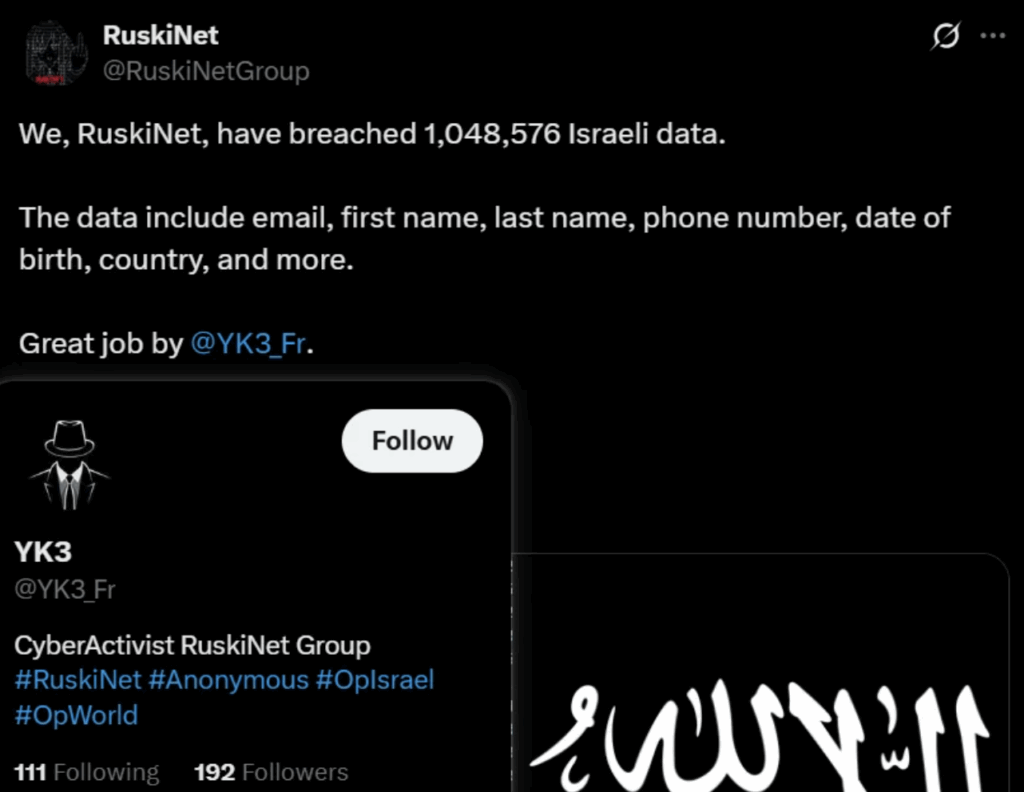

Im Juni 2025 behauptete ein Angreifer unter dem Alias “YK3”, Daten von 38.000 Mitarbeitern von SAP Israel geleakt zu haben. Die Behauptung des Angreifers wurde von RuskiNet auf X erneut gepostet, was die Hacker-Gruppe mit dem Einbruch in Verbindung brachte.

Nach weiteren Ermittlungen stellte sich heraus, dass der angebliche Datenbruch tatsächlich wiederverwertete Informationen aus einem bereits bekannten Datenleck vom Oktober 2023 waren, das ursprünglich mit einer israelischen digitalen Zahlungsplattform in Verbindung gebracht wurde.

Bündnisse

Obwohl nicht öffentlich bestätigt, spekulieren viele Analysten, dass RuskiNet im Tandem mit anderen Cyberkriminellen-Banden zusammenarbeitet, um Angriffe zu verüben.

MoroccanCyberForces

Im Zuge Das Afrikanische Cybersicherheitsforum 2025 in Rabat, Marokko, machte die Regierung Fortschritte in Richtung einer panafrikanischen Zusammenarbeit bei der digitalen Infrastruktur für die Verteidigung, wobei russische Delegierte anwesend waren, um Initiativen zum Schutz der gemeinsamen russisch-afrikanischen Energieinfrastruktur zu erörtern.

Nach dem Gipfel im Februar erlebte Marokko einen Anstieg von Cyberangriffen, Berichten zufolge über 75.000 Distributed-Denial-of-Service (DDoS)-Angriffe, auf dem zweiten Platz in Afrika. Um die Zeit der massivsten Angriffe von RuskiNet im Juni 2025 meldete Marokko einen weiteren 20,7 Millionen versuchte Cyberangriffe.

Russland hat sein Interesse an der Teilnahme an Marokkos schnell wachsender Cyberabwehrstrategie bekundet und bietet Cybersicherheitstools und Kooperationen an. Von dort aus dient Marokko als Sprungbrett in eine breitere globale Energieversorgungskette. Wenn Marokko die Unterstützung Russlands ablehnt, könnte dies russische Interessen in der Region bedrohen.

MoroccanCyberForces entstand nach der Veröffentlichung sensibler Daten aus dem marokkanischen Nationalfonds für soziale Sicherheit (CNSS) Anfang 2025 durch algerische Hacker, während die Spannungen zwischen den beiden Ländern zunahmen. Als Vergeltung veröffentlichten MoroccanCyberForces Daten aus dem algerischen Ministerium für Post und Telekommunikation (MGPTT).

Das Hauptziel des Hacktivisten ist der Schutz der marokkanischen digitalen Souveränität, wobei der Schwerpunkt auf Regierungsbehörden, Infrastruktursystemen und diplomatischen Einrichtungen liegt.

Sowohl RuskiNet als auch MoroccanCyberForces teilen ein gemeinsames Interesse an Russlands Einfluss in Afrika sowie an der digitalen Unabhängigkeit Marokkos von größeren globalen Mächten wie den USA.

RuskiNet ist bekannt für DDoS-Angriffe, was aufgrund des großen Volumens von DDoS-Angriffen im Jahr 2025 auf Kooperation hindeutet. MoroccanCyberForces verbreitet auf ähnliche Weise Desinformation, defaced Regierungswebseiten und konzentriert sich auf operative Störungen.

Es wurden keine offiziellen Verbindungen zwischen den beiden Hacktivistengruppen öffentlich hergestellt, und die Informationen über die Beteiligung zwischen den beiden entwickeln sich weiter.

LockBit

LockBit, eine kriminelle Hackergruppe, die sich auf Ransomware-as-a-Service (RaaS) spezialisierte, nutzte bei ihren Cyberangriffen doppelte Erpressungstaktiken und Social Engineering. Im Mai 2025 wurde die Gruppe von Strafverfolgungsbehörden aufgedeckt und zerschlagen.

Während es keine bestätigte Verbindung zwischen RuskiNet und LockBit gibt, zeigen überlappende Infrastruktur und gemeinsame Taktiken eine andere Geschichte.

Die Threat Intelligence hat ergeben, dass beide Gruppen:

- Pro-russische Ausrichtung haben und russische Agenden fördern.

- DDoS-Angriffe, Website-Defacement und Datenlecks zur Einschüchterung von Opfern einsetzen.

- Angriffe auf kritische Infrastrukturen zum Erreichen geopolitischer Ziele.

- Verwenden Sie ähnliche Werkzeuge und Taktiken, wie Botnetze und verschlüsselte C2-Infrastruktur.

Mapping RuskiNet auf das MITRE ATT&CK-Framework

Das MITRE ATT&CK Framework hilft, die TTPs von RuskiNet besser zu verstehen und unterstützt Bemühungen zur Bedrohungssuche.

Russische Akteure der RuskiNet-Gruppe verwenden eine Vielzahl ausgeklügelter Techniken, Taktiken und Verfahren (TTPs), die auf Social Engineering und Phishing beruhen, um sich Zugang zu verschaffen.

| Taktik | Technik | Erklärer |

|---|---|---|

| Aufklärung | T1595 Aktive Überprüfung | Scannt nach anfälliger, öffentlich zugänglicher Infrastruktur, insbesondere Energie- und Regierungssystemen. |

| T1589 Angaben zur Identität des Opfers sammeln | Zielt auf soziale Medien und öffentliche Aufzeichnungen ab, um Schlüsselpersonal zu identifizieren. | |

| Ressourcenentwicklung | T1583.001 Infrastruktur erwerben: Domains | Verwendet gefälschte Domänen für Phishing und Malware-Verbreitung. |

| T1583.006 Infrastruktur erwerben: Webdienste | Nutzt Dark-Web-Foren und Telegram zur Koordination. | |

| Erster Zugang | T1566.001 Phishing: Spearphishing-Anhang | Versendet E-Mails mit Malware-infizierten Dokumenten über gefälschte E-Mail-Adressen. |

| T1190 Öffentlich zugängliche Anwendung ausnutzen | Zielt auf fehlkonfigurierte DNS-Server und anfällige Router. | |

| Ausführung | T1059 Interpreter für Befehle und Skripte | Verwendet PowerShell und Bash-Skripte zur Ausführung von Payloads. |

| T1203 Ausnutzung zur Client-Ausführung | Nutzt Schwachstellen in Browsern und Dokumentenleseprogrammen aus. | |

| Persistenz | T1547.001 Autostart von Programmen beim Booten oder Anmelden: Registrierungs-Run-Schlüssel | Gewährleistet die Persistenz von Malware auf kompromittierten Systemen. |

| T1136 Konto erstellen | Erstellt bösartige Konten auf kompromittierten Systemen. | |

| Rechteerweiterung | T1068 Ausnutzung zur Privilegienerweiterung | Nutzt bekannte Exploits, um Admin-Zugriff zu erlangen. |

| Verteidigungsumgehung | T1070.004 Indikatorentfernung auf Host: Dateilöschung | Löscht Protokolle und Artefakte nach einem Angriff. |

| T1562.001 Abwehrmaßnahmen beeinträchtigen: Werkzeuge deaktivieren oder modifizieren | Deaktiviert Antiviren- und Überwachungstools. | |

| Exfiltration | T1041 Exfiltration über C2-Kanal | Sendet gestohlene Daten über verschlüsselte C2-Kanäle. |

| T1048.003 Exfiltration über alternatives Protokoll: Benutzerdefiniertes Protokoll | Verwendet benutzerdefiniertes DNS-Tunneling zur Tarnung. | |

| Auswirkungen | T1499 Endpunkt-Denial-of-Service | Startet DDoS-Angriffe auf Regierungs- und Energie-Websites. |

| T1491.001 Defacement: Interne Website-Defacement | Websites manipulieren, um Opfer einzuschüchtern. |

Minderungsstrategien

Die Verhinderung eines potenziellen RuskiNet-Einbruchs beruht auf guter Cybersicherheits-Hygiene, einschließlich Zero-Trust-Architektur.

Laut CISA, hier ist, wie Sie auf Cyber-Vorfälle von einem russisch-verbündeten Gegner reagieren sollten:

- Einen DDoS-Angriff stoppen, die Quelladresse identifizieren über SIEM oder einem anderen Logging-Dienst. Wenn der Angriff von einem einzigen Pool von IP-Adressen aus gestartet wird, können diese manuell gesperrt werden. Durch das Aktivieren von Firewalls, das Einschränken des IP-Datenverkehrs und die Benachrichtigung Ihres Internetdienstanbieters können DDoS-Störungen verhindert werden.

- Aktualisieren Sie regelmäßig die Backend-Software des Webservers, um die Ausnutzung gängiger CVEs zu verhindern.

- Stellen Sie sicher, dass Ihr Content-Management-System (CMS) für das Internet nicht zugänglich ist und regelmäßig aktualisiert wird. Angreifer nutzen häufig Schwachstellen in Plugins und Erweiterungen, um sich einen Zugang zu verschaffen.

Stoppen Sie fortgeschrittene anhaltende Bedrohungen mit CybelAngel

Cyber-Spionagegruppen wachsen weiter und bleiben bestehen. RuskiNet hat sich trotz seiner Unzugänglichkeit als wirksam erwiesen, um den Geschäftsalltag zu stören und Ländern auf der ganzen Welt zu schaden.

Vereiteln Sie Hacker-Aktivistengruppen, bevor sie Chaos und Schaden anrichten, mit unserer Cyber Threat Intelligence Plattform. CybelAngel kann potenzielle Sicherheitsverletzungen in Ihrem Ökosystem frühzeitig erkennen und so Ausnutzung, Reputationsschäden und regulatorische Strafen verhindern.