RuskiNet: Inside a Russian-Aligned Hacktivist Group in 2026

Table des matières

- Qu'est-ce que RuskiNet ?

- RuskiNet est-il un groupe APT ?

- Quick facts

- Notable cyberattacks

- 1. Violations de données ciblées

- 2. Attaques DDoS

- 3. Botnets

- 4. Attaques par réutilisation de données

- 5. 2026 activity and the Middle East retaliation surge

- Alliances

- MoroccanCyberForces

- LockBit

- Cartographie de RuskiNet sur le framework MITRE ATT&CK

- The Russian-aligned hacktivist ecosystem in 2026

- Conseils d'atténuation

- Détendez les menaces persistantes avancées avec CybelAngel

Émergeant d'écosystèmes cybernétiques pro-russes, RuskiNet est le prochain groupe hacktiviste en vogue.

Un mélange de cybercriminalité et un défi à la sécurité nationale et à la confiance du public, RuskiNet utilise le piratage pour promouvoir les agendas russes contre les nations adverses.

RuskiNet is a pro-Russian hacktivist group that first surfaced on X in February 2025 and has since claimed responsibility for distributed denial-of-service attacks, website defacements, and data leak operations across more than sixteen industry sectors in countries including the United States, Canada, Turkey, Israel, the United Kingdom, India, Colombia, and Australia. The group operates ideologically rather than as a formal arm of Russian state services, with Group-IB’s March 2026 assessment placing the credibility of RuskiNet’s data leak claims at the low end of the analyst scale, since several of the group’s most prominent leaks have turned out to be recycled from earlier breaches or assembled from publicly available sources. Activity continued into 2026 with claimed attacks against KPMG Israel during the post-Iran-strike retaliation surge in February and March, which places RuskiNet firmly within the broader Russian-aligned hacktivist ecosystem that the UK NCSC and CISA have both warned about over the past six months.

Plongeons dans le profil de renseignement sur les menaces de RuskiNet, comment identifier une violation potentielle et ce que vous devez prendre en compte dans vos efforts d'atténuation.

Qu'est-ce que RuskiNet ?

RuskiNet est un groupe hacktiviste observé pour la première fois en février 2025 via une publication X. On pense que le gang est associé à des opérations cybernétiques russes ; cependant, leurs attaques sont lancées depuis l'Europe de l'Est.

Actuellement, les informations publiques sur RuskiNet sont limitées, et certains analystes remettent en question la crédibilité des fuites de données rapportées sur les forums du dark web.

Bien que RuskiNet ne soit pas un groupe officiellement parrainé par l'État russe, ces pirates informatiques opèrent dans un soutien idéologique aux intérêts géopolitiques russes, ciblant par exemple l'Ukraine, Israël et les nations soutenant l'OTAN.

RuskiNet est-il un groupe APT ?

Les groupes de menaces persistantes avancées (APT) sont généralement des cybercriminels parrainés par des États qui mènent des activités d'espionnage à long terme pour compromettre des cibles.

RuskiNet n'a pas encore été confirmé comme un groupe APT par les analystes de menaces, car le groupe opère davantage comme un collectif hacktiviste que comme un bras étendu des unités du GRU russe.

Cela étant dit, le groupe correspond à des objectifs similaires à ceux des APT comme APT28 (Ours fantaisie) ou APT29 (Cozy Bear).

Quick facts

| Field | Detail |

|---|---|

| Threat actor type | Pro-Russian hacktivist collective; not assessed as a state-sponsored APT |

| First observed | February 2025, via X (formerly Twitter) |

| Geographic origin | Operations reportedly launched from Eastern Europe; ideological alignment with Russian state interests |

| Primary tactics | DDoS attacks, website defacement, data leak claims, alleged botnet operations, social engineering |

| Target sectors | Energy, shipping, government, defence, financial services, professional services |

| Notable 2025 incidents | Claimed breach of Mossad personal data (August 2025), Colombia Oil and Gas DDoS (March 2025), SAP Israel recycled-data claim (June 2025) |

| Notable 2026 incidents | Claimed DoS attack against KPMG Israel during the February to March 2026 Middle East cyber retaliation surge |

| Analyst credibility assessment | Group-IB assesses RuskiNet as low reliability based on the verifiability of their data leak claims |

| Known alliances | Affinity with MoroccanCyberForces; tactical and ideological overlap with NoName057(16), CARR, Z-Pentest, and Sector16; historical reference to LockBit before its 2025 disruption |

| Primary motivation | Disruption, intimidation, and amplification of Russian geopolitical narratives rather than financial gain |

Notable cyberattacks

RuskiNet’s documented activity spans claimed attacks against organisations in the United States, Canada, Turkey, Israel, the United Kingdom, India, Colombia, and Australia, with energy suppliers, shipping organisations, government bodies, and professional services firms appearing most frequently in the target list. T

he chronology below covers the most cited incidents from 2025 alongside the 2026 activity that has continued through the post-Iran-strike retaliation surge in the Middle East, and it should be read with the credibility caveat above in mind, since not every RuskiNet claim has held up to independent analysis.

1. Violations de données ciblées

Le 4 août 2025, RuskiNet a revendiqué la responsabilité d'une violation de données ciblée sur l'équipe de renseignement israélienne du Mossad. La fuite comprenait des données identifiables, notamment des pièces d'identité avec photo, des noms et des adresses électroniques.

Un post X affirmant la responsabilité de RuskiNet pour la violation de données sur Mossad.

Les ambitions géopolitiques de RuskiNet les ont également conduits à pirater plusieurs entreprises israéliennes d'infrastructures critiques, notamment Énergies renouvelables Enlight, Tadiran Nouvelle Énergie, Électiset Pack Infini.

Un post X détaillant la cyberattaque RuskiNet contre une entreprise énergétique israélienne.

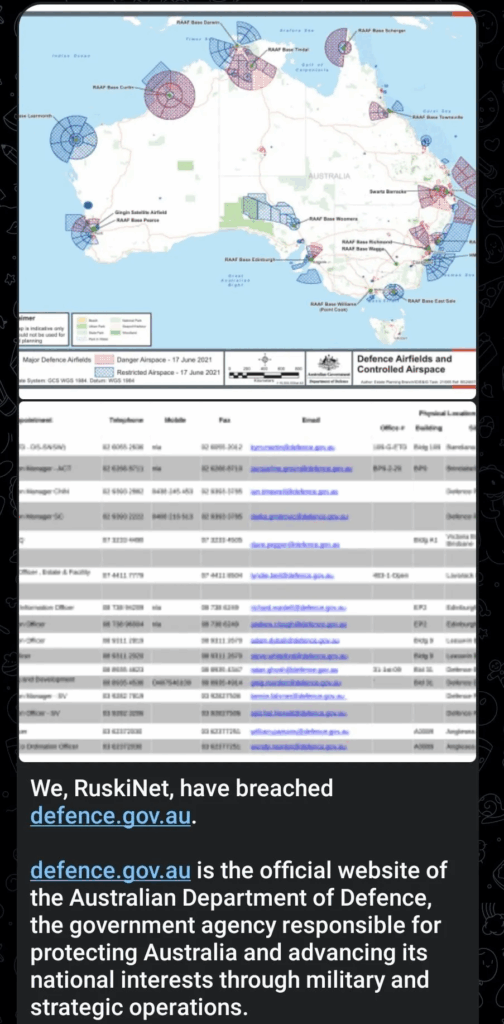

De même, en Australie, le groupe de hacktivistes a affirmé avoir piraté le site de la Force de défense australienne (ADF) lors de l'opération “OpAustralia”. Cependant, les analystes en cybersécurité ont trouvé que toutes les données révélées lors de la violation provenaient de sources publiques, telles que des rapports d'aérodromes et des rapports parlementaires. Dans ce cas, l'intention était de provoquer des perturbations et le chaos.

Les rapports actuels suggèrent que toutes les données publiées ne sont peut-être pas légitimes, pourtant, compte tenu du lien présumé du groupe avec la Russie, la prévention et des cyberdéfenses appropriées sont essentielles.

2. Attaques DDoS

Selon des allégations, les pirates de RuskiNet ont ciblé 16 secteurs industriels avec des attaques par déni de service distribué. Les acteurs malveillants utilisent souvent des méthodes comme les VPN, les proxys ou TOR pour dissimuler leurs adresses IP réelles et échapper à l'attribution.

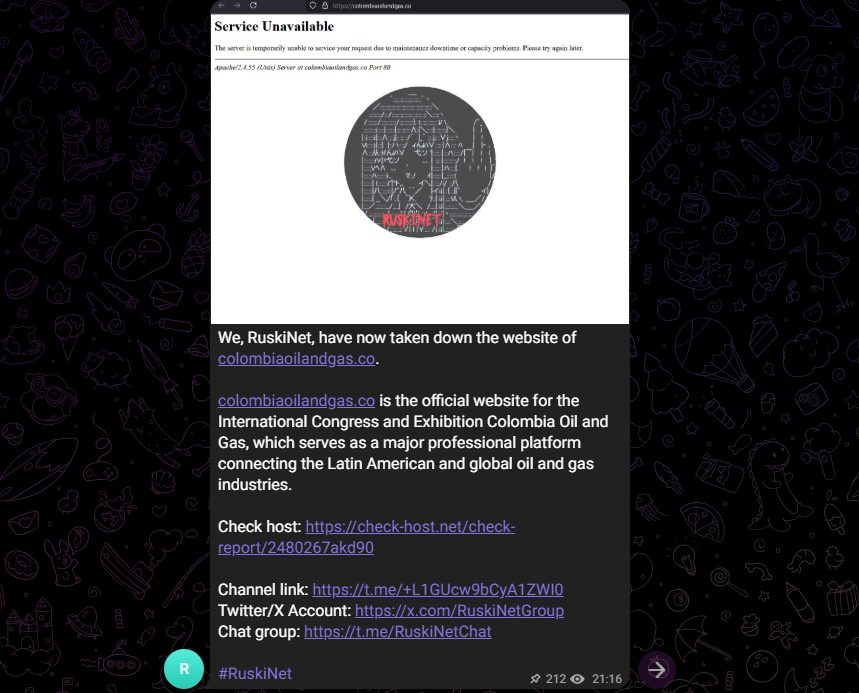

En mars 2025, le groupe de pirates informatiques s'en est pris au secteur de l'énergie en Colombie, ciblant des entreprises de pétrole et de gaz colombiennes lors d'une attaque DDoS coordonnée. Les opérations numériques ont été perturbées, mais les services énergétiques n'ont pas été interrompus.

La cyberattaque visait à paralyser les opérations et à envoyer des messages politiques plutôt qu'à voler des informations. D'autant plus que la Colombie a publiquement manifesté son soutien à l'Ukraine à l'Assemblée générale des Nations Unies juste avant l'attaque.

RuskiNet utilise fréquemment des attaques DDoS pour défigurer des sites Web et paralyser les opérations quotidiennes.

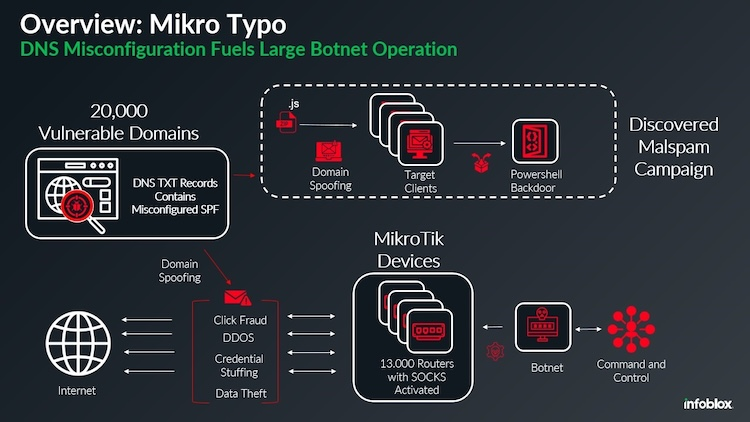

3. Botnets

On pense que RuskiNet utilise des botnets pour perpétrer des attaques DDoS et distribuer des malwares. Plus tôt cette année, environ 13 000 routeurs MikroTik compromis auraient été utilisés par des pirates informatiques parrainés par l'État russe. Les routeurs agissent comme des proxys, transmettant le trafic sans vérifier son origine, aidant ainsi les attaquants à dissimuler leur détection.

Il est estimé que les botnets RuskiNet ont été utilisés pour envoyer des dizaines de milliers d'e-mails usurpés contenant des chevaux de Troie ou des charges utiles de ransomware. Les botnets rendent également les attaques DDoS plus rapides et plus efficaces à coordonner.

Une mise en accusation par le procureur américain en mai 2025 accusé 16 prévenus dans le cadre d'un réseau de logiciels malveillants DanaBot, infectant plus de 300 000 ordinateurs de victimes dans le monde.

4. Attaques par réutilisation de données

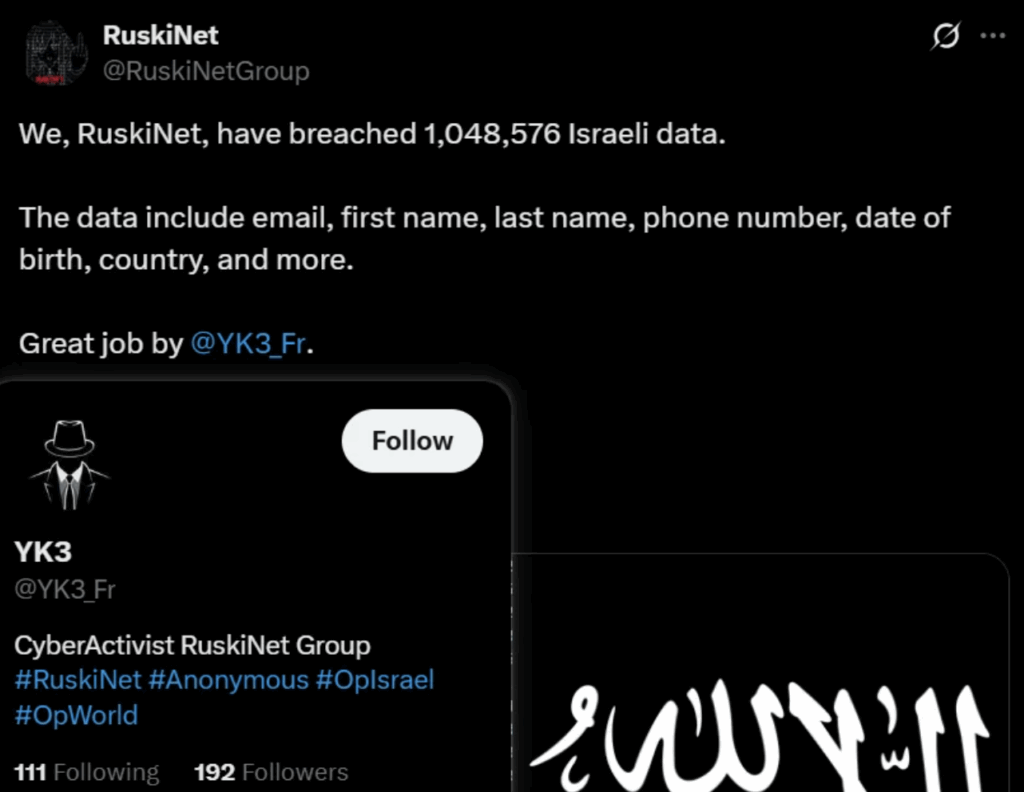

En juin 2025, un acteur malveillant sous le pseudonyme “ YK3 ” a affirmé avoir divulgué des données appartenant à 38 000 employés de SAP Israël. La déclaration de l'acteur malveillant a été repostée par RuskiNet sur X, reliant le groupe de pirates informatiques à la violation de données.

Après enquête plus approfondie, il a été révélé que la violation de données alléguée était en réalité des informations recyclées d'une fuite de données déjà connue d'octobre 2023, initialement associée à une plateforme israélienne de paiements numériques.

5. 2026 activity and the Middle East retaliation surge

RuskiNet remained operationally active into 2026, with their most cited 2026 incident being a claimed denial-of-service attack against KPMG Israel during the February to March 2026 surge in cyber retaliation that followed US and Israeli strikes on Iran. The attack is documented in Intel 471 reporting and was covered in Industrial Cyber’s coverage of the broader regional escalation, which observed RuskiNet operating alongside the Z-Pentest Alliance and pro-Iranian hacktivist groups in a loosely coordinated campaign that prioritised symbolic disruption over technical sophistication.

The 2026 activity pattern fits the hacktivist campaign cycle that Group-IB describes in their March 2026 analysis, in which an initial explosive launch is followed by a brief plateau, a secondary surge tied to a specific geopolitical trigger, and a rapid decline back toward baseline. RuskiNet’s first surge ran from February through summer 2025, the secondary surge tracked the Middle East escalation in early 2026, and the group’s activity volume as of mid-2026 appears to be tracking toward the rapid-decline phase of the cycle, though hacktivist groups can re-energise quickly when a new geopolitical trigger arrives.

Alliances

Bien que non confirmé publiquement, de nombreux analystes ont émis l'hypothèse que RuskiNet travaille en tandem avec d'autres gangs de cybercriminels pour perpétrer des attaques.

MoroccanCyberForces

Dans le sillage de Le Forum Africain de la Cybersécurité 2025 à Rabat, Maroc, le gouvernement a fait des progrès vers une coopération panafricaine en matière d'infrastructures numériques pour la défense, avec des délégués russes présents pour discuter d'initiatives de protection conjointe des infrastructures énergétiques russo-africaines.

Après le sommet tenu en février, le Maroc a connu une recrudescence de cyberattaques, on dit que plus de 75 000 attaques par déni de service distribué (DDoS), se classant deuxième en Afrique. Au moment des attaques les plus prolifiques de RuskiNet en juin 2025, le Maroc avait signalé un nouveau 20,7 millions de cyberattaques tentées.

La Russie a manifesté son intérêt à participer à la stratégie de cyberdéfense en pleine expansion du Maroc, offrant des outils et une coopération en matière de cybersécurité. De là, le Maroc sert de point d'ancrage dans une chaîne d'approvisionnement énergétique mondiale plus large. Le Maroc, s'il rejette le soutien de la Russie, pourrait menacer les intérêts russes dans la région.

MoroccanCyberForces a émergé suite à la fuite de données sensibles de la Caisse Nationale de Sécurité Sociale (CNSS) du Maroc début 2025 par des hackers algériens, alors que les tensions entre les deux pays montaient. En représailles, MoroccanCyberForces a divulgué des données du Ministère de la Poste et des Télécommunications (MGPTT) d'Algérie.

L'objectif principal du hacktiviste est de protéger la souveraineté numérique marocaine, en se concentrant sur les agences gouvernementales, les systèmes d'infrastructure et les entités diplomatiques.

Tant RuskiNet que MoroccanCyberForces partagent un intérêt commun pour l'influence de la Russie en Afrique et pour l'indépendance numérique du Maroc vis-à-vis des puissances mondiales plus importantes comme les États-Unis.

RuskiNet est connu pour les attaques DDoS, suggérant une coopération en raison du grand volume d'attaques DDoS au cours de l'année 2025. MoroccanCyberForces travaille de manière similaire à la diffusion de désinformation, au défigurement de sites web gouvernementaux et se concentre sur la perturbation opérationnelle.

Aucun lien officiel n'a été établi entre les deux groupes de hacktivistes publiquement, et les informations sur leur implication continuent d'évoluer.

LockBit

LockBit, un groupe cybercriminel spécialisé dans le Ransomware-as-a-Service (RaaS), a utilisé des tactiques de double extorsion et l'ingénierie sociale dans ses cyberattaques. En mai 2025, le groupe a été compromis et démantelé par les forces de l'ordre.

Bien qu'il n'y ait aucun lien confirmé entre RuskiNet et LockBit, des infrastructures qui se chevauchent et des tactiques communes racontent une autre histoire.

Les renseignements sur les menaces ont révélé que les deux groupes :

- Avoir une affiliation pro-russe et viser à promouvoir les agendas russes.

- Utiliser des attaques DDoS, le défigurage de sites web et des fuites de données pour intimider les victimes.

- Lancer des attaques contre des infrastructures critiques à des fins géopolitiques.

- Utiliser des outils et des tactiques similaires, tels que des botnets et une infrastructure C2 chiffrée.

Cartographie de RuskiNet sur le framework MITRE ATT&CK

Le framework MITRE ATT&CK aide à mieux comprendre les TTP de RuskiNet et soutient les efforts de chasse aux menaces.

Les acteurs de la menace de RuskiNet utilisent une variété de techniques, tactiques et procédures (TTP) sophistiquées qui reposent sur l'ingénierie sociale et le phishing pour obtenir l'accès.

| Tactique | Technique | Explicateur |

|---|---|---|

| Reconnaissance | T1595 Balayage actif | Scanne les infrastructures publiques vulnérables, en particulier les systèmes énergétiques et gouvernementaux. |

| T1589 Rassembler les informations d'identité de la victime | Cible les médias sociaux et les registres publics pour identifier le personnel clé. | |

| Développement des ressources | T1583.001 Acquérir des infrastructures : Domaines | Utilise des domaines usurpés pour le hameçonnage et la distribution de logiciels malveillants. |

| T1583.006 Acquérir des infrastructures : services Web | Exploite les forums du dark web et Telegram pour la coordination. | |

| Accès initial | T1566.001 Hameçonnage : Pièce jointe de spearphishing | Envoie des documents contenant des logiciels malveillants via des e-mails usurpés. |

| T1190 Exploitation d'une application publique | Cible les DNS mal configurés et les routeurs vulnérables. | |

| Exécution | T1059 Interprète de commandes et de scripts | Utilise des scripts PowerShell et Bash pour l'exécution de charges utiles. |

| T1203 Exploitation pour exécution client | Exploite les vulnérabilités du navigateur et du lecteur de documents. | |

| Persistance | T1547.001 Exécution au démarrage ou à la connexion : clés d'exécution du Registre | Assure la persistance des malwares sur les systèmes compromis. |

| T1136 Créer un compte | Crée des comptes non autorisés sur des systèmes compromis. | |

| L'escalade des privilèges | T1068 Exploitation pour élévation de privilèges | Utilise des exploits connus pour obtenir un accès administrateur. |

| Évasion de défense | T1070.004 Suppression de l’indicateur sur l’hôte : Suppression de fichier | Supprime les journaux et artefacts après l'attaque. |

| T1562.001 Défenses imparfaites : Désactiver ou modifier les outils | Désactive les outils antivirus et de surveillance. | |

| Exfiltration | T1041 Exfiltration sur canal C2 | Envoie des données volées via des canaux C2 chiffrés. |

| T1048.003 Exfiltration sur protocole alternatif : Protocole personnalisé | Utilise le tunneling DNS personnalisé pour la discrétion. | |

| Impact | T1499 Déni de service de point d'extrémité | Lance des attaques DDoS contre des sites gouvernementaux et énergétiques. |

| T1491.001 Dégradation : Dégradation du site Web interne | Défacer des sites web pour intimider des victimes. |

The Russian-aligned hacktivist ecosystem in 2026

RuskiNet is one of several Russian-aligned hacktivist groups currently active, and understanding the group in isolation underplays both the scale of the broader category and the relative position RuskiNet occupies inside it. CISA’s late-2025 joint advisory on pro-Russia hacktivism named Cyber Army of Russia Reborn (CARR), Z-Pentest, NoName057(16), and Sector16 as the most active groups in the category, and the UK National Cyber Security Centre issued a separate warning in January 2026 specifically about ongoing Russian-aligned DDoS activity against UK critical infrastructure and local government bodies.

Conseils d'atténuation

Déjouer une violation potentielle de RuskiNet repose sur une bonne hygiène de cybersécurité, y compris une architecture de confiance zéro.

Selon la LPCC, voici comment vous devriez réagir face aux cyberincidents venant d'un adversaire allié à la Russie :

- Pour arrêter une attaque DDoS, identifier l'adresse source via SIEM ou un autre service de journalisation. Si l'attaque est lancée à partir d'un seul groupe d'adresses IP, celles-ci peuvent être bloquées manuellement. L'activation des pare-feu, la restriction de la quantité de trafic IP et la notification de votre fournisseur d'accès à Internet peuvent empêcher les interférences DDoS.

- Mettez à jour régulièrement les logiciels backend du serveur web pour éviter l'exploitation de CVE courants.

- Assurez-vous que votre système de gestion de contenu (CMS) de site Web n'est pas accessible depuis Internet et qu'il est régulièrement mis à jour. Les attaquants utilisent souvent des vulnérabilités dans les plugins et les extensions pour prendre pied.

Détendez les menaces persistantes avancées avec CybelAngel

Les groupes de cyberespionnage continuent de croître et de persister. RuskiNet, bien qu'insaisissable, a prouvé son efficacité pour perturber les activités quotidiennes et nuire à des pays du monde entier.

Anticipez les groupes de hacktivistes avant qu'ils ne causent des perturbations et des dommages grâce à notre plateforme de renseignement sur les cybermenaces. CybelAngel peut détecter précocement les violations potentielles au sein de votre écosystème, évitant ainsi les exploitations, les atteintes à la réputation et les sanctions réglementaires.