Qui est le gang du ransomware DragonForce ?

Table des matières

Qui prétend prendre le contrôle d'un groupe rival de ransomware et s'en vante en ligne ? C'est le cas de DragonForce.

Autrefois groupe hacktiviste peu connu, le gang DragonForce est devenu un professionnel des ransomwares. Ils gèrent un programme RaaS. Ils créent des charges utiles personnalisées. Et ils font fuir les données volées selon leurs conditions.

Alors, qui est exactement ce groupe, comment opère-t-il et qui sont ses victimes ? Voici une analyse du ransomware DragonForce.

Les origines et le contexte de DragonForce

La variante du ransomware DragonForce est apparue aux alentours d'août 2023, mais ses racines sont plus anciennes. Connu à l'origine sous le nom de DragonForce Malaysia, le groupe s'est d'abord présenté comme un groupe hacktiviste pro-palestinien, ciblant des organisations dans toute la région Asie-Pacifique et aux États-Unis. Au fil du temps, cependant, il a délaissé les attaques politiques pour se concentrer sur des campagnes de ransomwares à but lucratif.

Il ne s'agissait pas d'un simple changement de marque. Au début de l'année 2023, le groupe DragonForce s'est entièrement tourné vers les ransomwares. En mars 2024, le groupe a élargi son offre de ransomware en tant que service (RaaS), en lançant un modèle de franchise.

Les affiliés peuvent désormais gérer leurs propres marques de ransomware, soutenues par l'infrastructure de DragonForce, avec tout ce qu'il faut, des panels clients à l'hébergement des données, en passant par l'assistance 24/7 et la protection anti-DDoS.

Techniquement, DragonForce a commencé avec une variante basée sur LockBit 3.0, puis a introduit une deuxième souche - une fourche de ContiV3 - conçue pour les attaques de double extorsion. Ces logiciels malveillants ont été conçus pour avoir un large impact, ciblant les systèmes ESXi, NAS, BSD et Microsoft Windows, avec des mises à jour constantes de leur moteur de chiffrement et de leurs fonctionnalités.

Contrairement aux groupes qui opèrent par à-coups, DragonForce a maintenu une pression constante. Rien qu'entre août 2023 et août 2024, ils ont fait 82 victimes, frappant des secteurs tels que l'industrie, l'immobilier et les transports, les États-Unis étant les plus touchés.

Comment opère DragonForce : Tactiques, techniques et procédures (TTP)

Comment se déroule une attaque de ransomware DragonForce ? Voici une analyse du TTPS de DragonForce.

- Accès initial : DragonForce commence généralement par des courriels d'hameçonnage ou d'autres escroqueries d'ingénierie sociale, incitant les utilisateurs à ouvrir des pièces jointes malveillantes ou à cliquer sur des liens nuisibles. Une fois à l'intérieur, ils exploitent souvent les vulnérabilités du protocole de bureau à distance (RDP) et des solutions VPN.

- Exécution et persistance : Après avoir pris pied, DragonForce déploie des outils tels que Cobalt Strike et SystemBC pour se déplacer latéralement et récolter des informations d'identification. Ils utilisent des scanners de réseau, tels que SoftPerfect Network Scanner, pour identifier d'autres cibles. Une tactique clé est "Bring Your Own Vulnerable Driver" (BYOVD), qui leur permet de désactiver les logiciels de sécurité en exploitant des pilotes vulnérables connus.

- Personnalisation et modèle d'affiliation : Le programme RaaS (ransomware-as-a-service) de DragonForce est hautement personnalisable. Les affiliés peuvent ajuster les paramètres de chiffrement, désactiver les fonctions de sécurité et personnaliser les notes de rançon en fonction de la victime. Le modèle commercial permet aux affiliés de conserver 80% de toute rançon perçue.

- Exfiltration de données : DragonForce se concentre sur le vol de données sensibles avant de lancer sa phase de chiffrement. Les cibles typiques sont la propriété intellectuelle, les dossiers financiers et les données de l'entreprise. les informations personnelles identifiables (IPI). Ainsi, même si des sauvegardes sont disponibles, les victimes risquent toujours d'être victimes d'un accident de la route. violation de données.

- Chiffrement : La charge utile du ransomware est conçue pour être flexible et robuste. Il cible différents systèmes, notamment les environnements ESXi, NAS, BSD et Windows. Les affiliés peuvent affiner le processus de chiffrement, ce qui rend chaque attaque légèrement différente.

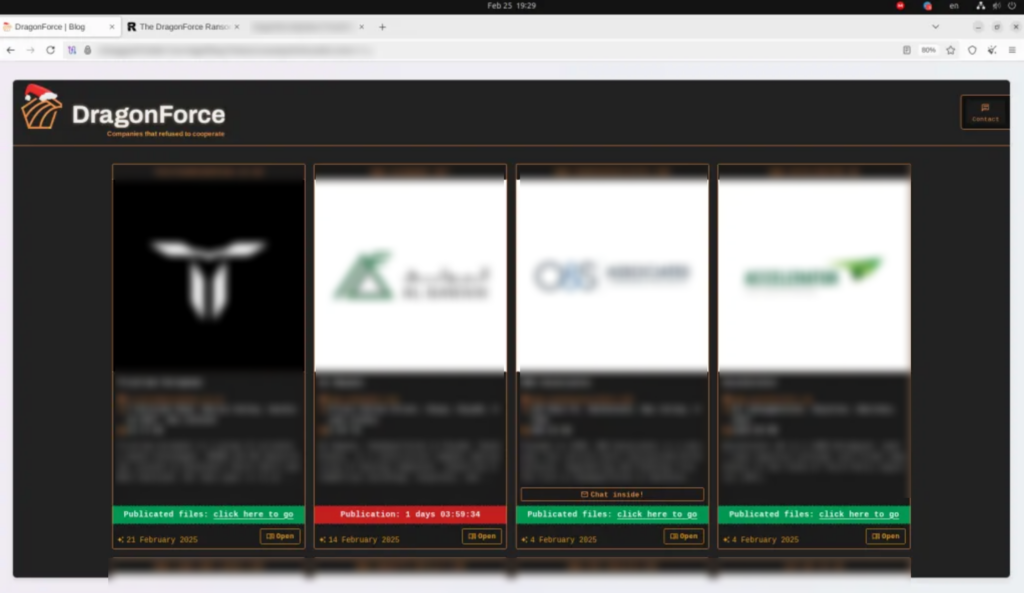

- Extorsion : Le gang s'appuie sur un site dédié aux fuites de DragonForce sur le site web sombre pour faire pression sur les victimes. Si la rançon n'est pas payée, les données volées sont rendues publiques, ce qui ajoute un risque de réputation et de réglementation à l'interruption des opérations. Bien que les tactiques de négociation et les demandes de rançon ne soient pas largement documentées, la combinaison du vol de données et du cryptage leur confère une influence considérable.

Qu'est-ce qui distingue DragonForce ?

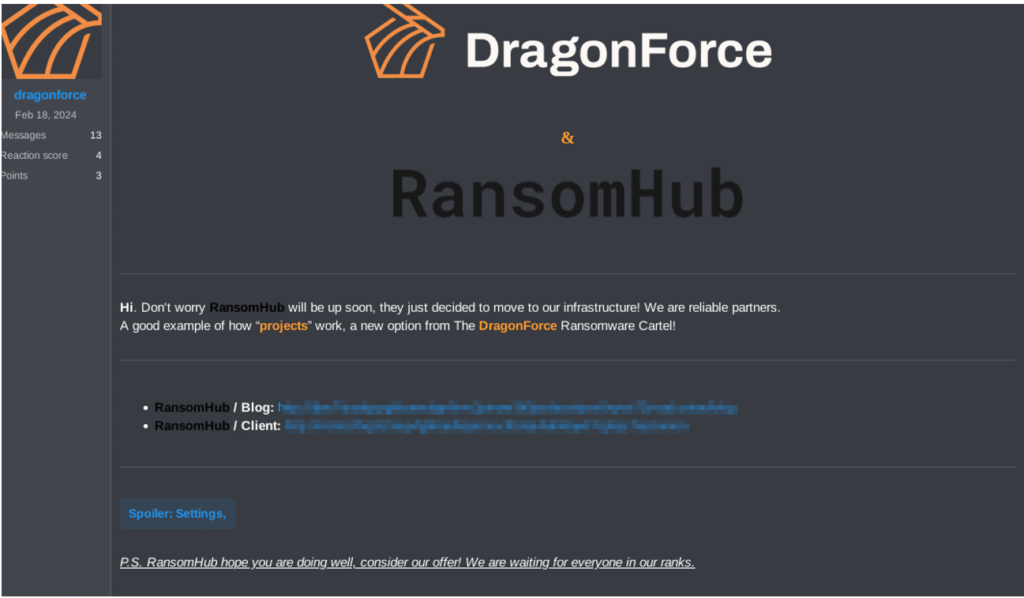

L'une des actions les plus marquantes de DragonForce est sa prétention à prendre le contrôle de l'infrastructure de RansomHubqui était le plus grand groupe de ransomwares au cours de l'année écoulée. Cette annonce est apparue à la fois sur le forum RAMP et sur le site de fuite de DragonForce basé sur Tor, signalant une tentative audacieuse de la part des cybercriminels d'absorber ou de remplacer un concurrent majeur.

DragonForce se concentre clairement sur les industries à forte valeur ajoutée. Ses attaques touchent généralement des secteurs tels que fabricationLes campagnes sont mondiales, mais se concentrent surtout sur les États-Unis, le Royaume-Uni et l'Australie. Leurs campagnes sont mondiales, mais se concentrent principalement sur les États-Unis, le Royaume-Uni et l'Australie.

En termes de communication et de messagerie, DragonForce publie des mises à jour et des annonces sur des forums clandestins et sur son propre site de fuites. Cela permet au groupe de rester visible dans l'écosystème de la cybercriminalité.

Les opérations de DragonForce semblent bien organisées et efficaces. Leur modèle de ransomware en tant que service permet aux affiliés de lancer des attaques rapidement, en ayant accès à une infrastructure de qualité professionnelle et à des outils personnalisables. Ils utilisent des méthodes opportunistes, exploitant des vulnérabilités bien connues et capitalisant sur les points d'entrée les plus efficaces du moment.

DragonForce et les attaques récentes

Voyons quelques exemples concrets d'acteurs de la menace DragonForce en action, avec des cyberincidents dans le monde entier.

Victimologie

Quelles sont les principales victimes de DragonForce ? Le gang semble avoir pris l'habitude de s'attaquer à de grandes organisations de premier plan dans de nombreux secteurs.

Parmi les cyberattaques notables de DragonForce, citons la violation de la loterie de l'Ohio en décembre 2024, au cours de laquelle plus de 600 Go de données sensibles ont été dérobés. En Australie, les activités de Yakult ont été durement touchées en décembre 2024, DragonForce revendiquant l'exfiltration de près de 100 Go de données, y compris des contrats et des documents d'identification personnelle.

DragonForce logiciels malveillants a également étendu son champ d'action au Moyen-Orient. En février 2025, une importante société immobilière et de construction d'Arabie saoudite a été victime de DragonForce, qui aurait dérobé plus de 6 To de données. L'attaque semblait coïncider avec le Ramadan, ce qui a ajouté une pression supplémentaire à l'extorsion.

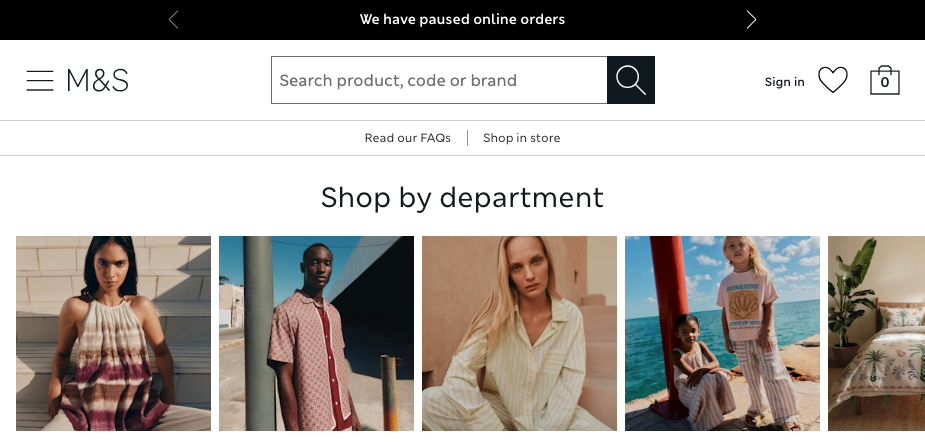

Plus récemment, les détaillants britanniques ont été dans le collimateur. Marks & Spencer a subi une grave attaque de ransomware en avril 2025, qui a entraîné des perturbations informatiques et des interruptions de service à grande échelle.

DragonForce a également revendiqué la responsabilité d'une brèche dans le système Co-op, qui comprenait le vol de données liées à des millions de membres et d'employés. Les pirates ont même partagé des échantillons de données volées avec des journalistes de la BBC, démontrant ainsi l'ampleur de la violation et exerçant une pression supplémentaire sur la victime.

Figure 3 : Titre de l'actualité détaillant la cyberattaque de Co-op. (Source : BBC)

Impact

Les conséquences des attaques de DragonForce se traduisent généralement par des perturbations opérationnelles, des pertes financières et une atteinte importante à la réputation. Les victimes sont souvent confrontées à des interruptions de service prolongées, comme cela a été le cas pour la loterie de l'Ohio et M&S.

Par exemple, au moment de la rédaction de cet article, le site web de Marks & Spencer affichait encore cette bannière, "Nous avons interrompu les commandes en ligne.

En outre, les données volées, y compris les informations sensibles, ajoutent des risques juridiques et des risques de poursuites judiciaires. conformité les défis. Les fuites publiques exacerbent les dommages, sapent la confiance et invitent à un examen réglementaire, comme dans le cas de Yakult Australia.

Attribution

L'attribution des ransomwares est rarement simple, et DragonForce ne fait pas exception à la règle. Bien que le groupe revendique activement la paternité de ses attaques via son site de fuite et ses forums clandestins, une vérification indépendante peut s'avérer difficile.

Dans certains cas, les victimes, les forces de l'ordre et les chercheurs en sécurité ont établi avec un degré de confiance élevé un lien entre des violations spécifiques et DragonForce, comme celles de l'Ohio Lottery et de Yakult, sur la base de signatures de ransomware et de déclarations publiques concordantes.

Comment les professionnels de l'informatique peuvent-ils se défendre contre DragonForce ?

DragonForce ne réinvente pas le ransomware. Il l'exécute simplement bien, avec une infrastructure solide, des charges utiles adaptées et une portée croissante. Cela signifie que les défenseurs n'ont pas besoin de magie. Ils ont besoin de principes fondamentaux, appliqués de manière cohérente, dans les domaines de la prévention, de la détection et de la réponse.

Here are some cybersecurity measures to prevent ransomware attacks.

1. La prévention

La meilleure défense contre DragonForce est de l'empêcher d'entrer.

- Apporter rapidement des correctifs aux systèmes exposés. DragonForce est connu pour exploiter des points d'entrée courants tels que les VPN et RDP. Priorité aux correctifs les services tournés vers l'internet et les vulnérabilités connues.

- Appliquer l'AMF partout. En particulier sur les services d'accès à distance, les panneaux d'administration et les systèmes de sauvegarde.

- Segmentez votre réseau. En cas de ransomware, la segmentation peut limiter les mouvements latéraux.

- Restreindre les droits d'administration. Ne donner aux utilisateurs que ce dont ils ont besoin. Surveiller l'escalade des privilèges.

- Former les utilisateurs à l'hameçonnage. Testez et simulez régulièrement. DragonForce commence souvent par un courriel malveillant.

- Sécurisé sauvegardes. Gardez-les hors ligne ou immuables, et testez souvent la récupération. Les sauvegardes ne sont d'aucune utilité si elles sont cryptées.

Détection

Il est essentiel de détecter rapidement les cybermenaces DragonForce, avant que l'exfiltration ou le chiffrement ne se produisent.

- Contrôler les outils de mouvement latéral. Cobalt Strike, SystemBC et SoftPerfect Network Scanner font partie de la boîte à outils de DragonForce.

- Recherchez l'activité BYOVD. La détection de chargements de pilotes inhabituels ou de tentatives de désactivation des outils EDR peut indiquer qu'une attaque est en cours.

- Veillez à ce que les données soient mises en scène. Les pics soudains d'accès aux données ou les transferts vers des zones de transit internes doivent déclencher des alertes.

- Chasse aux artefacts de la note de rançon. Même lors de la livraison de charges utiles personnalisées, les notes suivent souvent des schémas et peuvent être signalées.

- Activer la journalisation sur les terminaux et les serveurs. En particulier PowerShell, les journaux d'événements Windows et le trafic réseau.

Réponse et récupération

Lorsqu'un cyberincident se produit, la rapidité et la structure sont importantes.

- Suivez votre plan d'intervention en cas d'incident. N'improvisez pas sous la pression. Exécutez le manuel de jeu.

- Isoler immédiatement les systèmes affectés. Contenir rapidement les dégâts.

- Impliquer très tôt les services juridiques et de communication. Les fuites de données entraînent des risques réglementaires et de réputation.

- Préserver les journaux et les artefacts. Même si les systèmes sont cryptés, les preuves sont importantes pour l'attribution et la réponse.

- Signaler l'incident aux autorités. Partager indicateurs de compromis (IOC) avec la CISA ou les forces de l'ordre. Cela permet d'obtenir des informations sur les menaces dans l'ensemble du secteur.

- Examiner et mettre à jour les contrôles après l'incident. Chaque attaque est une occasion de combler une lacune.

Pour des conseils techniques plus approfondis, le site de la CISA Guide sur les ransomwares est une référence solide pour les équipes qui élaborent des stratégies de défense à plusieurs niveaux.

Figure 5 : Tweet/ X post de CISA. (Source : CISA)

Conclusion

DragonForce n'est pas (encore) le plus grand gang de ransomwares. Mais il s'est développé rapidement et ses tactiques évoluent. Pour les défenseurs, la leçon est claire : il ne faut pas attendre que les ransomwares atteignent les terminaux. Vous devez repérer les menaces avant qu'elles n'atteignent votre réseau.

C'est là que CybelAngel intervient.

Notre renseignements sur les menaces extérieures aide les équipes de sécurité à détecter rapidement l'exposition aux ransomwares, à travers les tiers, les chaînes d'approvisionnement et le dark web. Qu'il s'agisse de fuites d'informations d'identification, d'actifs non sécurisés ou de signes précurseurs de compromission, nous vous offrons une visibilité que les outils traditionnels ne peuvent pas vous offrir.

La lutte contre les ransomwares commence à l'extérieur du périmètre. Réservez une démonstration avec CybelAngel pour voir comment vous pouvez sécuriser le vôtre.