Googleドーピングの理解 [リスクのあるユースケース追加]

目次

セキュリティ専門家1,000人以上を対象とした調査によると、%人の倫理的ハッカーが最初の偵察ステップとしてGoogleドーキングを使用しています。ファイアウォールを侵害したり、暗号化を解読したりする必要はありません。.

代わりに2026年のチートシートにご興味がありますか?こちらからご覧ください。.

Google Dorking はなぜ重要なのでしょうか?

2025年に, %のランサムウェア攻撃の根本原因は、悪用された脆弱性でした. ドーキングとは、攻撃者がパッチが適用される前に脆弱性を特定する方法です。.

よくある誤解は、サイバー犯罪者は損害を与えるためにファイアウォールを突破したり、複雑なセキュリティを回避したりしなければならないということです。実際はもっと単純な場合が多いのです。攻撃者はしばしば、すでに公開されているものを探すことから始めます。Googleドーキングは、このような偶発的な情報漏洩を見つけるための主な方法です。.

それは世界最大の検索エンジン上で行われる、デジタルな猫とネズミのゲームです。専門的な ダーカーのためのキーワード, 誰でも見つけられる

- 証拠 露出したサーバーやデータベース.

- 知能 ネットワーク構成とソフトウェアのバージョンについて。.

- ガイダンス どの資産が脆弱で、パッチが適用されていないか.

- 洞察 財務報告書から従業員の認証情報まで、機密文書に.

このテクニックは、偵察を行う攻撃者にとって非常に重要です。これは、攻撃者が実際の攻撃を開始するずっと前に、ターゲットのデジタルフットプリントをマッピングし、抵抗の少ない経路を見つけるのに役立ちます。長期的には、dorks を理解することは、データ侵害からランサムウェアまで、あらゆるものに対する回復力を構築するために不可欠です。

Dork(ダーク)のユースケース事例で、よりリスクのあるものに進化する可能性のあるもの

過去2やっぱりやっぱりどうにかとか、やっぱりどうにか どうだん 重大な脆弱性を露呈する.

1. 物流流出の例

セキュリティ研究者は次のようなものを見つけることができます ドーク filetype:sql site:example-logistics.com, 開発者が誤って公開されているWebサーバー上に残した、完全なSQLデータベースバックアップファイルとともに。データベースには数千件の顧客記録、出荷明細書、および内部認証情報が含まれています。同社はメインアプリケーションのセキュリティに注力していましたが、機密性の高いバックアップをインデックス化した単純な設定ミスを見逃していました。この発見により、高額なインシデント対応と、評判を傷つける公表を余儀なくされました。.

セキュリティチームがやるべきこと:定例的なダークサーチを実行する filetype:sql site:yourdomain.com — 自らのドメインに対して。返された結果はすべて、Googleがすでにインデックス化しており、同じクエリを実行しているすべての攻撃者も同様であることを意味します。.

2. 医療機関におけるランサムウェア攻撃の経路例

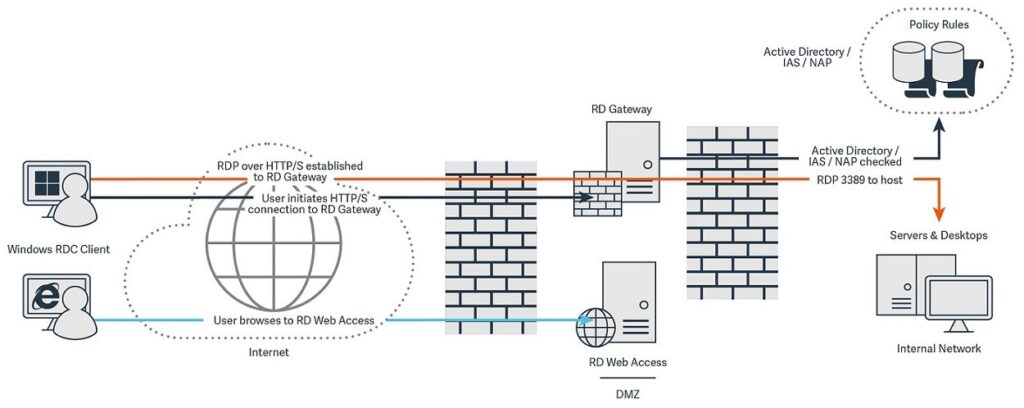

ある地域病院ネットワークが、壊滅的なランサムウェア攻撃を受けました。調査員たちは、初期侵入経路を外部に露出したリモートデスクトッププロトコル(RDP)ポータルに特定しました。.

攻撃者は検索クエリを使用しました inurl:/remote/login/ intitle:"RDP", 、一般的な ドーク リモートアクセスのゲートウェイを見つけるために。彼らは病院のログインページを発見し、多要素認証で保護されていなかったため、ブルートフォース手法を使用してアクセス権を取得しました。そこから、ネットワーク内を横断的に移動し、ランサムウェアを展開して数週間にわたって業務を麻痺させました。.

このシナリオは仮説ではありません。ランサムウェアの侵入によるデータ窃盗は、現在77%%(Google GTIG、2026年)で発生しており、2024年の57%%から増加しています。公開されたRDPポータルを狙ったダーキングは、現在アクティブなランサムウェアのプレイブックにおいて、最も自動化された偵察技術の1つです。検出:実行 inurl:/remote/login/ site:yourdomain.com 月間。結果が返された場合、そのポータルは、同じ検索を実行しているすべての攻撃者から見えるようになります。.

3. 公開サーバーにおける機密性の高いプロジェクトの例

有望なテック系スタートアップが「プロジェクト・キメラ」というコードネームの独自のAIアルゴリズムを開発した。その年の後半、競合他社が驚くほど似た機能を持つ製品を謎めいて発売した。.

そして、法医学的な調査によって、漏洩源が明らかになります: 公開ウェブディレクトリ. エンジニアがテストのためにプロジェクトファイルをステージングサーバーにアップロードしましたが、それが誤ってGoogleにインデックスされてしまいました。競合他社は、 ドーク intitle:"index of" "Project-Chimera-Internal", ディレクトリを見つけ、ソースコードや研究ノートを含むすべてをダウンロードしました。ファイアウォールは一切侵害されずに、R&Dへの投資全体が危うくなりました。.

検出 intitle:"index of" site:yourdomain.com ドメイン上の公開インデックス化されたディレクトリをすべて表示します。四半期ごとに実行してください。結果が検出された場合は、重大な脆弱性となります。.

Google Dorkingとは、Googleの検索演算子を駆使して、特定の情報や、通常は見つけにくい情報を検索するテクニックです。

被害を確認したところで、その技術を定義しましょう。.

Google Dorkingとは、Googleの検索演算子を駆使して、特定の情報や、通常は見つけにくい情報を検索するテクニックです。 Googleハッキングとしても知られ、特殊な演算子を使用してGoogleの検索結果を非常に具体的な情報に絞り込む高度な検索テクニックです。これらの演算子は、しばしば ドークス またはチートコードとして、Googleに単純なキーワードマッチだけでなく、URL、ファイルタイプ、特定のウェブサイト内を検索するように指示してください。.

このテクニックは、2002年にセキュリティ研究者のジョニー・ロング氏がGoogleハッキングデータベース(GHDB)を開発した際に初めて広く文書化されました。このデータベースは、数千の既製の ドークス 脆弱性、機密データ、および公開されているシステムを見つけるために使用できます。セキュリティ専門家向けのツールとして始まったものは、以来、あらゆるハッカーのツールキットに不可欠なものとなっています。.

Googleハッキングチートシート

完全なコマンドリファレンスについては、当社の 2026 Google Dorks チートシート.

ダンクを組み合わせると、最大の効果が得られますか?

はい。ダーク検索の真の力は、これらの演算子を組み合わせることで生まれます。例えば、政府のウェブサイトでユーザー名とパスワードを探している攻撃者は、次のように使用するかもしれません。

site:gov filetype:log intext:パスワード

このクエリはGoogleに「~のみで検索」と指示します。 .gov 「パスワード」という単語を含むログファイル用のドメイン。Googleは数秒で、そうでなければ見つけることが不可能だったであろう、潜在的な認証情報漏洩のリストを返します。.

Google Dorks を最適化するためのセキュリティチーム向けクイックガイド

あなたはシームレスに設定できます。 自陣?

- ダーキングワークフローを構築する Google ハッキングデータベースからのクエリを優先して、自身のドメインに対して定期的にドゥークを実行し、潜在的な情報漏洩を発見するプロセスを定義します。.

- 設定

robots.txt適切に 使ってrobots.txtウェブサイト上のどのディレクトリやファイルをインデックスしないかを検索エンジンに指示するファイル。. - ディレクトリインデックスを無効にする ウェブサーバーが、インデックスページのないディレクトリにユーザーがアクセスした際に、ファイル一覧を表示しないように設定してください。これにより

intitle:「index of」"風邪をひいた. - 公開資産の監査 インターネットに公開されているすべてのサーバー、アプリケーション、クラウドストレージのインベントリを維持してください。存在を知らなければ、保護することはできません。.

- 強力なアクセス制御を適用する 機密情報を保護するために、わかりにくいURLに頼るべきではありません。すべての資産には、認証と認可が必要です。.

- 開発者を育成する エンジニアチームに、認証情報をハードコーディングすること、本番環境でデバッグモードをオンにしたままにすること、または機密ファイルを公開サーバーにアップロードすることのリスクについて教育してください。.

- EASMソリューションをデプロイする 可視性を自動化します。CybelAngelのようなプラットフォームを使用して、攻撃対象領域の持続的な外部からのビューを取得し、リアルタイムで露出を検出します。.

よくある質問

もっと概要を知りたいですか?

Google Dorkingとは、Googleの検索演算子を駆使して、特定の情報や、通常は見つけにくい情報を検索するテクニックです。 これは、通常の検索では簡単に見つけられない特定の情報をGoogleで検索するために高度な検索演算子(ダーk)を使用するプロセスです。これには、機密ファイル、公開されているサーバー、脆弱なWebアプリケーションなどが含まれることがよくあります。.

Google Dorks は違法ですか? Google Dorking自体は、単に検索エンジンの機能を使っているだけで品行に触れるものではありません。しかし、許可なくシステムやファイルにアクセスするためにDorkingを使用することは違法であり、コンピューター犯罪にあたります。.

ダークの最も一般的なキーワードは何ですか?

最も一般的な演算子、または ダーカーのためのキーワード, 、は サイト:, ファイルタイプ:, inurl:, 、そして intitle:. これらは、「パスワード」「機密」「管理者」「ログイン」などの検索語と組み合わせて使用されることがよくあります。“

Google Dorking チートシートを見つけるにはどうすればよいですか?

Googleハッキングデータベース(GHDB)は、さまざまな目的に対する何千ものドークを含む、最も包括的なリソースです。多くのサイバーセキュリティウェブサイトでは、最も重要なコマンドがまとめられたチートシートも公開しています。.

ハッカーはどのようにして「ドーク」を利用しますか?

ハッカーは ドークス 偵察のためです。ログインページが露出していたり、パッチが適用されていないソフトウェア、開いているサーバーディレクトリ、漏洩した認証情報のような、容易に攻撃できる脆弱性を発見するために検索を自動化します。これは、ターゲットの弱点をマッピングするための最初のステップです。.

Googleドアキングから会社を守るにはどうすればよいですか?

保護は、適切なサーバー構成(ディレクトリインデックスの無効化など)、慎重なデータ管理、およびプロアクティブな監視の組み合わせで構成されます。外部攻撃サーフェスマネジメント(EASM)プラットフォームの使用は、これらの露出の検出を自動化するための最も効果的な方法です。.

まとめ

最も被害の大きい偵察攻撃は、自身を告知しません。ドメインに対して自動化されたダーククエリを実行する脅威アクターにとって、コストはゼロで、所要時間は数秒です。Exploit Databaseだけでも3,500を超える事前構築済みのダーククエリが保存されており、実行に技術的な専門知識は必要ありません。あなたの脆弱性が明白になるのは、誰かがそれを発見するまでです。.

CybelAngel のアウトサイドイン・スキャンはこれらのチェックを継続的に実行するため、攻撃者が行動を起こす前に攻撃者が発見するものを見つけることができます。. 今何が公開されているか確認してください。.