فهم Google Dorks [مع حالات الاستخدام عالية المخاطر]

جدول المحتويات

58% من المخترقين الأخلاقيين يستخدمون Google dorking كخطوتهم الأولى في الاستطلاع، وفقًا لمسح لأكثر من 1000 متخصص في الأمن. لا يحتاجون إلى اختراق جدار ناري أو فك تشفير.

هل أنت مهتم بدلاً من ذلك بورقة الغش الخاصة بنا لعام 2026؟ تجدها هنا.

لماذا يعتبر التنقيب عن المعلومات باستخدام جوجل (Google Dorking) مهماً

في عام 2025،, كانت الثغرات المستغلة هي السبب الجذري لـ 32% من هجمات برامج الفدية. Dorking هو كيف يحدد المهاجمون تلك الثغرات قبل تطبيق التصحيح.

من المفاهيم الخاطئة الشائعة أن مجرمي الإنترنت يجب عليهم تجاوز جدران الحماية وتجاوز الأمن المعقد لإحداث ضرر. غالباً ما يكون الواقع أبسط. غالباً ما يبدأ المهاجمون بالبحث عما هو مكشوف بالفعل. البحث باستخدام جوجل (Google Dorking) هو طريقتهم الأساسية للعثور على هذه المكشوفات العرضية.

إنها لعبة قط وفأر رقمية تُلعَب على أكبر محرك بحث في العالم. باستخدام متخصص كلمات مفتاحية للـ dorks, يمكن لأي شخص العثور على:

- دليل من الخوادم وقواعد البيانات المكشوفة.

- ذكاء على تكوينات الشبكة وإصدارات البرامج.

- إرشاد على أي أصول فهي عرضة للخطر وغير مُرقّعة.

- بصيرة إلى وثائق حساسة، من التقارير المالية إلى بيانات اعتماد الموظفين.

تعتبر هذه التقنية بالغة الأهمية للمهاجمين الذين يجرون استطلاعًا. فهي تساعدهم على رسم خريطة للبصمة الرقمية للهدف والعثور على المسار الأقل مقاومة قبل وقت طويل من شن هجوم فعلي. على المدى الطويل، يعد فهم "الدورات" (dorks) أمرًا ضروريًا لبناء القدرة على الصمود ضد كل شيء بدءًا من خروقات البيانات وصولًا إلى برامج الفدية.

أمثلة لحالات استخدام Dork قد تتطور إلى شيء أكثر خطورة

توضح سيناريوهات الأمن السيبراني التالية كيف تطورت عمليات بحث بسيطة على جوجل إلى حوادث أمنية كبيرة على مدار العامين الماضيين. تم اكتشاف بعضها من قبل الباحثين، بينما استغلها المجرمون. كلها تظهر كيف ترقص كشف الثغرات الأمنية الحرجة.

1. مثال على تسرب لوجستي

باحث أمني قد يجد ما يلي أحمق ملف:sql موقع:example-logistics.com, ، مع ملف نسخ احتياطي كامل لقاعدة بيانات SQL تركه مطور عن طريق الخطأ على خادم ويب متاح للعامة. تحتوي قاعدة البيانات على آلاف سجلات العملاء، وبيانات الشحن، وبيانات الاعتماد الداخلية. ركزت الشركة على تأمين تطبيقها الرئيسي لكنها أغفلت تكوينًا خاطئًا بسيطًا أدى إلى فهرسة نسخة احتياطية حساسة. حفز هذا الاكتشاف استجابة مكلفة للحوادث وتصريحًا علنيًا أضر بسمعتها.

ما كان ينبغي لفريق الأمن القيام به: تشغيل بحث متكرر — filetype:sql site:yourdomain.com — ضد نطاقهم الخاص. أي نتيجة يتم إرجاعها تعني أن جوجل قد قامت بفهرستها بالفعل، وكذلك فعل كل مهاجم يقوم بنفس الاستعلام.

2. مثال لمسار برامج الفدية في الرعاية الصحية

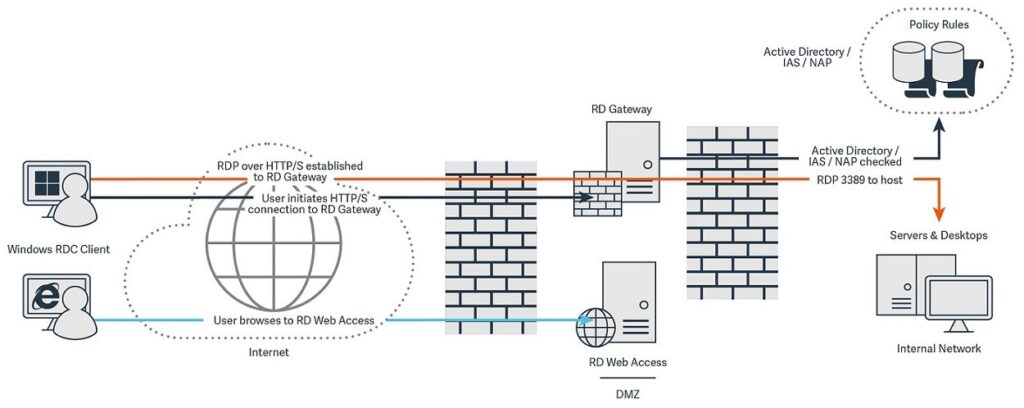

تتعرض شبكة مستشفيات إقليمية لهجوم برمجيات فدية مدمر. تعقّب المحققون نقطة الدخول الأولية إلى بوابة بروتوكول سطح المكتب البعيد (RDP) المكشوفة.

استخدم المهاجمون عبارة البحث inurl:/remote/login/ intitle:"RDP", ، شائع أحمق للعثور على بوابات الوصول عن بعد. لقد عثروا على صفحة تسجيل الدخول الخاصة بالمستشفى، والتي لم تكن محمية بالمصادقة متعددة العوامل، واستخدموا طرق القوة الغاشمة للوصول. من هناك، انتقلوا جانبيًا عبر الشبكة، ونشروا برامج الفدية التي شلت العمليات لأسابيع.

هذا السيناريو ليس افتراضيًا. تحدث سرقة البيانات الآن في 77% من اختراقات الفدية (Google GTIG، 2026)، ارتفاعًا من 57% في عام 2024. البحث عن بوابات RDP المكشوفة هو أحد أكثر تقنيات الاستطلاع الآلية في كتيبات تشغيل برامج الفدية النشطة. الاكتشاف: تشغيل inurl:/remote/login/ site:yourdomain.com شهرياً. إذا أعاد نتيجة، فإن هذا المنفذ يكون مرئيًا لكل مهاجم يقوم بنفس البحث.

3. مشروع حساس على خادم عام مثال

تطور شركة ناشئة واعدة في مجال التكنولوجيا خوارزمية ذكاء اصطناعي خاصة بها، تحمل الاسم الرمزي “مشروع كايميرا”. ثم في وقت لاحق من ذلك العام، أطلق منافس منتجًا بميزات مماثلة بشكل لافت للنظر.

وكشف تحقيق جنائي بعد ذلك عن مصدر التسرب: دليل ويب عام. قام مهندس بتحميل ملفات المشروع إلى خادم تجريبي للاختبار، والذي تمت فهرسته عن طريق الخطأ بواسطة جوجل. شركة منافسة، باستخدام أحمق intitle:"فهرس" "Project-Chimera-Internal", ، تم العثور على الدليل وتنزيل كل شيء، بما في ذلك الكود المصدري وملاحظات البحث. لقد تم اختراق كامل استثمار البحث والتطوير دون اختراق جدار حماية واحد.

كشف intitle:"فهرس" site:yourdomain.com سيؤدي ذلك إلى الكشف عن أي أدلة مفهرسة بشكل عام على نطاقك. قم بتشغيله كل ثلاثة أشهر. أي نتيجة تمثل تعرضًا خطيرًا.

ما هو جوجل دِوركينج؟

الآن بعد أن رأيت الضرر، دعنا نحدد التقنية.

ما هو جوجل دِوركينج؟ تُعرف أيضًا باسم "اختراق جوجل"، وهي تقنية بحث متقدمة تستخدم عوامل تشغيل خاصة لتصفية نتائج بحث جوجل وصولاً إلى معلومات محددة للغاية. غالبًا ما تسمى هذه العوامل أعمال قذرة أو رموز الغش، أخبر جوجل بالبحث بما هو أبعد من مطابقة الكلمات المفتاحية البسيطة والبحث داخل عناوين URL، أو أنواع الملفات، أو مواقع ويب محددة.

تم توثيق هذه التقنية على نطاق واسع لأول مرة في عام 2002 من قبل باحث الأمن جوني لونغ، الذي أنشأ قاعدة بيانات اختراق جوجل (GHDB). تتكون هذه القاعدة من آلاف البيانات المعدة مسبقًا أعمال قذرة والتي يمكن استخدامها للعثور على نقاط الضعف والبيانات الحساسة والأنظمة المكشوفة. ما بدأ كأداة للمهنيين الأمنيين أصبح منذ ذلك الحين عنصرًا أساسيًا في مجموعة أدوات كل متسلل.

ورقة غش جوجل ديركينغ

للحصول على مرجع الأوامر الكامل، راجع 2026 ورقة غش Google Dorks.

هل يؤدي الجمع بين dorks إلى أقصى تأثير؟

نعم. القوة الحقيقية للتنكير تأتي من الجمع بين هذه المعاملات. على سبيل المثال، قد يستخدم المهاجم الذي يبحث عن أسماء مستخدمين وكلمات مرور على موقع حكومي:

موقع:gov نوعالملف:log في النص:كلمة المرور

هذا الاستعلام يخبر جوجل: “ابحث فقط في .حكومي ‘نطاقات لملفات السجل التي تحتوي على كلمة ’كلمة المرور”." في ثوانٍ، تعيد جوجل قائمة بالتسريبات المحتملة لبيانات الاعتماد التي كان من المستحيل العثور عليها بخلاف ذلك.

نظرة سريعة على الخطوات لفرق الأمان الخاصة بك لتحسين Google Dorks

ما هي بعض الطرق التي يمكنك من خلالها تكوين الأشياء بسلاسة على جانبه?

- إنشاء سير عمل للبحث العميق: تحديد عملية لتشغيل "dorks" بانتظام ضد نطاقاتك الخاصة للعثور على تسريبات محتملة. تحديد أولويات الاستعلامات من قاعدة بيانات Google Hacking.

- إعداد

ملف روبوتس.تكستبشكل صحيح استخدمملف روبوتس.تكستملف لتوجيه محركات البحث بشأن المجلدات والملفات الموجودة على موقعك والتي يجب عدم فهرستها. - تعطيل فهرسة الدلائل: قم بتكوين خوادم الويب الخاصة بك لمنعها من عرض قائمة بالملفات عندما يزور مستخدم دليلاً لا يحتوي على صفحة فهرس. هذا يوقف

intitle:"فهرس"هجمات باردة. - تدقيق الأصول المواجهة للجمهور احتفظ بقائمة جرد لجميع الخوادم والتطبيقات والتخزين السحابي المكشوفة على الإنترنت. إذا كنت لا تعرف وجود شيء ما، فلا يمكنك حمايته.

- فرض ضوابط وصول قوية: لا تعتمد أبدًا على عنوان URL غير واضح لحماية المعلومات الحساسة. يجب أن يتطلب كل أصل المصادقة والترخيص.

- دربوا مطوريكم ثقف فرق الهندسة الخاصة بك حول مخاطر التشفير الصعب للمعلومات الحساسة، وترك أوضاع التصحيح قيد التشغيل في بيئة الإنتاج، أو تحميل الملفات الحساسة إلى خوادم عامة.

- نشر حل EASM أتمت رؤيتك. استخدم منصة مثل CybelAngel للحصول على رؤية خارجية مستمرة لسطح الهجوم الخاص بك والكشف عن التعرضات في الوقت الفعلي.

أسئلة متكررة

هل تريد نظرة عامة أكثر؟

ما هو جوجل دِوركينج؟ إنها عملية استخدام عوامل البحث المتقدمة (dorks) للعثور على معلومات محددة على جوجل غير متاحة بسهولة من خلال عمليات البحث العادية. غالبًا ما يشمل ذلك الملفات الحساسة والخوادم المكشوفة وتطبيقات الويب الضعيفة.

هل استخدام Google Dorks غير قانوني؟ إن فعل استخدام Google Dorks بحد ذاته ليس غير قانوني؛ فأنت تستخدم ببساطة ميزات محرك بحث. ومع ذلك، فإن استخدام Dorks للوصول إلى أنظمة أو ملفات دون إذن هو أمر غير قانوني ويشكل جريمة إلكترونية.

ما هي أكثر الكلمات المفتاحية شيوعًا لـ dorks؟

العوامل الأكثر شيوعًا، أو كلمات مفتاحية للـ dorks, ، هل موقع:, نوع الملف:, inurl:, و عنوان:. غالبًا ما يتم دمجها مع مصطلحات البحث مثل “كلمة المرور” أو “سري” أو “مسؤول” أو “تسجيل الدخول”.”

كيف يمكنني العثور على ورقة غش للبحث جوجل (Google Dorking)؟

قاعدة بيانات اختراق جوجل (GHDB) هي المصدر الأكثر شمولاً، وتحتوي على آلاف الأوامر (dorks) لأغراض مختلفة. تنشر العديد من مواقع الأمن السيبراني أيضًا أوراق تلخيصية مختصرة تحتوي على الأوامر الأساسية.

كيف يستخدم المخترقون "الدوركات"؟

المخترقون يستخدمون أعمال قذرة للاستطلاع. إنهم يقومون بأتمتة عمليات البحث للعثور على الأهداف السهلة مثل صفحات تسجيل الدخول المكشوفة، والبرامج غير المصححة، ودلائل الخادم المفتوحة، وبيانات الاعتماد المسربة. إنها خطوتهم الأولى لرسم نقاط ضعف الهدف.

كيف يمكنني حماية شركتي من Google Dorking؟

تتضمن الحماية مزيجًا من تكوين الخادم الصحيح (مثل تعطيل فهرسة الدلائل)، وإدارة البيانات الدقيقة، والمراقبة الاستباقية. يعد استخدام منصة إدارة سطح الهجوم الخارجي (EASM) الطريقة الأكثر فعالية لأتمتة اكتشاف هذه التعرضات.

إنهاء

أكثر هجمات الاستطلاع ضررًا لا تعلن عن نفسها. لا يكلف ممثل التهديد الذي يقوم بتشغيل استعلامات "dork" آلية ضد نطاقك شيئًا ويستغرق ثوانٍ. تحتفظ قاعدة بيانات الاستغلال (Exploit Database) وحدها بأكثر من 3500 استعلام "dork" جاهز — لا يتطلب أي منها خبرة تقنية لتشغيله. تعرضك يكون غير مرئي فقط حتى يبدأ شخص ما في البحث.

يعمل المسح الخارجي من CybelAngel على إجراء هذه الفحوصات بشكل مستمر، لذا يمكنك العثور على ما يجده المهاجمون قبل أن يتصرفوا بشأنه. انظر ماذا تم كشفه الآن.