Comprendre Google Dorks [Plus les cas d'utilisation du risque]

Table des matières

- Pourquoi le piratage Google est-il important ?

- Exemples de cas d'utilisation de "dork" qui pourraient évoluer vers quelque chose de plus risqué

- 1. Exemple de fuite logistique

- 2. Exemple de voie d'accès au rançongiciel dans le domaine de la santé

- 3. Un projet sensible sur un serveur public, exemple

- Qu'est-ce que le Google Dorking ?

- Une antisèche pour le Google dorking

- Combiner des dorks garantit-il un impact maximal ?

- Un aperçu rapide des étapes pour que vos équipes de sécurité optimisent les Google Dorks

- FAQ

- Conclusion

58 %% des hackers éthiques utilisent le piratage Google comme première étape de reconnaissance, selon une enquête menée auprès de plus de 1 000 professionnels de la sécurité. Ils n'ont pas besoin de pénétrer un pare-feu ou de casser un cryptage.

Ils ouvrent Google, tapent la bonne requête et trouvent ce que votre organisation a accidentellement laissé exposé. Cet article traite de la manière dont les acteurs de la menace utilisent le "dorking" dans des attaques documentées, et de ce que votre équipe de sécurité doit faire à ce sujet.

Intéressé plutôt par notre aide-mémoire 2026 ? Retrouvez-le ici.

Pourquoi le piratage Google est-il important ?

En 2025, les vulnérabilités exploitées ont été la cause première de 32% des attaques par ransomware. Dorking est la façon dont les attaquants identifient ces vulnérabilités avant qu’un correctif ne soit appliqué.

C'est un jeu du chat et de la souris numérique sur le moteur de recherche le plus grand du monde. En utilisant des outils spécialisés mots-clés pour dorks, n'importe qui peut trouver :

- Preuve de serveurs et de bases de données exposés.

- Intelligence sur les configurations réseau et les versions logicielles.

- B guidance sur quels actifs sont vulnérables et non corrigés.

- Aperçu en documents sensibles, des rapports financiers aux identifiants des employés.

Cette technique est cruciale pour les attaquants qui effectuent une reconnaissance. Elle les aide à cartographier l'empreinte numérique d'une cible et à trouver le chemin de moindre résistance bien avant de lancer une attaque réelle. À long terme, la compréhension des dorks est essentielle pour renforcer la résilience contre tout, des violations de données aux ransomwares.

Exemples de cas d'utilisation de "dork" qui pourraient évoluer vers quelque chose de plus risqué

Les scénarios cyber suivants montrent comment de simples recherches Google se sont transformées en incidents de sécurité majeurs au cours des deux dernières années. Certains ont été détectés par des chercheurs, tandis que d'autres ont été exploités par des criminels. Tous montrent Salut les nuls exposer des vulnérabilités critiques.

1. Exemple de fuite logistique

Un chercheur en sécurité pourrait trouver ce qui suit Ringard filetype:sql site:example-logistics.com, avec un fichier de sauvegarde complet d'une base de données SQL qu'un développeur avait accidentellement laissé sur un serveur Web accessible publiquement. La base de données contient des milliers d'enregistrements de clients, des manifestes d'expédition et des identifiants internes. L'entreprise avait concentré ses efforts sur la sécurisation de son application principale, mais avait négligé une simple mauvaise configuration qui a indexé une sauvegarde sensible. La découverte a entraîné une réponse coûteuse à l'incident et une divulgation publique qui a nui à sa réputation.

Ce que l'équipe de sécurité aurait dû faire : exécuter un dork récurrent — type de fichier :sql site :votredomaine.com — contre leur propre domaine. Tout résultat renvoyé signifie que Google l'a déjà indexé, tout comme chaque attaquant exécutant la même requête.

2. Exemple de voie d'accès au rançongiciel dans le domaine de la santé

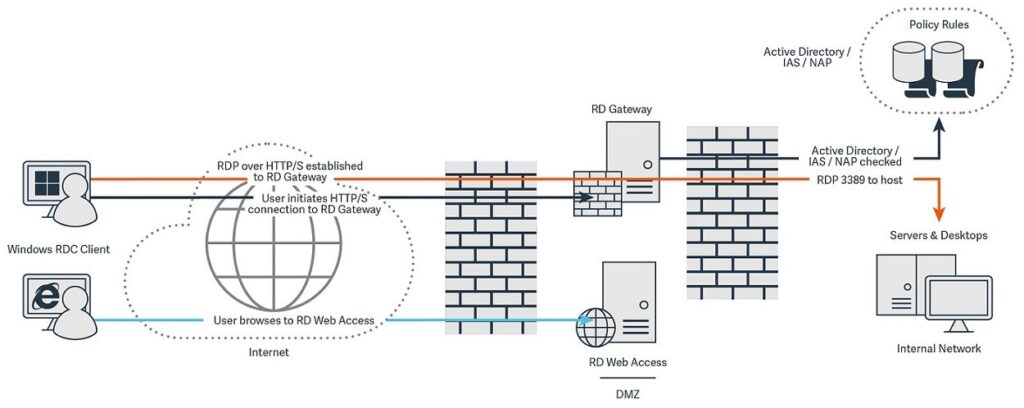

Un réseau hospitalier régional subit une cyberattaque dévastatrice par rançongiciel. Les enquêteurs ont retracé le point d'entrée initial à un portail RDP (Protocole de bureau à distance) exposé.

Les attaquants ont utilisé la requête de recherche inurl:/remote/login/ intitle:"RDP", un commun Ringard pour trouver des passerelles d'accès à distance. Ils ont trouvé la page de connexion de l'hôpital, qui n'était pas protégée par une authentification multifacteur, et ont utilisé des méthodes de force brute pour y accéder. De là, ils se sont déplacés latéralement sur le réseau, déployant des rançongiciels qui ont paralysé les opérations pendant des semaines.

Ce scénario n'est pas hypothétique. Le vol de données survient désormais dans 77% des intrusions par rançonlogiciel (Google GTIG, 2026), contre 57% en 2024. Le "dorking" pour les portails RDP exposés est l'une des techniques de reconnaissance les plus automatisées dans les répertoires actifs de rançonlogiciels. Détection : exécuter inurl:/remote/login/ site:votredomaine.com mensuellement. S'il renvoie un résultat, ce portail est visible par tout attaquant effectuant la même recherche.

3. Un projet sensible sur un serveur public, exemple

Une start-up technologique prometteuse développe un algorithme d'IA propriétaire, dont le nom de code est “Projet Chimère”. Plus tard la même année, un concurrent lance mystérieusement un produit aux fonctionnalités remarquablement similaires.

Une enquête médico-légale révèle alors la source de la fuite : un annuaire web public. Un ingénieur avait téléchargé des fichiers de projet sur un serveur de staging pour les tester, ce qui avait été involontairement indexé par Google. Une entreprise rivale, utilisant le Ringard intitle:index de "Project-Chimera-Internal", a trouvé le répertoire et a téléchargé tout le contenu, y compris le code source et les notes de recherche. L'intégralité de l'investissement en R&D a été compromise sans qu'un seul pare-feu n'ait été violé.

Détection : intitle: "index de" site:votredomaine.com Scan tous les répertoires publiquement indexés sur votre domaine. Exécutez-le trimestriellement. Tout résultat est une exposition critique.

Qu'est-ce que le Google Dorking ?

Maintenant que vous avez vu le dommage, définissons la technique.

Qu'est-ce que le Google Dorking ? Aussi connu sous le nom de Google Hacking, il s'agit d'une technique de recherche avancée qui utilise des opérateurs spéciaux pour affiner les résultats de recherche de Google afin d'obtenir des informations très spécifiques. Ces opérateurs, souvent appelés satanés ou des codes de triche, dites à Google de regarder au-delà des simples correspondances de mots-clés et de rechercher dans les URL, les types de fichiers ou les sites Web spécifiques.

La technique a été largement documentée pour la première fois en 2002 par le chercheur en sécurité Johnny Long, qui a créé la Google Hacking Database (GHDB). Cette base de données est une collection de milliers d'outils préfabriqués satanés qui peut être utilisé pour trouver des vulnérabilités, des données sensibles et des systèmes exposés. Ce qui était au départ un outil pour les professionnels de la sécurité est depuis devenu un élément essentiel de la boîte à outils de tout hacker.

Une antisèche pour le Google dorking

Pour la référence complète des commandes, consultez notre 2026 Google Dorks Guide de triche.

Combiner des dorks garantit-il un impact maximal ?

Oui. Le véritable pouvoir du dorking vient de la combinaison de ces opérateurs. Par exemple, un attaquant recherchant des noms d'utilisateur et des mots de passe sur un site Web gouvernemental pourrait utiliser :

site:gouvernement filetype:journal dans le texte:mot de passe

Cette requête dit à Google : “ Recherche uniquement sur .gouv ‘domaines pour les fichiers journaux contenant le mot ’ mot de passe ”". En quelques secondes, Google renvoie une liste de fuites d'informations d'identification potentielles qu'il serait impossible de trouver autrement.

Un aperçu rapide des étapes pour que vos équipes de sécurité optimisent les Google Dorks

Comment peut-on configurer des choses de manière transparente sur son son propre côté?

- Construire un workflow de dorking : Définir un processus pour exécuter régulièrement des dorks sur vos propres domaines afin de trouver des fuites potentielles. Prioriser les requêtes de la Google Hacking Database.

- Configurer

robots.txtconvenablement Utilisez lerobots.txtfichier pour indiquer aux moteurs de recherche quels répertoires et fichiers de votre site Web ne doivent pas être indexés. - Désactiver l'indexation de répertoire : Configurez vos serveurs web pour les empêcher d'afficher une liste de fichiers lorsqu'un utilisateur accède à un répertoire qui ne possède pas de page d'index. Cela empêche

intitle: "index de"attaques le froid. - Audit des actifs publics : Maintenez un inventaire de tous les serveurs, applications et stockages cloud exposés sur Internet. Si vous ne savez pas que c'est là, vous ne pouvez pas le protéger.

- Appliquer des contrôles d'accès stricts : Ne vous fiez jamais à une URL obscure pour protéger des informations sensibles. Chaque ressource doit nécessiter une authentification et une autorisation.

- Formez vos développeurs : Sensibilisez vos équipes d'ingénierie aux risques liés à l'encodage en dur des identifiants, à laisser les modes de débogage activés en production ou à téléverser des fichiers sensibles sur des serveurs publics.

- Déployer une solution EASM : Automatisez votre visibilité. Utilisez une plateforme comme CybelAngel pour obtenir une vue persistante et externe de votre surface d'attaque et détecter les expositions en temps réel.

FAQ

Qu'est-ce que le Google Dorking ? C'est le processus d'utilisation d'opérateurs de recherche avancés (dorks) pour trouver des informations spécifiques sur Google qui ne sont pas facilement disponibles par le biais de recherches normales. Cela comprend souvent des fichiers sensibles, des serveurs exposés et des applications web vulnérables.

L'utilisation de Google Dorks est-elle illégale ? L'acte d'utiliser des Google Dorks en soi n'est pas illégal ; vous utilisez simplement les fonctionnalités d'un moteur de recherche. Cependant, l'utilisation de dorks pour accéder à des systèmes ou à des fichiers sans autorisation est illégale et constitue une cybercriminalité.

Quels sont les mots-clés les plus courants pour les dorks ?

Les opérateurs les plus courants, ou mots-clés pour dorks, sont site, type de fichier :, inurl:et intitle:. Celles-ci sont souvent combinées avec des termes de recherche tels que “ mot de passe ”, “ confidentiel ”, “ admin ” ou “ connexion ”.”

Comment puis-je trouver une antisèche de Google Dorking ?

La Google Hacking Database (GHDB) est la ressource la plus complète, contenant des milliers de dorks à diverses fins. De nombreux sites web de cybersécurité publient également des fiches récapitulatives condensées avec les commandes les plus essentielles.

Comment les pirates informatiques utilisent-ils les dorks ?

Les pirates utilisent satanés pour reconnaissance. Ils automatisent les recherches pour trouver les "fruits mûrs" tels que les pages de connexion exposées, les logiciels non corrigés, les répertoires de serveurs ouverts et les identifiants divulgués. C'est leur première étape pour cartographier les faiblesses d'une cible.

Comment puis-je protéger mon entreprise du Google Dorking ?

La protection implique une combinaison d'une configuration de serveur appropriée (comme la désactivation de l'indexation de répertoires), une gestion rigoureuse des données et une surveillance proactive. L'utilisation d'une plateforme de gestion de la surface d'attaque externe (EASM) est le moyen le plus efficace d'automatiser la détection de ces expositions.

Conclusion

Les attaques de reconnaissance les plus dommageables ne s'annoncent pas. Un acteur malveillant exécutant des requêtes dork automatisées contre votre domaine ne lui coûte rien et prend quelques secondes. L'Exploit Database seule contient plus de 3 500 requêtes dork pré-établies, dont aucune ne nécessite d'expertise technique pour être exécutée. Votre exposition est invisible jusqu'à ce que quelqu'un regarde.

Le scan externe de CybelAngel effectue ces vérifications en continu, vous permettant de découvrir ce que les attaquants trouvent avant qu'ils n'agissent. Voyez ce qui est exposé en ce moment.