Understanding Google Dorks [Plus Risk Use Cases]

Inhaltsübersicht

58 %% ethischer Hacker nutzen Google Dorking als ihren ersten Schritt zur Erkundung, laut einer Umfrage unter über 1.000 Sicherheitsexperten. Sie müssen keine Firewall knacken oder Verschlüsselung brechen.

Sie öffnen Google, geben die richtige Suchanfrage ein und finden das, was Ihre Organisation versehentlich offengelegt hat. Dieser Artikel behandelt, wie Bedrohungsakteure Dorking bei dokumentierten Angriffen einsetzen und was Ihr Sicherheitsteam dagegen tun muss.

Interessiert stattdessen an unserem Spickzettel für 2026? Finden Sie ihn hier.

Warum ist Google Dorking wichtig?

Im Jahr 2025, Ausgenutzte Schwachstellen waren die Ursache für 32% der Ransomware-Angriffe. Dorking ist, wie Angreifer diese Schwachstellen identifizieren, bevor ein Patch angewendet wird.

Es ist ein Katz-und-Maus-Spiel, das auf der größten Suchmaschine der Welt gespielt wird. Durch die Verwendung spezialisierter Schlüsselwörter für Dorks, kann jeder finden:

- Beweis von exponierten Servern und Datenbanken.

- Intelligenz auf Netzwerkkonfigurationen und Softwareversionen.

- Leitung auf welchen Assets Schwachstellen bestehen und welche ungepatcht sind.

- Einblick in sensible Dokumente, von Finanzberichten bis hin zu Mitarbeiterdaten.

Diese Technik ist für Angreifer, die eine Aufklärung durchführen, von entscheidender Bedeutung. Sie hilft ihnen, den digitalen Fußabdruck eines Ziels zu kartieren und lange vor einem tatsächlichen Angriff den Weg des geringsten Widerstands zu finden. Langfristig ist das Verständnis von Dorks unerlässlich, um die Widerstandsfähigkeit gegen alles, von Datenpannen bis hin zu Ransomware, aufzubauen.

Dork-Anwendungsfälle Beispiele, die sich zu etwas Risikoreicherem entwickeln könnten

Die folgenden Cyber-Szenarien zeigen, wie einfache Google-Suchen in den letzten zwei Jahren zu schwerwiegenden Sicherheitsvorfällen eskaliert sind. Einige wurden von Forschern aufgedeckt, während andere von Kriminellen ausgenutzt wurden. Sie alle zeigen wie Langweiler kritische Schwachstellen aufdecken.

1. Ein Beispiel für ein Logistikleck

Ein Sicherheitsforscher könnte Folgendes finden Dork filetype:sql site:example-logistics.com, mit einer vollständigen Sicherungsdatei einer SQL-Datenbank, die ein Entwickler versehentlich auf einem öffentlich zugänglichen Webserver hinterlassen hatte. Die Datenbank enthält Tausende von Kundendaten, Versandmanifesten und internen Anmeldeinformationen. Das Unternehmen hatte sich auf die Sicherung seiner Hauptanwendung konzentriert, aber eine einfache Fehlkonfiguration übersehen, die ein sensibles Backup indizierte. Die Entdeckung erforderte eine kostspielige Reaktion auf den Vorfall und eine öffentliche Bekanntgabe, die seinen Ruf schädigte.

Was das Sicherheitsteam hätte tun sollen: einen wiederkehrenden Dork ausführen — Dateityp:sql Seite:yourdomain.com — gegen ihre eigene Domain. Jedes Ergebnis, das zurückgegeben wird, bedeutet, dass Google es bereits indiziert hat, und jeder Angreifer, der dieselbe Abfrage ausführt, ebenfalls.

2. Ein Beispiel für einen Ransomware-Angriffspfad im Gesundheitswesen

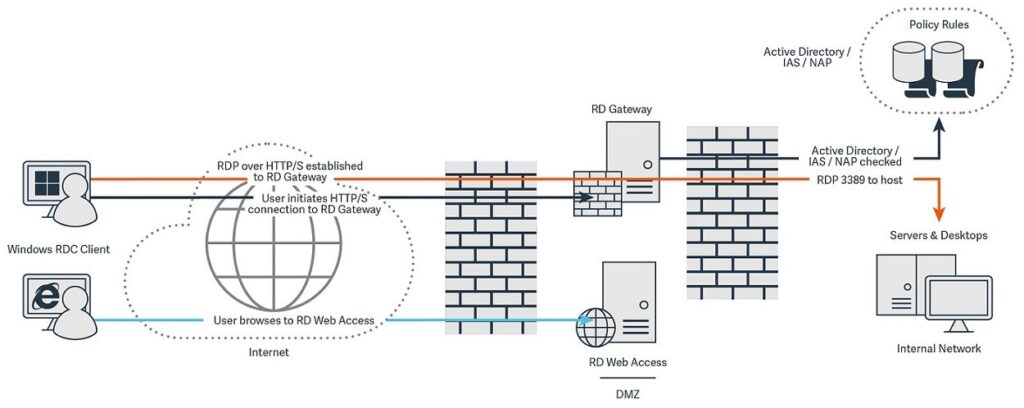

Ein regionales Krankenhausnetzwerk erleidet einen lähmenden Ransomware-Angriff. Ermittler verfolgten den ursprünglichen Eintrittspunkt zu einem offengelegten Remote Desktop Protocol (RDP)-Portal zurück.

Die Angreifer nutzten die Suchanfrage inurl:/remote/login/ intitle:"RDP", ein gängiger Dork zur Suche nach Remote-Access-Gateways. Sie fanden die Anmeldeseite des Krankenhauses, die nicht durch Multi-Faktor-Authentifizierung geschützt war, und nutzten Brute-Force-Methoden, um Zugang zu erhalten. Von dort aus breiteten sie sich lateral im Netzwerk aus, setzten Ransomware ein, die den Betrieb teilweise lahmlegte und Wochen dauerte.

Dieses Szenario ist nicht hypothetisch. Datendiebstahl kommt mittlerweile bei 77% der Ransomware-Intrusionen vor (Google GTIG, 2026), verglichen mit 57% im Jahr 2024. Dorking für exponierte RDP-Portale ist eine der am stärksten automatisierten Aufklärungstechniken in aktiven Ransomware-Playbooks. Erkennung: Ausführen inurl:/remote/login/ site:yourdomain.com monatlich. Wenn er ein Ergebnis zurückgibt, ist dieses Portal für jeden Angreifer sichtbar, der dieselbe Suche durchführt.

3. Ein sensibles Projekt auf einem öffentlichen Server Beispiel

Ein vielversprechendes Technologie-Startup entwickelt einen proprietären KI-Algorithmus mit dem Codenamen “Projekt Chimera”. Noch im selben Jahr bringt ein Konkurrent auf mysteriöse Weise ein Produkt mit bemerkenswert ähnlichen Funktionen auf den Markt.

Eine forensische Untersuchung deckt dann die Quelle des Lecks auf: ein öffentliches Webverzeichnis. Ein Ingenieur hatte Projektdateien zu einem Staging-Server zum Testen hochgeladen, der versehentlich von Google indiziert wurde. Eine Konkurrenzfirma, die die Dork intitle:"index of" "Projekt-Chimera-Intern", fand das Verzeichnis und lud alles herunter, einschließlich Quellcode und Forschungsnotizen. Die gesamte F&E-Investition war kompromittiert, ohne dass eine einzige Firewall durchbrochen wurde.

Erkennung: intitle:"Index of" site:yourdomain.com listet alle öffentlich indizierten Verzeichnisse auf Ihrer Domain auf. Führen Sie es vierteljährlich aus. Jedes Ergebnis stellt eine kritische Schwachstelle dar.

Was ist Google Dorking?

Nachdem Sie nun den Schaden gesehen haben, lassen Sie uns die Technik definieren.

Was ist Google Dorking? Auch bekannt als Google Hacking, ist es eine fortgeschrittene Suchtechnik, die spezielle Operatoren verwendet, um die Google-Suchergebnisse auf sehr spezifische Informationen zu filtern. Diese Operatoren, oft als Dorks oder Cheat-Codes, weisen Sie Google an, über einfache Schlüsselwortübereinstimmungen hinauszugehen und in URLs, Dateitypen oder bestimmten Websites zu suchen.

Die Technik wurde erstmals 2002 von dem Sicherheitsforscher Johnny Long, der die Google Hacking Database (GHDB) erstellte, weithin dokumentiert. Diese Datenbank ist eine Sammlung von Tausenden von vorgefertigten Dorks die dazu verwendet werden können, Schwachstellen, sensible Daten und exponierte Systeme zu finden. Was als Werkzeug für Sicherheitsexperten begann, ist seitdem zu einem festen Bestandteil im Werkzeugkasten jedes Hackers geworden.

Eine Google Dorking Cheat Sheet

Die vollständige Befehlsreferenz finden Sie in unseren 2026 Google Dorks Spickzettel.

Gewährleistet die Kombination von Dorks maximale Wirkung?

Ja. Die wahre Stärke des Dorking ergibt sich aus der Kombination dieser Operatoren. Zum Beispiel könnte ein Angreifer, der auf einer Regierungswebsite nach Benutzernamen und Passwörtern sucht, Folgendes verwenden:

site:gov dateityp:log imtext:passwort

Diese Abfrage sagt Google: “Suche nur auf“ .gov Domains für Log-Dateien, die das Wort ‘Passwort’ enthalten.” In Sekundenschnelle liefert Google eine Liste potenzieller Anmeldedatenlecks, die sonst unmöglich zu finden wären.

Eine kurze Übersicht über die Schritte, die Ihre Sicherheitsteams zur Optimierung von Google Dorks unternehmen können

Wie können Sie Dinge nahtlos konfigurieren eigene Seite?

- Einen Dorking-Workflow erstellen: Definieren Sie einen Prozess zum regelmäßigen Ausführen von Dorks auf Ihren eigenen Domänen, um potenzielle Lecks zu finden. Priorisieren Sie Abfragen aus der Google Hacking Database.

- Konfigurieren

robots.txtrichtig verwende dierobots.txtDatei, um Suchmaschinen anzuweisen, welche Verzeichnisse und Dateien auf Ihrer Website nicht indiziert werden sollen. - Verzeichnispakete deaktivieren Konfigurieren Sie Ihre Webserver so, dass sie keine Dateilisten anzeigen, wenn ein Benutzer ein Verzeichnis besucht, das keine Indexdatei enthält. Dies verhindert

intitle:"Verzeichnis von"Greift Kälte an. - Öffentlich zugängliche Assets prüfen Führen Sie ein Inventar aller internetseitigen Server, Anwendungen und Cloud-Speicher. Wenn Sie nicht wissen, dass es da ist, können Sie es nicht schützen.

- Starke Zugriffskontrollen erzwingen: Verlassen Sie sich niemals auf eine obskure URL, um sensible Informationen zu schützen. Jeder Asset sollte Authentifizierung und Autorisierung erfordern.

- Trainieren Sie Ihre Entwickler: Schulen Sie Ihre Ingenieurteams über die Risiken des Hardcodierens von Anmeldeinformationen, das Einschalten von Debug-Modi in der Produktion oder das Hochladen sensibler Dateien auf öffentliche Server.

- Implementieren Sie eine EASM-Lösung Automatisieren Sie Ihre Sichtbarkeit. Nutzen Sie eine Plattform wie CybelAngel, um eine persistente, externe Sicht auf Ihre Angriffsfläche zu erhalten und Bedrohungen in Echtzeit zu erkennen.

FAQ

Was ist Google Dorking? Es ist der Prozess der Verwendung fortgeschrittener Suchoperatoren (Dorks), um spezifische Informationen auf Google zu finden, die über normale Suchen nicht ohne Weiteres zugänglich sind. Dies umfasst oft sensible Dateien, exponierte Server und anfällige Webanwendungen.

Ist die Verwendung von Google Dorks illegal? Die Nutzung von Google Dorks an sich ist nicht illegal; Sie nutzen lediglich die Funktionen einer Suchmaschine. Die Verwendung von Dorks zum unbefugten Zugriff auf Systeme oder Dateien ist jedoch illegal und stellt eine Computerkriminalität dar.

Was sind die gängigsten Schlüsselwörter für Dorks?

Die häufigsten Operatoren, oder Schlüsselwörter für Dorks, are Seite:, Dateityp:, inurl:und intitle:. Diese werden oft mit Suchbegriffen wie “Passwort”, “vertraulich”, “Admin” oder “Anmeldung” kombiniert.”

Wie kann ich eine Google-Dorking-Cheat-Sheet finden?

Die Google Hacking Database (GHDB) ist die umfassendste Ressource und enthält Tausende von Dorks für verschiedene Zwecke. Viele Cybersicherheits-Websites veröffentlichen auch komprimierte Cheat Sheets mit den wichtigsten Befehlen.

Wie verwenden Hacker Dorks?

Hacker verwenden Dorks zur Aufklärung. Sie automatisieren Suchen, um leicht zugängliche Ziele wie offene Anmeldeseiten, ungepatchte Software, offene Serververzeichnisse und kompromittierte Anmeldedaten zu finden. Dies ist ihr erster Schritt, um die Schwachstellen eines Ziels zu kartieren.

Wie kann ich mein Unternehmen vor Google Dorking schützen?

Schutz beinhaltet eine Kombination aus ordnungsgemäßer Serverkonfiguration (wie dem Deaktivieren der Verzeichnisindizierung), sorgfältigem Datenmanagement und proaktiver Überwachung. Die Verwendung einer EASM-Plattform (External Attack Surface Management) ist der effektivste Weg, diese Risiken automatisch zu erkennen.

Einpacken

Die schädlichsten Aufklärungsangriffe kündigen sich nicht an. Ein Angreifer, der automatisierte Dork-Abfragen gegen Ihre Domain ausführt, kostet ihn nichts und dauert Sekunden. Allein die Exploit Database enthält über 3.500 vorgefertigte Dork-Abfragen – keines davon erfordert technisches Fachwissen. Ihre Angriffsfläche ist nur unsichtbar, bis jemand hinsieht.

CybelAngels „Outside-in“-Scanning führt diese Prüfungen kontinuierlich durch, sodass Sie finden, was Angreifer finden, bevor sie handeln. Sehen Sie, was gerade ausgesetzt ist.