Entendiendo Google Dorks [Más Casos de Uso de Riesgo]

Tabla de contenido

58% de hackers éticos utilizan Google Dorking como su primer paso de reconocimiento, según una encuesta a más de 1.000 profesionales de seguridad. No necesitan eludir un firewall o descifrar encriptaciones.

¿Interesado en nuestra hoja de trucos de 2026? Encuéntrala aquí.

¿Por qué es importante el Google Dorking?

En 2025, las vulnerabilidades explotadas fueron la causa principal del 32% de los ataques de ransomware. El dorking es cómo los atacantes identifican esas vulnerabilidades antes de que se aplique un parche.

Una idea errónea común es que los cibercriminales deben violar firewalls y eludir complejas medidas de seguridad para causar daño. La realidad suele ser más simple. Los atacantes frecuentemente empiezan buscando lo que ya está expuesto. Google Dorking es su método principal para encontrar estas exposiciones accidentales.

Es un juego del ratón y el gato digital que se juega en el motor de búsqueda más grande del mundo. Utilizando especializados palabras clave para dorks, cualquiera puede encontrar:

- Evidencia de servidores y bases de datos expuestos.

- Inteligencia en configuraciones de red y versiones de software.

- Guía sobre qué activos son vulnerables y no están parcheados.

- Perspicacia en documentos sensibles, desde informes financieros hasta credenciales de empleados.

Esta técnica es crucial para los atacantes que realizan reconocimiento. Les ayuda a mapear la huella digital de un objetivo y a encontrar el camino de menor resistencia mucho antes de lanzar un ataque real. A largo plazo, comprender los dorks es esencial para desarrollar resiliencia contra todo, desde filtraciones de datos hasta ransomware.

Ejemplos de casos de uso de "dorks" que podrían evolucionar hacia algo más riesgoso

Los siguientes escenarios cibernéticos muestran cómo búsquedas simples en Google se han convertido en incidentes de seguridad importantes en los últimos dos años. Algunos fueron detectados por investigadores, mientras que otros fueron explotados por delincuentes. Todos ellos demuestran cómo tontos exponer vulnerabilidades críticas.

1. Un ejemplo de fuga logística

Un investigador de seguridad podría encontrar lo siguiente bobo tipoarchivo:sql sitio:example-logistics.com, con un archivo completo de copia de seguridad de base de datos SQL que un desarrollador había dejado accidentalmente en un servidor web de acceso público. La base de datos contiene miles de registros de clientes, manifiestos de envío y credenciales internas. La empresa se había centrado en asegurar su aplicación principal, pero pasó por alto una simple mala configuración que indexó una copia de seguridad sensible. El descubrimiento forzó una costosa respuesta a incidentes y una divulgación pública que dañó su reputación.

Lo que el equipo de seguridad debería haber hecho: ejecutar un dork recurrente — tipoarchivo:sql sitio:sudominio.com — contra su propio dominio. Cualquier resultado devuelto significa que Google ya lo ha indexado, al igual que cualquier atacante que ejecute la misma consulta.

2. Ejemplo de una vía de ataque de ransomware en el sector de la salud

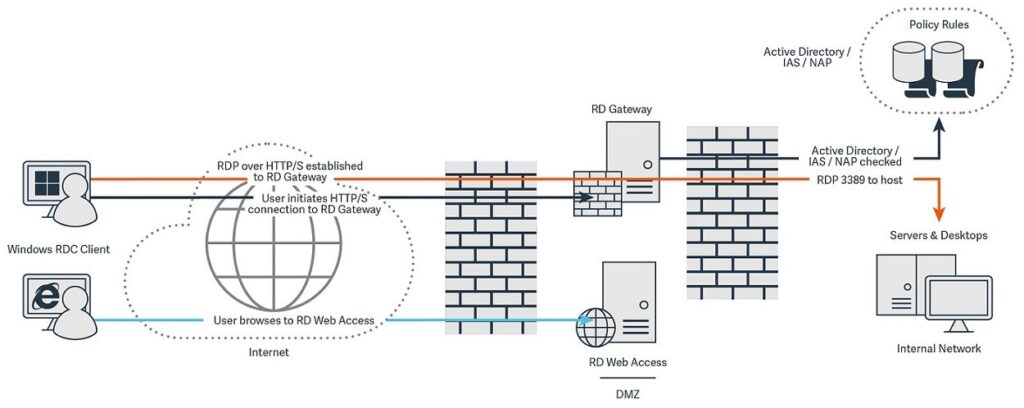

Una red hospitalaria regional sufre un ataque debilitante de ransomware. Los investigadores rastrearon el punto de entrada inicial hasta un portal expuesto de Protocolo de Escritorio Remoto (RDP).

Los atacantes usaron la consulta de búsqueda inurl:/remote/login/ intitle:"RDP", un común bobo para encontrar puertas de enlace de acceso remoto. Encontraron la página de inicio de sesión del hospital, que no estaba protegida por autenticación multifactor, y usaron métodos de fuerza bruta para obtener acceso. Desde allí, se movieron lateralmente por la red, desplegando ransomware que paralizó las operaciones durante semanas.

Este escenario no es hipotético. El robo de datos ocurre ahora en el 77% de las intrusiones de ransomware (Google GTIG, 2026), frente al 57% en 2024. El "dorking" para portales RDP expuestos es una de las técnicas de reconocimiento más automatizadas en los playbooks activos de ransomware. Detección: ejecutar inurl:/remote/login/ sitio:tudominio.com mensual. Si devuelve un resultado, ese portal es visible para cualquier atacante que ejecute la misma búsqueda.

3. Un proyecto sensible en un servidor público, ejemplo

Una prometedora startup tecnológica desarrolla un algoritmo de IA propietario, cuyo nombre en código es “Proyecto Quimera”. Luego, ese mismo año, un competidor lanzó misteriosamente un producto con características notablemente similares.

Una investigación forense revela entonces la fuente de la fuga: un directorio web público. Un ingeniero había subido archivos de un proyecto a un servidor de staging para su prueba, que inadvertidamente fue indexado por Google. Una empresa rival, utilizando el bobo intitle:"índice de" "Project-Chimera-Internal", encontró el directorio y descargó todo, incluido el código fuente y las notas de investigación. Toda la inversión en I+D se vio comprometida sin que se violara un solo cortafuegos.

Detección intitle:"índice de" site:tudominio.com buscará cualquier directorio indexado públicamente en su dominio. Ejecútelo trimestralmente. Cualquier resultado es una exposición crítica.

¿Qué es Google Dorking?

Ahora que ha visto el daño, definamos la técnica.

¿Qué es Google Dorking? También conocido como Google Hacking, es una técnica de búsqueda avanzada que utiliza operadores especiales para filtrar los resultados de búsqueda de Google y obtener información muy específica. Estos operadores, a menudo llamados idiotas o trucos, indícale a Google que busque más allá de simples coincidencias de palabras clave y que busque dentro de URLs, tipos de archivo o sitios web específicos.

La técnica fue documentada por primera vez ampliamente en 2002 por el investigador de seguridad Johnny Long, quien creó la Base de Datos de Google Hacking (GHDB). Esta base de datos es una colección de miles de listas prefabricadas idiotas que puede ser utilizado para encontrar vulnerabilidades, datos sensibles y sistemas expuestos. Lo que comenzó como una herramienta para profesionales de la seguridad se ha convertido en un elemento básico en el arsenal de todo hacker.

Una hoja de trucos de Google dorking

Para la referencia completa de comandos, consulta nuestra 2026 Google Dorks Hoja de Trucos.

¿Combina los dorks para asegurar el máximo impacto?

Sí. El poder real de la búsqueda avanzada proviene de combinar estos operadores. Por ejemplo, un atacante que busca nombres de usuario y contraseñas en un sitio web gubernamental podría usar:

sitio:gov tipoarchivo:log entexto:contraseña

Esta consulta le dice a Google: “Busca solo en .gob dominios de registros que contienen la palabra ‘contraseña’. En segundos, Google devuelve una lista de posibles fugas de credenciales que serían imposibles de encontrar de otra manera.

Un resumen rápido de los pasos para que sus equipos de seguridad optimicen las Google Dorks

¿Cuáles son algunas formas en las que puedes configurar cosas sin problemas en tu lado propio?

- Crea un flujo de trabajo de rastreo: Define un proceso para ejecutar dorks regularmente contra tus propios dominios para encontrar posibles fugas. Prioriza las consultas de la Google Hacking Database.

- Configurar

robots.txtadecuadamente Usar elrobots.txtarchivo para instruir a los motores de búsqueda qué directorios y archivos de su sitio web no deben indexarse. - Deshabilitar la indexación de directorios: Configure sus servidores web para evitar que muestren una lista de archivos cuando un usuario visita un directorio que no tiene una página de índice. Esto detiene

intitle:"índice de"ataques de frío. - Auditar activos públicos: Mantenga un inventario de todos los servidores, aplicaciones y almacenamiento en la nube expuestos a Internet. Si no lo conoce, no puede protegerlo.

- Aplicar controles de acceso estrictos: Nunca confíes en una URL poco clara para proteger información sensible. Cada activo debe requerir autenticación y autorización.

- Entrena a tus desarrolladores: Eduque a sus equipos de ingeniería sobre los riesgos de codificar credenciales de forma rígida, dejar los modos de depuración activados en producción o subir archivos confidenciales a servidores públicos.

- Implementar una solución EASM: Automatiza tu visibilidad. Utiliza una plataforma como CybelAngel para obtener una visión persistente y externa de tu superficie de ataque y detectar exposiciones en tiempo real.

Preguntas frecuentes

¿Interesado en una visión general?

¿Qué es Google Dorking? Es el proceso de usar operadores de búsqueda avanzados (dorks) para encontrar información específica en Google que no está fácilmente disponible a través de búsquedas normales. Esto a menudo incluye archivos sensibles, servidores expuestos y aplicaciones web vulnerables.

¿Usar Google Dorks es ilegal? El acto de usar Google Dorks en sí mismo no es ilegal; simplemente estás utilizando las funciones de un motor de búsqueda. Sin embargo, usar dorks para acceder a sistemas o archivos sin autorización es ilegal y constituye un delito informático.

¿Cuáles son las palabras clave más comunes para los dorks?

Los operadores más comunes, o palabras clave para dorks, son sitio:, tipo:archivo, inurl:, y intitle:. Estos a menudo se combinan con términos de búsqueda como “contraseña”, “confidencial”, “admin” o “inicio de sesión”.”

¿Cómo puedo encontrar una hoja de trucos de Google Dorking?

La Google Hacking Database (GHDB) es el recurso más completo, que contiene miles de "dorks" para diversos propósitos. Muchos sitios web de ciberseguridad también publican hojas de referencia condensadas con los comandos más esenciales.

¿Cómo usan los hackers los dorks?

Los hackers usan idiotas para reconocimiento. Automatizan búsquedas para encontrar oportunidades fáciles como páginas de inicio de sesión expuestas, software sin parches, directorios de servidores abiertos y credenciales filtradas. Es su primer paso para mapear las debilidades de un objetivo.

¿Cómo puedo proteger a mi empresa del Google Dorking?

La protección implica una combinación de configuración adecuada del servidor (como deshabilitar la indexación de directorios), una gestión cuidadosa de los datos y una supervisión proactiva. El uso de una plataforma de Gestión de la Superficie de Ataque Externa (EASM) es la forma más eficaz de automatizar la detección de estas exposiciones.

Terminando

Los ataques de reconocimiento más dañinos no se anuncian. Un actor de amenazas que ejecuta consultas dork automatizadas contra su dominio no le cuesta nada y toma segundos. La Exploit Database por sí sola contiene más de 3,500 consultas dork preconstruidas, ninguna de las cuales requiere experiencia técnica para ejecutarse. Su exposición solo es invisible hasta que alguien mira.

El escaneo externo de CybelAngel realiza estas comprobaciones de forma continua, por lo que encontrará lo que los atacantes encuentran antes de que actúen. Ver lo que está expuesto ahora mismo.