Keymous+:DDoS攻撃のあり方を再定義するハクティビスト集団

目次

彼らのサイバー攻撃は、規模と隠蔽を重視しており、しばしば数千のソース、広範なIP/ASNなりすまし、DNS増幅技術の使用により帯域幅を最大化し、攻撃元特定をますます困難にしています。.

Keymous+の世界に飛び込み、彼らの運営方法、ターゲット層、そして目指す成果をより深く理解しましょう。.

Keymous+ とは誰ですか?

Keymous+ は 2023 年に登場したハクティビスト集団です。しかし、2025 年には北アフリカのハッカーたちが攻撃の頻度を増やしました。.

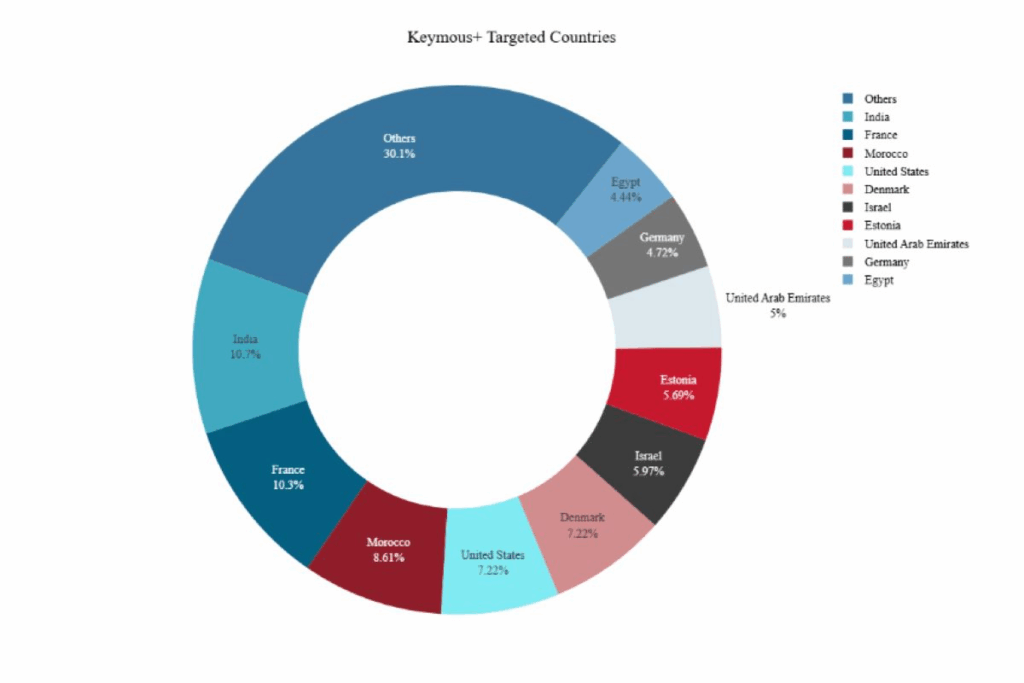

Keymous+と自己申告されたDDoS攻撃は世界で700件を超え、フランス、インド、モロッコ、UAE、イスラエル、スーダン、サウジアラビアの被害者が報告されています。しかし、そのうち独立して確認された攻撃は249件に過ぎません。.

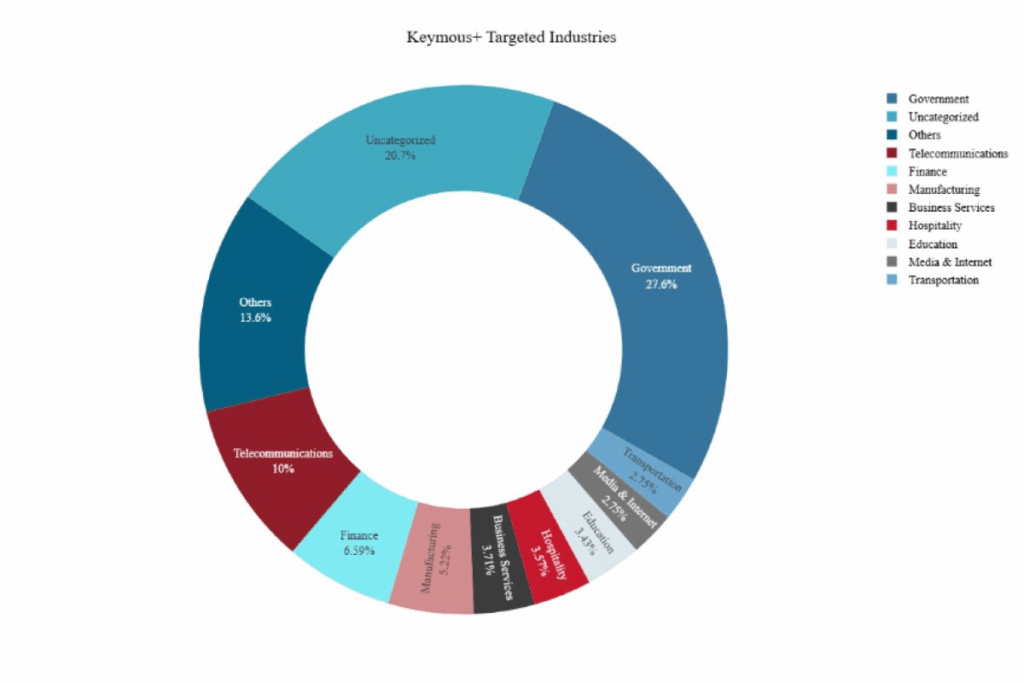

政府機関は〜で構成されています 27.6% のターゲット、, これらはKeymous+のオペレーションにおける主要な焦点となり、通信(件)、金融サービス(%6.5件)が次に標的とされるセクターとなっています。.

そのグループが最大限の損害を与えるために高価値標的を狙っていることは明らかです。実行された脅威アクタープロファイリングにより ネットスカウト 攻撃の機会主義的な性質を浮き彫りにする一方、中東・北アフリカへの攻撃集中は地政学的な動機を示唆している。.

彼らの動機は何ですか?

ハクティビスト集団であるにもかかわらず、Keymous+にはイデオロギー的な一貫性が明確に欠けている。彼らは「Humanityのためにハックする」といったスローガンを掲げ、#OpIndiaや#OpIsraelのような他の人気ハクティビストと連携しているが、その supposed beliefs に反する行動をとる。このため、, アナリスト 便宜的なハッカーに分類しました。.

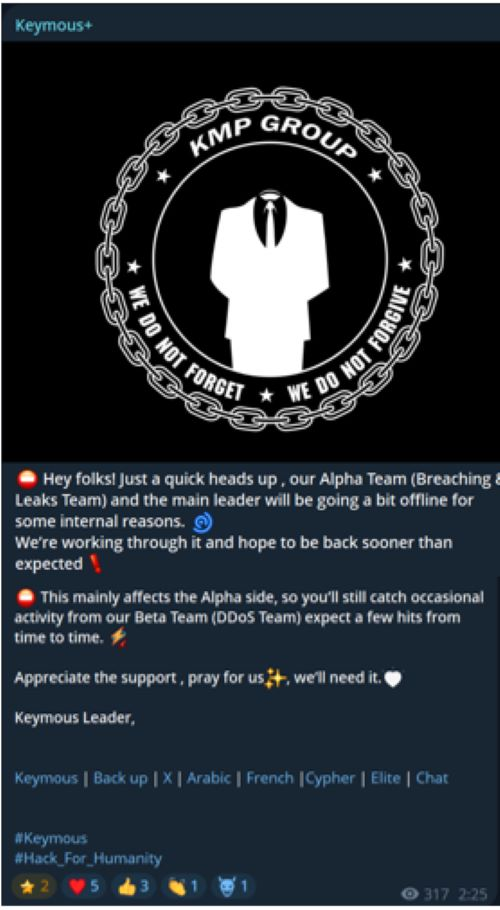

グループはどのように組織されていますか?

Telegramの脅威インテリジェンスによると、Keymous+は、他の多くのハッカーグループとは異なるユニークなセットアップを持っています。.

Keymous+チームは、以下のメンバーで構成されています。

- “「アルファチーム」はデータ侵害や漏洩を担当していますが、最近数ヶ月間は活動していないことが観察されています。.

- “「ベータチーム」はDDoS攻撃に特化しています。.

したがって、Keymous+ の攻撃者は、より多くの仕事をより少ない時間でこなすために、労働力を分離することで、より効果的になります。.

Keymous+のアプローチ:「EliteStress」と「DDoS-for-hire」

Keymous+ のサイバー攻撃は、彼らのアプローチの一つの側面です。ハイブリッド脅威アクターとして、彼らは攻撃を実行するだけでなく、その活動を支えるために商用製品も販売しています。.

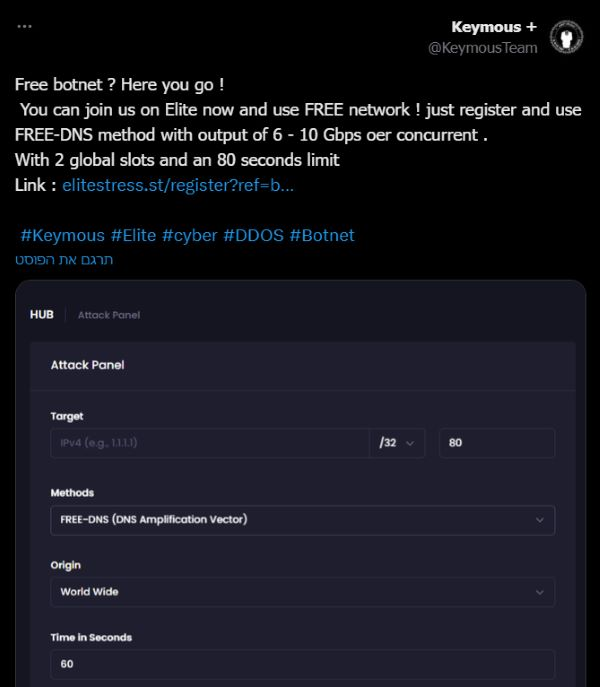

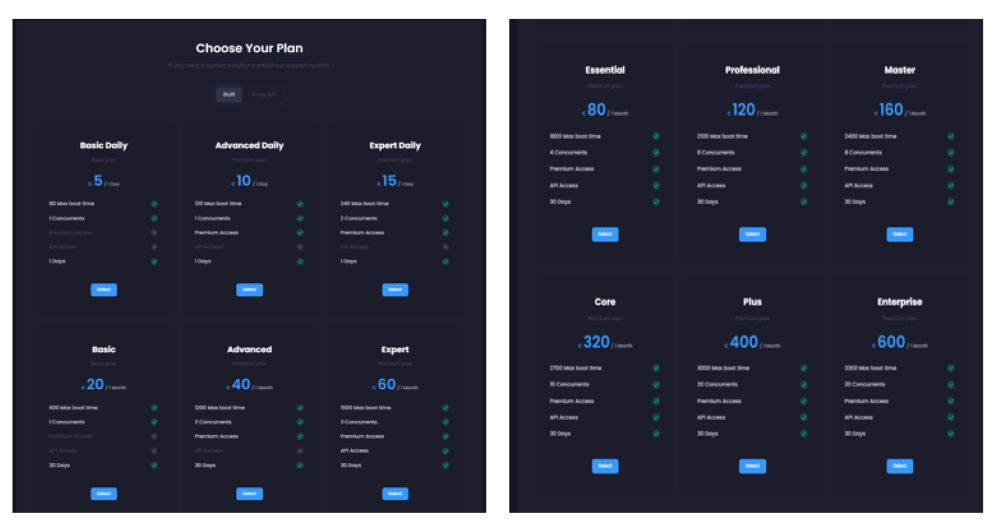

EliteStressは、包括的な攻撃パネルを特徴とする、自作とされるプラットフォームで、攻撃者が最新のDDoS保護システムを回避することを容易にします。グループは所有権を公に認めていませんが、新規ユーザーを引き付けるためにTelegramやXでサービスを宣伝しています。.

プラットフォームの料金は〜から 1日あたり5ユーロから月額600ユーロ, これにより、ほとんどのハッカーにとって手頃な価格になります。.

EliteStressは、DDoS攻撃サービス以外にも、以下の機能を提供しています。

- DNS増幅攻撃インフラストラクチャを含み、攻撃者がパブリックDNSサーバーを利用してトラフィック量を増幅できるようにします。.

- 特定のポートとプロトコルを対象としたユーザーデータグラムプロトコル(UDP)フラッド攻撃を実行できます。.

- HTTP/2フラッドの高度なテクニックを提供し、正規の要求に見せかけた要求でWebサーバーを圧倒します。.

- なりすましSSHまたはICMPトラフィックにより、追跡を回避しながらブルートフォース攻撃を実行できます。.

EliteStressは、ボット、ツール、外部プラットフォームとの接続による安定したパフォーマンスを誇ります。 「Join_Elite」のようなTelegramハンドルは、割引サービスやTelegramボットとの連携を共有することで新規ユーザーを引き込もうとします。.

他のハッカーグループとの提携

EliteStressの立ち上げは、他のハクティビスト組織との協力を引き寄せ、互いのスキルと地理的利点を活用して大規模な攻撃を仕掛ける。. 専門家によると 共同事業が共有インフラを宣伝するマーケティング機会としても機能する可能性があるということです。.

オープンソースインテリジェンスによると、Keymous+は以下のような他の攻撃者グループとも関連付けられています。 NoName057(16), DDoS54、Mr Hamza、AnonSec、Rabbit Cyber Team、Hunter Killerz、Moroccan Dragons。.

あるケースでは、Keymous+グループは他のハッカーと協力して「Red Eye Op」を開始しました。しかし、この作戦に関する公開情報はほとんどありません。.

Keymous+ TTPs:事例と攻撃手法

Keymous+サイバー攻撃で使用されたとされる多くの手法は推測によるものであり、独立した情報源によるさらなる確認が必要です。.

Keymous+ が使用する TTP は以下の通りです。

| 戦術 | テクニック | 手順 | 解説 |

|---|---|---|---|

| 資源開発 | T1583 インフラストラクチャの取得 | DDoS攻撃代行サービスの利用 | EliteStressというDDoS攻撃サービスプラットフォームを活用する。. |

| 初期アクセス | T1190 公開されているアプリケーションの脆弱性を突く | ウェブ脆弱性の標的化 | 外部公開ウェブアプリケーションの脆弱性を悪用してDDoS攻撃を開始した。確認済み Check-Host.net. |

| 実行 | T1569 システムサービス | DDoS攻撃実行 | EliteStressをデプロイし、ターゲットシステムをトラフィックで氾濫させ、ウェブサイトやサービスの可用性を妨害する。. |

| コマンド&コントロール | T1071 アプリケーション層プロトコル | Telegramベースの連携 | Telegramを利用して、攻撃の調整、標的の選定、攻撃の証拠提供を行っています。. |

| コレクション | T1596 オープンテクニカルデータベースを検索 | 偵察、~経由 Check-Host.net | 雇用 Check-Host.net ターゲットのダウンタイムを検証し、証拠を共有することで、可視性と信頼性を向上させます。. |

| 影響 | T1498 ネットワークサービス妨害 | 大量DDoS攻撃 | 注目度の高いセクターに対してDDoS攻撃を実行します。. |

| 情報漏洩 | T1537 クラウドアカウントにデータを転送 | TelegramとXを介したデータ共有 | TelegramとXで攻撃結果と流通証明を共有し、支持を募り、影響力を公表する。. |

| 協力 | T1588 機能を取得 | ハクティビストグループとの同盟 | 他のハッカー集団との提携、その中には, NoName057(16), DDoS54、Mr Hamza、AnonSec、Rabbit Cyber Team、Hunter Killerz、Moroccan Dragons。. |

Keymous+攻撃で確認された攻撃ベクトルには以下が含まれます:

- DNS増幅 攻撃者は設定ミスのあるDNSサーバーを悪用し、標的へのトラフィック量を増幅させています。.

- UDPフラッド UDPパケットを使用した高トラフィックなフラッドは、帯域幅とサービスを過負荷状態にするために使用されます。.

- TCP SYNフラッド 攻撃者はサーバーリソースを枯渇させるために大量のSYNリクエストを送信します。.

- レイヤー7 HTTPフラッド アプリケーションレベルのフラッドは、ウェブサイトとAPIを標的とします。.

- 協調型ボットネット攻撃 ハッカーは他のグループと提携して攻撃を拡大します。.

- IP/ASNスプーフィング IPソースアドレスまたはネットワークIDが偽装され、トラフィックの送信元が不明瞭になっています。.

- ウェブサイト改ざん 政府や機関のウェブサイトを標的とし、屈辱を与える。.

- 便乗型データ窃取 証拠は限られているものの、一部のDDoS攻撃キャンペーンではデータ窃盗が示唆されています。.

- 心理作戦 TelegramやXなどのソーシャルメディアプラットフォームは、影響力を増幅させ、犯行声明を出すために利用されています。.

ハクティビスト集団をより深く理解するために、2025年の観測された攻撃に関する最新ニュースを掘り下げてみましょう。.

1. DDoS攻撃により、ドイツの銀行、企業、政府機関のサイトがダウン

ロシアの著名なハッカー「NoName057(16)」と協力して、, Keymous+は専門知識を駆使して、いくつかの主要なドイツのウェブサイトをダウンさせた。 2025年4月。影響を受けたサイトには、連邦・州政府のウェブポータル、連邦税務庁、バイエルン州立銀行、多国籍企業リドルが含まれていました。.

2. フランス全土で通信障害

2025年7月, Keymous+ は、DNS増幅攻撃の犯行声明を出しました。 フランスの通信事業者に対するハクティビストによる攻撃。ハクティビストは、設定ミスのあるDNSサーバーを悪用して、通信事業者のサービスを圧倒しました。被害者として、2番目に古い携帯電話事業者であるSFRと、同国で3番目に古い事業者であるBouygues Telecomが名乗り出ています。.

3. スーダンのハクティビズムは、国内の重要インフラに影響を及ぼす

2025年8月、ハクティビスト集団がスーダンを標的とし、政府および重要インフラに攻撃を仕掛けました。攻撃対象となったウェブサイトには、連邦政府、財務省、スーダン鉄道公社、税務局、Sudatel Telecom Groupなどが含まれます。攻撃の動機は、現在の内戦の終結を促すことにあるようです。.

4. モロッコにおける政府サービスへの影響

2025年9月、Keymous+は、保健省やモロッコ国民IDポータルなど、モロッコの政府系ウェブサイトを攻撃したと主張しました。しかし、第三者によるこの攻撃の確認はまだ行われていません。.

5. ハクティビスト、カシミール紛争中にパキスタンを混乱させる

2025年11月、Keymous+はパキスタンに焦点を当て、地政学的な緊張が地域で高まり続ける中、多数の国家サイトを標的としました。DDoS攻撃によって侵害された注目すべきサイトには、Saif Power Limited、Ufone Pakistan、Water and Development Authorities、および電力供給会社が含まれます。. 一部の専門家 これらの攻撃は、宣伝のために偽造されたり、誇張されたりしている可能性を示唆しています。.

キーマウス+攻撃を防ぐためのCISO向け実用的なソリューション

サイバー脅威をエスカレートする前に防止することは、良好なセキュリティ体制を維持するために不可欠です。特に、地政学的な紛争に直面している地域や、重要インフラを支えるセクターに属する組織の場合はなおさらです。.

- 不審な活動を継続的な脅威として扱う Keymous+ はITエコシステム内での永続性で知られています。永続性、速度、および規模を中心にインシデント対応計画を設計し、迅速な検出、徹底したフォレンジック、強化プロトコル、および地域的なエスカレーション経路を確保してください。繰り返しのアクティベーションをシミュレーションする定期的なテーブルトップ演習を実施することは、チームを準備するのに役立つ方法です。.

- テレメトリとベンダーSLAを優先 エッジで高解像度のNetFlowとPCAPを保持することで、イベント発生直後の数分間は高速アクセスが可能になり、トラフィックテレメトリを大規模に維持することでDDoS攻撃元を正確に検出できます。.

- 境界とアプリケーションコントロールを強化する ネットワークの境界とアプリケーション内部の防御を強化することは、攻撃をより適切に乗り切るために重要です。SYNクッキーを有効にし、TCP設定を調整することで、SYNフラッド攻撃の可能性を低減できます。一方、ボット保護(CAPTCHAの使用など)は、チームが自動化された攻撃を検出し、遅延させるのに役立ちます。.

- 地域的に調整する 組織が地理的に分散している場合、連携が最善策となります。ISPが「偽の」トラフィックをブロックするように設定されていることを確認し、必要に応じてフィルタを適用し、地域に根差した評判の良いプロバイダーと明確なエスカレーションパスを設定し、地域プロバイダーが影響を受ける可能性に備えて、地域固有の依存関係(DNS、CDN、トランジットプロバイダーを含む)をマッピングしてください。.

よくある質問

Keymous+攻撃の初期警告サインは何ですか?

ハッカーの目標を阻止するには、攻撃の初期段階の兆候を捉えることが不可欠です。早期検知は、ダウンタイムを削減し、風評被害を軽減し、攻撃者が初期の侵害をさらなる侵入に利用するのを防ぎます。.

組織は、次のような不審な活動に注意する必要があります。

- (多くのハッカーがいる北アフリカや中東からの)異常な地理的位置からのトラフィックの突然の急増.

- サーバーを過負荷にする繰り返し行われるSYN/UDPリクエスト.

- タイムゾーン外からの不正な管理者ログイン、特に。.

- あなたのセクターに対する攻撃の責任を主張するソーシャルメディアの投稿。.

組織をDDoS攻撃の脅威の高まりからどのように保護できますか?

DDoS攻撃 ターゲットサーバー、ネットワーク、またはアプリケーションをトラフィックで飽和させ、オフラインにすること。攻撃者はしばしばマルウェアを使用してIoTデバイスに感染させ、被害者のシステムを既存のボットネットに追加し、将来より多くのターゲットにさらに損害を与える。.

DDoS攻撃を受ける可能性を減らすために、, 組織はDNSインフラストラクチャを強化することができます, オープンリゾルバを無効化したり、クエリレート制限を実装したりするなど。Webアプリケーションファイアウォール(WAF)は、緩和策として役立つツールであり、接続制限を確立することで、IPアドレスごとにデジタルハンドシェイクを検証し、TCP SYNフラッドを制限できます。.

組織は、ボットネットの一部になるのを防ぐために、どのように自社を保護できるか。

ボットネットに参加する 組織のサイバーセキュリティの取り組みを損なう可能性があります。このリスクを軽減するために、ネットワーク検知・対応(NDR)ソリューションでパケットレベルのインサイトを活用してください。.

ITエコシステム全体で疑わしいアクティビティを特定するためにパケットレベルのデータを活用し、サイバー脅威をリアルタイムで調査することは、重要インフラストラクチャのセキュリティを強化します。.

Keymous+サイバー攻撃中に観測された悪意のあるトラフィックの割合はどのくらいですか?

サイバー攻撃を測定するために、研究者はネットワークに到着するデータのレートと、それがプロビジョニングされたトランジットを飽和させることができるかどうかを調べます。.

個別のKeymous+攻撃は11.8Gbpsに達しましたが、協調攻撃では44Gbpsに達しました。攻撃帯域幅が約4倍に増加したことは、通常DDoS攻撃請負サービスに依存する大規模なボットネットネットワークを示唆しています。.

Keymous+は、攻撃の実行にどのようなインフラストラクチャを使用していますか?

Keymous+ は、攻撃を実行するために広範なインフラストラクチャを使用しています。TOR出口ノード、パブリッククラウドインスタンス、侵害されたIoT(モノのインターネット)デバイス、商用VPN/プロキシサービス、および直接感染したホストにより、ハクティビスト集団は民間および政府機関への損害を継続することができます。.

アナリストによると、ほとんど 送信元IPアドレスがなりすまされているようです。, 主要なサービスプロバイダーやクラウドプラットフォームの自律システム番号(ASN)やIPアドレスを偽装するためのシンプルなドロップダウンメニューを提供する、最新のDDoS攻撃請負プラットフォームを活用している。.

Keymous+ は Telegram をどのように悪用して攻撃を調整しているのですか?

Keymous+ハクティビストは、ソーシャルメディアプラットフォームであるTelegramを利用して、攻撃を調整し宣伝しています。Telegramは、ハクティビスト集団としてのイメージを正当化し、フォロワー、同調者、そして潜在的な新規メンバーを引きつけるためのプロパガンダツールとして使用されています。.

Telegramは他のソーシャルメディアプラットフォームよりも監視が少ないことを誇っており、攻撃者がファイル共有や、サイバー攻撃を増強するためのツール、スクリプト、指示の流通を可能にしています。.

脅威インテリジェンスの目的において、Telegramの投稿はIPアドレス、ドメイン、ユーザー名などの潜在的な侵害指標(IoC)に関する洞察を提供できます。.

Keymous+攻撃は、どのような追加リスクをもたらしますか?

~によると ネットスカウト社の研究者, ソースの規模と多様性から、Keymous+ がDDoS攻撃を実行するために複数のボットネットを利用していることが示唆されます。これは、組織が侵害されるたびに、将来の攻撃のためにボットネットに追加される可能性があることを意味します。.

まとめ

ハクティビズムの増大する脅威により、組織は規模が増大する持続的な攻撃に備える必要があります。ハッカーはイノベーションごとに強力になっており、システムと脅威検出方法を最新の状態に保つことがこれまで以上に重要になっています。.

CybelAngelは、不確実な時代においてセキュリティ体制を強化し、脅威インテリジェンスの取り組みを支援します。CISOやセキュリティ担当者は、リアルタイムの脅威監視により、標的型攻撃を回避し、一歩先を行くことができます。.