Keymous+: Das Hacktivisten-Kollektiv, das DDoS-Kriegsführung neu definiert

Inhaltsübersicht

- Wer ist Keymous+?

- Was sind ihre Motivationen?

- Wie ist die Gruppe organisiert?

- Der Keymous+-Ansatz: EliteStress und DDoS-for-hire

- Partnerschaften mit anderen Hacker-Gruppen

- Keymous+ TTPs: Fallstudien und Angriffsmethoden

- 1. Deutsche Banken, Unternehmen und Behördenseiten fallen nach DDoS-Angriff aus

- 2. Telekommunikation in ganz Frankreich gestört

- 3. Sudanesischer Hacktivismus beeinträchtigt kritische Infrastrukturen im ganzen Land

- 4. Störung von Regierungsdiensten in Marokko

- 5. Hacktivisten stören Pakistan während des andauernden Kaschmirkonflikts

- Praktische Lösungen für CISOs zur Verhinderung von Keymous+-Angriffen

- FAQs

- Was sind die frühen Warnzeichen eines Keymous+-Angriffs?

- Wie können Sie Ihr Unternehmen vor steigenden DDoS-Angriffsbedrohungen schützen?

- Wie können sich Organisationen davor schützen, Teil eines Botnetzes zu werden?

- Wie hoch ist die Rate des bösartigen Datenverkehrs, der während eines Keymous+-Cyberangriffs beobachtet wurde?

- Welche Infrastruktur nutzt Keymous+ für seine Angriffe?

- Wie nutzt Keymous+ Telegram, um seine Angriffe zu orchestrieren?

- Welche zusätzlichen Risiken bergen Keymous+-Angriffe?

- Einpacken

Keymous+, das 2023 aufkam und sich zwischen Februar und September 2025 rasant ausbreitete, sorgt weltweit für Aufsehen.

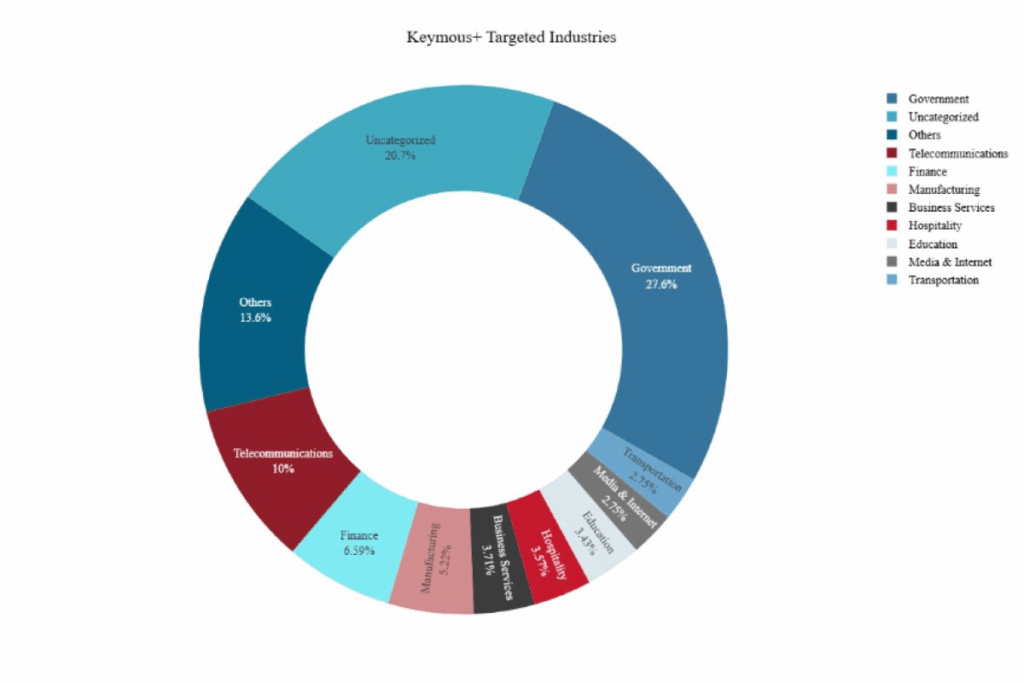

Das sich selbst benennende Hacktivistenkollektiv ist bekannt für seine lähmenden Distributed Denial of Service (DDoS)-Angriffe über eine Vielzahl von Branchen und Regionen hinweg.

Lassen Sie uns in die Welt von Keymous+ eintauchen, um besser zu verstehen, wie sie funktionieren, wen sie ansprechen und was sie erreichen wollen.

Wer ist Keymous+?

Keymous+ ist eine Hacktivistengruppe, die im Jahr 2023 entstanden ist. Im Jahr 2025 erhöhten die nordafrikanischen Hacker jedoch ihre Angriffshäufigkeit.

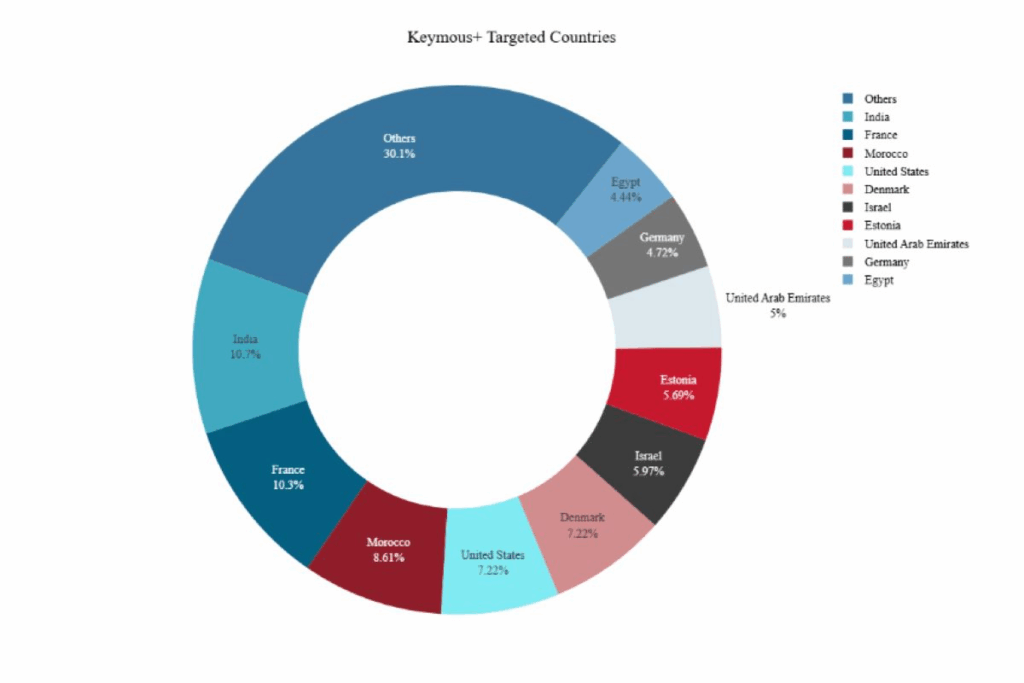

Über 700 DDoS-Angriffe weltweit wurden Keymous+ zugeschrieben, wobei die Opfer in Frankreich, Indien, Marokko, den Vereinigten Arabischen Emiraten, Israel, Sudan und Saudi-Arabien ansässig waren. Nur 249 dieser Angriffe wurden jedoch unabhängig bestätigt.

Es ist klar, dass die Gruppe es auf hochrangige Ziele abgesehen hat, um maximalen Schaden anzurichten. Das von ausgeführte Täterprofil NETSCOUT unterstreicht den opportunistischen Charakter von Angriffen, während die Konzentration von Angriffen im Nahen Osten und in Nordafrika auf geopolitische Motivationen hindeutet.

Was sind ihre Motivationen?

Trotz der Tatsache, dass Keymous+ eine Hacktivistengruppe ist, mangelt es ihr an klarer ideologischer Konsistenz. Sie vertreten Slogans wie “Hack for Humanity”, was sie mit anderen populären Hacktivisten wie #OpIndia und #OpIsrael in Einklang bringt, handeln aber entgegen jeder angeblichen Überzeugung. Aus diesem Grund, Analysten haben sie als Gelegenheits-Hacker eingestuft.

Wie ist die Gruppe organisiert?

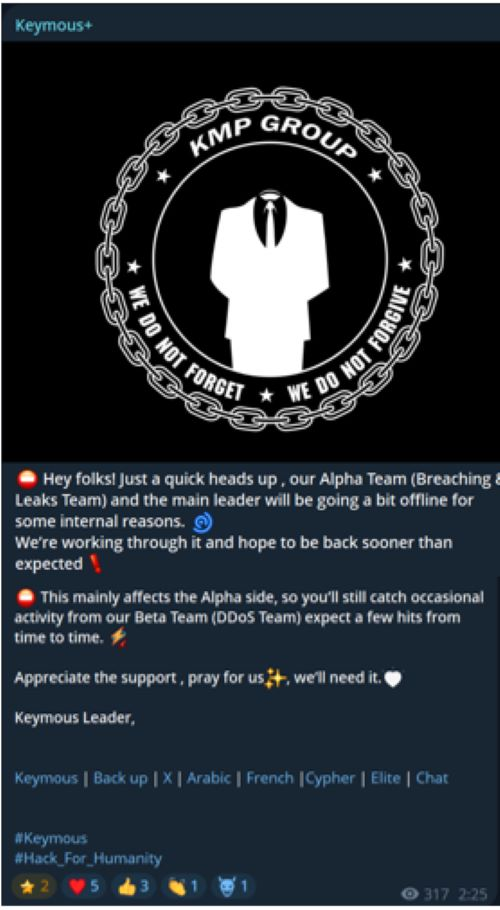

Laut Telegram-Bedrohungsanalysen hat Keymous+ ein einzigartiges Setup, das sich von vielen anderen Hacker-Gruppen unterscheidet.

Das Keymous+ Team besteht aus:

- “Alpha Team” ist für Datenpannen und -lecks zuständig, obwohl in den letzten Monaten beobachtet wurde, dass sie inaktiv sind.

- “Beta Team” konzentriert sich ausschließlich auf DDoS-Angriffsoperationen.

Keymous+-Akteure sind daher effektiver und trennen ihre Belegschaft, um in kürzerer Zeit mehr zu erledigen.

Der Keymous+-Ansatz: EliteStress und DDoS-for-hire

Keymous+-Cyberangriffe sind ein Teil ihres Ansatzes. Als hybride Bedrohungsakteure starten sie nicht nur Angriffe, sondern verkaufen auch kommerzielle Produkte zur Unterstützung ihrer Aktivitäten.

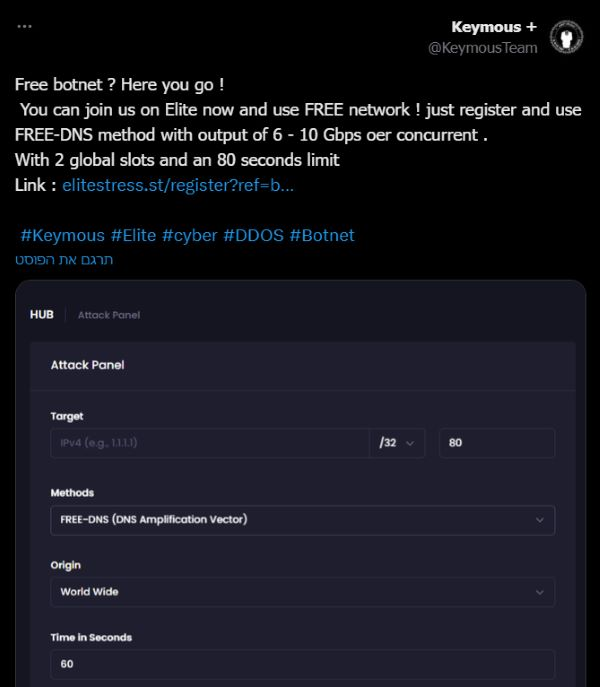

EliteStress, eine angeblich eigenständig entwickelte Plattform mit einem umfassenden Angriffsfenster, erleichtert es Angreifer, moderne DDoS-Schutzsysteme zu umgehen. Obwohl die Gruppe die Eigentümerschaft nicht öffentlich zugibt, bewirbt sie den Dienst auf Telegram und X, um neue Nutzer zu gewinnen.

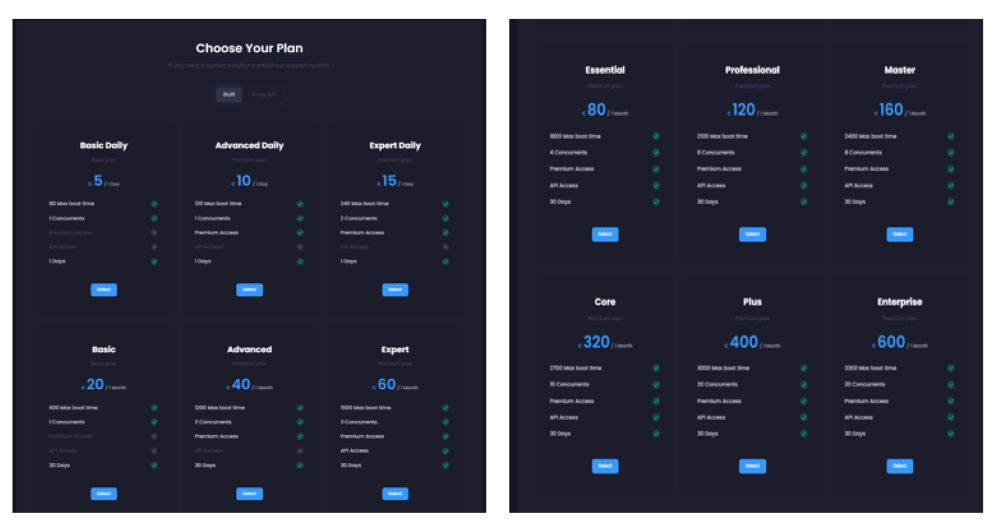

Die Preise für die Plattform reichen von 5 € pro Tag bis 600 € pro Monat, was es für die meisten Hacker erschwinglich macht.

Was macht EliteStress? Abgesehen von der Bereitstellung von DDoS-for-hire-Diensten bietet die Plattform auch:

- Umfasst DNS-Amplifizierungsangriffsinfrastruktur, die es Angreifern ermöglicht, öffentliche DNS-Server zu nutzen, um Traffic-Volumen zu verstärken.

- Kann User Datagram Protocol (UDP) Flood-Angriffe auf bestimmte Ports und Protokolle ausführen.

- Bietet fortschrittliche HTTP/2-Flood-Techniken, die Webserver mit echt aussehenden Anfragen überlasten können.

- Ermöglicht über SSH oder ICMP gefälschten Datenverkehr, um Brute-Force-Angriffe auszuführen, während die Zuordnung vermieden wird.

EliteStress boasts stable performance, with bots, tools, and connections to external platforms. Telegram handles like “Join_Elite” versuchen, neue Nutzer zu gewinnen, indem sie vergünstigte Dienstleistungen oder Integrationen mit Telegram-Bots teilen.

Partnerschaften mit anderen Hacker-Gruppen

Der Start von EliteStress zieht Kooperationen mit anderen Hacktivisten-Organisationen nach sich – sie nutzen gegenseitig ihre Fähigkeiten und geografische Reichweite, um großangelegte Angriffe zu starten. Experten schlagen vor dass Kooperationen auch als Marketingmöglichkeiten dienen können, um gemeinsame Infrastrukturen zu bewerben.

Laut Open-Source-Intelligence wurde Keymous+ mit anderen Bedrohungsgruppen wie NoName057(16), DDoS54, Herr Hamza, AnonSec, Rabbit Cyber Team, Hunter Killerz und Moroccan Dragons.

In einem Fall tat sich die Keymous+-Gruppe mit anderen Hackern zusammen, um “Red Eye Op” zu starten. Über diese Operation ist jedoch wenig öffentlich bekannt.

Keymous+ TTPs: Fallstudien und Angriffsmethoden

Viele der angeblichen Methoden, die bei Keymous+-Cyberangriffen verwendet wurden, sind spekulativ und bedürfen weiterer Bestätigung durch unabhängige Quellen.

Die von Keymous+ verwendeten TTPs sind wie folgt:

| Taktik | Technik | Verfahren | Erklärer |

|---|---|---|---|

| Ressourcenentwicklung | T1583 Infrastruktur erwerben | Nutzung von DDoS-for-hire-Diensten | Nutzt EliteStress, eine DDoS-as-a-Service-Plattform. |

| Erster Zugang | T1190 Öffentlich zugängliche Anwendung ausnutzen | Web-Schwachstellen anvisieren | Ausnutzung von Schwachstellen in öffentlich zugänglichen Webanwendungen zur Einleitung von DDoS-Angriffen, verifiziert durch Check-Host.net. |

| Ausführung | T1569 Systemdienste | DDoS-Angriffsausführung | Setzt EliteStress zur Überflutung von Zielsystemen mit Datenverkehr ein, wodurch die Verfügbarkeit von Websites und Diensten gestört wird. |

| Kommando und Kontrolle (K&K) | T1071 Anwendungsschichtprotokoll | Telegram-basierte Koordination | Nutzt Telegram, um Angriffe zu koordinieren, Ziele auszuwählen und Beweise für Angriffe zu liefern. |

| Sammlung | T1596 Suche in offenen technischen Datenbanken | Aufklärung über Check-Host.net | Beschäftigt Check-Host.net Um die Ausfallzeit des Ziels zu überprüfen und Beweise zu teilen, wodurch die Sichtbarkeit und Glaubwürdigkeit erhöht werden. |

| Auswirkungen | T1498 Netzwerk-Denial-of-Service | DDoS-Angriffe mit hohem Volumen | Führt DDoS-Angriffe gegen Sektoren mit hoher Sichtbarkeit durch. |

| Exfiltration | T1537 Daten auf Cloud-Konto übertragen | Datenaustausch über Telegram und X | Teilen von Angriffsansichten und Verteilungsnachweisen auf Telegram und X, um Unterstützung zu gewinnen und Auswirkungen zu veröffentlichen. |

| Zusammenarbeit | T1588 Fähigkeiten abrufen | Bündnisse mit Hacktivisten-Gruppen | Partner mit anderen Hacker-Kollektiven, darunter, NoName057(16), DDoS54, Herr Hamza, AnonSec, Rabbit Cyber Team, Hunter Killerz und Moroccan Dragons. |

Beobachtete Angriffsvektoren für Keymous+-Angriffe umfassen:

- DNS-Amplifikation Bedrohungsakteure nutzen falsch konfigurierte DNS-Server, um das Verkehrsaufkommen gegen Ziele zu verstärken.

- UDP-Fluten: Hochvolumen-Überflutungen unter Verwendung von UDP-Paketen werden verwendet, um die Bandbreite und Dienste zu überlasten.

- TCP SYN-Fluten: Angreifer senden massive SYN-Anfragen, um Serverressourcen zu erschöpfen.

- Layer-7-HTTP-Floods: Anwendungsüberflutungen zielen auf Websites und APIs ab.

- Kollaborative Botnet-Angriffe Hacker tun sich mit anderen Gruppen zusammen, um Angriffe zu skalieren.

- IP/ASN-Spoofing: IP-Quelladressen oder die Netzwerk-ID sind gefälscht, was den Ursprung des Datenverkehrs verschleiert.

- Website-Defacement Zielt auf Regierungs- und institutionelle Websites ab, um Demütigung zu verursachen.

- Opportunistisches Datenexfiltrations Obwohl es nur begrenzte Beweise gibt, deuten einige DDoS-Kampagnen auf Datendiebstahl hin.

- Psychologische Operationen Soziale Medienplattformen wie Telegram und X werden genutzt, um die Wirkung zu verstärken und die Verantwortung zu übernehmen.

Um die Hacktivisten-Kollektive besser zu verstehen, wollen wir uns die neuesten Nachrichten über beobachtete Angriffe im Laufe des Jahres 2025 ansehen.

1. Deutsche Banken, Unternehmen und Behördenseiten fallen nach DDoS-Angriff aus

Zusammenarbeit mit den berüchtigten russischen Hackern NoName057(16), Keymous+ nutzte seine Expertise, um mehrere wichtige deutsche Websites lahmzulegen im April 2025. Betroffen waren unter anderem das Webportal von Bund und Ländern, das Bundeszentralamt für Steuern, die Bayerische Landesbank und der multinationale Konzern Lidl.

2. Telekommunikation in ganz Frankreich gestört

Im Juli 2025, Keymous+ bekannte sich zu einem DNS-Amplification-Angriff. gegen Telekommunikationsanbieter in Frankreich. Die Hacktivisten überforderten die Dienste der Telekommunikationsunternehmen, indem sie falsch konfigurierte DNS-Server ausnutzten. Zu den angeblichen Opfern gehörten SFR, der zweitälteste Mobilfunkanbieter, und Bouyges Telecom, der drittälteste Anbieter des Landes.

3. Sudanesischer Hacktivismus beeinträchtigt kritische Infrastrukturen im ganzen Land

Im August 2025 griff das Hacktivist-Kollektiv Sudan an und konzentrierte sich dabei auf Regierung und kritische Infrastruktur. Zu den betroffenen Websites gehörten die der Bundesregierung, des Finanzministeriums, der Sudan Railway Corporation, der Steuerbehörde und der Sudatel Telecom Group. Die Motivation des Angriffs scheint darin zu bestehen, dem derzeitigen Bürgerkrieg ein Ende zu setzen.

4. Störung von Regierungsdiensten in Marokko

Im September 2025 behauptete Keymous+, Regierungswebseiten in Marokko angegriffen zu haben, darunter das Gesundheitsministerium und das marokkanische nationale Ausweisportal. Diese Angaben wurden jedoch bisher von Dritten nicht bestätigt.

5. Hacktivisten stören Pakistan während des andauernden Kaschmirkonflikts

Im November 2025 konzentrierte sich Keymous+ auf Pakistan und schaltete zahlreiche staatliche Websites aus, während die geopolitischen Spannungen in der Region weiter zunehmen. Zu den bemerkenswerten Websites, die durch die DDoS-Angriffe kompromittiert wurden, gehören Saif Power Limited, Ufone Pakistan, die Wasser- und Entwicklungsbehörden sowie ein Stromversorger. Einige Experten dass diese Angriffe zu PR-Zwecken gefälscht oder übertrieben sein könnten.

Praktische Lösungen für CISOs zur Verhinderung von Keymous+-Angriffen

Die Prävention von Cyberbedrohungen, bevor sie eskalieren, ist unerlässlich, um eine gute Sicherheitslage zu wahren. Insbesondere wenn Ihr Unternehmen in Regionen mit geopolitischen Konflikten liegt oder Sektoren unterstützt, die kritische Infrastrukturen umfassen.

- Behandeln Sie verdächtige Aktivitäten als eine anhaltende Bedrohung: Keymous+ ist bekannt dafür, in IT-Ökosystemen zu persistieren. Gestalten Sie Ihren Notfallplan unter Berücksichtigung von Persistenz, Geschwindigkeit und Skalierbarkeit, die eine schnelle Erkennung, gründliche Forensik, Härtungsprotokolle und regionale Eskalationswege gewährleistet. Regelmäßige Planspiele, die wiederholte Aktivierungen simulieren, können eine nützliche Methode zur Vorbereitung von Teams sein.

- Priorisieren Sie Telemetrie und Anbieter-SLAs: Das Speichern von hochauflösenden NetFlow- und PCAP-Daten am Netzwerkrand ermöglicht einen schnellen Zugriff auf die ersten Minuten eines Ereignisses und behält die Fluss-Telemetrie in großem Umfang bei, um eine genaue Erkennung von DDoS-Angriffsquellen zu gewährleisten.

- Härten Sie Rand- und Anwendungssteuerungen: Es ist wichtig, die Abwehrmaßnahmen am Rande von Netzwerken und innerhalb von Anwendungen zu stärken, um einem Angriff besser standzuhalten. Die Aktivierung von SYN-Cookies und die Anpassung der TCP-Einstellungen verringern die Wahrscheinlichkeit eines SYN-Flooding-Angriffs, während ein Bot-Schutz (z. B. durch die Verwendung von CAPTCHA) Teams hilft, automatisierte Angriffe zu erkennen und zu verlangsamen.

- Regional abstimmen: Wenn Ihr Unternehmen geografisch verteilt ist, ist Koordination Ihre beste Option. Stellen Sie sicher, dass ISPs so konfiguriert sind, dass “gefälschter” Verkehr blockiert wird, und wenden Sie bei Bedarf Filter an. richten Sie klare Eskalationswege mit seriösen, ortsansässigen Anbietern ein und kartieren Sie regionale Abhängigkeiten (einschließlich DNS, CDNs und Transit-Provider), falls regionale Anbieter betroffen sind.

FAQs

Was sind die frühen Warnzeichen eines Keymous+-Angriffs?

Das Erkennen früher Anzeichen eines Angriffs ist entscheidend, um die Ziele eines Hackers zu vereiteln. Früherkennung reduziert Ausfallzeiten, verringert Reputationsschäden und verhindert, dass Angreifer die anfängliche Kompromittierung für tiefere Eindringungen nutzen.

Organisationen sollten auf verdächtige Aktivitäten achten wie:

- Plötzliche Traffic-Spitzen aus ungewöhnlichen Geografien (insbesondere aus Nordafrika und dem Nahen Osten, wo sich viele Hacker befinden).

- Wiederholte SYN/UDP-Anfragen, die Server überlasten.

- Unerlaubte Admin-Logins, insbesondere wenn sie außerhalb Ihrer Zeitzone liegen.

- Social-Media-Gespräche, die die Verantwortung für Angriffe auf Ihren Sektor übernehmen.

Wie können Sie Ihr Unternehmen vor steigenden DDoS-Angriffsbedrohungen schützen?

DDoS-Angriffe den Zielserver, das Netzwerk oder die Anwendung mit Traffic zu überfluten und sie so offline zu schalten. Angreifer nutzen oft Malware, um IoT-Geräte zu infizieren und die Systeme des Opfers zu einem bestehenden Botnetz hinzuzufügen, wodurch auch zukünftig mehr Ziele geschädigt werden.

Um die Wahrscheinlichkeit eines DDoS-Angriffs zu verringern, Organisationen können ihre DNS-Infrastruktur absichern, wie z. B. die Deaktivierung von offenen Resolvern und die Implementierung von Abfrage-Ratenbegrenzungen. Eine Web Application Firewall (WAF) ist ein nützliches Werkzeug zur Abwehr, während die Festlegung von Verbindungsbeschränkungen TCP-SYN-Floods durch die Validierung digitaler Handshakes pro IP-Adresse begrenzen kann.

Wie können sich Organisationen davor schützen, Teil eines Botnetzes zu werden?

Teil eines Botnetzes zu werden kompromittiert Ihre Cybersicherheitsbemühungen als Organisation. Um dieses Risiko zu reduzieren, nutzen Sie Einblicke auf Paketebene für NDR-Lösungen (Network Detection and Response).

Die Echtzeit-Untersuchung von Cyberbedrohungen durch Nutzung von Paketdaten zur Identifizierung verdächtiger Aktivitäten in Ihrem gesamten IT-Ökosystem unterstützt die Sicherheit kritischer Infrastrukturen.

Wie hoch ist die Rate des bösartigen Datenverkehrs, der während eines Keymous+-Cyberangriffs beobachtet wurde?

Um Cyberangriffe zu messen, untersuchen Forscher die Geschwindigkeit der Daten, die in Ihrem Netzwerk ankommen, und ob diese den bereitgestellten Transit sättigen kann.

Einzelne Keymous+-Angriffe wurden mit Spitzenwerten von 11,8 Gbit/s beobachtet, kollaborative Angriffe erreichten Spitzenwerte von 44 Gbit/s. Eine ungefähre 4-fache Zunahme der Angriffsbandbreite deutet auf ein großes Botnet-Netzwerk hin, das normalerweise auf DDoS-for-hire-Ressourcen angewiesen ist.

Welche Infrastruktur nutzt Keymous+ für seine Angriffe?

Keymous+ nutzt eine Vielzahl von Infrastrukturen, um seine Angriffe zu starten. TOR-Exit-Nodes, öffentliche Cloud-Instanzen, kompromittierte Internet of Things (IoT)-Geräte, kommerzielle VPN/Proxy-Dienste und direkt infizierte Hosts ermöglichen es dem Hacktivisten-Kollektiv, private und staatliche Organisationen weiterhin zu schädigen.

Laut Analysten, die meisten Quell-IPs scheinen gefälscht zu sein., Nutzung moderner DDoS-for-hire-Plattformen, die einfache Dropdown-Menüs anbieten, um autonome Systemnummern (ASNs) und IP-Adressen von großen Dienstanbietern und Cloud-Plattformen zu fälschen.

Wie nutzt Keymous+ Telegram, um seine Angriffe zu orchestrieren?

Keymous+ Hacktivisten nutzen die Social-Media-Plattform Telegram, um ihre Angriffe zu koordinieren und zu bewerben. Telegram wird als Propagandainstrument eingesetzt, um ihr Image als Hacktivisten-Kollektiv zu legitimieren und Follower, Sympathisanten und potenziell neue Rekruten anzuziehen.

Telegram rühmt sich mit weniger Aufsicht als andere soziale Medienplattformen, was es Bedrohungsakteuren ermöglicht, Dateien zu teilen und Werkzeuge, Skripte und Anleitungen zu verbreiten, um Cyberangriffe zu verstärken.

Für Threat-Intelligence-Zwecke können Telegram-Beiträge Einblicke in potenzielle Kompromittierungsindikatoren (IoCs) wie IP-Adressen, Domänen und Benutzernamen liefern.

Nach Angaben von NETSCOUT-Forscher, die Skalierbarkeit und Vielfalt der Quellen deuten darauf hin, dass Keymous+ mehrere Botnetze nutzt, um seine DDoS-Angriffe auszuführen. Das bedeutet, dass jedes Mal, wenn eine Organisation kompromittiert wird, sie für zukünftige Angriffe zum Botnetz hinzugefügt werden könnte.

Einpacken

Die wachsende Bedrohung durch Hacktivismus erfordert, dass Unternehmen auf anhaltende Angriffe in zunehmendem Ausmaß vorbereitet sind. Hacker werden mit jeder Innovation stärker, was es wichtiger denn je macht, Systeme und Bedrohungsdetektionsmethoden auf dem neuesten Stand zu halten.

CybelAngel kann Ihre Threat-Intelligence-Bemühungen unterstützen und Ihre Sicherheitslage in unsicheren Zeiten stärken. CISOs und Sicherheitsexperten können mit Echtzeit-Bedrohungsüberwachung immer einen Schritt voraus sein, um gezielten Angriffen auszuweichen.