Keymous+ : Le collectif hacktiviste qui redéfinit la guerre DDoS

Table des matières

- Qui est Keymous+ ?

- Quelles sont leurs motivations ?

- Comment le groupe est-il organisé ?

- L'approche Keymous+ : EliteStress et DDoS-as-a-service

- Partenariats avec d'autres groupes de hackers

- Keymous+ TTPs : Études de cas et méthodes d'attaque

- 1. Les sites de banques, d'entreprises et de services gouvernementaux allemands tombent en panne après une attaque DDoS

- 2. Télécoms perturbées dans toute la France

- 3. Le hacktivisme soudanais affecte les infrastructures critiques à travers le pays

- 4. Perturbation des services gouvernementaux au Maroc

- 5. Des hacktivistes perturbent le Pakistan pendant le conflit en cours au Cachemire

- Solutions pratiques pour les RSSI afin d'empêcher les attaques Keymous+

- FAQ

- Quels sont les premiers signes avant-coureurs d'une attaque Keymous+ ?

- Comment pouvez-vous protéger votre organisation contre les menaces croissantes d'attaques DDoS ?

- Comment les organisations peuvent-elles se protéger pour ne pas devenir partie intégrante d'un botnet ?

- Quel est le taux de trafic malveillant observé lors d'une cyberattaque Keymous+ ?

- Keymous+ utilise quelle infrastructure pour lancer ses attaques ?

- Comment Keymous+ utilise-t-il Telegram pour orchestrer ses attaques ?

- Quels risques supplémentaires posent les attaques Keymous+ ?

- Conclusion

Émergent en 2023 et se développant rapidement entre février et septembre 2025, Keymous+ fait sensation à l'échelle mondiale.

Le collectif auto-proclamé de cyberactivistes est connu pour ses attaques paralysantes par déni de service distribué (DDoS) dans un large éventail d'industries et de zones géographiques.

Plongeons dans le monde de Keymous+ pour mieux comprendre leur fonctionnement, leurs cibles et leurs objectifs.

Qui est Keymous+ ?

Keymous+ est un groupe hacktiviste apparu en 2023. Cependant, en 2025, les pirates nord-africains ont augmenté la fréquence de leurs attaques.

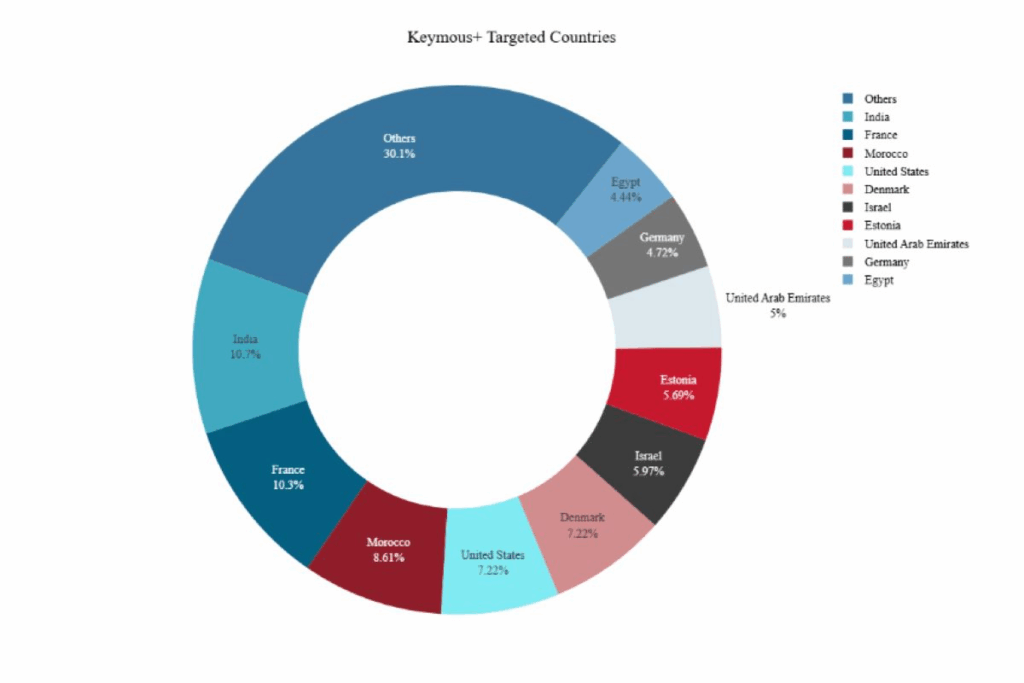

Plus de 700 attaques DDoS ont été auto-attribuées à Keymous+ dans le monde, avec des victimes en France, en Inde, au Maroc, aux Émirats arabes unis, en Israël, au Soudan et en Arabie saoudite. Cependant, seulement 249 de ces attaques ont été confirmées indépendamment.

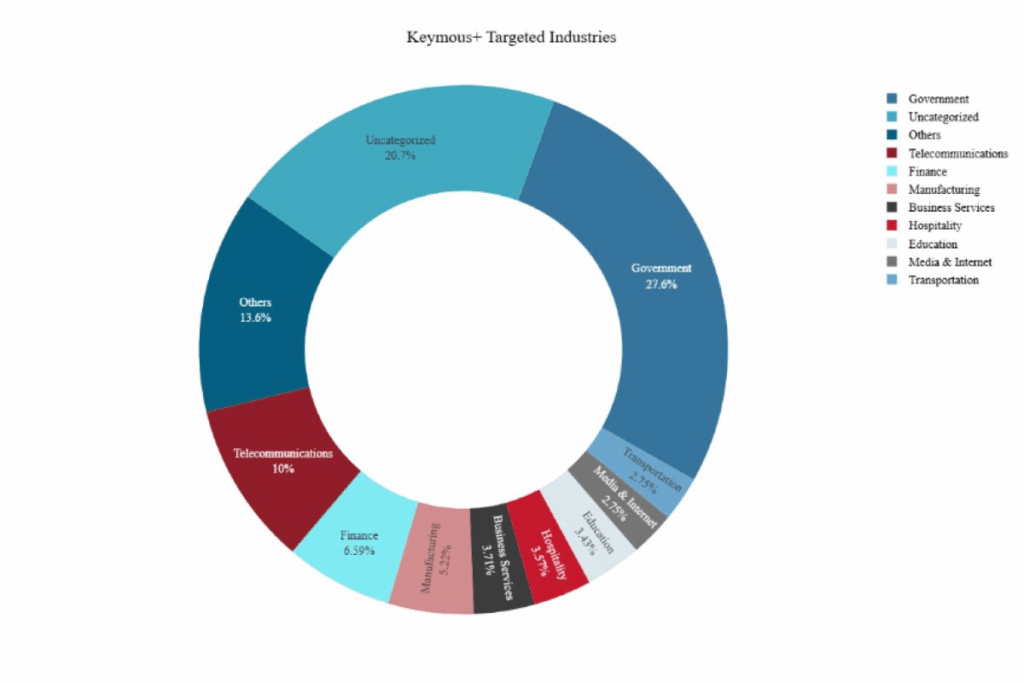

Il est clair que le groupe cible des objectifs de grande valeur pour causer un maximum de dégâts. Le profil de l'acteur de la menace effectué par NETSCOUT souligne la nature opportuniste des attaques, tandis que la concentration des attaques au Moyen-Orient et en Afrique du Nord suggère des motivations géopolitiques.

Quelles sont leurs motivations ?

Malgré qu'ils soient un groupe de hacktivistes, Keymous+ montre un manque évident de cohérence idéologique. Ils défendent des slogans tels que “ Hack for Humanity ”, s'alignant avec d'autres hacktivistes populaires tels que #OpIndia et #OpIsrael, mais agissent à l'encontre de toutes leurs supposées convictions. Pour cette raison, analystes les ont classés comme des pirates opportunistes.

Comment le groupe est-il organisé ?

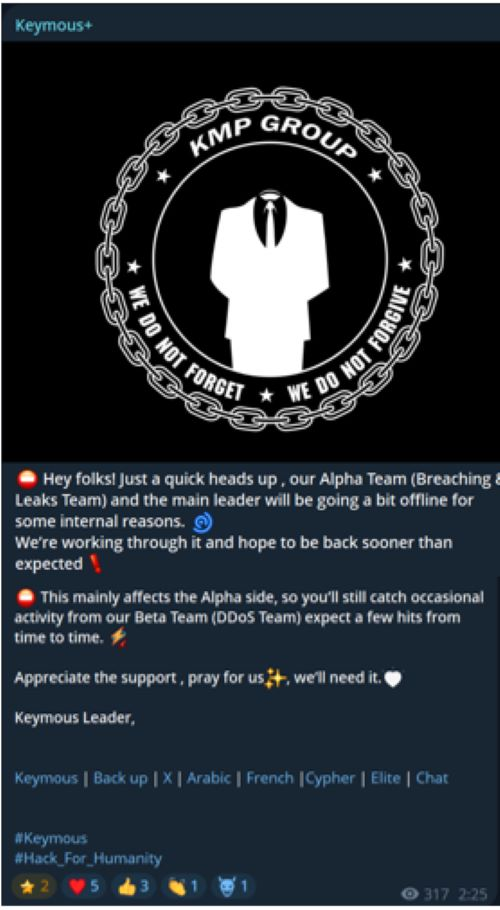

Selon Telegram threat intelligence, Keymous+ a une configuration unique, différente de celle de nombreux autres groupes de pirates informatiques.

L'équipe Keymous+ est composée de :

- “L”« Équipe Alpha » est responsable des violations et des fuites de données, bien qu'elle ait été observée comme inactive ces derniers mois.

- “ Beta Team ” se concentre exclusivement sur les opérations d’attaques DDoS.

Les acteurs de la menace Keymous+ sont donc plus efficaces, séparant leur main-d'œuvre pour en faire plus en moins de temps.

L'approche Keymous+ : EliteStress et DDoS-as-a-service

Les cyberattaques de Keymous+ sont l'une des branches de leur approche. En tant qu'acteurs de menaces hybrides, ils lancent non seulement des attaques, mais vendent également des produits commerciaux pour soutenir leurs activités.

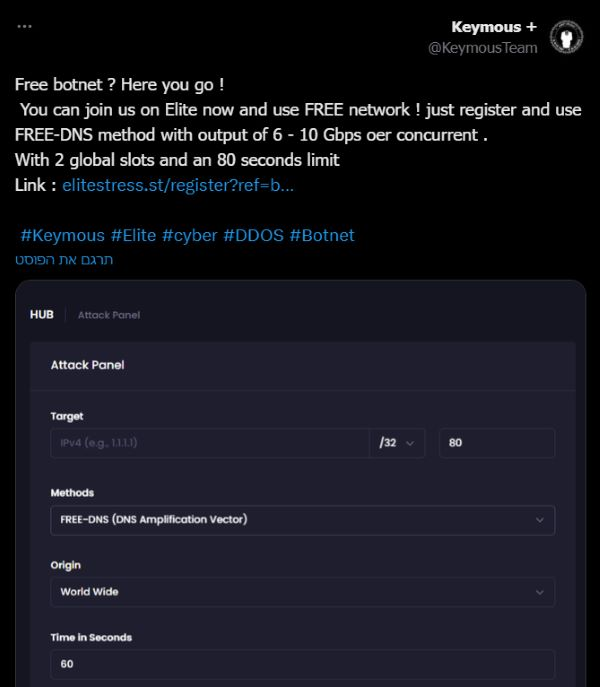

EliteStress, une plateforme prétendument créée par elle-même qui propose un panneau d'attaque complet, permet aux acteurs malveillants de contourner plus facilement les systèmes modernes de protection contre les attaques par déni de service. Bien que le groupe n'admette pas publiquement en être le propriétaire, il fait la publicité du service sur Telegram et X pour attirer de nouveaux utilisateurs.

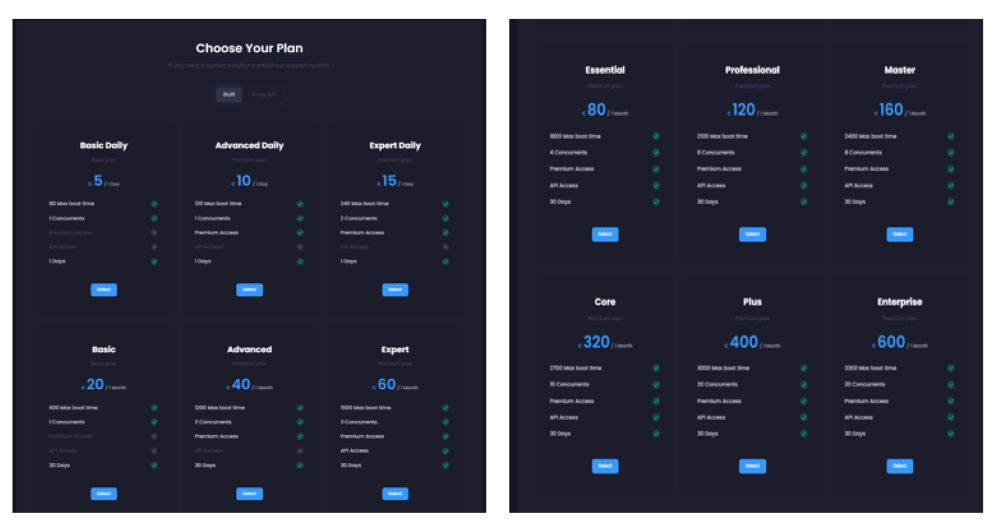

La tarification de la plateforme va de 5 € par jour à 600 € par mois, ce qui le rend abordable pour la plupart des pirates.

Outre la fourniture de services de DDoS-for-hire, la plateforme permet également de :

- Comprend l'infrastructure d'attaque par amplification DNS, aidant les acteurs malveillants à exploiter les serveurs DNS publics pour amplifier les volumes de trafic.

- Peut effectuer des attaques par dénis de service par User Datagram Protocol (UDP) en ciblant des ports et protocoles spécifiques.

- Fournit des techniques avancées d'inondation HTTP/2 qui peuvent submerger les serveurs web avec des requêtes d'apparence légitime.

- Permet le trafic SSH ou ICMP usurpé d'exécuter des attaques par force brute tout en échappant à l'attribution.

EliteStress affiche des performances stables, avec des bots, des outils et des connexions à des plateformes externes. Des pseudonymes Telegram comme “Join_Elite” tentent d’attirer de nouveaux utilisateurs en partageant des services à prix réduit ou une intégration avec les bots Telegram.

Partenariats avec d'autres groupes de hackers

Le lancement d'EliteStress attire la coopération avec d'autres entités hacktivistes, tirant parti des compétences et de la géographie de chacun pour lancer des attaques à grande échelle. Les experts suggèrent que les collaborations peuvent également servir d'occasions de marketing pour promouvoir les infrastructures partagées.

Selon le renseignement en source ouverte, Keymous+ a été associé à d'autres groupes d'acteurs de la menace tels que NoName057(16), DDoS54, M. Hamza, AnonSec, Rabbit Cyber Team, Hunter Killerz et Moroccan Dragons.

Dans un cas, le groupe Keymous+ s'est allié à d'autres pirates pour lancer “Red Eye Op”. Cependant, peu d'informations concernant cette opération sont publiques.

Keymous+ TTPs : Études de cas et méthodes d'attaque

Beaucoup des méthodes présumées utilisées dans les cyberattaques Keymous+ sont spéculatives et nécessitent d'autres confirmations de sources indépendantes.

Les TTP utilisées par Keymous+ sont les suivantes :

| Tactique | Technique | Procédure | Explicateur |

|---|---|---|---|

| Développement des ressources | T1583 Acquérir l'infrastructure | Utilisation de services de DDoS à louer | Exploite EliteStress, une plateforme DDoS-as-a-Service. |

| Accès initial | T1190 Exploitation d'une application publique | Ciblage des vulnérabilités web | Exploite des vulnérabilités dans les applications Web exposées au public pour lancer des attaques DDoS, vérifié via Check-Host.net. |

| Exécution | T1569 Services système | Exécution d'attaque DDoS | Déploie EliteStress pour inonder les systèmes cibles de trafic, perturbant la disponibilité des sites Web et des services. |

| Commandement et contrôle (C2) | T1071 Protocole de la couche application | Coordination basée sur Telegram | Utilise Telegram pour coordonner les attaques, sélectionner les cibles et fournir des preuves des attaques. |

| Collection | T1596 Recherche dans les bases de données techniques ouvertes | Reconnaissance via Check-Host.net | Emplois Check-Host.net pour vérifier l'indisponibilité de la cible et partager des preuves, améliorant ainsi la visibilité et la crédibilité. |

| Impact | T1498 Déni de service réseau | Attaques DDoS à volume élevé | Mène des attaques DDoS contre des secteurs à forte visibilité. |

| Exfiltration | T1537 Transférer des données vers un compte cloud | Partage de données via Telegram et X | Partage les résultats des attaques et la preuve de distribution sur Telegram et X, afin de recruter du soutien et de faire connaître l'impact. |

| Collaboration | T1588 Obtenir des fonctionnalités | Alliances avec des groupes de hacktivistes | Partenaires avec d'autres collectifs de hackers incluant, NoName057(16), DDoS54, M. Hamza, AnonSec, Rabbit Cyber Team, Hunter Killerz et Moroccan Dragons. |

Les vecteurs d'attaque observés pour les attaques Keymous+ incluent :

- Amplification DNS : Les acteurs malveillants exploitent les serveurs DNS mal configurés pour amplifier le volume de trafic contre des cibles.

- Inondations UDP : Les inondations à haut volume utilisant des paquets UDP sont utilisées pour saturer la bande passante et les services.

- Inondations TCP SYN : Des attaquants envoient des requêtes SYN massives pour épuiser les ressources du serveur.

- Inondations HTTP de couche 7 : Les inondations au niveau applicatif ciblent les sites web et les API.

- Attaques collaboratives de botnets : Les pirates informatiques s'associent à d'autres groupes pour intensifier les attaques.

- Usurpation d'IP/d'ASN : Les adresses IP source ou l'identifiant réseau sont falsifiés, masquant les origines du trafic.

- Défacement de site web : Cible les sites gouvernementaux et institutionnels pour provoquer l'humiliation.

- Exfiltration de données opportuniste : Bien qu'il y ait peu de preuves, certaines campagnes de DDoS suggèrent le vol de données.

- Opérations psychologiques Les plateformes de médias sociaux telles que Telegram et X sont utilisées pour amplifier l'impact et revendiquer la responsabilité.

Pour mieux comprendre le collectif de hacktivistes, explorons les dernières nouvelles des attaques observées tout au long de 2025.

1. Les sites de banques, d'entreprises et de services gouvernementaux allemands tombent en panne après une attaque DDoS

En travaillant avec les pirates russes prolifiques NoName057(16), Keymous+ a mis à profit son expertise pour mettre hors service plusieurs sites web allemands importants en avril 2025. Les sites touchés comprenaient le portail web du gouvernement fédéral et des États, le bureau fédéral des impôts, la banque d'État bavaroise et la multinationale Lidl.

2. Télécoms perturbées dans toute la France

En juillet 2025, Keymous+ a revendiqué un déni de service par amplification DNS contre les fournisseurs de télécommunications en France. Les hacktivistes ont submergé les services des télécoms en exploitant des serveurs DNS mal configurés. Les victimes revendiquées comprenaient SFR, le deuxième plus ancien opérateur mobile, et Bouygues Telecom, le troisième plus ancien opérateur du pays.

3. Le hacktivisme soudanais affecte les infrastructures critiques à travers le pays

En août 2025, le collectif hacktiviste s'en est pris au Soudan, ciblant le gouvernement et les infrastructures critiques. Les sites Web touchés comprenaient le gouvernement fédéral, le ministère des Finances, la Sudan Railway Corporation, la Chambre des impôts et Sudatel Telecom Group. La motivation de l'attaque semble être de mettre fin à la guerre civile actuelle.

4. Perturbation des services gouvernementaux au Maroc

En septembre 2025, Keymous+ a affirmé avoir attaqué des sites Web gouvernementaux au Maroc, notamment ceux du ministère de la Santé et du portail national d'identification du Maroc. Cependant, des tiers n'ont pas encore confirmé cette attaque.

5. Des hacktivistes perturbent le Pakistan pendant le conflit en cours au Cachemire

En novembre 2025, Keymous+ a ciblé le Pakistan, neutralisant de nombreux sites étatiques alors que les tensions géopolitiques continuent de s'intensifier dans la région. Parmi les sites notables compromis par les attaques DDoS figurent Saif Power Limited, Ufone Pakistan, les autorités de l'eau et du développement, ainsi qu'un fournisseur d'énergie électrique. Quelques experts suggèrent que ces attaques pourraient être falsifiées ou exagérées à des fins de publicité.

Solutions pratiques pour les RSSI afin d'empêcher les attaques Keymous+

La prévention des cybermenaces avant qu'elles ne s'intensifient est essentielle au maintien d'une bonne posture de sécurité. Surtout si votre organisation est située dans des régions confrontées à des conflits géopolitiques ou si elle s'aligne sur des secteurs soutenant les infrastructures critiques.

- Traitez l'activité suspecte comme une menace persistante. Keymous+ est connu pour sa persistance au sein des écosystèmes informatiques. Concevez votre plan d'intervention en vous basant sur la persistance, la vitesse et l'échelle, en garantissant une détection rapide, une analyse forensique approfondie, des protocoles de durcissement et des voies d'escalade régionales. L'exécution régulière d'exercices sur table simulant des activations répétées peut être un moyen utile de préparer les équipes.

- Prioriser la télémétrie et les SLA des fournisseurs : Conserver des NetFlow et des PCAP haute résolution en périphérie assure un accès rapide aux premières minutes d'un événement, tout en conservant la télémétrie des flux à grande échelle pour une détection précise des sources d'attaques DDoS.

- Renforcez les contrôles de périmètre et d'application : Il est important de renforcer vos défenses en périphérie de réseau et au sein des applications pour mieux résister à une attaque. L'activation des cookies SYN et l'ajustement des paramètres TCP réduisent la probabilité d'une attaque par inondation SYN, tandis que la protection contre les bots (telle que l'utilisation de CAPTCHA) aide les équipes à détecter et à ralentir les attaques automatisées.

- Coordonner régionalement : Si votre organisation est répartie sur plusieurs zones géographiques, la coordination est votre meilleur atout. Assurez-vous que les FAI sont configurés pour bloquer le trafic “ fictif ” et appliquez des filtres si nécessaire, mettez en place des voies d'escalade claires avec des fournisseurs réputés locaux à la région, et cartographiez les dépendances régionales (y compris les DNS, les CDN et les fournisseurs de transit) au cas où les fournisseurs régionaux seraient impactés.

FAQ

Quels sont les premiers signes avant-coureurs d'une attaque Keymous+ ?

Détecter les premiers signes d'une attaque est essentiel pour contrecarrer les objectifs d'un pirate informatique. Une détection précoce réduit les temps d'arrêt, limite les atteintes à la réputation et empêche les attaquants d'utiliser la compromission initiale pour des intrusions plus profondes.

Les organisations devraient surveiller les activités suspectes telles que :

- Pics soudains de trafic provenant de zones géographiques inhabituelles (en particulier d'Afrique du Nord et du Moyen-Orient, où de nombreux pirates informatiques sont basés).

- Requêtes SYN/UDP répétées qui submergent les serveurs.

- Connexions d'administrateur non autorisées, surtout si elles tombent en dehors de votre fuseau horaire.

- Bavardages sur les réseaux sociaux revendiquant la responsabilité d'attaques contre votre secteur.

Comment pouvez-vous protéger votre organisation contre les menaces croissantes d'attaques DDoS ?

Attaques DDoS submerger le serveur, le réseau ou l'application cible avec du trafic, provoquant sa mise hors service. Souvent, les attaquants utilisent des logiciels malveillants pour infecter des appareils IoT, ajoutant les systèmes de la victime à un botnet existant, causant ainsi des dommages supplémentaires à d'autres cibles à l'avenir.

Pour diminuer les chances de subir une attaque DDoS, les organisations peuvent renforcer leur infrastructure DNS, tels que la désactivation des résolveurs ouverts et la mise en œuvre de limitations du débit des requêtes. Un pare-feu d'application Web (WAF) est un outil utile pour l'atténuation, tandis que l'établissement de limites de connexion peut limiter les attaques par inondation TCP SYN en validant les poignées de main numériques par adresse IP.

Comment les organisations peuvent-elles se protéger pour ne pas devenir partie intégrante d'un botnet ?

Faire partie d'un botnet compromet vos efforts de cybersécurité en tant qu'organisation. Pour réduire ce risque, exploitez les informations de niveau paquet pour les solutions de détection et de réponse réseau (NDR).

L'investigation des cybermenaces en temps réel, en exploitant les données au niveau des paquets pour identifier les activités suspectes dans votre écosystème informatique, soutient la sécurité des infrastructures critiques.

Quel est le taux de trafic malveillant observé lors d'une cyberattaque Keymous+ ?

Pour mesurer les cyberattaques, les chercheurs examinent le débit des données arrivant sur votre réseau et la capacité de celui-ci à saturer le transit provisionné.

Des attaques individuelles de Keymous+ ont été observées atteignant un pic de 11,8 Gbps ; cependant, les attaques collaboratives ont atteint un pic de 44 Gbps. Une augmentation approximative de 4x de la bande passante de l'attaque indique un grand réseau de bots, généralement dépendant de ressources DDoS-for-hire.

Keymous+ utilise quelle infrastructure pour lancer ses attaques ?

Keymous+ utilise une grande variété d'infrastructures pour lancer ses attaques. Les nœuds de sortie TOR, les instances de cloud public, les appareils connectés (IoT) compromis, les services VPN/proxy commerciaux et les hôtes directement infectés permettent au collectif hacktiviste de continuer à nuire aux organisations privées et gouvernementales.

Selon les analystes, la plupart les adresses IP sources semblent falsifiées, en tirant parti des plateformes modernes de DDoS-sur-demande qui proposent des menus déroulants simples pour usurper les numéros de système autonome (ASA) et les adresses IP des principaux fournisseurs de services et plateformes cloud.

Comment Keymous+ utilise-t-il Telegram pour orchestrer ses attaques ?

Les hacktivistes de Keymous+ utilisent la plateforme de médias sociaux Telegram pour coordonner et promouvoir leurs attaques. Telegram est utilisé comme outil de propagande pour légitimer leur image de collectif hacktiviste, attirant ainsi des adeptes, des sympathisants et potentiellement de nouveaux recrutés.

Telegram se targue d'une surveillance moins stricte que d'autres plateformes de médias sociaux, permettant aux acteurs malveillants de partager des fichiers et de diffuser des outils, des scripts et des instructions pour renforcer les cyberattaques.

À des fins de renseignement sur les menaces, les publications Telegram peuvent fournir des informations sur d'éventuels indicateurs de compromission (IoC) tels que les adresses IP, les domaines et les noms d'utilisateur.

Selon le chercheurs de NETSCOUT, l'ampleur et la variété des sources indiquent que Keymous+ exploite plusieurs botnets pour exécuter ses attaques DDoS. Cela signifie que chaque fois qu'une organisation est compromise, elle pourrait être ajoutée au botnet pour de futures attaques.

Conclusion

La menace croissante du hacktivisme exige que les organisations se préparent à des attaques soutenues d'une ampleur croissante. Les pirates informatiques deviennent plus forts à chaque innovation, rendant plus important que jamais de maintenir à jour les systèmes et les méthodes de détection des menaces.

CybelAngel peut soutenir vos efforts de renseignement sur les menaces, renforçant ainsi votre posture de sécurité en ces temps incertains. Les RSSI et les professionnels de la sécurité peuvent garder une longueur d'avance grâce à la surveillance des menaces en temps réel pour déjouer les attaques ciblées.