Keymous+: El colectivo hacktivista que redefine la guerra DDoS

Tabla de contenido

Sus ciberataques enfatizan la escala y la ofuscación, involucrando a menudo miles de fuentes, suplantación de IP/ASN generalizada y el uso de técnicas de amplificación DNS para maximizar el ancho de banda, lo que hace que la atribución sea cada vez más difícil.

Vamos a adentrarnos en el mundo de Keymous+ para comprender mejor cómo operan, a quién se dirigen y qué pretenden lograr.

¿Quién es Keymous+?

Keymous+ es un grupo hacker que surgió en 2023. Sin embargo, en 2025, los hackers del norte de África aumentaron la frecuencia de sus ataques.

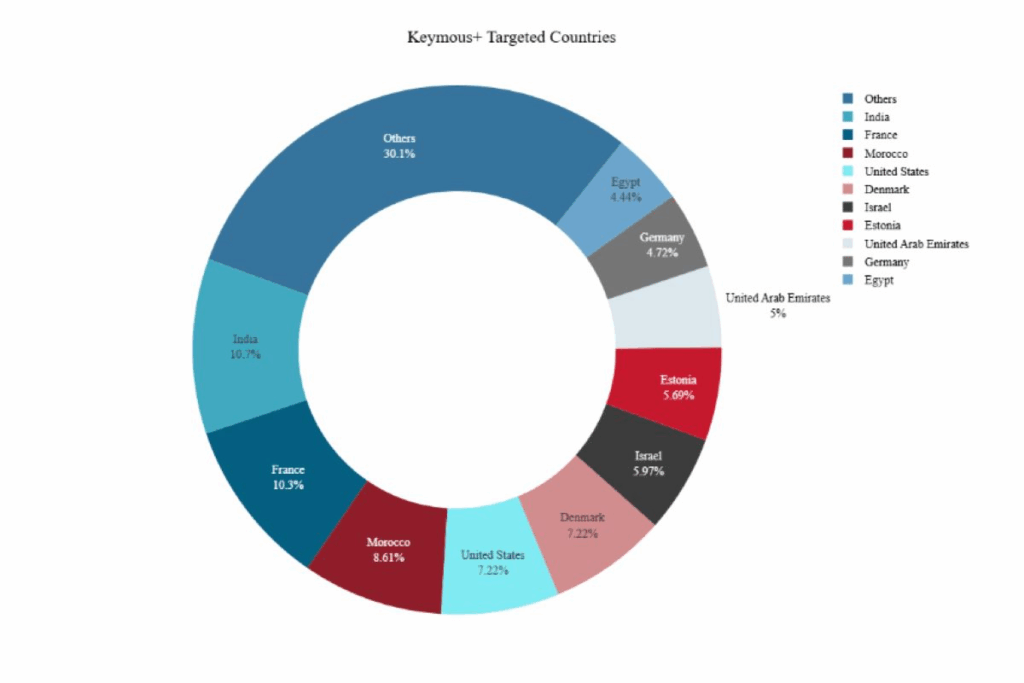

Más de 700 ataques DDoS a nivel mundial se autoatribuyeron a Keymous+, con víctimas en Francia, India, Marruecos, los Emiratos Árabes Unidos, Israel, Sudán y Arabia Saudita. Sin embargo, solo 249 de esos ataques han sido confirmados de forma independiente.

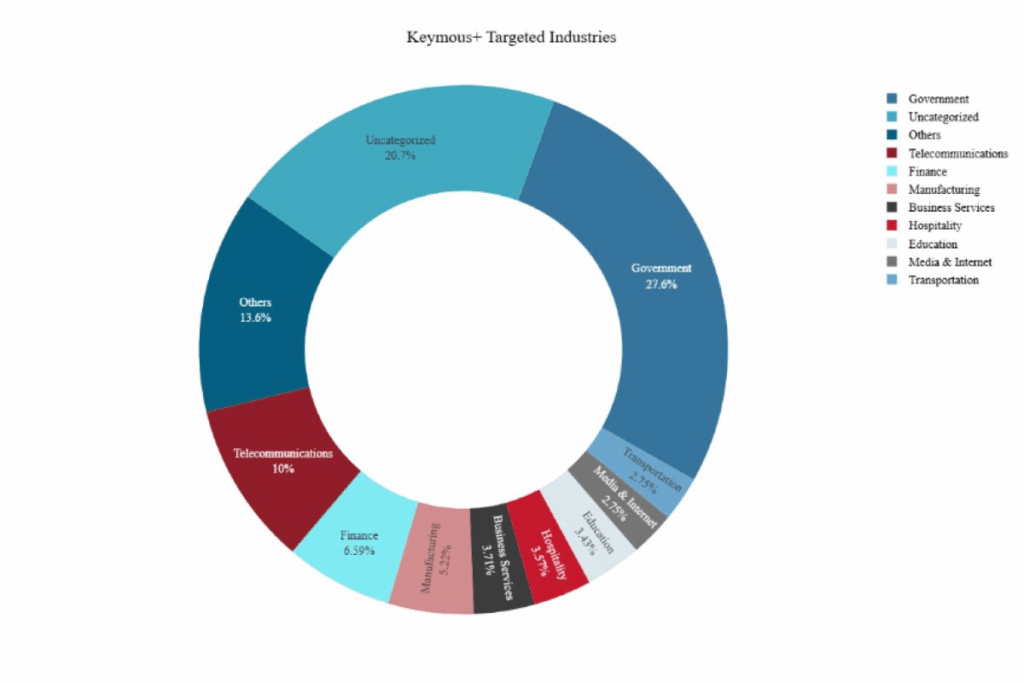

Entidades gubernamentales comprenden 27.6% de sus objetivos, convirtiéndolos en el foco principal de las operaciones de Keymous+, mientras que las Telecomunicaciones (10%) y los servicios financieros (6.5%) son los siguientes sectores más atacados.

Está claro que el grupo va tras objetivos de alto valor para causar el máximo daño. El perfil del actor de amenazas realizado por NETSCOUT subraya la naturaleza oportunista de los ataques, mientras que la concentración de ataques en Oriente Medio y el Norte de África sugiere motivaciones geopolíticas.

¿Cuáles son sus motivaciones?

A pesar de ser un grupo hacktivista, Keymous+ tiene una clara falta de coherencia ideológica. Defienden eslóganes como “Hackea por la Humanidad”, alineándose con otros hacktivistas populares como #OpIndia y #OpIsrael, pero actúan en contra de cualquier supuesta creencia. Por esta razón, analistas los ha clasificado como hackers oportunistas.

¿Cómo está organizado el grupo?

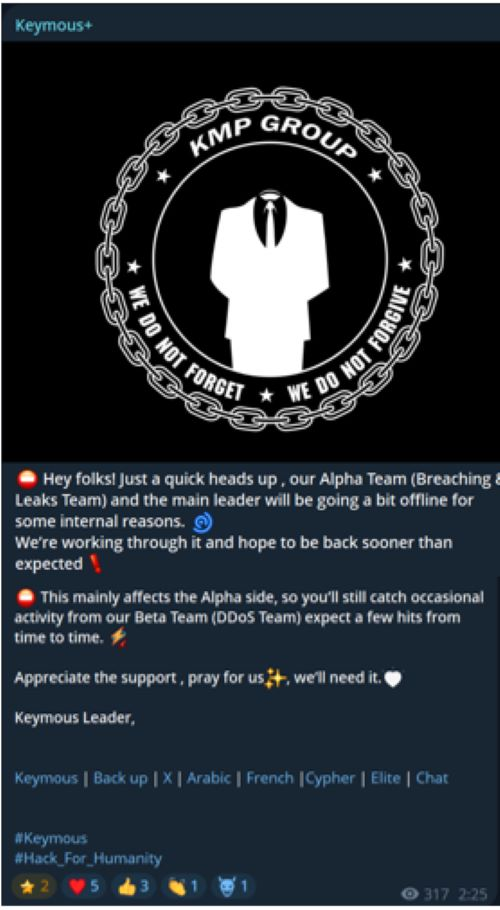

Según la inteligencia de amenazas de Telegram, Keymous+ tiene una configuración única, diferente a la de muchos otros grupos de hackers.

El equipo de Keymous+ está compuesto por:

- “Alpha Team” está a cargo de las filtraciones y brechas de datos, aunque en los últimos meses se les ha observado inactivos.

- “Beta Team” se centra exclusivamente en operaciones de ataque DDoS.

Por lo tanto, los actores de amenazas Keymous+ son más efectivos, separando su fuerza laboral para hacer más en menos tiempo.

El enfoque Keymous+: EliteStress y DDoS como servicio

Los ciberataques de Keymous+ son una parte de su enfoque. Como actores de amenazas híbridas, no solo lanzan ataques, sino que también venden productos comerciales para mantener su actividad.

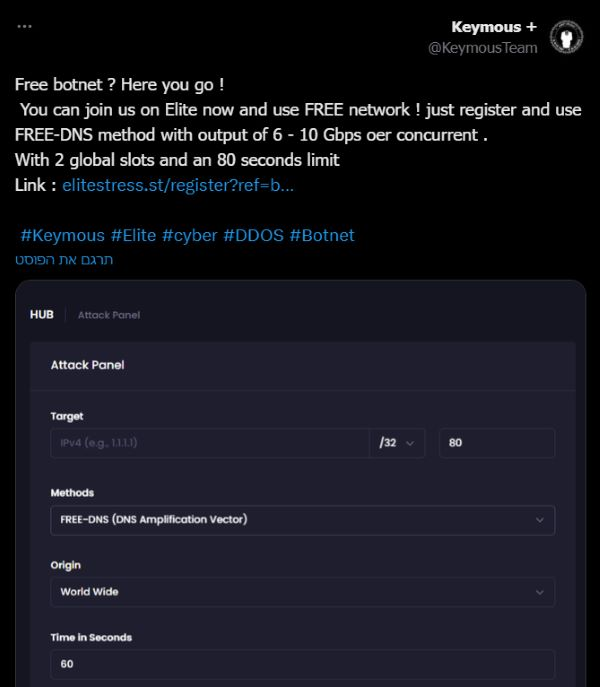

EliteStress, una plataforma supuestamente hecha a sí misma que presenta un panel de ataque integral, facilita que los actores de amenazas eludan los sistemas modernos de protección contra DDoS. Aunque el grupo no admite públicamente la propiedad, anuncian el servicio en Telegram y X para atraer nuevos usuarios.

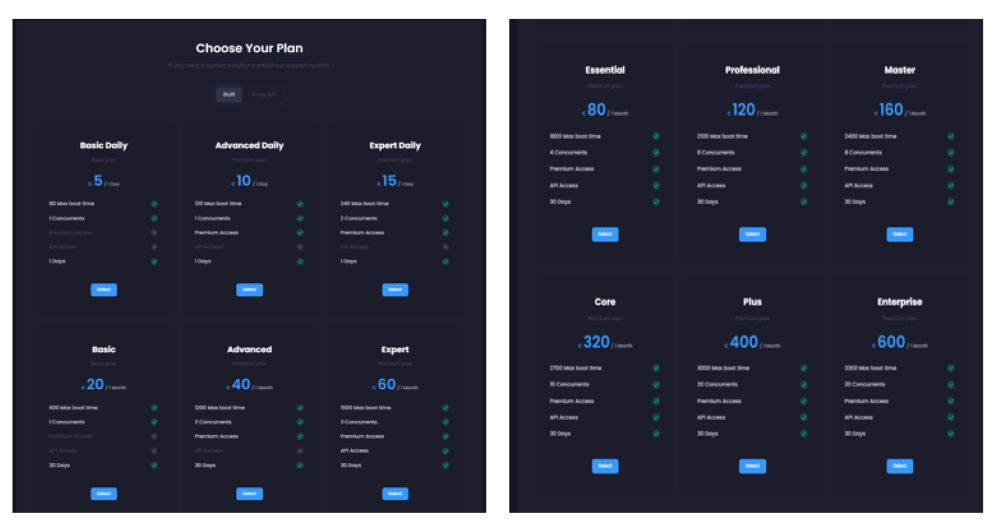

El precio de la plataforma varía desde 5 € al día a 600 € al mes, lo que lo hace asequible para la mayoría de los hackers.

¿Qué hace EliteStress? Aparte de proporcionar servicios de DDoS bajo demanda, la plataforma también:

- Incluye infraestructura de ataque de amplificación DNS, ayudando a los actores de amenazas a aprovechar los servidores DNS públicos para amplificar los volúmenes de tráfico.

- Puede realizar ataques de inundación de protocolo de datagramas de usuario (UDP) dirigidos a puertos y protocolos específicos.

- Proporciona técnicas avanzadas de inundación HTTP/2 que pueden saturar servidores web con solicitudes que parecen legítimas.

- Permite que el tráfico SSH o ICMP falsificado ejecute ataques de fuerza bruta mientras evade la atribución.

EliteStress presume de un rendimiento estable, con bots, herramientas y conexiones a plataformas externas. Cuentas de Telegram como “Join_Elite” intentan atraer nuevos usuarios compartiendo servicios con descuento o integraciones con bots de Telegram.

Alianzas con otros grupos de hackers

El lanzamiento de EliteStress atrae la cooperación con otras entidades hacktivistas, aprovechando las habilidades y la geografía de cada una para lanzar ataques a gran escala. Los expertos sugieren que las colaboraciones también puedan servir como oportunidades de marketing para promocionar infraestructura compartida.

Según inteligencia de fuentes abiertas, Keymous+ ha sido vinculado a otros grupos de actores de amenazas como NoName057(16), DDoS54, Sr. Hamza, AnonSec, Rabbit Cyber Team, Hunter Killerz y Moroccan Dragons.

En un caso, el grupo Keymous+ se unió a otros hackers para lanzar “Red Eye Op”. Sin embargo, hay poca información pública sobre esta operación.

Keymous+ TTPs: Estudios de caso y métodos de ataque

Muchos de los métodos presuntamente utilizados en los ciberataques de Keymous+ son especulativos y requieren una mayor confirmación de fuentes independientes.

Las TTP utilizadas por Keymous+ son las siguientes:

| Táctica | Técnica | Procedimiento | Explicador |

|---|---|---|---|

| Desarrollo de recursos | T1583 Adquirir Infraestructura | Uso de servicios de DDoS como servicio | Aprovecha EliteStress, una plataforma de DDoS-como-servicio. |

| Acceso inicial | T1190 Explotar Aplicación Expuesta Públicamente | Orientación de vulnerabilidades web | Explotar vulnerabilidades en aplicaciones web expuestas al público para iniciar ataques DDoS, verificado mediante Check-Host.net. |

| Ejecución | T1569 Servicios del sistema | Ejecución de ataque DDoS | Despliega EliteStress para inundar los sistemas objetivo con tráfico, interrumpiendo la disponibilidad de sitios web y servicios. |

| Comando y Control (C2) | T1071 Protocolo de Capa de Aplicación | Coordinación basada en Telegram | Utiliza Telegram para coordinar ataques, seleccionar objetivos y proporcionar pruebas de ataques. |

| Colección | T1596 Buscar Bases de Datos Técnicas Abiertas | Reconocimiento por vía Check-Host.net | Emplea Check-Host.net para verificar el tiempo de inactividad del objetivo y compartir pruebas, mejorando la visibilidad y la credibilidad. |

| Impacto | T1498 Denegación de servicio de red | Ataques DDoS de alto volumen | Realiza ataques DDoS contra sectores de alta visibilidad. |

| Exfiltración | T1537 Transferir datos a una cuenta en la nube | Compartir datos a través de Telegram y X | Comparte los resultados de los ataques y la prueba de distribución en Telegram y X, reclutando apoyo y publicitando el impacto. |

| Colaboración | T1588 Obtener Capacidades | Alianzas con grupos hacktivistas | Colabora con otros colectivos de hackers, incluyendo, NoName057(16), DDoS54, Sr. Hamza, AnonSec, Rabbit Cyber Team, Hunter Killerz y Moroccan Dragons. |

Los vectores de ataque observados para los ataques de Keymous+ incluyen:

- Amplificación de DNS: Los actores de amenazas explotan servidores DNS mal configurados para amplificar el volumen de tráfico contra los objetivos.

- Inundaciones UDP: Se utilizan inundaciones de gran volumen con paquetes UDP para saturar el ancho de banda y los servicios.

- Inundaciones TCP SYN: Los atacantes envían solicitudes SYN masivas para agotar los recursos del servidor.

- Inundaciones HTTP de Capa 7: Las inundaciones a nivel de aplicación apuntan a sitios web y APIs.

- Ataques colaborativos de botnets: Los hackers se asocian con otros grupos para ampliar sus ataques.

- IP/suplantación de ASN: Se falsifican las direcciones IP de origen o el ID de red, ofuscando los orígenes del tráfico.

- Defacement de sitios web: Ataca sitios web gubernamentales e institucionales para causar humillación.

- Exfiltración de datos oportunista: Si bien hay evidencia limitada, algunas campañas de DDoS sugieren robo de datos.

- Operaciones psicológicas: Plataformas de redes sociales como Telegram y X se utilizan para amplificar el impacto y reclamar la responsabilidad.

Para comprender mejor el colectivo hacktivista, profundicemos en las últimas noticias de ataques observados a lo largo de 2025.

1. Sitios de bancos, empresas y autoridades gubernamentales alemanas se caen tras un ataque DDoS

Trabajando junto con prolíficos hackers rusos NoName057(16), Keymous+ usó su experiencia para derribar varios sitios web alemanes clave en abril de 2025. Los sitios afectados incluyeron el portal web del gobierno federal y estatal, la oficina federal de impuestos, el banco estatal bávaro y la corporación multinacional Lidl.

2. Telecomunicaciones interrumpidas en toda Francia

En julio de 2025, Keymous+ se atribuyó la responsabilidad de un ataque de amplificación DNS. contra proveedores de telecomunicaciones en Francia. Los hacktivistas abrumaron los servicios de la compañía de telecomunicaciones explotando servidores DNS mal configurados. Las víctimas reclamadas incluyeron a SFR, el segundo operador móvil más antiguo, y Bouyges Telecom, el tercer operador más antiguo del país.

3. El hacktivismo en Sudán afecta a la infraestructura crítica en todo el país

En agosto de 2025, el colectivo hacktivista se centró en Sudán, atacando al gobierno y a infraestructuras críticas. Los sitios web afectados incluyeron los del Gobierno Federal, el Ministerio de Finanzas, la Corporación de Ferrocarriles de Sudán, la Cámara Tributaria y Sudatel Telecom Group. La motivación del ataque parece ser poner fin a la actual guerra civil.

4. Interrupción de los servicios gubernamentales en Marruecos

En septiembre de 2025, Keymous+ afirmó haber atacado sitios web gubernamentales en Marruecos, incluido el Ministerio de Salud y el Portal Nacional de Identificación de Marruecos. Sin embargo, terceros aún no han confirmado este ataque.

5. Hacktivistas interrumpen Pakistán durante el conflicto en curso en Cachemira

En noviembre de 2025, Keymous+ puso su punto de mira en Pakistán, derribando numerosos sitios estatales a medida que continúan aumentando las tensiones geopolíticas en la región. Entre los sitios notables comprometidos por los ataques DDoS se encuentran Saif Power Limited, Ufone Pakistan, las autoridades de agua y desarrollo, y un proveedor de energía eléctrica. Algunos expertos sugiera que estos ataques pueden ser falsificados o exagerados para publicity.

Soluciones prácticas para que los CISO prevengan ataques de Keymous+

Prevenir amenazas cibernéticas antes de que escalen es esencial para mantener una buena postura de seguridad. Especialmente si su organización se encuentra en regiones que enfrentan conflictos geopolíticos o se alinea con sectores que respaldan infraestructura crítica.

- Trata la actividad sospechosa como una amenaza persistente. Keymous+ es conocido por persistir dentro de los ecosistemas de TI. Diseñe su plan de incidentes en torno a la persistencia, la velocidad y la escala, garantizando una detección rápida, una investigación forense exhaustiva, protocolos de endurecimiento y vías de escalada regionales. La realización de ejercicios teóricos regulares que simulen activaciones repetidas puede ser una forma útil de preparar a los equipos.

- Priorizar la telemetría y los SLA de los proveedores: Mantener NetFlow y PCAPs de alta resolución en el borde garantiza un acceso rápido durante los primeros minutos de un evento, conservando la telemetría de flujo a escala para una detección precisa de la fuente de ataques DDoS.

- Endurecer controles de borde y de aplicación: Es importante fortalecer tus defensas en el borde de las redes y dentro de las aplicaciones para resistir mejor un ataque. Habilitar las cookies SYN y ajustar la configuración de TCP reduce la probabilidad de un ataque de inundación SYN, mientras que la protección contra bots (como el uso de CAPTCHA) ayuda a los equipos a detectar y ralentizar los ataques automatizados.

- Coordinar regionalmente: Si su organización se extiende por varias geografías, la coordinación es su mejor apuesta. Asegúrese de que los ISP estén configurados para bloquear el tráfico “falso” y apliquen filtros cuando sea necesario, establezcan vías de escalamiento claras con proveedores de renombre locales de la región y mapeen las dependencias regionales (incluidos DNS, CDN y proveedores de tránsito) en caso de que los proveedores regionales se vean afectados.

Preguntas frecuentes

¿Cuáles son las señales de advertencia tempranas de un ataque Keymous+?

Detectar las primeras señales de un ataque es fundamental para frustrar los objetivos de un hacker. La detección temprana reduce el tiempo de inactividad, reduce el daño a la reputación y evita que los atacantes utilicen el compromiso inicial para intrusiones más profundas.

Las organizaciones deben estar atentas a actividades sospechosas como:

- Picos repentinos de tráfico de geografías inusuales (especialmente del norte de África y de Oriente Medio, donde se encuentran muchos hackers).

- Solicitudes SYN/UDP repetidas que abruman los servidores.

- Inicios de sesión de administrador no autorizados, especialmente si caen fuera de tu zona horaria.

- Ruido en redes sociales reclamando responsabilidad por ataques contra su sector.

¿Cómo puede proteger su organización contra las crecientes amenazas de ataques DDoS?

Ataques DDoS saturar el servidor, la red o la aplicación objetivo con tráfico, provocando que se desconecte. A menudo, los atacantes utilizan malware para infectar dispositivos IoT, añadiendo los sistemas de la víctima a una botnet existente, causando daños adicionales a más objetivos en el futuro.

Para disminuir las probabilidades de experimentar un ataque DDoS, las organizaciones pueden endurecer su infraestructura de DNS, como deshabilitar solucionadores abiertos e implementar limitación de consultas por tasa. Un firewall de aplicaciones web (WAF) es una herramienta útil para la mitigación, mientras que el establecimiento de límites de conexión puede limitar las inundaciones TCP SYN validando apretones de manos digitales por dirección IP.

¿Cómo pueden las organizaciones protegerse contra convertirse en parte de una red de bots?

Convertirse en parte de una botnet compromete sus esfuerzos de ciberseguridad como organización. Para reducir este riesgo, aproveche las información a nivel de paquete para las soluciones de detección y respuesta en red (NDR, por sus siglas en inglés).

La investigación de ciberamenazas en tiempo real aprovechando datos a nivel de paquete para identificar actividades sospechosas en todo su ecosistema de TI respalda la seguridad de la infraestructura crítica.

¿Cuál es la tasa de tráfico malicioso observada durante un ciberataque Keymous+?

Para medir los ciberataques, los investigadores observan la tasa de datos que llegan a su red y si pueden saturar el tránsito aprovisionado.

Se han observado ataques individuales de Keymous+ con picos de 11.8 Gbps; sin embargo, los ataques colaborativos han alcanzado picos de 44 Gbps. Un aumento aproximado de 4 veces en el ancho de banda del ataque indica una gran red de bots, que generalmente depende de recursos de DDoS-for-hire.

¿Qué infraestructura utiliza Keymous+ para lanzar sus ataques?

Keymous+ utiliza una amplia variedad de infraestructura para lanzar sus ataques. Nodos de salida de TOR, instancias de nube pública, dispositivos de Internet de las Cosas (IoT) comprometidos, servicios VPN/proxy comerciales y hosts infectados directamente permiten al colectivo hacktivista continuar dañando organizaciones privadas y gubernamentales.

Según los analistas, la mayoría las direcciones IP de origen parecen estar falsificadas, aprovechando las modernas plataformas de DDoS como servicio (DdoS-for-hire) que ofrecen simples menús desplegables para falsificar números de sistema autónomo (ASN) y direcciones IP de los principales proveedores de servicios y plataformas en la nube.

¿Cómo utiliza Keymous+ Telegram para orquestar sus ataques?

Los hacktivistas de Keymous+ utilizan la plataforma de redes sociales Telegram para coordinar y promover sus ataques. Telegram se usa como herramienta de propaganda para legitimar su imagen como colectivo hacktivista, atrayendo seguidores, simpatizantes y potenciales nuevos reclutas.

Telegram cuenta con menos supervisión que otras plataformas de redes sociales, lo que permite a los actores de amenazas compartir archivos y circular herramientas, scripts e instrucciones para potenciar ciberataques.

A efectos de inteligencia de amenazas, las publicaciones de Telegram pueden proporcionar información sobre posibles indicadores de compromiso (IoCs) como direcciones IP, dominios y nombres de usuario.

¿Qué riesgos adicionales plantean los ataques Keymous+?

Según Investigadores de NETSCOUT, la escala y la variedad de fuentes indican que Keymous+ aprovecha múltiples botnets para ejecutar sus ataques de DDoS. Esto significa que cada vez que una organización es comprometida, podría ser añadida a la botnet para futuros ataques.

Terminando

La creciente amenaza del hacktivismo exige que las organizaciones estén preparadas para ataques sostenidos a una escala cada vez mayor. Los hackers se vuelven más fuertes con cada innovación, lo que hace que sea más importante que nunca mantener actualizados los sistemas y los métodos de detección de amenazas.

CybelAngel puede respaldar sus esfuerzos de inteligencia de amenazas, fortaleciendo su postura de seguridad en tiempos inciertos. Los CISO y los profesionales de seguridad pueden mantenerse un paso adelante con el monitoreo de amenazas en tiempo real para evitar ataques dirigidos.