CVE-2023-34362 Explained:世界的なデータ盗難を引き起こしたゼロデイについて

目次

2023年5月、Progress SoftwareのMOVEit Transferにおけるゼロデイ脆弱性が、史上最大規模のサプライチェーン侵害の一つに爆発的に広がりました。CISAは後に、銀行や保険会社から航空会社、連邦機関に至るまで、米国で3,000以上の組織、世界中で8,000の組織が影響を受けたと推定しました。しかし、多くの人々にとって、問題の最初の兆候は、Cl0pのリークサイトに自分のデータが掲載されているのを見たことでした。.

背景:MOVEitが重要な理由

マネージドファイル転送(MFT)プラットフォームは〜の中心に位置しています サプライチェーン. これらは、以下のようなさまざまな目的で使用されます。

- 移動 給与データ HRプロバイダーと銀行間

- 送信 患者記録 医療パートナーにわたって

- 処理 機密ファイル 政府調達

多くの組織では、これらのMFTツールは電子メールや ファイル転送プロトコル(FTP) 高量、規制対象の送金を信頼できるチャネルとして。.

そして、これらのマネージドファイル転送の脆弱性は、攻撃者にとって非常に魅力的なものとなっています。.

MOVEit Transferとは何ですか?

MOVEit Transferは、最も広く導入されているMFTソリューションの1つです。Microsoft SQL ServerとAzure SQLデータベースをサポートし、ビジネスオートメーションワークフローと統合でき、企業や公共機関の重要なデータフローを支えています。.

MOVEitの脆弱性を悪用して、 Cl0pランサムウェアグループ 単一の会社だけでなく、多くの場合、下流のパートナーのファイルにも直接アクセスできる。.

2. 他のMFTは攻撃を受けていますか?

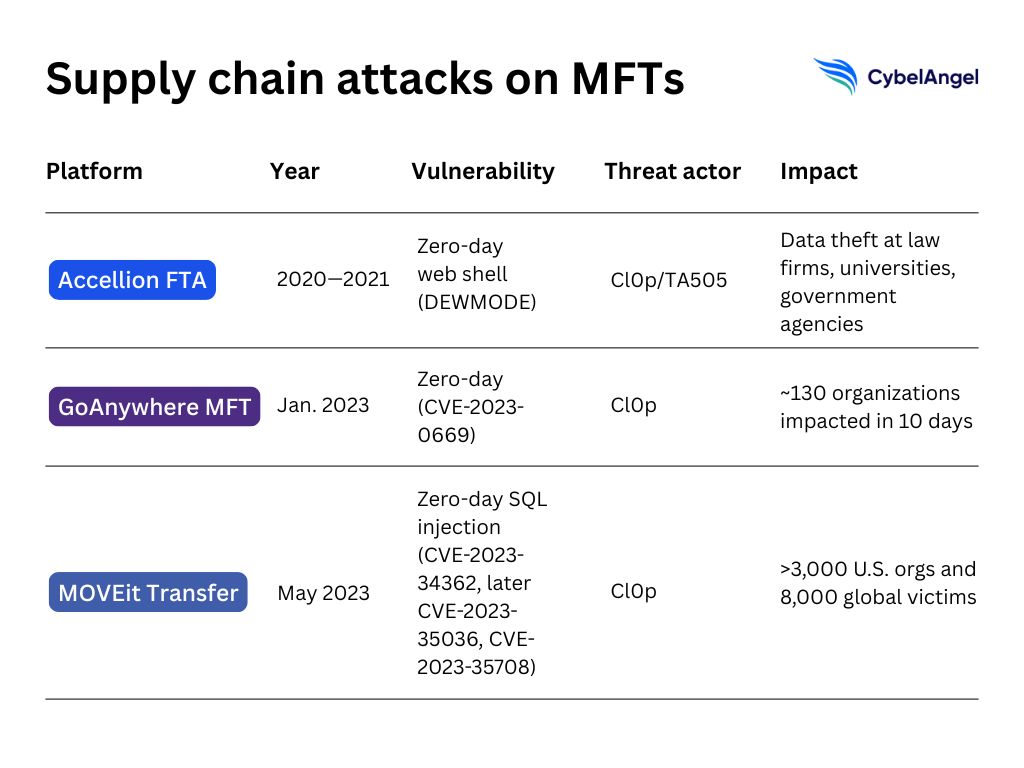

これは、攻撃者がMFTソフトウェアを悪用した初めてのケースではありません。.

- 2020年、Accellionのファイル転送アプライアンスが、DEWMODEと呼ばれるゼロデイWebシェルを介して侵害され、法律事務所、大学、政府機関にわたるデータ窃盗につながりました。.

- 2023年初頭、FortraのGoAnywhere MFTは、別のゼロデイ脆弱性CVE-2023-0669に見舞われ、Cl0pはわずか10日間で130以上の組織からデータが窃取されたと主張しました。.

MOVEitも同様のパターンをたどり、パッチが利用可能になる前に重大な脆弱性が悪用され、最終的にはデータ漏洩につながりました。.

ゼロデイ脆弱性(CVE-2023-34362)

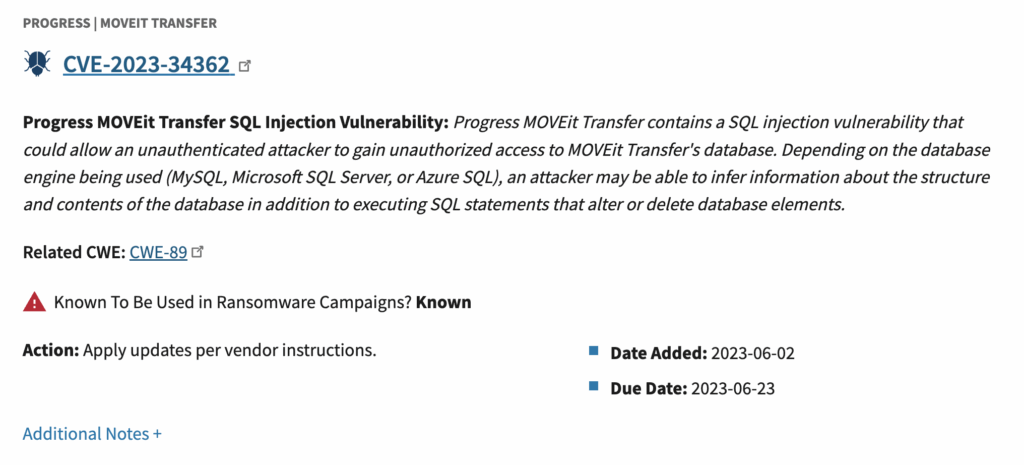

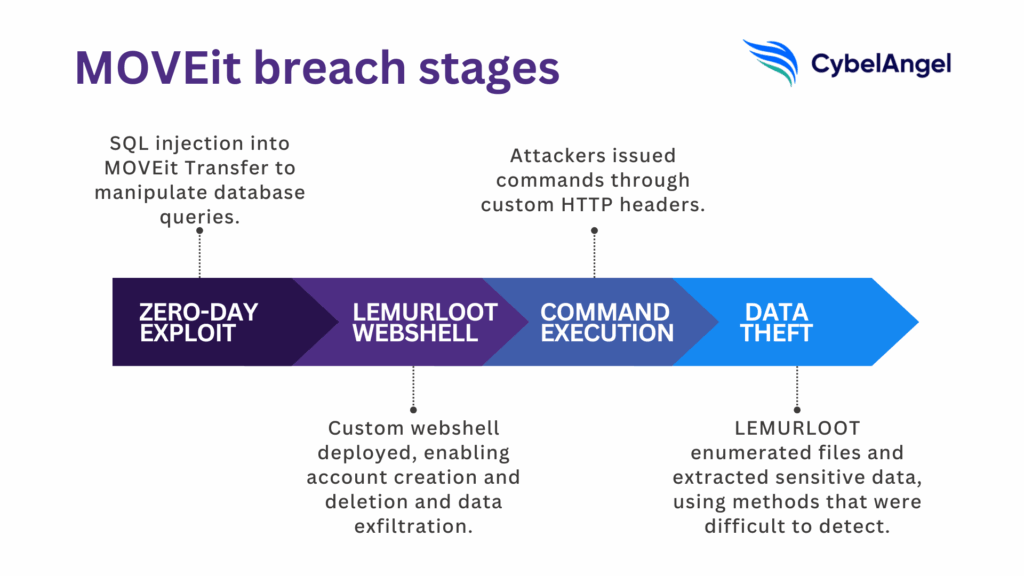

MOVEitのハッキングはどのようにして起こったのですか? MOVEitの侵害の中心にあったのは、CVE-2023-34362として追跡されているProgress MOVEit TransferにおけるSQLインジェクションのゼロデイ攻撃でした。.

SQLインジェクションとは、攻撃者がWebアプリケーションのフィールドに悪意のある入力を挿入してデータベースクエリを操作する技術です。この場合、認証されていない攻撃者がMOVEit Transferのデータベースに直接アクセスし、ソフトウェアの意図された機能を超えたコマンドを実行することが可能になりました。.

この脆弱性は、Progress Software が公開で認識する前に、2023年5月27日に最初に実社会で悪用されました。. パッチがリリースされました 2023年5月31日には、すでに悪用が始まっていました。この脆弱性は、2020.0.x から 2023.0.0 までの複数の MOVEit Transfer のバージョンに影響を与えました。.

2023年6月、CISAは CVE-2023-34362 既知の悪用された脆弱性(KEV)カタログに追加し、現在悪用されている重大な脆弱性としてマークしました。.

しかし残念ながら、CVE-2023-34362 は、一連の重大な脆弱性の最初のものにすぎませんでした。

- 2023年6月に, 進捗開示 CVE-2023-35036, MOVEit Transferにおける別のSQLインジェクション脆弱性

- CVE-2023-35708 MOVEit Transferには、認証されていない攻撃者が不正アクセスを可能にするペイロードを作成できる別のSQLインジェクションの脆弱性がありました。

エクスプロイトからWebシェルへ:LEMURLOOTの分析

SQLインジェクションの脆弱性が悪用された後、Cl0pランサムウェアギャングはそれを悪用して、LEMURLOOTとして知られるカスタムWebシェルをデプロイしました。.

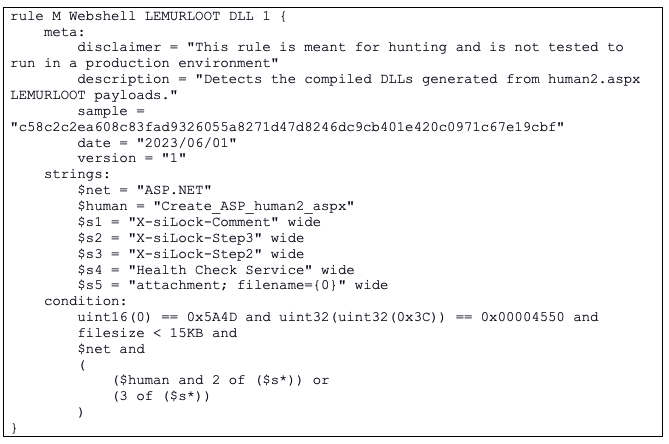

記載 ASP.NET (.aspxファイルとして)LEMURLOOTは通常、~という名前でインストールされていました human2.aspx MOVEit Transferの正規のものに溶け込む ヒューマン.aspx コンポーネント.

これにより、攻撃者はMOVEit Transfer Webアプリケーションに直接バックドアを仕掛けることができるようになった。.

LEMURLOOT の機能は、単純なコマンドシェルをはるかに超えていました。それは以下のことができました。

- ユーザーアカウントの作成または削除, 「ヘルスチェックサービス」を装って、しばしば管理者権限で“

- データの抜き取り MOVEit Transfer の SQL データベースおよび Microsoft Azure の構成から

- 正当なファイルになりすます, 検出を回避するために、gzipで応答を圧縮しています

ウェブシェルへのアクセスには、カスタムヘッダーを持つ有効なHTTPリクエストが必要でした。, X-siLock-コメント, シェルが最初にインストールされたときに確立されたランダムに生成されたパスワードに設定されています。.

認証後、攻撃者は追加のヘッダーなどを使用してコマンドを連鎖させることができます X-siLock-ステップ1, X-siLock-Step2, 、そして X-siLock-Step3.

これにより、MOVEitデータベースが完全にクリーンアップされない限り、サーバーの一部が再構築されても、悪意のあるアカウントはアクティブなまま、永続性が維持されました。.

コマンド実行と永続化

LEMURLOOT Web Shell に認証されると、攻撃者はカスタム HTTP ヘッダーを通じてコマンドを発行できるようになります。.

最も一般的だったのは X-siLock-ステップ1, X-siLock-Step2, 、そして X-siLock-Step3, これらは、ペイロードの実行と応答の管理におけるステージとして機能しました。これらのヘッダーにより、Cl0pのオペレーターはコマンドを連鎖させ、データ漏洩を自動化することができました。.

最も深刻な脆弱性の1つは、MOVEit Transferデータベース内に特権アカウントを作成できる機能でした。これらのアカウントはランダムに生成されたユーザー名を使用していましたが、システム上では「Health Check Service」という無害なラベルで表示されていました。“

攻撃者は後でこれらのエントリを自由に削除または再作成でき、シェル自体が発見されて削除された場合でも繰り返しアクセスできるようになります。.

この粘り強さはさらに続きました。.

組織がMOVEit Transferウェブサーバーを再構築しても、SQLデータベースに手を加えなければ、悪意のあるアカウントはアクティブなままとなります。これにより、Cl0pは最初の侵害から長い時間が経過した後でもログインでき、修復手順を回避し、脆弱な状態が長引くことになります。.

データ盗難段階

Webシェルが設置されると、Cl0pは迅速にアクセスを盗まれたデータに転換しました。.

LEMURLOOT は MOVEit Transfer の SQL データベースを列挙し、Microsoft Azure システム設定を抽出し、マネージドファイル転送環境から直接機密ファイルを抽出するために使用されました。応答は gzip 形式で圧縮され、HTTP リクエストを通じて返送されたため、アクティビティの検出が困難になりました。.

2023年5月27日に最初の悪用が発生してからわずか数日のうちに、世界中で数千の組織が侵害されました。CISAの推定では、米国では3000以上の組織、全世界では8000の組織が影響を受けました。.

被害者には金融機関が含まれていた, 航空会社, 、大学、政府機関などの組織を対象に、広く導入されているファイル転送システムにおける単一のゼロデイ脆弱性が、組織全体にどのように連鎖しうるかを示しています。 サプライチェーン.

この段階は〜の変化を示しました ランサムウェア操作. Cl0pはシステムを暗号化する代わりに、データ漏洩サイトでの公開がダウンタイムと同様に、あるいはそれ以上に深刻な損害を与え、回復が困難であることを知っていたため、データ流出のみに焦点を当てました。.

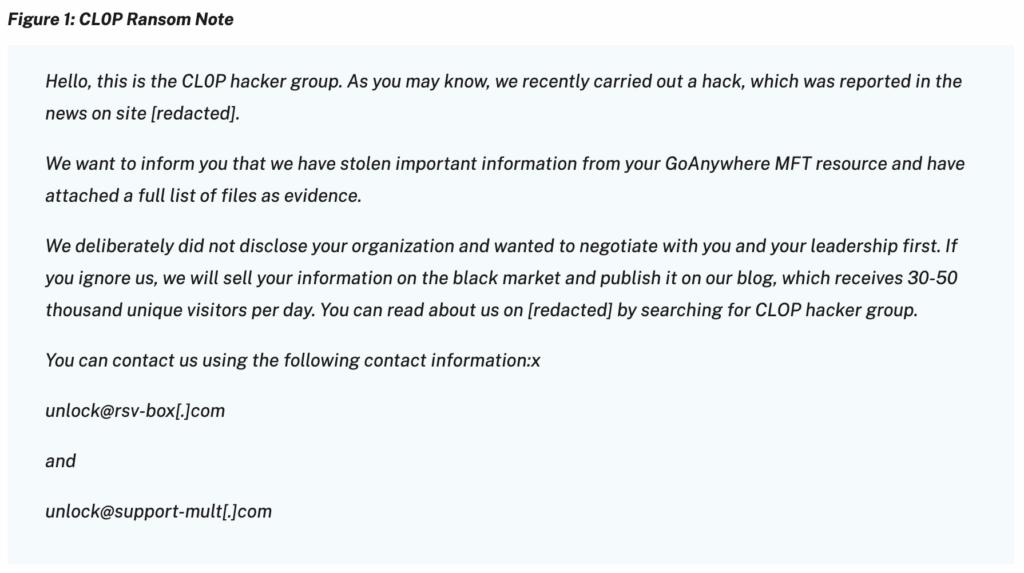

出所:Cl0pランサムウェアグループ

MOVEitの脆弱性を悪用したのは Cl0pランサムウェアギャング, TA505としても知られています。.

2019年以降、少なくとも活動しているTA505は、大規模なフィッシング、金融詐欺、ランサムウェア攻撃において長年の実績があります。彼らを際立たせているのは、マネージドファイル転送(MFT)プラットフォームのゼロデイ脆弱性を繰り返し悪用している点です。.

MOVEit以前は、Accellionのファイル転送アプライアンス(2020~2021年)とFortraのGoAnywhere MFT(2023年)を悪用していました。 サプライチェーン攻撃 数十の業界にわたるデータ窃盗を可能にした.

Cl0p(クローップ)の手口も進化しています。初期のキャンペーンでは、暗号化・恐喝という典型的なモデルに従い、ランサムウェアの展開と盗んだデータの漏洩という脅迫を組み合わせていました。.

2021年までに、このグループは暗号化を完全に省略し、データ窃盗だけにますます依存するようになりました。MOVEitキャンペーンは、この変化を完全に示しました。侵害された組織には身代金要求メモが直接送られ、拒否された場合は、盗まれたファイルがグループのリークサイトに掲載されました。.

インジケーターと検知

MOVEitキャンペーンは、明確なセットを残しました 攻撃の兆候.

CISAとFBIは、2023年6月の勧告で、サイバーセキュリティの防御者が侵入の証拠を検出するために使用できるファイルハッシュ、IPアドレス、検出シグネチャなどの技術的な詳細を発表しました。.

最も関連性の高いIOCの一部を次に示します。

- LEMURLOOTウェブシェルファイル(しばしば〜という名前で)

human2.aspx) - 悪意のあるASPXおよびDLLペイロードに関連付けられたSHA256ファイルハッシュ

- 2023年5月下旬から6月にかけて使用されたコマンド・アンド・コントロールサーバーに関連するIPアドレス

例(CISAのIOCリストの抜粋):

ファイルハッシュ(SHA256):0b3220b11698b1436d1d866ac07cc90018e59884e91a8cb71ef8924309f1e0e9

ファイル名:human2.aspx

検出を支援するため、研究者たちはLEMURLOOTを検出するために特別に設計されたYARAルールも公開しました。.

これらのルールは、次のような特徴的な文字列を検索します。 X-siLock-コメント HTTPヘッダー、「ヘルスチェックサービス」アカウントの作成、および ASP.NET 悪意のあるペイロードに埋め込まれた参照.

いくつかの MITRE ATT&CK このキャンペーンで観測された技術には以下が含まれます:

- 初期アクセス – 公開されているアプリケーションの悪用 (T1190) MOVEit Transferウェブアプリケーションに対するSQLインジェクション.

- 永続化 – サーバーソフトウェアコンポーネント:Webシェル(T1505.003): 継続的なアクセスを目的としたLEMURLOOTのインストール。.

- 潜伏・漏洩 – C2チャネル経由での潜伏・漏洩 (T1041) 攻撃者インフラストラクチャへのHTTPリクエスト経由で圧縮されたデータが持ち出されました。.

これらの挙動をATT&CKにマッピングすることで、防御者はMOVEit固有のアクティビティを検出できるだけでなく、他のMFTや類似の攻撃チェーンも認識することができます。 サプライチェーンプラットフォーム.

緩和策

ClopランサムウェアのMOVEitインシデントは、ゼロデイ脆弱性がどのようにして大規模な悪用キャンペーンに急速に転換されうるかを示しました。.

主な防御策には以下が含まれます。

- 継続的にパッチ適用とスキャンを行う ベンダーアップデートはリリースされ次第すぐに適用し、インターネットに公開されているシステムに対して自動脆弱性スキャンを実行してください。.

- 監査口座 MOVEit Transferのデータベースで、ラベル付けされたような異常な管理者アカウントをチェックしてください “ヘルスチェックサービス” Cl0pは永続化のために使用される。.

- ネットワークのセグメント化と監視 ファイアウォールとネットワークセグメンテーションを使用して、ラテラルムーブメント(横展開)を制限します。異常な認証試行がないかログを監視し、EDRソリューションを使用して不審なプロセスを検出します。.

- 視認性を向上させる CISAやその他のセキュリティアドバイザリで公開されている、悪意のあるASPXファイル、DLLペイロード、および疑わしいIPアドレスなどのIOC(Indicators of Compromise)を追跡します。.

防御側は、攻撃者が悪用する前に脆弱性を特定する必要がある。.

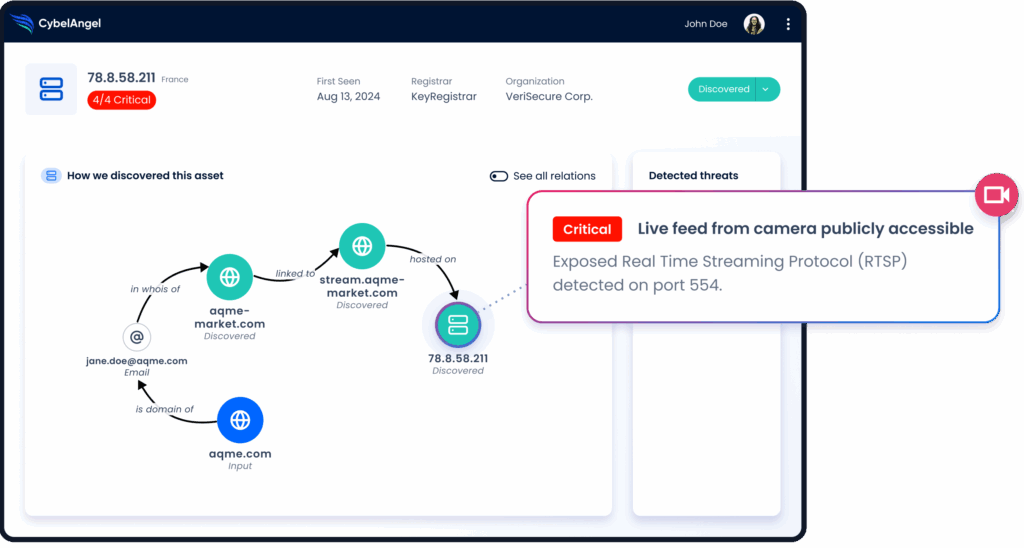

CybelAngelは、組織がまさにそれを行うことを支援します。.

インターネットに公開された脆弱性、不正なデータ漏洩、侵害された資産を早期に検出できます。これにより、SOCチームは 改善する 状況が悪化する前に。.

図8:外部脅威インテリジェンスの活用例。(出典: シベルエンジェル)

よくある質問

MOVEit Transferの脆弱性(CVE-2023-34362)とは何ですか?

これは、Progress MOVEit TransferにSQLインジェクションの重大な欠陥があり、攻撃者が認証なしで同プラットフォームのデータベースにアクセスし、変更できるようにするものであった{CISA, 2023}。.

Cl0pランサムウェアグループは、MOVEitの脆弱性をどのように悪用しましたか?

SQLインジェクションを使用して、悪意のあるASP.NET Webシェル(LEMURLOOT)をインストールし、隠し管理者アカウントを作成して、大規模なデータ流出を行いました。.

ゼロデイSQLインジェクション攻撃とは何ですか?

ゼロデイとは、脆弱性が悪用された際にベンダーがそれを認識していなかったことを意味します。SQLインジェクションは、攻撃者が入力に悪意のあるコードを挿入することで、データベースクエリを操作できる手法です。.

LEMURLOOTウェブシェルとは何ですか?

MOVEitファイルになりすましたカスタムバックドアhuman2.aspx攻撃者がコマンドを実行したり、Azure の構成情報を盗んだり、機密ファイルをプルしたりすることを可能にする.

MOVEit攻撃の段階は何でしたか?

主な段階は以下の通りです。

- SQLインジェクションの初期悪用

- Webシェルインストールの

- 特権アカウントの作成

- データベースおよびファイル列挙

- 大規模なデータ窃取の手法

企業はどのように自己防衛できますか?

ベンダーパッチを迅速に適用し、異常なアカウントやASPXファイルを監視し、攻撃者が情報窃取に移行する前に脆弱性やIOC(侵害の兆候)を検出するツールを使用してください。さらに、追加情報についてはCISAの勧告を参照してください。.

結論

この侵害は、MOVEit転送環境における一つの欠陥がいかにサプライチェーン全体に連鎖していくかを示しました。しかし、CybelAngelのようなツールはこの連鎖を断ち切ることができます。防御側には可視性が必要であり、CybelAngelは、侵害が発生する前に露出を検出し修復することで、それを提供します。詳細についてはデモを予約してください。.