CVE-2023-34362 Explained: L'intérieur du jour zéro qui a alimenté le vol de données mondial

Table des matières

En mai 2023, une faille de sécurité zero-day dans MOVEit Transfer de Progress Software a déclenché l'une des plus grandes violations de la chaîne d'approvisionnement jamais enregistrées. La CISA a ensuite estimé que plus de 3 000 organisations américaines et 8 000 dans le monde avaient été touchées, des banques et assureurs aux compagnies aériennes et agences fédérales. Mais pour beaucoup, le premier signe de problème a été de voir leurs données listées sur le site de fuites de Cl0p.

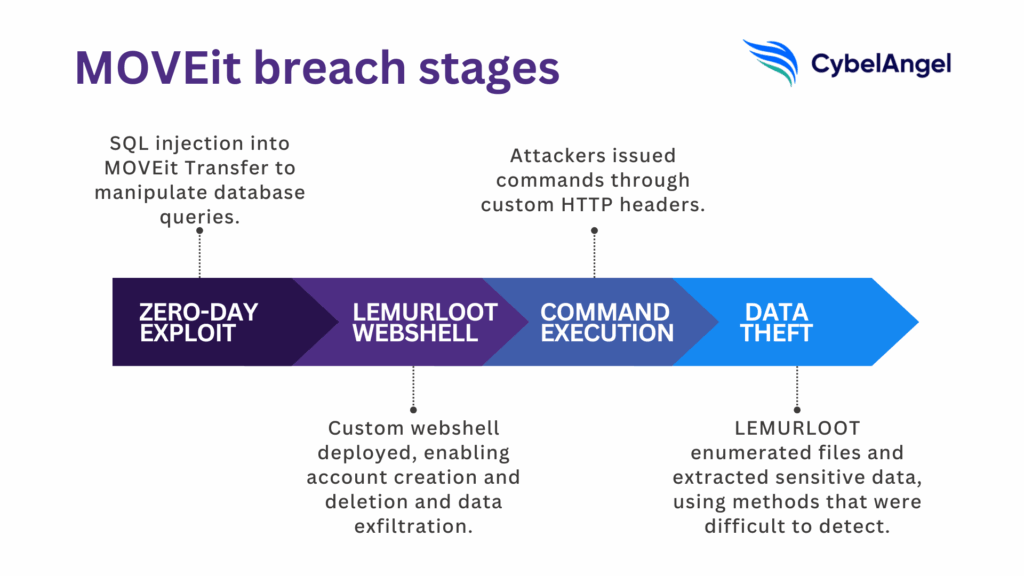

This wasn’t a random compromise. The Le gang de ransomware Cl0p used a precise attack chain, including a SQL injection vulnerability, a custom web shell called LEMURLOOT, and rapid data exfiltration. Let’s step back through that chain to understand how it happened… and how defenders can spot the signs before it happens again.

Contexte : Pourquoi MOVEit est important

Les plateformes de transfert de fichiers géré (MFT) se situent au cœur de chaînes d'approvisionnement. Ils sont utilisés à de nombreuses fins différentes, telles que:

- Avance données de paie entre les fournisseurs de services RH et les banques

- Transmettre dossiers médicaux entre partenaires de santé

- Gérer fichiers sensibles pour les contrats gouvernementaux

Dans de nombreuses organisations, ces outils MFT remplacent l'e-mail ou protocole de transfert de fichiers (FTP) en tant que canal privilégié pour les transferts réglementés à haut volume.

Et ces vulnérabilités de transfert de fichiers gérés les rendent très attrayantes pour les attaquants.

1. Qu'est-ce que MOVEit Transfer ?

MOVEit Transfer est l'une des solutions MFT les plus largement déployées. Il prend en charge les bases de données Microsoft SQL Server et Azure SQL, peut s'intégrer aux flux de travail d'automatisation des processus métier et sous-tend les flux de données critiques pour les entreprises et les institutions publiques.

L'exploitation d'une vulnérabilité MOVEit a donné Groupe de rançongiciels Cl0p un accès direct non seulement aux fichiers d'une seule entreprise, mais dans de nombreux cas aussi aux partenaires en aval.

2. D'autres MFTs sont-ils sous le feu ?

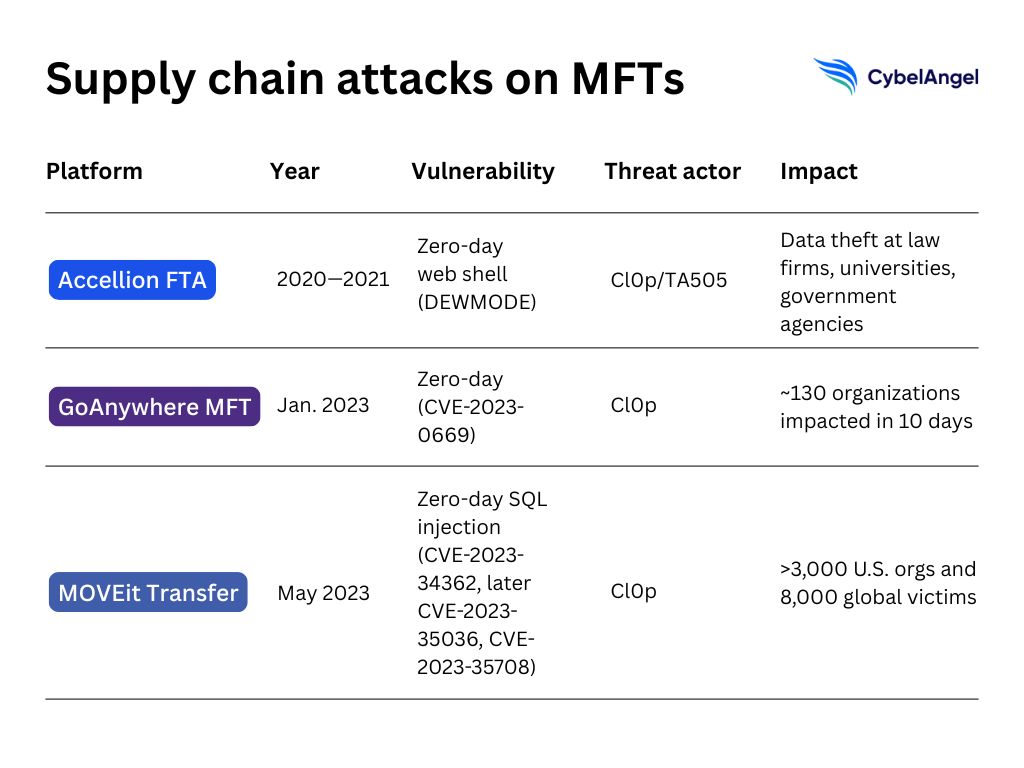

Ce n'était pas la première fois que des acteurs malveillants exploitaient des logiciels MFT.

- En 2020, l'appareil de transfert de fichiers d'Accellion a été compromis par un shell web zero-day baptisé DEWMODE, entraînant le vol de données dans des cabinets d'avocats, des universités et des agences gouvernementales.

- Début 2023, le GoAnywhere MFT de Fortra a été victime d'une autre faille zero-day, CVE-2023-0669, le groupe Cl0p revendiquant l'exfiltration de données de plus de 130 organisations en seulement dix jours.

MOVEit a suivi le même schéma, une vulnérabilité critique ayant été exploitée avant la disponibilité des correctifs, avec l'exfiltration de données comme objectif final.

La vulnérabilité zero-day (CVE-2023-34362)

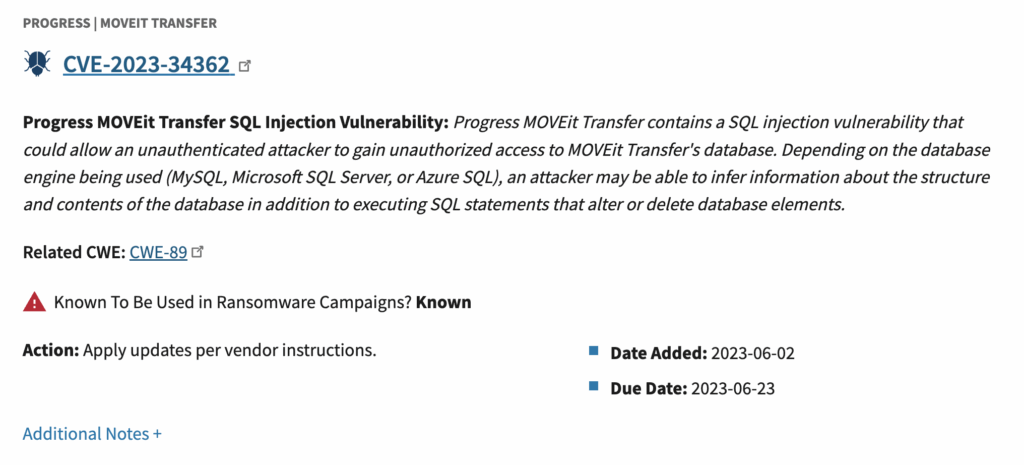

Alors, comment le piratage de MOVEit s'est-il produit ? Au cœur de la violation MOVEit se trouvait une faille zero-day d'injection SQL dans Progress MOVEit Transfer, suivie sous l'identifiant CVE-2023-34362.

L'injection SQL est une technique par laquelle les attaquants manipulent les requêtes de base de données en insérant des entrées malveillantes dans un champ d'application web. Dans ce cas, elle a permis à des attaquants non authentifiés d'interagir directement avec la base de données de MOVEit Transfer et d'exécuter des commandes au-delà des fonctionnalités prévues par le logiciel.

La vulnérabilité a été exploitée pour la première fois en production le 27 mai 2023, avant que Progress Software n'en ait une connaissance publique. Des correctifs ont été publiés le 31 mai 2023, mais à ce moment-là, l'exploitation active avait déjà commencé. La faille affectait plusieurs versions de MOVEit Transfer, notamment les versions 2020.0.x à 2023.0.0.

En juin 2023, la CISA a ajouté CVE-2023-34362 à son catalogue des vulnérabilités connues et exploitées (KEV), la marquant comme une vulnérabilité critique faisant l'objet d'une exploitation continue.

Mais malheureusement, CVE-2023-34362 n’était que la première d’une série de vulnérabilités critiques :

- En juin 2023, Progrès révélé CVE-2023-35036, une autre vulnérabilité d'injection SQL dans MOVEit Transfer

- CVE-2023-35708 une autre faille d'injection SQL dans MOVEit Transfer qui a permis à des attaquants non authentifiés de créer des charges utiles accordant un accès non autorisé

De l'exploit au webshell : analyse de LEMURLOOT

Une fois la vulnérabilité d'injection SQL exploitée, le gang de rançongiciels Cl0p l'a utilisée pour déployer un shell web personnalisé connu sous le nom de LEMURLOOT.

Écrit en ASP.NET (en tant que fichier .aspx), LEMURLOOT était généralement installé sous le nom humain2.aspx pour s'intégrer aux fonctionnalités légitimes de MOVEit Transfer humain.aspx composant.

Cela a donné aux attaquants un accès direct à la faille MOVEit Transfer via l'application web.

La fonctionnalité de LEMURLOOT allait bien au-delà d’un simple interpréteur de commandes. Il pouvait :

- Créer ou supprimer des comptes utilisateur, souvent avec des privilèges d'administrateur, déguisé en “ Service de contrôle de santé ”

- Exfiltrer des données depuis la base de données SQL de MOVEit Transfer et depuis les configurations Microsoft Azure

- Se faire passer pour un fichier légitime, compressants ses réponses en gzip pour réduire la détection

L'accès au web shell nécessitait une requête HTTP valide avec un en-tête personnalisé, X-siLock-Comment, définie sur un mot de passe généré aléatoirement établi lors de la première installation du shell.

Une fois authentifiés, les attaquants pourraient enchaîner des commandes à l'aide d'en-têtes supplémentaires tels que X-siLock-Étape1, X-siLock-Step2et X-siLock-Étape3.

Cela a permis la persistance même si des parties du serveur étaient reconstruites, tant que la base de données MOVEit n'était pas complètement nettoyée, les comptes malveillants restaient actifs.

Exécution et persistance de commandes

Une fois authentifiés au shell web LEMURLOOT, les attaquants pourraient exécuter des commandes via des en-têtes HTTP personnalisés.

Les plus courantes étaient X-siLock-Étape1, X-siLock-Step2et X-siLock-Étape3, qui servaient d'étapes dans l'exécution des charges utiles et la gestion des réponses. Ces en-têtes permettaient aux opérateurs de Cl0p de chaîner des commandes et d'automatiser l'exfiltration de données.

L'une des caractéristiques les plus dommageables était la possibilité de créer des comptes privilégiés dans la base de données de MOVEit Transfer. Ces comptes utilisaient des noms d'utilisateur générés aléatoirement mais apparaissaient dans le système sous l'étiquette anodine de “ Health Check Service ”.”

Les attaquants pouvaient plus tard supprimer ou recréer ces entrées à volonté, garantissant ainsi un accès répété même si le shell lui-même était découvert et supprimé.

Cette persistance s'est étendue davantage.

Si une organisation reconstruit son serveur web MOVEit Transfer tout en laissant la base de données SQL intacte, les comptes malveillants sont restés actifs. Cela a permis à Cl0p de se reconnecter bien après la compromission initiale, contournant les mesures de remédiation et prolongeant l'exposition.

Le vol de données

Avec le web shell en place, Cl0p s'est rapidement employé à monétiser l'accès en vendant les données volées.

LEMURLOOT a été utilisé pour énumérer les bases de données SQL de MOVEit Transfer, extraire les paramètres système de Microsoft Azure et récupérer des fichiers sensibles directement de l'environnement de transfert de fichiers gérés. Les réponses étaient compressées en gzip et renvoyées par requêtes HTTP, rendant l'activité plus difficile à détecter.

En quelques jours seulement après la première exploitation le 27 mai 2023, des milliers d'organisations ont été compromises dans le monde. La CISA a estimé que plus de 3000 entités américaines et 8000 entités mondiales ont été touchées.

Les victimes comprenaient des institutions financières, compagnies aériennes, universités et agences gouvernementales, démontrant comment une seule vulnérabilité zero-day dans un système de transfert de fichiers largement déployé pourrait se propager à l'ensemble de chaînes d'approvisionnement.

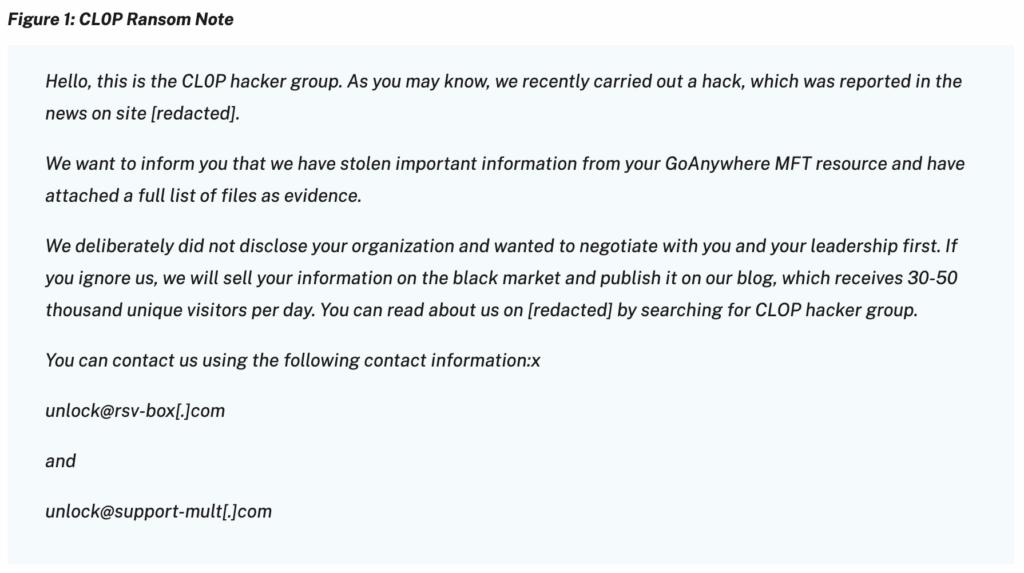

Cette étape a marqué un tournant dans opérations de rançongiciel. Car au lieu de chiffrer les systèmes, Cl0p s'est concentré uniquement sur l'exfiltration de données, sachant que leur exposition sur des sites de fuites pouvait être tout aussi dommageable qu'une interruption de service… et souvent plus difficile à surmonter.

Attribution : le groupe de rançongiciels Cl0p

L'exploitation de MOVEit a été réalisée par Le gang de ransomware Cl0p, également connu sous le nom de TA505.

Actif depuis au moins 2019, TA505 a un long historique de campagnes de phishing à grande échelle, de fraude financière et d'opérations de rançongiciel. Ce qui le distingue, c'est son utilisation répétée de vulnérabilités zero-day dans les plateformes de transfert de fichiers gérés (MFT).

Avant MOVEit, ils ont exploité l'appliance de transfert de fichiers d'Accellion (2020-2021) et le GoAnywhere MFT de Fortra (2023), tous deux attaques de la chaîne d'approvisionnement qui a permis le vol de données dans des dizaines de secteurs d'activité.

Les tactiques de Cl0p ont également évolué. Les premières campagnes suivaient le modèle typique de chiffrement et d'extorsion, combinant le déploiement de rançongiciels avec des menaces de divulgation de données volées.

D'ici 2021, le groupe s'est de plus en plus appuyé sur le vol de données seul, en sautant complètement le chiffrement. La campagne MOVEit a montré ce changement dans son intégralité. Les organisations compromises étaient contactées directement avec des demandes de rançon, et si elles refusaient, les fichiers volés étaient listés sur le site de fuite du groupe.

Indicateurs et détections

La campagne MOVEit a laissé un ensemble clair de les indicateurs de compromission (IOC).

La CISA et le FBI ont publié des détails techniques dans leur avis de juin 2023, notamment des sommes de contrôle de fichiers, des adresses IP et des signatures de détection que les défenseurs de la cybersécurité peuvent utiliser pour rechercher des preuves d'intrusion.

Parmi les IOC les plus pertinents figuraient :

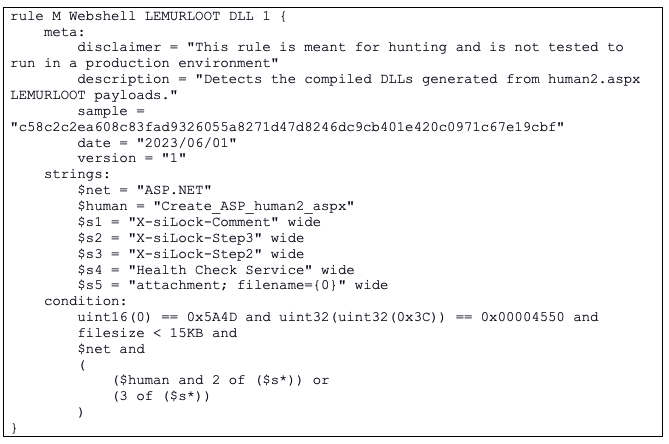

- fichiers du web shell LEMURLOOT (souvent nommés

humain2.aspx) - Hachages de fichiers SHA256 liés à des charges utiles Malveillantes ASPX et DLL

- Adresses IP associées aux serveurs de commande et de contrôle utilisés fin mai et juin 2023

Exemple (extrait de la liste des IOC de la CISA) :

Empreinte numérique du fichier (SHA256) : 0b3220b11698b1436d1d866ac07cc90018e59884e91a8cb71ef8924309f1e0e9

Nom du fichier : human2.aspx

Pour faciliter la détection, les chercheurs ont également publié des règles YARA spécifiquement conçues pour repérer LEMURLOOT.

Ces règles recherchent des chaînes de caractères caractéristiques, telles que le X-siLock-Comment L'en-tête HTTP, la création du compte “Health Check Service” et ASP.NET références intégrées dans les charges utiles malveillantes.

Certains des MITRE ATT&CK techniques observées dans cette campagne incluent :

- Accès initial – Exploitation d’application exposée au public (T1190) Injection SQL contre l'application web MOVEit Transfer.

- Persistance – Composant logiciel serveur : Web Shell (T1505.003) Installation de LEMURLOOT pour un accès continu.

- Exfiltration – Exfiltration via un canal C2 (T1041) Données compressées exfiltrées via des requêtes HTTP vers l'infrastructure de l'attaquant.

Cartographier ces comportements sur ATT&CK aide les défenseurs non seulement à détecter les activités spécifiques à MOVEit, mais aussi à reconnaître des chaînes d'exploitation similaires dans d'autres MFT ou plateformes de chaîne d'approvisionnement.

Mesures d'atténuation

L'incident du rançongiciel CLOP sur MOVEit a montré à quelle vitesse une vulnérabilité zero-day peut être transformée en campagne d'exploitation de masse.

Les mesures défensives clés comprennent :

- Appliquer des correctifs et analyser en continu : Appliquez les mises à jour des fournisseurs dès leur publication et exécutez des analyses automatisées de vulnérabilités sur les systèmes orientés vers Internet.

- Audit des comptes : Vérifiez la base de données de MOVEit Transfer pour des comptes administrateur inhabituels, tels que ceux étiquetés “Service de contrôle de la santé” Cl0p a été utilisé pour la persistance.

- Segmenter et surveiller les réseaux : Utilisez des pare-feu et la segmentation réseau pour limiter les mouvements latéraux. Surveillez les journaux pour les tentatives d'authentification anormales, et utilisez des solutions EDR pour repérer les processus suspects.

- Améliorer la visibilité Suivez les indicateurs de compromission (IOC) tels que les fichiers ASPX malveillants, les charges utiles DLL et les adresses IP suspectes publiés par la CISA et d'autres avis de sécurité.

Les défenseurs doivent intercepter les vulnérabilités avant que les attaquants ne les exploitent.

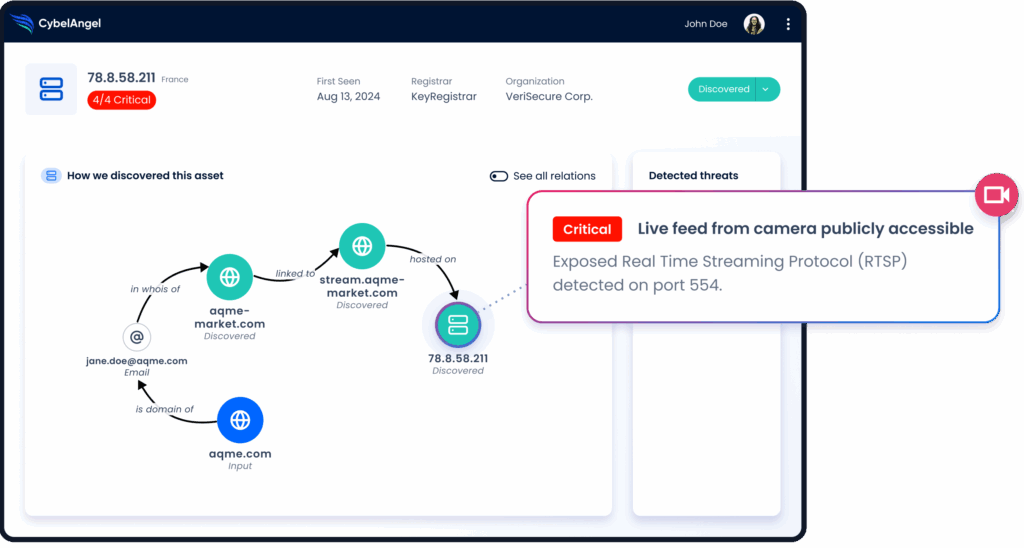

CybelAngel aide les organisations à faire exactement cela.

Il peut détecter précocement les vulnérabilités exposées sur Internet, les expositions de données non autorisées et les actifs exploités. Cela signifie que les équipes SOC peuvent remédier avant que la situation ne dégénère.

Figure 8 : Le renseignement sur les menaces externes en action. (Source : CybelAngel)

FAQ

Qu'est-ce que la vulnérabilité MOVEit Transfer (CVE-2023-34362) ?

Il s'agissait d'une faille critique d'injection SQL dans Progress MOVEit Transfer qui a permis aux attaquants d'accéder et de modifier la base de données de la plateforme sans authentification {CISA, 2023}.

Comment le groupe de rançongiciels Cl0p a-t-il exploité MOVEit ?

Ils ont utilisé l'injection SQL pour installer un shell web ASPX malveillant (LEMURLOOT), créer des comptes administrateur cachés et exfiltrer des données à grande échelle.

Une attaque par injection SQL zero-day est une attaque qui exploite une vulnérabilité inconnue du fournisseur logiciel, et par conséquent, non corrigée. Les attaquants peuvent exploiter cette vulnérabilité avant que les développeurs n'aient l'occasion de la découvrir et de la corriger, ce qui la rend particulièrement dangereuse.

Un "zero-day" signifie que la faille était inconnue du vendeur lorsqu'elle a été exploitée ; l'injection SQL permet aux attaquants de manipuler les requêtes de base de données en insérant du code malveillant dans les entrées.

Qu'est-ce que le LEMURLOOT web shell ?

Une porte dérobée personnalisée déguisée en fichier MOVEithumain2.aspx) qui permettent aux attaquants d'exécuter des commandes, de voler des configurations Azure et de récupérer des fichiers sensibles.

Quelles ont été les étapes de l'attaque MOVEit ?

Voici les principales étapes :

- Exploit d'injection SQL initial

- Installation de web shell

- Création de comptes privilégiés

- Énumération de bases de données et de fichiers

- Techniques d'exfiltration de données à grande échelle

Comment les entreprises peuvent-elles se protéger ?

Appliquez rapidement les correctifs des fournisseurs, surveillez les comptes inhabituels ou les fichiers ASPX, et utilisez des outils qui détectent les expositions et les IOC avant que les attaquants ne passent à l'exfiltration. Lisez également les avis de la CISA pour plus d'informations.

Conclusion

Cette violation a montré comment une seule faille dans l'environnement de transfert MOVEit s'est répercutée sur des chaînes d'approvisionnement entières. Mais des outils comme CybelAngel peuvent briser le cycle. Les défenseurs ont besoin de visibilité, et CybelAngel en offre, en détectant et en remédiant aux expositions avant qu'elles ne deviennent des violations. Réservez une démo pour en savoir plus.