Explicación de la CVE-2023-34362: Dentro del día cero que impulsó el robo masivo de datos

Tabla de contenido

En mayo de 2023, una vulnerabilidad de día cero en MOVEit Transfer de Progress Software se convirtió en una de las mayores brechas de la cadena de suministro registradas. CISA estimó más tarde que más de 3000 organizaciones estadounidenses y 8000 en todo el mundo se vieron afectadas, desde bancos y aseguradoras hasta aerolíneas y agencias federales. Pero para muchos, la primera señal de problemas fue ver sus datos en el sitio de filtraciones de Cl0p.

Antecedentes: Por qué MOVEit importa

Las plataformas de transferencia de archivos administrada (MFT) se encuentran en el centro de cadenas de suministro. Se utilizan para muchos propósitos diferentes, como para:

- Mover datos de nómina entre proveedores de RR. HH. y bancos

- Transmitir Registros de pacientes entre socios de atención médica

- Manillar archivos confidenciales para contratos gubernamentales

En muchas organizaciones, estas herramientas MFT reemplazan el correo electrónico o protocolo de transferencia de archivos (FTP) como el canal confiable para transferencias reguladas de alto volumen.

Y estas vulnerabilidades de transferencia de archivos administrada las hacen muy atractivas para los atacantes.

1. ¿Qué es MOVEit Transfer?

MOVEit Transfer es una de las soluciones MFT más implementadas. Es compatible con bases de datos Microsoft SQL Server y Azure SQL, puede integrarse con flujos de trabajo de automatización empresarial y soporta flujos de datos críticos para empresas e instituciones públicas.

Explotar una vulnerabilidad de MOVEit dio lugar a la Grupo de ransomware Cl0p acceso directo no solo a los archivos de una sola empresa, sino en muchos casos también a los socios de la cadena de suministro.

2. ¿Están otros MFT bajo fuego?

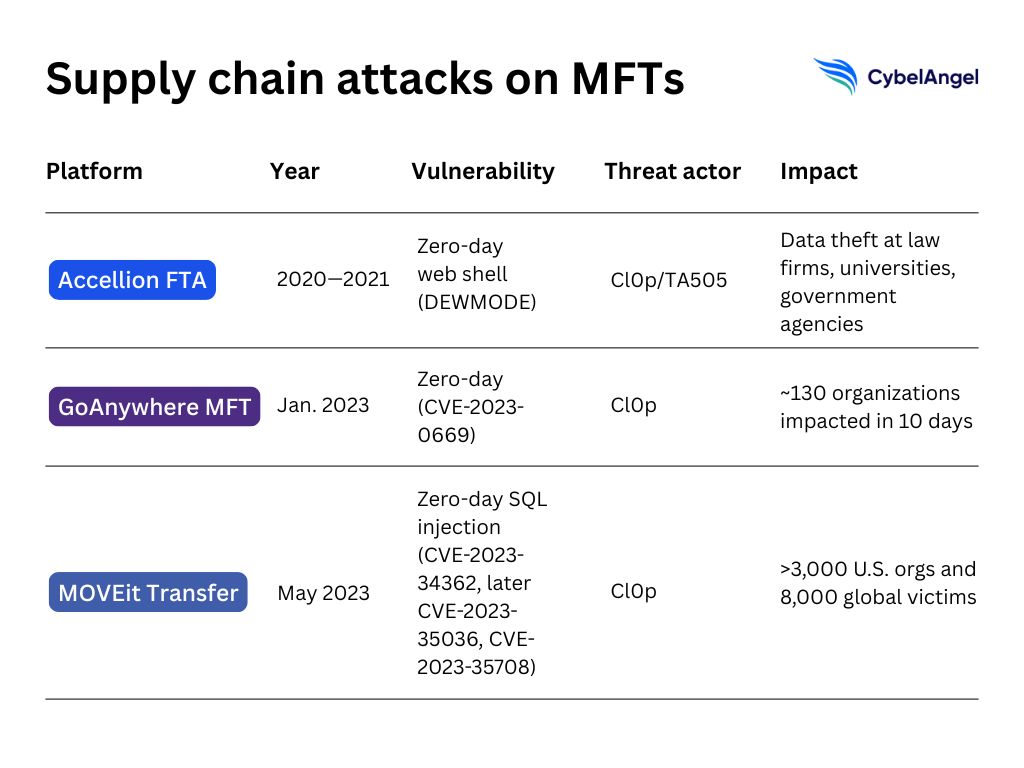

Esta no fue la primera vez que los actores de amenazas explotaron software MFT.

- En 2020, el Appliance de Transferencia de Archivos de Accellion fue comprometido a través de una puerta trasera web de día cero apodada DEWMODE, lo que provocó el robo de datos en bufetes de abogados, universidades y agencias gubernamentales.

- A principios de 2023, GoAnywhere MFT de Fortra sufrió otra vulnerabilidad de día cero, CVE-2023-0669, y Cl0p afirmó haber exfiltrado datos de más de 130 organizaciones en solo diez días.

MOVEit siguió el mismo patrón, con una vulnerabilidad crítica siendo explotada antes de que los parches estuvieran disponibles, con la exfiltración de datos como objetivo final.

La vulnerabilidad de día cero (CVE-2023-34362)

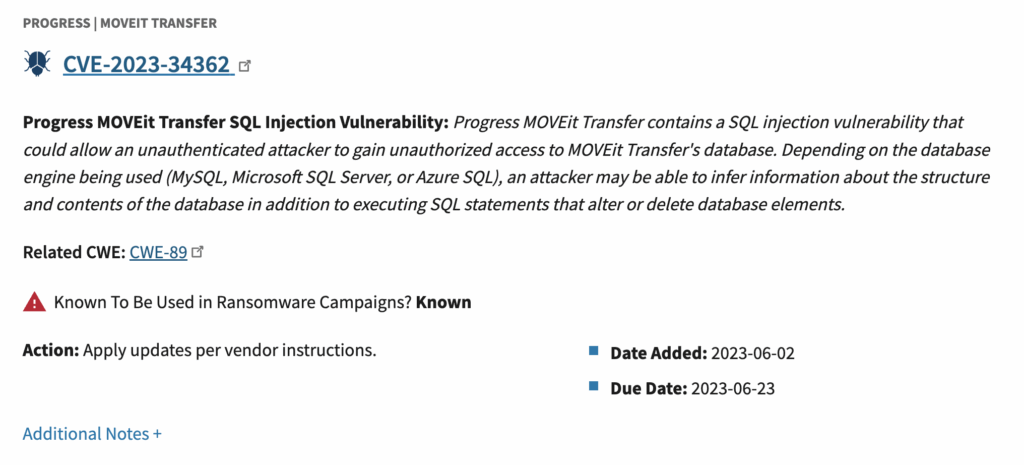

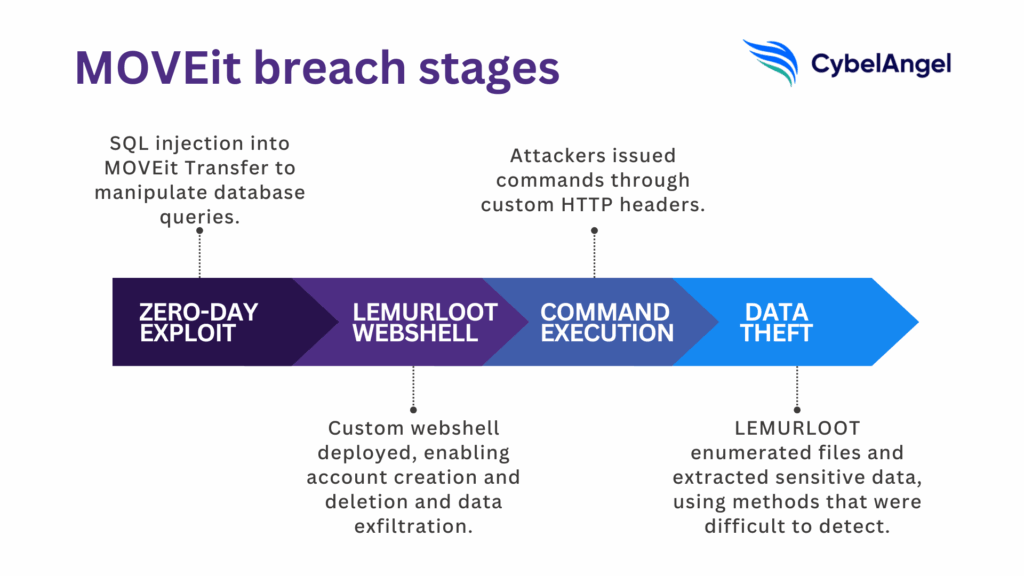

Entonces, ¿cómo ocurrió el hackeo de MOVEit? En el centro de la brecha de MOVEit hubo una vulnerabilidad de día cero de inyección SQL en Progress MOVEit Transfer, rastreada como CVE-2023-34362.

La inyección SQL es una técnica en la que los atacantes manipulan las consultas de la base de datos insertando entradas maliciosas en un campo de la aplicación web. En este caso, permitió a atacantes no autenticados interactuar directamente con la base de datos de MOVEit Transfer y ejecutar comandos más allá de la funcionalidad prevista del software.

La vulnerabilidad fue explotada por primera vez en entornos reales el 27 de mayo de 2023, antes de que Progress Software tuviera conocimiento público de ella. Se lanzaron parches el 31 de mayo de 2023, pero para entonces, la explotación activa ya había comenzado. La falla afectó a múltiples versiones de MOVEit Transfer, incluidas 2020.0.x hasta 2023.0.0.

En junio de 2023, CISA añadió CVE-2023-34362 a su Catálogo de Vulnerabilidades Explotadas Conocidas (KEV), marcándola como una vulnerabilidad crítica con explotación en curso.

Pero desafortunadamente, CVE-2023-34362 fue solo la primera de una serie de fallas críticas:

- En junio de 2023, Progreso revelado CVE-2023-35036, otra vulnerabilidad de inyección SQL en MOVEit Transfer

- CVE-2023-35708 hubo otra falla de inyección SQL en MOVEit Transfer que permitió a atacantes no autenticados crear cargas útiles que otorgan acceso no autorizado

De exploit a webshell: análisis de LEMURLOOT

Una vez explotada la vulnerabilidad de inyección SQL, la banda de ransomware Cl0p la utilizó para desplegar un web shell personalizado conocido como LEMURLOOT.

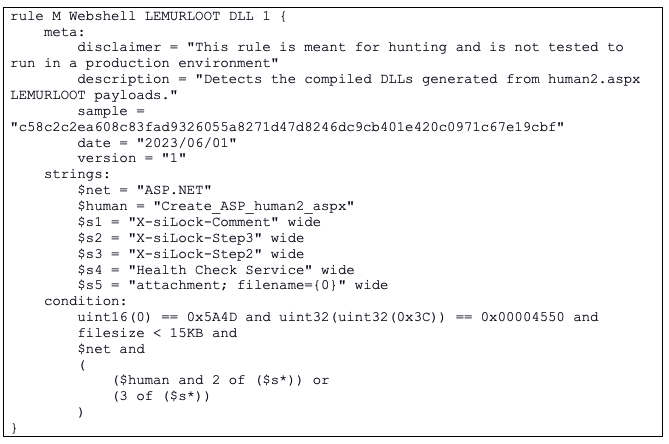

Escrito en ASP.NET (como un archivo .aspx), LEMURLOOT se instalaba típicamente bajo el nombre humano2.aspx para pasar desapercibido entre los legítimos de MOVEit Transfer humano.aspx componente.

Esto dio a los atacantes una puerta trasera directamente a la aplicación web MOVEit Transfer.

La funcionalidad de LEMURLOOT iba mucho más allá de un simple intérprete de comandos. Podía:

- Crear o eliminar cuentas de usuario, a menudo con privilegios de administrador, disfrazado como “Servicio de Comprobación de Salud”

- Exfiltrar datos de la base de datos SQL de MOVEit Transfer y de las configuraciones de Microsoft Azure

- Hacerse pasar por un archivo legítimo, comprimiendo sus respuestas en gzip para reducir la detección

El acceso al web shell requería una solicitud HTTP válida con una cabecera personalizada, X-siLock-Comentario, establecida a una contraseña generada aleatoriamente establecida cuando se instaló el shell por primera vez.

Una vez autenticados, los atacantes podrían encadenar comandos utilizando encabezados adicionales como X-siLock-Paso1, X-siLock-Paso2, y X-siLock-Paso3.

Esto permitió la persistencia incluso si partes del servidor fueron reconstruidas, mientras que la base de datos de MOVEit no se limpió por completo, las cuentas maliciosas permanecieron activas.

Ejecución de comandos y persistencia

Una vez autenticados en la shell web LEMURLOOT, los atacantes podrían ejecutar comandos a través de encabezados HTTP personalizados.

Las más comunes fueron X-siLock-Paso1, X-siLock-Paso2, y X-siLock-Paso3, que actuaban como etapas para la ejecución de cargas útiles y la gestión de respuestas. Estas cabeceras permitían a los operadores de Cl0p encadenar comandos y automatizar la exfiltración de datos.

Una de las características más dañinas fue la capacidad de crear cuentas privilegiadas en la base de datos de MOVEit Transfer. Estas cuentas utilizaban nombres de usuario generados aleatoriamente pero aparecían en el sistema bajo la etiqueta inocua de “Servicio de comprobación de estado”.”

Los atacantes podían eliminar o recrear posteriormente estas entradas a voluntad, asegurando el acceso repetido incluso si el propio shell era descubierto y eliminado.

Esta persistencia se extendió aún más.

Si una organización reconstruyó su servidor web MOVEit Transfer pero dejó intacta la base de datos SQL, las cuentas maliciosas permanecieron activas. Eso significó que Cl0p pudo volver a iniciar sesión mucho después del compromiso inicial, eludiendo las medidas de remediación y prolongando la exposición.

La etapa de robo de datos

Con la web shell en su lugar, Cl0p se movió rápidamente para convertir el acceso en datos robados.

LEMURLOOT se utilizó para enumerar las bases de datos SQL de MOVEit Transfer, extraer la configuración del sistema de Microsoft Azure y extraer archivos confidenciales directamente del entorno de transferencia de archivos administrado. Las respuestas se comprimieron en gzip y se enviaron de vuelta a través de solicitudes HTTP, lo que dificultó la detección de la actividad.

A tan solo unos días de la primera explotación el 27 de mayo de 2023, miles de organizaciones fueron comprometidas en todo el mundo. CISA estimó que más de 3000 entidades estadounidenses y 8000 a nivel mundial se vieron afectadas.

Las víctimas incluyeron instituciones financieras, aerolíneas, universidades y agencias gubernamentales, mostrando cómo una única vulnerabilidad de día cero en un sistema de transferencia de archivos ampliamente desplegado podría propagarse por redes enteras. cadenas de suministro.

Esta etapa marcó un cambio en operaciones de ransomware. Porque en lugar de cifrar sistemas, Cl0p se centró puramente en la exfiltración de datos, sabiendo que la exposición en sitios de filtraciones podría ser tan perjudicial como el tiempo de inactividad… y a menudo más difícil de recuperar.

Atribución: El grupo de ransomware Cl0p

La explotación de MOVEit fue llevada a cabo por los Banda de ransomware Cl0p, también conocido como TA505.

Activo desde al menos 2019, TA505 tiene un largo historial de operaciones a gran escala de phishing, fraude financiero y ransomware. Lo que los distingue es su uso repetido de vulnerabilidades de día cero en plataformas de transferencia de archivos administrada (MFT).

Antes de MOVEit, explotaron la aplicación de transferencia de archivos de Accellion (2020-2021) y GoAnywhere MFT de Fortra (2023), ambas ataques a la cadena de suministro que permitió el robo de datos en docenas de industrias.

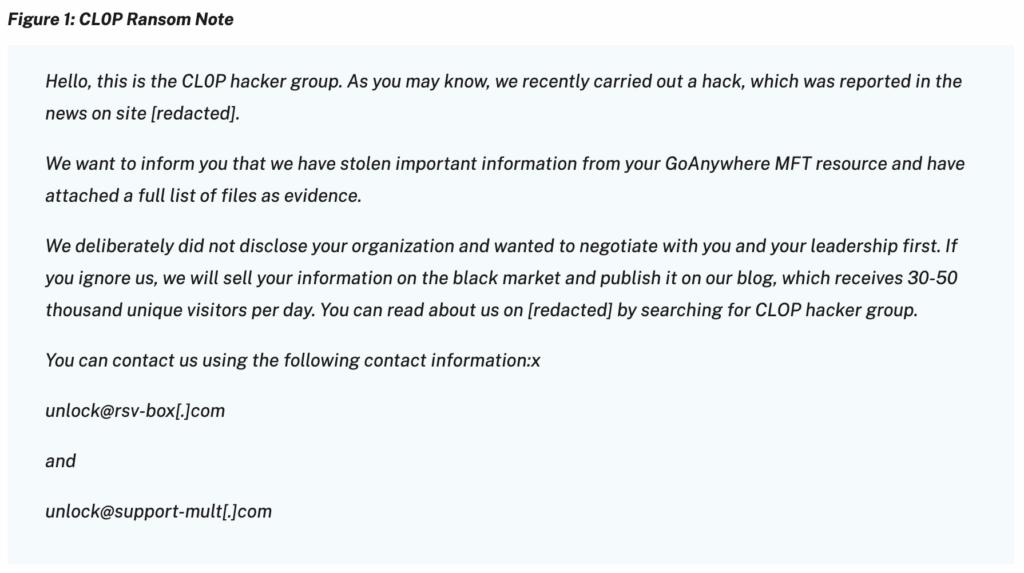

Las tácticas de Cl0p también han evolucionado. Las primeras campañas siguieron el modelo típico de cifrar y extorsionar, combinando la implementación de ransomware con amenazas de filtrar datos robados.

Para 2021, el grupo dependía cada vez más únicamente del robo de datos, omitiendo por completo el cifrado. La campaña MOVEit mostró este cambio en su totalidad. Las organizaciones comprometidas fueron contactadas directamente con notas de rescate y, si se negaban, los archivos robados se publicaban en el sitio de filtraciones del grupo.

Indicadores y detecciones

La campaña MOVEit dejó un claro conjunto de indicadores de compromiso (IOC).

La CISA y el FBI publicaron detalles técnicos en su aviso de junio de 2023, que incluyen hashes de archivos, direcciones IP y firmas de detección que los defensores de la ciberseguridad pueden utilizar para buscar evidencia de intrusión.

Algunos de los IOC más relevantes incluyeron:

- archivos del LEMURLOOT web shell (a menudo llamados

humano2.aspx) - Hashes SHA256 de archivos vinculados a cargas útiles ASPX y DLL maliciosas

- Direcciones IP asociadas con servidores de comando y control utilizadas a finales de mayo y junio de 2023

Ejemplo (extracto de la lista de IOC de CISA):

Hash de archivo (SHA256): 0b3220b11698b1436d1d866ac07cc90018e59884e91a8cb71ef8924309f1e0e9

Nombre del archivo: human2.aspx

Para facilitar la detección, los investigadores también publicaron reglas YARA diseñadas específicamente para detectar LEMURLOOT.

Estas reglas buscan cadenas características, como la X-siLock-Comentario encabezado HTTP, la creación de la cuenta del “Servicio de Salud” y ASP.NET referencias incrustadas en las cargas maliciosas.

Algunos de los MITRE ATT&CK técnicas observadas en esta campaña incluyen:

- Acceso Inicial – Explotación de Aplicación Pública (T1190): Inyección SQL contra la aplicación web MOVEit Transfer.

- Persistencia – Componente de Software del Servidor: Web Shell (T1505.003): Instalación de LEMURLOOT para acceso continuo.

- Exfiltración – Exfiltración a través de un canal de C2 (T1041): Datos comprimidos exfiltrados a través de solicitudes HTTP a la infraestructura del atacante.

Mapear estos comportamientos a ATT&CK ayuda a los defensores no solo a detectar actividad específica de MOVEit, sino también a reconocer cadenas de explotación similares en otros MFT o plataformas de cadena de suministro.

Pasos de mitigación

El incidente de ransomware CLOP con MOVEit demostró la rapidez con la que una vulnerabilidad de día cero puede convertirse en una campaña de explotación masiva.

Los pasos defensivos clave incluyen:

- Parchear y escanear continuamente: Aplica las actualizaciones de proveedores tan pronto como se publiquen y ejecuta escaneos automatizados de vulnerabilidades contra los sistemas expuestos a Internet.

- Auditar cuentas Comprueba la base de datos de MOVEit Transfer en busca de cuentas de administrador inusuales, como las etiquetadas “Servicio de chequeo de salud” ¿Qué versión de Cl0p se utilizó para la persistencia?.

- Segmentar y monitorear redes: Utilice firewalls y segmentación de red para limitar el movimiento lateral. Monitoree los registros en busca de intentos de autenticación anómalos y utilice soluciones EDR para detectar procesos sospechosos.

- Mejorar la visibilidad Rastrea IOCs como archivos ASPX maliciosos, cargas útiles de DLL y direcciones IP sospechosas publicadas por CISA y otros avisos de seguridad.

Los defensores necesitan detectar las exposiciones antes de que los atacantes las exploten.

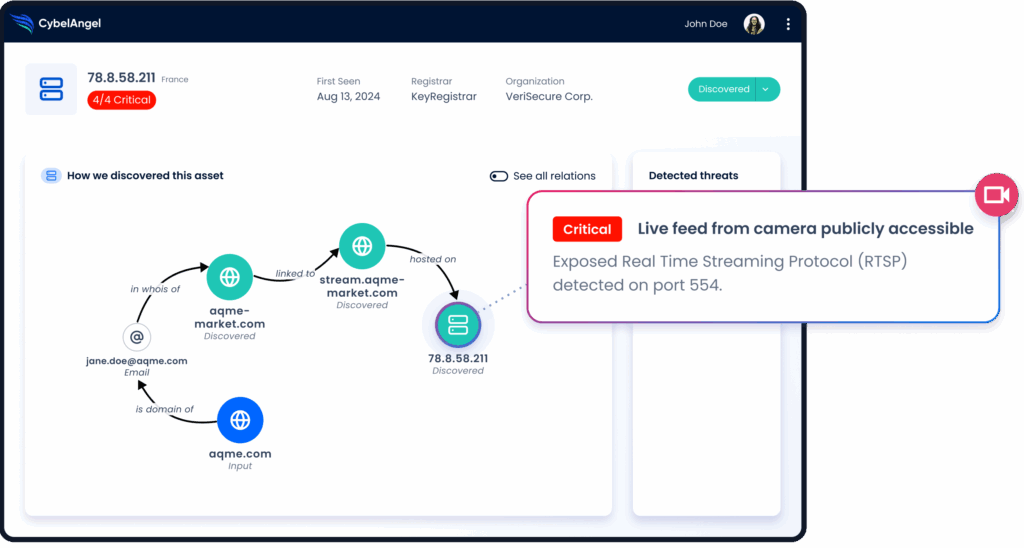

CybelAngel ayuda a las organizaciones a hacer precisamente eso.

Puede detectar vulnerabilidades expuestas a Internet, exposiciones de datos no autorizadas y activos explotados de forma temprana. Esto significa que los equipos de SOC pueden remediar antes de que la situación escale.

Figura 8: Inteligencia de amenazas externa en acción. (Fuente: CybelAngel)

Preguntas frecuentes

La vulnerabilidad MOVEit Transfer (CVE-2023-34362) es una falla grave de inyección SQL que afecta a MOVEit Transfer, una solución de transferencia de archivos segura. Fue descubierta en mayo de 2023 y explotada por el grupo de ransomware Cl0p para acceder a datos confidenciales de miles de organizaciones en todo el mundo. La vulnerabilidad permitía a los atacantes ejecutar comandos arbitrarios en la base de datos del servidor MOVEit Transfer, lo que les permitía acceder, modificar o eliminar datos. Esto podría incluir información de identificación personal (PII), datos financieros, secretos comerciales y otra información sensible. Las consecuencias de esta vulnerabilidad pueden ser devastadoras, incluyendo: * **Robo de datos:** Los atacantes pueden robar grandes cantidades de datos sensibles. * **Ransomware:** Los datos robados pueden ser utilizados para extorsionar a las víctimas con pagos de rescate. * **Denegación de servicio:** Los atacantes podrían interrumpir el servicio de MOVEit Transfer, impidiendo el intercambio legítimo de archivos. * **Compromiso de sistemas:** El acceso a la base de datos podría ser un punto de entrada para comprometer otros sistemas dentro de la red de una organización. MOVEit, la empresa desarrolladora de MOVEit Transfer, lanzó parches para abordar esta vulnerabilidad. Se recomendó encarecidamente a los usuarios que aplicaran las actualizaciones lo antes posible y revisaran sus sistemas en busca de cualquier actividad sospechosa. La rápida explotación de esta vulnerabilidad por parte de actores maliciosos subrayó la importancia de mantener los sistemas actualizados y tener sólidas medidas de seguridad de datos.

Fue una vulnerabilidad crítica de inyección SQL en Progress MOVEit Transfer que permitió a los atacantes acceder y modificar la base de datos de la plataforma sin autenticación {CISA, 2023}.

¿Cómo utilizó el grupo de ransomware Cl0p MOVEit de forma malintencionada?

Utilizaron la inyección SQL para instalar un web shell malicioso ASPX (LEMURLOOT), crear cuentas de administrador ocultas y exfiltrar datos a gran escala.

¿Qué es un ataque de inyección SQL de día cero?

Un día cero significa que la falla era desconocida para el proveedor cuando fue explotada; la inyección SQL permite a los atacantes manipular consultas de bases de datos insertando código malicioso en las entradas.

¿Qué es el shell web LEMURLOOT?

Una puerta trasera personalizada disfrazada de archivo de MOVEithumano2.aspxque permite a los atacantes ejecutar comandos, robar configuraciones de Azure y extraer archivos confidenciales.

¿Cuáles fueron las etapas del ataque MOVEit?

Estas son las etapas principales:

- Exploit inicial de inyección SQL

- Instalación de web shell

- Creación de cuentas privilegiadas

- Enumeración de bases de datos y archivos

- Técnicas de exfiltración de datos a gran escala

¿Cómo pueden protegerse las empresas?

Aplique parches de proveedores rápidamente, monitoree cuentas inusuales o archivos ASPX, y use herramientas que detecten exposiciones e IOCs antes de que los atacantes pasen a la exfiltración. Además, lea los avisos de CISA para obtener información adicional.

Conclusión

Esta brecha demostró cómo un fallo en el entorno de transferencia de MOVEit se propagó a través de cadenas de suministro enteras. Pero herramientas como CybelAngel pueden romper el ciclo. Los defensores necesitan visibilidad, y CybelAngel la ofrece, detectando y remediando exposiciones antes de que se conviertan en brechas. Reserve una demostración para obtener más información.