CVE-2023-34362 Explained: Einblicke in den Zero-Day, der den weltweiten Datendiebstahl begünstigte

Inhaltsübersicht

- Hintergrund: Warum MOVEit wichtig ist

- Was ist MOVEit Transfer?

- 2. Stehen andere MFTs unter Beschuss?

- Die Zero-Day-Schwachstelle (CVE-2023-34362)

- Von Exploit zu Webshell: LEMURLOOT-Analyse

- Befehlsausführung und Persistenz

- Die Datendiebstahlphase

- Attribution: Die Cl0p-Ransomware-Gruppe

- Indikatoren und Detektionen

- Schritte zur Schadensminderung

- FAQs

- Was ist die MOVEit Transfer-Schwachstelle (CVE-2023-34362)?

- Wie hat die Cl0p-Ransomware-Gruppe MOVEit ausgenutzt?

- Ein Zero-Day SQL-Injection-Angriff ist eine Art von Cyberangriff, bei dem ein Angreifer eine Schwachstelle in einer Webanwendung ausnutzt, um auf eine Datenbank zuzugreifen oder diese zu manipulieren. Das Besondere an einem "Zero-Day"-Angriff ist, dass die Schwachstelle dem Entwickler der Anwendung oder dem Hersteller der Software unbekannt ist. Das bedeutet, dass es keine Patches oder Sicherheitsupdates gibt, um diese spezifische Schwachstelle zu beheben, wenn der Angriff stattfindet.

- Was ist die LEMURLOOT Web-Shell?

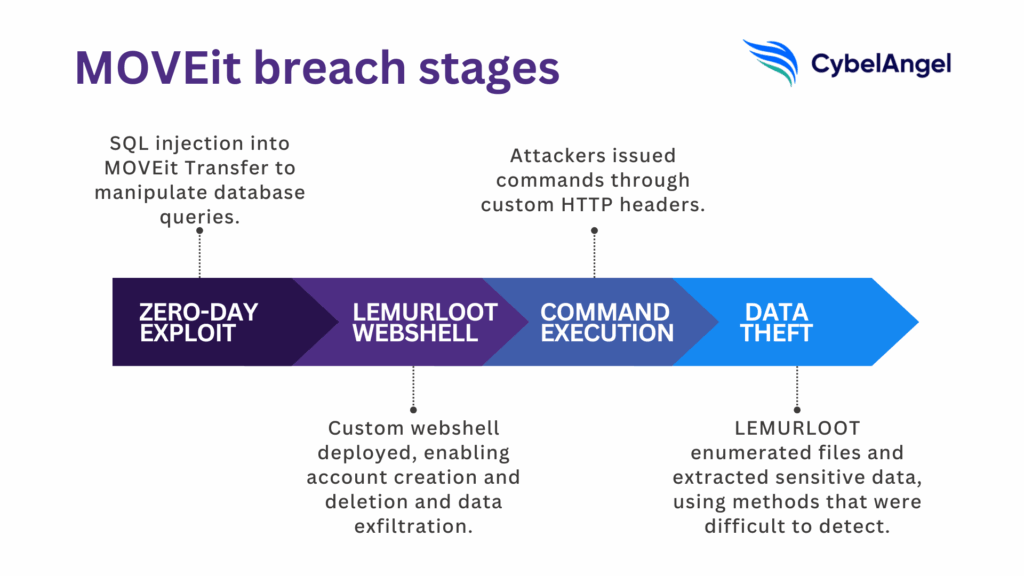

- Was waren die Phasen des MOVEit-Angriffs?

- Wie können sich Unternehmen schützen?

- Schlussfolgerung

Im Mai 2023 führte ein Zero-Day-Exploit in Progress Softwares MOVEit Transfer zu einem der größten Angriffe auf Lieferketten überhaupt. Die CISA schätzte später, dass mehr als 3.000 US-Organisationen und 8.000 weltweit betroffen waren, von Banken und Versicherungen über Fluggesellschaften bis hin zu Bundesbehörden. Aber für viele war das erste Anzeichen von Problemen, dass ihre Daten auf der Leak-Seite von Cl0p aufgeführt wurden.

This wasn’t a random compromise. The Cl0p-Ransomware-Bande used a precise attack chain, including a SQL injection vulnerability, a custom web shell called LEMURLOOT, and rapid data exfiltration. Let’s step back through that chain to understand how it happened… and how defenders can spot the signs before it happens again.

Hintergrund: Warum MOVEit wichtig ist

Managed File Transfer (MFT)-Plattformen stehen im Mittelpunkt Lieferketten. Sie werden für viele verschiedene Zwecke verwendet, zum Beispiel um:

- Bewegen Gehaltsdaten zwischen HR-Dienstleistern und Banken

- Übertragen Patientenakten über Gesundheitsdienstleister hinweg

- Handgriff sensible Dateien für Regierungsaufträge

In vielen Organisationen ersetzen diese MFT-Tools E-Mail oder File Transfer Protocol (FTP) als der vertrauenswürdige Kanal für regulierte Überweisungen mit hohem Volumen.

Und diese Schwachstellen bei der sicheren Dateiübertragung machen sie für Angreifer äußerst attraktiv.

Was ist MOVEit Transfer?

MOVEit Transfer ist eine der am weitesten verbreiteten MFT-Lösungen. Sie unterstützt Microsoft SQL Server und Azure SQL-Datenbanken, lässt sich in Workflow-Automatisierung integrieren und bildet die Grundlage für kritische Datenflüsse in Unternehmen und öffentlichen Einrichtungen.

Die Ausnutzung einer MOVEit-Schwachstelle gab den Cl0p-Ransomware-Gruppe direkten Zugriff nicht nur auf die Dateien eines einzelnen Unternehmens, sondern in vielen Fällen auch auf die nachgelagerten Partner.

2. Stehen andere MFTs unter Beschuss?

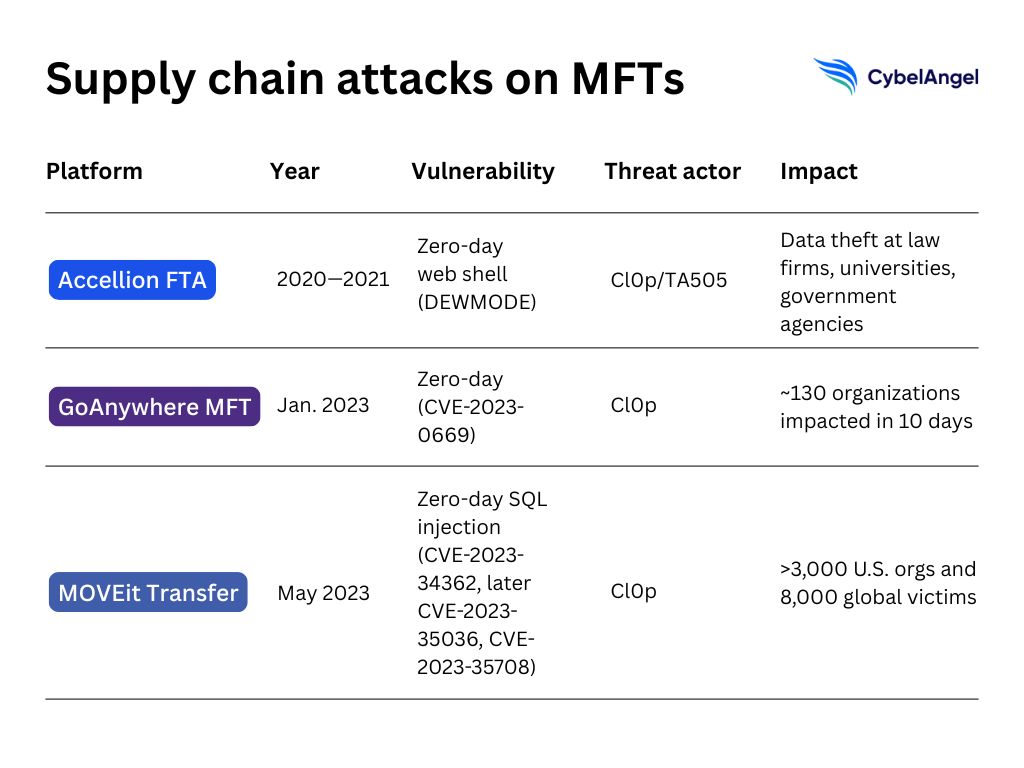

Dies war nicht das erste Mal, dass Bedrohungsakteure MFT-Software ausnutzten.

- Im Jahr 2020 wurde Accellions File Transfer Appliance über eine Zero-Day-Webshell namens DEWMODE kompromittiert, was zu Datendiebstahl bei Anwaltskanzleien, Universitäten und Regierungsbehörden führte.

- Anfang 2023 wurde Fortras GoAnywhere MFT von einer weiteren Zero-Day-Schwachstelle, CVE-2023-0669, getroffen, wobei Cl0p in nur zehn Tagen Daten von über 130 Organisationen exfiltriert haben soll.

MOVEit folgte demselben Muster, wobei eine kritische Schwachstelle ausgenutzt wurde, bevor Patches verfügbar waren, mit Datenexfiltration als Endziel.

Die Zero-Day-Schwachstelle (CVE-2023-34362)

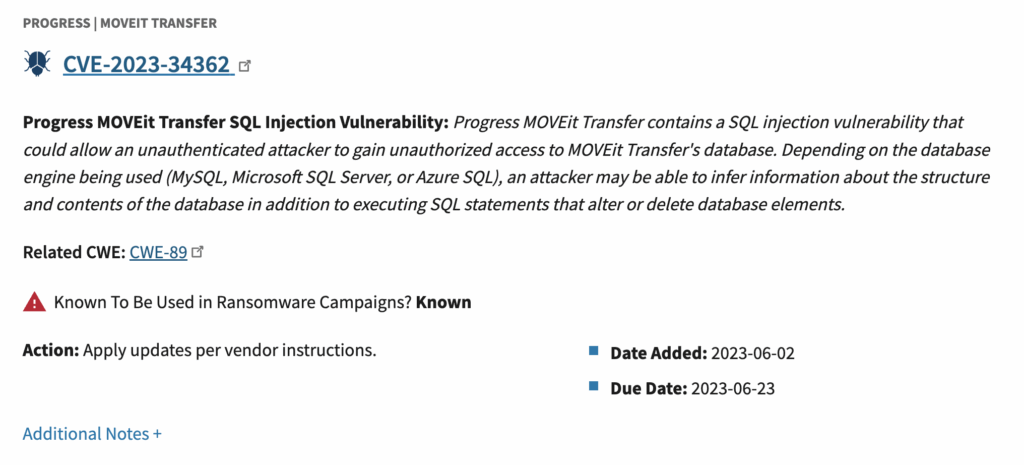

So, wie kam es zu dem MOVEit-Hack? Im Zentrum der MOVEit-Datenpanne stand ein SQL-Injection-Zero-Day in Progress MOVEit Transfer, der als CVE-2023-34362 verfolgt wird.

SQL-Injection ist eine Technik, bei der Angreifer Datenbankabfragen manipulieren, indem sie bösartige Eingaben in ein Feld einer Webanwendung einschleusen. In diesem Fall ermöglichte dies nicht authentifizierten Angreifern, direkt mit der Datenbank von MOVEit Transfer zu interagieren und Befehle auszuführen, die über die vorgesehene Funktionalität der Software hinausgingen.

Die Schwachstelle wurde erstmals am 27. Mai 2023 in freier Wildbahn ausgenutzt, bevor Progress Software davon öffentlich Kenntnis erlangte. Patches wurden veröffentlicht am 31. Mai 2023, aber zu diesem Zeitpunkt hatte die aktive Ausnutzung bereits begonnen. Die Schwachstelle betraf mehrere MOVEit Transfer-Versionen, darunter 2020.0.x bis 2023.0.0.

Im Juni 2023 fügte die CISA CVE-2023-34362 in seinen Katalog der bekannten ausgenutzten Schwachstellen (KEV) auf, und kennzeichnet sie als kritische Schwachstelle mit fortlaufender Ausnutzung.

Aber leider war CVE-2023-34362 nur die erste einer Reihe kritischer Schwachstellen:

- Im Juni 2023, Fortschritt bekannt CVE-2023-35036, eine weitere SQL-Injection-Schwachstelle in MOVEit Transfer

- CVE-2023-35708 eine weitere SQL-Injection-Schwachstelle in MOVEit Transfer, die es unauthentifizierten Angreifern ermöglichte, Payloads zu erstellen, die unbefugten Zugriff gewährten

Von Exploit zu Webshell: LEMURLOOT-Analyse

Nachdem die SQL-Injection-Schwachstelle ausgenutzt worden war, nutzte die Cl0p-Ransomware-Gruppe diese, um eine benutzerdefinierte Webschale namens LEMURLOOT einzusetzen.

Geschrieben in ASP.NET (als .aspx-Datei) wurde LEMURLOOT typischerweise unter dem Namen installiert human2.aspx um sich mit den legitimen von MOVEit Transfer einzufügen Mensch.aspx Komponente.

Dies gab den Angreifern einen Hintereingang direkt in die MOVEit Transfer Webanwendung.

Die Funktionalität von LEMURLOOT ging weit über eine einfache Befehlszeile hinaus. Sie konnte:

- Benutzerkonten erstellen oder löschen, oftmals mit Administratorrechten, getarnt als “Health Check Service”

- Daten exfiltrieren aus der SQL-Datenbank von MOVEit Transfer und aus Microsoft Azure-Konfigurationen

- Tarnen Sie sich als legitime Datei, seine Antworten zur Erkennungsreduzierung mit gzip zu komprimieren

Der Zugriff auf die Web-Shell erforderte eine gültige HTTP-Anfrage mit einem benutzerdefinierten Header, X-siLock-Kommentar, festgelegt auf ein zufällig generiertes Passwort, das bei der ersten Installation der Shell eingerichtet wurde.

Sobald Angreifer authentifiziert sind, könnten sie über zusätzliche Header, wie zum Beispiel, Befehle verketten X-siLock-Schritt1, X-siLock-Schritt2und X-siLock-Schritt3.

Dies ermöglichte Persistenz, auch wenn Teile des Servers neu aufgebaut wurden, solange die MOVEit-Datenbank nicht vollständig bereinigt wurde, blieben bösartige Konten aktiv.

Befehlsausführung und Persistenz

Sobald Angreifer über die LEMURLOOT-Webshell authentifiziert waren, konnten sie Befehle über benutzerdefinierte HTTP-Header ausführen.

Die häufigsten waren X-siLock-Schritt1, X-siLock-Schritt2und X-siLock-Schritt3, die als Stufen zur Ausführung von Payloads und zur Verwaltung von Antworten dienten. Diese Header ermöglichten es Cl0p-Betreibern, Befehle zu verketten und die Datenexfiltration zu automatisieren.

Eines der schädlichsten Merkmale war die Möglichkeit, privilegierte Konten in der MOVEit Transfer-Datenbank zu erstellen. Diese Konten verwendeten zufällig generierte Benutzernamen, erschienen aber im System unter dem harmlosen Label “Health Check Service.”

Angreifer könnten diese Einträge später nach Belieben löschen oder neu erstellen und so wiederholten Zugriff sicherstellen, selbst wenn die Shell selbst entdeckt und entfernt wurde.

Diese Beharrlichkeit setzte sich fort.

Wenn eine Organisation ihren MOVEit Transfer Webserver neu aufbaute, die SQL-Datenbank aber unverändert ließ, blieben die bösartigen Konten aktiv. Das bedeutete, dass sich Cl0p lange nach der ersten Kompromittierung wieder einloggen konnte, wodurch Abhilfemaßnahmen umgangen und die Exposition verlängert wurde.

Die Datendiebstahlphase

Mit der Web-Shell an Ort und Stelle nutzte Cl0p die Gelegenheit schnell, um aus dem Zugriff gestohlene Daten zu machen.

LEMURLOOT wurde verwendet, um die SQL-Datenbanken von MOVEit Transfer zu enumerieren, Microsoft Azure-Systemeinstellungen zu extrahieren und sensible Dateien direkt aus der Managed File Transfer-Umgebung abzurufen. Die Antworten wurden in gzip komprimiert und über HTTP-Anfragen zurückgesendet, wodurch die Aktivität schwerer zu erkennen war.

Innerhalb weniger Tage nach der ersten Ausnutzung am 27. Mai 2023 wurden weltweit Tausende von Organisationen kompromittiert. CISA schätzte, dass mehr als 3000 US-amerikanische und 8000 globale Unternehmen betroffen waren.

Zu den Opfern gehörten Finanzinstitute, Fluggesellschaften, Universitäten und Regierungsbehörden, was zeigt, wie eine einzige Zero-Day-Schwachstelle in einem weit verbreiteten Dateiübertragungssystem kaskadenartige Auswirkungen auf ganze Systeme haben könnte Lieferketten.

Dieser Schritt markierte eine Veränderung in Ransomware-Operationen. Denn anstatt Systeme zu verschlüsseln, konzentrierte sich Cl0p rein auf die Datenexfiltration, im Wissen, dass die Veröffentlichung auf Leak-Seiten genauso schädlich sein konnte wie Ausfallzeiten ... und oft schwerer zu beheben war.

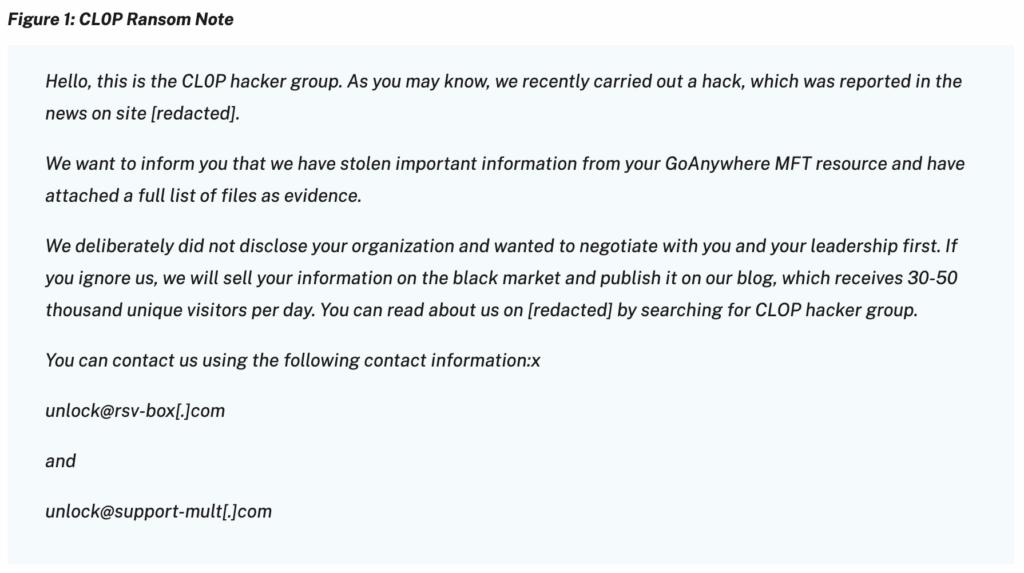

Attribution: Die Cl0p-Ransomware-Gruppe

Die MOVEit-Ausnutzung wurde von der Cl0p-Ransomware-Bande, bekannt als TA505.

TA505 ist seit mindestens 2019 aktiv und hat eine lange Geschichte von groß angelegten Phishing-, Finanzbetrugs- und Ransomware-Operationen. Was sie auszeichnet, ist ihr wiederholter Einsatz von Zero-Day-Schwachstellen in Managed File Transfer (MFT)-Plattformen.

Vor MOVEit exploit_ten sie Accellions File Transfer Appliance (2020–2021) und Fortras GoAnywhere MFT (2023), beide Lieferkettenangriffe die zu Datendiebstahl in Dutzenden von Branchen führte.

Die Taktiken von Cl0p haben sich ebenfalls weiterentwickelt. Frühere Kampagnen folgten dem typischen Verschlüsselungs- und Erpressungsmodell und kombinierten den Einsatz von Ransomware mit der Androhung, gestohlene Daten zu veröffentlichen.

Bis 2021 verließ sich die Gruppe zunehmend allein auf Datendiebstahl und verzichtete gänzlich auf Verschlüsselung. Die MOVEit-Kampagne zeigte diesen Wandel in vollem Umfang. Kompromittierte Organisationen wurden direkt mit Lösegeldforderungen kontaktiert, und wenn sie sich weigerten, wurden gestohlene Dateien auf der Leck-Website der Gruppe aufgelistet.

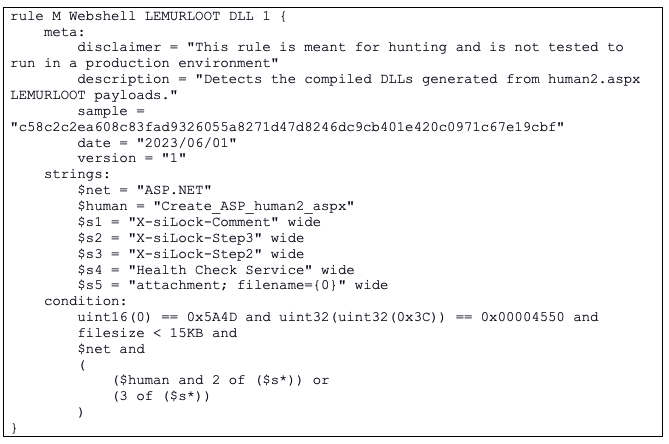

Indikatoren und Detektionen

Die MOVEit-Kampagne hinterließ eine klare Reihe von Indikatoren für Kompromisse (IOCs).

CISA und das FBI veröffentlichten in ihrem Beratungsbericht vom Juni 2023 technische Details, darunter Dateihashes, IP-Adressen und Erkennungssignaturen, die Cybersicherheitsexperten zur Suche nach Einbruchsspuren verwenden können.

Einige der relevantesten IOCs waren:

- LEMURLOOT Web-Shell-Dateien (oft benannt

human2.aspx) - SHA256-Dateihashes, die mit bösartigen ASPX- und DLL-Payloads verknüpft sind

- IP-Adressen, die mit Command-and-Control-Servern in Verbindung gebracht werden, die Ende Mai und im Juni 2023 eingesetzt wurden

Beispiel (Auszug aus der IOC-Liste von CISA):

Dateihash (SHA256): 0b3220b11698b1436d1d866ac07cc90018e59884e91a8cb71ef8924309f1e0e9

Dateiname: human2.aspx

Um die Erkennung zu erleichtern, veröffentlichten die Forscher auch YARA-Regeln, die speziell dazu entwickelt wurden, LEMURLOOT zu erkennen.

Diese Regeln suchen nach charakteristischen Zeichenketten, wie zum Beispiel X-siLock-Kommentar HTTP-Header, die Erstellung des “Health Check Service”-Kontos und ASP.NET referenzen, die in den bösartigen Payloads eingebettet sind.

Einige der MITRE ATT&CK Zu den in dieser Kampagne beobachteten Techniken gehören:

- Erstzugang – Ausnutzen einer öffentlich zugänglichen Anwendung (T1190): SQL-Injection gegen die MOVEit Transfer Webanwendung.

- Persistenz – Server-Software-Komponente: Web-Shell (T1505.003) Installation von LEMURLOOT für den fortlaufenden Zugriff.

- Exfiltration – Exfiltration über C2-Kanal (T1041) Komprimierte Daten, die über HTTP-Anfragen an die Infrastruktur des Angreifers exfiltriert wurden.

Die Abbildung dieser Verhaltensweisen auf ATT&CK hilft Verteidigern nicht nur dabei, MOVEit-spezifische Aktivitäten zu erkennen, sondern auch ähnliche Ausbeutungsketten in anderen MFT- oder Lieferkettenplattformen.

Schritte zur Schadensminderung

Der Clop-Ransomware-Vorfall mit MOVEit zeigte, wie schnell eine Zero-Day-Schwachstelle in eine Massen-Exploitation-Kampagne verwandelt werden kann.

Wichtige Abwehrmaßnahmen umfassen:

- Patch und scanne kontinuierlich: Anbieter-Updates so bald wie möglich nach ihrer Veröffentlichung einspielen und automatisierte Schwachstellenscans gegen internetexponierte Systeme durchführen.

- Geprüfte Konten Überprüfen Sie die MOVEit Transfer-Datenbank auf ungewöhnliche Administratorkonten, wie z. B. solche, die als “Gesundheitscheck-Dienst” Welche Cl0p für Persistenz verwendet wird.

- Netzwerke segmentieren und überwachen: Nutzen Sie Firewalls und Netzwerksegmentierung, um laterale Bewegungen einzuschränken. Überwachen Sie Protokolle auf ungewöhnliche Authentifizierungsversuche und verwenden Sie EDR-Lösungen, um verdächtige Prozesse zu erkennen.

- Sichtbarkeit verbessern Verfolgen Sie IOCs wie bösartige ASPX-Dateien, DLL-Payloads und verdächtige IP-Adressen, die von CISA und anderen Sicherheitsratschlägen veröffentlicht wurden.

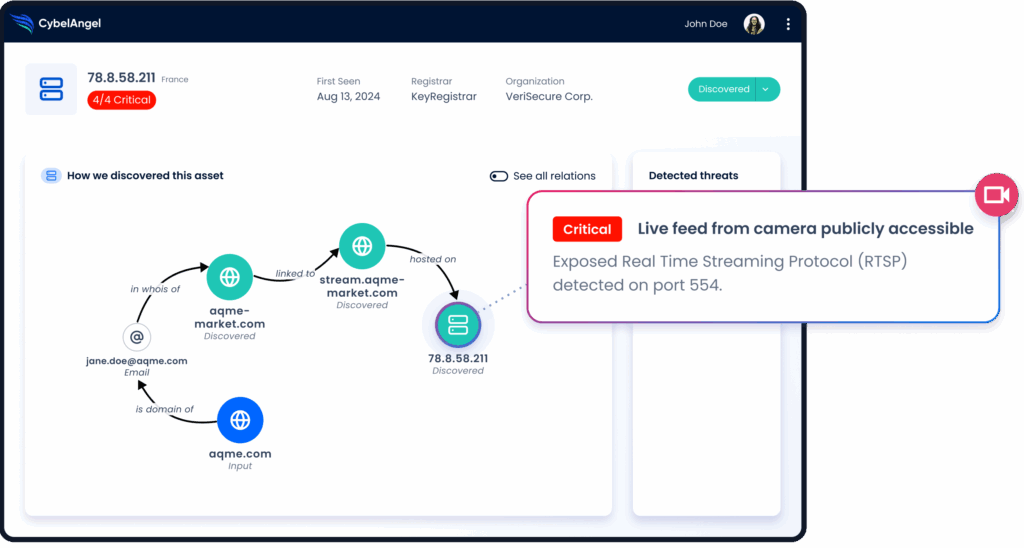

Verteidiger müssen Schwachstellen erkennen, bevor Angreifer sie ausnutzen.

CybelAngel hilft Organisationen dabei, genau das zu tun.

Es kann netzseitige Schwachstellen, unbefugte Datenlecks und ausgenutzte Assets frühzeitig erkennen. Das bedeutet, dass SOC-Teams beheben bevor die Situation eskaliert.

Abbildung 8: Externe Bedrohungsdaten in Aktion. (Quelle: CybelAngel)

FAQs

Was ist die MOVEit Transfer-Schwachstelle (CVE-2023-34362)?

Es handelte sich um eine kritische SQL-Injection-Schwachstelle in Progress MOVEit Transfer, die es Angreifern ermöglichte, auf die Datenbank der Plattform zuzugreifen und diese zu modifizieren, ohne sich authentifizieren zu müssen {CISA, 2023}.

Wie hat die Cl0p-Ransomware-Gruppe MOVEit ausgenutzt?

Sie nutzten die SQL-Injection, um eine bösartige ASPX-Webshell (LEMURLOOT) zu installieren, versteckte Admin-Konten zu erstellen und Daten in großem Umfang abzuziehen.

Ein Zero-Day SQL-Injection-Angriff ist eine Art von Cyberangriff, bei dem ein Angreifer eine Schwachstelle in einer Webanwendung ausnutzt, um auf eine Datenbank zuzugreifen oder diese zu manipulieren. Das Besondere an einem "Zero-Day"-Angriff ist, dass die Schwachstelle dem Entwickler der Anwendung oder dem Hersteller der Software unbekannt ist. Das bedeutet, dass es keine Patches oder Sicherheitsupdates gibt, um diese spezifische Schwachstelle zu beheben, wenn der Angriff stattfindet.

Ein Zero-Day bedeutet, dass das Schlupfloch dem Anbieter zum Zeitpunkt der Ausnutzung unbekannt war; SQL-Injection ermöglicht es Angreifern, Datenbankabfragen zu manipulieren, indem sie bösartigen Code in Eingaben einschleusen.

Was ist die LEMURLOOT Web-Shell?

Eine benutzerdefinierte Hintertür, die als MOVEit-Datei getarnt isthuman2.aspx) mit denen Angreifer Befehle ausführen, Azure-Konfigurationen stehlen und sensible Dateien abrufen können.

Was waren die Phasen des MOVEit-Angriffs?

Hier sind die Hauptphasen:

- Erste SQL-Injection-Exploit

- Webshell-Installation

- Erstellung privilegierter Konten

- Datenbank- und Dateiauflistung

- Techniken zur groß angelegten Datenexfiltration

Wie können sich Unternehmen schützen?

Wenden Sie Vendor-Patches schnell an, überwachen Sie ungewöhnliche Konten oder ASPX-Dateien und verwenden Sie Tools, die Schwachstellen und IOCs erkennen, bevor Angreifer zur Exfiltration übergehen. Lesen Sie außerdem die CISA-Schreiben für weitere Informationen.

Schlussfolgerung

Diese Sicherheitslücke zeigte, wie sich ein Fehler in der MOVEit-Transferumgebung durch ganze Lieferketten zog. Werkzeuge wie CybelAngel können diesen Kreislauf jedoch durchbrechen. Verteidiger benötigen Sichtbarkeit, und CybelAngel bietet diese, indem es Schwachstellen erkennt und behebt, bevor sie zu Sicherheitslücken werden. Buchen Sie eine Demo, um mehr zu erfahren.