شرح ثغرة CVE-2023-34362: نظرة على الثغرة الصفرية التي غذت سرقة البيانات العالمية

جدول المحتويات

في مايو 2023، انفجر استغلال ثغرة اليوم صفر في برنامج MOVEit Transfer الخاص بشركة Progress Software ليصبح أحد أكبر خروقات سلسلة التوريد على الإطلاق. قدرت الوكالة لاحقًا تأثر أكثر من 3000 منظمة أمريكية و 8000 منظمة حول العالم، من البنوك وشركات التأمين إلى شركات الطيران والوكالات الفيدرالية. ولكن بالنسبة للكثيرين، كانت العلامة الأولى للمشكلة هي رؤية بياناتهم مدرجة على موقع تسريبات Cl0p.

الخلفية: لماذا MOVEit مهم

منصات نقل الملفات المُدارة (MFT) تقع في قلب سلاسل التوريد. تُستخدم لأغراض عديدة ومختلفة، مثل:

- تحرك بيانات الرواتب بين مزودي خدمات الموارد البشرية والبنوك

- أرسل سجلات المرضى عبر شركاء الرعاية الصحية

- معالجة ملفات حساسة للعقود الحكومية

في العديد من المؤسسات، تحل أدوات MFT هذه محل البريد الإلكتروني أو بروتوكول نقل الملفات كقناة موثوقة للتحويلات عالية الحجم والمنظمة.

وهذه الثغرات في إدارة نقل الملفات تجعلها جذابة للغاية للمهاجمين.

1. ما هو MOVEit Transfer؟

MOVEit Transfer هو أحد حلول MFT الأكثر انتشارًا. يدعم قواعد بيانات Microsoft SQL Server و Azure SQL، ويمكن دمجه مع سير عمل الأتمتة التجارية، ويدعم تدفقات البيانات الحيوية للمؤسسات والمؤسسات العامة.

استغلال ثغرة MOVEit أعطى مجموعة برامج الفدية Cl0p الوصول المباشر ليس فقط إلى ملفات شركة واحدة، بل في كثير من الحالات إلى شركاء المصب أيضًا.

2. هل هناك MFTs أخرى تحت النيران؟

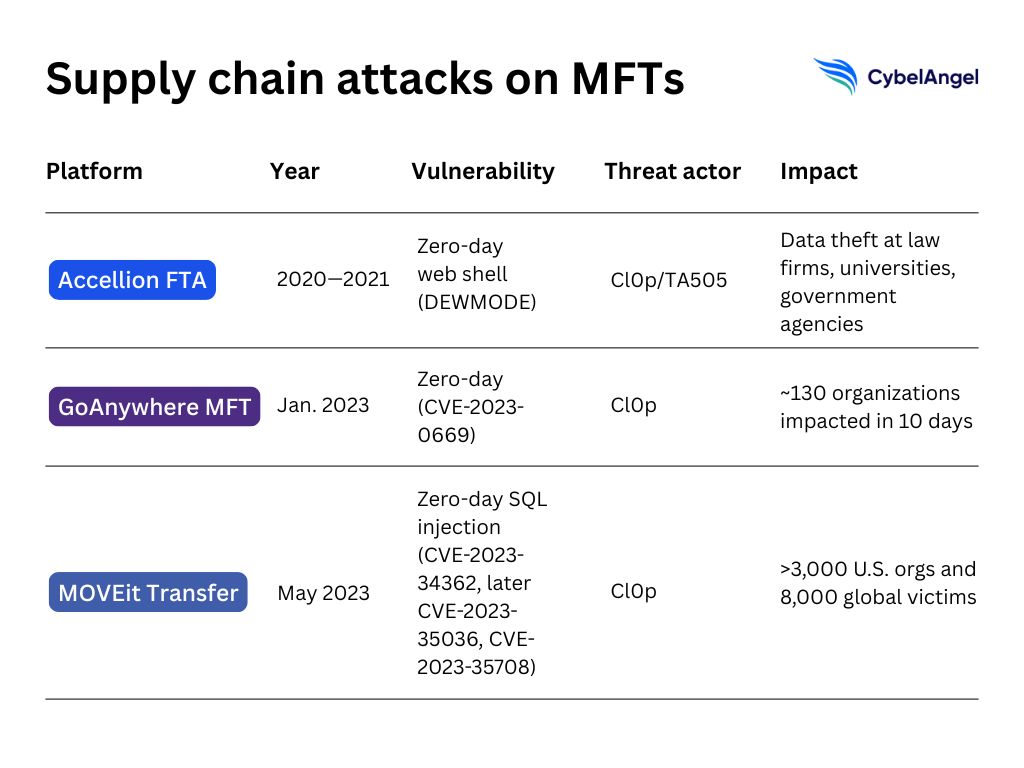

لم تكن هذه المرة الأولى التي يستغل فيها جهات التهديد برامج MFT.

- في عام 2020، تعرض جهاز نقل الملفات Accellion للاختراق من خلال برنامج ويب خبيث ثغرة يوم الصفر حمل اسم DEWMODE، مما أدى إلى سرقة بيانات عبر شركات المحاماة والجامعات والوكالات الحكومية.

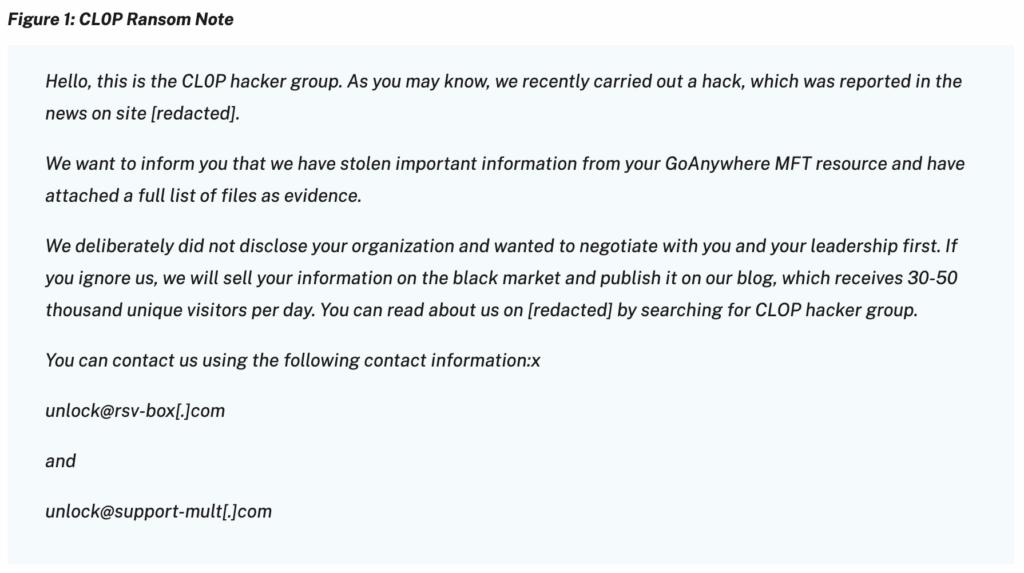

- في أوائل عام 2023، تعرض Fortra’s GoAnywhere MFT لثغرة أمنية أخرى من نوع "يوم الصفر"، CVE-2023-0669، حيث ادعى Cl0p استخلاص بيانات من أكثر من 130 منظمة في غضون عشرة أيام فقط.

اتبع MOVEit نفس النمط، حيث تم استغلال ثغرة أمنية حرجة قبل توفر التصحيحات، مع تسريب البيانات كهدف نهائي.

ثغرة اليوم صفر (CVE-2023-34362)

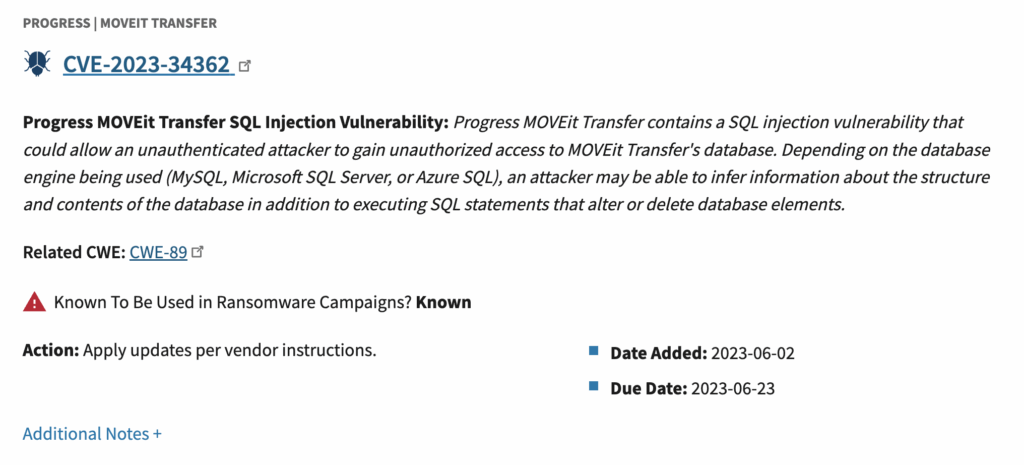

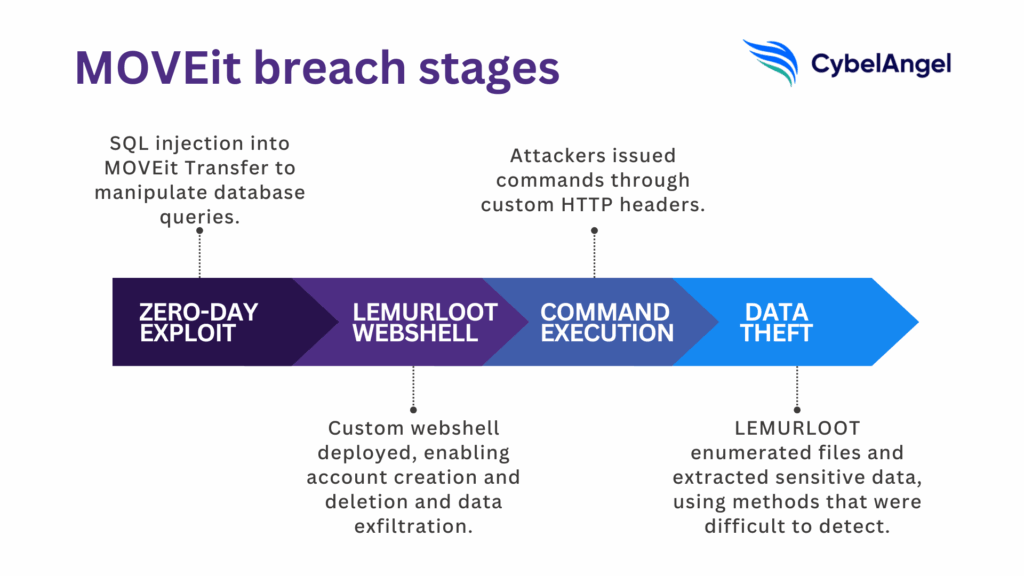

إذًا، كيف حدث اختراق MOVEit؟ كان في صميم خرق MOVEit ثغرة يوم الصفر لحقن SQL في Progress MOVEit Transfer، والتي تم تتبعها تحت الرمز CVE-2023-34362.

حقن SQL هو أسلوب يستخدمه المهاجمون للتلاعب باستعلامات قاعدة البيانات عن طريق إدخال مدخلات ضارة في حقل تطبيق الويب. في هذه الحالة، سمح المهاجمون غير المصادق لهم بالتفاعل مباشرة مع قاعدة بيانات MOVEit Transfer وتنفيذ أوامر تتجاوز الوظائف المقصودة للبرنامج.

تم استغلال الثغرة الأمنية لأول مرة في البرية في 27 مايو 2023، قبل أن تمتلك شركة Progress Software أي معرفة عامة عنها. تم إصدار التصحيحات في 31 مايو 2023، ولكن بحلول ذلك الوقت، كان الاستغلال النشط قد بدأ بالفعل. أثرت الثغرة على إصدارات متعددة من MOVEit Transfer، بما في ذلك 2020.0.x إلى 2023.0.0.

في يونيو 2023، أضافت CISA CVE-2023-34362 إلى كتالوج نقاط الضعف المستغلة المعروفة (KEV)، مما يضع علامة عليها كنقطة ضعف حرجة مع استغلال مستمر.

لكن للأسف، كان CVE-2023-34362 هو الأول فقط في سلسلة من الثغرات الحرجة:

- في يونيو 2023،, تم الكشف عن التقدم CVE-2023-35036, ، ثغرة SQL injection أخرى في MOVEit Transfer

- CVE-2023-35708 كان هناك عيب آخر متعلق بالحقن SQL في MOVEit Transfer سمح للمهاجمين غير المصرح لهم بإنشاء حمولات تمنح وصولاً غير مصرح به

من الاستغلال إلى قشرة الويب: تحليل LEMURLOOT

بمجرد استغلال ثغرة SQL injection، استخدمت عصابة Cl0p ransomware لتثبيت قشرة ويب مخصصة تُعرف باسم LEMURLOOT.

مكتوب ب ASP.NET (كـ ملف .aspx)، عادةً ما تم تثبيت LEMURLOOT تحت اسم human2.aspx للتماهي مع النظام الشرعي لـ MOVEit Transfer إنسان.أسبكس مكوّن.

أعطى هذا المهاجمين بابًا خلفيًا مباشرًا إلى تطبيق الويب MOVEit Transfer.

تجاوزت وظائف LEMURLOOT بكثير مجرد واجهة أوامر بسيطة. كانت تستطيع:

- إنشاء أو حذف حسابات المستخدمين, ، غالبًا بصلاحيات إدارية، متنكراً في هيئة “خدمة فحص الصحة”

- استخراج البيانات من قاعدة بيانات MOVEit Transfer SQL ومن تكوينات Microsoft Azure

- تنكر كملف شرعي, ، ضغط استجاباته باستخدام gzip لتقليل الاكتشاف

للوصول إلى الويب شل، كان مطلوبًا طلب HTTP صالح مع ترويسة مخصصة،, X-siLock-تعليق, ، تم ضبطه على كلمة مرور تم إنشاؤها عشوائيًا تم إنشاؤها عند تثبيت الواجهة لأول مرة.

بمجرد المصادقة، يمكن للمهاجمين ربط الأوامر باستخدام رؤوس إضافية مثل X-siLock-Step1, X-siLock-Step2, و X-siLock-Step3.

سمح هذا بالبقاء حتى لو أعيد بناء أجزاء من الخادم، طالما لم يتم تنظيف قاعدة بيانات MOVEit بالكامل، ظلت الحسابات الخبيثة نشطة.

تنفيذ الأوامر والاستمرارية

بمجرد المصادقة على واجهة الويب الخاصة بـ LEMURLOOT، يمكن للمهاجمين إصدار أوامر من خلال رؤوس HTTP مخصصة.

الأكثر شيوعاً كانت X-siLock-Step1, X-siLock-Step2, و X-siLock-Step3, ، التي عملت كمراحل لتنفيذ الحمولة وإدارة الاستجابات. سمحت هذه الرؤوس لمشغلي Cl0p بتسلسل الأوامر وأتمتة استخراج البيانات.

كانت إحدى أكثر الميزات ضررًا هي القدرة على إنشاء حسابات مميزة في قاعدة بيانات MOVEit Transfer. استخدمت هذه الحسابات أسماء مستخدمين تم إنشاؤها عشوائيًا ولكنها ظهرت في النظام تحت تسمية “خدمة فحص الصحة” غير المؤذية.”

يمكن للمهاجمين لاحقًا حذف أو إعادة إنشاء هذه الإدخالات حسب الرغبة، مما يضمن الوصول المتكرر حتى لو تم اكتشاف الصدفة نفسها وإزالتها.

استمر هذا الإصرار إلى أبعد من ذلك.

إذا قامت منظمة بإعادة بناء خادم الويب الخاص بهاMOVEit Transfer ولكنها تركت قاعدة بيانات SQL دون مساس، ظلت الحسابات الخبيثة نشطة. هذا يعني أن Cl0p كان يمكنه تسجيل الدخول مرة أخرى بعد فترة طويلة من الاختراق الأولي، متجاوزًا خطوات المعالجة ومدد التعرض.

مرحلة سرقة البيانات

بعد وضع الويب شل، سارع Cl0p لتحويل الوصول إلى بيانات مسروقة.

تم استخدام LEMURLOOT لسرد قواعد بيانات MOVEit Transfer SQL، واستخلاص إعدادات نظام Microsoft Azure، وسحب الملفات الحساسة مباشرة من بيئة نقل الملفات المُدارة. تم ضغط الاستجابات بتنسيق gzip وإرسالها مرة أخرى عبر طلبات HTTP، مما جعل النشاط أكثر صعوبة في اكتشافه.

في غضون أيام قليلة فقط من أول استغلال في 27 مايو 2023، تعرضت آلاف المنظمات للاختراق في جميع أنحاء العالم. قدرت وكالة الأمن السيبراني وأمن البنية التحتية (CISA) أن أكثر من 3000 كيان أمريكي و 8000 كيان عالمي قد تأثروا.

وشمل الضحايا المؤسسات المالية،, شركات الطيران, ، والجامعات، والوكالات الحكومية، مما يوضح كيف يمكن لثغرة أمنية واحدة ليوم الصفر في نظام نقل ملفات منتشر على نطاق واسع أن تتوالى عبر شبكات بأكملها سلاسل التوريد.

اتسمت هذه المرحلة بتحول في عمليات برامج الفدية. لأنه بدلاً من تشفير الأنظمة، ركز Cl0p بشكل بحت على استخلاص البيانات، مدركًا أن الكشف عنها في مواقع التسريب يمكن أن يكون بنفس الضرر الذي يسببه التعطل… وغالبًا ما يكون من الصعب التعافي منه.

الإسناد: مجموعة برامج الفدية Cl0p

تم تنفيذ استغلال MOVEit بواسطة عصابة برامج الفدية Cl0p, ، المعروف أيضاً باسم TA505.

منذ عام 2019 على الأقل، أصبح TA505 لديه سجل حافل بعمليات التصيد الاحتيالي واسعة النطاق والاحتيال المالي وعمليات برامج الفدية. ما يميزهم هو استخدامهم المتكرر لثغرات أمنية يوم الصفر في منصات نقل الملفات المدارة (MFT).

قبل MOVEit، استغلوا جهاز نقل الملفات Accellion (2020-2021) و Fortra's GoAnywhere MFT (2023)، وكلاهما هجمات سلسلة التوريد مما سمح بسرقة البيانات عبر عشرات الصناعات.

تطورت تكتيكات Cl0p أيضًا. اتبعت الحملات المبكرة النموذج التقليدي للتشفير والابتزاز، حيث جمعت بين نشر برامج الفدية والتهديد بتسريب البيانات المسروقة.

بحلول عام 2021، اعتمدت المجموعة بشكل متزايد على سرقة البيانات وحدها، متجاوزة التشفير تمامًا. أظهرت حملة MOVEit هذا التحول بشكل كامل. تم الاتصال بالمؤسسات المخترقة مباشرة بملاحظات فدية، وإذا رفضت، تم إدراج الملفات المسروقة على موقع تسريب خاص بالمجموعة.

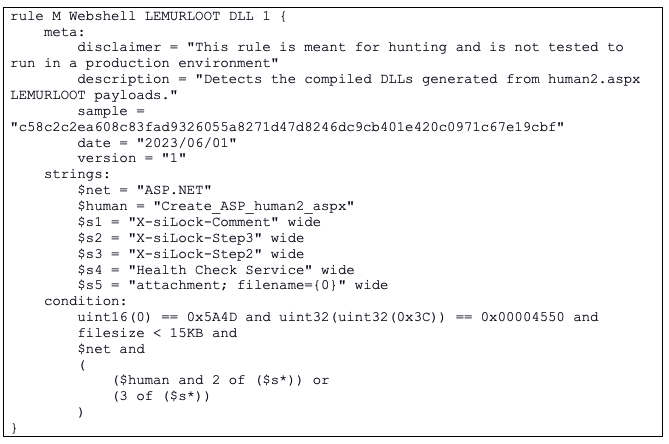

مؤشرات واكتشافات

تركت حملة MOVEit مجموعة واضحة من مؤشرات الاختراق.

أصدرت CISA و FBI تفاصيل فنية في نشرتهما التحذيرية في يونيو 2023، بما في ذلك تجزئات الملفات وعناوين IP وتوقيعات الكشف التي يمكن لمدافعي الأمن السيبراني استخدامها للبحث عن أدلة الاختراق.

من أبرز المؤشرات التي تم تحليلها:

- ملفات LEMURLOOT web shell (غالباً ما تسمى

human2.aspx) - مُلخّصات ملفات SHA256 مرتبطة بـ ASPX الضارة وحمولات DLL

- عناوين IP المرتبطة بخوادم القيادة والتحكم المستخدمة في أواخر مايو ويونيو 2023

مثال (مقتطف من قائمة المؤشرات على الاختراق CISA):

تجزئة الملف (SHA256): 0b3220b11698b1436d1d866ac07cc90018e59884e91a8cb71ef8924309f1e0e9

اسم الملف: human2.aspx

للمساعدة في الكشف، نشر الباحثون أيضًا قواعد YARA المصممة خصيصًا لاكتشاف LEMURLOOT.

تبحث هذه القواعد عن سلاسل مميزة، مثل X-siLock-تعليق رأس HTTP، إنشاء حساب “خدمة التحقق من الصحة”، و ASP.NET المراجع المضمنة في الحمولة الخبيثة.

بعض من ماتري ATT&CK تشمل التقنيات التي لوحظت في هذه الحملة:

- الوصول الأولي - استغلال التطبيقات المواجهة للجمهور (T1190): حقن SQL ضد تطبيق الويب MOVEit Transfer.

- مثابرة – مكون برنامج الخادم: قشرة الويب (T1505.003): تركيب LEMURLOOT للوصول المستمر.

- الاستخراج - الاستخراج عبر قناة التحكم والتحكم (T1041) تم تسريب البيانات المضغوطة عبر طلبات HTTP إلى البنية التحتية للمهاجم.

يساعد ربط هذه السلوكيات بـ ATT&CK المدافعين ليس فقط على اكتشاف النشاط الخاص بـ MOVEit، بل وأيضًا على التعرف على سلاسل استغلال مماثلة في أنظمة MFT أو برامج أخرى. منصات سلاسل الإمداد.

خطوات التخفيف

أظهر حادث برامج الفدية MOVEit من نوع CLOP مدى سرعة تحويل ثغرة يوم الصفر إلى حملة استغلال واسعة النطاق.

تشمل الخطوات الدفاعية الرئيسية:

- رقعة وفحص بشكل مستمر طبّق تحديثات البائعين فور إصدارها، وشغّل فحوصات آلية للثغرات ضد الأنظمة المواجهة للإنترنت.

- تدقيق الحسابات تحقق من قاعدة بيانات MOVEit Transfer بحثًا عن حسابات مسؤول غير عادية، مثل تلك المسماة “خدمة الفحص الصحي” أي Cl0p تم استخدامه للاستمرارية.

- تقسيم ومراقبة الشبكات استخدم جدران الحماية وتقسيم الشبكة للحد من الحركة الجانبية. راقب السجلات بحثًا عن محاولات مصادقة غير طبيعية، واستخدم حلول EDR للكشف عن العمليات المشبوهة.

- تحسين الرؤية تتبع مؤشرات الاختراق مثل ملفات ASPX الضارة، وشحنات DLL، وعناوين IP المشبوهة التي تنشرها CISA ومشاورات الأمان الأخرى.

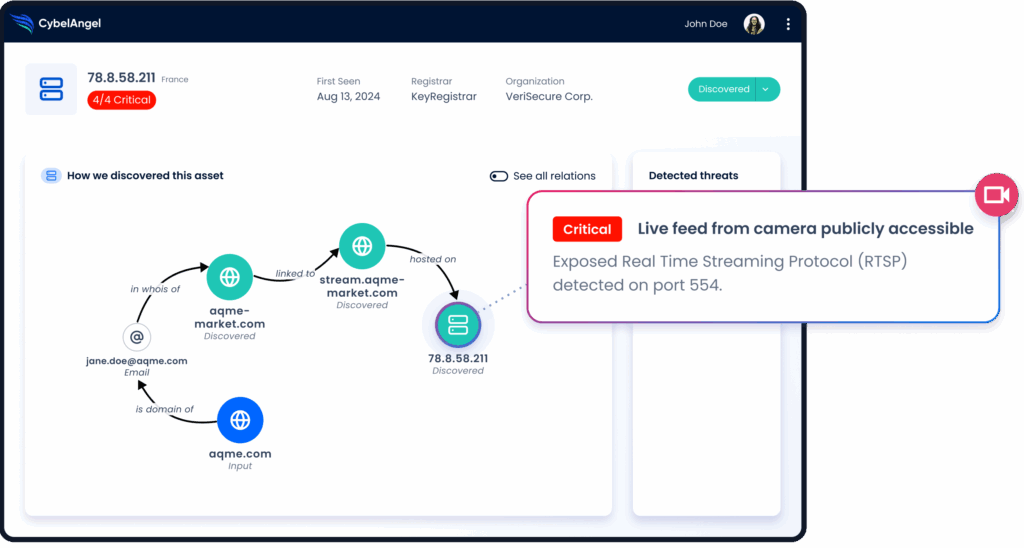

يحتاج المدافعون إلى اكتشاف الثغرات الأمنية قبل أن يستغلها المهاجمون.

تساعد CybelAngel المؤسسات على القيام بذلك بالضبط.

يمكنه اكتشاف الثغرات الأمنية المواجهة للإنترنت، وكشف البيانات غير المصرح به، والأصول المستغلة مبكرًا. هذا يعني أن فرق SOC يمكنها معالجة قبل أن يتصاعد الوضع.

الشكل 8: الذكاء الاستخباراتي الخارجي في العمل. (المصدر: سايبل أنجل)

أسئلة شائعة

ما هي ثغرة MOVEit Transfer (CVE-2023-34362)؟

كان عيبًا حرجًا في حقن SQL في Progress MOVEit Transfer سمح للمهاجمين بالوصول إلى قاعدة بيانات المنصة وتعديلها دون مصادقة {CISA, 2023}.

كيف استغلت مجموعة برامج الفدية Cl0p ثغرة MOVEit؟

لقد استخدموا حقن SQL لتثبيت قشرة ويب ASPX خبيثة (LEMURLOOT)، وإنشاء حسابات مسؤول مخفية، واستخراج البيانات على نطاق واسع.

ما هو هجوم حقن SQL ليوم الصفر؟

تعني الثغرة الأمنية "اليوم صفر" أن العيب كان غير معروف للبائع عند استغلاله؛ يسمح حقن SQL للمهاجمين بالتلاعب باستعلامات قاعدة البيانات عن طريق إدخال تعليمات برمجية ضارة في المدخلات.

ما هي شل LEMURLOOT على الويب؟

باب خلفي مخصص مقنع كملف MOVEit (human2.aspx) التي تسمح للمهاجمين بتشغيل أوامر وسرقة تكوينات Azure وسحب ملفات حساسة.

ما هي مراحل هجوم MOVEit؟

هنا المراحل الرئيسية:

- استغلال حقن SQL الأولي

- تثبيت واجهة ويب

- إنشاء حسابات متميزة

- قاعدة البيانات والتعداد الملفي

- تقنيات استنزاف البيانات على نطاق واسع

كيف يمكن للشركات حماية نفسها؟

قم بتطبيق تصحيحات الموردين بسرعة، راقب الحسابات غير العادية أو ملفات ASPX، واستخدم الأدوات التي تكتشف الثغرات ومؤشرات الاختراق قبل أن يتحرك المهاجمون إلى مرحلة سرقة البيانات. اقرأ أيضًا إرشادات CISA لمزيد من المعلومات.

خاتمة

هذا الاختراق أظهر كيف يمكن لخلل واحد في بيئة MOVEit transfer أن ينتشر عبر سلاسل توريد كاملة. لكن أدوات مثل CybelAngel يمكنها كسر هذه الحلقة. يحتاج المدافعون إلى الرؤية، وCybelAngel توفرها، عن طريق اكتشاف ومعالجة الثغرات قبل أن تتحول إلى اختراقات. احجز عرضًا توضيحيًا لمعرفة المزيد.