RuskiNetは次の巨大なロシアのハクティビストグループになるか?

目次

親ロシア派のサイバーエコシステムから台頭したRuskiNetは、次に台頭するハクティビストグループです。.

サイバー犯罪と国家安全保障および国民の信頼への挑戦を融合させたRuskiNetは、ハクティビズムを利用して敵対国に対するロシアの国益を推進しています。.

彼らの攻撃は、アクセスを得るためにフィッシングやマルウェア攻撃に焦点を当て、ソーシャルエンジニアリングに依存してシステムへの足がかりを得ます。.

RuskiNetの脅威インテリジェンスプロファイル、潜在的な侵害の特定方法、および緩和策を検討する上で考慮すべき点について掘り下げてみましょう。.

RuskiNetとは何ですか?

RuskiNetは、2025年2月にXへの投稿で初めて観測されたハクティビストグループです。この集団はロシアのサイバー作戦に関連していると考えられていますが、攻撃は東ヨーロッパから発信されています。.

現在、RuskiNetに関する公開情報は限られており、一部のアナリストはダークウェブフォーラムで報告されているデータ漏洩の信憑性に疑問を呈しています。.

RuskiNetはロシア政府によって公式に後援されているわけではないが、ハッカーたちはロシアの地政学的な利益をイデオロギー的に支持しており、例えばウクライナ、イスラエル、NATOを支持する国々を標的にしている。.

RuskiNetはAPTグループですか?

APT(Advanced Persistent Threat)グループは、通常、国家が支援するサイバー犯罪者であり、標的を侵害するために長期的な諜報活動を行います。.

RuskiNetは、ロシアのGRU部隊の延長というよりは、ハクティビスト集団に類似した活動を行っているため、脅威アナリストによってまだAPTグループとして確認されていません。.

そうは言っても、このグループはAPTのような組織と類似した目標を共有しています APT28(Fancy Bear) またはAPT29(Cozy Bear)。.

注目すべきサイバー攻撃(2025年)

RuskiNetは、サイバー攻撃を利用して、世界中の重要インフラを混乱させてきました。.

2025年初頭から、RuskiNetは米国、カナダ、トルコ、イスラエル、英国、インドに対し攻撃を開始しました。ハッカーは、エネルギー供給業者や海運組織を標的とし、DDoS攻撃を連携させて日常業務を停止させ、混乱を引き起こしました。.

2025年初頭の結成以来、彼らの注目すべき侵害は以下の通りです。.

標的型データ侵害

2025年8月4日、RuskiNetはイスラエルの諜報機関モサドに対する標的型データ侵害の犯行声明を発表しました。この流出には、顔写真付き身分証明書、氏名、メールアドレスなどの個人情報が含まれていました。.

モサドのデータ侵害についてRuskiNetの責任を主張するXの投稿。.

RuskiNetの地政学的な野心は、イスラエルの複数の重要インフラ企業へのハッキングにもつながりました。 エンライト・リニューアブル・エナジー, タディラン・ニュー・エナジー, エレクティス, 、そして インフィニティパック.

イスラエルのエネルギー会社を標的としたRuskiNetサイバー攻撃に関するX投稿.

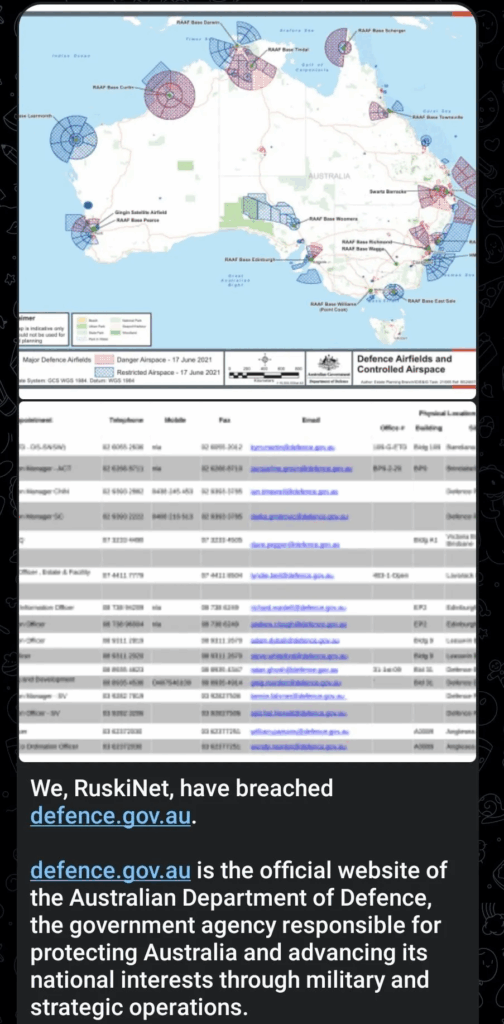

同様に、オーストラリアでも、ハクティビスト集団は「OpAustralia」作戦中にオーストラリア国防軍(ADF)のサイトを侵害したと主張しました。しかし、, サイバーセキュリティアナリストが見つけた 漏洩したすべてのデータが、飛行場報告書や議会報告書など、一般に公開されている情報源に由来していたこと。この場合、目的は混乱と騒乱を引き起こすことでした。.

現在の報道によると、公開されたデータがすべて正当とは限らないことが示唆されていますが、そのグループがロシアと関係があるという疑惑があるため、予防と適切なサイバー防御が鍵となります。.

2. DDoS攻撃

主張によると、RuskiNetハッカーが16の産業部門を標的にした DDoS攻撃を伴って. 攻撃者は、自らの実際のIPアドレスを隠蔽し、追跡を回避するために、VPN、プロキシ、またはTORのような手法をしばしば利用します。.

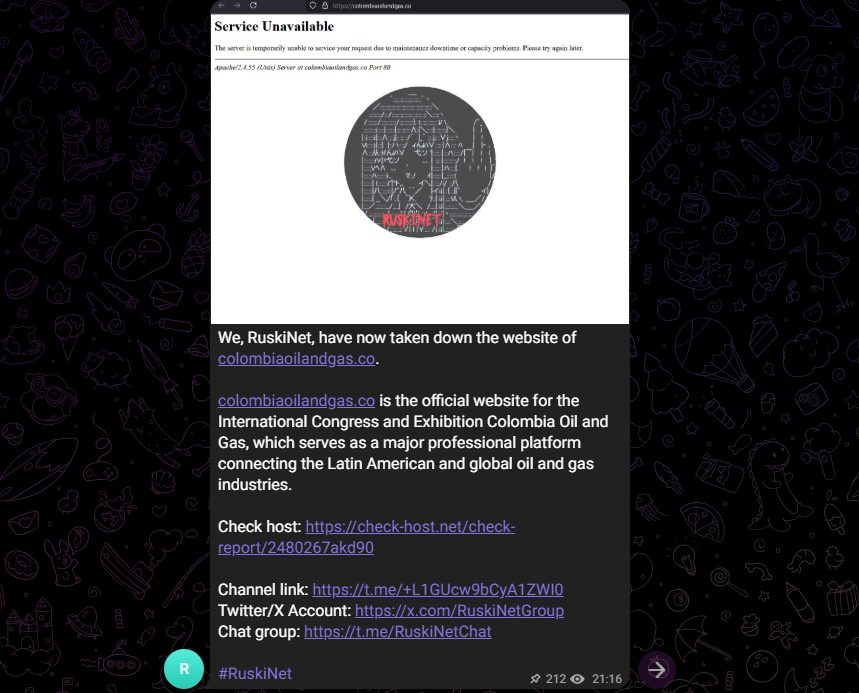

2025年3月、ハクティビスト集団がコロンビアのエネルギーセクターを攻撃し、コロンビア・オイル・アンド・ガス社を標的とした協調的なDDoS攻撃を実行しました。デジタルオペレーションは混乱しましたが、エネルギーサービスは中断されずに継続されました。.

サイバー攻撃は、情報を盗むというよりは、業務を麻痺させ、政治的なメッセージを送ることを目的としていた。特に、攻撃の直前にコロンビアが国連総会でウクライナへの支持を公に表明していたことから。.

RuskiNetは、ウェブサイトの改ざんや日々の業務を停止させるために、頻繁にDDoS攻撃を使用しています。.

3. ボットネット

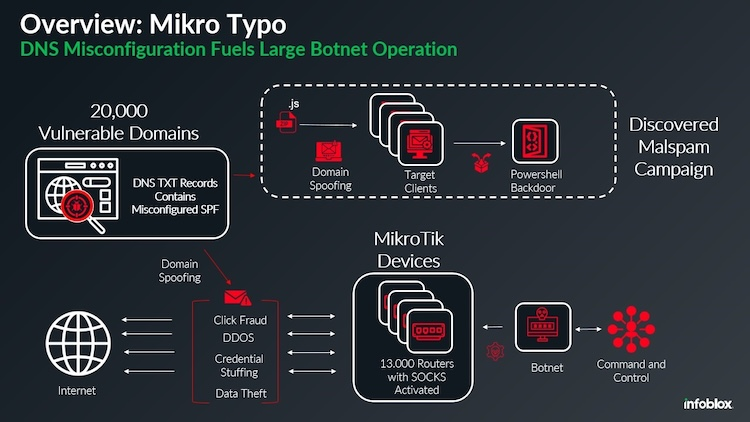

RuskiNet は、DDoS 攻撃やマルウェアの配布にボットネットを利用していると考えられています。今年の初めには、, 約13,000台の侵害されたMikroTikルーターが、ロシア政府支援のハッカーによって使用されていたとみられています。. ルーターは、通信元を検証せずにトラフィックを転送するプロキシとして機能し、攻撃者が検出を回避するのに役立ちます。.

RuskiNetボットネットは、トロイの木馬やランサムウェアのペイロードを含む偽装メールを数万件送信するために使用されたと信じられています。ボットネットはまた、DDoS攻撃をより迅速かつ効果的に調整することも可能にします。.

2025年5月に米国検察庁による起訴 DanaBotマルウェアネットワークに関連して16人の被告を訴追, 、世界中の30万台以上のコンピューターを感染させました。.

4. リサイクルデータ攻撃

2025年6月、“YK3”という別名を持つ攻撃者が、SAPイスラエルの従業員38,000人に関するデータを流出したと主張しました。この攻撃者の主張はRuskiNetによってX(旧Twitter)で転載され、ハッカーグループがこの侵害に関与していることが示唆されました。.

さらなる調査の結果、 alleged data breach は、実際には2023年10月の既知のデータ漏洩からの再利用情報であることが判明し、当初はイスラエルのデジタル決済プラットフォームに関連付けられていました。.

同盟

公には確認されていないものの、多くのアナリストは、RuskiNetが他のサイバー犯罪組織と連携して攻撃を実行していると推測しています。.

モロッコサイバーフォース

〜の陰で 2025年アフリカサイバーセキュリティフォーラム(モロッコ、ラバト), 政府は、アフリカ全域の防衛デジタルインフラ協力に向けた進展を遂げ、ロシア代表団も出席して、ロシア・アフリカ間のエネルギーインフラ共同保護に関するイニシアチブについて協議しました。.

2月のサミット開催後、モロッコではサイバー攻撃が急増しました。, 伝えられるところによると、75,000件以上の分散型サービス拒否(DDoS)攻撃, 、アフリカで2位となった。2025年6月のRuskiNetによる最も活発な攻撃が行われた時期、モロッコはさらに報告した 2070万件のサイバー攻撃の試み.

ロシアは、モロッコの急速に拡大するサイバー防衛戦略への参加に関心を示しており、サイバーセキュリティツールと協力を提供しています。そこから、モロッコはより広範な世界のエネルギー供給網への足がかりとなります。モロッコがロシアの支援を拒否した場合、この地域のロシアの利益を脅かす可能性があります。.

モロッコとアルジェリア間の緊張が高まる中、2025年初頭にアルジェリアのハッカーがモロッコの全国社会保障基金(CNSS)から機密データが漏洩したことを受けて、MoroccanCyberForcesが出現しました。報復として、MoroccanCyberForcesはアルジェリアの郵便・通信省(MGPTT)のデータを漏洩させました。.

ハッカー活動家の主な目的は、政府機関、インフラシステム、外交機関に焦点を当て、モロッコのデジタル主権を保護することです。.

RuskiNetとMoroccanCyberForcesは、アフリカにおけるロシアの影響力と、米国のようなより大きな世界的権力からのモロッコのデジタル独立という、両方の事柄に共通の関心を持っています。.

RuskiNetはDDoS攻撃で知られており、2025年には大量のDDoS攻撃が発生したことから協力関係が示唆されています。MoroccanCyberForcesも同様に、偽情報の拡散、政府ウェブサイトの改ざん、業務妨害に焦点を当てています。.

両ハクティビストグループ間の公的な連携は確認されておらず、両者の関与に関する情報は依然として変化し続けています。.

ロックビット

ロックビット, ,ランサムウェア・アズ・ア・サービス(RaaS)を専門とするサイバー犯罪グループは、ダブルエクストーション戦術とソーシャルエンジニアリングをサイバー攻撃に利用していました。2025年5月、同グループは法執行機関によって侵害され、解体されました。.

RuskiNetとLockBitの間に確かな関連性はないものの、インフラの重複や共通の戦術は別の物語を示唆しています。.

脅威インテリジェンスによると、両グループは

- 親ロシア派で、ロシアの利益をさらに推進することを目指す。.

- DDoS攻撃、ウェブサイトの改ざん、データ漏洩を利用して被害者を脅迫する。.

- 地政学的な目標のために重要インフラを攻撃する.

- ボットネットや暗号化されたC2インフラストラクチャのような類似したツールや戦術を使用します。.

RuskiNet を MITRE ATT&CK フレームワークにマッピングする

MITRE ATT&CKのフレームワークは、RuskiNetのTTP(戦術・技術・手順)をより深く理解するのに役立ち、脅威ハンティングの取り組みを支援します。.

RuskiNet の攻撃者は、ソーシャルエンジニアリングやフィッシングに依存してアクセスを得るための、さまざまな高度な技術、戦術、手順(TTP)を使用しています。.

| 戦術 | テクニック | 解説 |

|---|---|---|

| 偵察 | T1595 アクティブスキャン | 脆弱な公開インフラストラクチャ、特にエネルギーおよび政府システムのスキャン. |

| T1589 被害者識別情報の収集 | ソーシャルメディアや公開記録を調査し、主要な人物を特定します。. | |

| 資源開発 | T1583.001 インフラストラクチャの取得:ドメイン | フィッシングやマルウェア配信に偽装ドメインを使用しています。. |

| T1583.006 インフラストラクチャの取得:Webサービス | ダークウェブフォーラムとTelegramを活用して連携を取っている。. | |

| 初期アクセス | T1566.001 フィッシング:標的型攻撃メールの添付ファイル | 偽装されたメールでマルウェアが仕込まれた文書を送付する。. |

| T1190 公開されているアプリケーションの脆弱性を突く | DNSの設定ミスや脆弱なルーターを標的とします。. | |

| 実行 | T1059 コマンドおよびスクリプトインタプリタ | ペイロード実行にPowerShellとBashスクリプトを使用します。. |

| T1203 クライアント実行のための悪用 | ブラウザやドキュメントリーダーの脆弱性を悪用します。. | |

| 粘り強さ | T1547.001 ブートまたはログオン時の自動起動実行:レジストリの実行キー | 侵害されたシステム上でマルウェアの永続性を確保する。. |

| T1136 アカウント作成 | 改ざんされたシステム上に、偽のアカウントを作成します。. | |

| 権限昇格 | T1068 権限昇格のためのエクスプロイト | 既知のエクスプロイトを利用して管理者権限を取得します。. |

| 防御回避 | T1070.004 ホストでのインジケーター削除: ファイル削除 | 攻撃後のログとアーティファクトを削除します。. |

| T1562.001 防御力の低下:ツールの無効化または変更 | アンチウイルスおよび監視ツールを無効にします。. | |

| 情報漏洩 | T1041 C2チャネル経由のデータ漏洩 | 盗んだデータを暗号化されたC2チャネル経由で送信する。. |

| T1048.003 代替プロトコルによる情報漏洩:カスタムプロトコル | カスタムDNSトンネリングを使用してステルスにします。. | |

| 影響 | T1499 エンドポイントサービス拒否 | 政府およびエネルギー関連のサイトにDDoS攻撃を実行します。. |

| T1491.001 改ざん:社内ウェブサイト改ざん | ウェブサイトを改ざんして被害者を威嚇する。. |

緩和策

潜在的なRuskiNet侵害を阻止するには、ゼロトラストアーキテクチャを含む、適切なサイバーセキュリティ衛生が重要です。.

CISAによると, 、ロシア同盟国の敵対者からのサイバーインシデントに直面した場合の対応は次のとおりです。

- DDoS攻撃を停止するには, 、送信元アドレスを特定する SIEM または別のログサービス。攻撃が単一のIPアドレスプールから開始された場合、これらを個別にブロックできます。ファイアウォールを有効にし、IPトラフィックの量を制限し、インターネットサービスプロバイダーに通知することで、DDoS攻撃による干渉を防ぐことができます。.

- ウェブサイトの改ざん後に復元するために、バックアップをオフラインで保護してください。マルウェアが含まれていないことを確認するために、すべてのバックアップデータをウイルス対策プログラムでスキャンすることも有効です。.

- 一般的なCVE(共通脆弱性識別子)による脆弱性を悪用されないよう、ウェブサーバーのバックエンドソフトウェアを定期的に更新してください。.

- ウェブサイトのコンテンツ管理システム(CMS)がインターネットからアクセスできないようになっており、定期的に更新されていることを確認してください。攻撃者は、プラグインや拡張機能の脆弱性を悪用して侵入することがよくあります。.

サイバーエンジェルで高度持続型脅威(APT)を阻止

サイバースパイグループは成長と存続を続けている。RuskiNetは、その所在を掴むのが難しいものの、日々のビジネスを混乱させ、世界中の国々に損害を与える有効性を示している。.

サイバー脅威インテリジェンスプラットフォームで、ハクティビストグループによる混乱や損害が発生する前に阻止しましょう。CybelAngel は、エコシステム内の潜在的な侵害を早期に検出し、悪用、評判への損害、規制上の罰則を防ぎます。.