هل روسكيت نت هي مجموعة الهكرز الروسية القادمة؟

جدول المحتويات

روسكي نت، الناشط في الفضاء الإلكتروني الداعم لروسيا، هو المجموعة التالية من الهاكتفيست في صعود.

مزيج من الجريمة السيبرانية وتحدٍ للأمن القومي والثقة العامة، تستخدم روسكي نت (RuskiNet) القرصنة النشطة لدفع الأجندات الروسية ضد الدول المعادية.

تركز هجماتهم على هجمات التصيد الاحتيالي والبرامج الضارة للوصول، مع الاعتماد على الهندسة الاجتماعية لاختراق الأنظمة.

فلنتعمق في ملف استخبارات التهديدات الخاص بـ RuskiNet، وكيفية تحديد خرق محتمل، وما تحتاج إلى مراعاته في جهود التخفيف الخاصة بك.

ما هو روسكي نت؟

تم رصد مجموعة RuskiNet، وهي مجموعة هاكتيفينية، لأول مرة في فبراير 2025 عبر منشور على X. يُعتقد أن العصابة مرتبطة بعمليات إلكترونية روسية؛ ومع ذلك، تُشن هجماتها من أوروبا الشرقية.

في الوقت الحالي، المعلومات العامة حول RuskiNet محدودة، ويشكك بعض المحللين في مصداقية التسريبات التي تم الإبلاغ عنها في منتديات الويب المظلم.

بينما لا تحظى روسكي نت برعاية رسمية من قبل الدولة الروسية، يعمل القراصنة بدعم أيديولوجي للمصالح الجيوسياسية الروسية — مثل استهداف أوكرانيا وإسرائيل والدول الداعمة لحلف الناتو.

هل روسكينت مجموعة APT؟

عادةً ما تكون مجموعات التهديدات المستمرة المتقدمة (APT) مجرمي إلكترونيات مدعومين من دول يقومون بالتجسس طويل الأجل لاختراق الأهداف.

لم يتم تأكيد ‘روسكينت‘ بعد كمجموعة اختراق مرتبطة بدولة من قبل محللي التهديدات، حيث أن المجموعة تعمل بشكل أقرب إلى جماعات نشطاء الهاكرز منها إلى ذراع لميليشيات الاستخبارات الروسية (GRU).

مع أخذ ذلك في الاعتبار، تتوافق المجموعة مع أهداف مماثلة لتلك التي لدى مجموعات التهديد المستمر المتقدم (APTs) مثل APT28 (فانسي بير) أو APT29 (Cozy Bear).

هجمات إلكترونية بارزة (2025)

استخدمت روس نت الهجمات السيبرانية لتعطيل البنية التحتية الحيوية في جميع أنحاء العالم.

منذ بداية عام 2025، شنت RuskiNet هجمات ضد الولايات المتحدة وكندا وتركيا وإسرائيل والمملكة المتحدة والهند. استهدف القراصنة موردي الطاقة ومنظمات الشحن بهجمات حجب الخدمة الموزعة (DDoS) المنسقة لتعطيل العمليات اليومية وإحداث فوضى.

هنا بعض من أبرز اختراقاتهم منذ تأسيس المجموعة في بداية عام 2025.

1. اختراقات البيانات المستهدفة

في 4 أغسطس 2025، أعلنت جماعة "روسكي نت" مسؤوليتها عن اختراق بيانات مستهدف لفريق الاستخبارات الإسرائيلي الموساد. تضمنت التسريبات بيانات تعريفية، بما في ذلك بطاقات صور وأسماء وعناوين بريد إلكتروني.

منشور على X يزعم مسؤولية RuskiNet عن اختراق بيانات الموساد.

الطموحات الجيوسياسية لشركة روسكي نت دفعتها أيضًا لاختراق العديد من شركات البنية التحتية الحيوية الإسرائيلية، بما في ذلك إنلايت للطاقة المتجددة, تاديران للطاقة الجديدة, إيليكتيس, و حزمة اللانهاية.

منشور على X يفصّل الهجوم السيبراني "روسكي نت" على شركة طاقة إسرائيلية.

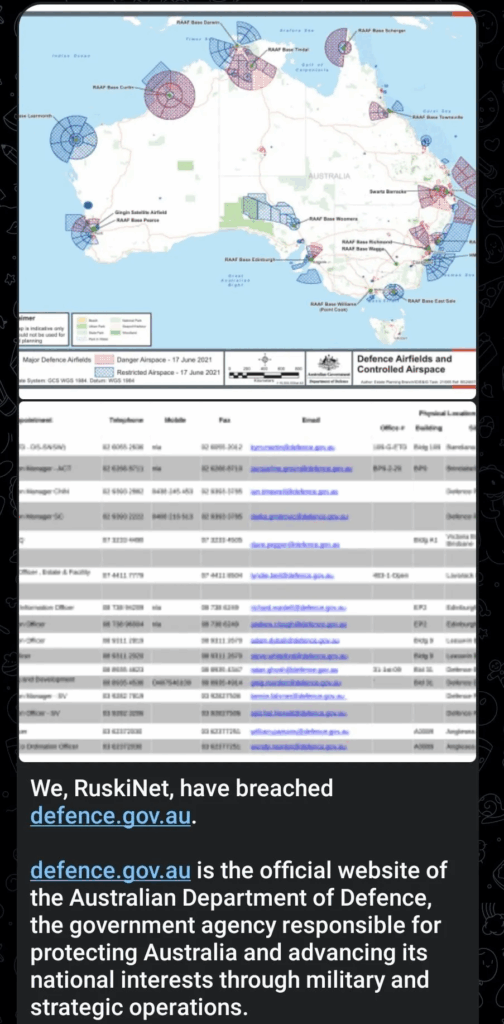

وبالمثل، في أستراليا، ادعت مجموعة قراصنة (هاكتفيست) أنها اخترقت موقع الجيش الأسترالي (ADF) خلال عملية “OpAustralia”. ولكن،, وجد محللو الأمن السيبراني أن جميع البيانات التي انكشفت في الاختراق مصدرها مصادر متاحة للعامة، كتقارير المطارات والتقارير البرلمانية. وفي هذه الحالة، كان الهدف هو إحداث اضطراب وفوضى.

تشير التقارير الحالية إلى أن البيانات التي تم إصدارها قد لا تكون كلها مشروعة، ولكن مع الارتباط المزعوم للمجموعة بروسيا، فإن الوقاية والدفاع السيبراني المناسب أمران أساسيان.

2. هجمات الحرمان من الخدمة الموزعة

وفقًا لادعاءات، استهدف قراصنة RuskiNet 16 قطاعًا صناعيًا مع هجمات الحرمان من الخدمة (DDoS). غالبًا ما يستخدم الجهات الفاعلة للتهديد تقنيات مثل شبكات VPN والبروكسيات أو شبكة TOR لإخفاء عناوين IP الحقيقية الخاصة بهم وتجنب تحديد هويتهم.

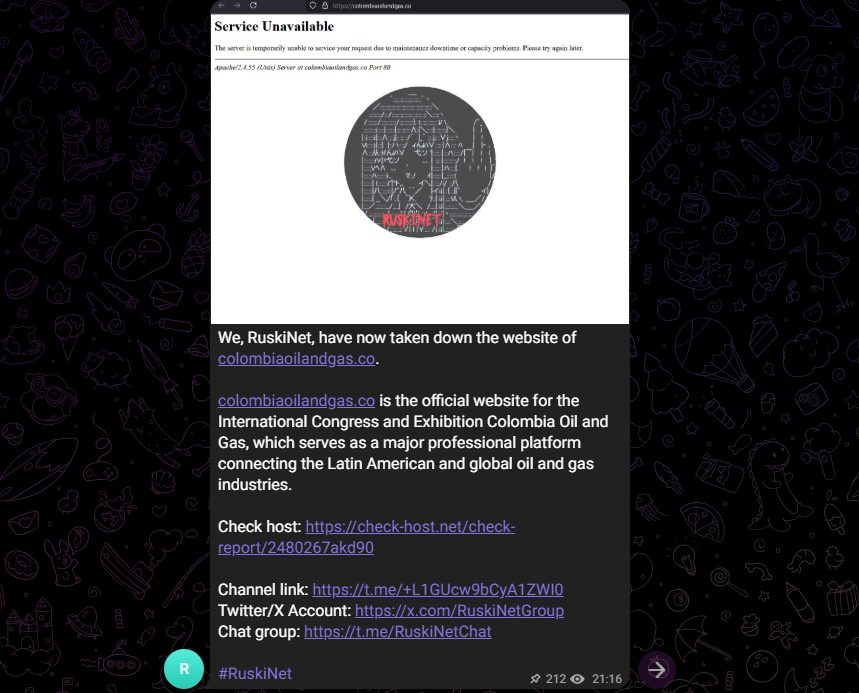

في مارس 2025، استهدفت مجموعة الهاكتفيستس قطاع الطاقة في كولومبيا، مستهدفة شركات نفط وغاز كولومبيا في هجوم حجب خدمة موزع منسق. تم تعطيل العمليات الرقمية، لكن خدمات الطاقة استمرت دون انقطاع.

هدد الهجوم السيبراني بشل العمليات وإرسال رسائل سياسية بدلاً من سرقة المعلومات. خاصة وأن كولومبيا أظهرت دعمها لأوكرانيا علنًا في الجمعية العامة للأمم المتحدة قبل الهجوم مباشرة.

تستخدم RuskiNet هجمات الحرمان من الخدمة الموزعة (DDoS) بشكل متكرر لتخريب المواقع الإلكترونية وتعطيل العمليات اليومية.

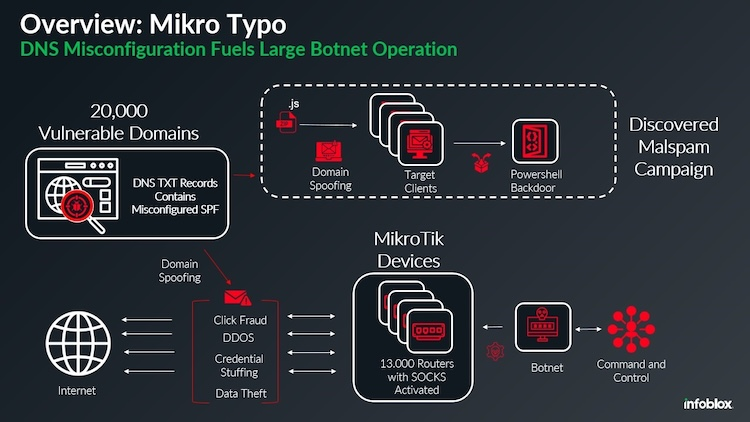

3. شبكات الروبوتات

يُعتقد أن روسكي نت تستخدم شبكات الروبوتات لارتكاب هجمات الحرمان من الخدمة (DDoS) وتوزيع البرامج الضارة. في وقت سابق من هذا العام،, يُعتقد أن حوالي 13,000 جهاز توجيه MikroTik مخترق قد تم استخدامها من قبل قراصنة روس مدعومين من الدولة. تعمل أجهزة التوجيه كوسطاء، حيث تقوم بإعادة توجيه حركة المرور دون التحقق من مصدرها، مما يساعد المهاجمين على إخفاء الكشف.

يُعتقد أن شبكات الروبوتات (botnets) المسماة RuskiNet قد استُخدمت لإرسال عشرات الآلاف من رسائل البريد الإلكتروني المزيفة التي تحتوي على برامج تروجان أو برامج الفدية. كما أن شبكات الروبوتات تجعل هجمات الحرمان من الخدمة الموزعة (DDoS) أسرع وأكثر فعالية في التنسيق.

إدانة من مكتب المدعي العام الأمريكي في مايو 2025 تم توجيه الاتهام إلى 16 مشتبهاً بهم على صلة بشبكة برامج DanaBot الضارة, ، مما أدى إلى إصابة أكثر من 300 ألف جهاز كمبيوتر ضحية على مستوى العالم.

4. هجمات البيانات المعاد تدويرها

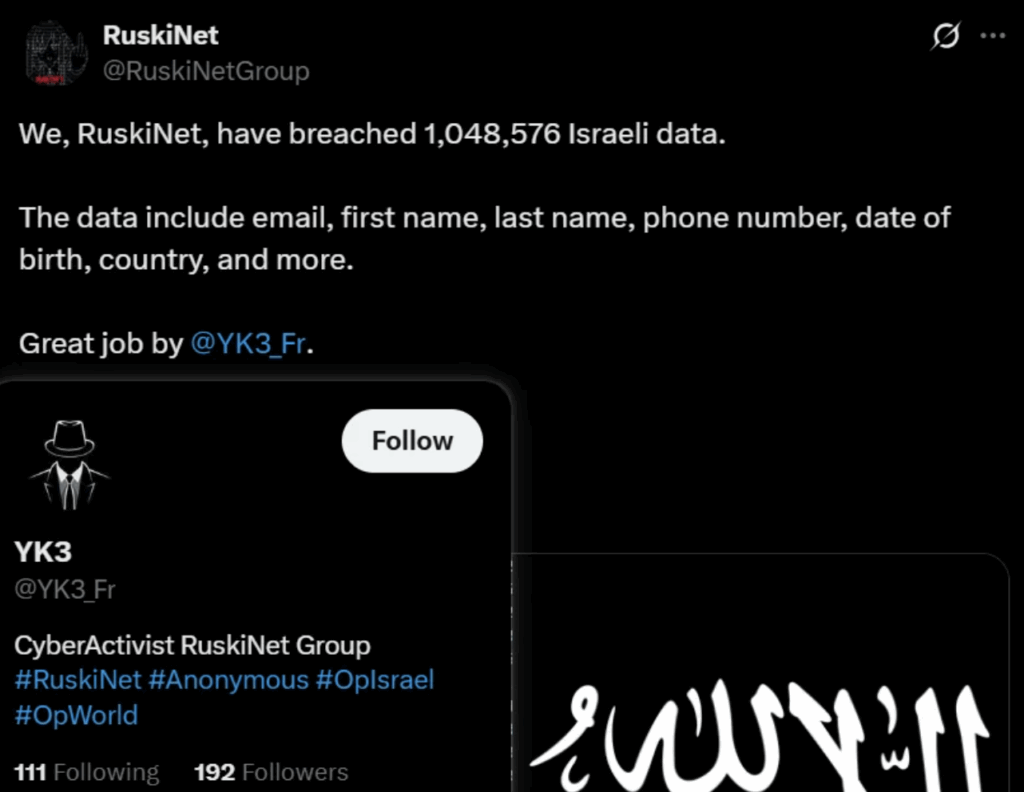

في يونيو 2025، ادعى جهة فاعلة تهديد تحت الاسم المستعار “YK3” أنه سرب بيانات تخص 38 ألف موظف في شركة SAP إسرائيل. تم إعادة نشر ادعاء الجهة الفاعلة للتهديد بواسطة RuskiNet على منصة X، مما ربط مجموعة القراصنة بالخرق.

بعد مزيد من التحقيق، تبين أن خرق البيانات المزعوم كان في الواقع معلومات معاد تدويرها من تسريب بيانات معروف سابقًا في أكتوبر 2023، والذي ارتبط في الأصل بمنصة دفع رقمية إسرائيلية.

تحالفات

على الرغم من عدم التأكيد العلني، فقد تكهن العديد من المحللين بأن روسكانيت تعمل بالتنسيق مع عصابات إجرامية إلكترونية أخرى لارتكاب هجمات.

القوات السيبرانية المغربية

في أعقاب المنتدى الأفريقي للأمن السيبراني 2025 في الرباط، المغرب, ، خطت الحكومة خطوات كبيرة نحو تعاون أفريقي شامل في البنية التحتية الرقمية للدفاع، مع حضور وفود روسية لمناقشة مبادرات مشتركة لحماية البنية التحتية للطاقة الروسية الأفريقية.

بعد القمة التي عقدت في فبراير، شهد المغرب زيادة في الهجمات السيبرانية،, الآلاف من هجمات الحرمان من الخدمة الموزعة (DDoS), ، محتلة بذلك المرتبة الثانية في إفريقيا. في وقت الهجمات الأشد لـ RuskiNet في يونيو 2025، سجل المغرب المزيد 20.7 مليون هجوم سيبراني.

أظهرت روسيا اهتمامها بالمشاركة في استراتيجية الدفاع السيبراني المتنامية بسرعة في المغرب، مقدمة أدوات وتعاونًا في مجال الأمن السيبراني. ومن هناك، يعمل المغرب كنقطة انطلاق لسلسلة توريد طاقة عالمية أوسع. قد يهدد المغرب، إذا رفض دعم روسيا، المصالح الروسية في المنطقة.

نشأت "القوات السيبرانية المغربية" في أعقاب تسريب بيانات حساسة من الصندوق الوطني للضمان الاجتماعي (CNSS) في المغرب في أوائل عام 2025 على يد قراصنة جزائريين، مع تصاعد التوترات بين البلدين. رداً على ذلك، قامت "القوات السيبرانية المغربية" بتسريب بيانات من وزارة البريد والاتصالات السلكية واللاسلكية الجزائرية (MGPTT).

الهدف الرئيسي للهاكتيفست هو حماية السيادة الرقمية المغربية، مع التركيز على الجهات الحكومية، وأنظمة البنية التحتية، والكيانات الدبلوماسية.

يشترك كل من روسكي نت (RuskiNet) وقوة الأمن السيبراني المغربي (MoroccanCyberForces) في اهتمام مشترك بكل من النفوذ الروسي في أفريقيا والاستقلال الرقمي للمغرب عن القوى العالمية الكبرى مثل الولايات المتحدة.

تشتهر RuskiNet بهجمات الحرمان من الخدمة (DDoS)، مما يشير إلى التعاون بسبب الحجم الكبير لهجمات الحرمان من الخدمة خلال عام 2025. تعمل MoroccanCyberForces بشكل مشابه على نشر المعلومات المضللة، وتشويه مواقع الحكومة، وتركز على تعطيل العمليات.

لم يتم ربط المجموعتين من القراصنة النشطين رسميًا علنًا، وتستمر المعلومات حول التورط بينهما في التطور.

لوك بيت

لوك بيت, ، وهي مجموعة من مجرمي الإنترنت المتخصصين في برامج الفدية كخدمة (RaaS)، استخدمت تكتيكات الابتزاز المزدوج والهندسة الاجتماعية في هجماتها السيبرانية. في مايو 2025، تم اختراق المجموعة وتفكيكها من قبل جهات إنفاذ القانون.

بينما لا يوجد ارتباط مؤكد بين RuskiNet و LockBit، فإن البنية التحتية المتداخلة والتكتيكات المشتركة تروي قصة مختلفة.

كشفت استخبارات التهديدات أن كلا المجموعتين:

- تتحالف مع روسيا وتهدف إلى تعزيز الأجندات الروسية.

- استخدام هجمات الحرمان من الخدمة الموزعة (DDoS)، وتشويش مواقع الويب، وتسريب البيانات لترهيب الضحايا.

- شن هجمات على البنية التحتية الحيوية لتحقيق أهداف جيوسياسية.

- استخدام أدوات وتكتيكات مماثلة، مثل الشبكات الروبوتية والبنية التحتية المشفرة للقيادة والتحكم.

تخطيط شبكة روسكي نت على إطار MITRE ATT&CK

إطار عمل MITRE ATT&CK يساعد على فهم أفضل للتكتيكات والتقنيات والإجراءات (TTPs) الخاصة بـ RuskiNet ويدعم جهود البحث عن التهديدات.

يستخدم الجهات الفاعلة في تهديد **RuskiNet** مجموعة متنوعة من التقنيات والتكتيكات والإجراءات المتطورة (TTPs) التي تعتمد على الهندسة الاجتماعية والتصيد الاحتيالي للحصول على الوصول.

| تكتيك | تقنية | شارح |

|---|---|---|

| استطلاع | T1595 مسح نشط | يجري مسحًا للبنية التحتية المكشوفة المعرضة للخطر، وخاصة أنظمة الطاقة والحكومة. |

| T1589 جمع معلومات هوية الضحية | تستهدف وسائل التواصل الاجتماعي والسجلات العامة لتحديد الأفراد الرئيسيين. | |

| تنمية الموارد | T1583.001 اكتساب البنية التحتية: المجالات | يستخدم نطاقات مزيفة للتصيد الاحتيالي وتوصيل البرامج الضارة. |

| T1583.006 اقتناء البنية التحتية: خدمات الويب | يستفيد من منتديات الويب المظلم و Telegram للتنسيق. | |

| الوصول الأولي | T1566.001 التصيد الاحتيالي: مرفق تصيد احتيالي موجه | یرسل مستندات تحتوي على برامج ضارة عبر رسائل بريد إلكتروني مخادعة. |

| T1190 استغلال التطبيقات المواجهة للجمهور | تستهدف أنظمة أسماء النطاقات (DNS) غير المهيأة بشكل صحيح وأجهزة التوجيه (routers) الضعيفة. | |

| تنفيذ | T1059 مفسر الأوامر والنصوص البرمجية | تستخدم سكربتات PowerShell و Bash لتنفيذ الحمولة. |

| T1203 استغلال لتنفيذ العميل | يستغل ثغرات المتصفح وقارئ المستندات. | |

| مثابرة | T1547.001 تشغيل اختصار بدء التشغيل أو تسجيل الدخول: مفاتيح تسجيل التشغيل | يضمن استمرارية البرامج الضارة على الأنظمة المخترقة. |

| T1136 إنشاء حساب | ينشئ حسابات مارقة على أنظمة تم اختراقها. | |

| تصعيد الامتيازات | T1068 استغلال للارتقاء بالصلاحيات | يستخدم ثغرات معروفة لاكتساب صلاحيات المسؤول. |

| تجنب الدفاع | T1070.004 إزالة المؤشر على المضيف: حذف الملف | حذف السجلات والقطع الأثرية بعد الهجوم. |

| T1562.001 إعاقة الدفاعات: تعطيل أو تعديل الأدوات | يُعطل أدوات مكافحة الفيروسات والمراقبة. | |

| التسلل | T1041 تسريب عبر قناة القيادة والتحكم | يرسل البيانات المسروقة عبر قنوات القيادة والتحكم المشفرة. |

| T1048.003 الاستخبارات الخارجية عبر بروتوكول بديل: بروتوكول مخصص | يستخدم شبكات DNS مخصصة للتسلل الخفي. | |

| تأثير | T1499 نقطة نهاية حجب الخدمة | شن هجمات حجب الخدمة الموزعة على مواقع حكومية وطاقة. |

| T1491.001 التخريب: تخريب الموقع الداخلي | يشوه المواقع الإلكترونية لترهيب الضحايا. |

نصائح للتخفيف

يتوقف إحباط اختراق محتمل لشبكة "روسكي نت" على ممارسات الأمن السيبراني الجيدة، بما في ذلك بنية الثقة الصفرية.

وفقًا لوكالة الأمن السيبراني وأمن البنية التحتية (CISA), إليك كيف يجب أن تتصرف عند مواجهة حوادث سيبرانية من خصم متحالف مع روسيا:

- لإيقاف هجوم DDoS, ، تحديد عنوان المصدر عبر نظم معلومات أمنية وإدارة أحداث أو خدمة تسجيل أخرى. إذا تم شن الهجوم من مجموعة واحدة من عناوين IP، فيمكن حظرها يدويًا. يمكن أن يحول تمكين جدران الحماية وتقييد كمية حركة مرور IP وإخطار مزود خدمة الإنترنت الخاص بك دون تعطيل هجمات الحرمان من الخدمة.

- قم بتأمين النسخ الاحتياطية الخاصة بك دون اتصال بالإنترنت لاستعادتها بعد تشويه المواقع. يمكن أن يكون فحص جميع بيانات النسخ الاحتياطي ببرنامج مكافحة الفيروسات مفيدًا لضمان خلو النسخ الاحتياطية من البرامج الضارة.

- قم بتحديث برامج الواجهة الخلفية لخادم الويب بانتظام لمنع استغلال ثغرات CVE الشائعة.

- تأكد من أن نظام إدارة المحتوى (CMS) الخاص بموقعك غير متاح للإنترنت ويتم تحديثه بانتظام. غالبًا ما يستخدم المهاجمون الثغرات الأمنية في الإضافات والملحقات لاكتساب موطئ قدم.

أوقف التهديدات المستمرة المتقدمة مع CybelAngel

تستمر مجموعات التجسس السيبراني في النمو والبقاء. أثبتت RuskiNet، على الرغم من غموضها، فعاليتها في تعطيل الأعمال اليومية وإلحاق الضرر بالدول في جميع أنحاء العالم.

اعمل على إحباط مجموعات القراصنة قبل أن يتسببوا في اضطراب وأضرار من خلال منصة استخبارات التهديدات السيبرانية الخاصة بنا. يمكن لـ CybelAngel اكتشاف الاختراقات المحتملة داخل منظومتك البيئية مبكرًا، مما يمنع الاستغلال والإضرار بالسمعة والعقوبات التنظيمية.