ダーク웹 가이드 2026: 주목해야 할 가장 큰 위협 그룹

目次

ダークウェブ入門

について ダークウェブ インターネットの一部で、オープンウェブ上に存在しないものです。しばしば、隠しサービスを通じて運用されます。オニオンサイトなど、ユーザーの位置情報と身元を隠すブラウザを通じなければアクセスできません。GoogleやDuckDuckGoのようなクローラーはアクセスできないため、脅威アクターは専用のダークウェブ検索エンジンやキュレーションされたディレクトリに頼っています。.

初心者向けのダークウェブ用語集はこちらです。

- ディープウェブ 検索エンジンではインデックス化できないインターネットの一部。これには、プライベートデータベース、ログインページ、医療記録、社内ビジネスツールなどが含まれます。.

- サーフェスウェブ 検索エンジンやウェブブラウザがクロールできる、公開ウェブサイトやインデックス化されたページなどのインターネットの公開部分。.

- Torネットワーク/The Onion Router/オニオンリンク ユーザーの場所を隠すために、リレーの層を通ってトラフィックをルーティングする暗号化されたネットワーク。ダークネットサイトにアクセスする主な方法です。.

- ダークウェブ検索エンジン(例:Ahmia、Haystak) Torネットワーク上のオニオンサイトを検索するために設計されたツール。Ahmiaは透明性と違法コンテンツのフィルタリングに焦点を当てており、Haystakは高度な検索オプションとより深いインデックスへの有料アクセスを提供します。.

ダークウェブは本質的に「悪い」ものであるという誤解があります。しかし、そこに存在するものがすべて違法というわけではありません。例えば、内部告発者は身元を保護するためにダークウェブ上でジャーナリストに連絡することがあります。しかし残念ながら、これは諸刃の剣であり、犯罪グループもダークウェブを利用してマーケットプレイスを運営したり、盗まれたデータを流出させたり、新たな詐欺キャンペーンを組織したりすることができ、それが今日のダークウェブの評判につながっています。.

ダークウェブが特に困難なのは、その絶え間ない動きです。サイトは出現し、消滅し、あるいは新しい名前で再出現します。ハッカーは、誰を信頼するか、そしてどのプラットフォームが法執行機関の圧力を生き残るかに応じて、フォーラム間を移動します。ビジネスを保護する責任のある人にとって、この変化し続ける空間は、攻撃の早期警告サインを隠す可能性があります。, 漏洩した認証情報, 、または脅威アクター間の新たな提携。.

国家支援のダークウェブプレイヤー

国家支援を受けたグループは、より広範な活動の延長としてダークウェブを利用しています。一部のグループは、匿名性を確保した上で、エクスプロイトを取引したり、脆弱性を監視したり、新しいマルウェアをテストしたりするためにダークウェブに頼っています。他はより静かに、隠されたフォーラムを利用して諜報活動を行います。これにより、国家の利害と犯罪ネットワークが曖昧になり、セキュリティチームが敵対的な活動の初期兆候を追跡することが困難になっています。.

ボルトタイフーン

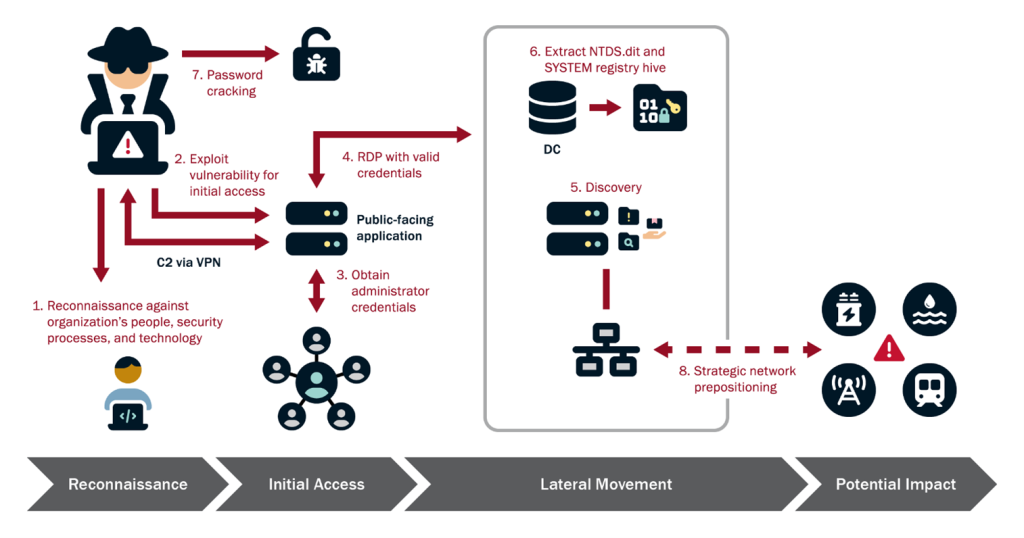

ボルトタイフーン 2021年から活動している中国国家関連のサイバースパイグループで、正当なシステムアクティビティに紛れ込む「Living off the Land」技術で知られています。彼らは、派手な破壊活動よりも長期的なアクセスを重視していますが、そのアクセスの意図は、米国の重要インフラを弱体化させ、太平洋地域での軍事準備態勢を低下させることにあります。.

通信、エネルギー、交通などの分野を標的としており、それらの違法行為は、次のような機関から警告を受けています。 CISA. アナリストは、彼らが標的として選んだ対象は、通常の諜報収集というよりは、潜在的な業務妨害への準備を示唆していると指摘しています。.

2. ルスネト

ルスキネット 2025年初頭に初めて確認された親ロシア派のハクティビスト集団で、東ヨーロッパから活動しているとみられており、ロシアの地政学的な利益を推進しています。彼らの活動は、データ漏洩と, フィッシング詐欺, 、そして重要インフラや政府機関を標的とする破壊的なキャンペーン。.

アナリストは彼らを高度持続的脅威(APT)グループとは確認していませんが、その目標はAPT28やAPT29といったグループに見られる意図と類似しています。RuskiNetは、米国、カナダ、イスラエル、英国、トルコ、インド全域でDDoS活動からダークウェブフォーラムでの疑わしいデータ漏洩まで、攻撃を主張しています。彼らの活動の多くは、長期的なアクセスをもたらすことよりも、混乱を引き起こし、国民の信頼を損なうことを目的としています。.

3. NoName057(16)

NoName057(16) ロシアに $\boxed{賛同}$ するハクティビスト集団で、NATO加盟国やウクライナ支援国に対して大規模なDDoS攻撃を行うことで知られています。2022年から活動しており、ボットネットやその他の特殊なツールを使用して金融機関、政府機関、交通機関を過負荷状態にし、長期的なアクセス権の取得ではなく、日常業務を混乱させることを目的としています。.

彼らの活動は、成功率が約40%と報告されており、政治的動機に基づいたハイボリュームなものです。近年のデータは、ウクライナ周辺の支援ネットワークを弱体化させようとするグループの焦点が、ポーランド、リトアニア、チェコ共和国、イタリア、スペインに置かれていることを示しています。.

2026年に国家支援を受けたグループは次に何をするのか?

セキュリティチームは、派手な戦術に頼るのではなく、通常のネットワークトラフィックに隠れ、安定したアクセスに依存する活動が増加すると予想すべきです。Volt Typhoonは、弱い認証情報と誤設定されたデバイスを通じて、引き続き重要インフラを調査する可能性が高い一方、RuskiNetやNoName05716などのロシアと連携するグループは、DDoS攻撃や選択的な情報漏洩を通じて混乱を煽るでしょう。これらの変化により、意図の読み取りが困難になり、リアルタイムなどのセキュリティ対策の価値が高まります。 ダークウェブモニタリング.

連携したダークウェブプレイヤー

かつては注目と被害者を奪い合う存在だった脅威グループが、現在ではダークウェブ上でのリーチを強化するために提携を結んでいる。このような提携には、共有インフラ、プールされた交渉チャネル、または誰が攻撃を推進しているかをマスクする協調的なリークが含まれることがあります。.

1. 散り散りになったLAPSUS$同盟

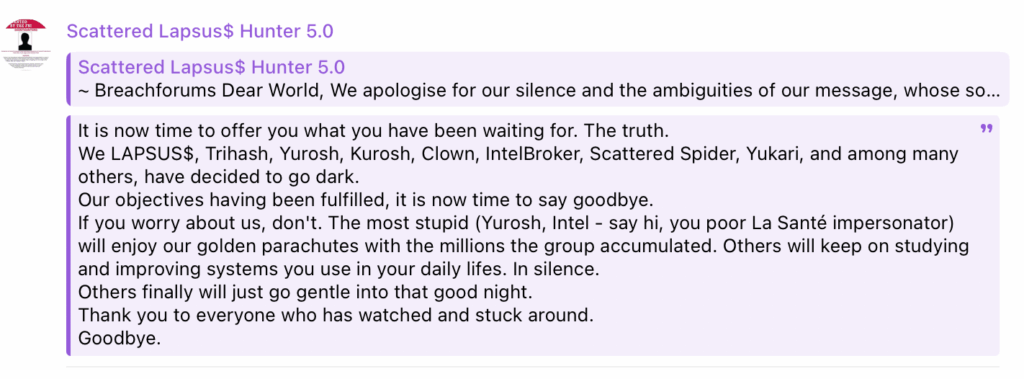

について 散らばったLAPSUS$ ハンター, その不正な活動から「カオスの三位一体」と呼ばれることもある彼らは、Scattered Spider、ShinyHunters、LAPSUS$から結成された同盟である。彼らの強みは ソーシャルエンジニアリング スキル、アクセス乱用、個人データ窃盗。.

2025年のセールスフォース侵入事件では、彼らは接続されたアプリケーションを通じてOAuthトークンの漏洩を利用し、複数の環境を移動して大量の顧客データと業務データを抽出した。内部に侵入した後は、通常の活動に紛れ込ませるため、Living off the Landのテクニックに頼った。このグループは、TORダークウェブリークサイトを主催し、被害者リストや盗まれた記録のサンプルを公開しており、ランサムウェアを主導する主要なアクターとしての役割を強化しています。.

2. LockBit/ Qilin/ DragonForce連合

類似のケースでは、, LockBit、Qilin、DragonForce 前例のないランサムウェア同盟が形成されており、より連携の取れたオペレーションへの移行を示唆しています。アナリストは、2025年を通じて共有インフラストラクチャとリークサイトの活動を観測しており、各グループが影響力を回復または拡大しようとする中で、それぞれの強みを結集していることを示しています。.

このアライアンスはこのグループにとって理にかなっています。LockBitはテイクダウン後に再建中で、Qilinは恐喝の範囲を拡大しており、DragonForceはアクティビズムから商用ランサムウェアへと移行しました。彼らの協力は帰属の特定を曖昧にし、ダークウェブフォーラムでより回復力のあるエコシステムを構築するため、セキュリティチームはどの攻撃者が攻撃を主導しているのか、あるいは何グループが関与しているのかを理解することが困難になります。.

2026年に協調したダークウェブプレイヤーの次なる展開は?

グループ間の同盟は、新しい資源やより安全な場所を探すにつれて、その形を変える可能性が高いです。これらのパートナーシップは、弱いグループを活動的に保ち、強いグループに新たな参入機会を与えることができ、帰属をより信頼しにくいものにします。良い 脅威インテリジェンス そして、ダークウェブモニタリングは2026年にさらに重要になります。セキュリティチームは、大規模な攻撃を中心に、これらの関係がどのように形成され、崩壊し、再編成されるかを追跡しようとするでしょう。.

ランサムウェアのダークウェブプレイヤー

ランサムウェアのサイバー犯罪者は、フォーラム、リークサイト、プライベートチャネルを行き来しながら、新しい被害者を探し、ダークウェブ経済の多くを形成し続けています。このセクションでは、2025年を定義したグループと、それらの活動が来年のダークウェブサイバー犯罪にどのように影響するかを見ていきます。.

散りばめられた蜘蛛

散蜘蛛 詳細なソーシャルエンジニアリングを通じて大企業を標的とする、適応性の高いサイバー犯罪グループです。UNC3944、Oktapus、またはMuddled Libraとも呼ばれ、内部IT担当者を装って認証情報を入手したり、MFAプロセスを乗っ取ったり、リモートアクセスツールをインストールしたりします。ネットワークに侵入すると、Living off the Land手法に依存し、AnyDeskやTeamViewerなどのツールを使用して静かに移動しながらデータを収集します。.

そのグループは最近、展開することで活動をエスカレートさせています。 ドラゴンフォース ランサムウェア 機密情報を流出させた後逮捕されたにもかかわらず、Scattered Spiderは2025年後半に再浮上し、より広範で未公表の侵害や、新たなIDでの再編成の可能性をほのめかすメッセージを残した。.

2. プレイ

PLAYランサムウェア, 「プレイクリプト」としても知られるこのグループは、2022年から活動しており、北米、南米、ヨーロッパ、オーストラリア全域で広範囲にわたる攻撃を実行しています。このグループは、月間170件以上の攻撃試行を記録するなど、高い活動量で知られており、アフィリエイトに頼るのではなく、閉鎖的な組織として運営されています。.

このグループは、システムを暗号化する前にデータを盗み、被害者にダークウェブ経由での連絡を指示するマルチ・エクストーションに焦点を当てています。被害者はしばしば、IPアドレスの暴露を避けるためにVPNを介してルーティングされ、Tor経由でこれらのリークサイトに到達します。Ryukの侵入は、FortinetとMicrosoft Exchangeの既知の脆弱性を悪用することから始まり、断続的な暗号化と、ラテラルムーブメント中に隠れるためのLOLBinの広範な使用が続きます。.

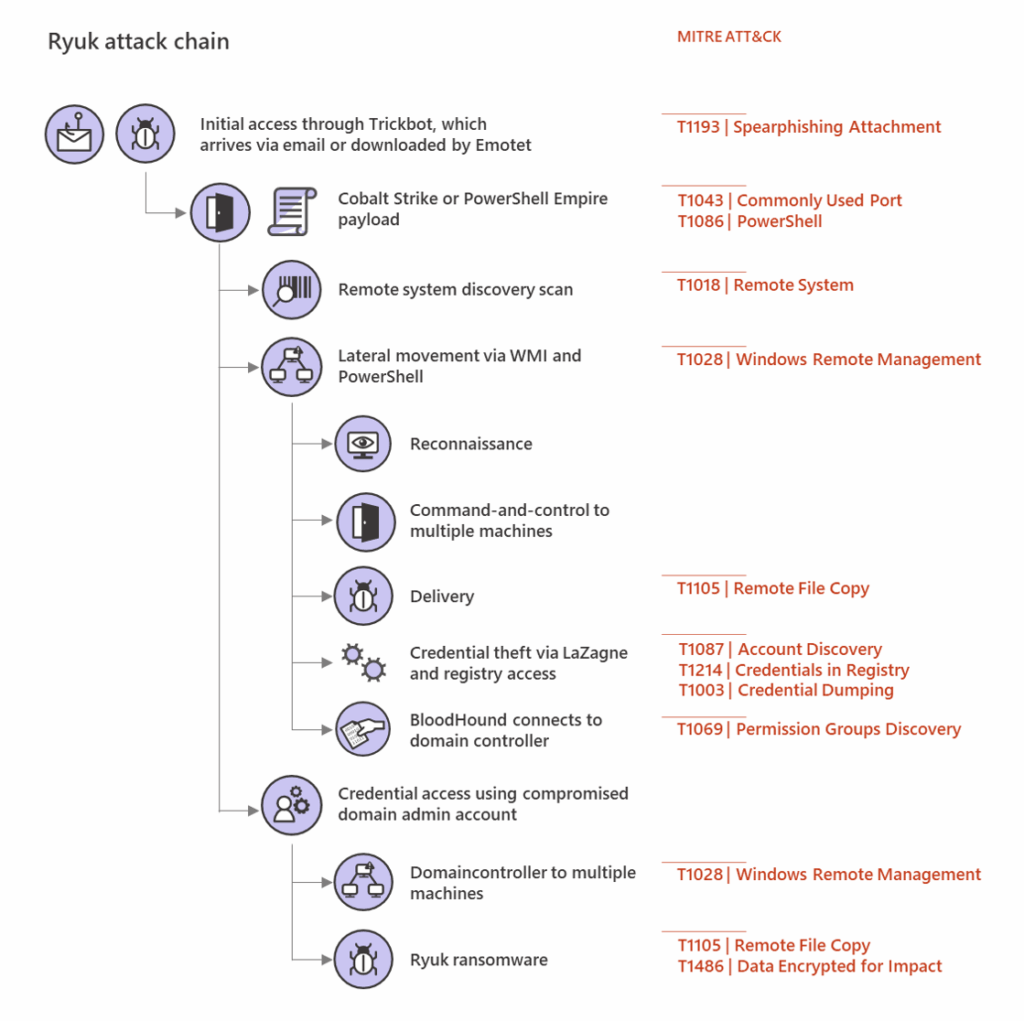

3.リューク

リューク は、精密な標的設定と深刻な業務への影響で知られる、長期間にわたるランサムウェア攻撃です。2018年に初めて確認され、大企業を標的とし、シャドウコピーの削除やネットワークドライブの迅速な暗号化など、復旧を困難にする技術を使用します。.

リュークはロシアのサイバー犯罪組織「ウィザード・スパイダー」と関連があり、その活動は「グリム・スパイダー」として知られる小規模な細胞を通じて行われていると考えられています。このグループは高額な身代金を要求し、取引を隠蔽するために、しばしばビットコインなどの暗号資産で支払われるのが常です。その焦点は ヘルスケア などの高圧部門は、長年の精査にもかかわらず、2025年もリュークを活動的にさせるでしょう。.

4.Cl0p

クロップ, ClopまたはTA505としても知られるこのランサムウェアグループは、2019年にCryptoMixの亜種として初めて登場し、その後大規模な恐喝作戦に発展した。ロシア語を話すと信じられているこのグループは、以下のようなものを使用しています。 .クロップ CIS 諸国(独立国家共同体)にある暗号化されたファイルと回避システム用の拡張子。.

現在、このグループは単純な暗号化をはるかに超え、TorでホスティングされたリークサイトCL0P^_-LEAKSによってサポートされる4重の恐喝モデルを採用しています。このグループの影響は大きく、身代金の支払いは$5億ドルを超え、GoAnywhereやMOVEitなどの大規模なキャンペーンは数百の組織を危険にさらしている。2025年2月だけでも、リークサイトで182人の被害者の名前を挙げている。.

2026年のランサムウェアグループの次の展開は何ですか?

閉鎖的なランサムウェア・グループは、パッチ・サイクルや法執行機関の圧力を先取りしようとするため、より迅速なアクセスと迅速な流出を追求し続けるだろう。その多くは、ネットワーク内部の既存のツールに依存する、より静かな侵入方法へとシフトしており、早期発見が難しくなっている。また、リークや逮捕の後に姿を消し、新たな名前で再登場するグループも増えると予想される。.

マルウェア・アズ・ア・サービスのダークウェブプレイヤー

マルウェア・アズ・ア・サービスは、独自のキャンペーンを実行するためのツールをアフィリエイトに提供することで、犯罪活動の障壁を低くしている。このようなサービスの背後にいるグループは、開発、インフラ、アップデートに注力し、他のグループは侵入と恐喝を処理する。このモデルは、ダークウェブ上でマルウェアを常に流通させ続け、小規模なグループでも大きな混乱を引き起こすことを可能にする。.

各マルウェアカテゴリの仕組みと、防御者がそれらをどのように検出するかについての完全な説明については、ガイドをご覧ください。 最も一般的なマルウェアの種類20選.

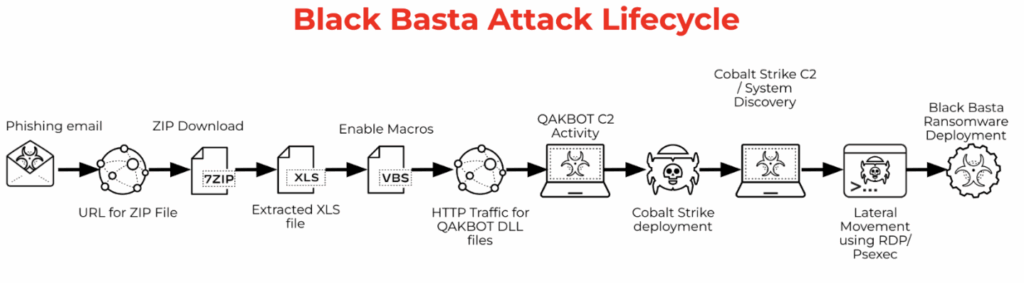

ブラックバスタ

ブラックバスタ 2022年に出現し、異常な速さで台頭し、Torベースのリークサイトに20人以上の被害者をリストアップしました。, バスタニュース, 最初の2週間でBlack Bastaは厳格なアフィリエイトモデルで知られており、公然と募集をかけるのではなく、信頼できる少数のパートナーとのみ取引を行っている。設定ミスのクラウドストレージは、CybelAngelのアナリストが発見した最も一般的な暴露源の1つです。 クラウドセキュリティ管理ガイド 24の最も重要な修正を網羅しています。.

設定ミスのあるクラウドストレージは、CybelAngelのアナリストが発見する最も一般的な露出元の一つであり続けています。 クラウドセキュリティ管理ガイド 24の最も重要な修正を網羅しています。.

このグループはその後、医療、製造、建設、その他の高価値セクターの500以上の組織を攻撃している。彼らの作戦は、ソーシャル・エンジニアリング、デバイス侵害のためのカスタム・ツール、そしてPowerShellやCobalt Strikeといったよく知られたユーティリティを組み合わせている。最近のリークで内部のチャットログが暴露され、ブランドは沈黙を余儀なくされたが、そのオペレーターはすでに新しいランサムウェアの名前で再登場している。.

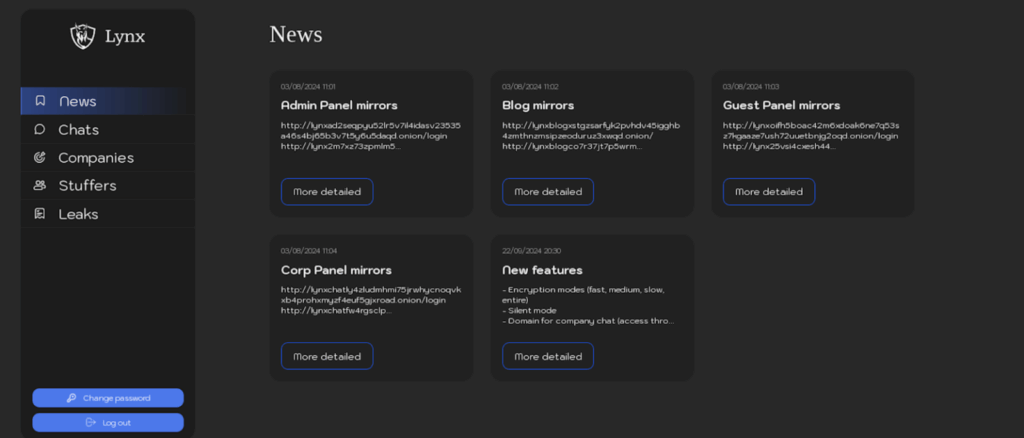

2. リンクス

リンクスランサムウェア 2024年半ばから活動しており、中小企業および大企業を対象とした構造化されたマルウェア・アズ・ア・サービスプログラムとして運営されている。このグループは、「倫理的」な標的選定方針を掲げ、政府機関、医療機関、非営利団体は避けているが、金融、製造、建築などの分野は引き続き標的としている。.

Lynxは、ニュース、リーク、調整、ツールのセクションがある詳細なRaaSポータルを通じてアフィリエイトを募集しています。アフィリエイトは身代金の大部分を保持し、交渉を管理します。パフォーマンスの高いパートナーは、専用ストレージや被害者を圧迫するために使用されるコールセンターを含む追加サービスにアクセスできます。.

3. アキラ

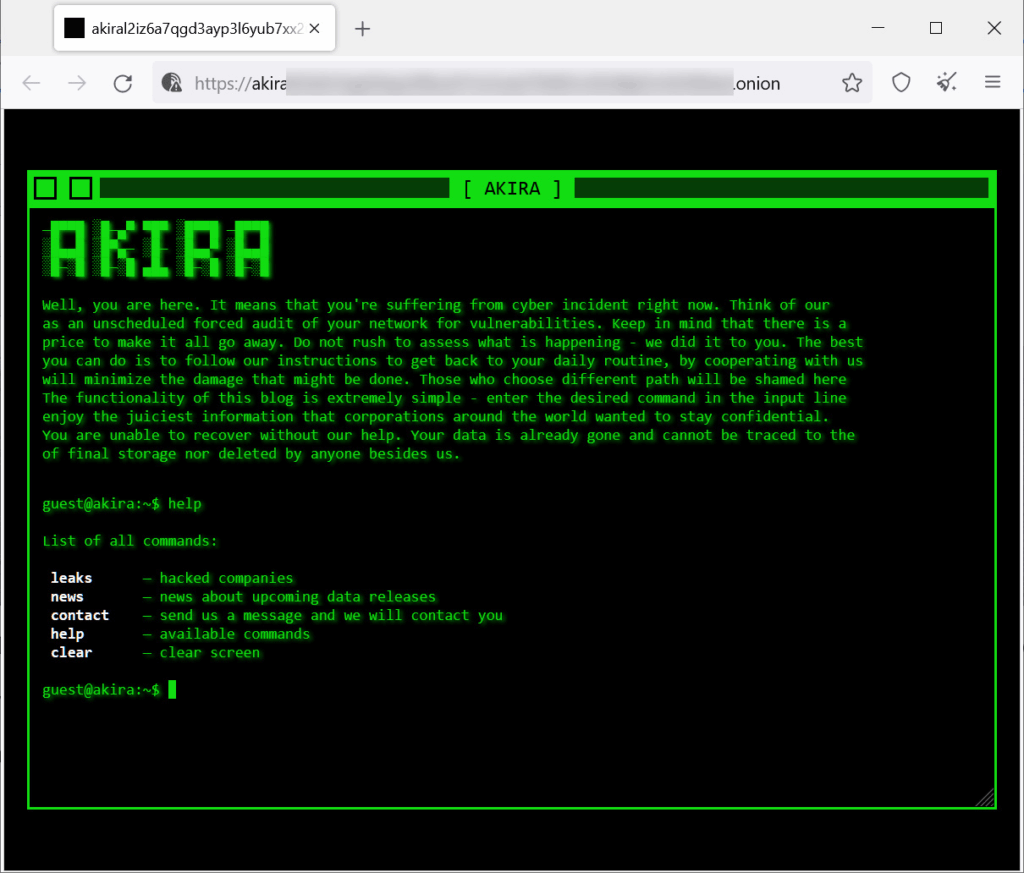

アキラ は2023年3月に登場したランサムウェア・アズ・ア・サービス・グループで、世界で最も活発なランサムウェア運営者の1つに成長した。そのマルウェアはプログラムに参加すれば誰でも利用可能で、アフィリエイトはデータを盗んで暗号化し、数百万ドルに達する身代金を要求することができる。.

古いグリーンスクリーンのコンソールのようなスタイルの特徴的なダークウェブのリークサイト(下記参照)を維持し、被害者をリストアップし、盗まれたデータを公開している。このグループはフランスと北米に重点を置いており、わずか数時間でVeeamサーバーからデータを抜き取るなど、迅速かつ大量の攻撃を提供している。アナリストは、Akiraの起源はConti組織にまでさかのぼると考えています。.

4. ルマースティーラー

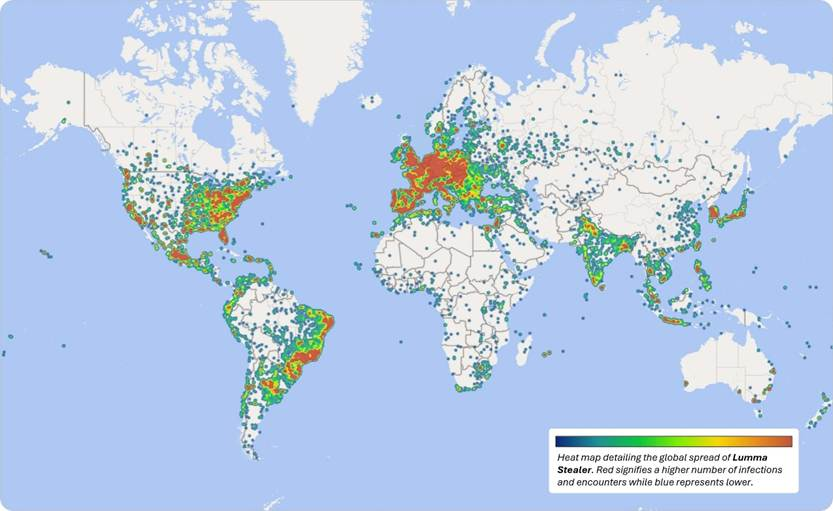

ルマースティーラー, LummaC2としても知られるこのマルウェアは、ロシア語圏のフォーラムでサービスパッケージとして販売されている情報窃取マルウェアだ。2022年に初めて確認されたこのマルウェアは、C2サーバーにすべてを送信する前に、ブラウザデータ、暗号通貨ウォレット、二要素認証エクステンションを収穫するための準備が整った方法をサイバー犯罪者に提供する。.

このマルウェアは広く拡散しており、2025年初頭には40万台近いWindowsマシンが侵害されました。EuropolとMicrosoftによるテイクダウンの試みにもかかわらず、その運営者は迅速にインフラを再構築しました。Lummaは、フィッシングメール、悪質な広告、偽のリポジトリ、そしてユーザーを悪意のある実行可能ファイルを実行させるように誘い込む侵害されたサイトを通じて拡散します。.

5. ピカボット

ピカボット は2023年に登場したマルウェア・ローダーで、Qakbotが陥落した後、急速に脅威行為者に好まれるツールとなりました。Qakbotは、インジェクション、回避、独自のC2フレームワークをサポートするモジュール設計によってペイロードを配信し、攻撃者はアクセス権を獲得すると、スパイウェア、キーロガー、ランサムウェアを展開することができます。.

このステルスマルウェアは、強力なアンチ分析テクニックを使用し、ロシア語またはウクライナ語に設定されたシステム上での実行を停止することで、これらの地域での注目を回避する。研究者らは、このマルウェアの背後にはロシアの工作員がいると疑っており、最近のキャンペーンはQakbotの解体後に急激に拡大し、PikaBotは多くの犯罪グループが選択する新たなローダーとして位置づけられています。.

2026年のマルウェア・アズ・ア・サービスの今後は?

マルウェア-アズ-ア-サービスは、開発者が他の人が使いやすい新しいローダーやステアラーをリリースするにつれて成長し続けるだろう。このようなグループは、テイクダウンされた後でもすぐに回復できることを示しているため、ダークウェブのフォーラムや隠されたサービスを通じて、彼らのツールはアクティブなままである可能性が高い。サイバーセキュリティ・チームには、強力な 脅威インテリジェンス これらのマルウェアファミリーがどのように変化し、新たなキャンペーンにどの程度迅速に登場するかを理解する。.

ダークウェブのリスクに先んじる方法

このガイドで紹介する脅威グループは、素早く、そしてしばしば見えないところで活動します。フォーラムは姿を消し、リークサイトは新しい名前で再出現し、侵害が確認されるずっと前に盗まれたデータが拡散する可能性があります。専用の可視性がなければ、問題の早期兆候を見逃しやすくなります。.

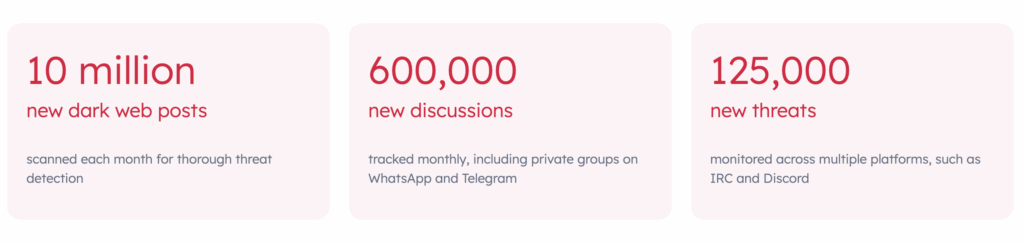

サイベルエンジェルの ダークウェブモニタリング このアクティビティをチームに明確に可視化します。当社のプラットフォームは、隠しサービス、Telegramチャンネル、ダークウェブフォーラムを継続的にスキャンし、あなたの組織に関連する公開されたデータを表面化します。攻撃者が勢いを増す前に対応できるよう、タイムリーで検証済みのインテリジェンスを受け取ることができます。.

シベルエンジェル 経験豊富なアナリストによるオンデマンド調査も提供しており、インシデントを確認し、脅威がどのように展開しているかを説明します。このサポートにより、セキュリティチームは常に変化する状況でも自信を持って対応することができます。.

結論

ダークウェブは2026年まで変化し続け、新たなグループが出現したり、おなじみの名前が異なるアイデンティティで復活したりするでしょう。セキュリティチームにとって、これらの変化を追跡することで、インシデントが発生する前に何が自分たちに到達する可能性があるかについてのより明確な把握が可能になります。強力な脅威インテリジェンスと ダークウェブモニタリング 組織は、迅速に変化する環境で早期に暴露を検出し、より自信を持って対応することができます。.