Dark Web Guide 2026: Die größten Bedrohungsgruppen im Blick

Inhaltsübersicht

- Eine Einführung in das Darknet

- Staatlich unterstützte Akteure im Darknet

- Volt Typhoon

- Ruskinet

- 3. NoName057(16)

- Koordinierte Akteure im Darknet

- 1. Das zerstreute LAPSUS$ Bündnis

- 2. Die LockBit/ Qilin/ DragonForce-Allianz

- Ransomware-Akteure im Darknet

- Zerstreuter Spinne

- 2. SPIELEN

- 3. Ryuk

- 4. Cl0p

- Malware-as-a-Service Dark Web-Akteure

- 1. Black Basta

- 2. Luchs

- 3. Akira

- 4. Lumma-Dieb

- 5. Pikabot

- Wie man den Gefahren des Darknet immer einen Schritt voraus ist

- Schlussfolgerung

Das Darknet fühlt sich mehr denn je wie ein digitales Wild-West an. Allianzen verschieben sich ohne Vorwarnung. Banden geraten um Territorien aneinander. Strafverfolgungsbehörden schlagen eine Bande nieder und eine andere tritt hervor, um die Lücke zu füllen. Dies schafft einen Raum, in dem niemand lange dominant bleibt und in dem eine kleine Machtverschiebung Wellen durch eine ganze Schattenwirtschaft schlagen kann.

Dieser ausführliche Leitfaden blickt auf die Hauptakteure zurück, die das Darknet bis 2025 prägten, und überlegt, was ihre Aktivitäten für das kommende Jahr bedeuten. Dies zeigt Sicherheitsteams, wem sie als nächstes begegnen könnten und welchem Druck ihre Organisation ausgesetzt sein könnte, wenn sich diese Gruppen weiterentwickeln.

Hier ist ein schnelles Dark-Web-Glossar für Anfänger:

- Deep Web Jeder Teil des Internets, der von Standard-Suchmaschinen nicht indiziert werden kann. Dazu gehören private Datenbanken, Login-Seiten, medizinische Aufzeichnungen und interne Geschäftswerkzeuge.

- Oberflächen-Web Der offene Teil des Internets, den Suchmaschinen und Webbrowser durchsuchen können, wie z. B. öffentliche Websites und indexierte Seiten.

- Tor-Netzwerk/ Der Onion-Router/ Onion-Links Ein verschlüsseltes Netzwerk, das den Datenverkehr über Horden von Relais leitet, um den Standort eines Benutzers zu verbergen. Es ist der primäre Weg, um Darknet-Seiten zu erreichen.

- Dark-Web-Suchmaschinen (z. B. Ahmia, Haystak): Suchinstrumente, die dazu entwickelt wurden, Onion-Seiten im Tor-Netzwerk zu finden. Ahmia konzentriert sich auf Transparenz und Filterung illegaler Inhalte, während Haystak erweiterte Suchoptionen und kostenpflichtigen Zugriff auf tiefere Indizes bietet.

Es gibt die Fehlannahme, dass das Darknet inhärent “schlecht” sei. Aber nicht alles dort ist illegal. Whistleblower könnten beispielsweise Journalisten im Darknet kontaktieren, um ihre Identität zu schützen. Aber leider ist es ein zweischneidiges Schwert, und kriminelle Gruppen können es auch nutzen, um Marktplätze zu betreiben, gestohlene Daten zu leaken und neue Betrugskampagnen zu organisieren, was dem Darknet den Ruf eingebracht hat, den es heute hat.

Was das Darknet besonders herausfordernd macht, ist seine ständige Bewegung. Seiten erscheinen, verschwinden oder tauchen unter neuen Namen wieder auf. Hacker wechseln zwischen Foren, je nachdem, wem sie vertrauen und welche Plattformen dem Druck der Strafverfolgungsbehörden standhalten. Für jeden, der für den Schutz eines Unternehmens verantwortlich ist, kann dieser sich verändernde Raum Frühwarnzeichen für Angriffe verbergen., kompromittierte Zugangsdaten, oder aufkommende Partnerschaften zwischen Bedrohungsakteuren.

Staatlich unterstützte Akteure im Darknet

Staatlich geförderte Gruppen nutzen das Dark Web als Erweiterung ihrer breiteren Operationen. Einige verlassen sich darauf, Exploits zu handeln, Schwachstellen zu überwachen oder neue Malware hinter Anonymitätsschichten zu testen. Andere bleiben ruhiger und nutzen versteckte Foren, um Informationen zu sammeln. Dies schafft einen Raum, in dem nationale Interessen und kriminelle Netzwerke verschwimmen können, was es für Sicherheitsteams schwieriger macht, frühe Anzeichen feindlicher Aktivitäten zu verfolgen.

Volt Typhoon

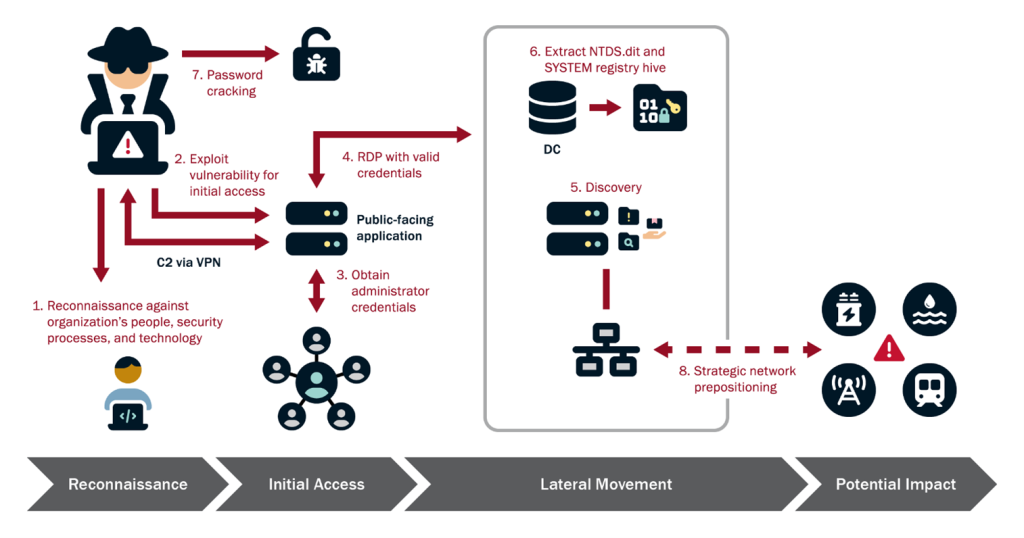

Volt-Taifun ist eine chinesische staatlich verbundene Cyber-Spionagegruppe, die seit 2021 aktiv ist und dafür bekannt ist, sich durch "Living off the Land"-Techniken in legitime Systemaktivitäten einzufügen. Ihr Fokus liegt auf langfristigem Zugriff und nicht auf auffälligen Störungen, aber die Absicht hinter diesem Zugriff ist es, die kritische Infrastruktur der USA zu untergraben und die militärische Bereitschaft im Pazifik zu schwächen.

Sie haben Sektoren wie Kommunikation, Energie und Transport ins Visier genommen, und ihre illegalen Aktivitäten haben Warnungen von Behörden hervorgerufen, darunter CISA. Analysten stellen fest, dass ihre Wahl der Opfer auf eine Vorbereitung auf potenzielle operative Störungen hindeutet und nicht auf routinemäßige Geheimdienstsammlung.

Ruskinet

RuskiNet ist eine prorussische Hacktivisten-Gruppe, die erstmals Anfang 2025 beobachtet wurde und vermutlich aus Osteuropa agiert, während sie russische geopolitische Interessen fördert. Ihre Aktivitäten umfassen Datenlecks, Phishing-Versuche, und störende Kampagnen, die kritische Infrastrukturen und staatliche Einrichtungen ins Visier nehmen.

Analysten haben sie nicht als eine Advanced Persistent Threat (APT)-Gruppe bestätigt, doch ihre Ziele spiegeln die Absichten von Gruppen wie APT28 und APT29 wider. RuskiNet hat Angriffe in den USA, Kanada, Israel, Großbritannien, der Türkei und Indien beansprucht, die von DDoS-Aktivitäten bis hin zu fragwürdigen Datenlecks in Darknet-Foren reichen. Ein Großteil ihrer Aktivitäten zielt darauf ab, Verwirrung zu stiften und das öffentliche Vertrauen zu untergraben, anstatt langfristigen Zugriff zu ermöglichen.

3. NoName057(16)

NoName057(16) ist ein Russland-nahes Hacktivistenkollektiv, das für groß angelegte DDoS-Kampagnen gegen NATO-Mitglieder und Länder, die die Ukraine unterstützen, bekannt ist. Seit 2022 aktiv, nutzt es Botnetze und andere Spezialwerkzeuge, um Finanzinstitute, Regierungsseiten und Transportdienste zu überlasten, mit dem Ziel, den täglichen Betrieb zu stören und nicht langfristigen Zugriff zu erlangen.

Ihre Aktivität ist hochvolumig und politisch motiviert, mit einer berichteten Erfolgsquote von rund 40%. Daten aus den letzten Jahren zeigen einen Fokus auf Polen, Litauen, die Tschechische Republik, Italien und Spanien, da die Gruppe versucht, Unterstützungsnetzwerke rund um die Ukraine zu schwächen.

Was steht für staatlich geförderte Gruppen im Jahr 2026 an?

Sicherheitsteams sollten mehr Aktivitäten erwarten, die sich im normalen Netzwerkverkehr verbergen und auf stetigen Zugriff statt laute Taktiken angewiesen sind. Volt Typhoon wird wahrscheinlich weiterhin kritische Infrastrukturen durch schwache Anmeldeinformationen und fehlkonfigurierte Geräte prüfen, während russisch ausgerichtete Gruppen wie RuskiNet und NoName05716 Störungen durch DDoS-Angriffe und selektive Lecks vorantreiben werden. Diese Verschiebungen werden die Absicht schwieriger lesbar machen und den Wert von Sicherheitsmaßnahmen wie Echtzeitüberwachung erhöhen. Überwachung des Dark Web.

Koordinierte Akteure im Darknet

Bedrohungsgruppen, die einst um Aufmerksamkeit und Opfer konkurrierten, bilden nun Allianzen, die ihre Reichweite im Darknet stärken. Diese Partnerschaften können gemeinsam genutzte Infrastruktur, gebündelte Verhandlungskanäle oder koordinierte Leaks umfassen, die verschleiern, wer einen Angriff steuert.

1. Das zerstreute LAPSUS$ Bündnis

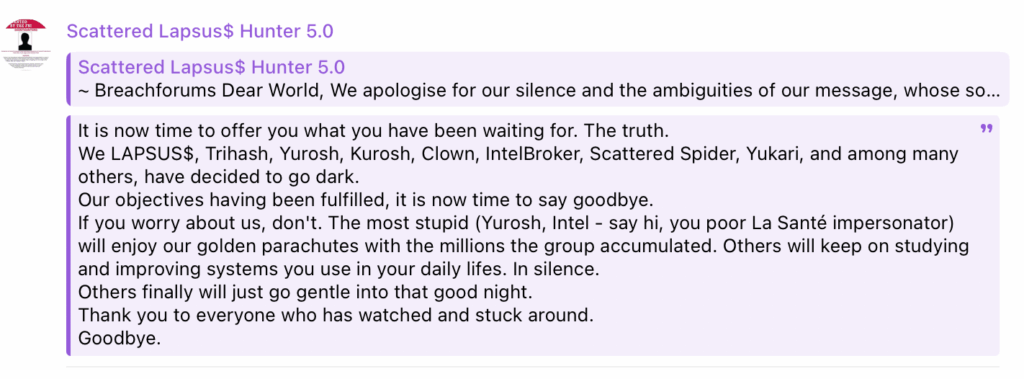

Die Verstreute LAPSUS$-Jäger, manchmal wegen ihrer illegalen Aktivitäten als „Trinity of Chaos“ bezeichnet, sind ein Bündnis, das sich aus Scattered Spider, ShinyHunters und LAPSUS$zusammensetzt. Ihre Stärke kommt aus der Kombination Social Engineering Fähigkeit, Zugriffsmissbrauch und Diebstahl personenbezogener Daten.

Bei der Salesforce-Sicherheitsverletzung im Jahr 2025 nutzten die Angreifer die Kompromittierung von OAuth-Tokens über eine verbundene Anwendung, um sich in mehreren Umgebungen zu bewegen und große Mengen an Kunden- und operativen Daten zu extrahieren. Im Inneren griffen sie auf "Living off the Land"-Techniken zurück, um sich mit normalen Aktivitäten zu vermischen. Die Gruppe betreibt eine TOR-Dark-Web-Leak-Seite, auf der sie Opferlisten und Beispiele gestohlener Aufzeichnungen veröffentlicht, was ihre Rolle als wichtiger Ransomware-getriebener Akteur unterstreicht.

2. Die LockBit/ Qilin/ DragonForce-Allianz

In einem ähnlichen Fall, LockBit, Qilin und DragonForce haben eine ungewöhnliche Ransomware-Allianz gebildet, die auf eine Verlagerung hin zu stärker koordinierten Operationen hindeutet. Analysten beobachteten im Laufe des Jahres 2025 gemeinsam genutzte Infrastruktur und Aktivitäten auf Leak-Sites, was darauf hindeutet, dass die Gruppen ihre Stärken bündeln, während jede versucht, ihren Einfluss zurückzugewinnen oder auszudehnen.

Das Bündnis ergibt für diese Gruppen Sinn. LockBit baut nach seiner Zerschlagung wieder auf, Qilin erweitert seine Erpressungsaktivitäten und DragonForce hat sich von Aktivismus hin zu kommerziellem Ransomware entwickelt. Ihre Zusammenarbeit verschleiert die Urheberschaft und schafft ein widerstandsfähigeres Ökosystem auf Darknet-Foren, was es für Sicherheitsteams schwieriger macht, zu verstehen, welcher Akteur einen Angriff steuert oder wie viele Gruppen beteiligt sind.

Was kommt als Nächstes für koordinierte Akteure im Darknet im Jahr 2026?

Bündnisse zwischen Gruppen werden wahrscheinlich ihre Form ändern, während sie nach neuen Ressourcen oder sicherem Boden suchen. Diese Partnerschaften können schwache Gruppen aktiv halten und stärkere Gruppen neue Zugangspunkte verschaffen, was die Zuordnung weniger zuverlässig macht. Gut Bedrohungsdaten und Dark-Web-Monitoring wird im Jahr 2026 noch wichtiger werden, da Sicherheitsteams versuchen, die Entstehung, den Bruch oder die Neuorganisation dieser Beziehungen rund um größere Angriffe zu verfolgen.

Ransomware-Akteure im Darknet

Ransomware-Cyberkriminelle prägen weiterhin einen Großteil der Dark-Web-Wirtschaft und bewegen sich zwischen Foren, Leak-Seiten und privaten Kanälen auf der Suche nach neuen Opfern. Dieser Abschnitt befasst sich mit den Gruppen, die das Jahr 2025 definierten, und wie ihre Aktivitäten das Cyberkriminalitätsgeschehen im Dark Web im kommenden Jahr beeinflussen könnten.

Zerstreuter Spinne

Gesträuter Spinnenweber ist eine adaptive kriminelle Gruppe, die für ihre gezielten Angriffe auf Großunternehmen durch detailliertes Social Engineering bekannt ist. Sie ist auch unter den Namen UNC3944, Oktapus oder Muddled Libra bekannt und gibt sich als internes IT-Personal aus, um Anmeldeinformationen zu erhalten, MFA-Prozesse zu übernehmen oder Fernzugriffstools zu installieren. Sobald sie sich in einem Netzwerk befinden, verlassen sie sich auf "Living off the Land"-Methoden und verwenden Tools wie AnyDesk oder TeamViewer, um sich unauffällig zu bewegen und Daten zu sammeln.

Die Gruppe hat ihre Aktivität kürzlich durch den Einsatz von DragonForce Ransomware nachdem sensible Informationen exfiltriert wurden. Trotz Verhaftungen tauchte Scattered Spider Ende 2025 mit Nachrichten wieder auf, die auf weitreichendere, nicht näher spezifizierte Einbrüche und eine mögliche Reorganisation unter neuen Identitäten hindeuteten.

2. SPIELEN

PLAY-Ransomware, auch bekannt als Playcrypt, ist seit 2022 aktiv und für weitreichende Angriffe in Nordamerika, Südamerika, Europa und Australien verantwortlich. Die Gruppe ist für ein hohes Aktivitätsvolumen bekannt, mit manchen Monaten, die mehr als 170 versuchte Angriffe erreichen, und dafür, dass sie als geschlossene Organisation agiert, anstatt sich auf verbündete zu verlassen.

Die Gruppe konzentriert sich auf Multi-Erpressung, stiehlt Daten, bevor sie Systeme verschlüsselt, und fordert Opfer auf, sie über das Darknet zu kontaktieren. Opfer gelangen oft über Tor auf diese Leak-Seiten, manchmal über ein VPN geleitet, um die Offenlegung ihrer IP-Adresse zu vermeiden. Ryuk-Einbrüche beginnen oft mit der Ausnutzung bekannter Schwachstellen in Fortinet und Microsoft Exchange, gefolgt von intermittierender Verschlüsselung und extensiver Nutzung von LOLBins, um während der lateralen Bewegung verborgen zu bleiben.

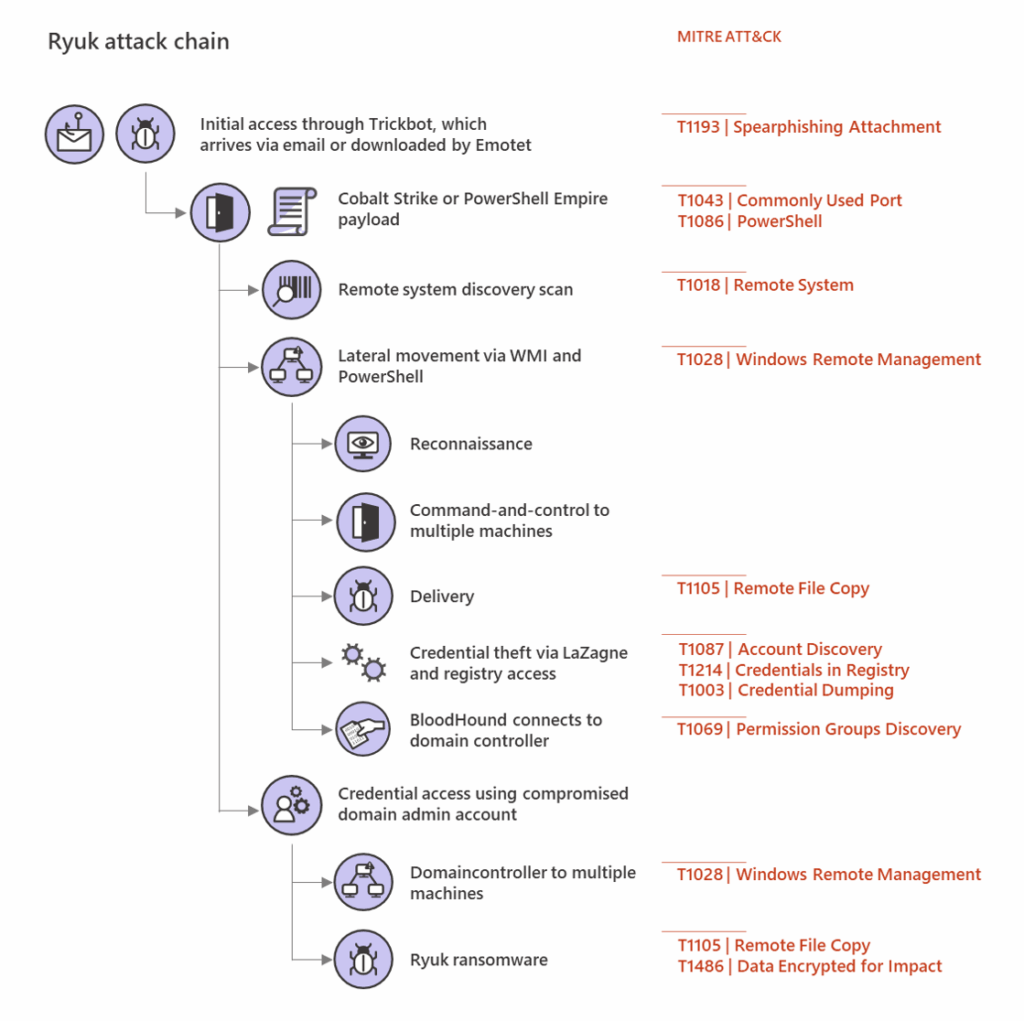

3. Ryuk

Ryuk ist eine seit langem bestehende Ransomware-Operation, die für präzise Angriffe und gravierende operative Auswirkungen bekannt ist. Sie wurde erstmals 2018 gesichtet und konzentriert sich auf große Organisationen. Dabei werden Techniken eingesetzt, die die Wiederherstellung erschweren, wie das Löschen von Schattenkopien und die schnelle Verschlüsselung von Netzlaufwerken.

Ryuk steht in Verbindung mit der russischen Cyberkriminellen-Organisation Wizard Spider, deren Aktivitäten vermutlich über eine kleinere Zelle namens Grim Spider laufen. Die Gruppe fordert hohe Lösegelder und wird routinemäßig in Kryptowährungen, oft Bitcoin, bezahlt, um Transaktionen zu verschleiern. Ihr Fokus liegt auf Gesundheitswesen und andere Hochdrucksektoren halten Ryuk auch nach Jahren der Prüfung im Jahr 2025 aktiv.

4. Cl0p

Cl0p, auch bekannt als Clop oder TA505, ist eine seit langem aktive Ransomware-Gruppe, die erstmals 2019 als Variante von CryptoMix auftrat und sich seitdem zu einer bedeutenden Erpressungsoperation entwickelt hat. Es wird angenommen, dass die Gruppe russischsprachig ist und eine .clop Erweiterung für verschlüsselte Dateien und vermeidet Systeme in GUS-Staaten (Gemeinschaft Unabhängiger Staaten).

Nun ist die Bande weit über einfache Verschlüsselung hinausgegangen und hat ein quadruple-Extortion-Modell übernommen, das durch ihre auf Tor gehostete Leak-Seite, CL0P^_-LEAKS, unterstützt wird. Die Auswirkungen der Gruppe sind erheblich, mit mehr als $500 Millionen Dollar an Lösegeldzahlungen, die mit ihrer Aktivität in Verbindung gebracht werden, und groß angelegten Kampagnen wie GoAnywhere und MOVEit, die Hunderte von Organisationen kompromittiert haben. Allein im Februar 2025 nannte sie 182 Opfer auf ihrer Leak-Seite.

Was als Nächstes für Ransomware-Gruppen im Jahr 2026 kommt?

Geschlossene Ransomware-Gruppen werden weiterhin auf schnelleren Zugriff und schnellere Exfiltration drängen, während sie versuchen, Patch-Zyklen und polizeilichen Druck zu übertreffen. Viele verlagern sich hin zu unauffälligeren Eindringmethoden, die auf vorhandene Tools innerhalb eines Netzwerks zurückgreifen, was die Früherkennung erschwert. Wir können auch erwarten, dass mehr Gruppen nach Lecks oder Verhaftungen verschwinden und dann unter neuen Namen wieder auftauchen, wodurch ihre Betreiber aktiv bleiben, auch wenn die Marke verblasst.

Malware-as-a-Service Dark Web-Akteure

Malware-as-a-Service hat die Hürde für kriminelle Operationen gesenkt, indem es Affiliates fertige Werkzeuge zur Durchführung ihrer eigenen Kampagnen anbietet. Gruppen hinter diesen Diensten konzentrieren sich auf Entwicklung, Infrastruktur und Updates, während andere Eindringen und Erpressung übernehmen. Dieses Modell hält ihre Malware im ständigen Umlauf im Darknet und ermöglicht es selbst kleinen Crews, erhebliche Störungen zu verursachen.

Für eine vollständige Aufschlüsselung, wie jede Malware-Kategorie funktioniert und wie Verteidiger sie erkennen, siehe unseren Leitfaden zu Die 20 häufigsten Malware-Typen.

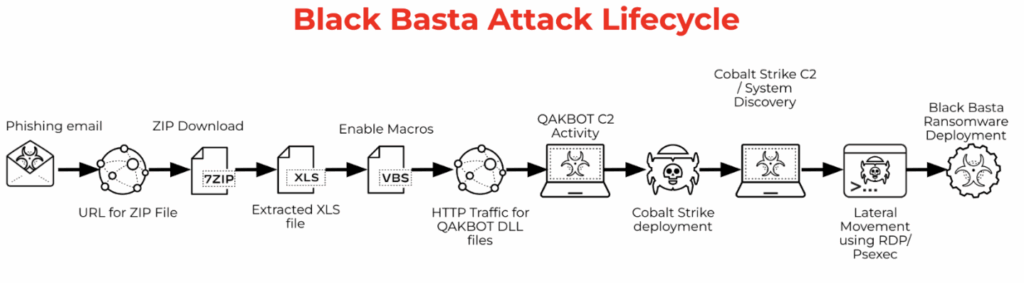

1. Black Basta

Schwarzer Basta entstand 2022 mit einem ungewöhnlich schnellen Aufstieg und listete mehr als 20 Opfer auf seiner Tor-basierten Leak-Seite auf, Basta Nachrichten, innerhalb seiner ersten zwei Wochen. Black Basta ist bekannt für ein strenges Partnerprogramm und arbeitet eher mit einem kleinen Kreis vertrauenswürdiger Partner zusammen, anstatt offen zu rekrutieren, was der Gruppe hilft, Operationen zu kontrollieren und ihre Anfälligkeit zu begrenzen. Fehlkonfigurierte Cloud-Speicher bleiben laut CybelAngel-Analysten eine der häufigsten Expositionsquellen, unsere Leitfaden zu Cloud-Sicherheitskontrollen deckt die 24 kritischsten Problembehebungen ab.

Fehlkonfigurierte Cloud-Speicher bleiben eine der häufigsten Expositionsquellen, die CybelAngel-Analysten finden — unsere Leitfaden zu Cloud-Sicherheitskontrollen deckt die 24 kritischsten Problembehebungen ab.

Die Gruppe hat seitdem mehr als 500 Organisationen in den Bereichen Gesundheitswesen, Fertigung, Bauwesen und anderen hochwertigen Sektoren getroffen. Ihre Operationen kombinieren Social Engineering, maßgeschneiderte Tools für die Kompromittierung von Geräten und bekannte Dienstprogramme wie PowerShell und Cobalt Strike. Obwohl jüngste Lecks interne Chatprotokolle aufgedeckt und die Marke zum Schweigen gezwungen haben, sind ihre Betreiber bereits unter neuen Ransomware-Namen wieder aufgetaucht.

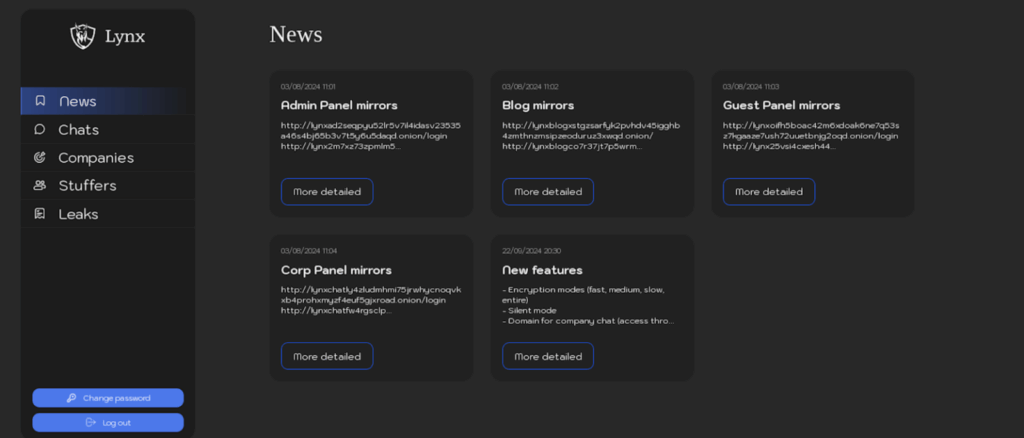

2. Luchs

Lynx-Ransomware ist seit Mitte 2024 aktiv und agiert als strukturiertes Malware-as-a-Service-Programm, das sich an kleine und mittelständische Unternehmen sowie an größere Konzerne richtet. Die Gruppe bewirbt eine “ethische” Zielpolitik, die Regierungsstellen, das Gesundheitswesen und Non-Profit-Organisationen meidet und dennoch Sektoren wie Finanzwesen, verarbeitendes Gewerbe und Architektur verfolgt.

Lynx rekrutiert Partner über ein detailliertes RaaS-Portal mit Bereichen für Nachrichten, Leaks, Koordination und Tools. Partner behalten einen großen Anteil des Lösegelds und kontrollieren die Verhandlungen. Hochleistungsfähige Partner können auf zusätzliche Dienste zugreifen, darunter dedizierter Speicher und ein Callcenter, das zur Einschüchterung von Opfern eingesetzt wird.

3. Akira

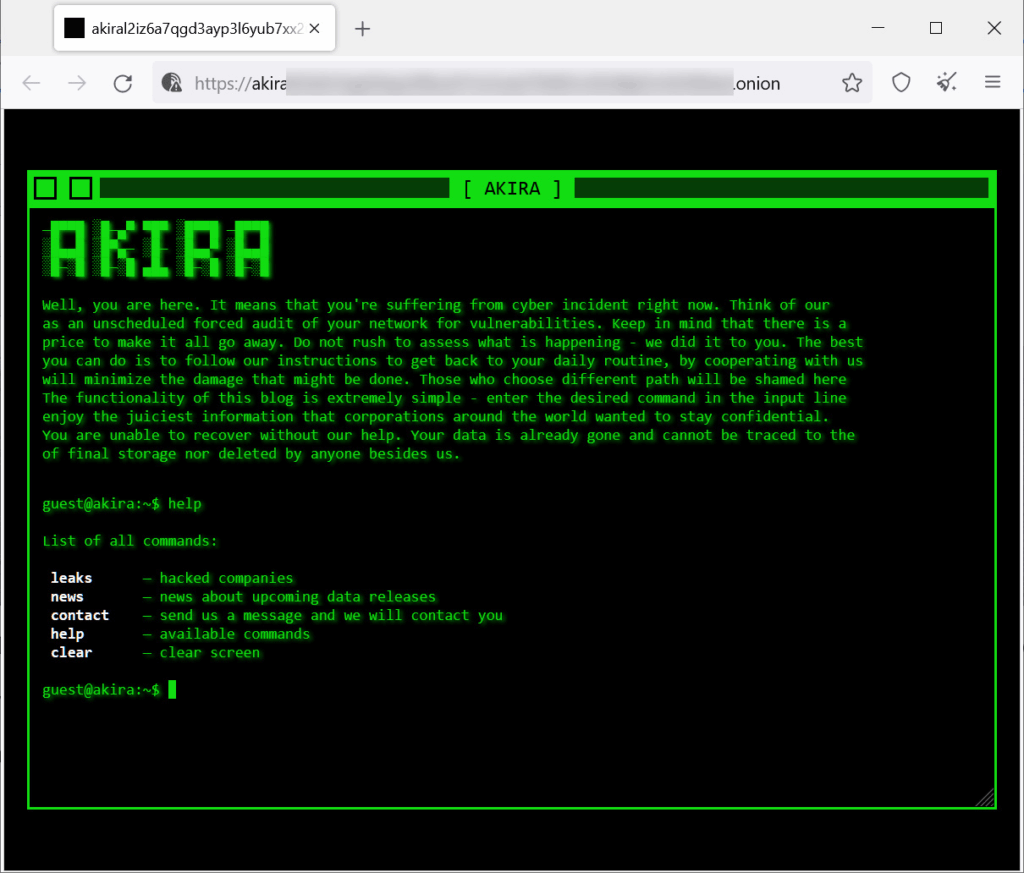

Akira ist eine Ransomware-as-a-Service-Gruppe, die im März 2023 in Erscheinung trat und sich zu einem der aktivsten Ransomware-Betreiber weltweit entwickelt hat. Ihre Malware steht jedem zur Verfügung, der dem Programm beitritt, und ermöglicht es Partnern, Daten zu stehlen und zu verschlüsseln und Lösegelder zu fordern, die mehrere Millionen Dollar erreichen können.

Es unterhält eine unverwechselbare Dark-Web-Leak-Website im Stil einer alten Grünbildschirmkonsole (siehe unten), auf der Opfer aufgelistet und gestohlene Daten veröffentlicht werden. Die Gruppe konzentriert sich stark auf Frankreich und Nordamerika und hat schnelle, hochvolumige Angriffe durchgeführt, einschließlich der Exfiltration von Veeam-Servern in nur wenigen Stunden. Analysten glauben, dass die Ursprünge von Akira auf die Conti-Organisation zurückgehen.

4. Lumma-Dieb

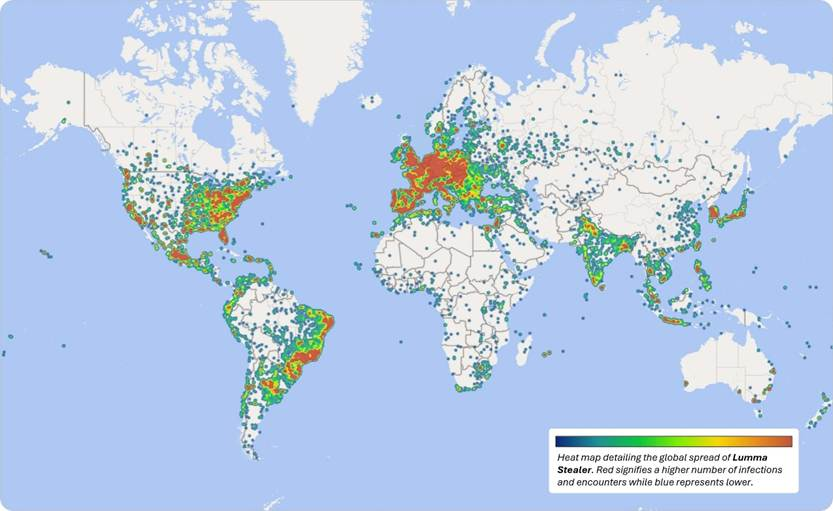

Lumma Stealer, auch bekannt als LummaC2, ist eine Malware zum Stehlen von Informationen, die als Malware-as-a-Service-Paket auf russischsprachigen Foren verkauft wird. Erstmals im Jahr 2022 entdeckt, bietet sie Cyberkriminellen eine fertige Möglichkeit, Browserdaten, Kryptowährungs-Wallets und Zwei-Faktor-Authentifizierungs-Erweiterungen zu ernten, bevor alles an C2-Server gesendet wird.

Die Malware ist weit verbreitet und hat Anfang 2025 fast 400.000 Windows-Maschinen kompromittiert. Selbst nach einer Zerschlagungsaktion von Europol und Microsoft bauten ihre Betreiber ihre Infrastruktur schnell wieder auf. Lumma verbreitet sich über Phishing-E-Mails, Malvertising, gefälschte Repositories und kompromittierte Websites, die Benutzer dazu verleiten, bösartige ausführbare Dateien auszuführen.

5. Pikabot

PikaBot ist ein Malware-Loader, der 2023 aufkam und nach dem Fall von Qakbot schnell zu einem bevorzugten Werkzeug für Bedrohungsakteure wurde. Er liefert Payloads über ein modulares Design, das Injektion, Umgehung und sein eigenes C2-Framework unterstützt, was es Angreifern ermöglicht, Spyware, Keylogger oder Ransomware bereitzustellen, sobald der Zugriff erlangt wurde.

Die Stealth-Malware verwendet starke Anti-Analyse-Techniken und stoppt die Ausführung auf Systemen, die auf Russisch oder Ukrainisch eingestellt sind, um in diesen Regionen unauffällig zu bleiben. Forscher vermuten russische Akteure dahinter, und die jüngsten Kampagnen nahmen nach der Zerschlagung von Qakbot stark zu, wodurch PikaBot für viele kriminelle Gruppen zum neuen bevorzugten Loader wurde.

Was steht 2026 für Malware-as-a-Service an?

Malware-as-a-Service wird weiter wachsen, da Entwickler neue Loader und Stealer veröffentlichen, die für andere einfach zu bedienen sind. Diese Gruppen haben gezeigt, dass sie sich nach Zerschlagungen schnell erholen können, daher werden ihre Tools wahrscheinlich auf Dark-Web-Foren und in Hidden Services aktiv bleiben. Cybersicherheitsteams werden starke Bedrohungsdaten um zu verstehen, wie sich diese Malware-Familien verändern und wie schnell sie in neuen Kampagnen auftreten können.

Wie man den Gefahren des Darknet immer einen Schritt voraus ist

Die in diesem Leitfaden behandelten Bedrohungsgruppen agieren schnell und oft unbemerkt. Foren verschwinden, Leak-Seiten tauchen unter neuen Namen wieder auf und gestohlene Daten können sich lange vor der Bestätigung eines Verstoßes verbreiten. Ohne dedizierte Sichtbarkeit ist es leicht, frühe Anzeichen von Problemen zu übersehen.

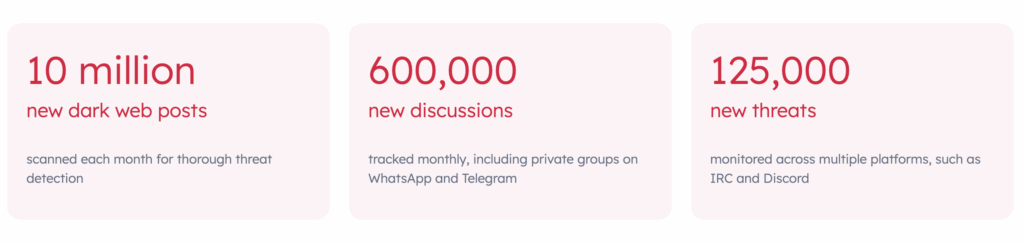

CybelAngel's Überwachung des Dark Web bietet Teams eine klare Übersicht über diese Aktivitäten. Unsere Plattform scannt kontinuierlich versteckte Dienste, Telegram-Kanäle und Dark-Web-Foren, um exponierte Daten, die mit Ihrer Organisation in Verbindung stehen, aufzudecken. Sie erhalten zeitnahe, validierte Informationen, die Ihnen helfen, zu handeln, bevor Angreifer an Schwung gewinnen.

CybelAngel bietet auch Ad-hoc-Untersuchungen von erfahrenen Analysten an, die Vorfälle bestätigen und erklären können, wie sich eine Bedrohung entwickelt. Diese Unterstützung hilft Sicherheitsteams, mit Zuversicht in einem sich ständig verändernden Umfeld zu reagieren.

Schlussfolgerung

Das Darknet wird sich bis 2026 weiter verändern, mit neuen Gruppen, die auftauchen, und bekannten Namen, die unter anderen Identitäten zurückkehren. Für Sicherheitsteams bietet die Beobachtung dieser Veränderungen ein klareres Bild dessen, was sie erreichen könnte, bevor ein Vorfall eintritt. Mit starken Bedrohungsdaten und Überwachung des Dark Web Vor Ort können Organisationen die Anfälligkeit frühzeitig erkennen und mit größerer Zuversicht in einem sich schnell verändernden Umfeld reagieren.