Dark Web Guide 2026 : Les plus grands groupes de menace à surveiller

Table des matières

- Introduction au dark web

- Acteurs parrainés par l'État sur le dark web

- Volt Typhoon

- 2. Ruskinet

- 3. NoName057(16)

- Acteurs coordonnés du dark web

- 1. L'alliance éparse LAPSUS$

- 2. L'alliance LockBit/Qilin/DragonForce

- Acteurs du ransomware sur le dark web

- 1. Spider éparpillé

- 2. JOUER

- 3. Ryuk

- 4. Cl0p

- Joueurs du dark web spécialisés dans le malware-as-a-service

- 1. Black Basta

- 2. Lynx

- 3. Akira

- 4. Lumma Stealer

- 5. Pikabot

- Comment garder une longueur d'avance sur les risques du dark web

- Conclusion

Le web profond ressemble plus que jamais à une jungle numérique. Les alliances changent sans prévenir. Des équipes s'affrontent pour le territoire. Les forces de l'ordre abattent un gang et un autre prend la relève pour combler le vide. Cela crée un espace où personne ne reste dominant longtemps et où un petit changement de pouvoir peut avoir des répercussions sur toute une économie souterraine.

Ce guide approfondi revient sur les principaux acteurs qui ont façonné le dark web jusqu'en 2025 et examine ce que leur activité signifie pour l'année à venir. Cela montre aux équipes de sécurité à qui elles pourraient être confrontées et à quel type de pression leur organisation pourrait être soumise à mesure que ces groupes évoluent.

Voici un glossaire rapide du dark web pour débutants :

- Deep web Toute partie d'Internet que les moteurs de recherche classiques ne peuvent pas indexer. Cela inclut les bases de données privées, les pages de connexion, les dossiers médicaux et les outils internes des entreprises.

- Web de surface La partie ouverte d'Internet que les moteurs de recherche et les navigateurs Web peuvent explorer, tels que les sites Web publics et les pages indexées.

- Réseau Tor / The Onion Router / Liens Onion : Un réseau crypté qui achemine le trafic à travers des couches de relais pour masquer l'emplacement d'un utilisateur. C'est le principal moyen d'accéder aux sites du darknet.

- Moteurs de recherche du dark web (par exemple, Ahmia, Haystak) : Outils de recherche conçus pour trouver des sites onion sur le réseau Tor. Ahmia met l'accent sur la transparence et le filtrage du contenu illégal, tandis que Haystak offre des options de recherche avancées et un accès payant à des index plus approfondis.

Il existe une idée fausse selon laquelle le dark web est intrinsèquement “mauvais”. Mais tout ce qui s'y trouve n'est pas illégal. Par exemple, les lanceurs d'alerte peuvent contacter des journalistes sur le dark web pour protéger leur identité. Mais malheureusement, cela va dans les deux sens, et les groupes criminels peuvent également l'utiliser pour gérer des places de marché, divulguer des données volées et organiser de nouvelles campagnes d'escroquerie, ce qui vaut au dark web la réputation qu'il a aujourd'hui.

Ce qui rend le dark web particulièrement difficile, c'est son mouvement constant. Les sites apparaissent, disparaissent ou refont surface sous de nouveaux noms. Les pirates informatiques migrent entre les forums en fonction de qui ils font confiance et des plateformes qui résistent à la pression des forces de l'ordre. Pour toute personne chargée de protéger une entreprise, cet espace mouvant peut dissimuler les premiers signes avant-coureurs d'attaques, identifiants divulgués, ou des partenariats émergents entre acteurs malveillants.

Acteurs parrainés par l'État sur le dark web

Des groupes parrainés par l'État utilisent le dark web comme une extension de leurs opérations plus larges. Certains s'en servent pour échanger des exploits, surveiller les vulnérabilités ou tester de nouveaux malwares derrière des couches d'anonymat. D'autres restent plus discrets et utilisent des forums cachés pour recueillir des renseignements. Cela crée un espace où les intérêts nationaux et les réseaux criminels peuvent se confondre, rendant plus difficile pour les équipes de sécurité de détecter les premiers signes d'activités hostiles.

Volt Typhoon

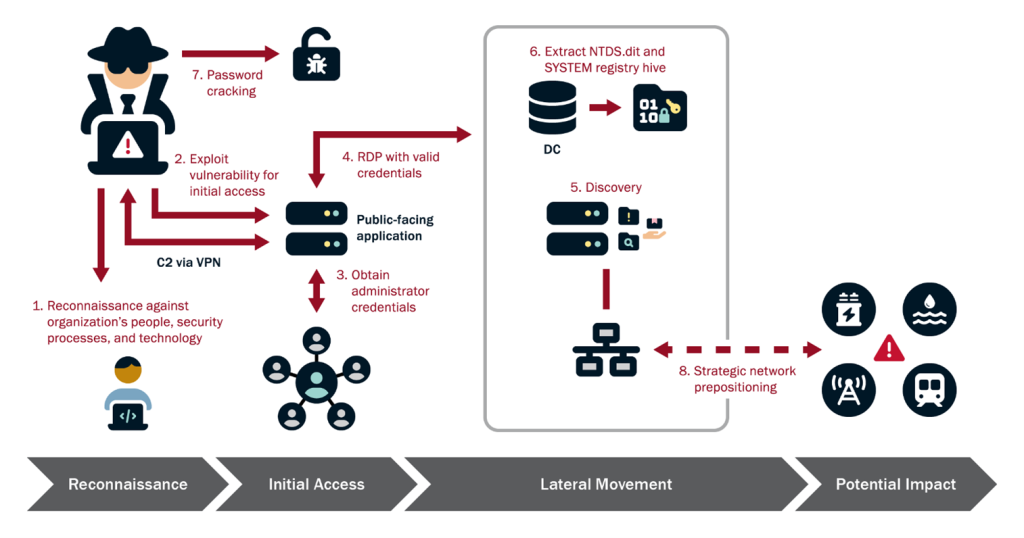

Volt Typhoon est un groupe de cyberespionnage lié à l'État chinois, actif depuis 2021 et connu pour se fondre dans l'activité légitime du système en utilisant des techniques de « Living off the Land ». Leur objectif est un accès à long terme plutôt qu'une perturbation bruyante, mais l'intention derrière cet accès est de saper les infrastructures critiques américaines et d'affaiblir la préparation militaire dans le Pacifique.

Ils ont ciblé des secteurs tels que les communications, l'énergie et les transports, et leurs activités illégales ont suscité des avertissements de la part d'agences, notamment CISA. Les analystes notent que leur choix de victimes suggère une préparation en vue d'une perturbation opérationnelle potentielle plutôt que d'une collecte de renseignements de routine.

2. Ruskinet

RuskiNet est un groupe de pirates informatiques pro-russes observé pour la première fois début 2025 et qui opérerait en Europe de l'Est tout en promouvant les intérêts géopolitiques russes. Leur activité mélange des fuites de données, tentatives de phishing, et des campagnes perturbatrices visant les infrastructures critiques et les entités gouvernementales.

Les analystes ne les ont pas confirmés comme un groupe de menace persistante avancée (APT), mais leurs objectifs reflètent l'intention observée dans des groupes comme APT28 et APT29. RuskiNet a revendiqué des attaques aux États-Unis, au Canada, en Israël, au Royaume-Uni, en Turquie et en Inde, allant des activités de DDoS à des fuites de données discutables sur des forums du dark web. Une grande partie de leurs actions vise à semer la confusion et à saper la confiance du public plutôt qu'à obtenir un accès à long terme.

3. NoName057(16)

NoName057(16) est un collectif de hacktivistes affilié à la Russie, connu pour ses campagnes de attaques par déni de service (DDoS) à grande échelle contre les membres de l'OTAN et les pays soutenant l'Ukraine. Actif depuis 2022, il utilise des botnets et d'autres outils spéciaux pour submerger les institutions financières, les sites gouvernementaux et les services de transport, dans le but de perturber les opérations quotidiennes plutôt que d'obtenir un accès à long terme.

Leur activité est à haut volume et politiquement motivée, avec un taux de réussite rapporté d'environ 40%. Les données des dernières années montrent une concentration sur la Pologne, la Lituanie, la République tchèque, l'Italie et l'Espagne, le groupe tentant d'affaiblir les réseaux de soutien autour de l'Ukraine.

Qu'est-ce qui attend les groupes parrainés par l'État en 2026 ?

Les équipes de sécurité doivent s'attendre à une augmentation de l'activité dissimulée dans le trafic réseau normal et dépendant d'un accès constant plutôt que de tactiques bruyantes. Volt Typhoon continuera probablement de cibler les infrastructures critiques par le biais d'identifiants faibles et d'appareils mal configurés, tandis que des groupes alignés sur la Russie tels que RuskiNet et NoName05716 intensifieront la perturbation par la pression DDoS et des fuites sélectives. Ces changements rendront l'intention plus difficile à discerner, augmentant la valeur des mesures de sécurité telles que la sécurité en temps réel surveillance du dark web.

Acteurs coordonnés du dark web

Les groupes menaçants qui se faisaient autrefois concurrence pour attirer l'attention et trouver des victimes forment maintenant des alliances qui renforcent leur portée sur le dark web. Ces partenariats peuvent impliquer des infrastructures partagées, des canaux de négociation mis en commun ou des fuites coordonnées qui dissimulent qui mène une attaque.

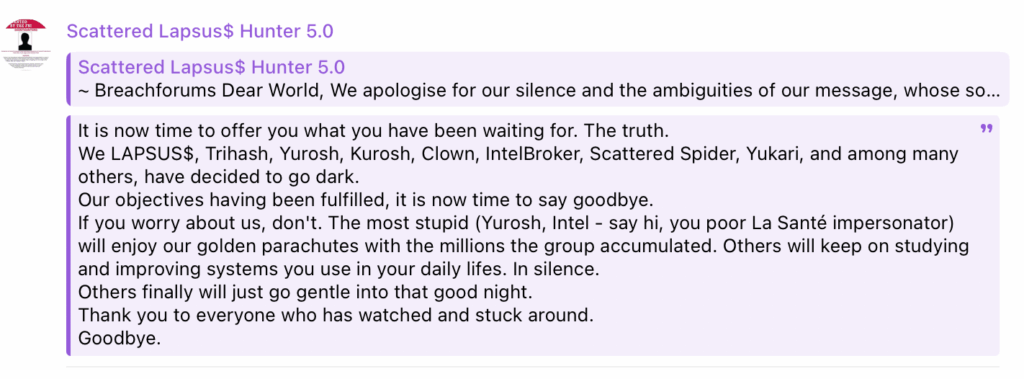

1. L'alliance éparse LAPSUS$

Le Chasseurs dispersés LAPSUS$, parfois appelés la Trinité du Chaos pour leurs activités illicites, sont une alliance formée de Scattered Spider, ShinyHunters et LAPSUS$. Leur force vient de la combinaison ingénierie sociale compétence, abus d'accès et vol de données personnelles.

Dans la violation de données de Salesforce en 2025, ils ont utilisé le compromis de jetons OAuth via une application connectée pour se déplacer dans plusieurs environnements et extraire de grandes quantités de données clients et opérationnelles. Une fois à l'intérieur, ils se sont appuyés sur des techniques "Living off the Land" pour se fondre dans l'activité normale. Le groupe héberge un site de fuite sur le dark web via TOR où il publie des listes de victimes et des échantillons d'enregistrements volés, renforçant ainsi son rôle d'acteur majeur motivé par le rançongiciel.

2. L'alliance LockBit/Qilin/DragonForce

Dans un cas similaire, LockBit, Qilin et DragonForce ont formé une alliance inhabituelle de rançongiciels qui signale une évolution vers des opérations plus coordonnées. Les analystes ont observé des infrastructures partagées et des activités de sites de fuites tout au long de 2025, indiquant que les groupes alignent leurs forces alors que chacun tente de retrouver ou d'étendre son influence.

L'alliance est logique pour ces groupes. LockBit se reconstruit après son démantèlement, Qilin accroît son emprise en matière d'extorsion, et DragonForce est passé de l'activisme au rançongiciel commercial. Leur coopération brouille l'attribution et crée un écosystème plus résilient sur les forums du dark web, rendant plus difficile pour les équipes de sécurité de comprendre quel acteur est à l'origine d'une attaque ou combien de groupes sont impliqués.

Qu'est-ce qui attend les acteurs coordonnés du dark web en 2026 ?

Les alliances entre groupes changeront probablement de forme à mesure qu'ils rechercheront de nouvelles ressources ou des territoires plus sûrs. Ces partenariats peuvent maintenir actifs les groupes faibles et offrir de nouveaux points d'entrée aux groupes plus forts, ce qui rend l'attribution moins fiable. Bien renseignements sur les menaces et la surveillance du dark web sera encore plus importante en 2026, alors que les équipes de sécurité essaient de suivre la manière dont ces relations se forment, se brisent ou se réorganisent autour d'attaques majeures.

Acteurs du ransomware sur le dark web

Les cybercriminels du rançongiciel continuent de façonner une grande partie de l'économie du dark web, se déplaçant entre les forums, les sites de fuites et les canaux privés à la recherche de nouvelles victimes. Cette section examine les groupes qui ont défini 2025 et comment leur activité pourrait influencer la cybercriminalité sur le dark web dans l'année à venir.

1. Spider éparpillé

Araignée dispersée est un groupe cybercriminel adaptatif connu pour cibler de grandes entreprises par le biais d'ingénierie sociale détaillée. Également appelé UNC3944, Oktapus ou Muddled Libra, il se fait passer pour du personnel informatique interne afin d'obtenir des identifiants, de prendre le contrôle des processus d'authentification multifacteur (MFA) ou d'installer des outils d'accès à distance. Une fois à l'intérieur d'un réseau, il s'appuie sur des méthodes "Living off the Land" (vivre de la terre) et utilise des outils tels qu'AnyDesk ou TeamViewer pour se déplacer discrètement tout en collectant des données.

Le groupe a récemment intensifié son activité en déployant Rançongiciel DragonForce après avoir exfiltré des informations sensibles. Malgré les arrestations, Scattered Spider a refait surface fin 2025 avec des messages laissant entendre des violations plus larges et non divulguées, ainsi qu'une possible réorganisation sous de nouvelles identités.

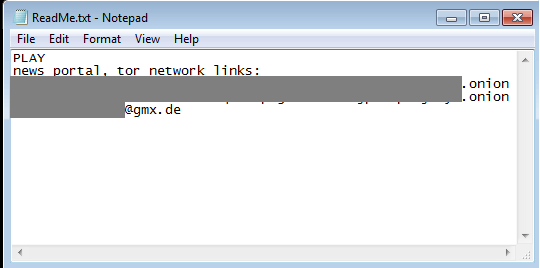

2. JOUER

PLAY rançongiciel, également connu sous le nom de Playcrypt, est actif depuis 2022 et est responsable d'attaques généralisées en Amérique du Nord, en Amérique du Sud, en Europe et en Australie. Le groupe est connu pour son volume d'activité élevé, certains mois atteignant plus de 170 tentatives d'attaques, et pour fonctionner comme une organisation fermée plutôt que de dépendre d'affiliés.

Le groupe se concentre sur la multi-extorsion, volant des données avant de chiffrer les systèmes et dirigeant les victimes vers eux par le dark web. Les victimes accèdent souvent à ces sites de fuite via Tor, parfois en passant par un VPN pour éviter d'exposer leur adresse IP. Les intrusions de Ryuk commencent souvent par l'exploitation de vulnérabilités connues dans Fortinet et Microsoft Exchange, suivies d'un chiffrement intermittent et d'une utilisation extensive de LOLBins pour rester cachés pendant les mouvements latéraux.

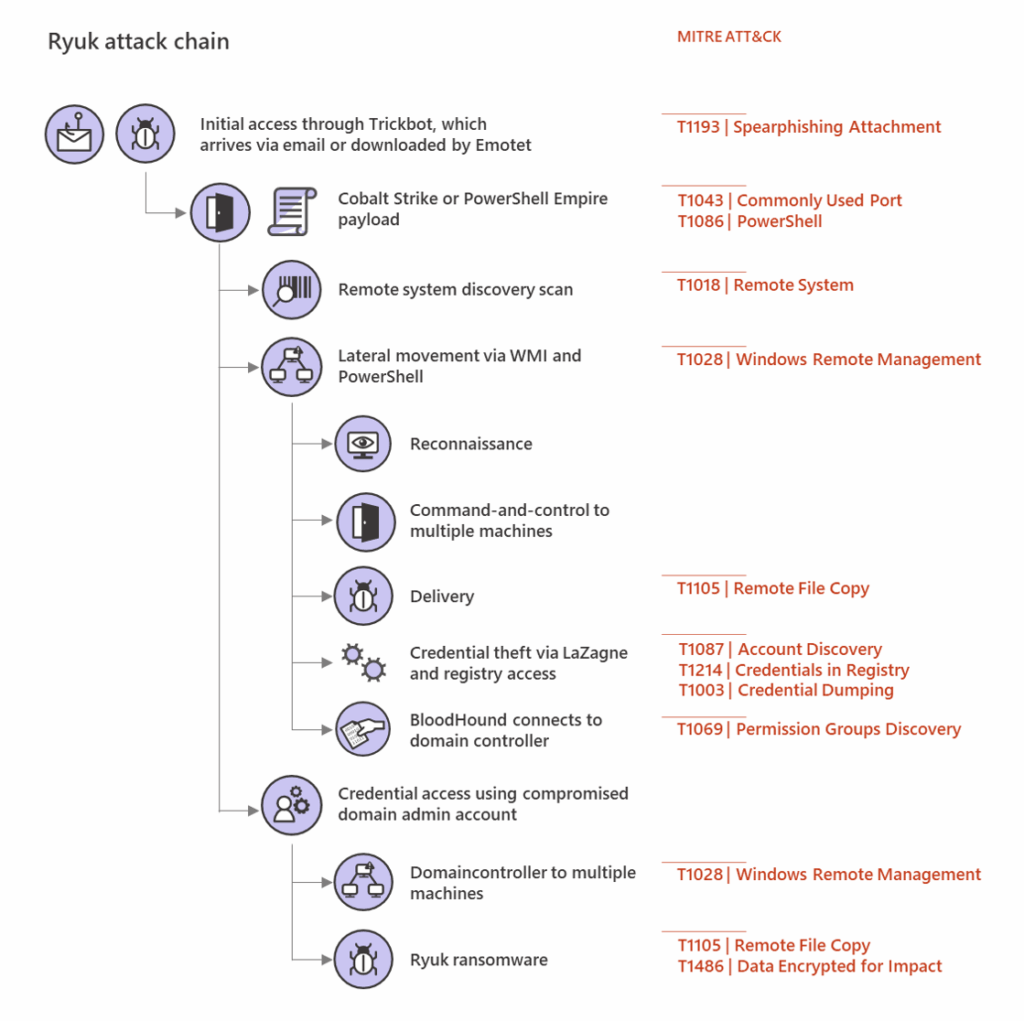

3. Ryuk

Ryuk est une opération de rançongiciel de longue date, connue pour son ciblage précis et son impact opérationnel sévère. Apparue pour la première fois en 2018, elle vise les grandes organisations et utilise des techniques qui rendent la récupération difficile, notamment la suppression des copies d'ombre et le chiffrement rapide des lecteurs réseau.

Ryuk est lié à l'organisation cybercriminelle russe Wizard Spider, dont l'activité semble passer par une cellule plus petite connue sous le nom de Grim Spider. Le groupe exige des rançons élevées et est régulièrement payé en cryptomonnaie, souvent en Bitcoin, pour dissimuler les transactions. Son orientation vers soins de santé et d'autres secteurs à forte pression maintiennent Ryuk actif en 2025, malgré des années de surveillance.

4. Cl0p

Cl0p, également connu sous le nom de Clop ou TA505, est un groupe de rançongiciels de longue date qui est apparu pour la première fois en 2019 en tant que variante de CryptoMix et qui est depuis devenu une opération d'extorsion majeure. On pense qu'il s'agit d'un groupe russophone, il utilise un .clop extension pour fichiers chiffrés et évite les systèmes situés dans les pays de la CEI (Communauté des États indépendants).

Désormais, le groupe est allé bien au-delà du simple chiffrement, adoptant un modèle de quadruple extorsion soutenu par son site de fuites hébergé sur Tor, CL0P^_-LEAKS. L'impact du groupe est significatif, avec plus de $500 millions de dollars de rançons liés à ses activités et des campagnes à grande échelle telles que GoAnywhere et MOVEit ayant compromis des centaines d'organisations. Rien qu'en février 2025, il a cité 182 victimes sur son site de fuites.

Qu'est-ce que les groupes de rançongiciels prévoient pour 2026 ?

Les groupes de rançongiciels fermés continueront de rechercher un accès plus rapide et une exfiltration plus rapide dans le but de garder une longueur d'avance sur les cycles de correctifs et la pression des forces de l'ordre. Beaucoup s'orientent vers des méthodes d'intrusion plus discrètes qui s'appuient sur les outils existants au sein d'un réseau, ce qui rend la détection précoce plus difficile. Nous pouvons également nous attendre à ce que davantage de groupes disparaissent après des fuites ou des arrestations, puis réapparaissent sous de nouveaux noms, maintenant ainsi leurs opérateurs actifs même lorsque la marque s'estompe.

Joueurs du dark web spécialisés dans le malware-as-a-service

Le malware-as-a-service a abaissé la barrière pour les opérations criminelles en fournissant aux affiliés des outils prêts à l'emploi pour mener leurs propres campagnes. Les groupes à l'origine de ces services se concentrent sur le développement, l'infrastructure et les mises à jour, tandis que d'autres s'occupent de l'intrusion et de l'extorsion. Ce modèle maintient leur malware en circulation constante sur le dark web et permet même à de petites équipes de causer des perturbations importantes.

Pour une analyse complète du fonctionnement de chaque catégorie de logiciels malveillants et de la manière dont les défenseurs les détectent, consultez notre guide sur les 20 types de malwares les plus courants.

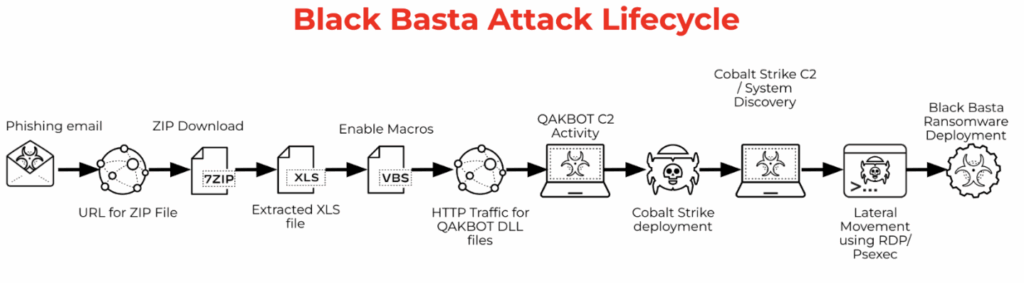

1. Black Basta

Basta noir est apparu en 2022 avec une ascension exceptionnellement rapide, listant plus de 20 victimes sur son site de fuite basé sur Tor, Nouvelles de Basta, au cours de ses deux premières semaines. Black Basta est connu pour son modèle d'affiliés strict, travaillant uniquement avec un cercle restreint de partenaires de confiance plutôt que de recruter ouvertement, ce qui aide le groupe à contrôler ses opérations et à limiter son exposition. Le stockage cloud mal configuré reste l'une des sources d'exposition les plus courantes que les analystes de CybelAngel trouvent, notre Guide des contrôles de sécurité dans le cloud couvre les 24 correctifs les plus critiques.

Le stockage cloud mal configuré reste l'une des sources d'exposition les plus courantes que les analystes de CybelAngel trouvent — notre Guide des contrôles de sécurité dans le cloud couvre les 24 correctifs les plus critiques.

Le groupe a depuis touché plus de 500 organisations dans les secteurs de la santé, de la fabrication, de la construction et d'autres secteurs à haute valeur ajoutée. Leurs opérations mêlent l'ingénierie sociale, des outils personnalisés pour compromettre les appareils, et des utilitaires bien connus tels que PowerShell et Cobalt Strike. Bien que des fuites récentes aient révélé des logs de discussion internes et forcé la marque au silence, ses opérateurs sont déjà réapparus sous de nouveaux noms de ransomwares.

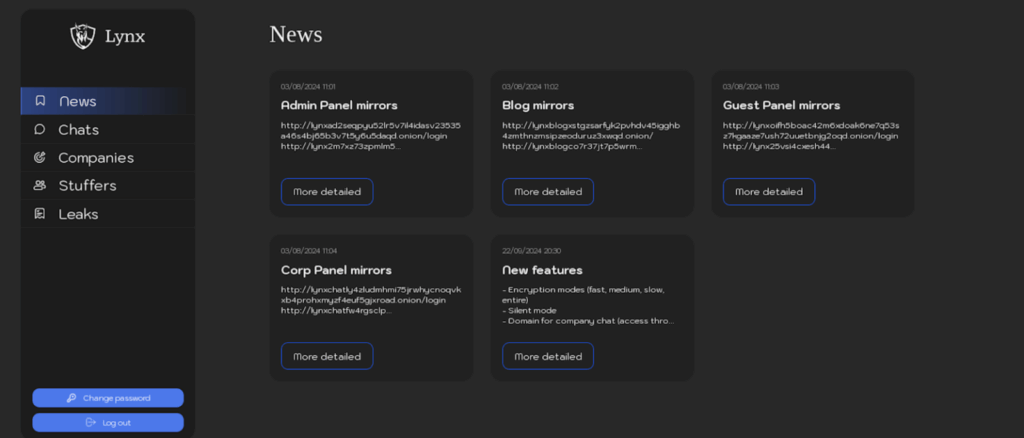

2. Lynx

Rançongiciel Lynx est actif depuis mi-2024 et fonctionne comme un programme structuré de malwares-as-a-service ciblant les petites et moyennes entreprises, ainsi que les grandes entreprises. Le groupe promeut une politique de ciblage “ éthique ”, évitant les organismes gouvernementaux, les secteurs de la santé et les organisations à but non lucratif, tout en poursuivant des secteurs tels que la finance, la fabrication et l'architecture.

Lynx recrute des affiliés via un portail RaaS détaillé avec des sections pour les actualités, les fuites, la coordination et les outils. Les affiliés conservent une grande part de la rançon et contrôlent les négociations, et les partenaires les plus performants peuvent accéder à des services supplémentaires, notamment un stockage dédié et un centre d'appels utilisé pour faire pression sur les victimes.

3. Akira

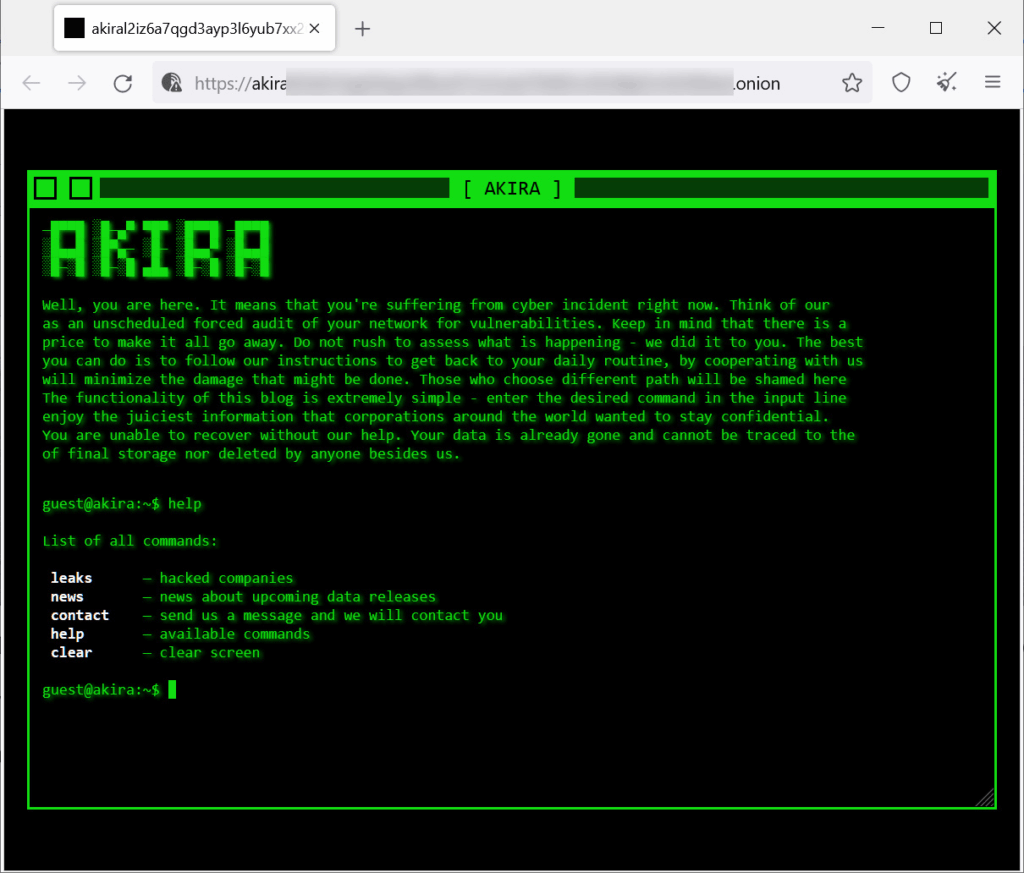

Akira est un groupe de ransomware en tant que service apparu en mars 2023 et qui est devenu l'un des opérateurs de ransomware les plus actifs au monde. Son logiciel malveillant est disponible pour toute personne qui rejoint le programme, permettant aux affiliés de voler et de chiffrer des données et d'exiger des rançons pouvant atteindre plusieurs millions de dollars.

Il maintient un site de fuite distinctif sur le dark web, stylisé comme une ancienne console à écran vert (voir ci-dessous), listant les victimes et publiant des données volées. Le groupe se concentre fortement sur la France et l'Amérique du Nord et a mené des attaques rapides et à haut volume, y compris l'exfiltration depuis des serveurs Veeam en quelques heures seulement. Les analystes estiment que les origines d'Akira remontent à l'organisation Conti.

4. Lumma Stealer

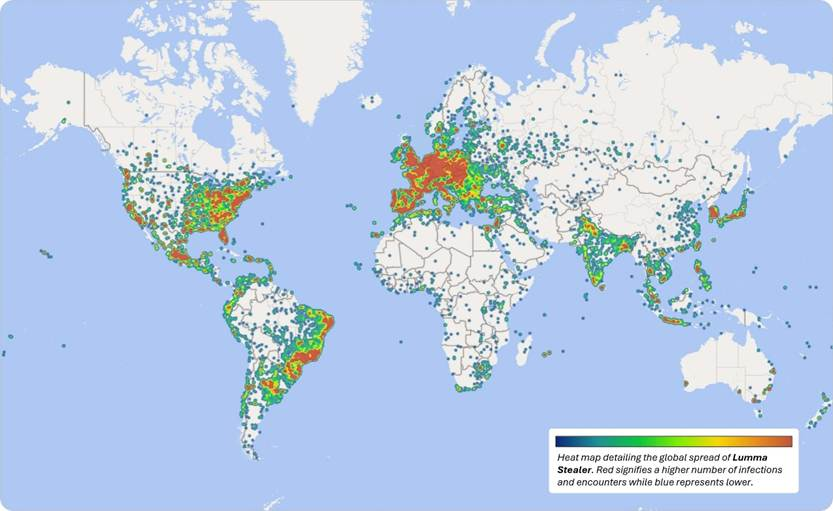

Lumma Stealer, également connu sous le nom de LummaC2, est un logiciel malveillant voleur d'informations vendu sous forme de package de malware en tant que service sur les forums russophones. Apparu pour la première fois en 2022, il offre aux cybercriminels un moyen prêt à l'emploi de récolter des données de navigateur, des portefeuilles de crypto-monnaie et des extensions d'authentification à deux facteurs avant d'envoyer le tout à des serveurs C2.

Le logiciel malveillant est largement déployé, avec près de 400 000 machines Windows compromises début 2025. Même après une opération de démantèlement menée par Europol et Microsoft, ses opérateurs ont rapidement reconstruit leur infrastructure. Lumma se propage par le biais d'e-mails de hameçonnage, de publicité malveillante, de faux dépôts et de sites compromis qui incitent les utilisateurs à exécuter des exécutables malveillants.

5. Pikabot

PikaBot est un chargeur de logiciels malveillants apparu en 2023 et qui est rapidement devenu un outil de prédilection pour les acteurs de la menace après la chute de Qakbot. Il délivre des charges utiles grâce à une conception modulaire qui prend en charge l'injection, l'évasion et son propre framework C2, permettant aux attaquants de déployer des logiciels espions, des enregistreurs de frappe ou des ransomwares une fois l'accès obtenu.

Le logiciel malveillant furtif utilise de solides techniques d'anti-analyse et arrête son exécution sur les systèmes configurés en russe ou en ukrainien pour éviter d'attirer l'attention dans ces régions. Les chercheurs soupçonnent des opérateurs russes d'être à l'origine de cette attaque, et les campagnes récentes ont considérablement augmenté après le démantèlement de Qakbot, positionnant PikaBot comme le nouveau chargeur de choix pour de nombreux groupes criminels.

Que réserve le malware-as-a-service pour 2026 ?

Le malware-as-a-service continuera de croître à mesure que les développeurs publieront de nouveaux chargeurs et voleurs faciles à utiliser par d'autres. Ces groupes ont montré qu'ils pouvaient se rétablir rapidement après les démantèlements, leurs outils resteront donc probablement actifs sur les forums du dark web et les services cachés. Les équipes de cybersécurité auront besoin d'un système solide renseignements sur les menaces pour comprendre comment ces familles de logiciels malveillants évoluent et à quelle vitesse elles peuvent apparaître dans de nouvelles campagnes.

Comment garder une longueur d'avance sur les risques du dark web

Les groupes de menace dans ce guide agissent rapidement et souvent hors de vue. Les forums disparaissent, les sites de fuite réapparaissent sous de nouveaux noms et les données volées peuvent se propager bien avant qu'une violation ne soit confirmée. Sans visibilité dédiée, il est facile de manquer les signes avant-coureurs de problèmes.

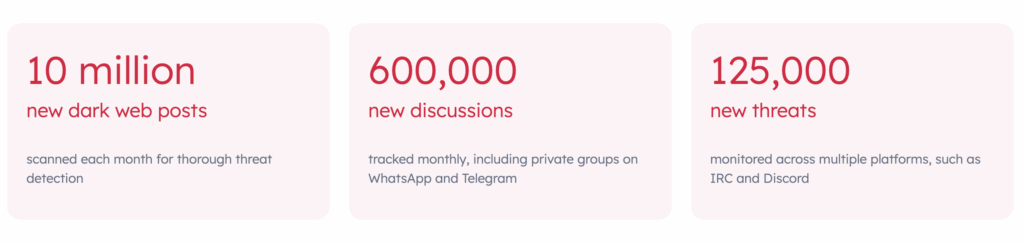

CybelAngel's surveillance du dark web donne aux équipes une vision claire de cette activité. Notre plate-forme analyse en continu les services cachés, les canaux Telegram et les forums du dark web pour faire remonter les données exposées liées à votre organisation. Vous recevez des informations opportunes et validées qui vous aident à agir avant que les attaquants ne prennent de l'élan.

CybelAngel propose également des investigations à la demande par des analystes expérimentés qui peuvent confirmer les incidents et expliquer comment une menace se déroule. Ce soutien aide les équipes de sécurité à réagir avec confiance dans un environnement qui évolue rarement.

Conclusion

Le dark web continuera d'évoluer jusqu'en 2026, avec l'émergence de nouveaux groupes et le retour de noms familiers sous différentes identités. Pour les équipes de sécurité, suivre ces changements offre une vision plus claire de ce qui pourrait les atteindre avant qu'un incident ne se produise. Avec une veille sur les menaces solide et surveillance du dark web en place, les organisations peuvent détecter l'exposition à un stade précoce et réagir avec plus de confiance dans un environnement qui évolue rapidement.