攻撃までの時間を短縮させているのはなぜか? [AI脅威レビュー]

目次

昨年、脆弱性の約3分の1が公開される前に、あるいは公開されたのと同時に悪用され、攻撃者が防御パッチサイクルよりも速く動く「ゼロデイ」シナリオが生まれていたことをご存知でしたか。脆弱性が 脆弱性が開示されました そして、攻撃者がそれを悪用するまでに要する時間(Time to Exploit、TTE)は、2018年の63日から2024年にはわずか5日にまで短縮しています。.

数字は何を教えてくれるのでしょうか?

統計は厳しい現実を示しています。2023年には、, Mandiantは分析した 138件の脆弱性が悪用され、平均TTE(Time to Exploit:悪用までの時間)はわずか5日にまで急落しました。. Fortinetの分析 2024年の970億件の詐欺試行がこのタイムラインを確認しました。しかし、その分布はさらに緊急の現実を明らかにしています。

- 開示から24時間以内に%個の脆弱性が悪用される

- 29% は1週間で悪用されています

- 1ヶ月で%が56件悪用されています

- 32.1% は開示日以前に悪用される。つまり、パッチが存在する前にゼロデイ攻撃が行われる。

これを組織の対応時間と比較すると、企業は重大なアプリケーションの脆弱性を修正するのに平均74日、ネットワークの脆弱性には55日、そして エッジデバイス VPNやファイアウォールなど.

これにより、攻撃者が防御が追いつく前に自由に活動できる、体系的な6-20倍の脆弱性ウィンドウが生まれます。.

しかし、CVE中心の統計が見落としているのは、以下の点です。大多数の侵害成功は、新たに公表された脆弱性に全く依存していません。それらは、CVE識別子を持たない、永続的な弱点、誤設定、弱い認証情報、そして人間的要因を悪用します。文書化された脆弱性のTTE(Time to Exploit)を日数で測定する一方で、攻撃者は数ヶ月または数年存在している露出ウィンドウを同時に悪用しています。.

伝統的な「“パッチチューズデー”「毎月のサイクルでのパッチ適用は、かつては業界のベストプラクティスと見なされていましたが、今では危険なほど時代遅れになっています。攻撃者が数時間または数日で脆弱性を悪用する場合、毎月のスケジュールでパッチを適用している組織は、片手を縛られた状態で戦っているようなものです。」.

AIはどのように攻撃を加速させるのでしょうか?

最近の研究は、AIの実際の能力を明らかにしています エクスプロイト開発, 、誇大広告を超えて、文書化された証拠へと進む。2024年、IBMの研究者は、ChatGPT-4が現実世界の脆弱性を悪用する能力をテストした。提示された場合 CVEの説明, 、ChatGPT-4は1日未満の脆弱性を悪用することにおいて87% の成功率を達成しました。.

それらの説明なしでは?成功率は7%に激減した。.

この80% のパフォーマンスギャップは、重要な真実を明らかにしています。AIは情報がある場合にエクスプロイトの加速に優れていますが、新しい脆弱性の発見には苦労します。しかし、AIの影響はCVEエクスプロイトをはるかに超えています。LLMは、正式なCVE指定を一度も受けていない一般的なWebアプリケーションの脆弱性を特定し、悪用する上でますます効果的になっています。.

SQLインジェクション自動化

AIはウェブアプリケーションを分析し、潜在的なインジェクションポイントを特定し、多様なSQLペイロードを生成し、エラー応答に基づいて反復処理することができます。これにより、SQLインジェクションは手動で時間のかかるプロセスから、自動化された偵察機能へと変貌します。データベースインターフェースが公開されている組織は、数分で何千ものインジェクションバリエーションをテストするAI駆動型のプロービングに直面します。.

クレデンシャルスタッフィングとパスワードスプレー

LLMは、漏洩した認証情報データベース、企業情報、ソーシャルメディアインテリジェンスに基づいてコンテキストに応じたパスワードのバリエーションを生成することで、認証情報ベースの攻撃を強化します。AIは、命名規則、一般的な企業パスワードポリシー、個人情報を分析して、高度にターゲティングされた認証情報リストを作成し、パスワードスプレーキャンペーンの成功率を劇的に向上させます。.

フィッシングとソーシャルエンジニアリング

AI生成 スピアフィッシングメール これにより、従来の 12% と比較して 54 ~ 60% のクリック率を達成し、作成時間を 16 時間から 5 分に短縮しました。これは 95% の効率向上を表します。LLM は、公開ソースおよびデータ漏洩から収集したターゲットのコミュニケーション、ライティングスタイル、組織のコンテキストを分析して、パーソナライズされたフィッシングコンテンツを作成します。.

イスラエルの研究者は、CVEに焦点を当てたアクセラレーションの可能性を、〜を使用して実証しました Anthropic の Claude-Sonnet-4.0 15分あたり14件の正規に動作するエクスプロイトを、エクスプロイトあたり約$1ドルというコストで生成する.

これにより、貴社は以下の影響を受けることになります。十分に文書化されたCVE脆弱性においては、開示から悪用までの期間は実質的に消滅しました。一方、CVE識別子を持たない一般的なアプリケーションの脆弱性、漏洩した認証情報、誤設定されたサービスは、AIが大規模に特定・悪用できる、同等にアクセスしやすい攻撃ベクトルとなり得ます。.

攻撃者はすでにAIを使用していますか?

国家主体がAIを攻撃作戦に展開しています。. Googleの脅威インテリジェンスグループ 2025年11月に、初めての「ジャストインタイム」AI駆動型マルウェアが文書化されました。ロシア APT28 PROMPTSTEALをウクライナに対して展開し、Hugging FaceのAPIを使用して、実行中に偵察コマンドを動的に生成し、機能をハードコーディングするのではなくドキュメントを潜行させた。.

OpenAIの2025年6月脅威インテリジェンスレポート 中国、ロシア、イラン、北朝鮮などの攻撃者による10件の主要な悪意あるAIオペレーションを阻止したことを明らかにした。主な用途は、ソーシャルエンジニアリングのための偽ペルソナ生成、フィッシングコンテンツの自動作成、コード開発支援などであった。.

AIを活用した初期侵入手法

CVEの悪用を超えて、脅威アクターはAIをますます活用して、CVE以外のベクトル経由で初期アクセスを得ています。AI搭載ツールは、組織のデジタルフットプリント全体にわたる公開されたアセットをスキャンし、設定ミスのあるクラウドストレージ、公開された管理インターフェース、漏洩したAPIキー、脆弱なWebアプリケーションを特定します。これらのツールは、OSINTデータベース、コードリポジトリ、breachデータベースなど、複数のソースからの情報を相関させて、開示されたCVEに依存することなく包括的な攻撃マップを構築します。.

AIは、総当たり攻撃ではなく、漏洩した認証情報データベース、企業構造、命名規則を分析し、高度に標的化された認証情報リストを生成します。AI強化型スキャナーは、CVEデータベースを必要とせずに、WebアプリケーションにおけるSQLインジェクション、クロスサイトスクリプティング、認証バイパス、ビジネスロジックの脆弱性を特定します。.

当社の脅威アクター監視において、この二段階アプローチを観測しています。高度なアクターはCVE悪用能力を維持しつつ、同時にAI自動化を用いてCVE以外の初期アクセス技術を拡大しています。.

AIがまだできないことは何ですか?

驚くべき能力にもかかわらず、AIは重大な制限に直面しています。研究は ウェブ脆弱性の再現 最高のLLMエージェントでさえ、エンドツーエンドの成功率は22.5%にとどまった。. 複雑なバイナリ脆弱性 AIにはまだ及ばない。LLMはCapture the Flagチャレンジで10.5-57.9の%成功を収めたが、実際のプロダクションCVEでは(%成功率0で)完全に失敗した。.

AIは、既存のドキュメントなしに未知の脆弱性を自律的に発見することはできません。CVEの説明がある場合%とない場合%の成功率87対7は、AIが人間が作成した情報に根本的に依存していることを示しています。しかし、AIは、人間のアナリストが見逃す可能性のある公開データやシステム構成のパターンを特定するのに優れています。コンパイルされたバイナリにおける未知のゼロデイ発見は苦手ですが、設定ミスのあるS3バケット、公開されたデータベースインスタンス、漏洩したAPI認証情報などを効果的に特定します。.

より迅速な搾取を推進している他の要因は何ですか?

TTEの崩壊をAIだけに帰するのは、複雑な現象を単純化しすぎている。. 一括スキャンツール ZMap、Masscan、Shodan、Censysのようなツールは、攻撃者が1時間未満でIPv4アドレス空間全体をスキャンすることを可能にします。これらのツールは、脆弱性が公開されてから数分以内に脆弱なシステムを特定できます。この能力は、最新のLLMよりも10年以上前から存在します。これらのツールは、CVEに脆弱なシステムだけでなく、公開されている管理パネル、設定ミスのあるサービス、デフォルトの認証情報、認証の脆弱性も特定します。.

エクスプロイト開発を推進する資金は劇的に激化している。. ゼロデイエクスプロイトの価格 iPhoneとAndroidのゼロクリック脆弱性では$500万〜700万ドルに達し、% 年率44%のインフレが発生しています。一方、盗まれた認証情報、データベースダンプ、侵害されたシステムへのアクセスは数百ドルから数千ドルで取引されており、CVE以外の攻撃ベクトルに対する並行した経済的インセンティブを生み出しています。.

組織が2024年に公表したCVEは40,009件で、2023年から20%増加した。同時に、組織のデジタル・フットプリントは、クラウド・サービス、SaaSアプリケーション、サードパーティの統合、シャドーITなどに拡大している。クラウド・ストレージの設定ミス、開発環境の露出、ステージング・サーバーの置き忘れなど、拡大するたびに潜在的な暴露ポイントが生まれる。.

CVE中心のTTE指標を超えて

CVEに焦点を当てたTTE(Time to Exploit)指標はセキュリティの議論で支配的ですが、実際の攻撃ベクトルのほんの一部しか表していません。最も一般的な初期アクセス方法には、最近開示された脆弱性は全く関与していません。.

設定の脆弱性

設定ミスのあるクラウドストレージアカウントは、毎年数千件のデータ侵害の原因となっていますが、これらの漏洩はCVE識別子として認識されることはほとんどありません。組織は、公開読み書きアクセスのあるS3バケット、匿名アクセスのあるAzureBlobストレージ、認証なしで公開されたデータベースインスタンス、および公開アクセス可能な管理者ダッシュボードを意図せず公開しています。.

これらの誤設定は、発見されるまで永続的に残り、CVE(共通脆弱性識別子)の悪用期間である5日間をはるかに超える恒久的な脆弱性ウィンドウを生み出します。当社のデジタルリスク保護サービスは、組織の拡大し続けるデジタルのフットプリント全体で、これらの露出を継続的に監視します。.

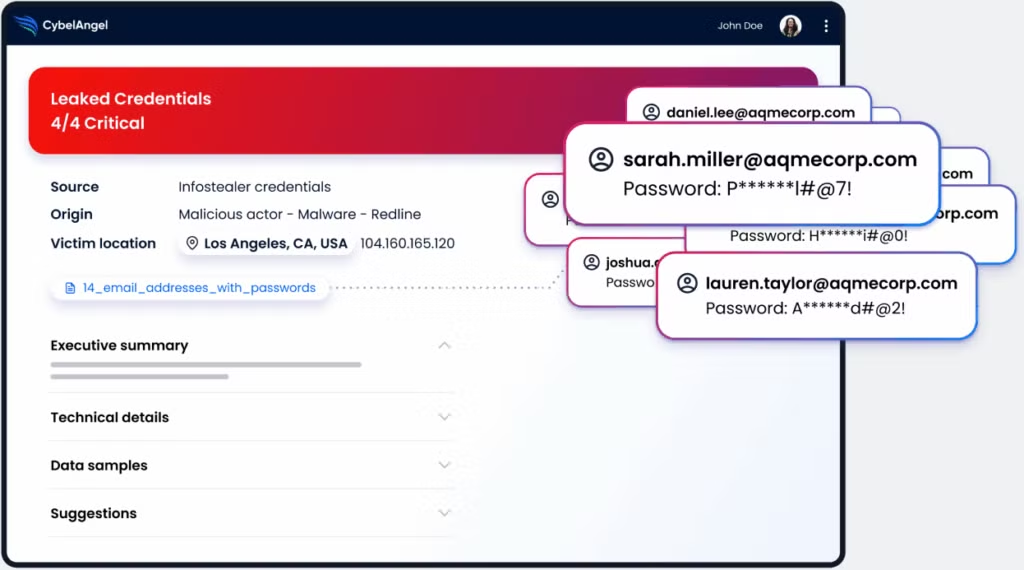

認証情報ベースのアクセス

認証情報の侵害は、依然として主要な初期アクセス経路であり、試行された侵害の大部分を占めています。CVE脆弱性とは異なり、これらのアクセス経路には開示日やパッチはありません。侵害された認証情報は、組織が検出しローテーションするまで有効であり、多くの場合、数ヶ月または数年持続します。.

CybelAngel の認証情報監視は、攻撃者が悪用する前に、サーフェスウェブ、ディープウェブ、ダークウェブのソース全体で漏洩した認証情報を検出することにより、この脅威に特に対処します。従業員の認証情報の漏洩がないか、侵害データベースやダークウェブフォーラムを監視し、コードリポジトリをスキャンして漏洩した認証情報を検出します。 APIキー およびパスワード、さらに検知時に必須のパスワードローテーションを実装するよう組織に警告します。.

アプリケーション層の脆弱性

一般的なウェブアプリケーションの脆弱性は、個別のCVE(共通脆弱性識別子)が付与されないことが多いですが、依然として広範囲に悪用可能です。. SQLインジェクション カスタム Web アプリケーションやレガシー システムに依然として蔓延しています。クロスサイト スクリプティング (XSS) は、セッションハイジャックと認証情報窃盗を可能にします。API の脆弱性は、不十分なアクセス制御を持つエンドポイントを公開します。.

AIを活用したスキャンツールは、アプリケーションの動作を分析し、入力検証をテストし、認証メカニズムを調査することで、これらの脆弱性を特定します。組織は、自動脆弱性スキャナやCVEデータベースでは対応できないカスタムアプリケーションに対して、継続的な偵察に直面しています。.

検出までの時間差

CVE以外の脆弱性においては、関連する指標は「悪用されるまでの時間」ではなく「検出されるまでの時間」です。組織は、機密データを含む公開されたデータベース、犯罪フォーラムで出回る漏洩した認証情報、誰でもアクセス可能な設定ミスのあるクラウドサービス、セキュリティの可視性の範囲外にあるシャドーIT資産などに気づいていないことがよくあります。.

この検出ギャップは数ヶ月から数年続く可能性があり、攻撃者に5日間のCVE悪用期間をはるかに超える持続的なアクセス機会を提供します。CybelAngelのプラットフォームは、公開されたアセット、漏洩したデータ、設定上の脆弱性について、組織の完全なデジタルフットプリントを監視することにより、このギャップにspecifically対応します。.

欧州の規制では何が求められていますか?

欧州のサイバーセキュリティ規制は、CVEの脆弱性と、より広範なセキュリティ上のエクスポージャーの両方に対処するために発展してきた。欧州のサイバーセキュリティ規制は NIS2指令 「遅滞なく」重大な脆弱性に対処することを義務付け、インシデント報告を3.

について サイバーレジリエンス法 2024年12月に発行され、2026年9月より報告義務が生じます。この法律は、積極的に悪用されている脆弱性に対する迅速な対応を義務付け、セキュアなデフォルト設定、攻撃対象領域の最小化、そしてCVEおよび非CVEの攻撃ベクトルを含む一般的な悪用技術からの保護に対応します。.

フランスの 軍事プログラミング法 (LPM) 2024-2030 さらに、すべてのソフトウェア発行元に対して、重大な脆弱性を報告することを義務付けています。 ANSSI.ANSSIのガイダンス 構成の強化、アクセス制御、資格情報管理を重視し、セキュリティはCVEパッチ適用にとどまらないことを認識しています。.

5日間のTTE平均と32.1% のネガティブTTEシナリオを考慮すると、組織は、アクティブに悪用されているCVE脆弱性に対して24〜72時間の緊急対応能力を必要とし、同時に露出した認証情報、誤設定、およびデータ漏洩の継続的な監視を維持する必要があります。.

組織は今、何をすべきでしょうか。

崩壊したTTEタイムラインと永続的な非CVEエクスポージャーは、包括的なセキュリティ戦略を要求します。.

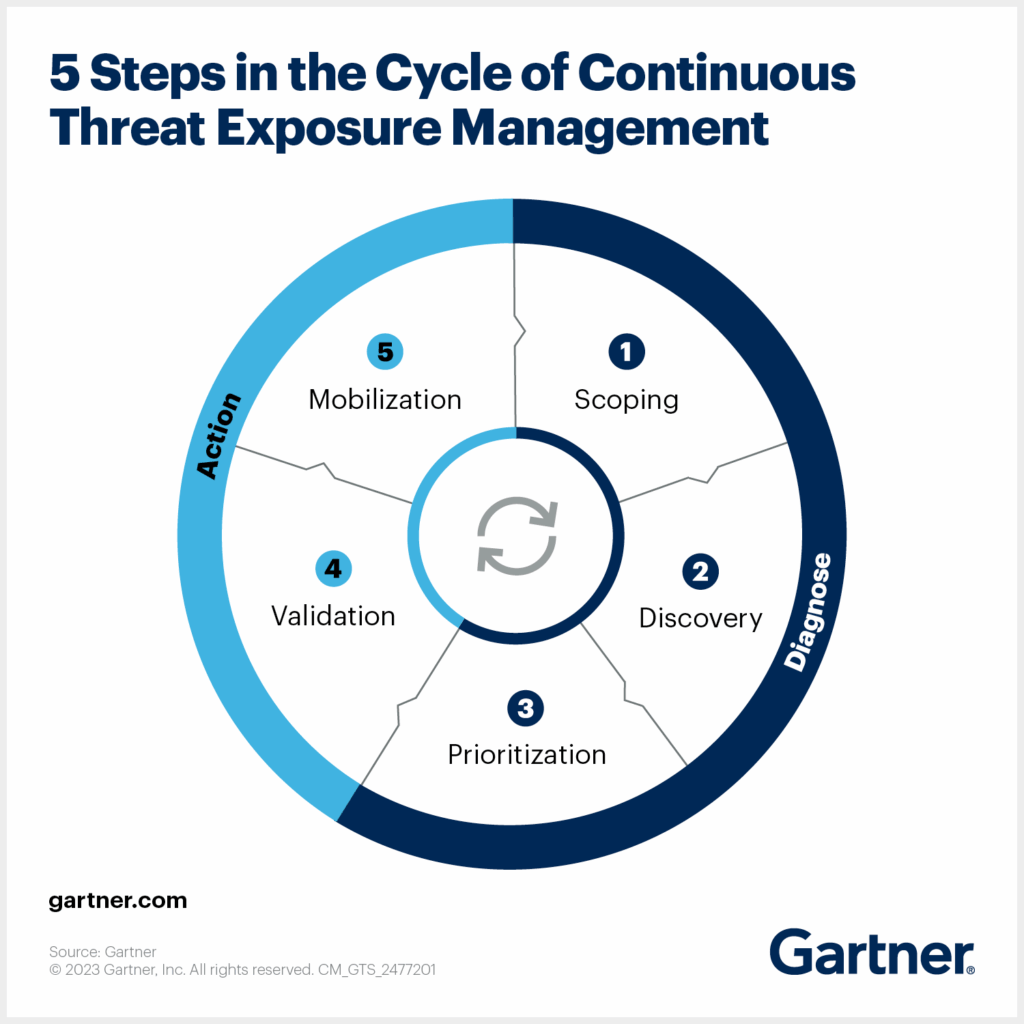

継続的な脅威への露出管理を実装する

Continuous Threat Exposure Management (CTEM) must replace periodic assessments. With over 40,000 CVEs published annually, organizations must focus on the less than 1% that drive actual breaches, using CISAの既知の悪用された脆弱性カタログ と EPSSスコアリング.

同時に、CTEMはCVE追跡を超えて、クラウドストレージやデータベースの露出、漏洩した認証情報とAPIキー、設定ミスのあるサービスやシャドーIT、Webソース全体での機密データの露出を監視する必要があります。.

ゼロトラストアーキテクチャをデプロイする

脆弱性の3分の1はパッチが存在する前に悪用されるため、防御だけでは不十分です。. マイクロセグメンテーション, 最小権限アクセスと「侵害を前提とする」姿勢は、脆弱性が避けられずに.

あなたのデジタルフットプリント全体を監視する

組織は、CVEデータベースに登場しない可能性のある資産を含む、攻撃対象領域全体を可視化する必要があります。CybelAngelのプラットフォームは、サーフェスウェブ、ディープウェブ、ダークウェブ全体で継続的な監視を提供し、従来の脆弱性スキャナーが見逃す露出を検出します。これには、認証情報漏洩の検出、公開されたデータベースの監視、設定ミスのアラートが含まれます。.

攻撃対象領域を減らす

攻撃対象領域の削減は、最も持続可能な防御を提供します。インターネットに公開された管理インターフェイスを無効にし、VPNとファイアウォールの設定を強化し、レガシーシステムと未使用のサービスを削除し、セキュアな構成ベースラインを実装し、クラウドサービス権限を定期的に監査します。当社の攻撃対象領域管理サービスは、組織がこれらの露出を特定し、削減するのに役立ちます。.

検知と対応を強化する

検知・対応能力は、避けられない検知漏れを補う。 EDR/XDR 迅速な悪用検出のため、ゼロデイパターンを特定する行動分析を実装し、脅威インテリジェンス統合による24時間365日のSOC監視を維持し、認証情報不正利用の異常検出を確立する。.

予防策が失敗した場合、検知の速さが侵害の影響を決定します。.

AIは防御側も支援できますか?

攻撃者はAIを悪用してエクスプロイトを加速させますが、防御側も同様に強力な能力を獲得します。機械的速度での自動化された脅威ハンティング、大規模データセット全体での異常検出、AI強化 SOARプラットフォーム 迅速な対応、Webソースに公開されたデータにおけるパターン認識、構成の脆弱性の自動分析により、セキュリティチームは機械的速度で運用できるようになります。.

AIを活用した攻撃に対抗するには、LLMベースのコンテンツ分析を備えたメールセキュリティ、ディープフェイク攻撃を検出するための行動生体認証、認証情報侵害による損害を限定するゼロトラストポリシー、自動偵察のための異常検知が必要です。.

ANSSIのAIセキュリティガイダンス AIガバナンスのための実践的なフレームワークを欧州の組織に提供する。.

まとめ

Time to Exploit が 6 年間で 63 日から 5 日に短縮されました。CVE 脆弱性の 3 分の 1 は、パッチが存在する前に悪用されています。AI は、偵察、フィッシング、エクスプロイト生成といった特定の攻撃段階を加速させ、既存のトレンドを増幅する効率乗数として機能します。.

しかし、CVE中心の見方では、物語の一部しか語られません。成功した侵害の大部分は、CVE識別子が付与されない継続的な脆弱性を悪用しています。設定ミスのあるクラウドサービス、漏洩した認証情報、公開されたデータベース、認証の弱点などです。組織が5日間のCVE悪用ウィンドウ内でパッチ適用を急ぐ一方で、攻撃者は数ヶ月または数年にわたって存続する露出ギャップを同時に悪用しています。.

24〜72時間以内の緊急パッチ適用、ゼロトラストアーキテクチャ、CTEM、攻撃対象領域の縮小、継続的な露出監視、AI強化型防御などを導入し、適応する組織。 先を行く 脅威インテリジェンスサービス CVEエクスプロイト、認証情報漏洩、露出したインフラストラクチャ、および新たな攻撃パターンのリアルタイム監視を提供します。.