¿Por qué está colapsando el tiempo de explotación? [Revisión de amenazas de IA]

Tabla de contenido

¿Sabías que el año pasado, casi un tercio de las vulnerabilidades fueron explotadas el mismo día o incluso antes de que fueran divulgadas públicamente, creando escenarios de “día cero” donde los atacantes se mueven más rápido que los ciclos de parcheo defensivos? El tiempo entre que la vulnerabilidad es revelada y cuando los atacantes lo explotan, conocido como Tiempo hasta la Explotación (TTE), se ha desplomado de 63 días en 2018 a solo 5 días en 2024.

¿Qué nos dicen los números?

Las estadísticas pintan un panorama desolador. En 2023, Mandiant analizó 138 vulnerabilidades explotadas y el TTF promedio se había desplomado a solo 5 días. El análisis de Fortinet de 97 mil millones de intentos de explotación en 2024 confirmaron este cronograma. Pero la distribución revela una realidad aún más urgente:

- 28% de vulnerabilidades se explotan en 24 horas desde su divulgación

- 29% son explotados en una semana

- 56% son explotados en un mes

- 32.1% son explotadas en o antes de la fecha de divulgación, lo que significa ataques de día cero antes de que existan parches.

Compare esto a los tiempos de respuesta de las organizaciones: las empresas tardan un promedio de 74 días en corregir vulnerabilidades críticas de aplicaciones, 55 días para vulnerabilidades de red y 32 días para dispositivos de borde como VPNs y firewalls.

Esto crea una ventana de vulnerabilidad sistemática de 6-20x donde los atacantes operan libremente antes de que las defensas se pongan al día.

Pero he aquí lo que las estadísticas centradas en CVE no captan: la gran mayoría de las brechas exitosas no se basan en absoluto en vulnerabilidades recién divulgadas. Explotan debilidades persistentes, configuraciones erróneas, credenciales débiles y factores humanos que nunca reciben identificadores CVE. Mientras medimos el TTE en días para vulnerabilidades documentadas, los atacantes explotan simultáneamente ventanas de exposición que han existido durante meses o años.

Tradicional“Martes de Parches”los ciclos mensuales, una vez considerados la mejor práctica de la industria, ahora están peligrosamente obsoletos. Cuando los atacantes explotan vulnerabilidades en horas o días, las organizaciones que aplican parches con una frecuencia mensual luchan con una mano atada a la espalda.

¿Cómo acelera la IA los ataques?

Investigaciones recientes revelan las capacidades reales de la IA en desarrollo de exploits, yendo más allá del bombo publicitario hacia la evidencia documentada. En 2024, investigadores de IBM probaron la capacidad de ChatGPT-4 para explotar vulnerabilidades del mundo real. Cuando se le proporcionó Descripciones de CVE, ChatGPT-4 logró una tasa de éxito del 87% en la explotación de vulnerabilidades de día uno.

¿Sin esas descripciones? El éxito se desplomó a 7%.

Esta brecha de rendimiento de 80% revela una verdad crítica: la IA sobresale en la aceleración de la explotación cuando hay información disponible, pero tiene dificultades para el descubrimiento de vulnerabilidades novedosas. Sin embargo, el impacto de la IA se extiende mucho más allá de la explotación de CVE. Los LLM son cada vez más eficaces en la identificación y explotación de vulnerabilidades comunes en aplicaciones web que nunca reciben designaciones CVE formales.

Automatización de inyección SQL

La IA puede analizar aplicaciones web para identificar posibles puntos de inyección, generar variaciones de payloads SQL e iterar basándose en las respuestas de error. Esto transforma la inyección SQL de un proceso manual y que consume mucho tiempo a una capacidad de reconocimiento automatizada. Las organizaciones con interfaces de bases de datos expuestas se enfrentan a sondeos impulsados por IA que prueban miles de variaciones de inyección en minutos.

Ataque de relleno de credenciales y rociado de contraseñas

Los LLM mejoran los ataques basados en credenciales generando variaciones contextuales de contraseñas basadas en bases de datos de credenciales filtradas, información de la empresa e inteligencia de redes sociales. La IA analiza las convenciones de nombres, las políticas corporativas comunes de contraseñas y la información personal para crear listas de credenciales altamente específicas, aumentando drásticamente las tasas de éxito de las campañas de pulverización de contraseñas (password spraying).

Phishing e ingeniería social

Generado por IA correos electrónicos de spear-phishing logrado tasas de clics de% del 54-60 % en comparación con el% 12 % de los enfoques tradicionales, al tiempo que se reduce el tiempo de creación de 16 horas a 5 minutos. Esto representa una ganancia de eficiencia del% 95 %. Los LLM elaboran contenido de phishing personalizado analizando las comunicaciones del objetivo, los estilos de escritura y los contextos organizacionales extraídos de fuentes públicas y filtraciones de datos.

Investigadores israelíes demostraron el potencial de aceleración centrado en CVE utilizando Claude-Sonnet-4.0 de Anthropic para generar 14 exploits funcionales en solo 15 minutos cada uno, a un costo aproximado de $1 por exploit.

Esto significa para tu organización: la ventana entre la divulgación y la militarización de vulnerabilidades CVE bien documentadas ha desaparecido esencialmente. Mientras tanto, las vulnerabilidades comunes de aplicaciones sin identificadores CVE, credenciales expuestas y servicios mal configurados representan vectores de ataque igualmente accesibles que la IA puede identificar y explotar a escala.

¿Los actores de amenazas ya están usando IA?

Los actores de estados nacionales están desplegando IA en campañas operativas. Grupo de Inteligencia de Amenazas de Google documentó el primer malware con IA “justo a tiempo” en noviembre de 2025. Ruso APT28 implementó PROMPTSTEAL contra Ucrania, utilizando la API de Hugging Face para generar dinámicamente comandos de reconocimiento y exfiltrar documentos durante la ejecución en lugar de codificar la funcionalidad.

Informe de inteligencia de amenazas de OpenAI de junio de 2025 revelaron que habían desarticulado 10 importantes operaciones maliciosas de IA que abarcaban China, Rusia, Irán, Corea del Norte y otros actores. Los casos de uso principales incluyeron la generación de perfiles falsos para ingeniería social, la creación automatizada de contenido de phishing y la asistencia en el desarrollo de código.

Técnicas de acceso inicial mejoradas por IA

Más allá de la explotación de CVE, los actores de amenazas utilizan cada vez más la IA para obtener acceso inicial a través de vectores no relacionados con CVE. Las herramientas impulsadas por IA escanean los activos expuestos en la huella digital de una organización, identificando almacenamiento en la nube mal configurado, interfaces administrativas expuestas, claves API filtradas y aplicaciones web vulnerables. Estas herramientas correlacionan información de múltiples fuentes, bases de datos OSINT, repositorios de código y bases de datos de brechas para construir mapas de ataque completos sin depender de CVE divulgados.

En lugar de ataques de fuerza bruta, la IA analiza bases de datos de credenciales filtradas, estructuras corporativas y convenciones de nombres para generar listas de credenciales altamente dirigidas. Los escáneres mejorados con IA identifican inyección SQL, scripting entre sitios, elusión de autenticación y fallos de lógica de negocio en aplicaciones web sin requerir bases de datos CVE.

En nuestro monitoreo de actores de amenazas, hemos observado este enfoque de doble vía: los actores sofisticados mantienen capacidades de explotación de CVE mientras escalan simultáneamente técnicas de acceso inicial no CVE utilizando automatización con IA.

¿Qué no puede hacer la IA todavía?

A pesar de sus alarmantes capacidades, la IA se enfrenta a importantes limitaciones. La investigación sobre reproducción de vulnerabilidades web descubrieron que incluso los mejores agentes LLM sólo lograban tasas de éxito de extremo a extremo de 22,5%. Explotación binaria compleja sigue estando fuera del alcance de la IA. Los LLM lograron un éxito de 10.5-57.9% en los desafíos Capture the Flag, pero fallaron por completo (0% de éxito) en CVE de producción del mundo real.

La IA no puede descubrir vulnerabilidades nuevas de forma autónoma sin documentación existente. La tasa de éxito de 87% frente a 7% con y sin descripciones de CVE demuestra la dependencia fundamental de la IA de la información generada por humanos. Sin embargo, la IA sobresale en la identificación de patrones en datos expuestos y configuraciones de sistemas que los analistas humanos podrían pasar por alto. Si bien tiene dificultades con el descubrimiento de días cero en binarios compilados, identifica eficazmente cubos S3 mal configurados, instancias de bases de datos expuestas y credenciales de API filtradas.

¿Qué otros factores están impulsando una explotación más rápida?

Atribuir el colapso de TTE únicamente a la IA simplifica un fenómeno complejo. Herramientas de escaneo masivo como ZMap, Masscan, Shodan y Censys permiten a los atacantes escanear todo el espacio de direcciones IPv4 en menos de una hora. Pueden identificar sistemas vulnerables a los pocos minutos de su divulgación, una capacidad que precede a los LLM modernos en más de una década. Estas herramientas identifican no solo sistemas vulnerables a CVE, sino también paneles administrativos expuestos, servicios mal configurados, credenciales predeterminadas y debilidades de autenticación.

El dinero que impulsa el desarrollo de exploits se ha intensificado drásticamente. Precios de exploits de día cero han llegado a $5-7 millones por vulnerabilidades de "clic cero" para iPhone y Android, con una inflación de precios anual del 44%. Mientras tanto, las credenciales robadas, volcados de bases de datos y acceso a sistemas comprometidos se venden por cientos o miles de dólares, creando incentivos económicos paralelos para vectores de ataque no CVE.

Las organizaciones publicaron 40.009 CVE en 2024, un aumento del 20% respecto a 2023. Simultáneamente, las huellas digitales de las organizaciones se expanden a través de servicios en la nube, aplicaciones SaaS, integraciones de terceros y TI en la sombra. Cada expansión crea puntos de exposición potenciales: almacenamiento en la nube mal configurado, entornos de desarrollo expuestos y servidores de staging olvidados que pueden no aparecer nunca en las bases de datos de CVE, pero que siguen siendo explotables durante años.

Más allá de las métricas de TTE centradas en CVE

Aunque las métricas de TTE centradas en CVE dominan el discurso sobre seguridad, sólo representan una fracción de los vectores de ataque reales. Los métodos de acceso inicial más comunes no implican en absoluto vulnerabilidades recientemente divulgadas.

Vulnerabilidades de configuración

Las cuentas de almacenamiento en la nube mal configuradas son responsables de miles de violaciones de datos anualmente, sin embargo, estas exposiciones rara vez reciben identificadores CVE. Las organizaciones exponen inadvertidamente cubos de S3 con acceso público de lectura/escritura, almacenamiento de blobs de Azure con acceso anónimo, instancias de bases de datos expuestas sin autenticación y paneles administrativos de acceso público.

Estas malas configuraciones persisten indefinidamente hasta ser descubiertas, creando ventanas de vulnerabilidad permanentes que superan con creces el plazo de explotación de CVE de 5 días. Nuestros servicios de protección contra riesgos digitales monitorean continuamente estas exposiciones en las huellas digitales en expansión de las organizaciones.

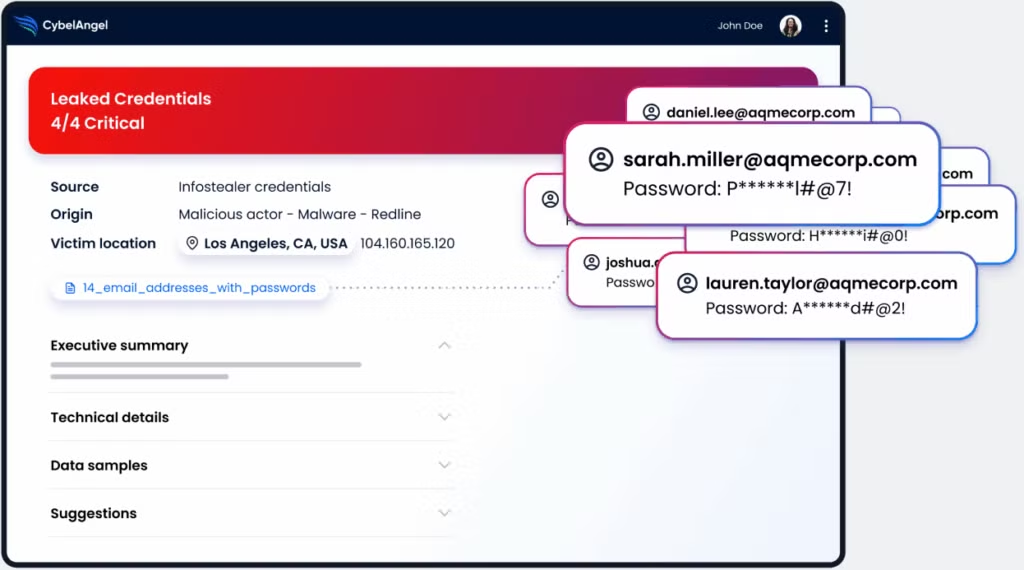

Acceso basado en credenciales

El compromiso de credenciales sigue siendo el principal vector de acceso inicial, responsable de la mayoría de las brechas exitosas. A diferencia de las vulnerabilidades CVE, estos vectores de acceso no tienen fechas de divulgación ni parches. Las credenciales expuestas permanecen válidas hasta que las organizaciones las detectan y las rotan, persistiendo a menudo durante meses o años.

La monitorización de credenciales de CybelAngel aborda específicamente esta amenaza al detectar credenciales expuestas en fuentes de la web de superficie, profunda y oscura antes de que los atacantes las aprovechen. Monitorizamos bases de datos de brechas y foros de la dark web en busca de credenciales de empleados filtradas, escaneamos repositorios de código en busca de exposiciones. Claves de API y contraseñas, y alertar a las organizaciones para que apliquen la rotación obligatoria de credenciales tras su detección.

Vulnerabilidades de la capa de aplicación

Las vulnerabilidades comunes de aplicaciones web a menudo no reciben identificadores CVE individuales, sino que siguen siendo ampliamente explotables. Inyección SQL sigue siendo frecuente en aplicaciones web personalizadas y sistemas heredados. Las secuencias de comandos entre sitios (XSS) permiten el secuestro de sesiones y el robo de credenciales. Las vulnerabilidades de las API exponen puntos finales con controles de acceso insuficientes.

Las herramientas de escaneo mejoradas con IA identifican estas vulnerabilidades analizando el comportamiento de las aplicaciones, probando la validación de entrada y sondeando los mecanismos de autenticación. Las organizaciones se enfrentan a un reconocimiento continuo contra aplicaciones personalizadas que los escáneres automatizados de vulnerabilidades y las bases de datos de CVE no abordan.

La brecha de tiempo hasta la detección

En el caso de las vulnerabilidades no CVE, la métrica relevante no es el tiempo de explotación, sino el tiempo de detección. Las organizaciones a menudo no son conscientes de las bases de datos expuestas que contienen datos confidenciales, las credenciales filtradas que circulan en foros delictivos, los servicios en la nube mal configurados y accesibles a cualquiera, y los activos informáticos en la sombra fuera de la visibilidad de seguridad.

Esta brecha de detección puede persistir durante meses o años, brindando a los atacantes oportunidades de acceso persistente que empequeñecen la ventana de explotación de la CVE de 5 días. La plataforma de CybelAngel aborda específicamente esta brecha al monitorear las huellas digitales completas de las organizaciones en busca de activos expuestos, datos filtrados y vulnerabilidades de configuración.

¿Qué exigen las regulaciones europeas?

Las regulaciones europeas de ciberseguridad han evolucionado para abordar tanto las vulnerabilidades CVE como las exposiciones de seguridad más amplias. La Directiva NIS2 exige a las organizaciones que aborden las vulnerabilidades críticas “sin demoras indebidas” y establece la notificación de incidentes en tres fases: alerta temprana en 24 horas, notificación detallada en 72 horas e informes finales en un mes.

El Ley de Resiliencia Cibernética entró en vigor en diciembre de 2024, con obligaciones de presentación de informes a partir de septiembre de 2026. Obliga a una respuesta más rápida para las vulnerabilidades explotadas activamente y aborda las configuraciones seguras por defecto, minimizando la superficie de ataque y protegiendo contra técnicas de explotación comunes, incluyendo tanto vectores de ataque CVE como no CVE.

De Francia Ley de Programación Militar (LPM) 2024-2030 va más allá, exigiendo a todos los publicadores de software que informen de vulnerabilidades significativas a ANSSI.Guía de ANSSI enfatiza el endurecimiento de la configuración, el control de acceso y la gestión de credenciales, reconociendo que la seguridad se extiende más allá de la aplicación de parches a las CVE.

Dadas las TTE promedio de 5 días y los 32.1% escenarios de TTE negativos, las organizaciones necesitan capacidades de respuesta a emergencias de 24 a 72 horas para vulnerabilidades de CVE explotadas activamente, mientras mantienen al mismo tiempo una monitorización continua de credenciales expuestas, configuraciones erróneas y fugas de datos.

¿Qué deberían hacer las organizaciones ahora?

La línea de tiempo colapsada de TTE y las exposiciones persistentes no CVE exigen estrategias de seguridad integrales.

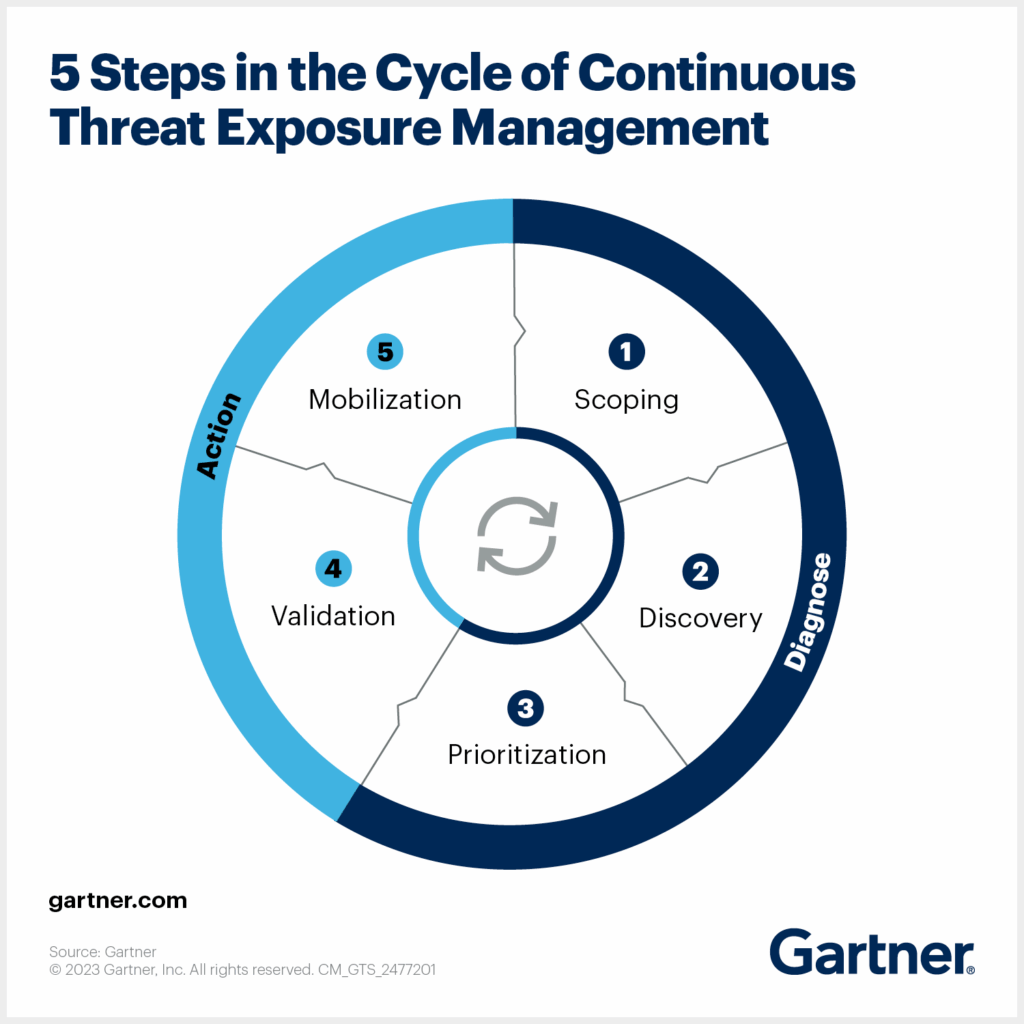

Implementar la gestión continua de la exposición a amenazas

La Gestión Continua de la Exposición a Amenazas (CTEM) debe reemplazar las evaluaciones periódicas. Con más de 40.000 CVE publicadas anualmente, las organizaciones deben centrarse en el menos de 1% que provocan brechas reales, utilizando Catálogo de Vulnerabilidades Explotadas Conocidas de CISA y Puntuación EPSS.

Simultáneamente, CTEM debe ir más allá del seguimiento de CVE para monitorear el almacenamiento y las bases de datos en la nube expuestos, credenciales y claves API filtradas, servicios mal configurados y TI en la sombra, y datos confidenciales expuestos en fuentes web.

Implementar arquitectura de confianza cero

Cuando un tercio de las vulnerabilidades son explotadas antes de que existan parches, la prevención por sí sola no puede ser suficiente. Microsegmentación, acceso con privilegios mínimos y posturas de “asumir la brecha” limitan el daño cuando la explotación ocurre inevitablemente. Zero Trust aborda particularmente las amenazas que no son CVE al requerir autenticación para cada solicitud de acceso, limitar el movimiento lateral después del compromiso de credenciales y reducir el radio de explosión de servicios mal configurados.

Monitoriza tu huella digital completa

Las organizaciones deben obtener visibilidad de toda su superficie de ataque, incluidos los activos que quizás nunca aparezcan en las bases de datos de CVE. La plataforma de CybelAngel proporciona monitoreo continuo en todas las fuentes de la web de superficie, profunda y oscura, detectando exposiciones que los escáneres de vulnerabilidades tradicionales no captan. Esto incluye la detección de fugas de credenciales, el monitoreo de bases de datos expuestas y alertas de mala configuración.

Reducir la superficie de ataque

La reducción de la superficie de ataque proporciona la defensa más sostenible. Deshabilite las interfaces de gestión expuestas a Internet, refuerce las configuraciones de VPN y firewall, elimine sistemas heredados y servicios no utilizados, implemente líneas base de configuración seguras y audite regularmente los permisos de los servicios en la nube. Nuestros servicios de gestión de la superficie de ataque ayudan a las organizaciones a identificar y reducir estas exposiciones.

Mejorar la detección y respuesta

Las capacidades de detección y respuesta compensan los fallos inevitables de prevención. Desplegar EDR/XDR para la detección rápida de explotación, implementa análisis conductuales para identificar patrones de día cero, mantén monitoreo SOC 24/7 con integración de inteligencia de amenazas y establece detección de anomalías para uso indebido de credenciales.

Cuando la prevención falla, la velocidad de detección determina el impacto de la brecha.

¿Puede la IA ayudar también a los defensores?

Los atacantes utilizan la IA para acelerar la explotación, pero los defensores obtienen capacidades igualmente poderosas. Detección automatizada de amenazas a velocidad de máquina, detección de anomalías en conjuntos de datos masivos, IA mejorada Plataformas SOAR para una respuesta rápida, el reconocimiento de patrones en datos expuestos a través de fuentes web y el análisis automatizado de vulnerabilidades de configuración permiten a los equipos de seguridad operar a la velocidad de la máquina.

La defensa contra los ataques habilitados por IA requiere seguridad de correo electrónico con análisis de contenido basado en LLM, biometría conductual para detectar ataques de deepfake, políticas de Zero Trust para limitar el daño por compromiso de credenciales y detección de anomalías para el reconocimiento automatizado.

Guía de ANSSI sobre seguridad de la IA proporciona a las organizaciones europeas marcos prácticos para la gobernanza de la IA.

Terminando

El tiempo para explotar se ha reducido de 63 días a 5 días en seis años. Un tercio de las vulnerabilidades CVE ahora se explotan antes de que existan parches. La IA acelera etapas específicas del ataque, particularmente el reconocimiento, el phishing y la generación de exploits, funcionando como un multiplicador de eficiencia que amplifica las tendencias existentes.

Sin embargo, la visión centrada en CVE solo cuenta parte de la historia. La mayoría de las brechas exitosas explotan vulnerabilidades persistentes que nunca reciben identificadores CVE: servicios en la nube mal configurados, credenciales filtradas, bases de datos expuestas y debilidades de autenticación. Mientras las organizaciones se apresuran a parchear dentro de la ventana de explotación CVE de 5 días, los atacantes explotan simultáneamente las brechas de exposición que persisten durante meses o años.

Organizaciones que se adaptan, implementando parcheo de emergencia de 24 a 72 horas, arquitecturas de Confianza Cero, CTEM, reducción de la superficie de ataque, monitorización continua de la exposición y defensas mejoradas con IA. Manténgase a la vanguardia de servicios de inteligencia de amenazas Proporcionar monitorización en tiempo real de la explotación de CVE, fugas de credenciales, infraestructura expuesta y patrones de ataque emergentes.