Time to Exploit Has Collapsed to 5 Days. Here Is What Security Teams Need to Do About It

Inhaltsübersicht

- Was sagen uns die Zahlen?

- Wie beschleunigt KI eigentlich Angriffe?

- Nutzen Angreifer bereits KI?

- KI-gestützte Techniken für den anfänglichen Zugriff

- KI kann noch keine menschliche Kreativität oder Empathie nachahmen. Sie kann auch noch nicht mit gesunden Menschenverstand handeln oder die Welt auf eine umfassende Weise verstehen.

- Welche anderen Faktoren treiben eine schnellere Ausbeutung voran?

- Über CVE-bezogene TTE-Metriken hinaus

- Was verlangen europäische Verordnungen?

- Was sollten Organisationen jetzt tun?

- Kann KI auch Verteidiger unterstützen?

- Einpacken

Wussten Sie, dass im letzten Jahr fast ein Drittel der Schwachstellen ausgenutzt wurden, bevor sie überhaupt öffentlich bekannt waren? Dies schuf sogenannte “Zero-Day”-Szenarien, in denen Angreifer schneller agieren als die Abwehr-Patch-Zyklen. Die Zeit zwischen der Veröffentlichung Schwachstelle ist offengelegt und wenn Angreifer sie ausnutzen, bekannt als Time to Exploit (TTE), ist von 63 Tagen im Jahr 2018 auf nur noch 5 Tage im Jahr 2024 gesunken.

Während künstliche Intelligenz und große Sprachmodelle beschleunigen diesen Trend, ist die Realität nuancierter, als die Schlagzeilen vermuten lassen. KI fungiert eher als mächtiger Effizienzverstärker denn als revolutionärer Game-Changer, der bestehende Angriffsmethoden verstärkt und gleichzeitig neue Verteidigungsmöglichkeiten schafft. Für europäische Organisationen, die sich auf dem Weg befinden NIS2, der Gesetz über die Widerstandsfähigkeit im Internetund DORA Compliance, das Verständnis dieser sich entwickelnden Bedrohungslandschaft ist nicht nur akademisch, sondern existenziell.

Was sagen uns die Zahlen?

Die Statistiken zeichnen ein düsteres Bild. Im Jahr 2023, Mandiant analysierte Von 138 ausgenutzten Schwachstellen wurde festgestellt, dass die durchschnittliche TTE auf nur noch 5 Tage gesunken war. Fortinets Analyse von 97 Milliarden versuchten Angriffen im Jahr 2024 bestätigen diesen Zeitplan. Aber die Verteilung offenbart eine noch dringlichere Realität:

- 28% der Schwachstellen werden innerhalb von 24 Stunden nach Bekanntwerden ausgenutzt

- 29% werden innerhalb einer Woche ausgenutzt

- 56% werden innerhalb eines Monats ausgenutzt

- 32.1% werden am oder vor dem Offenlegungsdatum ausgenutzt, was Zero-Day-Angriffe bedeutet, bevor Patches überhaupt existieren

Vergleichen Sie dies mit den Reaktionszeiten von Organisationen: Unternehmen benötigen durchschnittlich 74 Tage, um kritische Anwendungs-Schwachstellen zu beheben, 55 Tage für Netzwerk-Schwachstellen und 32 Tage für Edge-Geräte wie VPNs und Firewalls.

Dies schafft ein systematisches 6- bis 20-faches Angriffsfenster, in dem Angreifer ungehindert agieren, bevor die Abwehrmaßnahmen greifen.

Aber hier ist, was die CVE-fokussierten Statistiken übersehen: Die überwiegende Mehrheit der erfolgreichen Angriffe setzt nicht auf neu offengelegte Schwachstellen. Sie nutzen hartnäckige Schwächen, Fehlkonfigurationen, unsichere Anmeldedaten und menschliche Faktoren aus, die niemals CVE-Identifikatoren erhalten. Während wir die TTE für dokumentierte Schwachstellen in Tagen messen, nutzen Angreifer gleichzeitig Expositionsfenster aus, die seit Monaten oder Jahren bestehen.

Traditionelle “Patch-Dienstag”Monatliche Zyklen, einst als Industriestandard angesehen, sind jetzt gefährlich veraltet. Wenn Angreifer Schwachstellen in Stunden oder Tagen ausnutzen, kämpfen Organisationen, die nach monatlichen Zeitplänen patchen, mit einer Hand hinter dem Rücken.

Wie beschleunigt KI eigentlich Angriffe?

Aktuelle Forschungsergebnisse enthüllen die tatsächlichen Fähigkeiten von KI im Exploit-Entwicklung, über Hype hinaus zu dokumentierten Beweisen. Im Jahr 2024 testeten IBM-Forscher die Fähigkeit von ChatGPT-4, Schwachstellen in der realen Welt auszunutzen. Als sie mit CVE-Beschreibungen, erreichte ChatGPT-4% eine Erfolgsquote von 87 % bei der Ausnutzung von Zero-Day-Schwachstellen.

Ohne diese Beschreibungen? Der Erfolg stürzte auf 7.

Diese Leistungs-% von 80 gibt eine wichtige Wahrheit preis: KI ist gut darin, die Ausnutzung zu beschleunigen, wenn Informationen verfügbar sind, aber sie tut sich schwer bei der Entdeckung neuartiger Schwachstellen. Aber die Auswirkungen von KI gehen weit über die CVE-Ausnutzung hinaus. LLMs sind zunehmend effektiv bei der Identifizierung und Ausnutzung gängiger Schwachstellen in Webanwendungen, die keine formellen CVE-Bezeichnungen erhalten.

SQL-Injection-Automatisierung

KI kann Webanwendungen analysieren, um potenzielle Injektionspunkte zu identifizieren, verschiedene SQL-Payloads zu generieren und basierend auf Fehlermeldungen zu iterieren. Dies verwandelt SQL-Injection von einem manuellen, zeitaufwändigen Prozess in eine automatisierte Aufklärungsfähigkeit. Organisationen mit offengelegten Datenbankschnittstellen sind KI-gestützten Scans ausgesetzt, die Tausende von Injektionsvarianten in wenigen Minuten testen.

Credential Stuffing und Passwort-Spraying

LLMs verbessern credential-basierte Angriffe, indem sie kontextbezogene Passwortvariationen auf Basis von geleakten Credential-Datenbanken, Unternehmensinformationen und Social-Media-Intelligenz generieren. KI analysiert Namenskonventionen, gängige Unternehmenspasswortrichtlinien und persönliche Informationen, um hochgradig zielgerichtete Credential-Listen zu erstellen und die Erfolgsraten für Password-Spraying-Kampagnen drastisch zu erhöhen.

Phishing und Social Engineering

KI-generiert Spear-Phishing-E-Mails erreichte Klickraten von 54-60% im Vergleich zu 12% bei traditionellen Ansätzen, während die Erstellungszeit von 16 Stunden auf 5 Minuten reduziert wurde. Dies entspricht einem Effizienzgewinn von 95%. LLMs erstellen personalisierte Phishing-Inhalte, indem sie Zielkommunikation, Schreibstile und organisatorische Kontexte analysieren, die aus öffentlichen Quellen und Datenlecks extrahiert werden.

Israelische Forscher demonstrierten CVE-fokussiertes Beschleunigungspotenzial durch die Verwendung Anthropic's Claude-Sonnet-4.0 um 14 funktionierende Exploits in nur 15 Minuten pro Exploit zu generieren, zu einem Preis von etwa $1 pro Exploit.

Das bedeutet für Ihre Organisation: Das Zeitfenster zwischen der Offenlegung und der Bewaffnung ist für gut dokumentierte CVE-Schwachstellen praktisch verschwunden. Gleichzeitig stellen gängige Anwendungsfehler ohne CVE-Kennungen, offengelegte Anmeldedaten und falsch konfigurierte Dienste ebenso zugängliche Angriffsvektoren dar, die von KI in großem Maßstab identifiziert und ausgenutzt werden können.

Nutzen Angreifer bereits KI?

Staatliche Akteure setzen KI in operativen Kampagnen ein. Googles Threat Intelligence Group dokumentierte die erste “Just-in-time”-Malware, die von KI angetrieben wurde, im November 2025. Russisch APT28 PROMPTSTEAL wurde gegen die Ukraine eingesetzt und nutzte die API von Hugging Face, um dynamisch Erkundungsbefehle zu generieren und Dokumente während der Ausführung zu exfiltrieren, anstatt die Funktionalität fest zu codieren.

OpenAIs Threat Intelligence Report vom Juni 2025 enthüllten, dass sie 10 größere böswillige KI-Operationen mit Beteiligung Chinas, Russlands, Irans, Nordkoreas und anderer Akteure gestört hatten. Hauptanwendungsfälle umfassten die Generierung gefälschter Personen für Social Engineering, die Erstellung automatisierter Phishing-Inhalte und die Unterstützung bei der Codeentwicklung.

KI-gestützte Techniken für den anfänglichen Zugriff

Neben der Ausnutzung von CVEs nutzen Angreifer zunehmend KI für den initialen Zugriff über nicht-CVE-Vektoren. KI-gestützte Werkzeuge scannen exponierte Assets im digitalen Fußabdruck eines Unternehmens und identifizieren fehlkonfigurierte Cloud-Speicher, offengelegte administrative Schnittstellen, kompromittierte API-Schlüssel und anfällige Webanwendungen. Diese Werkzeuge korrelieren Informationen aus mehreren Quellen, OSINT-Datenbanken, Code-Repositories und Breach-Datenbanken, um umfassende Angriffskarten zu erstellen, ohne auf veröffentlichte CVEs angewiesen zu sein.

Anstatt auf Brute-Force-Angriffe zurückzugreifen, analysiert KI geleakte Anmeldedatenbanken, Unternehmensstrukturen und Namenskonventionen, um hochgradig zielgerichtete Anmeldedatenlisten zu generieren. KI-gestützte Scanner identifizieren SQL-Injection, Cross-Site-Scripting, Umgehung von Authentifizierungen und Fehler in der Geschäftslogik von Webanwendungen, ohne dass CVE-Datenbanken erforderlich sind.

In unserer Überwachung von Angreifern haben wir diesen zweigleisigen Ansatz beobachtet: hochentwickelte Akteure unterhalten Fähigkeiten zur Ausnutzung von CVEs und skalieren gleichzeitig nicht-CVE-Initial-Access-Techniken mithilfe von KI-Automatisierung.

Was kann KI noch nicht?

Trotz beunruhigender Fähigkeiten steht die KI vor erheblichen Einschränkungen. Die Forschung zur Web-Schwachstellenreproduktion selbst die besten LLM-Agenten erreichten nur eine% End-to-End-Erfolgsquote von 22,5. Komplexe binäre Ausbeutung bleibt außerhalb der Reichweite von KI. LLMs erzielten eine% Erfolgsquote von 10,5-57,9 bei Capture-the-Flag-Herausforderungen, scheiterten aber vollständig (0% Erfolg) bei realen Produktions-CVEs.

KI kann keine neuen Schwachstellen autonom entdecken, ohne dass bestehende Dokumentationen vorhanden sind. Die Erfolgsquote von 87% zu 7% mit und ohne CVE-Beschreibungen zeigt die grundlegende Abhängigkeit von KI von menschengemachten Informationen. KI ist jedoch sehr gut darin, Muster in exponierten Daten und Systemkonfigurationen zu identifizieren, die menschlichen Analysten möglicherweise entgehen. Während sie Schwierigkeiten bei der Entdeckung neuer Zero-Day-Schwachstellen in kompilierten Binärdateien hat, identifiziert sie Fehlkonfigurationen von S3-Buckets, exponierte Datenbankinstanzen und kompromittierte API-Anmeldedaten effektiv.

Welche anderen Faktoren treiben eine schnellere Ausbeutung voran?

Die alleinige Zuschreibung des TTE-Kollapses zur KI vereinfacht ein komplexes Phänomen. Massen-Scanning-Werkzeuge Werkzeuge wie ZMap, Masscan, Shodan und Censys ermöglichen es Angreifern, den gesamten IPv4-Adressraum in weniger als einer Stunde zu scannen. Sie können anfällige Systeme innerhalb von Minuten nach deren Veröffentlichung identifizieren, eine Fähigkeit, die modernen LLMs um über ein Jahrzehnt vorausgeht. Diese Werkzeuge identifizieren nicht nur Systeme, die für CVEs anfällig sind, sondern auch exponierte administrative Oberflächen, fehlkonfigurierte Dienste, Standardanmeldedaten und Authentifizierungsschwächen.

The money driving exploit development has intensified dramatically. Zero-day exploit prices have reached $5-7 million for iPhone and Android zero-click vulnerabilities, with 44% annual price inflation. Meanwhile, stolen credentials, database dumps, and access to compromised systems sell for hundreds to thousands of dollars, creating parallel economic incentives for non-CVE attack vectors.

Organisationen veröffentlichten im Jahr 2024 40.009 CVEs, ein%-Anstieg von 20 % gegenüber 2023. Gleichzeitig erweitern sich die digitalen Fußabdrücke von Organisationen über Cloud-Dienste, SaaS-Anwendungen, Drittanbieter-Integrationen und Shadow-IT. Jede Erweiterung schafft potenzielle Angriffsflächen: Fehlkonfigurierte Cloud-Speicher, exponierte Entwicklungsumgebungen und vergessene Staging-Server, die möglicherweise nie in CVE-Datenbanken auftauchen, aber über Jahre hinweg ausnutzbar bleiben.

Über CVE-bezogene TTE-Metriken hinaus

Während sich die Diskussionen im Sicherheitsbereich auf CVE-fokussierte TTE-Metriken konzentrieren, stellen diese nur einen Bruchteil der tatsächlichen Angriffsvektoren dar. Die gängigsten Methoden für den initialen Zugriff beinhalten gar nicht erst kürzlich bekannt gewordene Schwachstellen.

Konfigurationsschwachstellen

Fehlkonfigurierte Cloud-Speicherkonten sind jährlich für Tausende von Datenpannen verantwortlich, doch diese Expositionen erhalten selten CVE-Identifikatoren. Organisationen exponieren versehentlich S3-Buckets mit öffentlichem Lese-/Schreibzugriff, Azure Blob Storage mit anonymem Zugriff, exponierte Datenbankinstanzen ohne Authentifizierung und öffentlich zugängliche Admin-Dashboards.

Diese Fehlkonfigurationen bestehen auf unbestimmte Zeit fort, bis sie entdeckt werden, und schaffen so permanente Schwachstellenfenster, die die 5-tägige CVE-Exploitationsfrist bei weitem überschreiten. Unsere Digital Risk Protection Services überwachen kontinuierlich auf diese Exponierungen im sich ständig erweiternden digitalen Fußabdruck von Organisationen.

Anmeldebasierter Zugriff

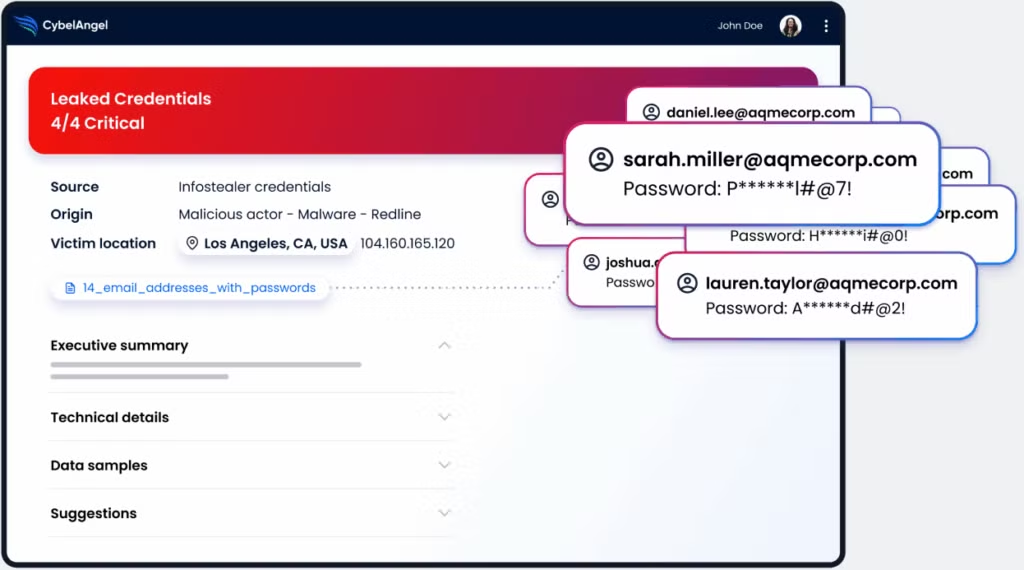

Kompromittierte Anmeldeinformationen bleiben der führende Vektor für den Erstzugang und machen den Großteil erfolgreicher Angriffe aus. Im Gegensatz zu CVE-Schwachstellen haben diese Zugangsvektoren keine Offenlegungsdaten oder Patches. Offengelegte Anmeldeinformationen bleiben gültig, bis Unternehmen sie erkennen und rotieren, was oft Monate oder Jahre dauert.

Die Anmeldeinformationsüberwachung von CybelAngel begegnet dieser Bedrohung gezielt, indem sie offengelegte Anmeldeinformationen aus Oberflächen-, Tiefen- und Dark-Web-Quellen erkennt, bevor Angreifer sie einsetzen. Wir überwachen Breach-Datenbanken und Dark-Web-Foren auf kompromittierte Mitarbeiteranmeldeinformationen und scannen Code-Repositorys auf offengelegte API-Schlüssel und Passwörter, und Organisationen darauf aufmerksam machen, die obligatorische Rotation von Anmeldeinformationen nach deren Erkennung zu implementieren.

Anwendungsschwachstellen

Häufige Schwachstellen von Webanwendungen erhalten oft keine individuellen CVE-Identifikatoren, bleiben aber weithin ausnutzbar. SQL-Einschleusung bleibt in kundenspezifischen Webanwendungen und Altsystemen vorherrschend. Cross-Site Scripting (XSS) ermöglicht Session Hijacking und den Diebstahl von Anmeldeinformationen. API-Schwachstellen legen Endpunkte mit unzureichenden Zugriffskontrollen offen.

KI-gestützte Scan-Tools identifizieren diese Schwachstellen durch die Analyse des Anwendungsverhaltens, das Testen der Eingabevalidierung und das Prüfen von Authentifizierungsmechanismen. Organisationen sehen sich kontinuierlicher Erkundung gegen benutzerdefinierte Anwendungen gegenüber, die von automatisierten Schwachstellenscannern und CVE-Datenbanken nicht abgedeckt werden.

Die Time-to-Detect-Lücke

Für Nicht-CVE-Schwachstellen ist die relevante Metrik nicht die Zeit bis zur Ausnutzung, sondern die Zeit bis zur Erkennung. Organisationen bleiben oft unwissend über exponierte Datenbanken, die sensible Daten enthalten, über kompromittierte Anmeldeinformationen, die in kriminellen Foren kursieren, über falsch konfigurierte Cloud-Dienste, die für jedermann zugänglich sind, und über Shadow-IT-Assets außerhalb der Sicherheitssichtbarkeit.

Diese Erkennungslücke kann monate- oder jahrelang bestehen bleiben und Angreifern anhaltende Zugriffsmöglichkeiten bieten, die das 5-tägige CVE-Ausnutzungsfenster in den Schatten stellen. Die Plattform von CybelAngel schließt diese Lücke spezifisch, indem sie die vollständigen digitalen Fußabdrücke von Organisationen auf freigelegte Assets, Datenlecks und Konfigurationsschwachstellen überwacht.

Was verlangen europäische Verordnungen?

Europäische Cybersicherheitsvorschriften haben sich weiterentwickelt, um sowohl CVE-Schwachstellen als auch breitere Sicherheitsrisiken zu berücksichtigen. Das NIS2-Richtlinie verpflichtet Organisationen, kritische Schwachstellen “ohne schuldhafte Verzögerung” zu beheben, und legt eine dreiphasige Meldung von Vorfällen fest: Frühwarnung innerhalb von 24 Stunden, detaillierte Meldung innerhalb von 72 Stunden und Schlussberichte innerhalb eines Monats.

Die Gesetz über die Widerstandsfähigkeit im Internet wird im Dezember 2024 in Kraft treten, wobei die Meldepflichten im September 2026 beginnen. Sie schreibt eine schnellere Reaktion auf aktiv ausgenutzte Schwachstellen vor und befasst sich mit sicheren Standardkonfigurationen, der Minimierung der Angriffsfläche und dem Schutz vor gängigen Ausnutzungstechniken, einschließlich CVE- und Nicht-CVE-Angriffsvektoren.

Frankreichs Militärprogrammierungsgesetz (LPM) 2024-2030 geht weiter und verlangt von allen Softwareherstellern, dass sie signifikante Schwachstellen melden an ANSSI. ANSSI-Richtlinien betont die Härtung der Konfiguration, Zugriffskontrolle und das Management von Anmeldeinformationen, in Anerkennung dessen, dass Sicherheit über die CVE-Patchung hinausgeht.

Angesichts des 5-Tage-Durchschnitts von TTE und 32,1% negativen TTE-Szenarien benötigen Organisationen eine 24- bis 72-stündige Notfallreaktionsfähigkeit für aktiv ausgenutzte CVE-Schwachstellen, während gleichzeitig die kontinuierliche Überwachung auf kompromittierte Anmeldeinformationen, Fehlkonfigurationen und Datenlecks aufrechterhalten wird.

Was sollten Organisationen jetzt tun?

Die zusammengebrochene TTE-Zeitachse und die anhaltenden Nicht-CVE-Expositionen erfordern umfassende Sicherheitsstrategien.

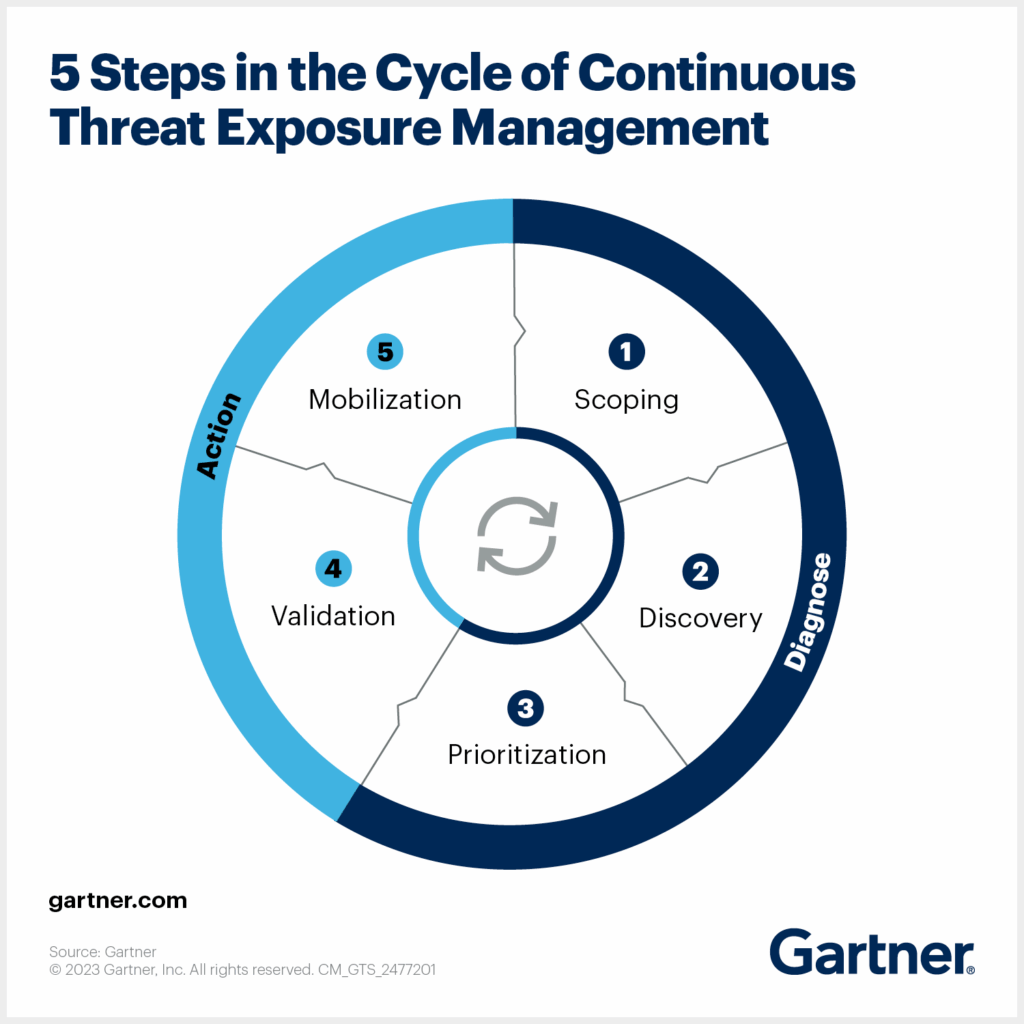

Kontinuierliches Bedrohungsmanagement implementieren

Kontinuierliches Threat Exposure Management (CTEM) muss periodische Bewertungen ersetzen. Bei jährlich über 40.000 veröffentlichten CVEs müssen sich Organisationen auf die weniger als 1% konzentrieren, die tatsächliche Sicherheitsverletzungen verursachen, und dabei CISA-Katalog bekannter ausgenutzter Schwachstellen und EPSS-Bewertung.

Gleichzeitig muss CTEM über die CVE-Verfolgung hinausgehen, um exponierte Cloud-Speicher und Datenbanken, durchgesickerte Anmeldeinformationen und API-Schlüssel, fehlkonfigurierte Dienste und Shadow-IT sowie exponierte sensible Daten aus Webquellen zu überwachen.

Zero-Trust-Architektur bereitstellen

Wenn ein Drittel der Schwachstellen ausgenutzt wird, bevor Patches existieren, reicht Prävention allein nicht aus. Mikrosegmentierung, Prinzip des geringsten Privilegs und “Schadensannahme” begrenzen den Schaden, wenn eine Ausnutzung unweigerlich eintritt. Zero Trust adressiert insbesondere Nicht-CVE-Bedrohungen, indem es die Authentifizierung für jede Zugriffsanfrage erfordert, die laterale Bewegung nach einer Kompromittierung von Anmeldeinformationen einschränkt und den Wirkungsbereich von falsch konfigurierten Diensten reduziert.

Überwachen Sie Ihren vollständigen digitalen Fußabdruck

Organisationen müssen Einblick in ihre gesamte Angriffsfläche gewinnen, einschließlich Assets, die niemals in CVE-Datenbanken erscheinen. Die Plattform von CybelAngel bietet kontinuierliche Überwachung über Surface-, Deep- und Dark-Web-Quellen hinweg und erkennt Expositionen, die herkömmliche Schwachstellen-Scanner übersehen. Dazu gehören die Erkennung von Anmeldedatenlecks, die Überwachung exponierter Datenbanken und Warnungen bei Fehlkonfigurationen.

Angriffsfläche verringern

Die Reduzierung der Angriffsfläche bietet die nachhaltigste Verteidigung. Deaktivieren Sie internetseitige Verwaltungsschnittstellen, härten Sie VPN- und Firewall-Konfigurationen ab, entfernen Sie Legacy-Systeme und ungenutzte Dienste, implementieren Sie sichere Konfigurations-Baselines und überprüfen Sie regelmäßig die Berechtigungen für Cloud-Dienste. Unsere Dienstleistungen im Bereich Angriffsflächenmanagement helfen Organisationen, diese Risiken zu identifizieren und zu reduzieren.

Erkennung und Reaktion verbessern

Erkennungs- und Reaktionsfähigkeiten gleichen unvermeidliche Präventionsfehler aus. Bereitstellen EDR/XDR Für die schnelle Erkennung von Exploits: Implementieren Sie Verhaltensanalysen zur Identifizierung von Zero-Day-Mustern, warten Sie eine 24/7-SOC-Überwachung mit Integration von Bedrohungsintelligenz aufrecht und etablieren Sie Anomalieerkennung für die missbräuchliche Verwendung von Anmeldeinformationen.

Wenn Prävention fehlschlägt, bestimmt die Erkennungsgeschwindigkeit die Auswirkungen eines Sicherheitsvorfalls.

Kann KI auch Verteidiger unterstützen?

Angreifer setzen KI zur Beschleunigung von Exploits ein, aber auch Verteidiger erhalten gleichwertige leistungsstarke Fähigkeiten. Automatisierte Bedrohungssuche mit Maschinen-Geschwindigkeit, Anomalieerkennung über riesige Datensätze, KI-gestützte SOAR-Plattformen Für eine schnelle Reaktion, Mustererkennung in offengelegten Daten aus verschiedenen Webquellen und die automatisierte Analyse von Konfigurationsschwachstellen ermöglichen es Sicherheitsteams, mit maschineller Geschwindigkeit zu arbeiten.

Die Abwehr KI-gestützter Angriffe erfordert E-Mail-Sicherheit mit LLM-basierter Inhaltsanalyse, biometrische Verhaltensdaten zur Erkennung von Deepfake-Angriffen, Zero-Trust-Richtlinien zur Begrenzung von Schäden durch kompromittierte Anmeldeinformationen und Anomalieerkennung für die automatisierte Erkundung.

ANSSI-Leitlinien für KI-Sicherheit bietet europäischen Organisationen praktische Rahmenwerke für die KI-Governance.

Einpacken

Die Zeit bis zur Ausnutzung ist in sechs Jahren von 63 Tagen auf 5 Tage gesunken. Ein Drittel der CVE-Schwachstellen wird bereits ausgenutzt, bevor Patches verfügbar sind. KI beschleunigt bestimmte Angriffsphasen, insbesondere Aufklärung, Phishing und die Erstellung von Exploits, und fungiert als Effizienzsteigerer, der bestehende Trends verstärkt.

Die CVE-zentrierte Sichtweise erzählt jedoch nur einen Teil der Geschichte. Die Mehrheit der erfolgreichen Angriffe nutzt anhaltende Schwachstellen aus, die nie CVE-Identifikatoren erhalten: Fehlkonfigurierte Cloud-Dienste, kompromittierte Anmeldeinformationen, offengelegte Datenbanken und Authentifizierungsschwächen. Während Organisationen darum wetteifern, innerhalb des 5-tägigen CVE-Ausnutzungsfensters Patches einzuspielen, nutzen Angreifer gleichzeitig Lücken aus, die monate- oder jahrelang bestehen bleiben.

Organisationen, die sich anpassen, indem sie 24-72-stündige Notfall-Patching-Prozesse, Zero-Trust-Architekturen, CTEM, Reduzierung der Angriffsfläche, kontinuierliche Überwachung der Exposition und KI-gestützte Abwehrmaßnahmen implementieren. Bleiben Sie der Bedrohungsintelligenzdienste Echtzeitüberwachung von CVE-Ausnutzungen, Anmeldedatenlecks, exponierter Infrastruktur und aufkommenden Angriffsmustern.