لماذا يتقلص وقت الاستغلال؟ [مراجعة تهديدات الذكاء الاصطناعي]

جدول المحتويات

هل تعلم أنه في العام الماضي، تم استغلال ما يقرب من ثلث الثغرات الأمنية في يوم نشرها أو قبله، مما خلق سيناريوهات “اليوم صفر” حيث يتحرك المهاجمون أسرع من دورات التصحيح الدفاعية؟ الوقت بين عندما تم الكشف عن الثغرة الأمنية وعندما يستغل المهاجمون ذلك، والمعروف باسم "الوقت المستغَل" (TTE)، فقد انهار من 63 يومًا في عام 2018 إلى 5 أيام فقط في عام 2024.

ماذا تخبرنا الأرقام؟

ترسم الإحصاءات صورة قاتمة. في عام 2023،, قامت Mandiant بتحليل 138 استغلالاً لنقاط الضعف، ووجد أن متوسط زمن استغلال الهجوم قد انخفض إلى 5 أيام فقط. تحليل فورتينت 97 مليار محاولة استغلال في عام 2024 تؤكد هذا الجدول الزمني. لكن التوزيع يكشف عن واقع أكثر إلحاحًا:

- 28% من الثغرات الأمنية يتم استغلالها في غضون 24 ساعة من الكشف عنها

- 29% تعرضت للاستغلال خلال أسبوع واحد

- 56% يتم استغلالها خلال شهر واحد

- 32.1% يتم استغلالها في أو قبل تاريخ الإفصاح، مما يعني هجمات اليوم صفر قبل وجود التصحيحات

قارن هذا بأوقات الاستجابة التنظيمية: تستغرق الشركات في المتوسط 74 يومًا لإصلاح الثغرات الأمنية الحرجة في التطبيقات، و 55 يومًا للثغرات الأمنية في الشبكة، و 32 يومًا لـ أجهزة الحافة مثل شبكات VPN وجدران الحماية.

يخلق هذا نافذة ثغرة منهجية تتراوح بين 6-20 ضعفًا حيث يعمل المهاجمون بحرية قبل أن تلحق الدفاعات بهم.

لكن هذا ما تغفله الإحصاءات التي تركز على CVE: الغالبية العظمى من الاختراقات الناجحة لا تعتمد على الثغرات الأمنية المعلنة حديثًا على الإطلاق. إنها تستغل نقاط الضعف المستمرة، والأخطاء في التكوين، وبيانات الاعتماد الضعيفة، والعوامل البشرية التي لا تحصل أبدًا على معرفات CVE. بينما نقيس الوقت حتى الاستغلال (TTE) بالأيام للثغرات الأمنية الموثقة، يستغل المهاجمون في نفس الوقت نوافذ التعرض التي كانت موجودة لأشهر أو سنوات.

تقليدي “الثلاثاء التصحيحي”الدورات الشهرية، التي كانت تعتبر ذات يوم أفضل ممارسة في الصناعة، أصبحت الآن قديمة بشكل خطير. عندما يستغل المهاجمون الثغرات الأمنية في غضون ساعات أو أيام، فإن المنظمات التي تقوم بالتصحيح وفقًا للجداول الشهرية تقاتل ويدها مقيدة خلف ظهرها.

كيف يسرّع الذكاء الاصطناعي الهجمات فعليًا؟

تُظهر الأبحاث الحديثة القدرات الفعلية للذكاء الاصطناعي في تطوير الثغرات, ، متجاوزة الضجيج إلى الأدلة الموثقة. في عام 2024، اختبر باحثو IBM قدرة ChatGPT-4 على استغلال الثغرات الأمنية في العالم الحقيقي. عند تزويدها بـ أوصاف CVE, حقق شات جي بي تي-4 معدل نجاح بلغ 87% في استغلال الثغرات الأمنية ليوم واحد.

بدون تلك الأوصاف؟ انخفض النجاح إلى 7%.

تكشف هذه الفجوة في الأداء التي تبلغ 80% حقيقة حاسمة: يتفوق الذكاء الاصطناعي في تسريع الاستغلال عند توفر المعلومات، ولكنه يكافح في اكتشاف الثغرات الجديدة. لكن تأثير الذكاء الاصطناعي يمتد إلى ما هو أبعد من استغلال CVE. نماذج اللغة الكبيرة (LLMs) فعالة بشكل متزايد في تحديد واستغلال ثغرات تطبيقات الويب الشائعة التي لا تحصل أبدًا على تسميات CVE رسمية.

أتمتة حقن SQL

يمكن للذكاء الاصطناعي تحليل تطبيقات الويب لتحديد نقاط الحقن المحتملة، وإنشاء حمولات SQL متنوعة، والتكرار بناءً على استجابات الأخطاء. هذا يحول حقن SQL من عملية يدوية تستغرق وقتاً طويلاً إلى قدرة استطلاع آلية. تواجه المؤسسات التي لديها واجهات قواعد بيانات مكشوفة تدقيقًا مدعومًا بالذكاء الاصطناعي يختبر الآلاف من اختلافات الحقن في غضون دقائق.

حشو بيانات الاعتماد ورشاشات كلمات المرور

تعزز نماذج اللغات الكبيرة (LLMs) هجمات المصادقة المستندة إلى بيانات الاعتماد من خلال توليد تنويعات للسياق على كلمات المرور بناءً على قواعد بيانات بيانات الاعتماد المسربة، ومعلومات الشركة، ومعلومات وسائل التواصل الاجتماعي. يحلل الذكاء الاصطناعي اصطلاحات التسمية، وسياسات كلمات المرور المؤسسية الشائعة، والمعلومات الشخصية لإنشاء قوائم بيانات اعتماد مستهدفة للغاية، مما يزيد بشكل كبير من معدلات النجاح لحملات رش كلمات المرور.

التصيد الاحتيالي والهندسة الاجتماعية

مولد بالذكاء الاصطناعي رسائل التصيد الاحتيالي الموجهة حقق معدلات نقر تتراوح بين 54-60% مقارنة بـ 12% للأساليب التقليدية، مع تقليل وقت الإنشاء من 16 ساعة إلى 5 دقائق. ويمثل هذا مكسبًا في الكفاءة بنسبة 95%. تقوم نماذج اللغة الكبيرة بصياغة محتوى تصيد احتيالي مخصص من خلال تحليل اتصالات الهدف، وأنماط الكتابة، والسياقات التنظيمية التي تم جمعها من مصادر عامة وتسريبات البيانات.

أظهر باحثون إسرائيليون إمكانات تسريع التركيز على نقاط الضعف (CVE) باستخدام كلود-سونيت-4.0 من أنثروبيك لإنشاء 14 استغلالاً فعالاً في 15 دقيقة فقط لكل منها، بتكلفة تقارب $1 لكل استغلال.

وهذا ما يعنيه ذلك لمؤسستك: لقد اختفى تقريبًا الفارق الزمني بين الكشف عن الثغرات الأمنية الموثقة جيدًا (CVE) واستخدامها كسلاح. في الوقت نفسه، تمثل الثغرات الأمنية الشائعة في التطبيقات التي لا تحمل معرفات (CVE) وبيانات الاعتماد المكشوفة والخدمات التي تم تكوينها بشكل خاطئ نواقل هجوم متاحة بنفس القدر يمكن للذكاء الاصطناعي تحديدها واستغلالها على نطاق واسع.

هل يستخدم الجهات الفاعلة في التهديد الذكاء الاصطناعي بالفعل؟

تنشر الجهات الفاعلة التابعة للدول الذكاء الاصطناعي في حملات تشغيلية. مجموعة Google لذكاء التهديدات تم توثيق أول برمجية خبيثة مدعومة بالذكاء الاصطناعي “في الوقت المناسب” في نوفمبر 2025. روسي APT28 تم نشر PROMPTSTEAL ضد أوكرانيا، باستخدام واجهة برمجة تطبيقات Hugging Face لتوليد أوامر الاستطلاع ديناميكيًا واستخراج المستندات أثناء التنفيذ بدلاً من ترميز الوظائف بداخله.

تقرير الذكاء التهديدي من OpenAI لشهر يونيو 2025 كشفوا أنهم عطلوا 10 عمليات رئيسية خبيثة للذكاء الاصطناعي شملت الصين وروسيا وإيران وكوريا الشمالية وجهات فاعلة أخرى. وشملت حالات الاستخدام الأساسية إنشاء شخصيات وهمية للهندسة الاجتماعية، وإنشاء محتوى تصيد آلي، والمساعدة في تطوير التعليمات البرمجية.

تقنيات الوصول الأولي المعززة بالذكاء الاصطناعي

بالإضافة إلى استغلال ثغرات CVE، يستخدم المهاجمون الذكاء الاصطناعي بشكل متزايد لاكتساب الوصول الأولي عبر نواقل غير مرتبطة بـ CVE. تقوم الأدوات المدعومة بالذكاء الاصطناعي بفحص الأصول المكشوفة عبر البصمة الرقمية للمؤسسة، وتحديد التكوينات الخاطئة للتخزين السحابي، وواجهات الإدارة المكشوفة، ومفاتيح API المسربة، وتطبيقات الويب الضعيفة. تقوم هذه الأدوات بربط المعلومات من مصادر متعددة، وقواعد بيانات OSINT، ومستودعات التعليمات البرمجية، وقواعد بيانات الاختراق لبناء خرائط هجوم شاملة دون الاعتماد على ثغرات CVE المعلنة.

بدلاً من هجمات القوة الغاشمة، يقوم الذكاء الاصطناعي بتحليل قواعد بيانات الاعتماد المسربة، والهياكل المؤسسية، واتفاقيات التسمية لإنشاء قوائم اعتماد عالية الاستهداف. تحدد الماسحات الضوئية المعززة بالذكاء الاصطناعي حقن SQL، والبرمجة عبر المواقع، وتجاوزات المصادقة، وعيوب منطق الأعمال في تطبيقات الويب دون الحاجة إلى قواعد بيانات CVE.

في مراقبتنا لجهات التهديد، لاحظنا هذا النهج المزدوج: الجهات الفاعلة المتطورة تحتفظ بقدرات استغلال الثغرات (CVE)، بينما تقوم في الوقت نفسه بتوسيع نطاق تقنيات الوصول الأولي غير المستندة إلى الثغرات (non-CVE) باستخدام الأتمتة بالذكاء الاصطناعي.

ما الذي لا تستطيع الذكاء الاصطناعي فعله بعد؟

على الرغم من قدراتها المقلقة، يواجه الذكاء الاصطناعي قيوداً كبيرة. البحث عن استنساخ الثغرات الأمنية للويب حتى أفضل وكلاء نماذج اللغة الكبيرة حققوا معدلات نجاح شاملة لم تتجاوز 22.5%. استغلال ثنائي معقد يبقى بعيدًا عن متناول الذكاء الاصطناعي. حققت نماذج اللغات الكبيرة% نجاحًا بنسبة 10.5-57.9 في تحديات "التقاط العلم" لكنها فشلت تمامًا (نجاح 0%) في ثغرات أمنية حقيقية في بيئة الإنتاج.

لا يمكن للذكاء الاصطناعي اكتشاف ثغرات جديدة بشكل مستقل دون وثائق موجودة. توضح نسبة النجاح 87% مقابل 7% مع وبدون أوصاف CVE اعتماد الذكاء الاصطناعي الأساسي على المعلومات التي ينتجها الإنسان. ومع ذلك، يتفوق الذكاء الاصطناعي في تحديد الأنماط في البيانات المكشوفة وتكوينات النظام التي قد يفوتها المحللون البشريون. في حين أنه يعاني من اكتشاف ثغرات يوم الصفر الجديدة في الملفات الثنائية المجمعة، فإنه يحدد بفعالية الـ S3 buckets ذات التكوين الخاطئ، ومثيلات قواعد البيانات المكشوفة، وبيانات اعتماد واجهة برمجة التطبيقات المسربة.

ما هي العوامل الأخرى التي تدفع نحو استغلال أسرع؟

إن إرجاع انهيار TTE بالكامل إلى الذكاء الاصطناعي يبسط ظاهرة معقدة. أدوات المسح الشامل مثل ZMap و Masscan و Shodan و Censys، تُمكّن المهاجمين من مسح مساحة عنوان IPv4 بالكامل في أقل من ساعة. يمكنهم تحديد الأنظمة المعرضة للخطر في غضون دقائق من الكشف عن ثغرة، وهي قدرة تعود إلى ما قبل نماذج LLMs الحديثة بأكثر من عقد. تحدد هذه الأدوات ليس فقط الأنظمة المعرضة لثغرات CVE، ولكن أيضًا لوحات الإدارة المكشوفة، والخدمات ذات التكوين السيئ، وبيانات الاعتماد الافتراضية، ونقاط الضعف في المصادقة.

لقد تكثف المال الذي يقود تطوير الاستغلال بشكل كبير. أسعار ثغرات اليوم صفر بلغت $5-7 ملايين دولار مقابل ثغرات الآيفون والأندرويد التي لا تتطلب أي نقرة، مع تضخم سنوي للأسعار بنسبة 44%. في الوقت نفسه، تباع بيانات الاعتماد المسروقة، وتفريغ قواعد البيانات، والوصول إلى الأنظمة المخترقة بمئات إلى آلاف الدولارات، مما يخلق حوافز اقتصادية متوازية لمسارات الهجوم غير CVE.

نشرت المنظمات 40009 ثغرة أمنية (CVE) في عام 2024، بزيادة% قدرها 20% مقارنة بعام 2023. وفي الوقت نفسه، تتوسع البصمات الرقمية للمؤسسات عبر الخدمات السحابية وتطبيقات SaaS وعمليات التكامل مع أطراف ثالثة وتقنية تكنولوجيا المعلومات غير الظاهرة. كل توسع يخلق نقاط تعرض محتملة: تخزين سحابي بتكوين خاطئ، وبيئات تطوير مكشوفة، وخوادم تدريج مؤجلة قد لا تظهر أبدًا في قواعد بيانات CVE ولكنها تظل قابلة للاستغلال لسنوات.

ما وراء مقاييس زمن الاستجابة والتحقيق (TTE) التي تركز على CVE

بينما تهيمن مقاييس الوقت المستغرق للاستغلال (TTE) التي تركز على CVE على الخطاب الأمني، فإنها تمثل جزءًا صغيرًا فقط من نواقل الهجوم الفعلية. إن معظم طرق الوصول الأولية الشائعة لا تتضمن ثغرات تم الكشف عنها مؤخرًا على الإطلاق.

ثغرات التكوين

تُعزى آلاف خروقات البيانات سنويًا إلى حسابات التخزين السحابي التي تم تكوينها بشكل خاطئ، ومع ذلك، نادرًا ما تحصل هذه التعرضات على معرفات CVE. تكشف المؤسسات عن مخازن S3 عن غير قصد بأذونات قراءة/كتابة عامة، وتخزين Azure blob مع وصول مجهول، وقواعد بيانات مكشوفة بدون مصادقة، ولوحات تحكم إدارية متاحة للجمهور.

تستمر هذه التكوينات الخاطئة إلى أجل غير مسمى حتى يتم اكتشافها، مما يخلق نوافذ ثغرات دائمة تتجاوز بكثير الجدول الزمني لاستغلال CVE لمدة 5 أيام. تراقب خدمات حماية المخاطر الرقمية لدينا باستمرار هذه التعرضات عبر البصمات الرقمية المتزايدة للمنظمات.

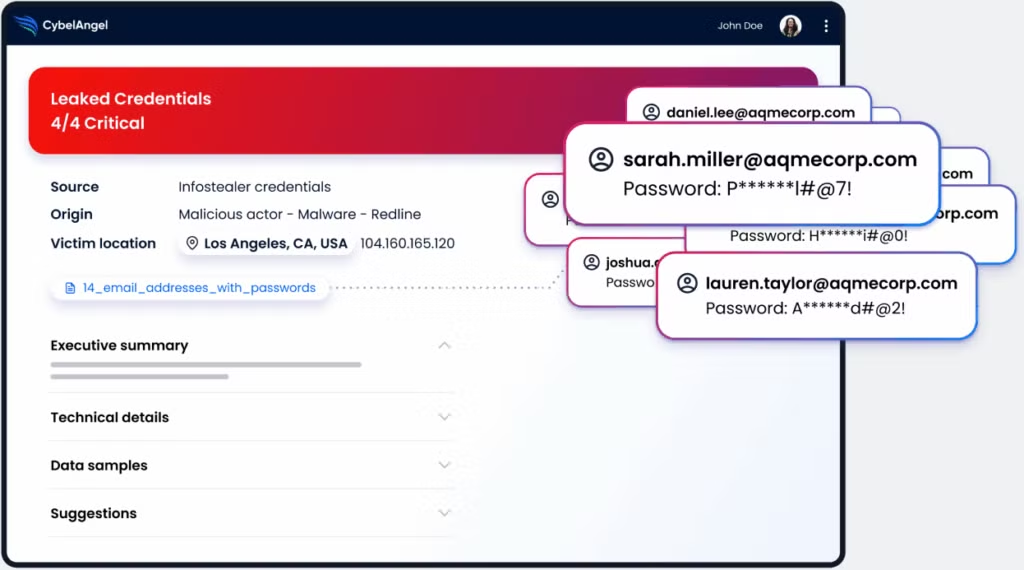

الوصول المستند إلى بيانات الاعتماد

لا يزال اختراق بيانات الاعتماد يمثل المتجه الأولي للوصول ، وهو مسؤول عن غالبية الاختراقات الناجحة. على عكس الثغرات الأمنية (CVE) ، لا تحتوي متجهات الوصول هذه على تواريخ إفصاح أو تصحيحات. تظل بيانات الاعتماد المكشوفة صالحة حتى تكتشفها المؤسسات وتجددها ، وغالبًا ما تستمر لشهور أو سنوات.

ترصد CybelAngel بيانات الاعتماد المكشوفة عبر مصادر الويب السطحي والعميق والمظلم قبل أن يستغلها المهاجمون. نحن نراقب قواعد بيانات الاختراق ومنتديات الويب المظلم لبيانات اعتماد الموظفين المسربة، ونفحص مستودعات التعليمات البرمجية بحثًا عن بيانات مكشوفة مفاتيح API وكلمات المرور، وتنبيه المنظمات لتطبيق دوة إلزامية لبيانات الاعتماد عند الكشف عنها.

ثغرات طبقة التطبيق

غالباً ما لا تحصل الثغرات الشائعة في تطبيقات الويب على معرفات CVE فردية، لكنها تظل قابلة للاستغلال على نطاق واسع. حقن SQL لا يزال منتشرًا في تطبيقات الويب المخصصة والأنظمة القديمة. يسمح البرمجة النصية عبر المواقع (XSS) باختطاف الجلسات وسرقة بيانات الاعتماد. تكشف ثغرات واجهة برمجة التطبيقات (API) عن نقاط نهاية ذات ضوابط وصول غير كافية.

تحدد أدوات المسح المعززة بالذكاء الاصطناعي هذه الثغرات من خلال تحليل سلوك التطبيق واختبار التحقق من المدخلات والتحقيق في آليات المصادقة. تواجه المؤسسات استطلاعًا مستمرًا ضد التطبيقات المخصصة التي لا تعالجها الماسحات الآلية للثغرات وقواعد بيانات CVE.

فجوة الوقت للاكتشاف

بالنسبة للثغرات غير CVE، فإن المقياس ذي الصلة ليس وقت الاستغلال، بل هو وقت الاكتشاف. غالبًا ما تظل المؤسسات غير مدركة لقواعد البيانات المكشوفة التي تحتوي على بيانات حساسة، أو بيانات الاعتماد المسربة المتداولة في المنتديات الإجرامية، أو خدمات السحابة ذات التكوين الخاطئ والتي يمكن لأي شخص الوصول إليها، أو أصول تكنولوجيا المعلومات الظلية خارج نطاق الرؤية الأمنية.

قد تستمر فجوة الكشف هذه لأشهر أو سنوات، مما يوفر للمهاجمين فرص وصول مستمرة تفوق بكثير نافذة استغلال ثغرات CVE البالغة 5 أيام. تعالج منصة CybelAngel هذه الفجوة تحديدًا من خلال مراقبة البصمات الرقمية الكاملة للمؤسسات بحثًا عن الأصول المكشوفة والبيانات المسربة ونقاط الضعف في التكوين.

ماذا تقتضي اللوائح الأوروبية؟

تطورت لوائح الأمن السيبراني الأوروبية لمعالجة كل من ثغرات CVE والتعرضات الأمنية الأوسع. توجيه NIS2 تتطلب من المنظمات معالجة الثغرات الأمنية الحرجة “دون تأخير لا مبرر له” وتؤسس لتقديم تقارير الحوادث على ثلاث مراحل: إنذار مبكر في غضون 24 ساعة، وإخطار تفصيلي في غضون 72 ساعة، وتقارير نهائية في غضون شهر.

ال قانون المرونة السيبرانية القوة في ديسمبر 2024، مع بدء التزامات الإبلاغ في سبتمبر 2026. وهي تفرض استجابة أسرع للثغرات الأمنية المستغلة بنشاط وتعالج الإعدادات الافتراضية الآمنة، مما يقلل من مساحة الهجوم، ويحمي من تقنيات الاستغلال الشائعة بما في ذلك كل من نواقل هجمات CVE وغير CVE.

فرنسا قانون البرمجة العسكرية (LPM) 2024-2030 يتجاوز ذلك، ويُلزم جميع ناشري البرامج بالإبلاغ عن الثغرات الأمنية الهامة إلى ANSSI.إرشادات ANSSI يؤكد على تصلب التكوين، والتحكم في الوصول، وإدارة بيانات الاعتماد، مدركًا أن الأمان يتجاوز إصلاح ثغرات CVE.

بالنظر إلى متوسط وقت الاستجابة الطارئة (TTE) لمدة 5 أيام وحالات TTE السلبية البالغة 32.1%، تحتاج المؤسسات إلى قدرات استجابة للطوارئ على مدار الساعة طوال أيام الأسبوع (24-72 ساعة) للثغرات الأمنية المستغلة النشطة، مع الحفاظ في الوقت نفسه على المراقبة المستمرة لبيانات الاعتماد المكشوفة، والتكوينات الخاطئة، وتسرب البيانات.

ما الذي يجب على المنظمات فعله الآن؟

إن الجدول الزمني المنهار لـ TTE والتعرض المستمر لغير CVE يتطلبان استراتيجيات أمنية شاملة.

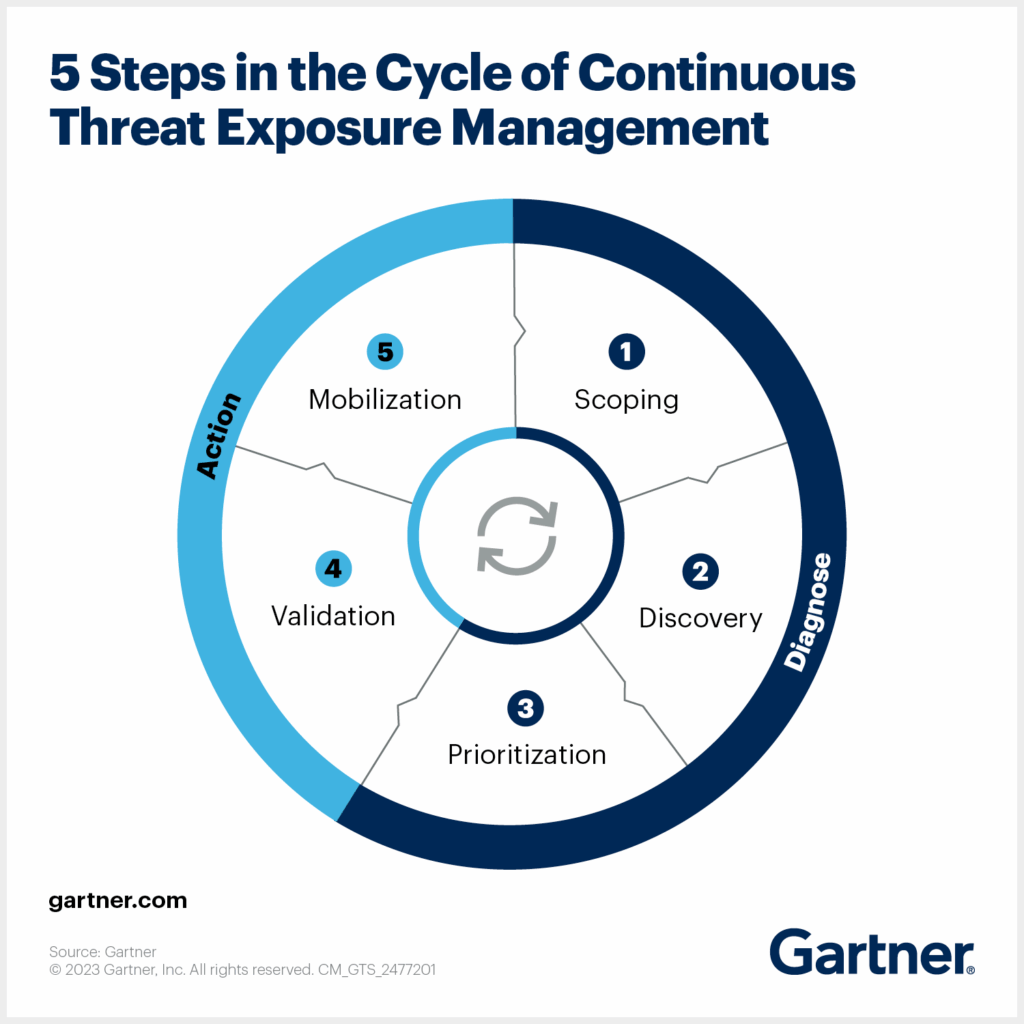

تنفيذ إدارة التعرض المستمر للتهديدات

يجب أن يحل **إدارة التعرض المستمر للتهديدات (CTEM)** محل التقييمات الدورية. فمع نشر أكثر من 40 ألف ثغرة أمنية (CVE) سنويًا، يجب على المؤسسات التركيز على الـ% الأقل التي تؤدي إلى خروقات فعلية، باستخدام كتالوج الثغرات المعروفة التي يتم استغلالها من CISA و نقاط EPSS.

في الوقت نفسه، يجب أن تتجاوز CTEM تتبع CVE لمراقبة وحدات التخزين وقواعد البيانات السحابية المكشوفة، وبيانات الاعتماد المسربة ومفاتيح واجهة برمجة التطبيقات، والخدمات ذات التكوين الخاطئ، وتقنية المعلومات الظل، والبيانات الحساسة المكشوفة عبر مصادر الويب.

نشر بنية الثقة الصفرية

عندما يتم استغلال ثلث الثغرات الأمنية قبل توفر التصحيحات، فإن الوقاية وحدها لا تكفي. التجزئة الدقيقة, ، والوصول بأقل الامتيازات، ومواقف “افتراض الانتهاك” تحد من الضرر عند حدوث الاستغلال حتمًا. تعتمد الثقة الصفرية بشكل خاص على التهديدات غير المبنية على نقاط الضعف المعروفة (CVE) من خلال طلب المصادقة لكل طلب وصول، والحد من الحركة الجانبية بعد اختراق بيانات الاعتماد، وتقليل نطاق الضرر الناتج عن الخدمات ذات التكوين الخاطئ.

راقب بصمتك الرقمية الكاملة

يجب على المؤسسات اكتساب رؤية واضحة لسطح الهجوم الكامل لديها، بما في ذلك الأصول التي قد لا تظهر أبدًا في قواعد بيانات CVE. توفر منصة CybelAngel مراقبة مستمرة عبر مصادر الويب السطحي والعميق والمظلم، وتكشف عن الثغرات التي تفوتها أدوات المسح التقليدية للثغرات. يشمل ذلك اكتشاف تسرب بيانات الاعتماد، ومراقبة قواعد البيانات المكشوفة، وتنبيهات الإعدادات الخاطئة.

تقليل سطح الهجوم

يُعد تقليل سطح الهجوم الدفاع الأكثر استدامة. قم بتعطيل واجهات الإدارة المعرضة للإنترنت، وقم بتقوية إعدادات VPN وجدار الحماية، وقم بإزالة الأنظمة القديمة والخدمات غير المستخدمة، وقم بتطبيق خطوط أساس آمنة للتكوين، وقم بمراجعة أذونات خدمة السحابة بانتظام. تساعد خدمات إدارة سطح الهجوم الخاصة بنا المؤسسات على تحديد هذه التعرضات وتقليلها.

تحسين الكشف والاستجابة

تُعوض قدرات الكشف والاستجابة عن فشل الوقاية الذي لا مفر منه. انشر EDR/XDR للكشف السريع عن الاستغلال، قم بتنفيذ التحليلات السلوكية لتحديد أنماط اليوم صفر، وحافظ على مراقبة مركز عمليات الأمان على مدار الساعة طوال أيام الأسبوع مع تكامل معلومات التهديدات، وأنشئ اكتشاف الشذوذ لسوء استخدام بيانات الاعتماد.

عندما يفشل الوقاية، فإن سرعة الاكتشاف تحدد حجم الاختراق.

هل يمكن للذكاء الاصطناعي مساعدة المدافعين أيضًا؟

يستغل المهاجمون الذكاء الاصطناعي لتسريع الاستغلال، لكن المدافعين يكتسبون قدرات قوية بنفس القدر. الصيد التلقائي للتهديدات بسرعة الآلة، وكشف الشواذ عبر مجموعات بيانات ضخمة، معزز بالذكاء الاصطناعي منصات SOAR للاستجابة السريعة، والتعرف على الأنماط في البيانات المكشوفة عبر مصادر الويب، والتحليل الآلي لنقاط ضعف التكوين يمكّن فرق الأمان من العمل بسرعة الآلات.

يتطلب الدفاع ضد الهجمات الممكنة بالذكاء الاصطناعي تأمين البريد الإلكتروني مع تحليل محتوى قائم على نماذج اللغة الكبيرة (LLM)، والمقاييس الحيوية السلوكية للكشف عن هجمات التزييف العميق، وسياسات الثقة المعدومة التي تحد من أضرار اختراق بيانات الاعتماد، واكتشاف الشذوذ للاستطلاع الآلي.

إرشادات ANSSI للأمن السيبراني للذكاء الاصطناعي يوفر للمؤسسات الأوروبية أطر عمل عملية لحوكمة الذكاء الاصطناعي.

إنهاء

انخفض "الوقت اللازم للاستغلال" من 63 يومًا إلى 5 أيام على مدار ست سنوات. يتم استغلال ثلث الثغرات الأمنية (CVE) الآن قبل وجود التصحيحات. يسرّع الذكاء الاصطناعي مراحل هجوم معينة، لا سيما الاستطلاع والتصيد الاحتيالي وإنشاء الاستغلالات، ويعمل كعامل مضاعفة للكفاءة يضخم الاتجاهات الحالية.

لكن طريقة العرض المتمحورة حول معرفات الثغرات الأمنية (CVE) لا تحكي سوى جزء من القصة. غالبية الاختراقات الناجحة تستغل ثغرات مستمرة لا تحصل أبدًا على معرفات CVE: خدمات سحابية تم تكوينها بشكل خاطئ، بيانات اعتماد مسربة، قواعد بيانات مكشوفة، وضعف في المصادقة. بينما تتسابق المؤسسات لتطبيق التصحيحات خلال نافذة استغلال معرفات CVE البالغة 5 أيام، يستغل المهاجمون في الوقت نفسه فجوات التعرض التي تستمر لأشهر أو سنوات.

تتكيف المؤسسات، وتنفذ تصحيحات الطوارئ لمدة 24-72 ساعة، وبنيات الثقة الصفرية، وإدارة إدارة التهديدات السيبرانية (CTEM)، وتقليل سطح الهجوم، والمراقبة المستمرة للتعرض، والدفاعات المعززة بالذكاء الاصطناعي. البقاء في المقدمة خدمات استخبارات التهديدات توفير مراقبة في الوقت الحقيقي لاستغلال الثغرات الأمنية (CVE)، وتسريبات بيانات الاعتماد، والبنية التحتية المكشوفة، وأنماط الهجوم الناشئة.