Time to Exploit Has Collapsed to 5 Days. Here Is What Security Teams Need to Do About It

Table des matières

- Que nous disent les chiffres ?

- Comment l'IA accélère-t-elle réellement les attaques ?

- Les acteurs de la menace utilisent-ils déjà l'IA ?

- Techniques d'accès initial améliorées par l'IA

- Ce que l'IA ne peut pas encore faire : * **Créer de manière véritablement originale et autonome :** Bien que l'IA puisse générer de nouvelles données basées sur des modèles existants, elle n'a pas encore la capacité d'innover à partir de zéro ou de concevoir des idées radicalement nouvelles sans input humain ou données d'entraînement. * **Comprendre le monde de manière profonde et contextuelle :** L'IA excelle dans l'identification de motifs et la corrélation de données, mais elle manque d'une compréhension véritable de la causalité, du bon sens ou du contexte humain complexe qui sous-tend la communication et l'action. * **Avoir une conscience ou de véritables émotions :** L'IA peut simuler des réponses émotionnelles ou des états conscients, mais elle ne possède pas la subjectivité, l'expérience intérieure ou la capacité de ressentir réellement des émotions comme les humains. * **Faire preuve de raisonnement abstrait et de pensée latérale :** L'IA est généralement limitée aux tâches pour lesquelles elle a été entraînée. Elle peine à transférer des connaissances entre des domaines très différents ou à aborder des problèmes de manière innovante et non conventionnelle. * **Démontrer une intelligence générale artificielle (AGI) :** L'IA actuelle est "étroite" ou "spécialisée", conçue pour des tâches spécifiques. L'AGI, une IA capable de comprendre, d'apprendre et d'appliquer l'intelligence à n'importe quel problème, reste un objectif lointain et théorique. * **Gérer ou éthiquement prendre des décisions complexes sans supervision :** L'IA peut être biaisée par les données d'entraînement, et les décisions qu'elle prend, notamment dans des domaines sensibles comme la justice ou la médecine, nécessitent encore une supervision humaine pour garantir l'équité et l'éthique. * **Se reproduire ou évoluer de manière autonome :** L'IA n'a pas la capacité biologique de se reproduire ou de subir une évolution naturelle comme les organismes vivants. Son développement dépend de la conception et de l'ingénierie humaines. * **Comprendre ou produire le langage humain avec une parfaite nuance et subjectivité :** Bien que les modèles linguistiques soient devenus très sophistiqués, ils peuvent encore mal interpréter l'ironie, le sarcasme, l'humour subtil ou les intentions complexes dans la communication humaine.

- Quels autres facteurs accélèrent l'exploitation ?

- Au-delà des métriques de délai avant l'exploitation (TTE) axées sur les CVE

- Que demandent les réglementations européennes ?

- Que devraient faire les organisations maintenant ?

- L'IA peut-elle aussi aider les défenseurs ?

- Conclusion

Saviez-vous que l'année dernière, près d'un tiers des vulnérabilités ont été exploitées avant ou au moment de leur divulgation publique, créant des scénarios de “ zero-day ” où les attaquants vont plus vite que les cycles de correction défensifs ? Le temps écoulé entre le moment où vulnérabilité est divulguée et lorsque des attaquants l'exploitent, appelé Temps d'Exploitation (TTE), s'est effondré, passant de 63 jours en 2018 à seulement 5 jours en 2024.

Tandis que intelligence artificielle et les grands modèles linguistiques accélèrent cette tendance, la réalité est plus nuancée que ne le suggèrent les gros titres. L'IA agit comme un puissant multiplicateur d'efficacité plutôt qu'un bouleversement révolutionnaire, amplifiant les méthodologies d'attaque existantes tout en créant simultanément de nouvelles opportunités de défense. Pour les organisations européennes naviguant NIS2, la Loi sur la cyber-résilienceet DORA conformité, comprendre ce paysage de menaces en constante évolution n'est pas seulement académique, c'est existentiel.

Que nous disent les chiffres ?

Les statistiques dressent un sombre tableau. En 2023, Mandiant a analysé 138 vulnérabilités exploitées et la moyenne du temps avant exploitation (TTE) a chuté à seulement 5 jours. L’analyse de Fortinet de 97 milliards de tentatives d'exploitation en 2024 ont confirmé ce calendrier. Mais la répartition révèle une réalité encore plus urgente :

- 28% des vulnérabilités sont exploitées dans les 24 heures suivant leur divulgation

- 29% sont exploités en une semaine

- 56% sont exploités en un mois

- 32.1% sont exploitées à la date de divulgation ou avant, ce qui signifie des attaques zero-day avant même que des correctifs n'existent

Comparez cela aux temps de réponse organisationnels : les entreprises mettent en moyenne 74 jours à corriger les vulnérabilités critiques des applications, 55 jours pour les vulnérabilités du réseau et 32 jours pour appareils périphériques comme les VPN et les pare-feux.

Cela crée une fenêtre de vulnérabilité systématique de 6 à 20 fois où les attaquants opèrent librement avant que les défenses ne rattrapent leur retard.

Mais voici ce que les statistiques axées sur les CVE ne prennent pas en compte : la grande majorité des violations réussies ne reposent pas du tout sur des vulnérabilités nouvellement divulguées. Elles exploitent des faiblesses persistantes, des mauvaises configurations, des identifiants faibles et des facteurs humains qui ne reçoivent jamais de CVE. Alors que nous mesurons le TTE en jours pour les vulnérabilités documentées, les attaquants exploitent simultanément des fenêtres d'exposition qui existent depuis des mois ou des années.

Traditionnel “Mardi des correctifs”les cycles mensuels, autrefois considérés comme une bonne pratique industrielle, sont maintenant dangereusement obsolètes. Lorsque les attaquants exploitent les vulnérabilités en quelques heures ou jours, les organisations qui appliquent des correctifs selon des calendriers mensuels luttent avec une main dans le dos.

Comment l'IA accélère-t-elle réellement les attaques ?

La recherche récente révèle les capacités réelles de l'IA en matière de développement d'exploits, allant au-delà du battage médiatique pour s'appuyer sur des preuves documentées. En 2024, des chercheurs d'IBM ont testé la capacité de ChatGPT-4 à exploiter des vulnérabilités du monde réel. Lorsqu'on lui a fourni Descriptions des CVE, ChatGPT-4 a atteint un taux de réussite de 87% dans l'exploitation de vulnérabilités zero-day.

Sans ces descriptions ? Le succès a chuté à 7%.

Cet écart de performance de 80% révèle une vérité critique : l'IA excelle dans l'accélération de l'exploitation lorsque les informations sont disponibles, mais a du mal à découvrir de nouvelles vulnérabilités. Cependant, l'impact de l'IA s'étend bien au-delà de l'exploitation des CVE. Les LLM sont de plus en plus efficaces pour identifier et exploiter les vulnérabilités courantes des applications web qui ne font jamais l'objet de désignations CVE formelles.

Automatisation de l'injection SQL

L'IA peut analyser les applications web pour identifier les points d'injection potentiels, générer des requêtes SQL variées et itérer en fonction des réponses d'erreur. Cela transforme l'injection SQL d'un processus manuel et long en une capacité de reconnaissance automatisée. Les organisations disposant d'interfaces de base de données exposées sont confrontées à des sondages alimentés par l'IA qui testent des milliers de variations d'injection en quelques minutes.

Détournement d'identifiants et pulvérisation de mots de passe

Les LLM améliorent les attaques basées sur les identifiants en générant des variations contextuelles de mots de passe à partir de bases de données d'identifiants divulguées, d'informations sur l'entreprise et de renseignements tirés des réseaux sociaux. L'IA analyse les conventions de nommage, les politiques de mots de passe d'entreprise courantes et les informations personnelles pour créer des listes d'identifiants hautement ciblées, augmentant considérablement les taux de réussite des campagnes de "password spraying".

Phishing et ingénierie sociale

Généré par IA e-mails de spear-phishing atteint des taux de clics de 54 à 60% contre 12% pour les approches traditionnelles, tout en réduisant le temps de création de 16 heures à 5 minutes. Cela représente un gain d'efficacité de 95%. Les LLM créent du contenu de phishing personnalisé en analysant les communications cibles, les styles d'écriture et les contextes organisationnels collectés sur des sources publiques et des fuites de données.

Des chercheurs israéliens ont démontré le potentiel d'accélération axé sur les CVE en utilisant Claude-Sonnet-4.0 d'Anthropic pour générer 14 exploits fonctionnels en seulement 15 minutes chacun, pour un coût d'environ $1 par exploit.

Voici ce que cela signifie pour votre organisation : la fenêtre entre la divulgation et l'exploitation s'est essentiellement réduite à néant pour les vulnérabilités CVE bien documentées. Pendant ce temps, les vulnérabilités d'applications courantes sans identifiants CVE, les identifiants exposés et les services mal configurés représentent des vecteurs d'attaque tout aussi accessibles que l'IA peut identifier et exploiter à grande échelle.

Les acteurs de la menace utilisent-ils déjà l'IA ?

Les acteurs étatiques déploient l'IA dans des campagnes opérationnelles. Le groupe de renseignement sur les menaces de Google documenté le premier malware “ juste-à-temps ” alimenté par l'IA en novembre 2025. Russe APT28 déployé PROMPTSTEAL contre l'Ukraine, en utilisant l'API de Hugging Face pour générer dynamiquement des commandes de reconnaissance et exfiltrer des documents pendant l'exécution plutôt que de coder en dur les fonctionnalités.

Rapport de renseignement sur les menaces d'OpenAI de juin 2025 ont révélé avoir perturbé 10 opérations malveillantes majeures d'IA impliquant la Chine, la Russie, l'Iran, la Corée du Nord et d'autres acteurs. Les cas d'utilisation principaux comprenaient la génération de fausses personnalités pour l'ingénierie sociale, la création de contenu de phishing automatisé et l'assistance au développement de code.

Techniques d'accès initial améliorées par l'IA

Au-delà de l'exploitation des CVE, les acteurs malveillants utilisent de plus en plus l'IA pour obtenir un accès initial par des vecteurs qui ne sont pas des CVE. Les outils alimentés par l'IA scannent les actifs exposés sur l'empreinte numérique d'une organisation, identifiant les stockages cloud mal configurés, les interfaces administratives exposées, les clés API compromises et les applications web vulnérables. Ces outils corrèlent des informations provenant de multiples sources, bases de données OSINT, dépôts de code et bases de données de violations pour construire des cartes d'attaque complètes sans s'appuyer sur les CVE divulguées.

Plutôt que des attaques par force brute, l'IA analyse les bases de données de certificats divulgués, les structures d'entreprise et les conventions de nommage pour générer des listes de certificats hautement ciblées. Les scanners améliorés par l'IA identifient les injections SQL, les scripts intersites, les contournements d'authentification et les failles de logique métier dans les applications web sans nécessiter de bases de données CVE.

Dans notre surveillance des acteurs de la menace, nous avons observé cette approche à double volet : les acteurs sophistiqués maintiennent leurs capacités d'exploitation de CVE tout en développant simultanément des techniques d'accès initial non-CVE à l'aide de l'automatisation de l'IA.

Qu'est-ce que l'IA ne peut pas encore faire ?

Malgré des capacités alarmantes, l'IA est confrontée à des limitations importantes. La recherche sur reproduction de vulnérabilité web même les meilleurs agents LLM n'ont atteint que 22,5% taux de réussite de bout en bout. Exploitation binaire complexe reste hors de portée de l'IA. Les LLM ont obtenu un succès de 10,5 à 57,9% dans les défis Capture the Flag, mais ont échoué complètement (0% de succès) sur des CVE de production du monde réel.

L'IA ne peut pas découvrir de manière autonome de nouvelles vulnérabilités sans documentation existante. Le taux de réussite de 87% contre 7%, avec et sans descriptions CVE, démontre la dépendance fondamentale de l'IA à l'égard des informations générées par l'homme. Cependant, l'IA excelle à identifier des modèles dans les données exposées et les configurations système que les analystes humains pourraient manquer. Bien qu'elle ait du mal à découvrir de nouvelles vulnérabilités zero-day dans les binaires compilés, elle identifie efficacement les buckets S3 mal configurés, les instances de base de données exposées et les identifiants d'API divulgués.

Quels autres facteurs accélèrent l'exploitation ?

Attribuer l'effondrement du TTE uniquement à l'IA simplifie à l'excès un phénomène complexe. Outils de balayage de masse comme ZMap, Masscan, Shodan et Censys permettent aux attaquants de scanner l'ensemble de l'espace d'adressage IPv4 en moins d'une heure. Ils peuvent identifier les systèmes vulnérables en quelques minutes après leur divulgation, une capacité qui précède les LLM modernes de plus d'une décennie. Ces outils identifient non seulement les systèmes vulnérables aux CVE, mais aussi les panneaux d'administration exposés, les services mal configurés, les identifiants par défaut et les faiblesses d'authentification.

The money driving exploit development has intensified dramatically. Zero-day exploit prices have reached $5-7 million for iPhone and Android zero-click vulnerabilities, with 44% annual price inflation. Meanwhile, stolen credentials, database dumps, and access to compromised systems sell for hundreds to thousands of dollars, creating parallel economic incentives for non-CVE attack vectors.

Les organisations ont publié 40 009 CVE en 2024, soit une augmentation de 20% par rapport à 2023. Parallèlement, les empreintes numériques des organisations s'étendent aux services cloud, aux applications SaaS, aux intégrations tierces et à la shadow IT. Chaque expansion crée des points d'exposition potentiels : des stockages cloud mal configurés, des environnements de développement exposés et des serveurs de staging oubliés qui peuvent ne jamais apparaître dans les bases de données CVE mais restent exploitables pendant des années.

Au-delà des métriques de délai avant l'exploitation (TTE) axées sur les CVE

Alors que les métriques de temps avant l'exploitation axées sur les CVE dominent le discours sur la sécurité, elles ne représentent qu'une fraction des vecteurs d'attaque réels. Les méthodes d'accès initial les plus courantes n'impliquent pas du tout de vulnérabilités récemment divulguées.

Vulnérabilités de configuration

Les comptes de stockage cloud mal configurés sont responsables de milliers de violations de données chaque année, pourtant ces expositions reçoivent rarement des identifiants CVE. Les organisations exposent par inadvertance des buckets S3 avec un accès public en lecture/écriture, du stockage blob Azure avec un accès anonyme, des instances de base de données exposées sans authentification et des tableaux de bord administratifs accessibles au public.

Ces mauvaises configurations persistent indéfiniment jusqu'à leur découverte, créant des fenêtres de vulnérabilité permanentes dépassant largement le délai d'exploitation de 5 jours des vulnérabilités (CVE). Nos services de protection contre les risques numériques surveillent en continu ces expositions sur les empreintes numériques croissantes des organisations.

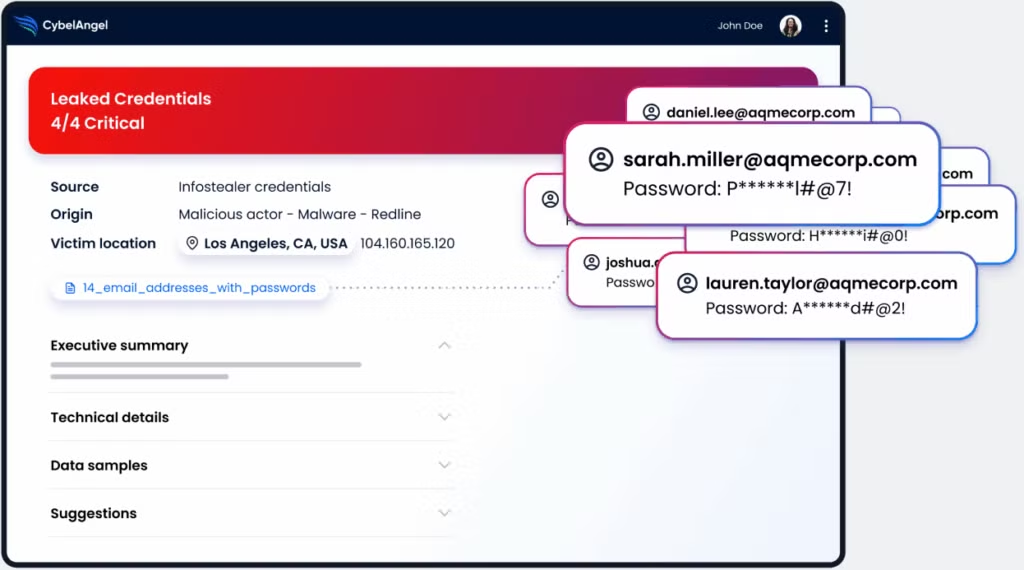

Accès basé sur les identifiants

La compromission des identifiants reste le principal vecteur d'accès initial, représentant la majorité des violations réussies. Contrairement aux vulnérabilités CVE, ces vecteurs d'accès n'ont pas de dates de divulgation ni de correctifs. Les identifiants exposés restent valides jusqu'à ce que les organisations les détectent et les réinitialisent, persistant souvent pendant des mois, voire des années.

La surveillance des identifiants de CybelAngel répond spécifiquement à cette menace en détectant les identifiants exposés sur le web de surface, le web profond et le dark web avant que les attaquants ne les utilisent. Nous surveillons les bases de données de violations et les forums du dark web à la recherche d'identifiants d'employés divulgués, nous analysons les dépôts de code à la recherche d'expositions Clés API et mots de passe, et d'alerter les organisations afin qu'elles appliquent la rotation obligatoire des identifiants lors de leur détection.

Vulnérabilités de la couche application

Les vulnérabilités courantes des applications web ne reçoivent souvent pas d'identifiants CVE individuels mais restent largement exploitables. Injection SQL reste prévalent dans les applications web personnalisées et les systèmes existants. La faille inter-sites (XSS) permet le détournement de session et le vol d'informations d'identification. Les vulnérabilités des API exposent des points d'accès avec des contrôles d'accès insuffisants.

Les outils d'analyse améliorés par l'IA identifient ces vulnérabilités en analysant le comportement des applications, en testant la validation des entrées et en sondant les mécanismes d'authentification. Les organisations sont confrontées à une reconnaissance continue contre des applications personnalisées que les analyseurs de vulnérabilités automatisés et les bases de données de CVE ne traitent pas.

Le délai de détection

Pour les vulnérabilités non-CVE, la métrique pertinente n'est pas le Temps avant exploitation, mais le Temps avant détection. Les organisations restent souvent inconscientes des bases de données exposées contenant des données sensibles, des identifiants compromis circulant sur les forums criminels, des services cloud mal configurés accessibles à tous et des actifs "shadow IT" échappant à la visibilité de la sécurité.

Cet écart de détection peut persister pendant des mois, voire des années, offrant aux attaquants des opportunités d'accès persistantes qui surpassent de loin la fenêtre d'exploitation des CVE de 5 jours. La plateforme de CybelAngel comble spécifiquement cet écart en surveillant l'empreinte numérique complète des organisations à la recherche d'actifs exposés, de données divulguées et de vulnérabilités de configuration.

Que demandent les réglementations européennes ?

La réglementation européenne en matière de cybersécurité a évolué pour traiter à la fois les vulnérabilités CVE et les expositions de sécurité plus larges. Directive NIS2 oblige les organisations à traiter les vulnérabilités critiques “ sans délai indu ” et établit un rapport d'incidents en trois phases : alerte précoce dans les 24 heures, notification détaillée dans les 72 heures et rapports finaux dans un délai d'un mois.

Le Loi sur la cyber-résilience entré en vigueur en décembre 2024, avec des obligations de reporting débutant en septembre 2026. Il impose une réponse plus rapide pour les vulnérabilités activement exploitées et aborde la configuration sécurisée par défaut, la minimisation de la surface d'attaque et la protection contre les techniques d'exploitation courantes, y compris les vecteurs d'attaque CVE et non-CVE.

France Loi de programmation militaire (LPM) 2024-2030 va plus loin, exigeant que tous les éditeurs de logiciels signalent les vulnérabilités importantes à ANSSI. Les orientations de l'ANSSI met l'accent sur le renforcement de la configuration, le contrôle d'accès et la gestion des identifiants, reconnaissant que la sécurité va au-delà du correctif CVE.

Étant donné la TTE moyenne sur 5 jours et 32,1 scénarios de TTE négatifs%, les organisations ont besoin de capacités de réponse d'urgence 24h/24 et 72h/7 pour les vulnérabilités CVE activement exploitées, tout en maintenant une surveillance continue des identifiants exposés, des mauvaises configurations et des fuites de données.

Que devraient faire les organisations maintenant ?

La chronologie effondrée du TTE et les expositions non-CVE persistantes exigent des stratégies de sécurité complètes.

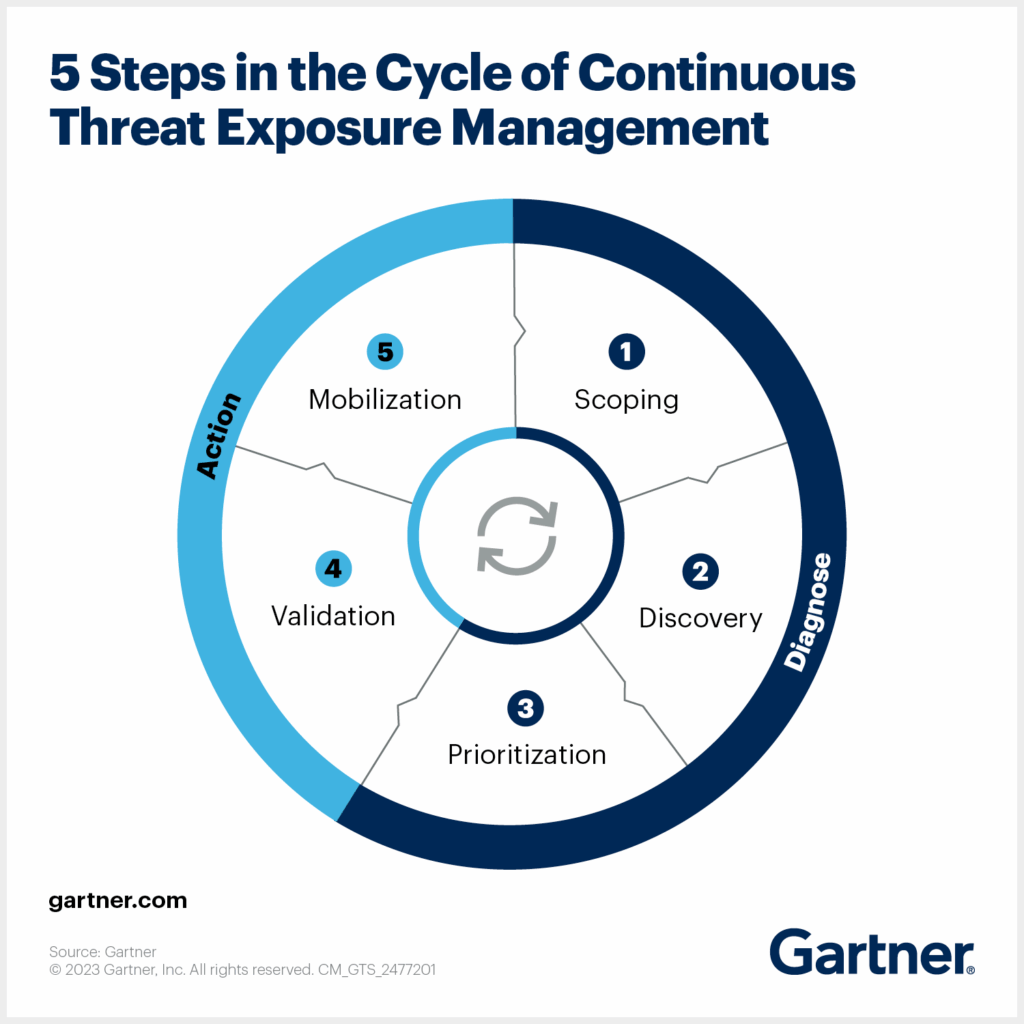

Implémenter la gestion continue de l'exposition aux menaces

Le Continuous Threat Exposure Management (CTEM) doit remplacer les évaluations périodiques. Avec plus de 40 000 CVE publiées chaque année, les organisations doivent se concentrer sur le moins de% qui provoquent des violations réelles, en utilisant Catalogue des vulnérabilités connues et exploitées de la CISA et Scores EPSS.

Simultanément, la CTEM doit aller au-delà du suivi des CVE pour surveiller le stockage et les bases de données cloud exposés, les identifiants et clés API divulgués, les services mal configurés et le shadow IT, ainsi que les données sensibles exposées sur les sources web.

Déployer une architecture Zero Trust

Lorsqu'un tiers des vulnérabilités sont exploitées avant l'existence de correctifs, la prévention seule ne peut suffire. Microsegmentation, accès au moindre privilège et postures “ présumer la compromission ” limitent les dégâts lorsque l'exploitation se produit inévitablement. La confiance zéro aborde particulièrement les menaces non-CVE en exigeant l'authentification pour chaque demande d'accès, en limitant le mouvement latéral après compromission des identifiants, et en réduisant le rayon d'explosion des services mal configurés.

Surveillez votre empreinte numérique complète

Les organisations doivent obtenir une visibilité sur toute leur surface d'attaque, y compris les actifs qui n'apparaîtront jamais dans les bases de données CVE. La plateforme de CybelAngel fournit une surveillance continue sur les sources de surface, de profondeur et du dark web, détectant les expositions que les scanners de vulnérabilités traditionnels manquent. Cela inclut la détection de fuites d'informations d'identification, la surveillance des bases de données exposées et les alertes de mauvaise configuration.

Réduire la surface d'attaque

La réduction de la surface d'attaque offre la défense la plus durable. Désactivez les interfaces de gestion exposées sur Internet, durcissez les configurations VPN et de pare-feu, supprimez les systèmes obsolètes et les services inutilisés, mettez en œuvre des bases de configuration sécurisées et auditez régulièrement les autorisations des services cloud. Nos services de gestion de la surface d'attaque aident les organisations à identifier et à réduire ces expositions.

Améliorer la détection et la réponse

Les capacités de détection et de réponse compensent les défaillances inévitables de prévention. Déployer EDR/XDR Pour la détection rapide d'exploits, mettez en œuvre l'analyse comportementale pour identifier les modèles de zero-day, maintenez une surveillance SOC 24h/24 et 7j/7 avec intégration de la veille sur les menaces, et établissez une détection des anomalies pour l'utilisation abusive des identifiants.

Lorsque la prévention échoue, la vitesse de détection détermine l'impact d'une violation.

L'IA peut-elle aussi aider les défenseurs ?

Les attaquants utilisent l'IA pour accélérer les exploitations, mais les défenseurs acquièrent des capacités tout aussi puissantes. Chasse proactive automatisée à la vitesse de la machine, détection d'anomalies sur d'énormes ensembles de données, assistance IA Plateformes SOAR pour une réponse rapide, la reconnaissance de motifs dans les données exposées sur les sources Web et l'analyse automatisée des vulnérabilités de configuration permettent aux équipes de sécurité de fonctionner à la vitesse de la machine.

La défense contre les attaques alimentées par l'IA nécessite une sécurité des e-mails avec analyse de contenu basée sur les LLM, une biométrie comportementale pour détecter les attaques par deepfake, des politiques Zero Trust limitant les dommages liés au compromis des identifiants, et la détection d'anomalies pour la reconnaissance automatisée.

Guide de l'ANSSI sur la sécurité de l'IA fournit aux organisations européennes des cadres pratiques pour la gouvernance de l'IA.

Conclusion

Le délai pour exploiter une vulnérabilité est passé de 63 jours à 5 jours en six ans. Un tiers des vulnérabilités CVE sont désormais exploitées avant l'existence de correctifs. L'IA accélère des étapes d'attaque spécifiques, notamment la reconnaissance, le phishing et la génération d'exploits, agissant comme un multiplicateur d'efficacité qui amplifie les tendances existantes.

Cependant, la vision centrée sur les CVE ne raconte qu'une partie de l'histoire. La majorité des violations réussies exploitent des vulnérabilités persistantes qui ne reçoivent jamais d'identifiants CVE : services cloud mal configurés, identifiants compromis, bases de données exposées et faiblesses d'authentification. Alors que les organisations se précipitent pour patcher dans la fenêtre d'exploitation de 5 jours des CVE, les attaquants exploitent simultanément des lacunes d'exposition qui persistent pendant des mois, voire des années.

Les organisations qui s'adaptent, en mettant en œuvre des correctifs d'urgence 24-72 heures, des architectures Zero Trust, CTEM, la réduction de la surface d'attaque, la surveillance continue de l'exposition et des défenses améliorées par l'IA. Gardez une longueur d'avance sur services de renseignement sur les menaces surveille en temps réel l'exploitation des CVE, les fuites d'identifiants, l'infrastructure exposée et les modèles d'attaque émergents.