Guía de la Dark Web 2026: Los Grupos de Mayor Amenaza a Tener en Cuenta

Tabla de contenido

Una introducción a la dark web

El web oscura es una parte de internet que no reside en la web abierta. A menudo opera a través de servicios ocultos. Solo se puede acceder a ella a través de navegadores que ocultan la ubicación e identidad de un usuario, como los sitios .onion. Los rastreadores como Google o DuckDuckGo no pueden acceder a ellos, por lo que los actores de amenazas confían en motores de búsqueda dedicados a la dark web y directorios curados.

Aquí tienes un glosario rápido de la dark web para principiantes:

- Web profunda Cualquier parte de Internet que los motores de búsqueda estándar no pueden indexar. Esto incluye bases de datos privadas, páginas de inicio de sesión, registros médicos y herramientas internas de negocios.

- Web de superficie La parte abierta de internet a la que los motores de búsqueda y los navegadores web pueden acceder, como sitios web públicos y páginas indexadas.

- Red Tor / El Enrutador Cebolla / Enlaces Cebolla: Una red encriptada que enruta el tráfico a través de capas de retransmisiones para ocultar la ubicación de un usuario. Es la forma principal en que las personas acceden a los sitios de la dark web.

- Motores de búsqueda de la dark web (por ejemplo, Ahmia, Haystak): Herramientas de búsqueda diseñadas para encontrar sitios .onion en la red Tor. Ahmia se enfoca en la transparencia y en filtrar contenido ilegal, mientras que Haystak ofrece opciones de búsqueda avanzada y acceso de pago a índices más profundos.

Existe la idea errónea de que la dark web es intrínsecamente “mala”. Pero no todo lo que hay en ella es ilegal. Por ejemplo, los denunciantes pueden contactar a periodistas en la dark web para proteger su identidad. Pero desafortunadamente, esto funciona en ambos sentidos, y los grupos criminales también pueden usarla para dirigir mercados, filtrar datos robados y organizar nuevas campañas de estafa, lo que le da a la dark web la reputación que tiene hoy.

Lo que hace que la dark web sea particularmente desafiante es su constante movimiento. Los sitios aparecen, desaparecen o resurgen con nombres nuevos. Los hackers migran entre foros dependiendo de en quién confíen y qué plataformas sobrevivan a la presión de las fuerzas del orden. Para cualquiera que sea responsable de proteger un negocio, este espacio cambiante puede ocultar las señales de advertencia tempranas de los ataques., credenciales filtradas, o asociaciones emergentes entre actores de amenazas.

Actores patrocinados por el estado en la dark web

Los grupos patrocinados por estados usan la dark web como una extensión de sus operaciones más amplias. Algunos dependen de ella para intercambiar exploits, monitorizar vulnerabilidades o probar nuevo malware detrás de capas de anonimato. Otros se mantienen más discretos y utilizan foros ocultos para recopilar inteligencia. Esto crea un espacio donde los intereses nacionales y las redes criminales pueden difuminarse, dificultando que los equipos de seguridad rastreen las primeras señales de actividad hostil.

1. Volt Tifón

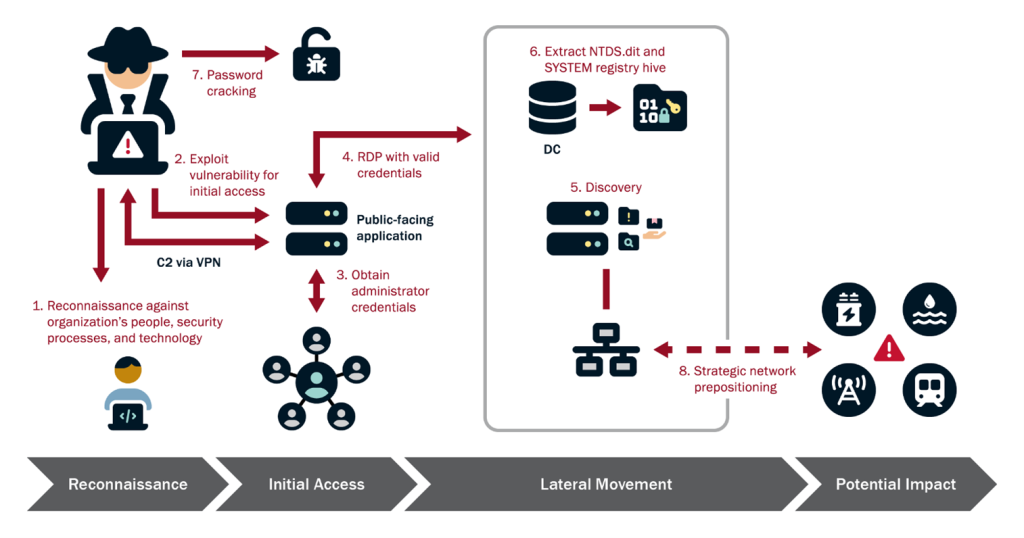

Volt Tifón es un grupo de ciberespionaje vinculado al estado chino que ha estado activo desde 2021 y es conocido por integrarse en la actividad legítima del sistema a través de técnicas de "Living off the Land". Su enfoque es el acceso a largo plazo en lugar de la interrupción ruidosa, pero la intención detrás de ese acceso es socavar la infraestructura crítica de EE. UU. y debilitar la preparación militar en el Pacífico.

Han atacado sectores como el de las comunicaciones, la energía y el transporte, y sus actividades ilegales han provocado advertencias de agencias, entre ellas CISA. Los analistas señalan que su elección de víctimas sugiere una preparación para una posible interrupción operativa en lugar de una recopilación rutinaria de inteligencia.

2. Ruskinet

RuskiNet es un grupo hacktivista prorruso que se observó por primera vez a principios de 2025 y se cree que opera desde Europa del Este mientras promueve los intereses geopolíticos rusos. Su actividad combina filtraciones de datos, intentos de phishing, y campañas disruptivas que se enfocan en infraestructura crítica y entidades gubernamentales.

Los analistas aún no los han confirmado como un grupo de amenaza persistente avanzada (APT), pero sus objetivos reflejan la intención observada en grupos como APT28 y APT29. RuskiNet ha reivindicado ataques en Estados Unidos, Canadá, Israel, el Reino Unido, Turquía e India, que van desde actividad DDoS hasta dudosas filtraciones de datos en foros de la web oscura. Gran parte de sus acciones buscan generar confusión y socavar la confianza pública en lugar de obtener acceso a largo plazo.

3. NoName057(16)

NoName057(16) es un colectivo ciberactivista alineado con Rusia conocido por sus campañas a gran escala de ataques distribuidos de denegación de servicio (DDoS) contra miembros de la OTAN y países que apoyan a Ucrania. Activos desde 2022, utilizan redes de bots y otras herramientas especiales para sobrecargar instituciones financieras, sitios gubernamentales y servicios de transporte, con el objetivo de interrumpir las operaciones diarias en lugar de obtener acceso a largo plazo.

Su actividad es de alto volumen y está impulsada políticamente, con una tasa de éxito comunicada de alrededor del 40%. Los datos de los últimos años muestran un enfoque en Polonia, Lituania, la República Checa, Italia y España, ya que el grupo intenta debilitar las redes de apoyo en torno a Ucrania.

¿Qué sigue para los grupos patrocinados por el estado en 2026?

Los equipos de seguridad deben esperar más actividad que se oculte dentro del tráfico de red normal y dependa de un acceso constante en lugar de tácticas ruidosas. Es probable que Volt Typhoon continúe sondeando la infraestructura crítica a través de credenciales débiles y dispositivos mal configurados, mientras que grupos alineados con Rusia como RuskiNet y NoName05716 impulsan la disrupción a través de ataques DDoS y filtraciones selectivas. Estos cambios harán que sea más difícil leer la intención, aumentando el valor de las medidas de seguridad como en tiempo real monitoreo de la dark web.

Jugadores coordinados de la dark web

Grupos de amenazas que antes competían por atención y víctimas ahora están formando alianzas que fortalecen su alcance en la dark web. Estas asociaciones pueden implicar infraestructura compartida, canales de negociación mancomunados o filtraciones coordinadas que enmascaran quién está impulsando un ataque.

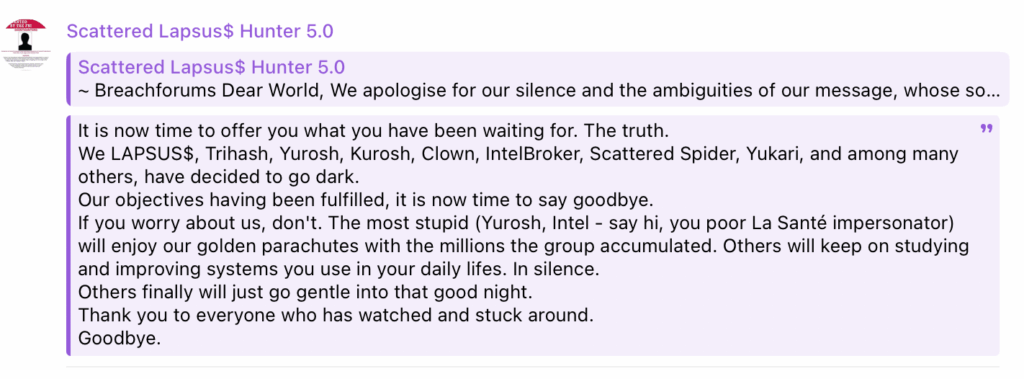

1. La alianza dispersa LAPSUS$

El Cazadores de LAPSUS dispersos$, a veces llamados la Trinidad del Caos por su actividad ilícita, son una alianza formada por Scattered Spider, ShinyHunters y LAPSUS$. Su fuerza proviene de combinar ingeniería social habilidad, abuso de acceso y robo de datos personales.

En la brecha de Salesforce de 2025, utilizaron el compromiso de tokens OAuth a través de una aplicación conectada para moverse a través de múltiples entornos y extraer grandes volúmenes de datos de clientes y operativos. Una vez dentro, se basaron en técnicas de "Living off the Land" para mezclarse con la actividad normal. El grupo aloja un sitio de filtración en la dark web a través de TOR donde publican listas de víctimas y muestras de registros robados, reforzando su papel como un actor importante impulsado por el ransomware.

2. La alianza LockBit/Qilin/DragonForce

En un caso similar, LockBit, Qilin y DragonForce han formado una inusual alianza de ransomware que señala un cambio hacia operaciones más coordinadas. Los analistas observaron infraestructura compartida y actividad en sitios de filtración a lo largo de 2025, lo que indica que los grupos están alineando sus fortalezas mientras cada uno intenta recuperar o expandir su influencia.

La alianza tiene sentido para estos grupos. LockBit se está reconstruyendo después de su desmantelamiento, Qilin está ampliando su huella de extorsión y DragonForce ha pasado del activismo al ransomware comercial. Su cooperación difumina la atribución y crea un ecosistema más resiliente en los foros de la dark web, lo que dificulta que los equipos de seguridad comprendan qué actor está impulsando un ataque o cuántos grupos están involucrados.

¿Qué sigue para los actores coordinados de la dark web en 2026?

Las alianzas entre grupos probablemente cambiarán de forma a medida que busquen nuevos recursos o terrenos más seguros. Estas asociaciones pueden mantener activos a los grupos débiles y dar a los grupos más fuertes nuevos puntos de entrada, lo que hace que la atribución sea menos fiable. Bien inteligencia de amenazas y la supervisión de la dark web será aún más importante en 2026, ya que los equipos de seguridad intentarán seguir cómo estas relaciones se forman, se rompen o se reorganizan en torno a ataques importantes.

Actores de ransomware en la dark web

Los ciberdelincuentes de ransomware continúan dando forma a gran parte de la economía de la dark web, moviéndose entre foros, sitios de filtración y canales privados en busca de nuevas víctimas. Esta sección analiza los grupos que definieron 2025 y cómo su actividad puede influir en el cibercrimen de la dark web en el próximo año.

1. Araña dispersa

Araña dispersa es un grupo ciberdelincuente adaptativo conocido por atacar grandes empresas a través de ingeniería social detallada. También conocido como UNC3944, Oktapus o Muddled Libra, se hacen pasar por personal de TI interno para obtener credenciales, apoderarse de procesos MFA o instalar herramientas de acceso remoto. Una vez dentro de una red, confían en métodos "Living off the Land" y utilizan herramientas como AnyDesk o TeamViewer para moverse sigilosamente mientras recopilan datos.

El grupo ha intensificado recientemente su actividad desplegando DragonForce ransomware después de exfiltrar información sensible. A pesar de los arrestos, Scattered Spider resurgió a finales de 2025 con mensajes que insinuaban brechas más amplias y no reveladas, y una posible reorganización bajo nuevas identidades.

2. JUGAR

Ransomware PLAY, también conocido como Playcrypt, ha estado activo desde 2022 y es responsable de ataques generalizados en América del Norte, América del Sur, Europa y Australia. El grupo es conocido por su alto volumen de actividad, con algunos meses que alcanzan más de 170 ataques intentados, y por operar como una organización cerrada en lugar de depender de afiliados.

El grupo se enfoca en la multiextorsión, robando datos antes de cifrar los sistemas y dirigiendo a las víctimas a contactarlos a través de la dark web. Las víctimas a menudo llegan a estos sitios de filtraciones a través de Tor, a veces enrutadas a través de una VPN para evitar exponer su dirección IP. Las intrusiones de Ryuk a menudo comienzan explotando vulnerabilidades conocidas en Fortinet y Microsoft Exchange, seguidas de cifrado intermitente y un uso extensivo de LOLBins para permanecer ocultos durante el movimiento lateral.

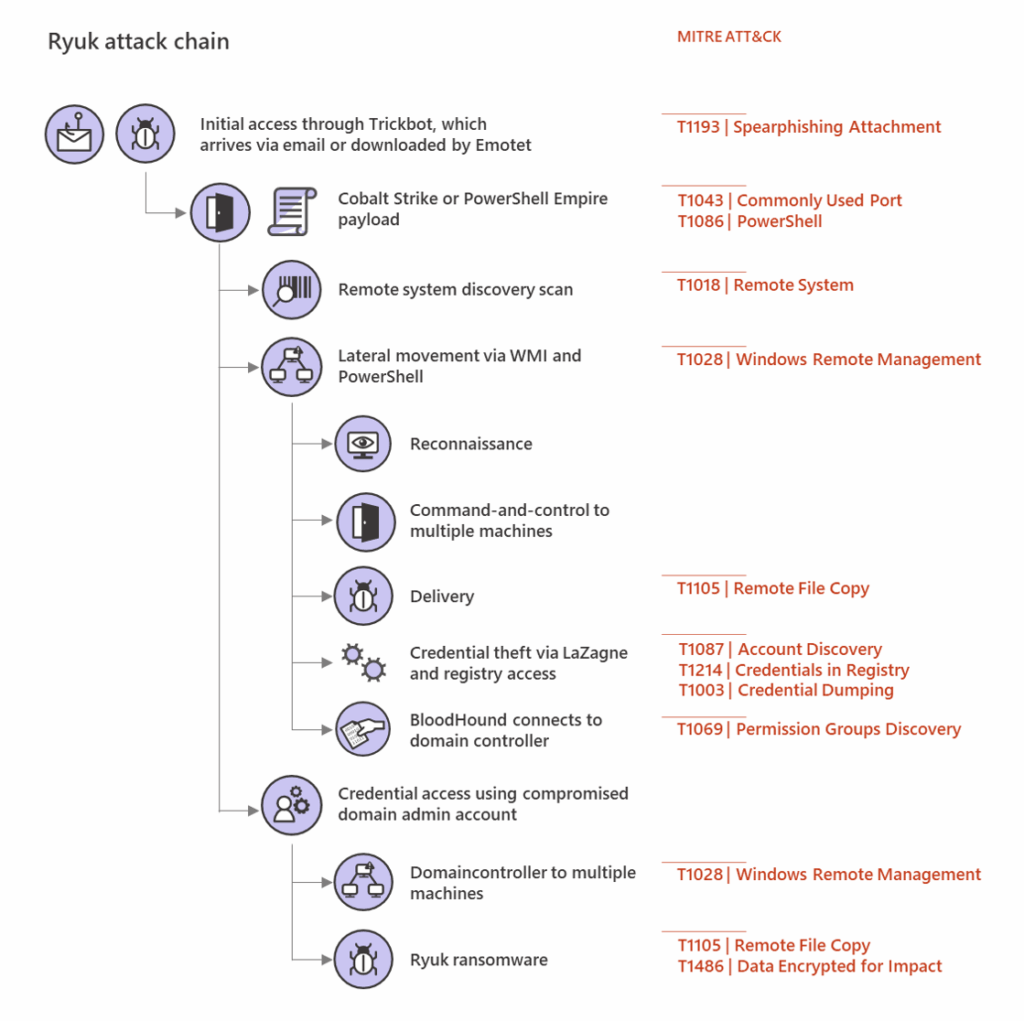

3. Ryuk

Ryuk es una operación de ransomware de larga data conocida por su precisión en la selección de objetivos y su grave impacto operativo. Vista por primera vez en 2018, se centra en grandes organizaciones y utiliza técnicas que dificultan la recuperación, incluida la eliminación de copias en sombra y el cifrado rápido de unidades de red.

Ryuk está vinculado a la organización ciberdelincuente rusa Wizard Spider, cuya actividad se cree que opera a través de una célula más pequeña conocida como Grim Spider. El grupo exige rescates elevados y habitualmente se le paga en criptomoneda, a menudo Bitcoin, para ofuscar las transacciones. Su enfoque en atención médica y otros sectores de alta presión mantienen a Ryuk activo en 2025, a pesar de años de escrutinio.

4. Cl0p

Cl0p, también conocido como Clop o TA505, es un grupo de ransomware de larga data que apareció por primera vez en 2019 como una variante de CryptoMix y desde entonces se ha convertido en una importante operación de extorsión. Se cree que el grupo, que habla ruso, utiliza un .clop extensión para archivos cifrados y evita sistemas ubicados en países de la CEI (Comunidad de Estados Independientes).

Ahora, la pandilla ha ido mucho más allá del simple cifrado, adoptando un modelo de extorsión cuádruple respaldado por su sitio de filtraciones alojado en Tor, CL0P^_-LEAKS. El impacto del grupo es significativo, con más de $500 millones en pagos de rescate vinculados a su actividad y campañas a gran escala como GoAnywhere y MOVEit que comprometen a cientos de organizaciones. Solo en febrero de 2025, nombró a 182 víctimas en su sitio de filtraciones.

¿Qué sigue para los grupos de ransomware en 2026?

Los grupos de ransomware cerrados seguirán presionando para un acceso más rápido y una exfiltración más veloz, ya que intentan adelantarse a los ciclos de parches y a la presión de las fuerzas del orden. Muchos se están volcando hacia métodos de intrusión más sigilosos que dependen de herramientas existentes dentro de una red, lo que dificulta la detección temprana. También podemos esperar que más grupos desaparezcan tras filtraciones o arrestos y luego reaparezcan bajo nuevos nombres, manteniendo a sus operadores activos incluso cuando la marca se desvanece.

Jugadores de la dark web de malware como servicio

El malware como servicio ha reducido la barrera para las operaciones criminales al proporcionar a los afiliados herramientas listas para ejecutar sus propias campañas. Los grupos detrás de estos servicios se centran en el desarrollo, la infraestructura y las actualizaciones, mientras que otros se encargan de la intrusión y la extorsión. Este modelo mantiene su malware en constante circulación en la dark web y permite que incluso equipos pequeños causen una disrupción significativa.

Para un desglose completo de cómo funciona cada categoría de malware y cómo lo detectan los defensores, consulte nuestra guía para los 20 tipos de malware más comunes.

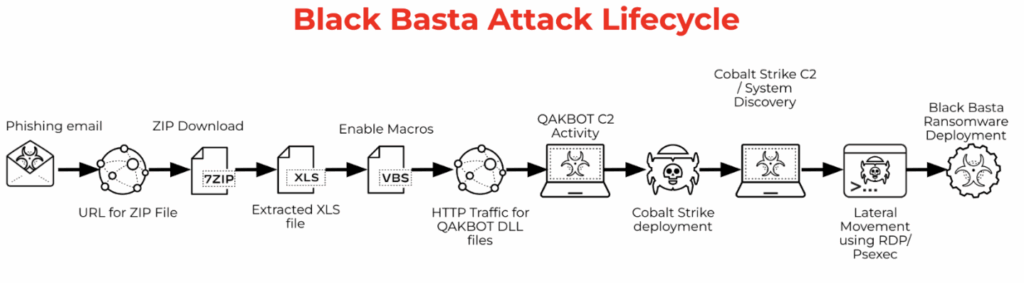

Black Basta

Black Basta surgió en 2022 con un ascenso inusualmente rápido, listando más de 20 víctimas en su sitio de filtraciones basado en Tor, Basta Noticias, dentro de sus primeras dos semanas. Black Basta es conocido por un estricto modelo de afiliados, trabajando solo con un círculo pequeño de socios de confianza en lugar de reclutar abiertamente, lo que ayuda al grupo a controlar las operaciones y limitar la exposición. El almacenamiento en la nube mal configurado sigue siendo una de las fuentes de exposición más comunes que encuentran los analistas de CybelAngel, nuestra guía de controles de seguridad en la nube cubre las 24 reparaciones más críticas.

El almacenamiento en la nube mal configurado sigue siendo una de las fuentes de exposición más comunes que encuentran los analistas de CybelAngel, nuestros guía de controles de seguridad en la nube cubre las 24 reparaciones más críticas.

El grupo ha afectado desde entonces a más de 500 organizaciones en los sectores de la salud, la manufactura, la construcción y otros sectores de alto valor. Sus operaciones combinan la ingeniería social, herramientas personalizadas para el compromiso de dispositivos y utilidades conocidas como PowerShell y Cobalt Strike. Aunque filtraciones recientes expusieron registros de chat internos y forzaron al grupo a un silencio, sus operadores ya han reaparecido bajo nuevos nombres de ransomware.

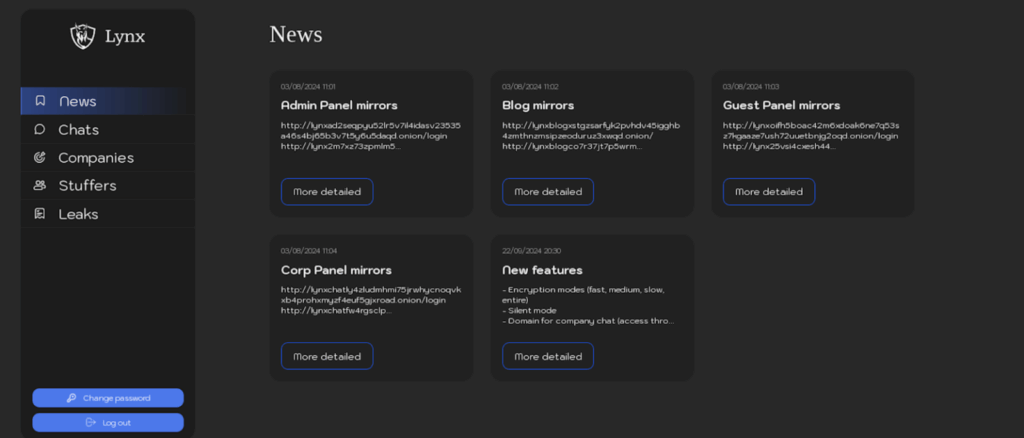

2. Lince

Ransomware Lynx ha estado activo desde mediados de 2024 y opera como un programa estructurado de malware como servicio dirigido a pequeñas y medianas empresas, así como a grandes empresas. El grupo promueve una política de objetivos “ética”, evitando organismos gubernamentales, de atención médica y organizaciones sin fines de lucro, mientras persigue sectores como las finanzas, la manufactura y la arquitectura.

Lynx recluta afiliados a través de un detallado portal RaaS con secciones para noticias, filtraciones, coordinación y herramientas. Los afiliados conservan una gran parte del rescate y controlan las negociaciones, y los socios de alto rendimiento pueden acceder a servicios adicionales, incluido almacenamiento dedicado y un centro de llamadas utilizado para presionar a las víctimas.

3. Akira

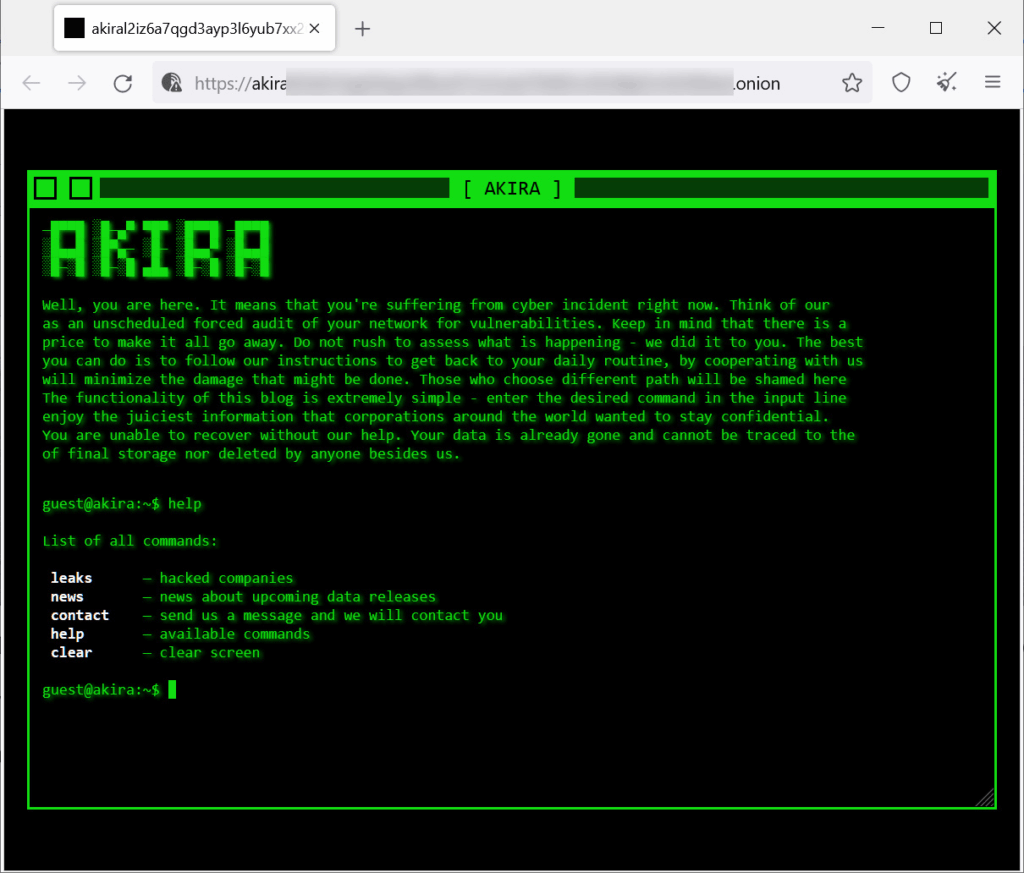

Akira es un grupo de ransomware como servicio que apareció en marzo de 2023 y se ha convertido en uno de los operadores de ransomware más activos a nivel mundial. Su malware está disponible para cualquiera que se una al programa, lo que permite a los afiliados robar y cifrar datos y exigir rescates que pueden ascender a varios millones de dólares.

Mantiene un distintivo sitio de filtraciones de la dark web con el estilo de una vieja consola de pantalla verde (ver abajo), que lista a las víctimas y publica datos robados. El grupo se enfoca fuertemente en Francia y Norteamérica y ha realizado ataques rápidos y de alto volumen, incluyendo la exfiltración de servidores Veeam en cuestión de horas. Los analistas creen que los orígenes de Akira se remontan a la organización Conti.

4. Lumma Stealer

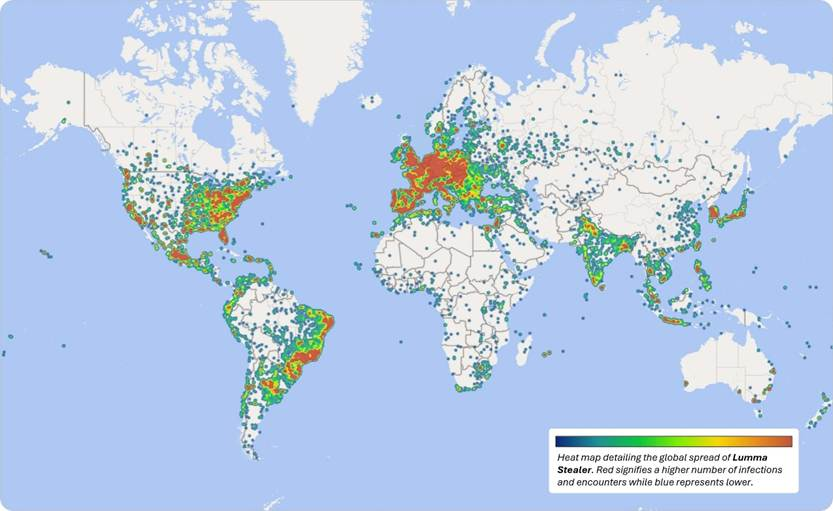

Lumma Stealer, también conocido como LummaC2, es malware ladrón de información que se vende como un paquete de malware como servicio en foros de habla rusa. Visto por primera vez en 2022, ofrece a los ciberdelincuentes una forma preparada para recopilar datos del navegador, billeteras de criptomonedas y extensiones de autenticación de dos factores antes de enviar todo a los servidores de C2.

El malware está ampliamente desplegado, con cerca de 400.000 máquinas Windows comprometidas a principios de 2025. Incluso después de un esfuerzo de desmantelamiento por parte de Europol y Microsoft, sus operadores reconstruyeron rápidamente su infraestructura. Lumma se propaga a través de correos electrónicos de phishing, publicidad maliciosa, repositorios falsos y sitios comprometidos que atraen a los usuarios a ejecutar ejecutables maliciosos.

5. Pikabot

PikaBot es un cargador de malware que surgió en 2023 y se ha convertido rápidamente en una herramienta preferida por los actores de amenazas tras la caída de Qakbot. Entrega cargas útiles a través de un diseño modular que admite inyección, evasión y su propio marco C2, lo que permite a los atacantes desplegar software espía, registradores de pulsaciones o ransomware una vez que se obtiene acceso.

El malware sigiloso utiliza sólidas técnicas anti-análisis y detiene su ejecución en sistemas configurados en ruso o ucraniano para evitar llamar la atención en esas regiones. Los investigadores sospechan que operadores rusos están detrás de él, y las campañas recientes crecieron drásticamente tras el desmantelamiento de Qakbot, posicionando a PikaBot como el nuevo cargador preferido por muchos grupos criminales.

¿Qué sigue para el malware como servicio en 2026?

El malware como servicio seguirá creciendo ya que los desarrolladores lanzan nuevos cargadores y ladrones que son fáciles de usar para otros. Estos grupos han demostrado que pueden recuperarse rápidamente después de ser desmantelados, por lo que sus herramientas probablemente permanecerán activas en los foros de la dark web y los servicios ocultos. Los equipos de ciberseguridad necesitarán fuertes inteligencia de amenazas para entender cómo cambian estas familias de malware y con qué rapidez pueden aparecer en nuevas campañas.

Cómo mantenerse por delante de los riesgos de la dark web

Los grupos de amenazas en esta guía se mueven rápidamente y a menudo fuera de la vista. Los foros desaparecen, los sitios de filtraciones reaparecen bajo nuevos nombres y los datos robados pueden propagarse mucho antes de que se confirme una violación. Sin una visibilidad dedicada, es fácil pasar por alto las señales tempranas de problemas.

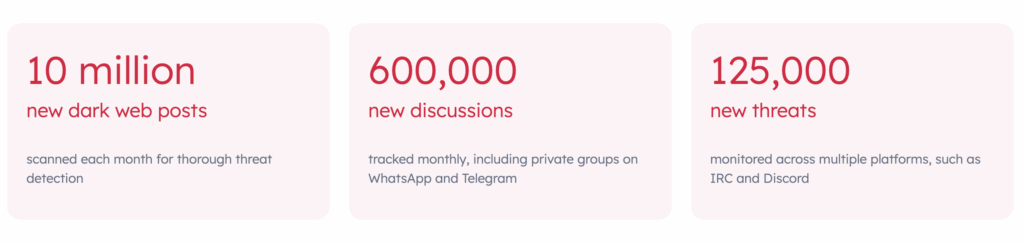

CybelAngel’s monitoreo de la dark web proporciona a los equipos una visión clara de esta actividad. Nuestra plataforma escanea continuamente servicios ocultos, canales de Telegram y foros de la dark web para detectar datos expuestos vinculados a su organización. Usted recibe inteligencia oportuna y validada que le ayuda a actuar antes de que los atacantes cobren impulso.

CybelAngel también ofrece investigaciones bajo demanda de analistas experimentados que pueden confirmar incidentes y explicar cómo se está desarrollando una amenaza. Este soporte ayuda a los equipos de seguridad a responder con confianza en un espacio que rara vez se mantiene quieto.

Conclusión

La dark web continuará evolucionando hasta 2026, con la aparición de nuevos grupos y el regreso de nombres conocidos bajo diferentes identidades. Para los equipos de seguridad, seguir estos cambios ofrece una idea más clara de lo que podría llegarles antes de que ocurra un incidente. Con una sólida inteligencia de amenazas y monitoreo de la dark web en su lugar, las organizaciones pueden detectar la exposición de forma temprana y responder con mayor confianza en un entorno que se mueve rápidamente.